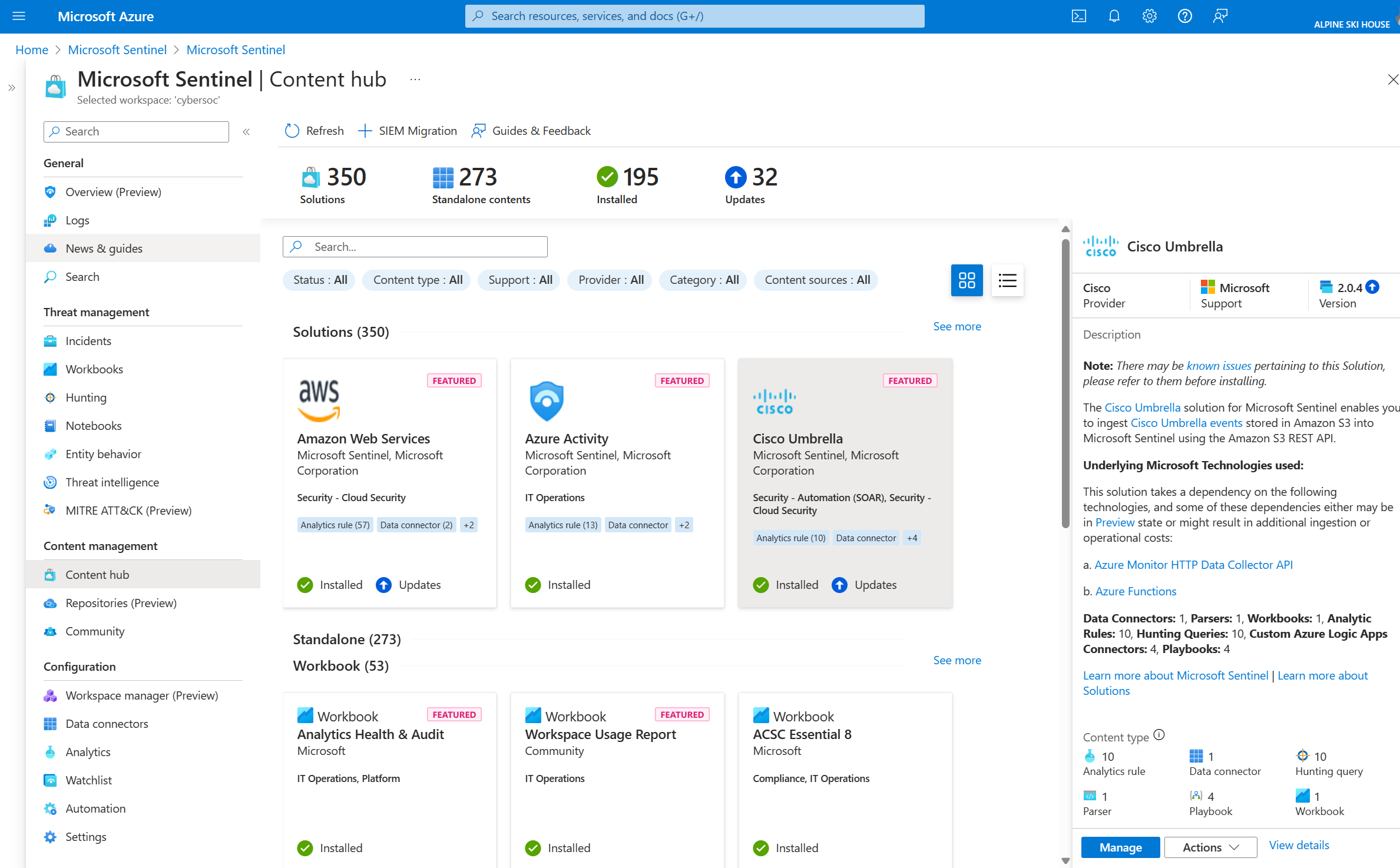

Microsoft Sentinel عبارة عن إدارة معلومات وأحداث أمنية سحابية قابلة للتطوير (SIEM) توفر حلاً ذكيًا وشاملاً لـ SIEM وتنسيق الأمان والأتمتة والاستجابة (SOAR). يوفر Microsoft Sentinel إمكانية الكشف عن التهديدات عبر الإنترنت والتحقيق فيها والاستجابة لها والصيد الاستباقي، مع رؤية شاملة عبر مؤسستك.

يتضمن Microsoft Sentinel أيضًا خدمات Azure التي أثبتت جدواها، مثل Log Analytics وLogic Apps، ويثري عملية التحقيق والكشف باستخدام الذكاء الاصطناعي. فهو يستخدم كلاً من تدفق المعلومات المتعلقة بالتهديدات من Microsoft ويمكّنك أيضًا من جلب المعلومات المتعلقة بالتهديدات الخاصة بك.

استخدم Microsoft Sentinel للتخفيف من الضغط الناتج عن الهجمات المتطورة بشكل متزايد، وزيادة حجم التنبيهات، والأطر الزمنية الطويلة للدقة. تسلط هذه المقالة الضوء على الإمكانات الأساسية في Microsoft Sentinel.

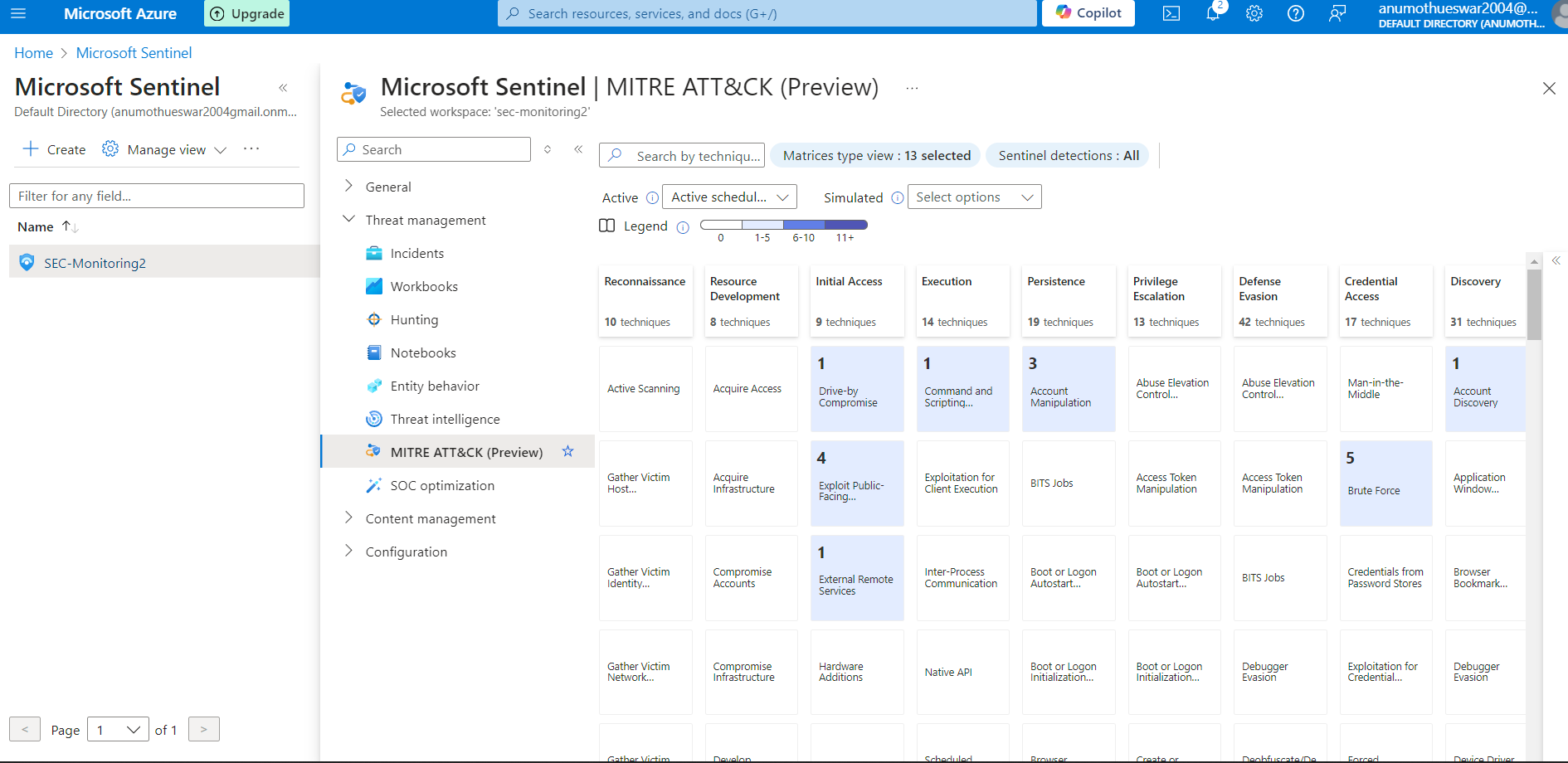

تكامل SIEM مع الذكاء الاصطناعي CHTGPT.

خطوات كيفية دمج CHTGPT: الخطوة 1: أولاً نحتاج إلى إنشاء مساحة العمل الخاصة بنا

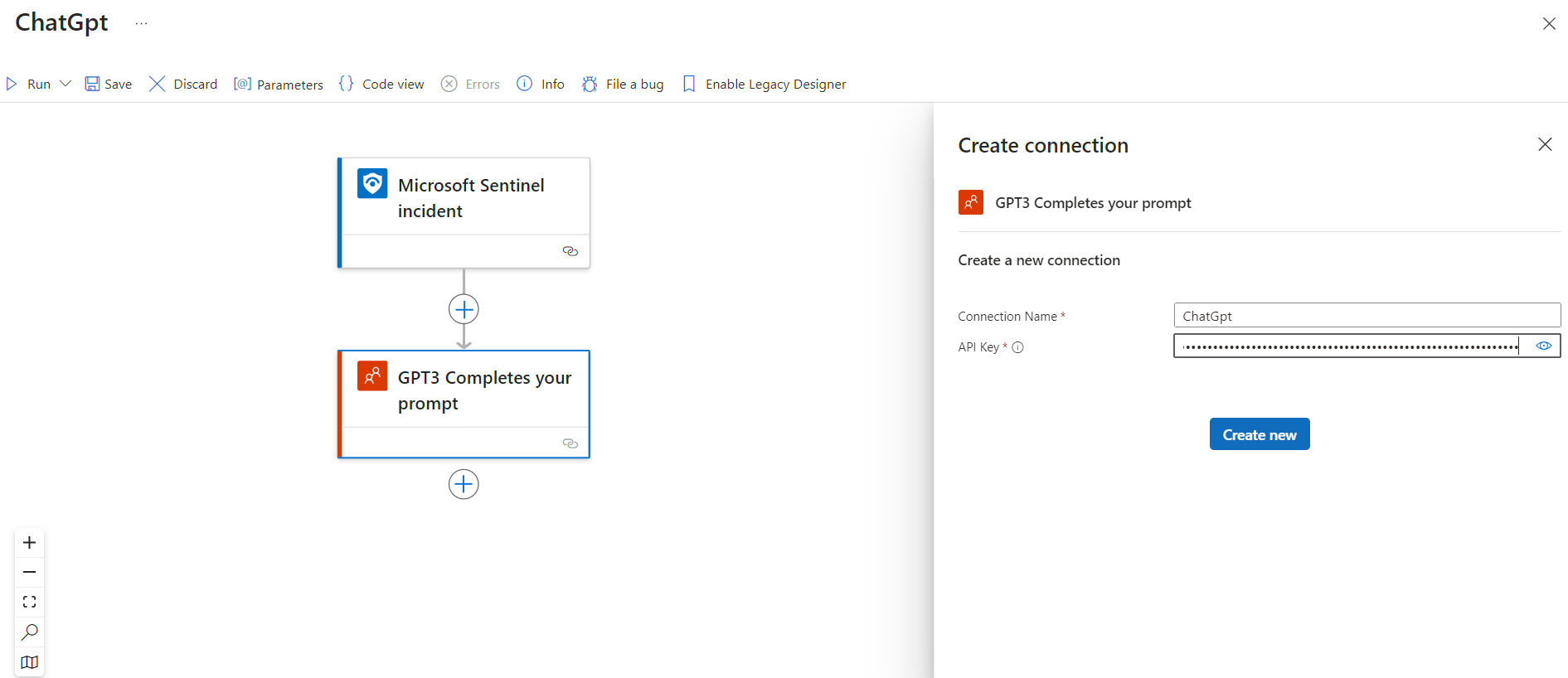

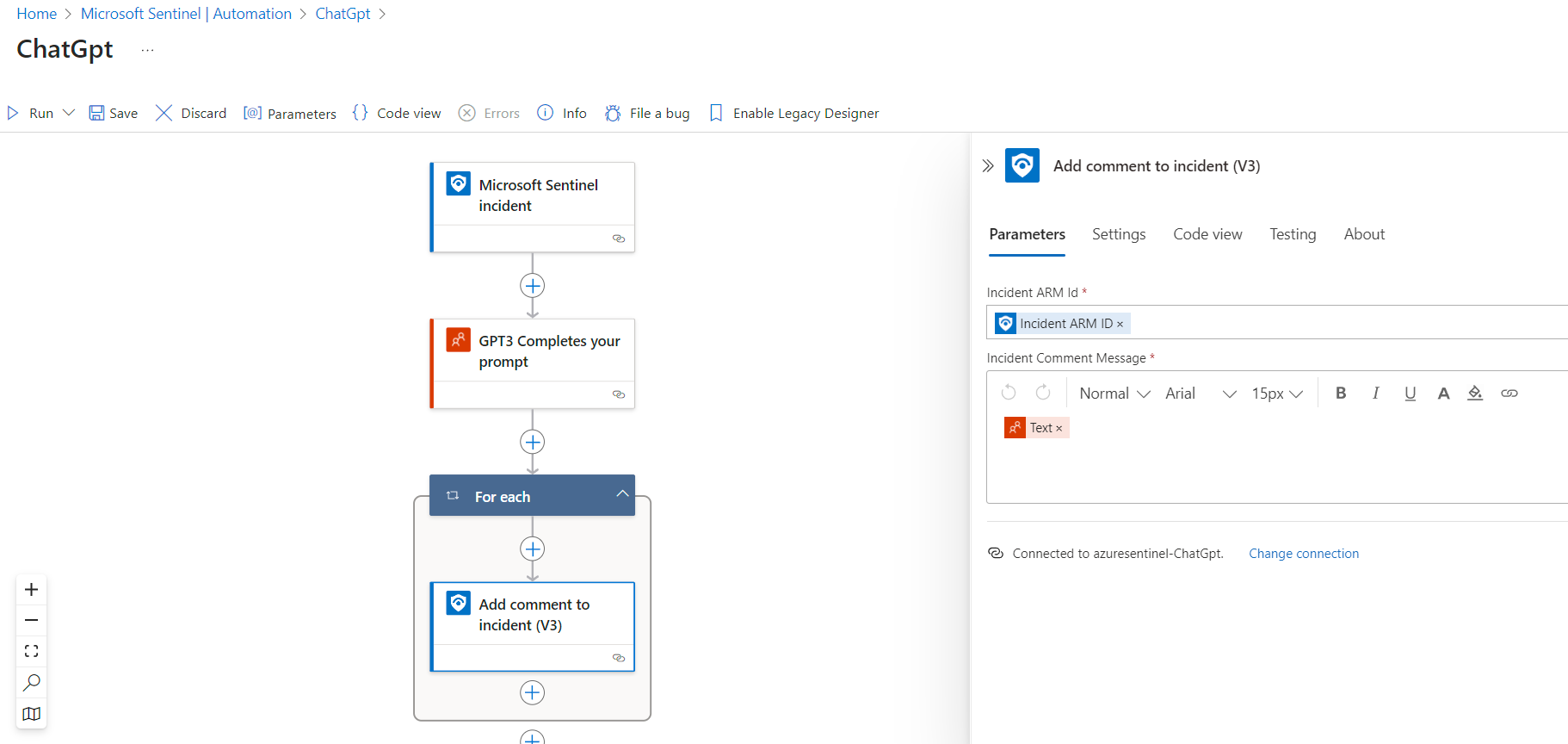

الخطوة 2: نحن بحاجة إلى إنشاء منطق لـ PLAYBOOK.

ما هي قواعد اللعبة في SENTINAL؟ في Microsoft Sentinel، يعد دليل التشغيل عبارة عن سير عمل تلقائي مصمم للاستجابة للحوادث الأمنية والتنبيهات. تستخدم كتب التشغيل Azure Logic Apps لتحديد سلسلة من الإجراءات التي يتم تشغيلها عند استيفاء شروط معينة، مثل اكتشاف نوع معين من التنبيه أو الحادث.

أثناء بناء المنطق، نحتاج إلى دمج ChatGPT عن طريق الاستيراد باستخدام مفتاحنا السري المقدم من OPENAI.

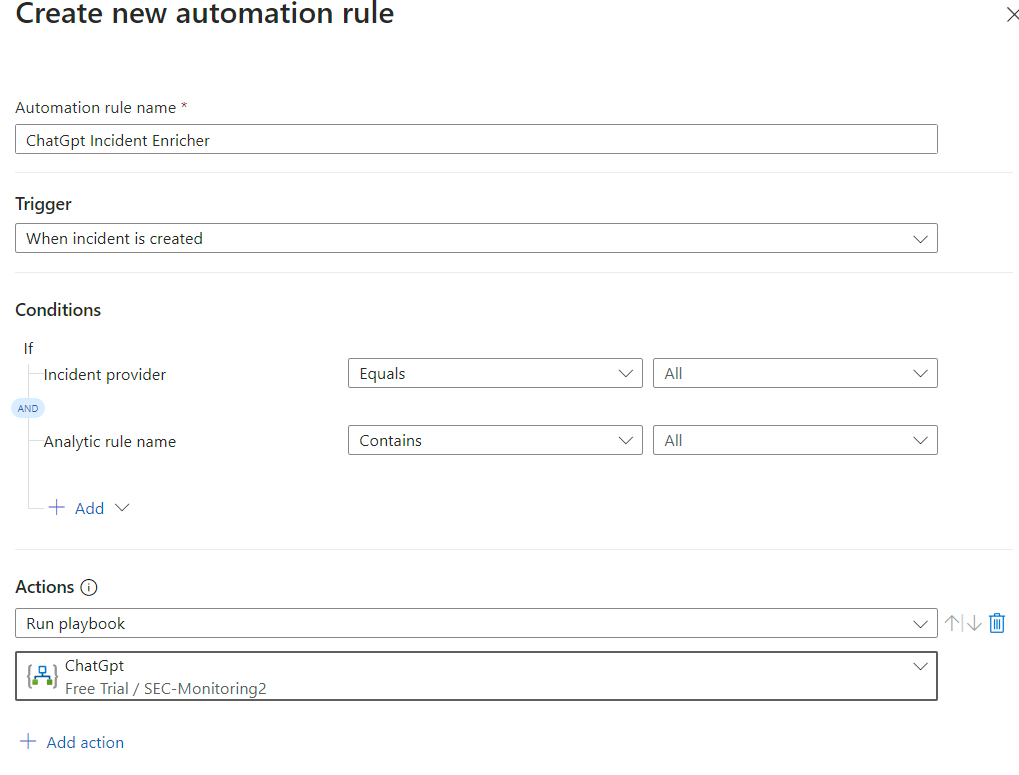

ثم نحتاج إلى إنشاء أتمتة تتضمن:

عند حدوث أي حادث، يتم تشغيل الأتمتة تلقائيًا وتحليل الحادث عن طريق الدردشة وتقديم نظرة عامة على الحادث وعملية التخفيف.