يستخدم التعلم العميق على نطاق واسع في مجال أمن البرمجيات، وأصبحت أنظمة الكشف عن الثغرات الأمنية القائمة على التعلم العميق عائقًا قويًا أمام أمان البرمجيات. ومع ذلك، ستكون هناك دائمًا مواجهة بين الهجوم والدفاع في المجال الأمني. اليوم، يقدم محرر Downcodes دراسة عن EaTVul، الذي نجح في تحدي نظام الكشف عن ثغرات التعلم العميق الحالي من خلال إستراتيجيته المبتكرة لهجوم التهرب، وهي قدرات مذهلة على التهرب. دعونا نلقي نظرة فاحصة على نتيجة البحث المروعة هذه ونرى كيف تخترق الدفاعات التي تبدو غير قابلة للاختراق.

في هذا العصر الرقمي، أصبح أمن البرمجيات ذا أهمية متزايدة. ولاكتشاف نقاط الضعف في البرمجيات، قام العلماء بتطوير أنظمة كشف تعتمد على التعلم العميق. تشبه هذه الأنظمة مفتشي أمان البرامج، فهم قادرون على تحديد المخاطر الأمنية المحتملة بسرعة. ولكن في الآونة الأخيرة، أعطت دراسة تسمى EaTVul صفعة على وجه هؤلاء المفتشين الأمنيين.

تخيل كم سيكون الأمر مخيفًا إذا تمكن شخص ما من جعل المعدات الأمنية غير مرئية للأشياء الخطرة؟ أطلق باحثون من Data61 التابع لـ CSIRO وجامعة سوينبورن للتكنولوجيا ومجموعة DST الأسترالية EaTVul، وهي استراتيجية مبتكرة لهجوم التهرب. يهدف EaTVul إلى الكشف عن مدى تعرض أنظمة الكشف القائمة على التعلم العميق لهجمات الخصومة.

يمكنه تعديل التعليمات البرمجية الضعيفة بذكاء لخداع أنظمة الكشف وجعلها تعتقد أن كل شيء طبيعي. وهذا يشبه وضع عباءة غير مرئية على البضائع الخطرة وخداع أعين التفتيش الأمني الحادة.

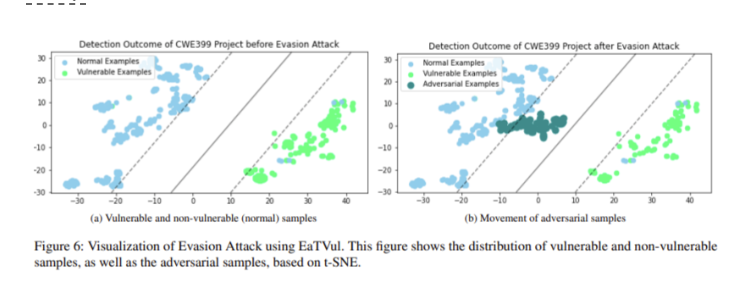

لقد تم اختبار EaTVul بدقة وحقق معدل نجاح مذهل. بالنسبة للمقتطفات التي يزيد طولها عن سطرين من التعليمات البرمجية، فقد حققت معدل نجاح يزيد عن 83%، وبالنسبة للمقتطفات المكونة من أربعة أسطر من التعليمات البرمجية، وصل معدل النجاح إلى 100%. وفي تجارب مختلفة، تلاعب EaTVul باستمرار بتنبؤات النماذج، مما أدى إلى كشفها نقاط ضعف كبيرة في أنظمة الكشف الحالية.

إن كيفية عمل EaTVul مثيرة للاهتمام للغاية.

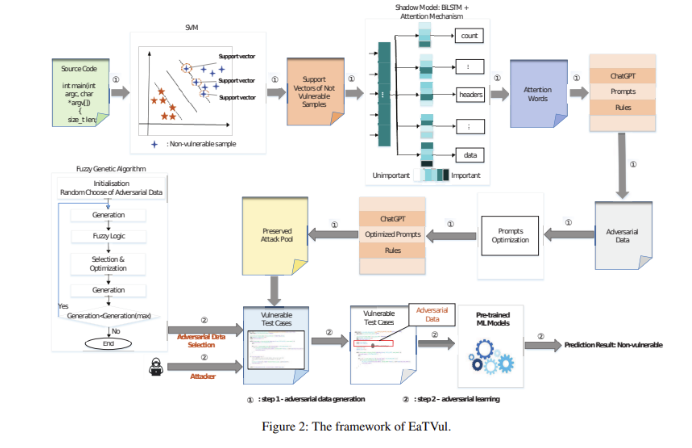

يستخدم أولاً طريقة تسمى أجهزة ناقل الدعم للعثور على العينات الرئيسية غير المعرضة للخطر، تمامًا مثل تحديد الأسئلة الأكثر إرباكًا في الاختبار. ثم يستخدم تقنية تسمى آلية الانتباه لمعرفة السمات الرئيسية التي تؤثر على حكم نظام الكشف، وهو ما يشبه اكتشاف ما يقدره الفاحص أكثر في الإجابة على سؤال.

ثم استخدم ChatGPT، وهو برنامج دردشة آلي يعمل بالذكاء الاصطناعي، لتوليد بيانات مربكة، كما لو كان يقوم بإعداد إجابات تبدو صحيحة ولكنها تنطوي على مشكلات. وأخيرًا، يستخدم أيضًا طريقة تسمى الخوارزمية الجينية الغامضة لتحسين البيانات للتأكد من قدرتها على خداع نظام الكشف إلى أقصى حد ممكن.

نتائج هذه الدراسة هي بمثابة دعوة للاستيقاظ في مجال أمن البرمجيات. ويخبرنا أنه حتى أنظمة الكشف الأكثر تقدمًا يمكن خداعها. إنه تذكير بأنه حتى أنظمة الأمان الأكثر صرامة يمكن أن تحتوي على ثغرات. لذلك، نحن بحاجة إلى تحسين هذه الأنظمة وتقويتها بشكل مستمر، تمامًا كما نحتاج إلى ترقية المعدات الأمنية بشكل مستمر للتعامل مع المتسللين المتطورين بشكل متزايد.

عنوان الورقة: https://arxiv.org/abs/2407.19216

تسليط الضوء على:

EaTVul هي طريقة هجوم جديدة يمكنها خداع أنظمة الكشف عن الثغرات البرمجية القائمة على التعلم العميق بشكل فعال، بمعدل نجاح يصل إلى 83%-100%.

يستخدم EaTVul تقنيات مثل أجهزة ناقل الدعم، وآليات الانتباه، وChatGPT، والخوارزميات الجينية الغامضة لتعديل الرموز الضعيفة بذكاء لتجنب الاكتشاف.

⚠️ يكشف هذا البحث عن نقاط الضعف في أنظمة الكشف عن الثغرات البرمجية الحالية ويدعو إلى ضرورة تطوير آليات دفاع أقوى للتعامل مع مثل هذه الهجمات.

لا شك أن ظهور EaTVul يجلب تحديات جديدة لمجال أمن البرمجيات. وهذا يذكرنا أنه في مواجهة التهديدات الأمنية المتزايدة للشبكات، من الضروري الاستمرار في ابتكار وتحسين تكنولوجيا الأمان. ولن نتمكن من حماية أمن العالم الرقمي بشكل أفضل إلا من خلال التحسين المستمر لقدراتنا الدفاعية.