Sowohl das TCP- als auch das UDP-Protokoll verfügen über 0 bis 65535 Ports. Diese 65535-Ports können in die folgenden drei Bereiche unterteilt werden:

System- oder reservierte Ports: von 0 bis 1023

Benutzer- oder registrierte Ports: von 1024 bis 49151

Dynamische oder private Ports: von 49151 bis 65535

DEDMAP versucht, eine Ziel-IP oder einen IP-Bereich zu scannen und Dienste zu finden, die ausgeführt werden und auf einigen Ports lauschen.

DEDMAP kann auch eine Reihe von Hosts scannen, um Live-Hosts zu finden.

Python 3

Pip

Termux (bei Installation auf einem Android-Gerät)

Ein bisschen Liebe und Fürsorge :)

Laden Sie die neueste Version von RELEASES herunter

Extrahieren Sie das Archiv

Befolgen Sie die nachstehenden Schritte

$ cd DEDMAP

$ chmod +x install.sh

$ ./install.shAlle zusätzlichen Anforderungen werden automatisch installiert. Führen Sie einfach die Datei „install.sh“ aus ;)

Das Tool kann auch ohne Installation ausgeführt werden (./dedmap), es wird jedoch empfohlen, es zu installieren. Nach der Installation des Tools ändert sich die Farbe des DEDMAP-Banners von WEISS zu ROT .

Aktualisieren Sie das Tool, indem Sie die neueste Version herunterladen und erneut installieren.

dedmap oder python dedmap über eine Eingabeaufforderung im Stammverzeichnis von dedmap.$ cd DEDMAP

$ chmod +x uninstall.sh

$ ./uninstall.shVolle Unterstützung für Linux-, Windows- und Android-Geräte ( über termux)

Unterstützt Web-API-Aufrufe (plattformlose On-Demand-Interaktion)

Das weltweit erste seiner Art Network Automation as a Service (NaaaS)

Einfaches Hosten und Bereitstellen als Dienst in der Cloud/auf Ihrem privaten Server.

Vollgepackt mit vielen zusätzlichen Funktionen an einem Ort

Unterstützt IP-BEREICHE (1.1.1.1-100)

Unterstützt Netzwerk-Scannen (Ping Sweep)

Verfügt über einen Dark-Web-Modus. Der Dark-Web-Modus kann verwendet werden, um alle Vorgänge von Dedmap nahtlos auf Dark-Web-Sites (.onion) auszuführen, ohne dass der Tor-Browser erforderlich ist

Verfügt über einen Turbomodus (LAN-Modus) zum Netzwerkscannen. Der Turbomodus kann sowohl im LAN als auch im WAN verwendet werden, es wird jedoch empfohlen, ihn nur im LAN zu verwenden, da er die Genauigkeit des Scans in einem WAN-Netzwerk beeinträchtigen kann.

Für genauere Ergebnisse kann der WAN-Modus auch in einem LAN-Netzwerk verwendet werden. LAN-Modus = Leistung, WAN-Modus = Genauigkeit.

Ist flexibel. Je nach Bedarf können mehrere Scanoptionen kombiniert werden.

Ist clever. Scannt nur die Live-Ziele, wenn ein Netzwerkscan mit anderen Scans kombiniert wird.

Verfügt über eine sehr intuitive und benutzerfreundliche Befehlszeilenschnittstelle. Verfügt auch über eine Weboberfläche für diejenigen, die mit CLI nicht vertraut sind

Listet alle wahrscheinlichen Dienste/Protokolle auf, die von den jeweiligen erkannten offenen Ports verwendet werden.

Unterstützt den ausführlichen Modus

Unterstützt das Speichern der Ausgabe in einer Datei. (Die generierte Datei ist eine Dedmap-Datei . cat/geben Sie sie ein, um ihren Inhalt in einer Shell-Umgebung ordnungsgemäß anzuzeigen.)

Unterstützt verschiedene Port-Spezifikationsoptionen

Ist bunt. Bietet farbige, ereignisbasierte visuelle Antworten

BLAU --> ZUR MARKIERUNG DES ERFOLGREICHEN STARTS UND ABSCHLUSSES DES PROGRAMMS

ROT --> ZUR MARKIERUNG DES BEGINNS/ENDES EINES EREIGNISSES ODER FEHLERS

GRÜN --> ZUM MARKIEREN EINER ERFOLGREICHEN HOST-/PORT-ERKENNUNG UND HILFEMENÜ

RESET --> ZUM ZURÜCKSETZEN AUF DIE STANDARD-SHELLFARBE

GRAU --> ZUM MARKIEREN EINER FEHLERHAFTEN HOST-/PORT-ERKENNUNG IM AUSFÜHRLICHEN MODUS

GELB --> ZUR MARKIERUNG VON DEBUGGING-ANWEISUNGEN

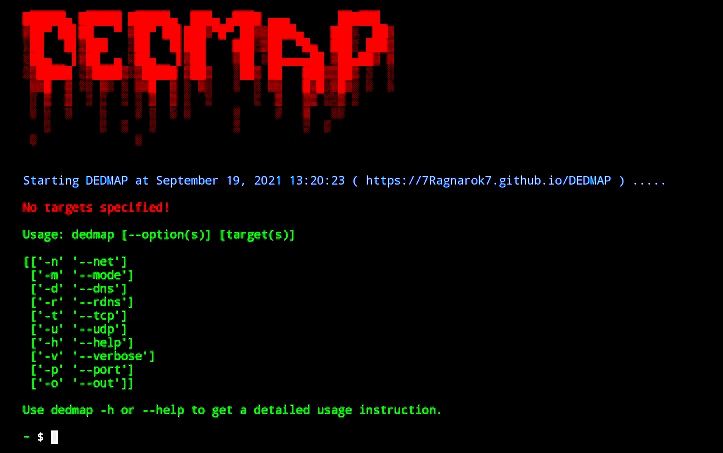

$ dedmap [--option(s)] [target(s)]Standardmäßig wird ein TCP-Scan durchgeführt, wenn keine Optionen bereitgestellt werden.

Die Option -t muss ausschließlich angegeben werden, wenn eine andere Option wie -p oder -v oder -n verwendet wird.

Standardmäßig werden die 100 am häufigsten verwendeten Ports gescannt, wenn keine Ports angegeben sind.

Lange Optionen (--) haben mehr Priorität.

-h, --help zeigt diese Hilfemeldung an und beendet den Vorgang

-b, --black schaltet den Dark-Web-Modus ein

-s, --silent im Silent-Modus ausführen (Dedmap-Banner entfernen)

-v, --verbose wird im ausführlichen Modus ausgeführt

-d, --dns führt eine DNS-Suche durch

-r, --rdns führt eine umgekehrte DNS-Suche durch

-p, --port<Port(s)> scannt nur angegebene Port(s)

Ex: -p 21; -p 21,22,23;

-p top10; (scan top 10 commonly used ports)

-p top100; (scan top 100 commonly used ports)

-p top1000; (scan top 1000 commonly used ports)

-p system; (scan system ports from 0 to 1023)

-p user; (scan user ports from 1024 to 49151)

-p private; (scan private ports from 49152 to 65535)

-p all; (scan all ports from 0 to 65535)

-t, --tcp führen einen TCP-Scan durch (Standardscan, wenn KEINE OPTIONEN angegeben sind)

-u, --udp führt einen UDP-Scan durch (scheint derzeit mit dem Socket in Python nicht zu funktionieren)

-n, --net führen einen Netzwerkscan durch

-m, --mode<wan/lan> wählt den Modus für den Netzwerkscan aus (Standard = WAN)

Select lan mode(turbo mode) for better scanning speeds (upto 5x)

It is recommended to use the turbo mode only on a lan network

as it might result in loss of accuracy in wan networks

Ex: -nm lan; -nm wan;

-o, --out speichert die Ergebnisse in einer Datei

Ex: -o report

Kombinieren Sie die Optionen ganz nach Ihren Anforderungen. DEDMAP ist flexibel und clever genug :)

$ dedmap 1.1.1.1

$ dedmap localhost

$ dedmap -d google.com yahoo.com facebook.com localhost

$ dedmap google.com

$ dedmap google.com yahoo.com

$ dedmap 1.1.1.1 2.2.2.2 3.3.3.3

$ dedmap 1.1.1.1-100 google.com (Perform a tcp scan on all the hosts without pinging to bypass firewall icmp block)

$ dedmap -tp 20 1.1.1.1

$ dedmap -tp top10 2.2.2.2

$ dedmap -tp 20,21,22 1.1.1.1

$ dedmap -nm lan -p 21 192.168.1.1-255 (Perform a tcp port scan in lan mode on all the live hosts)

$ dedmap -n 1.1.1.1-255

$ dedmap -nr 1.1.1.1-255 (Perform a reverse dns lookup on all the live targets in the network)

$ dedmap -nt 1.1.1.0-255 (To scan only the hosts which are alive in the network)

$ dedmap -o report 127.0.0.1Die generierte Ausgabedatei ist eine Dedmap-Datei . Cat/Print es, um seinen Inhalt in einer Shell-Umgebung richtig anzuzeigen.

Es wird erwartet, dass dieses Tool viele Fehler aufweist, da es sich in einem sehr frühen Stadium befindet.

Dieses Tool wurde noch nicht unter Windows getestet und wird höchstwahrscheinlich nicht funktionieren. Fühlen Sie sich frei, zu experimentieren.

DEDMAP IST EIN UNABHÄNGIGES WERKZEUG, DAS NUR FÜR DAS PORT-SCANNEN ALS HAUPTZIEL ENTWICKELT WURDE. DAHER WIRD ES NIEMALS FUNKTIONEN WIE DEN SERVICE-/VERSIONS-SCAN UNTERSTÜTZT, DA SIE VON NETCAT ABHÄNGEN.

Die Erstellung eines Berichts funktioniert unter Windows nicht ordnungsgemäß.

IST LANGSAM, DA NOCH KEINE MULTI-THREADING-KONZEPTE IM PROGRAMM VERWENDET WERDEN.

UDP FUNKTIONIERT JETZT NICHT ORDNUNGSGEMÄß.

DER BENUTZER MUSS EINE SEQUENZ „dedmap [--option(s)] [target(s)]“ EINHALTEN.

DAS TOOL UNTERSTÜTZT IP-BEREICH NUR IM LETZTEN OKTET .ie 1.1.1.(1-200) --> Dies ist auch eine Sicherheitsmaßnahme, um zu verhindern, dass der Benutzer das GESAMTE INTERNET scannt (1-255.1-255.1-255.1-255). ) und seine/ihre Netzwerkkarte, RAM, CPU und Festplatte in die Luft jagen :p (Wortspiel beabsichtigt)

[ ] UDP-SCANNEN BEHEBEN

Fügen Sie dem Rest der Ausgabe Farben hinzu, um ereignisbasierte visuelle Reaktionen bereitzustellen.

TESTEN UND UNTERSTÜTZUNG FÜR TERMUX HINZUFÜGEN

TESTEN UND UNTERSTÜTZUNG FÜR WINDOWS HINZUFÜGEN

VERWENDEN SIE MULTITHREADING, UM DIE LEISTUNG DES WERKZEUGS DRAHTLICH ZU VERBESSERN