Un parche comunitario nuevo y mejorado para una gran lista de exploits de Black Ops III.

No intente utilizar ningún truco público con este parche. Casi todos ellos son incompatibles.

R: Sí

R: Respuesta simple, no. Respuesta técnica, tal vez. Si tiene un perfil alto, ejecútelo de todos modos porque la conexión en red Steam es complicada.

R: Sí. Esto corrige 4 de las vulnerabilidades conocidas de RCE. Además, la actualización BO3 parcheó recientemente a RCE.

R: Si eres un perfil alto o un streamer, sí. De lo contrario, no es probable. Si a menudo te golpean sin conexión (Internet), ejecuta una VPN.

R: Los Alts de Steam solo se recomiendan para jugadores o streamers de alto perfil. Si no estás siendo atacado, no necesitas un alt. Sus estadísticas no se transferirán a su nueva cuenta y, si desea conservarlas, es posible que deba recurrir a herramientas de terceros.

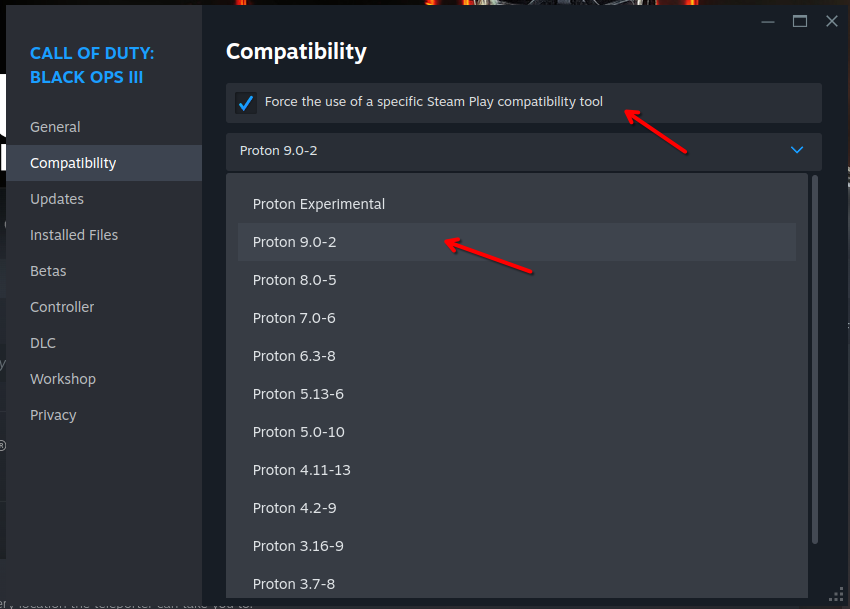

R: A partir del 2.03, sí. Utilice las instrucciones de instalación de Linux. Gracias de nuevo a @InvoxiPlayGames por hacer esto posible.

R: No, sin embargo, puedes usar BO3MacFix de Emma, que es totalmente compatible con contraseñas de red, corrige mapas personalizados y permite el juego cruzado entre reproductores Mac y Windows.

R: No. El parche utiliza muchas técnicas complicadas para parchear el juego que interfieren con la mayoría de las herramientas de terceros. Esto se debe al hecho de que Black Ops III es muy resistente a los parches de fuentes no oficiales. Además, considero una ventaja que los tramposos deban elegir jugar sin protección ante los mecanismos de duelo que han utilizado contra la comunidad durante tanto tiempo.

R: Sí.

R: La mayor parte de la fuente se puede encontrar aquí: https://github.com/shiversoftdev/Black-Ops-3-Projects/tree/main - ZBR Native es la dll

R: Algunas de las técnicas utilizadas para parchear el juego son similares a las técnicas utilizadas por el malware, lo que provoca que el antivirus se altere.

R: El archivo LPC sirve para corregir el error ABC al iniciar sesión. No es necesario para la mayoría de los usuarios.

R: Sí.

R: Parcialmente. Las vulnerabilidades de RCE ya no son una preocupación, pero el parche soluciona muchos fallos remotos que pueden utilizarse para afligir a las personas.

R: No.

R: No.

R: Por favor mire este video.

R: Windows 7 y versiones anteriores no son compatibles. Se admite Linux.

R: Instale los redistribuibles de Visual C++

R: Sí, sin la contraseña de red aún eres vulnerable a ciertos exploits que fallan.

Serio - Creador del parche

SyGnUs: ayuda del controlador de excepciones

Emma/IPG - Soporte para Linux/Steamdeck

momo5502 - Informe del método RCE crítico y cómo funciona

ItsFebiven, Kai, ssno - Pruebas

Kenshin9977, Obey, Dawson - Informes de fallos

De mucha nieve. - Informe de fallos para CL_HandleRelayPacket

Lerggy, Vortex - Información adicional

Mikey0006 - Informe de errores de la interfaz de usuario

Aqua: informe de error de suplantación de nombre y informe de error solo de amigos

IceGrenade: fuga de IP del navegador del servidor informada

FragsAreUs: binarios ntdll de Proton y Win7