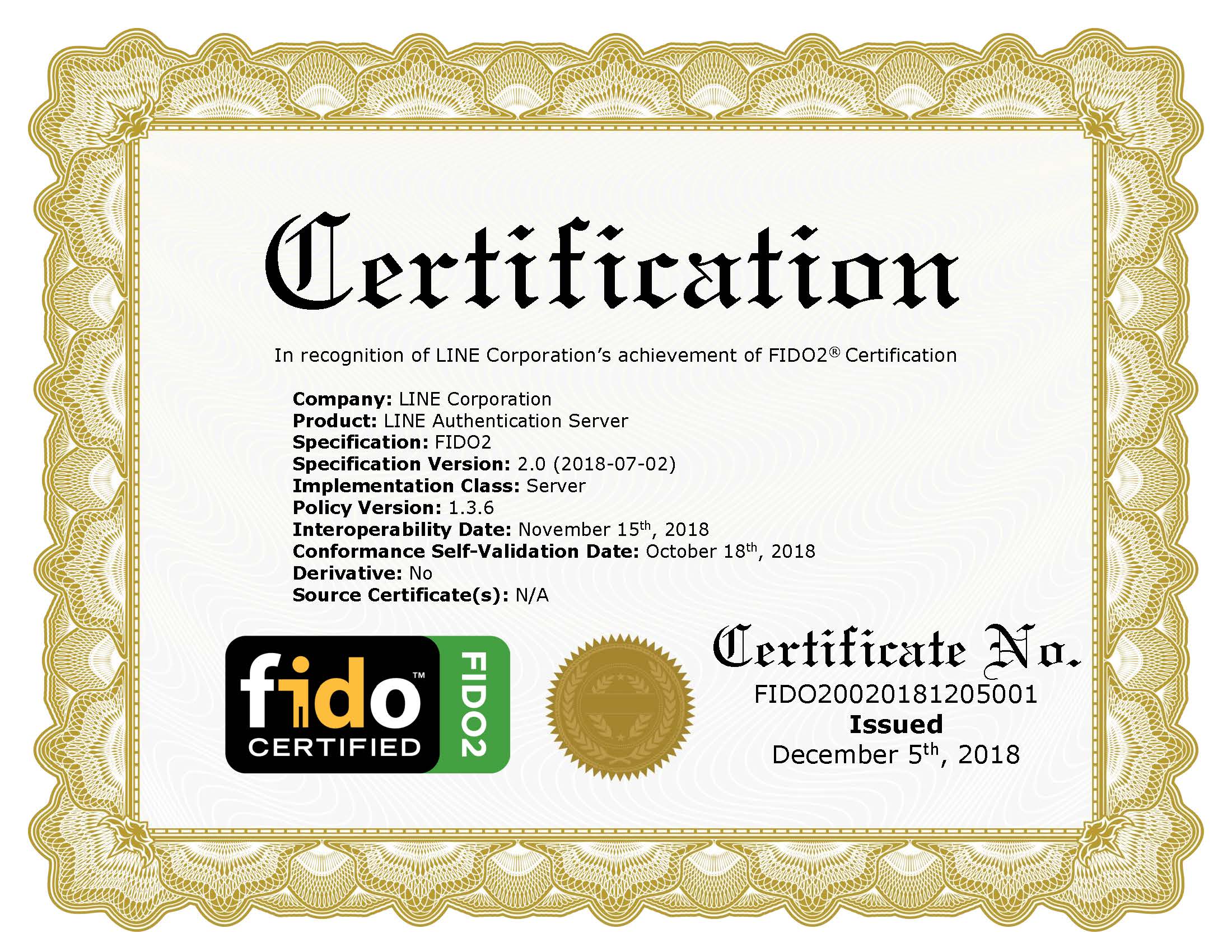

Servidor FIDO2 (WebAuthn) certificado oficialmente por FIDO Alliance

FIDO (Fast IDentity Online) es un estándar abierto para la autenticación en línea, cuyo objetivo es eliminar las vulnerabilidades de las contraseñas. FIDO utiliza criptografía de clave pública en lugar de credenciales simétricas como contraseñas o PIN.

En esencia, el dispositivo del usuario genera un par de claves, almacena la clave privada de forma segura y comparte la clave pública con el servidor. Durante el registro y la autenticación, el servidor desafía al dispositivo y el dispositivo responde con una firma digital utilizando la clave privada. Luego, el servidor verifica esta firma con la clave pública almacenada. Este protocolo de desafío-respuesta ayuda a prevenir ataques de repetición.

FIDO2 es una mejora del estándar FIDO para web y otras plataformas, compatible con los principales navegadores web y sistemas operativos. Abarca dos operaciones principales: registro y autenticación.

Tanto el proceso de registro como el de autenticación utilizan un protocolo de desafío-respuesta para evitar ataques de repetición. Durante el registro, se envía un desafío desde el servidor al dispositivo y el dispositivo responde utilizando su clave privada. De manera similar, durante la autenticación, se envía otro desafío para verificar la identidad del usuario. Esto garantiza que cada intento sea único y seguro.

Inicie el servidor RP y el servidor FIDO2:

# Start RP Server

cd rpserver

./gradlew bootRun

# Start FIDO2 Server

cd fido2-demo/demo

./gradlew bootRunSi tiene Docker configurado, puede usar docker-compose.

# Start both RP Server and FIDO2 Server

docker-compose upUna vez que las aplicaciones se estén ejecutando, acceda a la página de prueba en:

El servidor FIDO2 utiliza H2 como una base de datos integrada en un entorno local, que debe reemplazarse con una base de datos independiente (como MySQL) para entornos de prueba, beta o producción. Acceda a la consola web de H2 en:

jar {

processResources {

exclude( " **/*.sql " )

}

}Para ver la documentación de la API, siga estos pasos:

cd fido2-demo/demo

./gradlew makeRestDocs

./gradlew bootRunDespués de ejecutar las aplicaciones, puede ver los documentos de la guía API en el siguiente enlace.

También proporcionamos Client SDK para aplicaciones de Android/iOS. Por favor vea a continuación.

El método checkOrigin valida el origen de las solicitudes de las aplicaciones de Android e iOS de LINE. Garantiza la seguridad al verificar que el origen de la solicitud coincida con una lista preconfigurada de orígenes permitidos.

Cómo configurar Para utilizar el método checkOrigin , configure los orígenes permitidos en el archivo application.yml . Aquí hay una configuración de ejemplo:

app :

origins :

- android:aaa-bbb

- ios:aaa-bbb Nota: Reemplace aaa-bbb con los valores apropiados para su aplicación.

Importante: Esta configuración es opcional y solo necesaria cuando se integra con LINE WebAuthn para aplicaciones de Android e iOS.

LY Engineering Blogs

LY Tech Videos

Internal