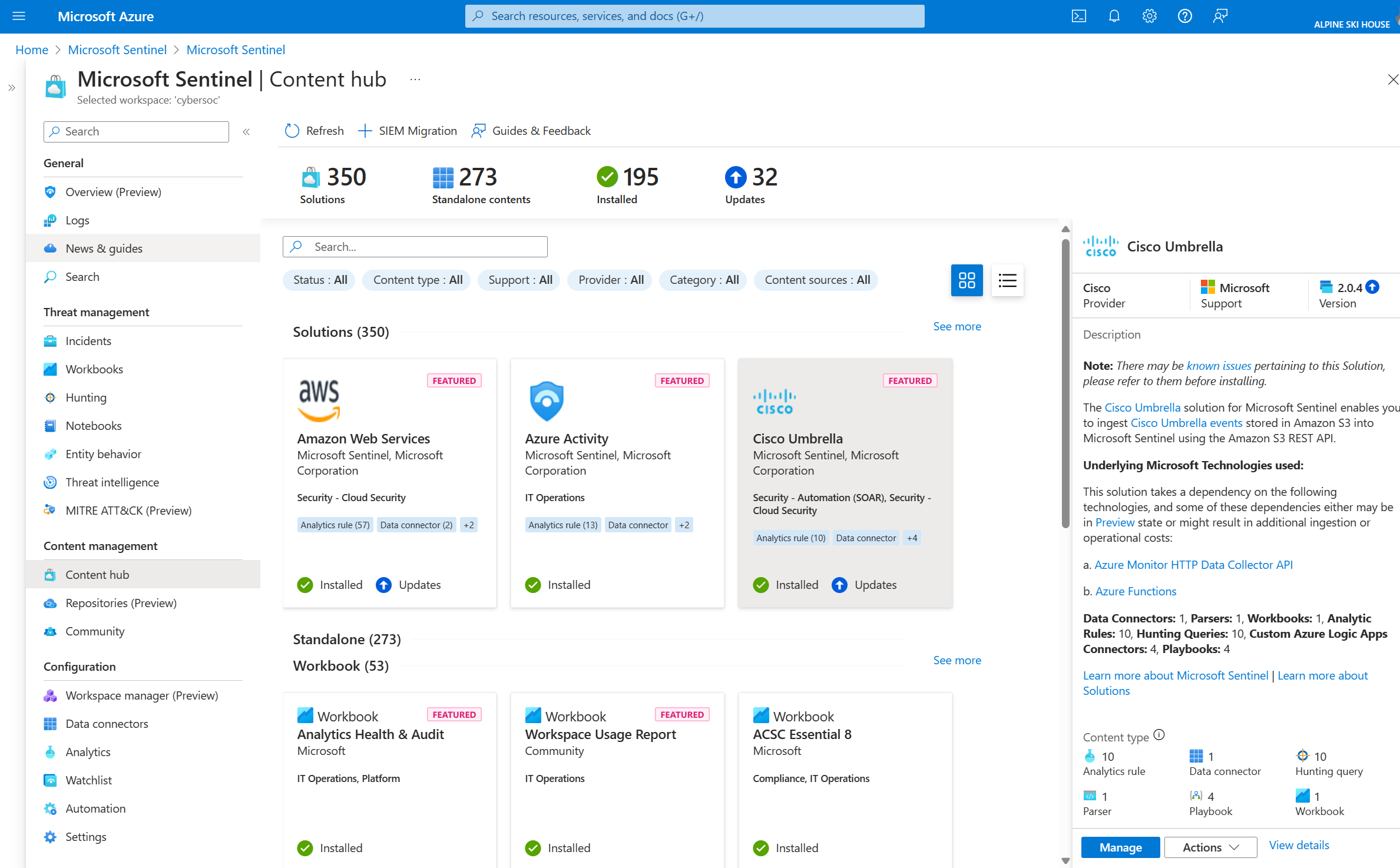

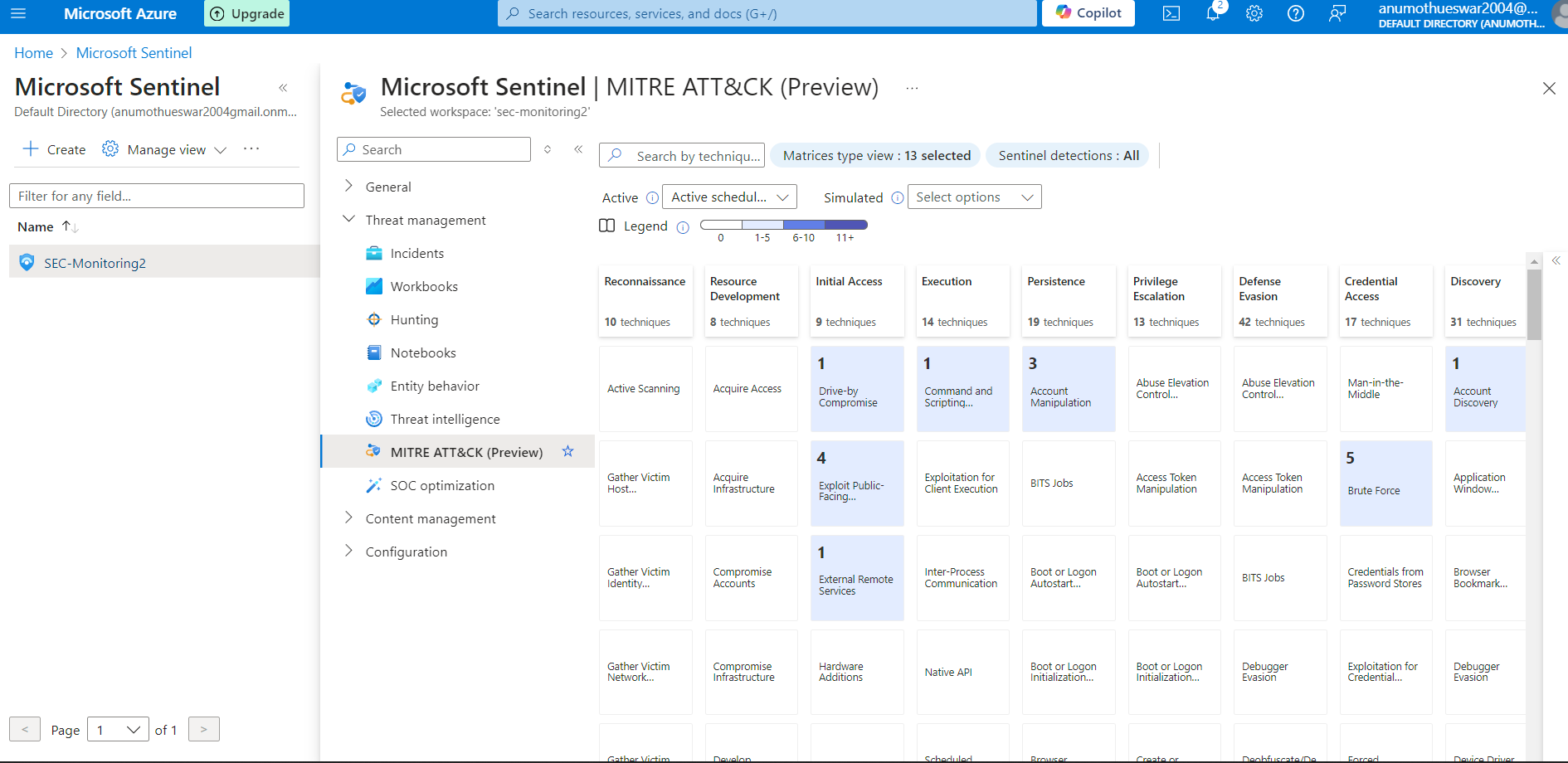

Microsoft Sentinel est une solution de gestion des informations et des événements de sécurité (SIEM) évolutive et native du cloud qui offre une solution intelligente et complète pour le SIEM et l'orchestration, l'automatisation et la réponse de sécurité (SOAR). Microsoft Sentinel fournit une détection, une enquête, une réponse et une chasse proactive aux cybermenaces, avec une vue d'ensemble de votre entreprise.

Microsoft Sentinel intègre également de manière native des services Azure éprouvés, tels que Log Analytics et Logic Apps, et enrichit votre enquête et votre détection grâce à l'IA. Il utilise à la fois le flux de renseignements sur les menaces de Microsoft et vous permet également d'apporter vos propres renseignements sur les menaces.

Utilisez Microsoft Sentinel pour réduire le stress lié aux attaques de plus en plus sophistiquées, aux volumes croissants d'alertes et aux longs délais de résolution. Cet article met en évidence les fonctionnalités clés de Microsoft Sentinel.

INTÉGRATION SIEM AVEC CHATGPT D'INTELLIGENCE ARTIFICIELLE.

ÉTAPES POUR INTÉGRER CHATGPT : ÉTAPE 1 : D'ABORD NOUS DEVONS CRÉER NOTRE ESPACE DE TRAVAIL

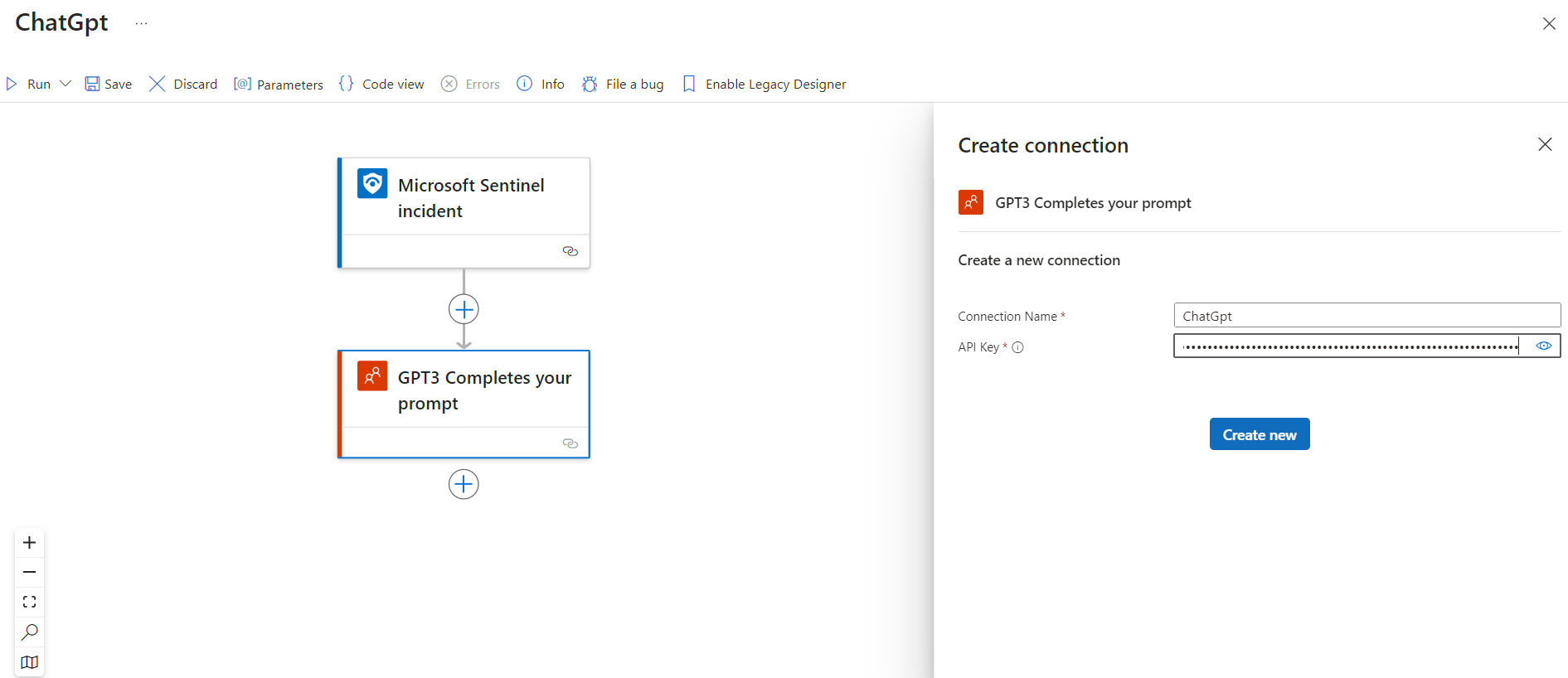

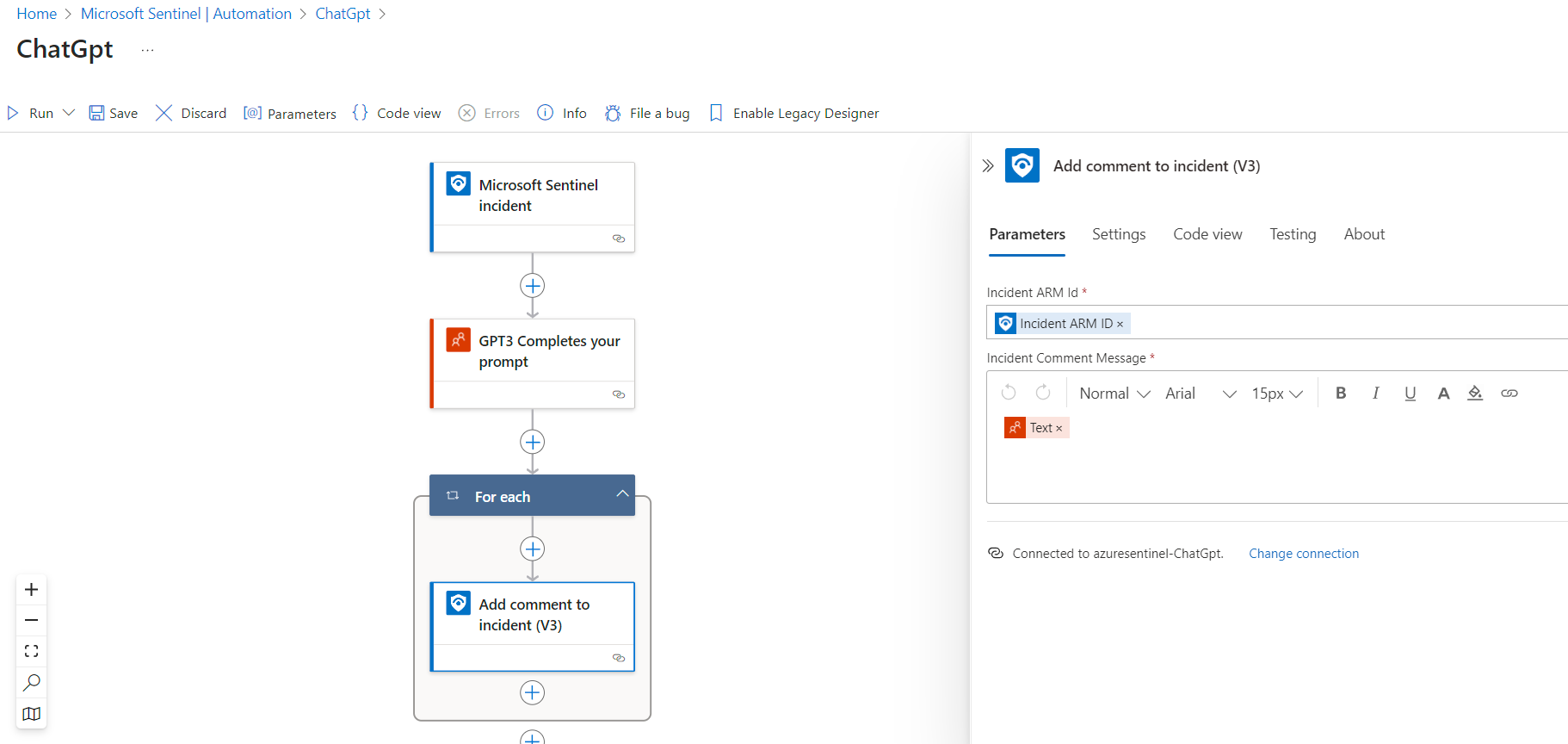

ÉTAPE 2 : NOUS DEVONS CRÉER UNE LOGIQUE POUR LE PLAYBOOK.

QUE EST LE PLAYBOOK DANS SENTINAL ? Dans Microsoft Sentinel, un playbook est un flux de travail automatisé conçu pour répondre aux incidents et alertes de sécurité. Les playbooks utilisent Azure Logic Apps pour définir une séquence d'actions déclenchées lorsque certaines conditions sont remplies, telles que la détection d'un type spécifique d'alerte ou d'incident.

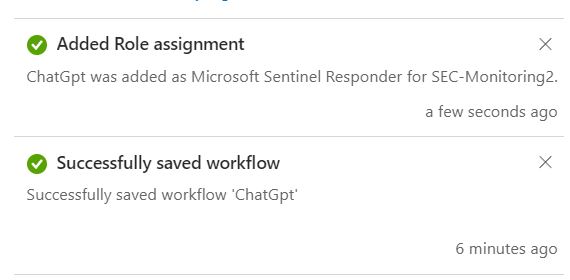

PENDANT LA CONSTRUCTION DE LA LOGIQUE, NOUS DEVONS INTÉGRER LE CHATGPT EN IMPORTANT AVEC NOTRE CLÉ SECRET FOURNIE PAR OPENAI.

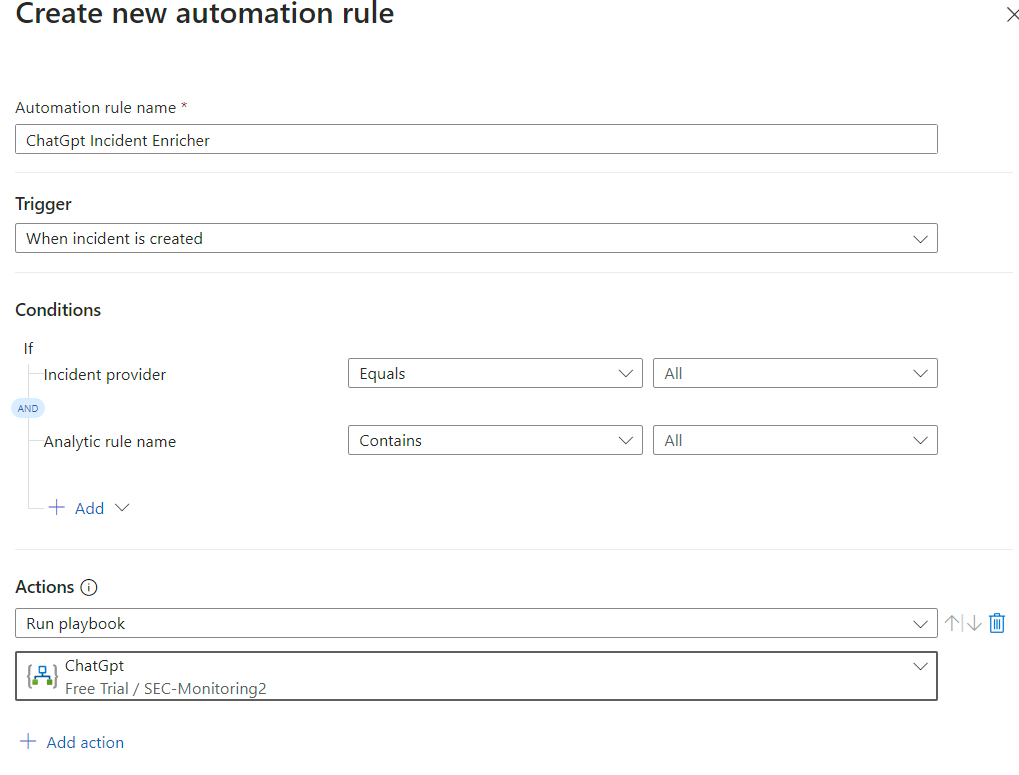

ALORS NOUS DEVONS CRÉER UNE AUTOMATISATION COMPRENANT :

LORSQUE UN INCIDENT CRÉÉ, L'AUTOMATISATION DÉCLENCHE AUTOMATIQUEMENT ET ANALYSE L'INCIDENT PAR CHATGPT ET FOURNIT UN APERÇU DE L'INCIDENT ET DU PROCESSUS D'ATTÉNUATION.