Les protocoles TCP et UDP ont de 0 à 65 535 ports. Ces ports 65535 peuvent être divisés dans les trois plages suivantes : -

Ports système ou réservés : de 0 à 1023

Ports utilisateurs ou enregistrés : de 1024 à 49151

Ports dynamiques ou privés : du 49151 au 65535

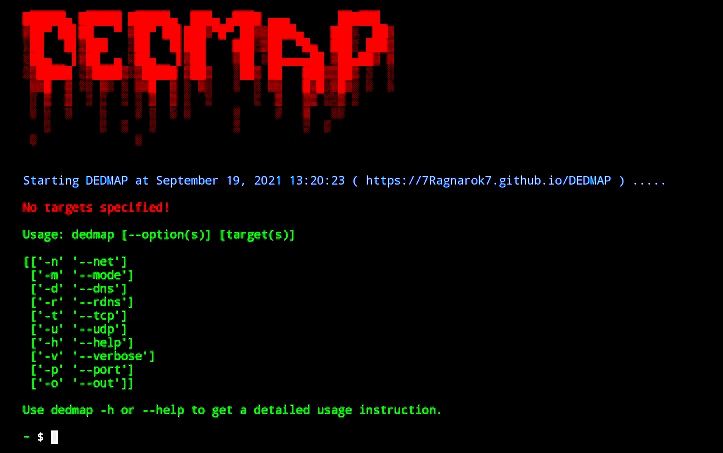

DEDMAP essaie d'analyser une adresse IP cible ou une plage d'adresses IP et de trouver les services qui s'exécutent et écoutent sur certains ports.

DEDMAP peut également analyser une gamme d'hôtes pour trouver des hôtes en direct.

Python3

Pépin

Termux (si installation sur un appareil Android)

Un peu d'amour et d'attention :)

Téléchargez la dernière version de RELEASES

Extraire l'archive

Suivez les étapes ci-dessous

$ cd DEDMAP

$ chmod +x install.sh

$ ./install.shToutes les exigences supplémentaires seront installées automatiquement. Exécutez simplement le fichier "install.sh" ;)

L'outil peut également être exécuté sans installation (./dedmap) mais il est recommandé de l'installer. Après avoir installé l'outil, la couleur de la bannière DEDMAP passera du BLANC au ROUGE .

Mettez à jour l'outil en téléchargeant la dernière version et en la réinstallant.

dedmap ou python dedmap à partir d'une invite de commande dans le répertoire racine dedmap.$ cd DEDMAP

$ chmod +x uninstall.sh

$ ./uninstall.shPrise en charge complète des appareils Linux, Windows et Android ( via termux)

Prend en charge les appels Web-API (interaction à la demande sans plate-forme)

Première automatisation de réseau en tant que service (NaaaS) au monde

Facile à héberger et à déployer en tant que service sur le cloud/votre serveur privé.

Doté de nombreuses fonctionnalités supplémentaires en un seul endroit

Prend en charge les plages IP (1.1.1.1-100)

Prend en charge la numérisation réseau (Ping Sweep)

Dispose d'un mode Dark-Web. Le mode dark-web peut être utilisé pour effectuer toutes les opérations de dedmap de manière transparente sur les sites dark-web (.onion) sans avoir besoin du navigateur tor.

Dispose d'un mode turbo (mode LAN) pour la numérisation réseau. Le mode turbo peut être utilisé à la fois en LAN et en wan, mais il est recommandé de l'utiliser uniquement en LAN car cela peut diminuer la précision de l'analyse dans un réseau wan.

Le mode wan peut également être utilisé dans un réseau LAN pour des résultats plus précis. Mode Lan = Performance, mode Wan = Précision.

Est flexible. Plusieurs options de numérisation peuvent être combinées en fonction des besoins.

Est intelligent. Analyse uniquement les cibles actives si une analyse du réseau est combinée avec d'autres analyses.

Possède une interface de ligne de commande très intuitive et conviviale. Dispose également d'une interface Web pour ceux qui ne sont pas à l'aise avec CLI

Répertorie tous les services/protocoles probables utilisés par les ports ouverts respectifs découverts.

Prend en charge le mode verbeux

Prend en charge l'enregistrement de la sortie dans un fichier. (Le fichier généré est un fichier dedmap . cat/tapez-le pour afficher correctement son contenu dans un environnement shell)

Prend en charge diverses options de spécification de port

Est coloré. Fournit des réponses visuelles colorées basées sur des événements

BLEU --> POUR MARQUER LE DÉMARRAGE ET LA FIN RÉUSSI DU PROGRAMME

ROUGE --> POUR MARQUER LE DÉBUT/FIN D'UN ÉVÉNEMENT OU D'UNE ERREUR

VERT --> POUR MARQUER UNE DÉCOUVERTE D'HÔTE/PORT RÉUSSIE ET LE MENU D'AIDE

RÉINITIALISATION -> POUR RÉINITIALISER LA COULEUR DE COQUILLE PAR DÉFAUT

GRIS --> POUR MARQUER UNE DÉCOUVERTE D'HÔTE/PORT ÉCHEC EN MODE VERBEUX

JAUNE -> POUR MARQUER LES DÉCLARATIONS DE DÉBOGAGE

$ dedmap [--option(s)] [target(s)]Par défaut, une analyse TCP sera effectuée si aucune option n'est fournie.

L'option -t doit être fournie exclusivement si une autre option est utilisée comme -p ou -v ou -n.

Par défaut, les 100 ports les plus couramment utilisés seront analysés si aucun port n'est spécifié.

Les options longues (--) ont plus de priorité.

-h, --help afficher ce message d'aide et quitter

-b, --black activer le mode Web sombre

-s, --silent s'exécute en mode silencieux (supprime la bannière dedmap)

-v, --verbose exécuté en mode détaillé

-d, --dns effectue une recherche DNS

-r, --rdns effectue une recherche DNS inversée

-p, --port<port(s)> analyse uniquement le(s) port(s) spécifié(s)

Ex: -p 21; -p 21,22,23;

-p top10; (scan top 10 commonly used ports)

-p top100; (scan top 100 commonly used ports)

-p top1000; (scan top 1000 commonly used ports)

-p system; (scan system ports from 0 to 1023)

-p user; (scan user ports from 1024 to 49151)

-p private; (scan private ports from 49152 to 65535)

-p all; (scan all ports from 0 to 65535)

-t, --tcp effectue une analyse TCP (analyse par défaut si AUCUNE OPTION n'est spécifiée)

-u, --udp effectue une analyse UDP (ne semble pas fonctionner pour le moment en utilisant le socket en python)

-n, --net effectue une analyse du réseau

-m, --mode<wan/lan> sélectionne le mode d'analyse du réseau (par défaut = wan)

Select lan mode(turbo mode) for better scanning speeds (upto 5x)

It is recommended to use the turbo mode only on a lan network

as it might result in loss of accuracy in wan networks

Ex: -nm lan; -nm wan;

-o, --out enregistre les résultats dans un fichier

Ex: -o report

Combinez les options selon vos besoins. DEDMAP est suffisamment flexible et intelligent :)

$ dedmap 1.1.1.1

$ dedmap localhost

$ dedmap -d google.com yahoo.com facebook.com localhost

$ dedmap google.com

$ dedmap google.com yahoo.com

$ dedmap 1.1.1.1 2.2.2.2 3.3.3.3

$ dedmap 1.1.1.1-100 google.com (Perform a tcp scan on all the hosts without pinging to bypass firewall icmp block)

$ dedmap -tp 20 1.1.1.1

$ dedmap -tp top10 2.2.2.2

$ dedmap -tp 20,21,22 1.1.1.1

$ dedmap -nm lan -p 21 192.168.1.1-255 (Perform a tcp port scan in lan mode on all the live hosts)

$ dedmap -n 1.1.1.1-255

$ dedmap -nr 1.1.1.1-255 (Perform a reverse dns lookup on all the live targets in the network)

$ dedmap -nt 1.1.1.0-255 (To scan only the hosts which are alive in the network)

$ dedmap -o report 127.0.0.1Le fichier de sortie généré est un fichier dedmap . Cat/Imprimez-le pour afficher correctement son contenu dans un environnement shell.

Cet outil devrait contenir de nombreux bugs car il en est à ses débuts.

Cet outil n'a pas encore été testé sous Windows et ne fonctionnera probablement pas. N'hésitez pas à expérimenter.

DEDMAP EST UN OUTIL INDÉPENDANT CONÇU UNIQUEMENT POUR LA NUMÉRISATION DE PORTS COMME OBJECTIF PRINCIPAL. PAR CONSÉQUENT, IL NE PRENDRA JAMAIS EN CHARGE DES FONCTIONS COMME L'ANALYSE DE SERVICE/VERSION CAR ILS DÉPENDENT DE NETCAT.

LA GÉNÉRATION D'UN RAPPORT NE FONCTIONNE PAS CORRECTEMENT SOUS WINDOWS.

EST LENT CAR AUCUN CONCEPT MULTI-THREADING N'EST ENCORE UTILISÉ DANS LE PROGRAMME.

UDP NE FONCTIONNE PAS CORRECTEMENT POUR LE MAINTENANT.

L'UTILISATEUR DOIT MAINTENIR UNE SÉQUENCE "dedmap [--option(s)] [cible(s)]"

L'OUTIL PREND EN CHARGE LA GAMME IP UNIQUEMENT DANS LE DERNIER OCTET .ie 1.1.1. (1-200) --> Il s'agit également d'une mesure de sécurité pour empêcher l'utilisateur de scanner ENTIER INTERNET (1-255.1-255.1-255.1-255 ) et faire exploser sa carte réseau, sa RAM, son CPU et son disque dur :p (jeu de mots)

[ ] CORRIGER L'ANALYSE UDP

AJOUTEZ DES COULEURS AU RESTE DE LA SORTIE POUR FOURNIR DES RÉPONSES VISUELLES BASÉES SUR DES ÉVÉNEMENTS.

TESTER ET AJOUTER UN SUPPORT POUR TERMUX

TESTER ET AJOUTER UN SUPPORT POUR WINDOWS

UTILISEZ LE MULTITHREADING POUR AMÉLIORER DRASQUEMENT LES PERFORMANCES DE L'OUTIL