時間をかけて、私は、(文字通りの) インターネット検索エンジンである Shodan に接続するための、興味深い、面白い、憂鬱な検索クエリをさまざまに収集してきました。フェイスパームを誘発する結果を返すものもあれば、実際の深刻な脆弱性や古代の脆弱性を返すものもあります。

ほとんどの検索フィルターには Shodan アカウントが必要です。

これらのクエリは、可能な場合にのみ、保護されていない/開いたインスタンスを返すと想定できます。あなた自身の法的利益のために、そうでない場合は (デフォルトのパスワードを使用している場合でも) ログインしようとしないでください。 country:US 、 org:"Harvard University" 、 hostname:"nasa.gov"などのフィルターを最後に追加して、結果を絞り込みます。

世界とそのデバイスは、ピカピカの新しいインターネットを通じて急速につながりを深めています。ものくそー、その結果、指数関数的に危険が増しました。そのために、このリストが害を及ぼすのではなく、認識(そして率直に言っておもらしの恐怖)を広めることを願っています。

そしていつものように、責任を持って発見し、開示してください。 ?

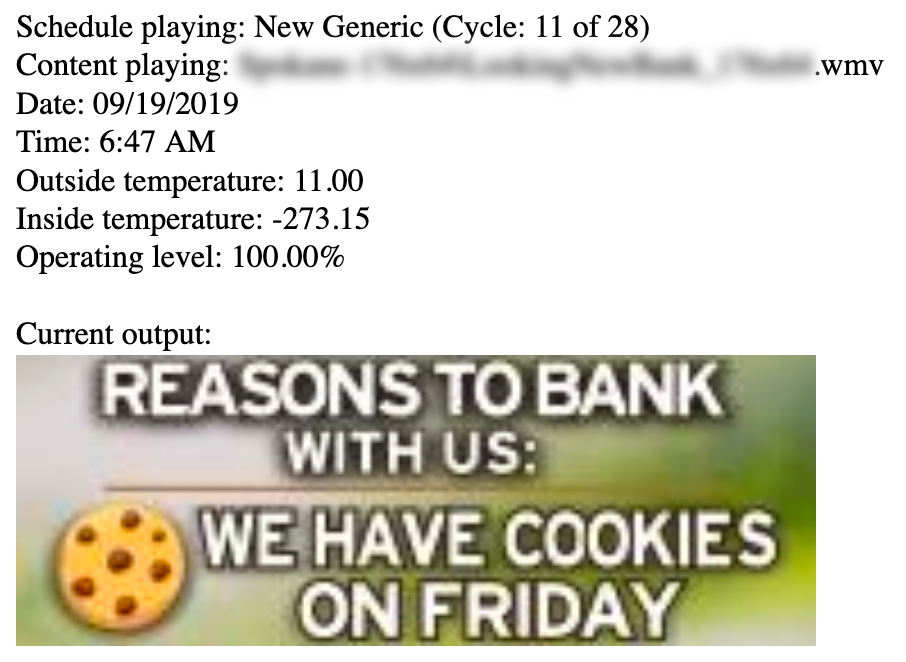

"Server: Prismview Player"

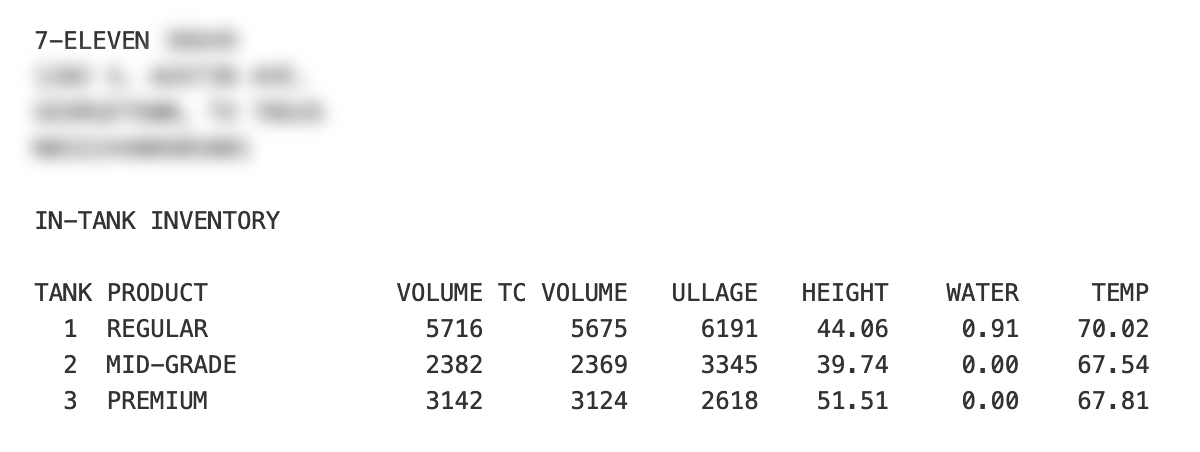

"in-tank inventory" port:10001

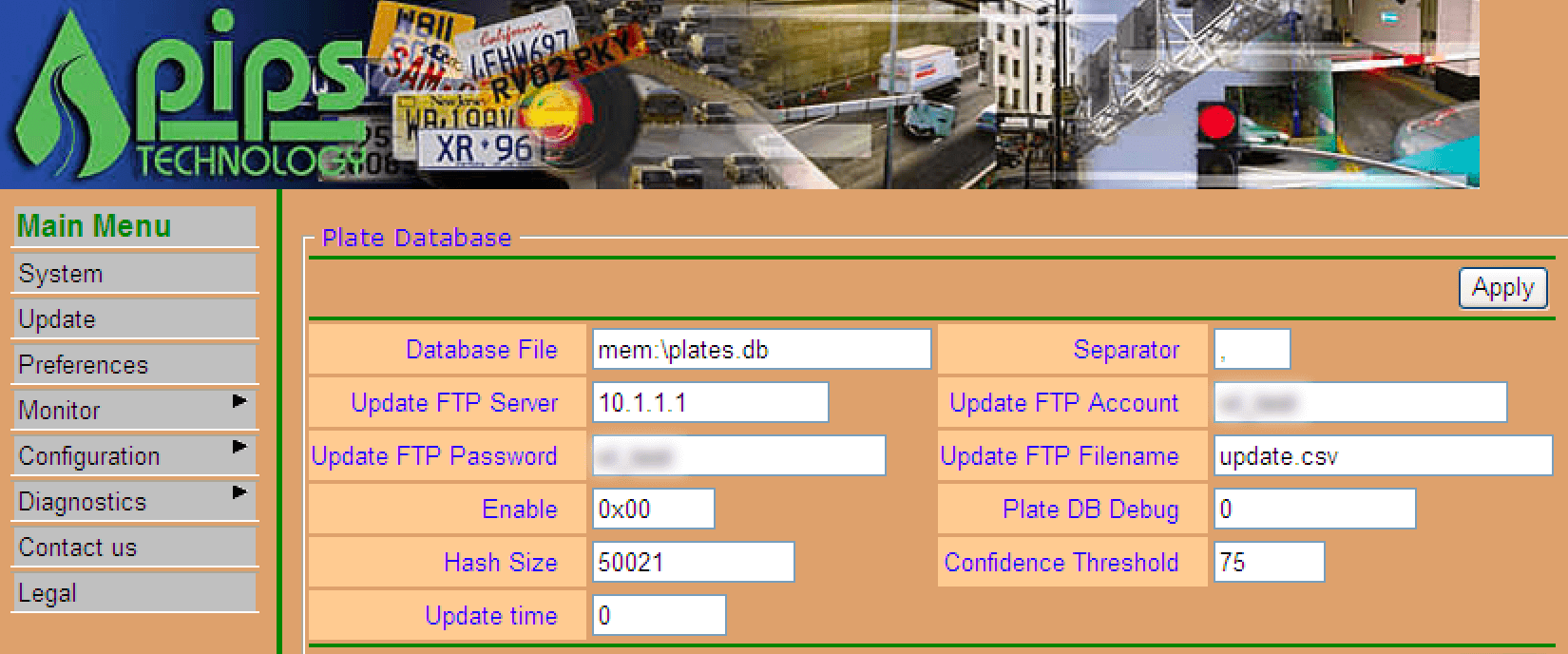

P372 "ANPR enabled"

mikrotik streetlight

"voter system serial" country:US

"Cisco IOS" "ADVIPSERVICESK9_LI-M"

シスコが RFC 3924 で概説した盗聴メカニズム:

合法的傍受とは、合法的に許可された傍受対象者の通信の傍受と監視です。 「傍受対象者」という用語は、通信および/または傍受関連情報 (IRI) が傍受され、何らかの機関に配信されることが合法的に許可されている電気通信サービスの加入者を指します。

"[2J[H Encartele Confidential"

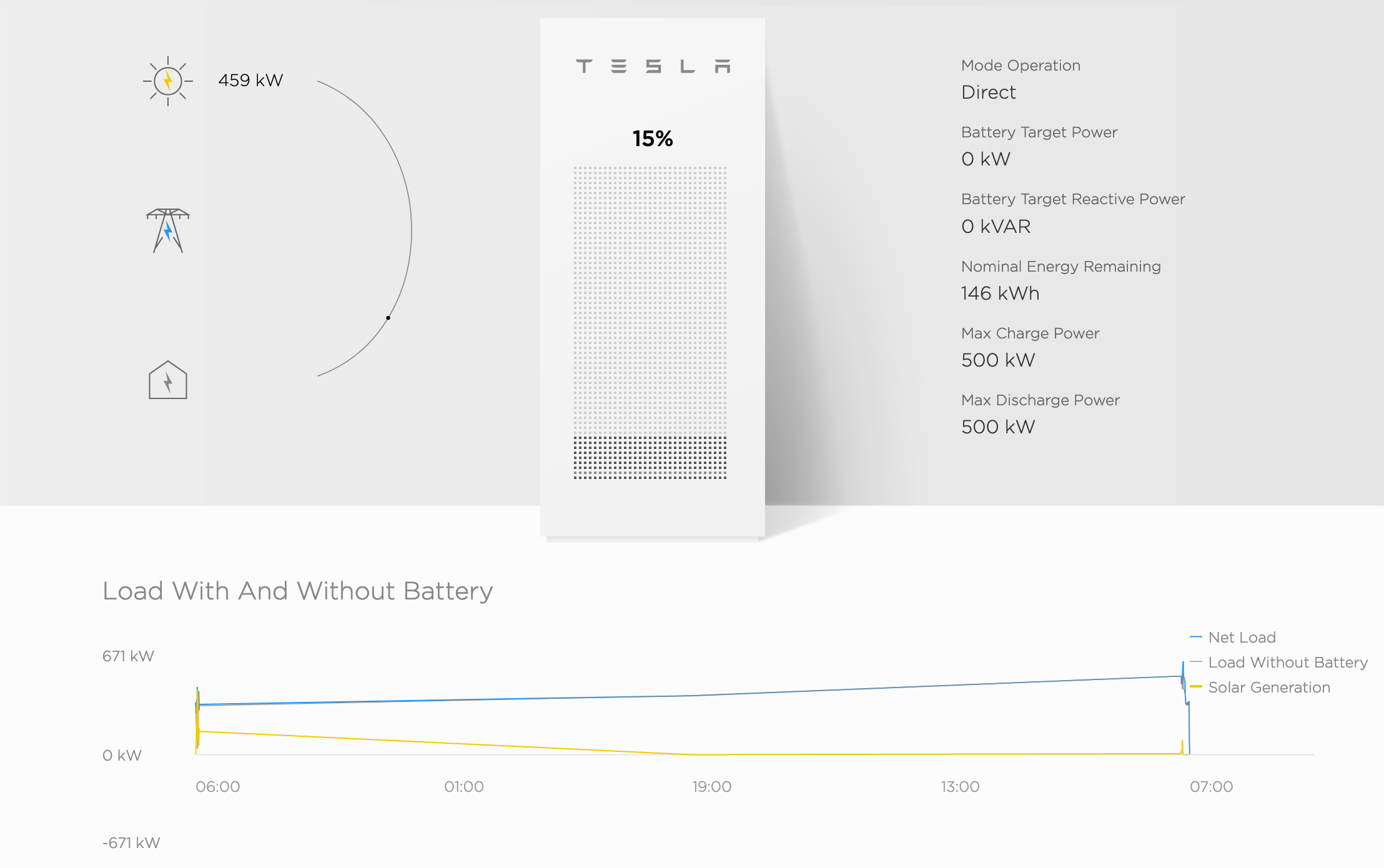

http.title:"Tesla PowerPack System" http.component:"d3" -ga3ca4f2

"Server: gSOAP/2.8" "Content-Length: 583"

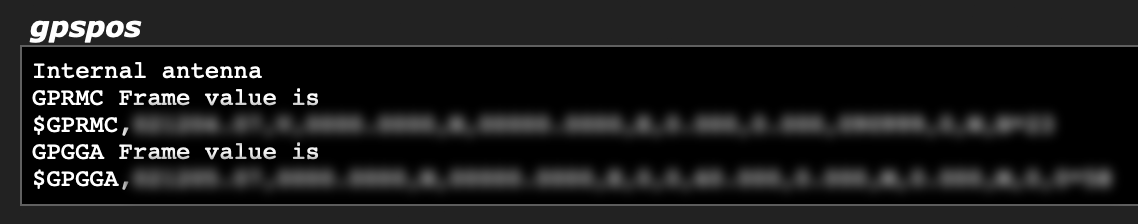

Shodan は、船の位置をリアルタイムでマッピングする非常に優れた Ship Tracker も作成しました。

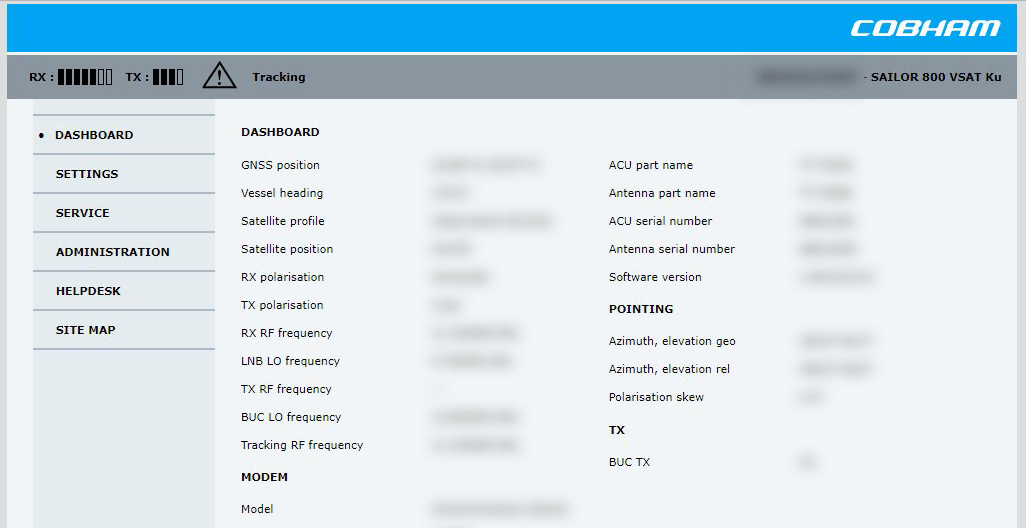

"Cobham SATCOM" OR ("Sailor" "VSAT")

title:"Slocum Fleet Mission Control"

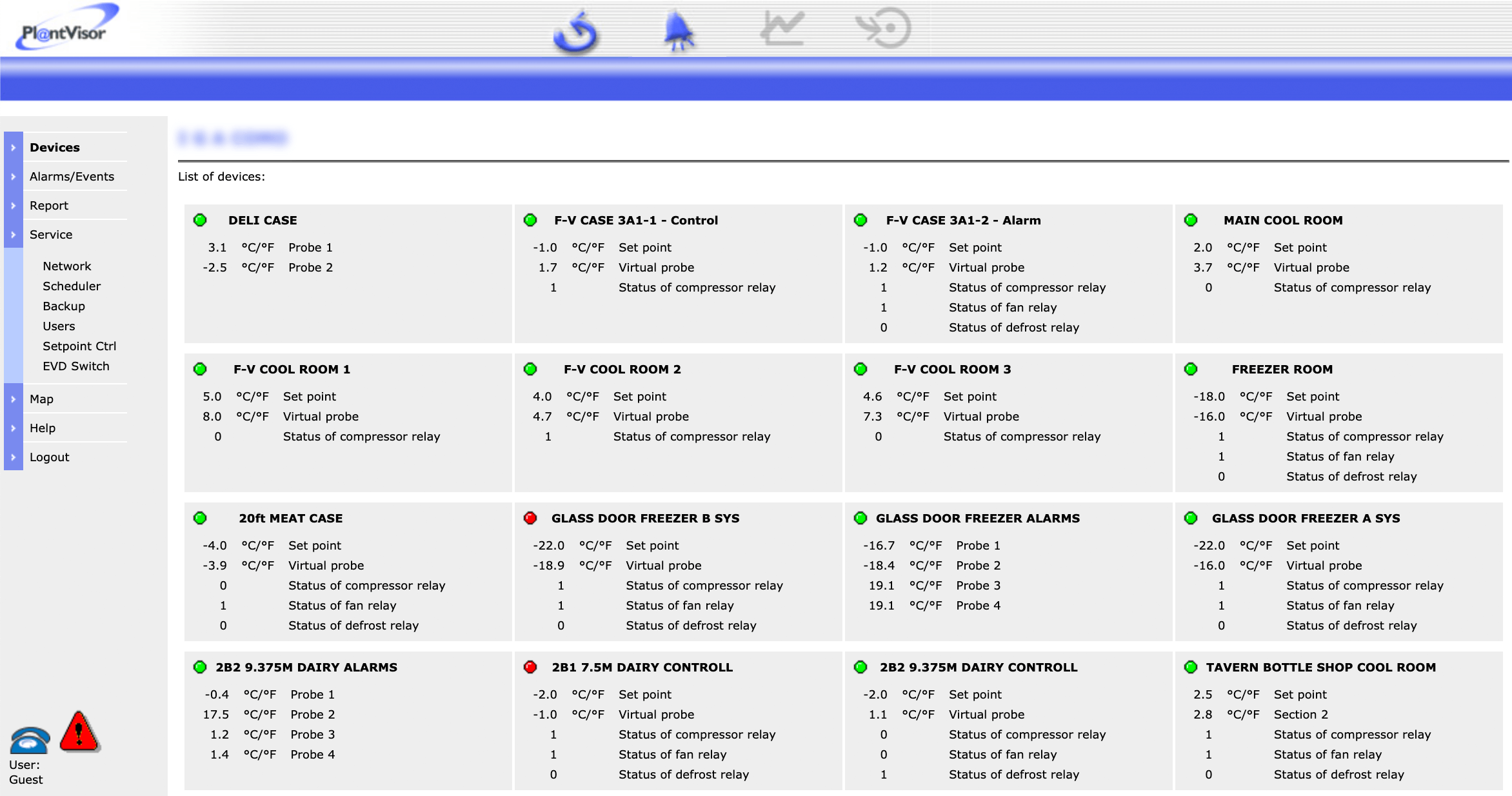

"Server: CarelDataServer" "200 Document follows"

http.title:"Nordex Control" "Windows 2000 5.0 x86" "Jetty/3.1 (JSP 1.1; Servlet 2.2; java 1.6.0_14)"

"[1m[35mWelcome on console"

ありがたいことにデフォルトでセキュリティは確保されていますが、これらの 1,700 台以上のマシンは依然としてインターネット上で利用できません。

"DICOM Server Response" port:104

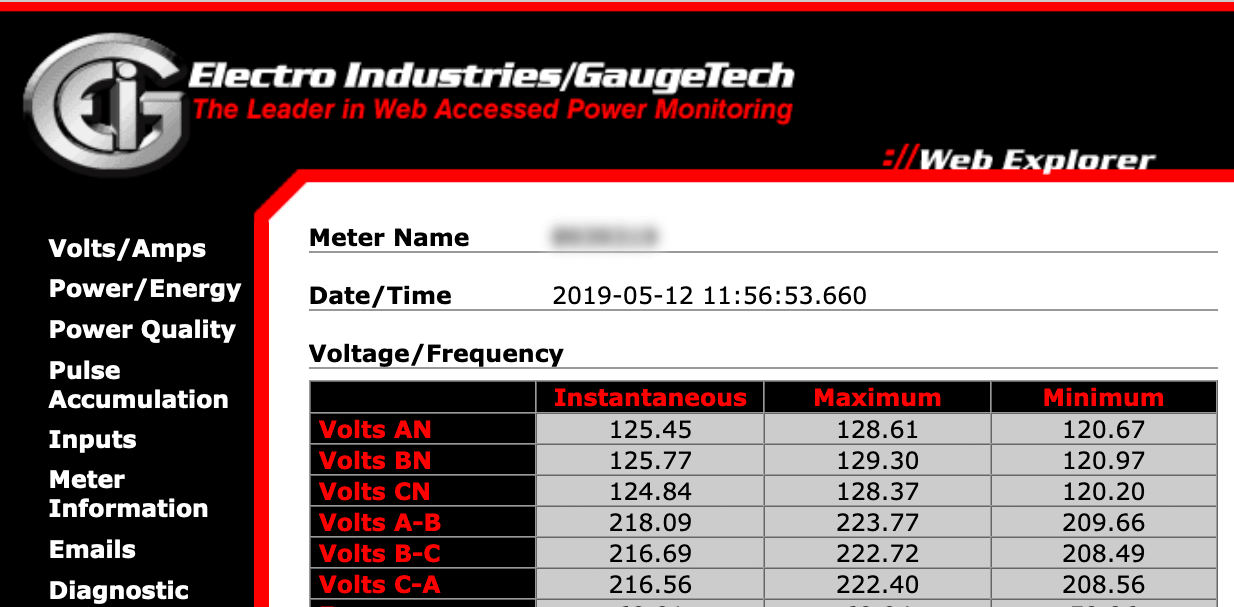

"Server: EIG Embedded Web Server" "200 Document follows"

"Siemens, SIMATIC" port:161

"Server: Microsoft-WinCE" "Content-Length: 12581"

"HID VertX" port:4070

"log off" "select the appropriate"

"authentication disabled" "RFB 003.008"

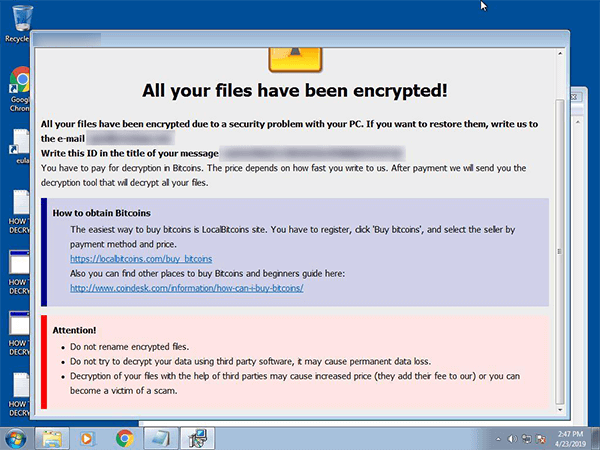

ちなみに、Shodan Images はスクリーンショットを閲覧するための優れた補助ツールです。 ? →

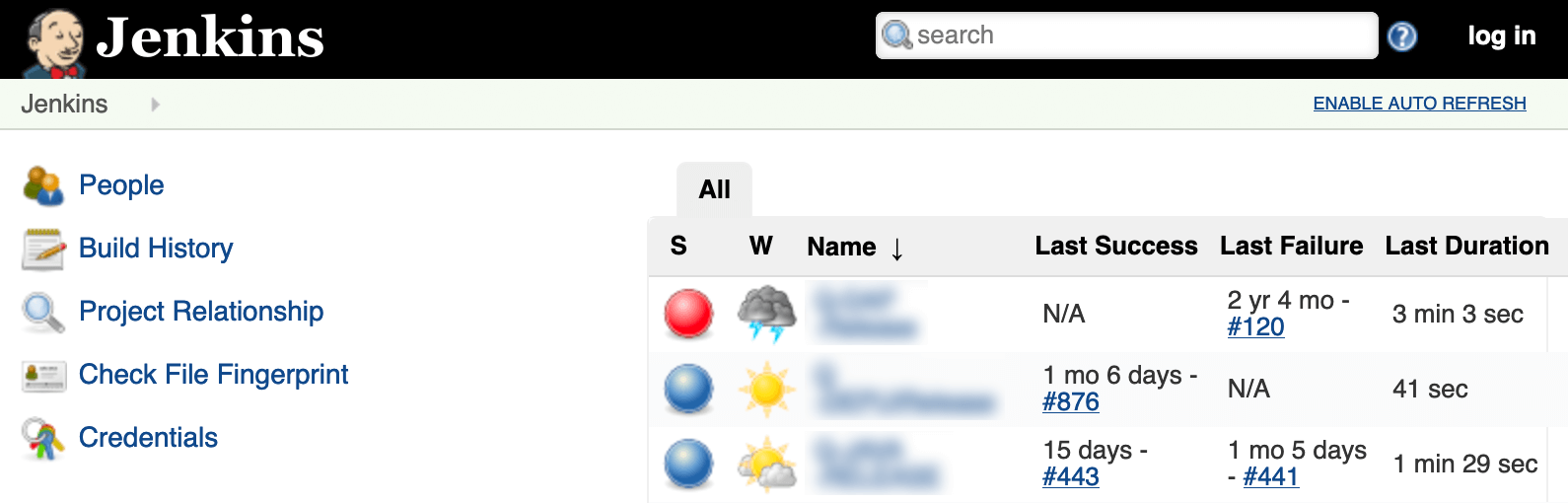

現時点での最初の結果です。 ?

99.99% は 2 番目の Windows ログイン画面によって保護されます。

"x03x00x00x0bx06xd0x00x00x124x00"

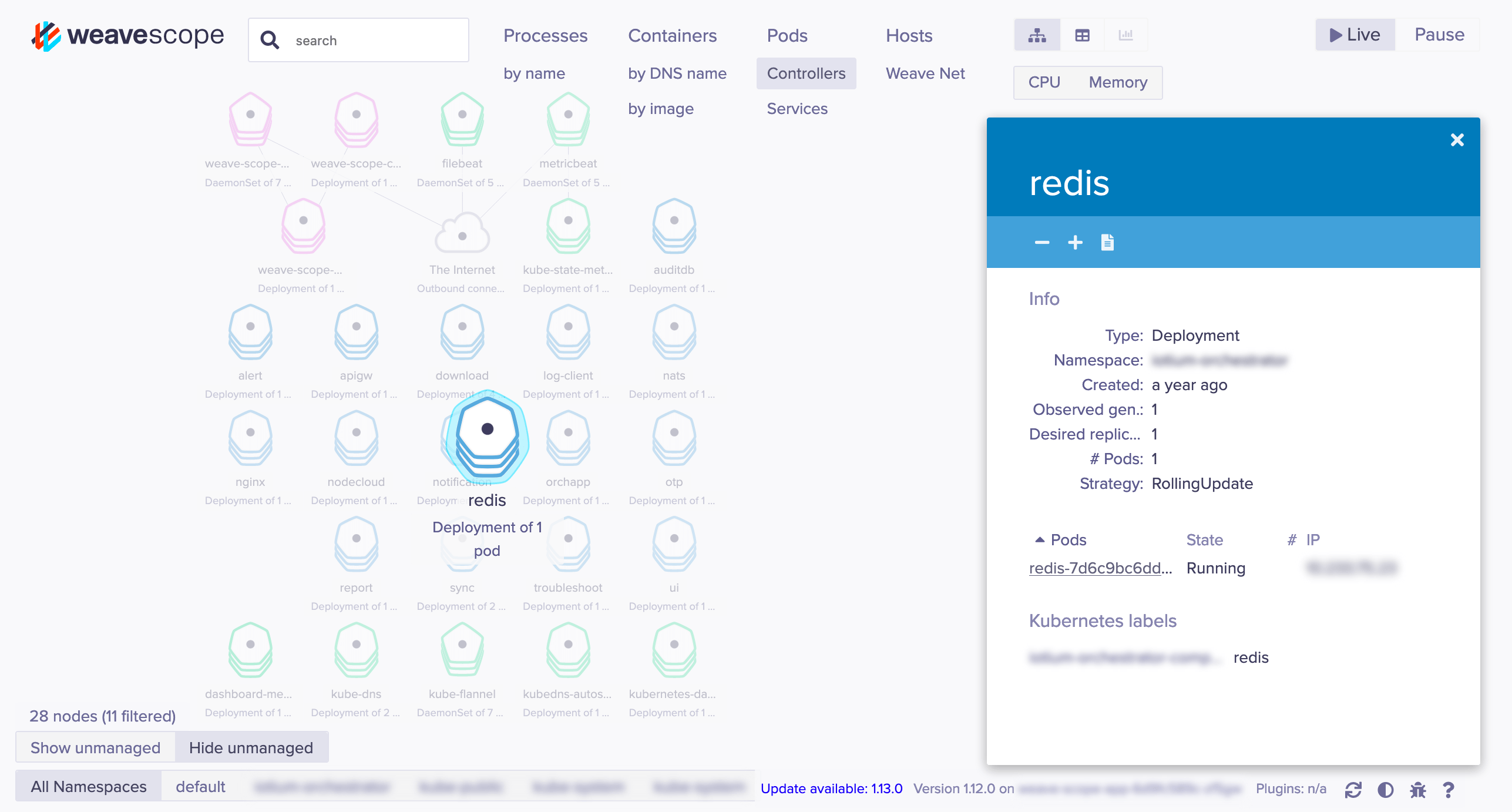

Kubernetes ポッドおよび Docker コンテナ内のコマンドライン アクセス、およびインフラストラクチャ全体のリアルタイムの視覚化/監視。

title:"Weave Scope" http.favicon.hash:567176827

古いバージョンはデフォルトでは安全ではありませんでした。とても怖いです。

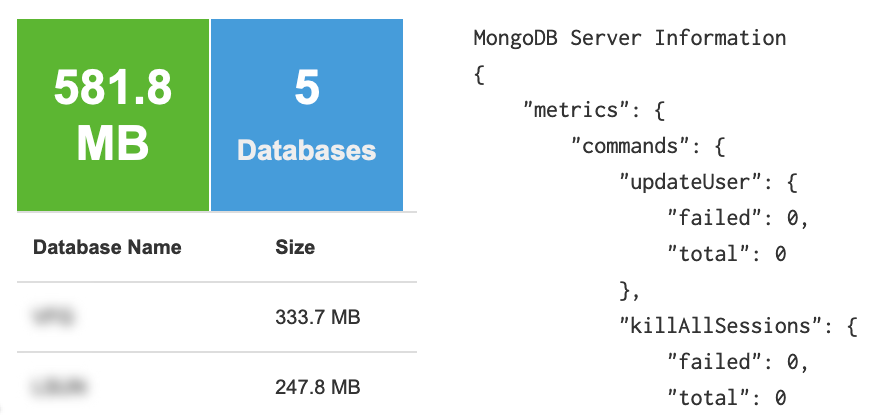

"MongoDB Server Information" port:27017 -authentication

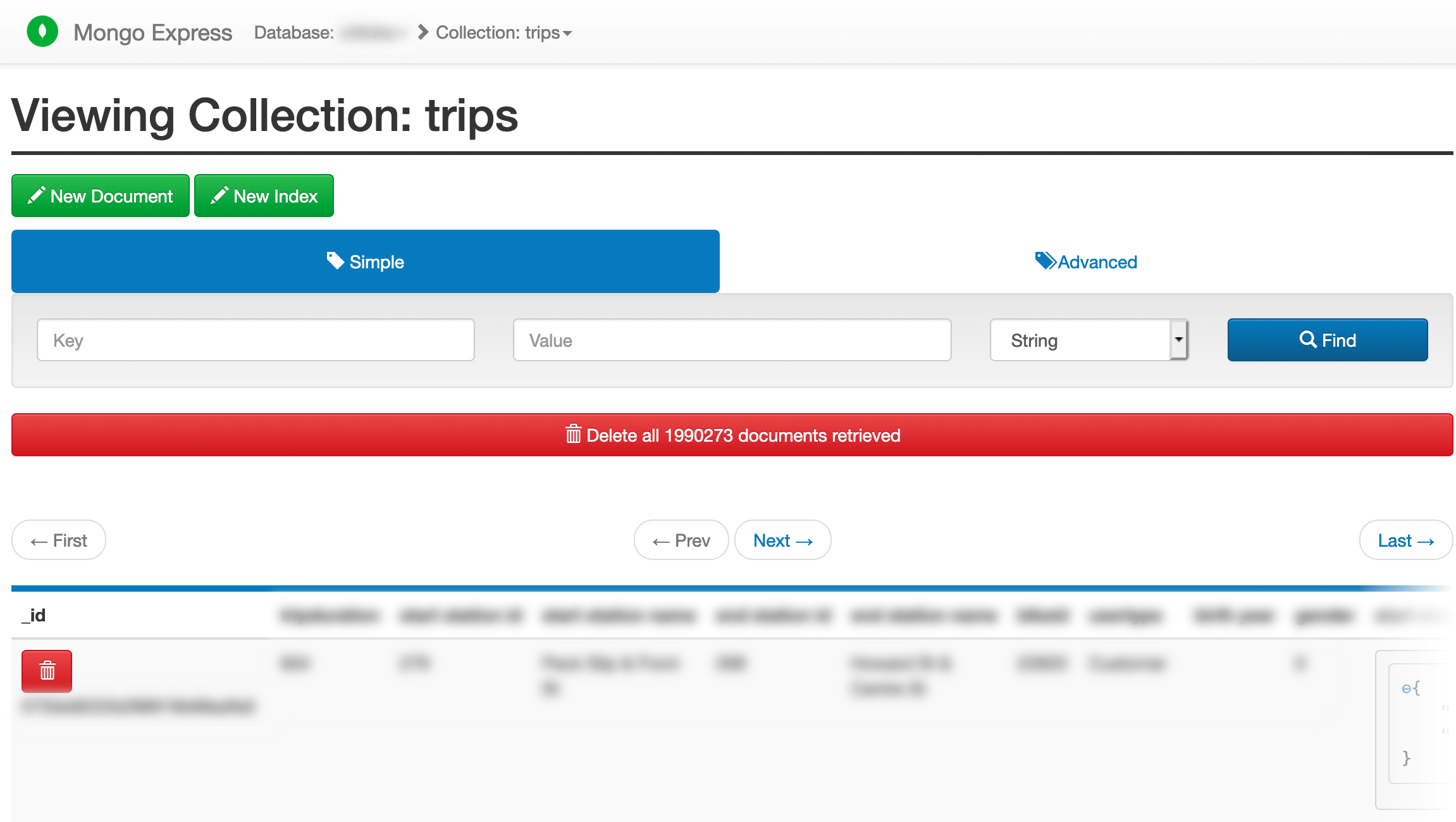

悪名高い phpMyAdmin と似ていますが、MongoDB 用です。

"Set-Cookie: mongo-express=" "200 OK"

"X-Jenkins" "Set-Cookie: JSESSIONID" http.title:"Dashboard"

"Docker Containers:" port:2375

"Docker-Distribution-Api-Version: registry" "200 OK" -gitlab

"dnsmasq-pi-hole" "Recursion: enabled"

rootとしてすでにログインしていますか? → "root@" port:23 -login -password -name -Session

Google のずさんな分割された更新アプローチの正反対の結果です。 ?詳細については、こちらをご覧ください。

"Android Debug Bridge" "Device" port:5555

Lantronix password port:30718 -secured

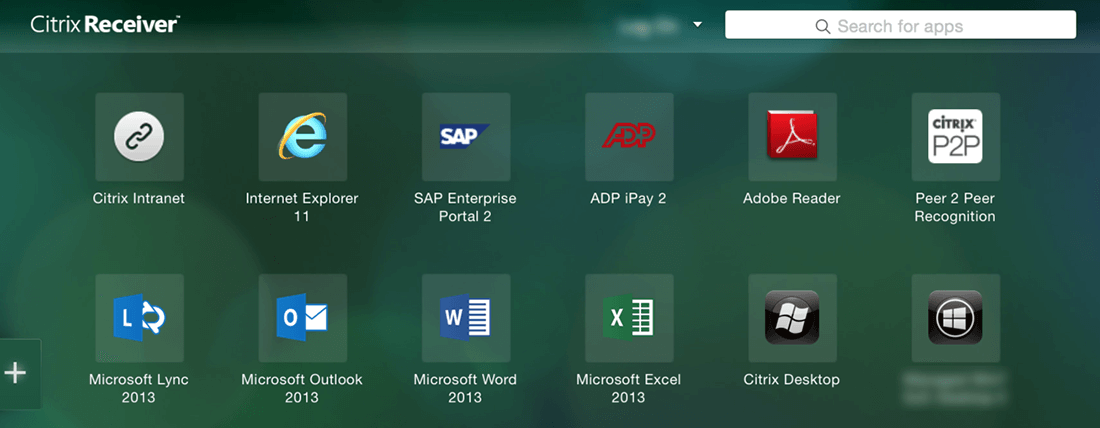

"Citrix Applications:" port:1604

脆弱です (一種の「仕様」ですが、特に公開された場合)。

"smart install client active"

PBX "gateway console" -password port:23

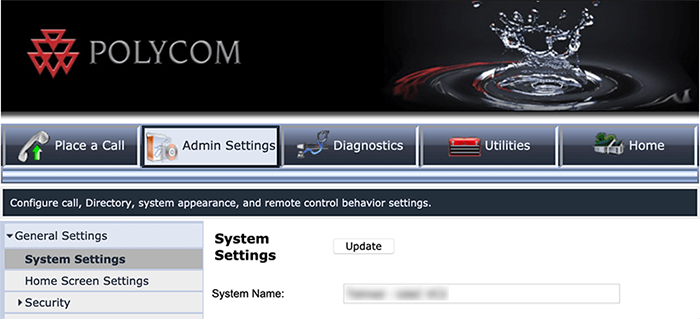

http.title:"- Polycom" "Server: lighttpd"

Telnet 構成: ? →

"Polycom Command Shell" -failed port:23

"Server: Bomgar" "200 OK"

"Intel(R) Active Management Technology" port:623,664,16992,16993,16994,16995

HP-ILO-4 !"HP-ILO-4/2.53" !"HP-ILO-4/2.54" !"HP-ILO-4/2.55" !"HP-ILO-4/2.60" !"HP-ILO-4/2.61" !"HP-ILO-4/2.62" !"HP-iLO-4/2.70" port:1900

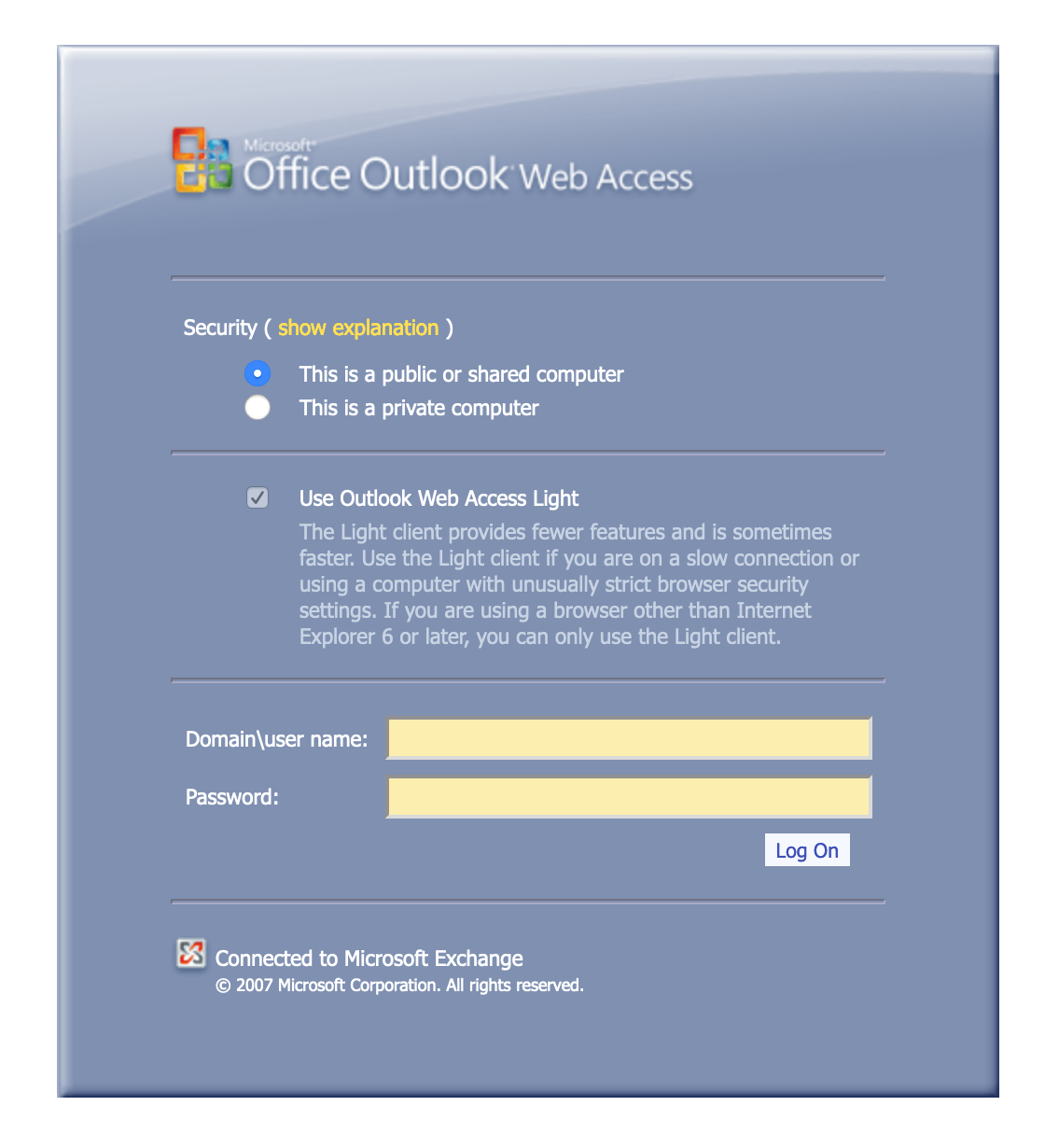

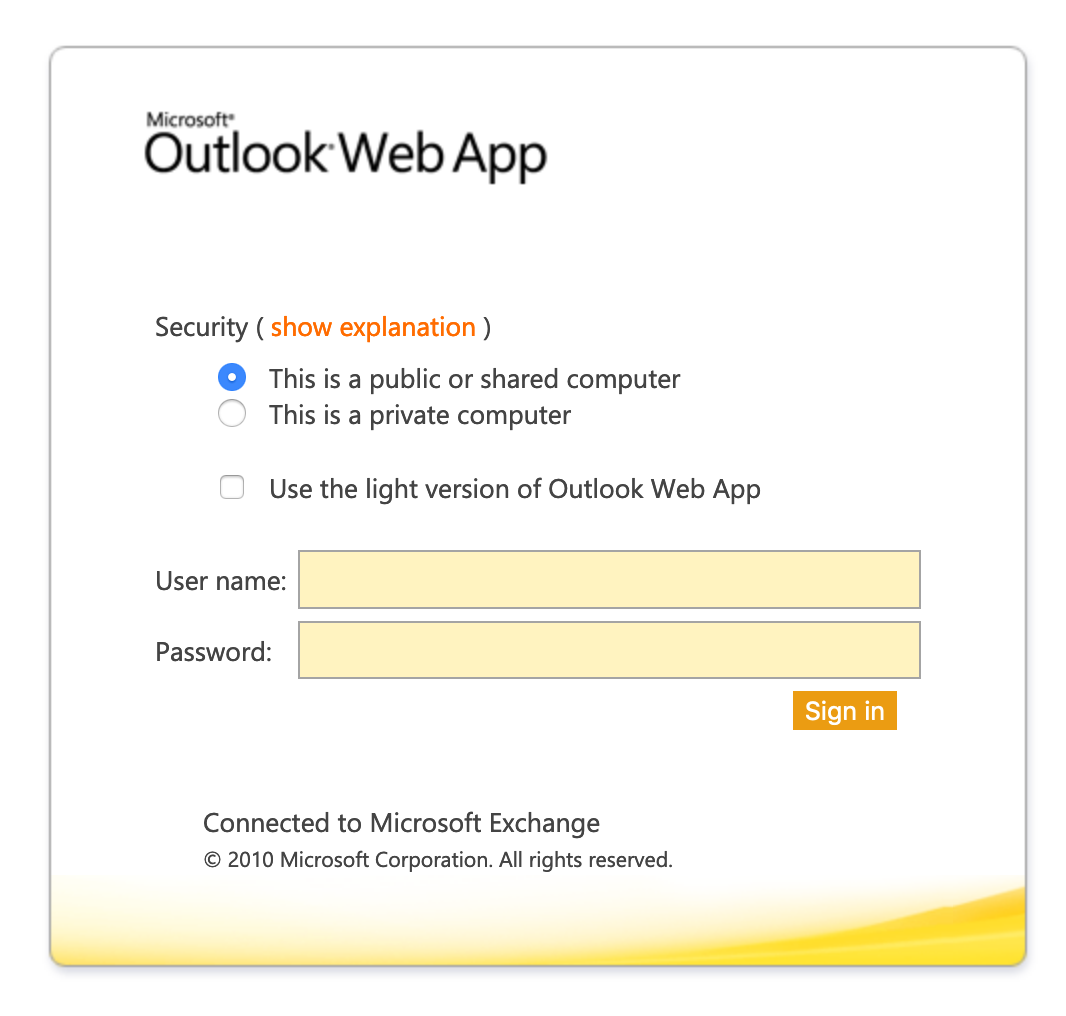

"x-owa-version" "IE=EmulateIE7" "Server: Microsoft-IIS/7.0"

"x-owa-version" "IE=EmulateIE7" http.favicon.hash:442749392

"X-AspNet-Version" http.title:"Outlook" -"x-owa-version"

"X-MS-Server-Fqdn"

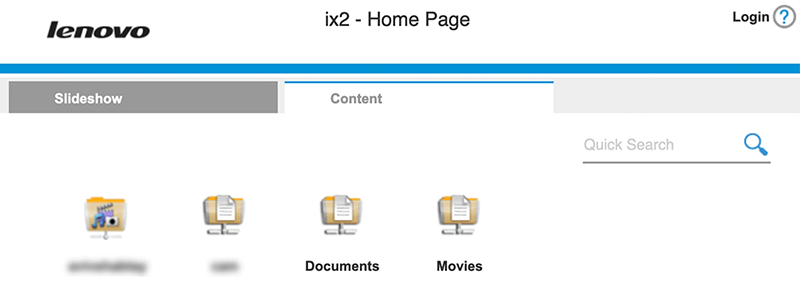

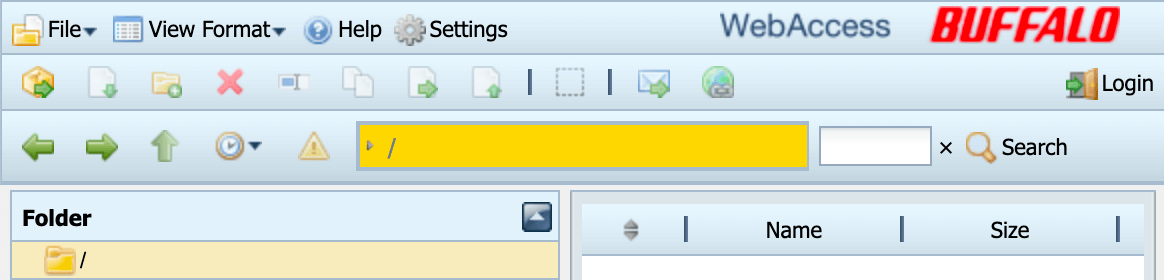

最大 500,000 件の結果を生成します...「ドキュメント」または「ビデオ」などを追加して絞り込みます。

"Authentication: disabled" port:445

具体的にはドメイン コントローラー: ? →

"Authentication: disabled" NETLOGON SYSVOL -unix port:445

QuickBooks ファイルのデフォルトのネットワーク共有について: ? →

"Authentication: disabled" "Shared this folder to access QuickBooks files OverNetwork" -unix port:445

"220" "230 Login successful." port:21

"Set-Cookie: iomega=" -"manage/login.html" -http.title:"Log In"

Redirecting sencha port:9000

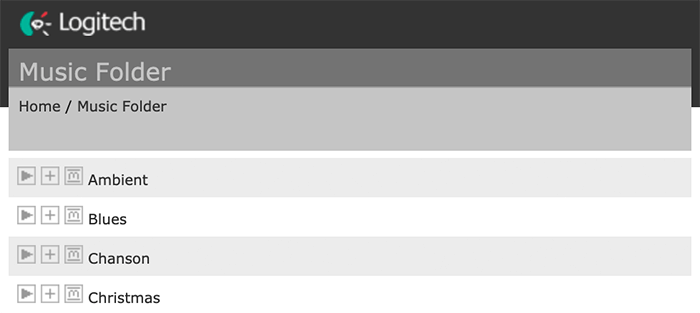

"Server: Logitech Media Server" "200 OK"

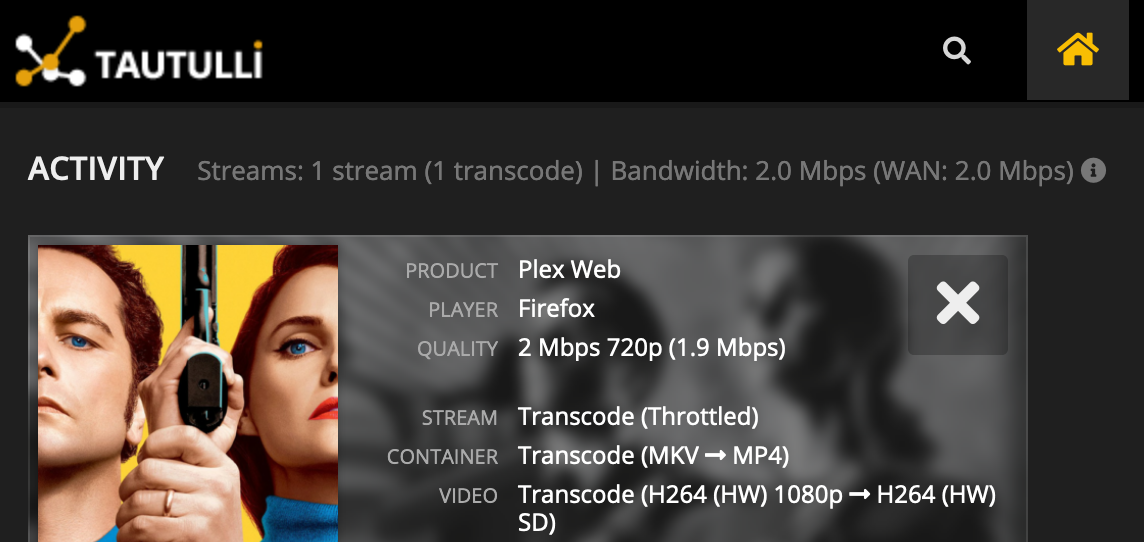

"X-Plex-Protocol" "200 OK" port:32400

"CherryPy/5.1.0" "/home"

サンプル画像は必要ありません。 ?

"Server: yawcam" "Mime-Type: text/html"

("webcam 7" OR "webcamXP") http.component:"mootools" -401

"Server: IP Webcam Server" "200 OK"

html:"DVR_H264 ActiveX"

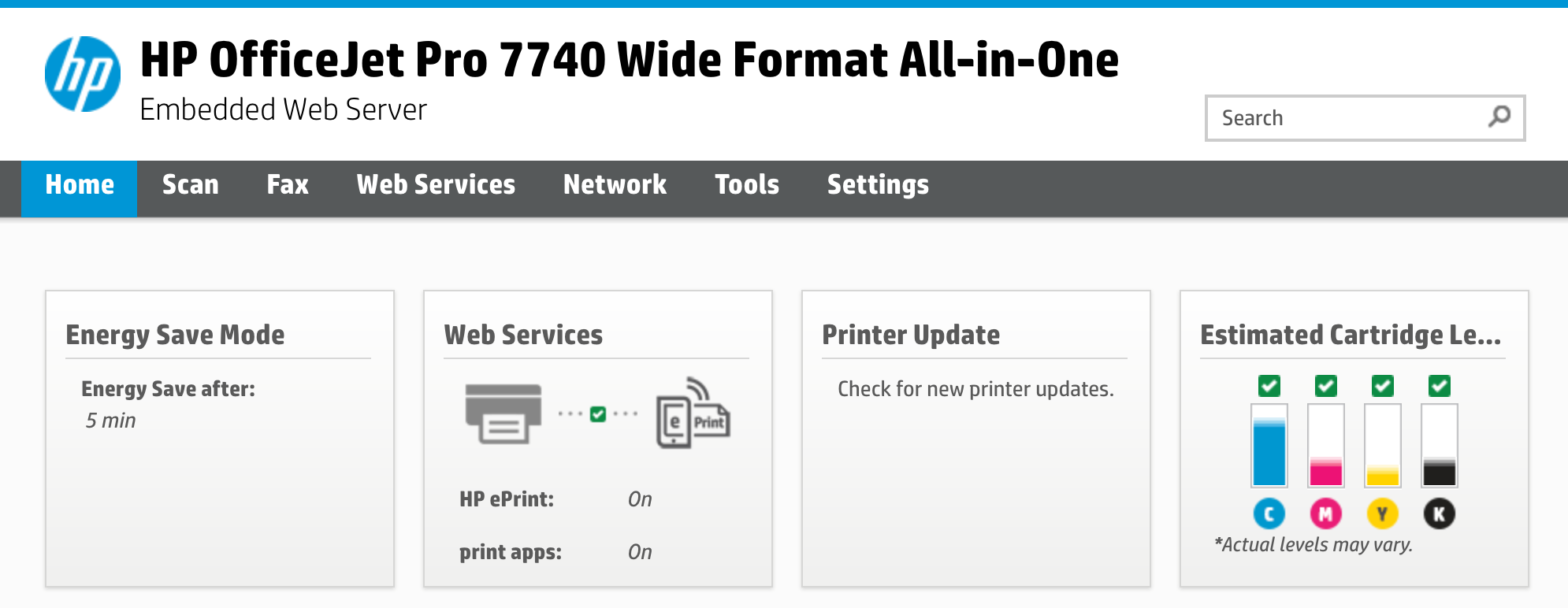

"Serial Number:" "Built:" "Server: HP HTTP"

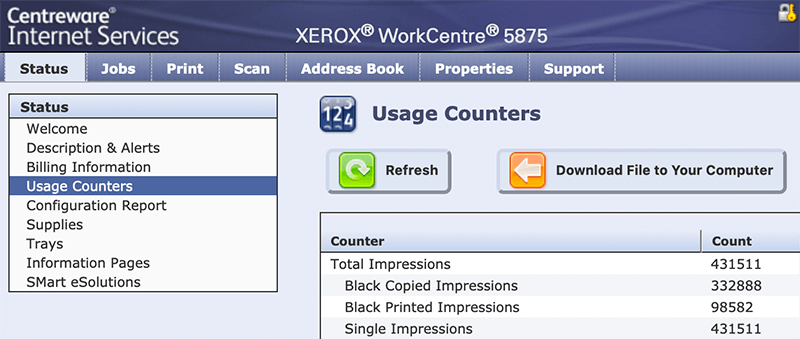

ssl:"Xerox Generic Root"

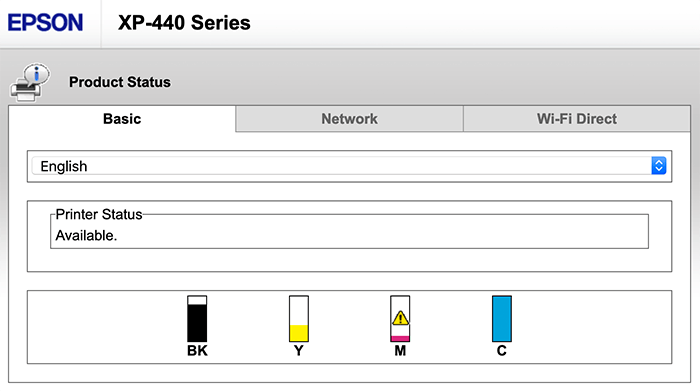

"SERVER: EPSON_Linux UPnP" "200 OK"

"Server: EPSON-HTTP" "200 OK"

"Server: KS_HTTP" "200 OK"

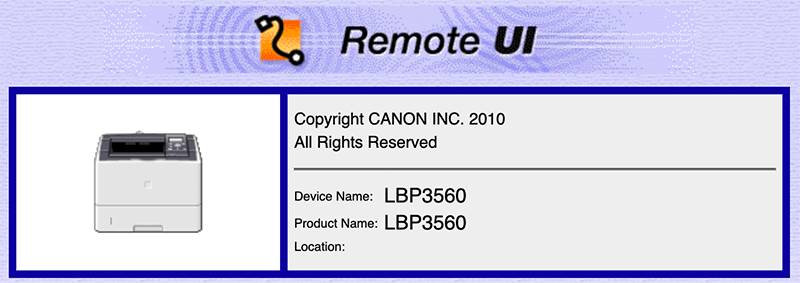

"Server: CANON HTTP Server"

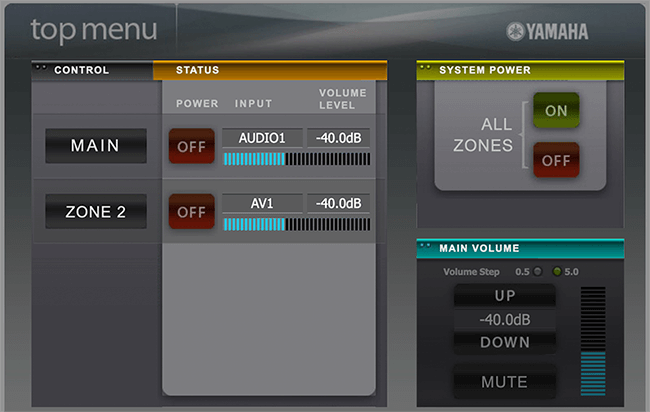

"Server: AV_Receiver" "HTTP/1.1 406"

Apple TV、HomePod など

"x08_airplay" port:5353

"Chromecast:" port:8008

"Model: PYNG-HUB"

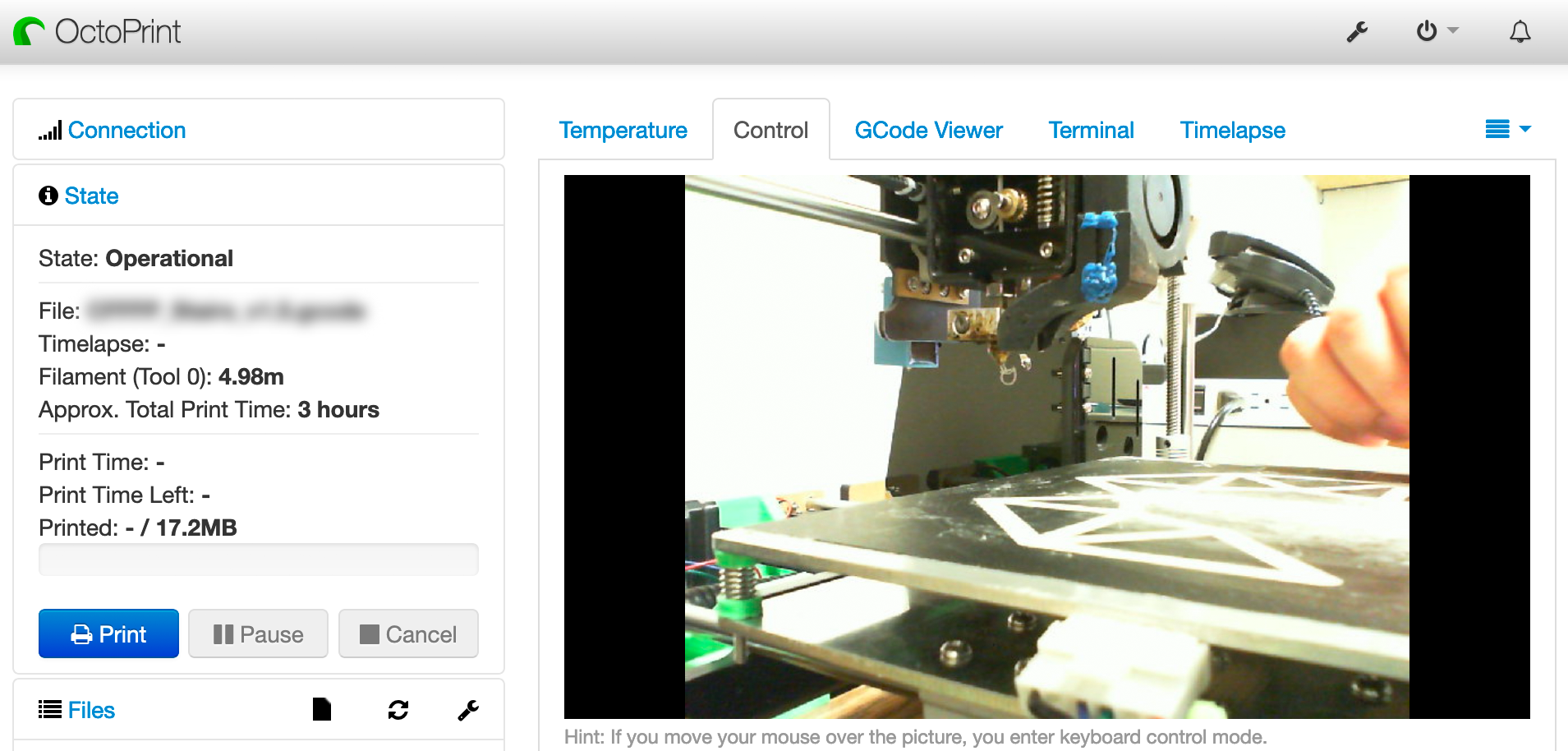

title:"OctoPrint" -title:"Login" http.favicon.hash:1307375944

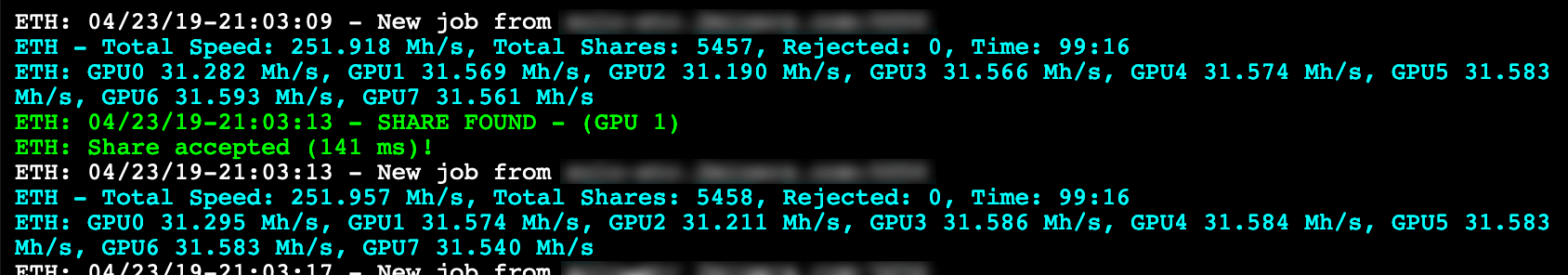

"ETH - Total speed"

.pem任意の拡張子またはphpinfo.phpなどのファイル名に置き換えます。

http.title:"Index of /" http.html:".pem"

データベース認証情報を含むwp-config.phpファイルが公開されました。

http.html:"* The wp-config.php creation script uses this file"

"Minecraft Server" "protocol 340" port:25565

net:175.45.176.0/22,210.52.109.0/24,77.94.35.0/24

ポート 17 (RFC 865) には奇妙な歴史があります...

port:17 product:"Windows qotd"

"X-Recruiting:"

他の魅力的な Shodan の逸品を見つけた場合は、それが検索クエリであれ、特定の例であれ、ぜひブログにコメントを残すか、GitHub で問題/PR を開いてください。

侵入者諸君、ボン・ボヤージュ!

法律に基づいて可能な範囲で、ジェイク・ジャービスはこの作品に対するすべての著作権および関連または隣接する権利を放棄します。

https://jarv.is/notes/shodan-search-queries/ のブログ投稿からミラーリングされました。