高度な Web パス ブルートフォーサー

dirsearchは @maurosoria と @shelld3v によって積極的に開発されています。

Discord サーバーにアクセスして、チームと最大限のコミュニケーションを図ります

要件: Python 3.9 以降

次のインストール オプションのいずれかを選択します。

git clone https://github.com/maurosoria/dirsearch.git --depth 1 (推奨)docker build -t "dirsearch:v0.4.3" . (詳しい情報はここでご覧いただけます)pip3 install dirsearchまたはpip install dirsearchsudo apt-get install dirsearch (非推奨) まとめ:

%EXT%キーワードを-eフラグの拡張子に置き換えるだけです。%EXT%のないワードリスト (SecList など) の場合、 -f | --force-extensionsスイッチは、ワードリスト内のすべての単語と/に拡張子を追加するために必要です。wordlist1.txt,wordlist2.txt 。例:

index.%EXT%

aspとaspx を拡張子として渡すと、次の辞書が生成されます。

index

index.asp

index.aspx

admin

-f / --force-extensionsフラグを使用してphpとhtml を拡張子として渡すと、次の辞書が生成されます。

admin

admin.php

admin.html

admin/

login.html

-O / --overwrite-extensionsフラグを使用してjspおよびjspa を拡張子として渡すと、次の辞書が生成されます。

login.html

login.jsp

login.jspa

Usage: dirsearch.py [-u|--url] target [-e|--extensions] extensions [options]

Options:

--version show program's version number and exit

-h, --help show this help message and exit

Mandatory:

-u URL, --url=URL Target URL(s), can use multiple flags

-l PATH, --urls-file=PATH

URL list file

--stdin Read URL(s) from STDIN

--cidr=CIDR Target CIDR

--raw=PATH Load raw HTTP request from file (use '--scheme' flag

to set the scheme)

--nmap-report=PATH Load targets from nmap report (Ensure the inclusion of

the -sV flag during nmap scan for comprehensive

results)

-s SESSION_FILE, --session=SESSION_FILE

Session file

--config=PATH Path to configuration file (Default:

'DIRSEARCH_CONFIG' environment variable, otherwise

'config.ini')

Dictionary Settings:

-w WORDLISTS, --wordlists=WORDLISTS

Wordlist files or directories contain wordlists

(separated by commas)

-e EXTENSIONS, --extensions=EXTENSIONS

Extension list separated by commas (e.g. php,asp)

-f, --force-extensions

Add extensions to the end of every wordlist entry. By

default dirsearch only replaces the %EXT% keyword with

extensions

-O, --overwrite-extensions

Overwrite other extensions in the wordlist with your

extensions (selected via `-e`)

--exclude-extensions=EXTENSIONS

Exclude extension list separated by commas (e.g.

asp,jsp)

--remove-extensions

Remove extensions in all paths (e.g. admin.php ->

admin)

--prefixes=PREFIXES

Add custom prefixes to all wordlist entries (separated

by commas)

--suffixes=SUFFIXES

Add custom suffixes to all wordlist entries, ignore

directories (separated by commas)

-U, --uppercase Uppercase wordlist

-L, --lowercase Lowercase wordlist

-C, --capital Capital wordlist

General Settings:

-t THREADS, --threads=THREADS

Number of threads

--async Enable asynchronous mode

-r, --recursive Brute-force recursively

--deep-recursive Perform recursive scan on every directory depth (e.g.

api/users -> api/)

--force-recursive Do recursive brute-force for every found path, not

only directories

-R DEPTH, --max-recursion-depth=DEPTH

Maximum recursion depth

--recursion-status=CODES

Valid status codes to perform recursive scan, support

ranges (separated by commas)

--subdirs=SUBDIRS Scan sub-directories of the given URL[s] (separated by

commas)

--exclude-subdirs=SUBDIRS

Exclude the following subdirectories during recursive

scan (separated by commas)

-i CODES, --include-status=CODES

Include status codes, separated by commas, support

ranges (e.g. 200,300-399)

-x CODES, --exclude-status=CODES

Exclude status codes, separated by commas, support

ranges (e.g. 301,500-599)

--exclude-sizes=SIZES

Exclude responses by sizes, separated by commas (e.g.

0B,4KB)

--exclude-text=TEXTS

Exclude responses by text, can use multiple flags

--exclude-regex=REGEX

Exclude responses by regular expression

--exclude-redirect=STRING

Exclude responses if this regex (or text) matches

redirect URL (e.g. '/index.html')

--exclude-response=PATH

Exclude responses similar to response of this page,

path as input (e.g. 404.html)

--skip-on-status=CODES

Skip target whenever hit one of these status codes,

separated by commas, support ranges

--min-response-size=LENGTH

Minimum response length

--max-response-size=LENGTH

Maximum response length

--max-time=SECONDS Maximum runtime for the scan

--exit-on-error Exit whenever an error occurs

Request Settings:

-m METHOD, --http-method=METHOD

HTTP method (default: GET)

-d DATA, --data=DATA

HTTP request data

--data-file=PATH File contains HTTP request data

-H HEADERS, --header=HEADERS

HTTP request header, can use multiple flags

--headers-file=PATH

File contains HTTP request headers

-F, --follow-redirects

Follow HTTP redirects

--random-agent Choose a random User-Agent for each request

--auth=CREDENTIAL Authentication credential (e.g. user:password or

bearer token)

--auth-type=TYPE Authentication type (basic, digest, bearer, ntlm, jwt)

--cert-file=PATH File contains client-side certificate

--key-file=PATH File contains client-side certificate private key

(unencrypted)

--user-agent=USER_AGENT

--cookie=COOKIE

Connection Settings:

--timeout=TIMEOUT Connection timeout

--delay=DELAY Delay between requests

-p PROXY, --proxy=PROXY

Proxy URL (HTTP/SOCKS), can use multiple flags

--proxies-file=PATH

File contains proxy servers

--proxy-auth=CREDENTIAL

Proxy authentication credential

--replay-proxy=PROXY

Proxy to replay with found paths

--tor Use Tor network as proxy

--scheme=SCHEME Scheme for raw request or if there is no scheme in the

URL (Default: auto-detect)

--max-rate=RATE Max requests per second

--retries=RETRIES Number of retries for failed requests

--ip=IP Server IP address

--interface=NETWORK_INTERFACE

Network interface to use

Advanced Settings:

--crawl Crawl for new paths in responses

View Settings:

--full-url Full URLs in the output (enabled automatically in

quiet mode)

--redirects-history

Show redirects history

--no-color No colored output

-q, --quiet-mode Quiet mode

Output Settings:

-o PATH/URL, --output=PATH/URL

Output file or MySQL/PostgreSQL URL (Format:

scheme://[username:password@]host[:port]/database-

name)

--format=FORMAT Report format (Available: simple, plain, json, xml,

md, csv, html, sqlite, mysql, postgresql)

--log=PATH Log file

デフォルトでは、dirsearch ディレクトリ内のconfig.iniが構成ファイルとして使用されますが、 --configフラグまたはDIRSEARCH_CONFIG環境変数を使用して別のファイルを選択することもできます。

# If you want to edit dirsearch default configurations, you can

# edit values in this file. Everything after `#` is a comment

# and won't be applied

[general]

threads = 25

async = False

recursive = False

deep-recursive = False

force-recursive = False

recursion-status = 200-399,401,403

max-recursion-depth = 0

exclude-subdirs = %%ff/,. ; /,..;/,;/,./,../,%%2e/,%%2e%%2e/

random-user-agents = False

max-time = 0

exit-on-error = False

# subdirs = /,api/

# include-status = 200-299,401

# exclude-status = 400,500-999

# exclude-sizes = 0b,123gb

# exclude-text = "Not found"

# exclude-regex = "^403$"

# exclude-redirect = "*/error.html"

# exclude-response = 404.html

# skip-on-status = 429,999

[dictionary]

default-extensions = php,aspx,jsp,html,js

force-extensions = False

overwrite-extensions = False

lowercase = False

uppercase = False

capitalization = False

# exclude-extensions = old,log

# prefixes = .,admin

# suffixes = ~,.bak

# wordlists = /path/to/wordlist1.txt,/path/to/wordlist2.txt

[request]

http-method = get

follow-redirects = False

# headers-file = /path/to/headers.txt

# user-agent = MyUserAgent

# cookie = SESSIONID=123

[connection]

timeout = 7.5

delay = 0

max-rate = 0

max-retries = 1

# # By disabling `scheme` variable, dirsearch will automatically identify the URI scheme

# scheme = http

# proxy = localhost:8080

# proxy-file = /path/to/proxies.txt

# replay-proxy = localhost:8000

[advanced]

crawl = False

[view]

full-url = False

quiet-mode = False

color = True

show-redirects-history = False

[output]

# # Support: plain, simple, json, xml, md, csv, html, sqlite

report-format = plain

autosave-report = True

autosave-report-folder = reports/

# log-file = /path/to/dirsearch.log

# log-file-size = 50000000 dirsearch の使用方法の例をいくつか示します。これらは最も一般的な引数です。すべてが必要な場合は、 -h引数を使用してください。

python3 dirsearch.py -u https://target

python3 dirsearch.py -e php,html,js -u https://target

python3 dirsearch.py -e php,html,js -u https://target -w /path/to/wordlist

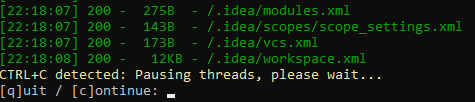

dirsearch では、CTRL+C を使用してスキャンの進行状況を一時停止できます。ここから、進行状況を保存 (後で続行)、現在のターゲットをスキップ、または現在のサブディレクトリをスキップできます。

admin/見つけると、 admin/*に対して総当たり攻撃を実行します ( *は総当たり攻撃を行う場所です)。この機能を有効にするには、 -r (または--recursive ) フラグを使用します python3 dirsearch.py -e php,html,js -u https://target -r

python3 dirsearch.py -e php,html,js -u https://target -r --max-recursion-depth 3 --recursion-status 200-399

さらに 2 つのオプションがあります: --force-recursiveと--deep-recursive

/で終わるパスだけでなく、見つかったすべてのパスを再帰的にブルート フォースします。a/b/c => add a/ , a/b/ )再帰的に総当たり攻撃を実行したくないサブディレクトリがある場合は、 --exclude-subdirsを使用します。

python3 dirsearch.py -e php,html,js -u https://target -r --exclude-subdirs image/,media/,css/

スレッド番号 ( -t | --threads ) は、分離されたブルート フォース プロセスの数を反映します。したがって、スレッド番号が大きいほど、dirsearch の実行は速くなります。デフォルトでは、スレッド数は 25 ですが、進行をスピードアップしたい場合は、スレッド数を増やすことができます。

それにもかかわらず、速度はサーバーの応答時間に大きく依存します。また、警告として、DoS (サービス拒否) を引き起こす可能性があるため、スレッド数を大きくしすぎないようにすることをお勧めします。

python3 dirsearch.py -e php,htm,js,bak,zip,tgz,txt -u https://target -t 20

--asyncによって非同期モードに切り替えることができ、 dirsearch がスレッドの代わりにコルーチンを使用して同時リクエストを処理できるようにします。

理論的には、非同期モードは異なるスレッド コンテキスト間で切り替える必要がないため、パフォーマンスが向上し、CPU 使用率が低くなります。さらに、CTRL+C を押すと、スレッドが一時停止するのを待つことなく、進行状況がすぐに一時停止されます。

python3 dirsearch.py -e php -u https://target --prefixes .,admin,_

ワードリスト:

tools

プレフィックスを使用して生成:

tools

.tools

admintools

_tools

python3 dirsearch.py -e php -u https://target --suffixes ~

ワードリスト:

index.php

internal

サフィックスを付けて生成:

index.php

internal

index.php~

internal~

db/フォルダー内には、いくつかの「ブラックリスト ファイル」があります。これらのファイル内のパスは、ファイル名に記載されているのと同じステータスを持つ場合、スキャン結果からフィルターされます。

例: admin.php db/403_blacklist.txtに追加すると、スキャンを実行してadmin.php 403 を返すたびに、結果からフィルタリングされます。

-i | を使用します。 --include-statusと-x | --exclude-status は、許可される応答ステータス コードと許可されない応答ステータス コードを選択します。

より高度なフィルターの場合: --exclude-sizes 、 --exclude-texts 、 --exclude-regexps 、 --exclude-redirects 、および--exclude-response

python3 dirsearch.py -e php,html,js -u https://target --exclude-sizes 1B,243KB

python3 dirsearch.py -e php,html,js -u https://target --exclude-texts "403 Forbidden"

python3 dirsearch.py -e php,html,js -u https://target --exclude-regexps "^Error$"

python3 dirsearch.py -e php,html,js -u https://target --exclude-redirects "https://(.*).okta.com/*"

python3 dirsearch.py -e php,html,js -u https://target --exclude-response /error.html

dirsearch を使用すると、ファイルから生のリクエストをインポートできます。内容は次のようになります。

GET /admin HTTP/1.1

Host: admin.example.com

Cache-Control: max-age=0

Accept: */* dirsearch は URI スキームを知る方法がないため、 --schemeフラグを使用して設定する必要があります。デフォルトでは、dirsearch はスキームを自動的に検出します。

サポートされているワードリスト形式: 大文字、小文字、大文字化

admin

index.html

ADMIN

INDEX.HTML

Admin

Index.html

-X | を使用します。拡張子リストを指定した--exclude-extensionsは、指定された拡張子を含むワードリスト内のすべてのパスを削除します。

python3 dirsearch.py -u https://target -X jsp

ワードリスト:

admin.php

test.jsp

後:

admin.php

python3 dirsearch.py -e php,html,js -u https://target --subdirs /,admin/,folder/

dirsearch は、SOCKS と HTTP プロキシをサポートしており、プロキシ サーバーまたはプロキシ サーバーのリストの 2 つのオプションがあります。

python3 dirsearch.py -e php,html,js -u https://target --proxy 127.0.0.1:8080

python3 dirsearch.py -e php,html,js -u https://target --proxy socks5://10.10.0.1:8080

python3 dirsearch.py -e php,html,js -u https://target --proxylist proxyservers.txt

サポートされているレポート形式: simple 、 plain 、 json 、 xml 、 md 、 csv 、 html 、 sqlite 、 mysql 、 postgresql

python3 dirsearch.py -e php -l URLs.txt --format plain -o report.txt

python3 dirsearch.py -e php -u https://target --format html -o target.json

cat urls.txt | python3 dirsearch.py --stdin

python3 dirsearch.py -u https://target --max-time 360

python3 dirsearch.py -u https://target --auth admin:pass --auth-type basic

python3 dirsearch.py -u https://target --header-list rate-limit-bypasses.txt

他にも発見できるものはたくさんありますので、ぜひ試してみてください。

Dockerをインストールする

curl -fsSL https://get.docker.com | bashDocker を使用するにはスーパーユーザー権限が必要です

画像を作成するには

docker build -t " dirsearch:v0.4.3 " .dirsearchはイメージの名前、 v0.4.3はバージョンです。

使用する場合

docker run -it --rm " dirsearch:v0.4.3 " -u target -e php,html,js,zip--proxy-listでプロキシをランダム化することで、自由に回避できます。--suffixes ~と--prefixes .--remove-extensionsと--suffixes /を組み合わせてみてはいかがでしょうか。--cidr 、 -F 、 -qを組み合わせると、CIDR によるブルートフォース攻撃時のほとんどのノイズと偽陰性が軽減されます。--skip-on-status 429ターゲットが 429 を返すたびにターゲットをスキップするのに役立ちます。GET代わりにHEAD HTTP メソッドを使用することもできます。--timeout 3 --retries 1 このツールを改善するために、世界中の多くの人々から多くの支援を受けています。これまで私たちを助けてくれた皆さんに本当に感謝しています!彼らが誰であるかを知るには、CONTRIBUTORS.md を参照してください。

著作権 (C) マウロ ソリア ([email protected])

ライセンス: GNU 一般公衆利用許諾書、バージョン 2