このリポジトリには、DevOps や SRE に関連するさまざまな技術的なトピックに関する質問や演習が含まれています

現在2624 個の演習と質問があります

️これらは面接の準備に使用できますが、ほとんどの質問や演習は実際の面接を表すものではありません。詳しくはFAQページをご覧ください

? DevOps エンジニアとしてのキャリアを追求することに興味がある場合、ここで説明されている概念のいくつかを学習することは役に立ちますが、このリポジトリで説明されているすべてのトピックやテクノロジを学習することではないことを知っておく必要があります。

プル リクエストを送信することで、さらに演習を追加できます :) 貢献ガイドラインについては、こちらをお読みください。

DevOps |

Git |

ネットワーク |

ハードウェア |

Kubernetes |

ソフトウェア開発 |

パイソン |

行く |

パール |

正規表現 |

雲 |

AWS |

アズール |

Googleクラウドプラットフォーム |

オープンスタック |

オペレーティング·システム |

Linux |

仮想化 |

DNS |

シェルスクリプト |

データベース |

SQL |

モンゴ |

テスト |

ビッグデータ |

CI/CD |

証明書 |

コンテナ |

オープンシフト |

ストレージ |

テラフォーム |

人形 |

分散型 |

質問できる質問 |

アンシブル |

可観測性 |

プロメテウス |

サークルCI |

|

グラファナ |

アルゴ |

ソフトスキル |

安全 |

システム設計 |

カオスエンジニアリング |

その他 |

弾性のある |

カフカ |

NodeJ |

ネットワーク

一般的に、コミュニケーションをとるためには何が必要ですか?

- 共通言語 (双方が理解できる)

- 通信したい相手に宛てる方法 接続

- (通信の内容が受信者に届くようにするため)

TCP/IPとは何ですか?

2 つ以上のデバイスが相互に通信する方法を定義する一連のプロトコル。

TCP/IP について詳しくは、ここをお読みください。

イーサネットとは何ですか?

イーサネットは、現在使用されている最も一般的なタイプのローカル エリア ネットワーク (LAN) を指します。 LAN は、より広い地理的エリアにまたがる WAN (ワイド エリア ネットワーク) とは対照的に、オフィス、大学のキャンパス、さらには自宅などの狭いエリアにあるコンピュータの接続ネットワークです。

MACアドレスとは何ですか?何に使われますか?

MAC アドレスは、ネットワーク上の個々のデバイスを識別するために使用される固有の識別番号またはコードです。

イーサネット上で送信されるパケットは常に MAC アドレスから送信され、MAC アドレスに送信されます。ネットワーク アダプターがパケットを受信すると、パケットの宛先 MAC アドレスとアダプター自体の MAC アドレスが比較されます。

この MAC アドレスはいつ使用されますか?: ff:ff:ff:ff:ff:ff

デバイスがブロードキャスト MAC アドレス (FF:FF:FF:FF:FF:FF) にパケットを送信すると、そのパケットはローカル ネットワーク上のすべてのステーションに配信されます。イーサネット ブロードキャストは、データ リンク層で (ARP によって) IP アドレスを MAC アドレスに解決するために使用されます。

IPアドレスとは何ですか?

インターネット プロトコル アドレス (IP アドレス) は、通信にインターネット プロトコルを使用するコンピュータ ネットワークに接続されている各デバイスに割り当てられる数値ラベルです。IP アドレスは、ホストまたはネットワーク インターフェイスの識別と位置のアドレス指定という 2 つの主な機能を果たします。

サブネットマスクの説明と例

サブネット マスクは、IP アドレスをマスクし、IP アドレスをネットワーク アドレスとホスト アドレスに分割する 32 ビットの数値です。サブネット マスクは、ネットワーク ビットをすべて「1」に設定し、ホスト ビットをすべて「0」に設定することによって作成されます。特定のネットワーク内では、使用可能なホスト アドレスの合計のうち 2 つは常に特定の目的のために予約されており、どのホストにも割り当てることはできません。これらは、ネットワーク アドレス (別名ネットワーク ID) として予約されている最初のアドレスと、ネットワーク ブロードキャストに使用される最後のアドレスです。

例

プライベートIPアドレスとは何ですか?どのようなシナリオ/システム設計で使用する必要がありますか?

プライベート IP アドレスは、相互に通信するために同じネットワーク内のホストに割り当てられます。 「プライベート」という名前が示すように、プライベート IP アドレスが割り当てられたデバイスには、外部ネットワークからのデバイスはアクセスできません。たとえば、私がホステルに住んでいて、ホステルの仲間に私がホストしているゲーム サーバーに参加してもらいたい場合、ネットワークはホステルに対してローカルであるため、私のサーバーのプライベート IP アドレスを介して参加するように依頼します。パブリックIPアドレスとは何ですか?どのようなシナリオ/システム設計で使用する必要がありますか?

パブリック IP アドレスは、一般向けの IP アドレスです。友人に参加してもらいたいゲーム サーバーをホストしている場合は、友人のコンピュータが接続を確立するためにあなたのネットワークとサーバーを識別して見つけられるように、パブリック IP アドレスを友人に提供します。公開 IP アドレスを使用する必要がないのは、同じネットワークに接続している友達とプレイしている場合です。その場合は、プライベート IP アドレスを使用します。誰かが内部にあるサーバーに接続できるようにするには、ポート転送を設定して、パブリック ドメインからネットワークへのトラフィック、またはその逆のトラフィックを許可するようにルーターに指示する必要があります。 OSIモデルについて説明します。どのような層があるのでしょうか?各層は何を担当しますか?

- アプリケーション: ユーザー側 (HTTP はここにあります)

- プレゼンテーション: アプリケーション層エンティティ間のコンテキストを確立します (暗号化はここにあります)

- セッション: 接続を確立、管理、終了します

- トランスポート: 可変長データ シーケンスをソースから宛先ホスト (TCP) に転送しますおよび UDP はここにあります)

- ネットワーク: あるネットワークから別のネットワークにデータグラムを転送します (IP はここにあります)

- データ リンク: 直接接続された 2 つのノード間のリンクを提供します (MAC はここにあります)

- 物理: データ接続の電気的および物理的な仕様 (ビット)ここにいます)

OSI モデルの詳細については、penguintutor.com をご覧ください。

次のそれぞれについて、どの OSI 層に属するかが決まります。- エラー訂正

- パケットルーティング

- ケーブルと電気信号

- MACアドレス

- IPアドレス

- 接続を終了する

- 3ウェイハンドシェイク

エラー修正 - データ リンクパケット ルーティング - ネットワークケーブルと電気信号 - 物理MAC アドレス - データ リンクIP アドレス - ネットワーク終了接続 - セッション3 ウェイ ハンドシェイク - トランスポートどのような配送スキームを知っていますか?

ユニキャスト: 1 人の送信者と 1 人の受信者が存在する 1 対 1 の通信。

ブロードキャスト: ネットワーク内の全員にメッセージを送信します。アドレス ff:ff:ff:ff:ff:ff はブロードキャストに使用されます。ブロードキャストを使用する 2 つの一般的なプロトコルは、ARP と DHCP です。

マルチキャスト: 加入者のグループにメッセージを送信します。 1 対多または多対多の場合があります。

CSMA/CDとは何ですか?最新のイーサネット ネットワークで使用されていますか?

CSMA/CD は、Carrier Sense Multiple Access / Collision Detection の略です。その主な焦点は、特定の時点で 1 つのホストだけが送信できる共有メディア/バスへのアクセスを管理することです。

CSMA/CD アルゴリズム:

フレームを送信する前に、別のホストがすでにフレームを送信しているかどうかを確認します。- 誰も送信していない場合は、フレームの送信を開始します。

- 2 つのホストが同時に送信すると、衝突が発生します。

- 両方のホストがフレームの送信を停止し、衝突が発生したことを全員に通知する「ジャム信号」を全員に送信します。

- 再送信するまでランダムな時間を待っています

- 各ホストはランダムな時間待機すると、再度フレームの送信を試行し、サイクルが再び開始されます。

次のネットワーク デバイスとそれらの違いについて説明します。

ルーター、スイッチ、ハブはすべて、ローカル エリア ネットワーク (LAN) 内のデバイスを接続するために使用されるネットワーク デバイスです。ただし、各デバイスの動作は異なり、固有の使用例があります。各デバイスとそれらの違いについて簡単に説明します。

ルーター: 複数のネットワーク セグメントを接続するネットワーク デバイス。 OSI モデルのネットワーク層 (レイヤー 3) で動作し、ルーティング プロトコルを使用してネットワーク間でデータを転送します。ルーターは IP アドレスを使用してデバイスを識別し、データ パケットを正しい宛先にルーティングします。- スイッチ: LAN 上で複数のデバイスを接続するネットワーク デバイス。 OSI モデルのデータ リンク層 (レイヤー 2) で動作し、MAC アドレスを使用してデバイスを識別し、データ パケットを正しい宛先に送信します。スイッチを使用すると、同じネットワーク上のデバイスがより効率的に相互に通信できるようになり、複数のデバイスが同時にデータを送信するときに発生する可能性のあるデータの衝突を防ぐことができます。

- ハブ: 1 本のケーブルを介して複数のデバイスを接続するネットワーク デバイス。ネットワークを分割せずに複数のデバイスを接続するために使用されます。ただし、スイッチとは異なり、OSI モデルの物理層 (レイヤー 1) で動作し、デバイスが目的の受信者であるかどうかに関係なく、接続されているすべてのデバイスにデータ パケットをブロードキャストするだけです。これは、データの衝突が発生する可能性があり、その結果、ネットワークの効率が低下する可能性があることを意味します。スイッチの方が効率的でネットワーク パフォーマンスが向上するため、最新のネットワーク設定ではハブは通常使用されません。

「コリジョンドメイン」とは何ですか?

コリジョン ドメインは、デバイスが同時にデータを送信しようとすることで相互に干渉する可能性があるネットワーク セグメントです。 2 つのデバイスが同時にデータを送信すると、衝突が発生し、データが失われたり破損したりする可能性があります。コリジョン ドメインでは、すべてのデバイスが同じ帯域幅を共有するため、どのデバイスも他のデバイスによるデータ送信を妨害する可能性があります。 「ブロードキャストドメイン」とは何ですか?

ブロードキャスト ドメインは、すべてのデバイスがブロードキャスト メッセージを送信することによって相互に通信できるネットワーク セグメントです。ブロードキャスト メッセージは、特定のデバイスではなく、ネットワーク内のすべてのデバイスに送信されるメッセージです。ブロードキャスト ドメインでは、メッセージが自分宛てであるかどうかに関係なく、すべてのデバイスがブロードキャスト メッセージを受信して処理できます。 3 台のコンピュータがスイッチに接続されています。衝突ドメインはいくつありますか?ブロードキャスト ドメインはいくつありますか?

3 つのコリジョン ドメインと 1 つのブロードキャスト ドメイン

ルーターはどのように機能するのでしょうか?

ルーターは、2 つ以上のパケット交換コンピュータ ネットワーク間で情報を受け渡す物理または仮想アプライアンスです。ルーターは、特定のデータ パケットの宛先インターネット プロトコル アドレス (IP アドレス) を検査し、宛先に到達するための最適な方法を計算し、それに応じてパケットを転送します。

NATとは何ですか?

ネットワーク アドレス変換 (NAT) は、ローカル ホストにインターネット アクセスを提供するために、1 つ以上のローカル IP アドレスを 1 つ以上のグローバル IP アドレスに、またはその逆に変換するプロセスです。

プロキシとは何ですか?どのように機能するのでしょうか?何のためにそれが必要なのでしょうか?

プロキシ サーバーは、ユーザーとインターネットの間のゲートウェイとして機能します。これは、エンド ユーザーを閲覧する Web サイトから分離する中間サーバーです。

プロキシ サーバーを使用している場合、インターネット トラフィックは、要求したアドレスに向かう途中でプロキシ サーバーを通過します。その後、リクエストは同じプロキシ サーバー経由で返され (このルールには例外があります)、プロキシ サーバーは Web サイトから受信したデータを転送します。

プロキシ サーバーは、ユースケース、ニーズ、または会社のポリシーに応じて、さまざまなレベルの機能、セキュリティ、プライバシーを提供します。

TCPとは何ですか?どのように機能するのでしょうか? 3ウェイハンドシェイクとは何ですか?

TCP 3 ウェイ ハンドシェイクまたは 3 ウェイ ハンドシェイクは、TCP/IP ネットワークでサーバーとクライアント間の接続を確立するために使用されるプロセスです。

3 ウェイ ハンドシェイクは主に、TCP ソケット接続を作成するために使用されます。次の場合に機能します。

クライアント ノードは、IP ネットワーク経由で同じネットワークまたは外部ネットワーク上のサーバーに SYN データ パケットを送信します。このパケットの目的は、サーバーが新しい接続に対して開いているかどうかを尋ねたり推測したりすることです。- ターゲット サーバーには、新しい接続を受け入れて開始できるオープン ポートが必要です。サーバーはクライアント ノードから SYN パケットを受信すると、応答して確認受信 (ACK パケットまたは SYN/ACK パケット) を返します。

- クライアント ノードはサーバーから SYN/ACK を受信し、ACK パケットで応答します。

往復遅延または往復時間とは何ですか?

ウィキペディアより: 「信号の送信にかかる時間と、その信号の受信確認にかかる時間の合計」

おまけの質問: LAN の RTT とは何ですか?

SSL ハンドシェイクはどのように機能しますか?

SSL ハンドシェイクは、クライアントとサーバーの間に安全な接続を確立するプロセスです。クライアントは、クライアントの SSL/TLS プロトコルのバージョン、クライアントがサポートする暗号化アルゴリズムのリスト、およびランダム値を含む Client Hello メッセージをサーバーに送信します。- サーバーは、サーバーの SSL/TLS プロトコルのバージョン、ランダム値、およびセッション ID を含む Server Hello メッセージで応答します。

- サーバーは、サーバーの証明書を含む証明書メッセージを送信します。

- サーバーは Server Hello Done メッセージを送信します。これは、サーバーが Server Hello フェーズのメッセージの送信を完了したことを示します。

- クライアントは、クライアントの公開キーを含むクライアント キー交換メッセージを送信します。

- クライアントは、暗号仕様変更メッセージを送信します。これにより、クライアントが新しい暗号仕様で暗号化されたメッセージを送信しようとしていることをサーバーに通知します。

- クライアントは、サーバーの公開キーで暗号化されたプレマスター シークレットを含む暗号化ハンドシェイク メッセージを送信します。

- サーバーは暗号仕様変更メッセージを送信し、サーバーが新しい暗号仕様で暗号化されたメッセージを送信しようとしていることをクライアントに通知します。

- サーバーは、クライアントの公開キーで暗号化されたプレマスター シークレットを含む暗号化ハンドシェイク メッセージを送信します。

- これで、クライアントとサーバーはアプリケーション データを交換できるようになります。

TCPとUDPの違いは何ですか?

TCP はクライアントとサーバー間の接続を確立してパッケージの順序を保証します。一方、UDP はクライアントとサーバー間の接続を確立せず、パッケージの順序を処理しません。これにより、UDP は TCP よりも軽量になり、ストリーミングなどのサービスに最適な候補になります。

Penguintutor.com が詳しい説明を提供しています。

あなたがよく知っている TCP/IP プロトコルは何ですか?

「デフォルトゲートウェイ」について解説します

デフォルト ゲートウェイは、ネットワークに接続されたコンピュータが別のネットワークまたはインターネット内のコンピュータに情報を送信するために使用するアクセス ポイントまたは IP ルーターとして機能します。

ARPとは何ですか?どのように機能するのでしょうか?

ARPはアドレス解決プロトコルの略です。ローカル ネットワーク上の IP アドレス (たとえば 192.168.1.1) に ping を実行しようとすると、システムは IP アドレス 192.168.1.1 を MAC アドレスに変換する必要があります。これには、ARP を使用してアドレスを解決することが含まれるため、その名前が付けられています。

システムは、どの IP アドレスがどの MAC アドレスに関連付けられているかに関する情報を保存する ARP ルックアップ テーブルを保持します。 IP アドレスにパケットを送信しようとすると、システムは最初にこのテーブルを参照して、MAC アドレスがすでに認識されているかどうかを確認します。キャッシュされた値がある場合、ARP は使用されません。

TTLとは何ですか?何を防ぐのに役立ちますか?

TTL (Time to Live) は、パケットが破棄されるまでに通過できるホップまたはルーターの数を決定する IP (インターネット プロトコル) パケットの値です。ルーターによってパケットが転送されるたびに、TTL 値は 1 ずつ減ります。 TTL 値がゼロに達すると、パケットはドロップされ、パケットの有効期限が切れたことを示す ICMP (インターネット コントロール メッセージ プロトコル) メッセージが送信者に送り返されます。- TTL は、パケットがネットワーク内で無制限に循環することを防ぐために使用されます。これにより、輻輳が発生し、ネットワークのパフォーマンスが低下する可能性があります。

- また、パケットが宛先に到達せずに同じルーターのセット間を継続的に移動するルーティング ループにパケットがトラップされるのを防ぐのにも役立ちます。

- さらに、TTL を使用すると、攻撃者が虚偽または偽の IP アドレスを使用してネットワーク上の別のデバイスになりすまそうとする IP スプーフィング攻撃の検出と防止に役立ちます。 TTL はパケットが通過できるホップ数を制限することで、パケットが正当でない宛先にルーティングされるのを防ぐことができます。

DHCPとは何ですか?どのように機能するのでしょうか?

これは、Dynamic Host Configuration Protocol の略で、IP アドレス、サブネット マスク、ゲートウェイをホストに割り当てます。仕組みは次のとおりです。

- ホストはネットワークに入ると、DHCP サーバーを探すメッセージをブロードキャストします (DHCP DISCOVER)

- オファー メッセージは、リース時間、サブネット マスク、IP アドレスなどを含むパケットとして DHCP サーバーによって返送されます (DHCP OFFER)

- どのオファーが受け入れられたかに応じて、クライアントはすべての DHCP サーバーに知らせる応答ブロードキャストを送り返します (DHCP REQUEST)。

- サーバーは確認応答 (DHCP ACK) を送信します。

詳細はこちらをご覧ください

同じネットワーク上に 2 つの DHCP サーバーを配置できますか?どのように機能するのでしょうか?

同じネットワーク上に 2 つの DHCP サーバーを配置することは可能ですが、お勧めできません。競合や構成上の問題を防ぐために、慎重に構成することが重要です。

2 つの DHCP サーバーが同じネットワーク上に構成されている場合、両方のサーバーが IP アドレスとその他のネットワーク構成設定を同じデバイスに割り当てるリスクがあり、競合や接続の問題が発生する可能性があります。さらに、DHCP サーバーが異なるネットワーク設定またはオプションで構成されている場合、ネットワーク上のデバイスは競合する、または一貫性のない構成設定を受信する可能性があります。- ただし、1 つの DHCP サーバーではすべての要求を処理できない大規模なネットワークなど、場合によっては、同じネットワーク上に 2 つの DHCP サーバーが必要になることがあります。このような場合、DHCP サーバーは、相互に干渉しないように、異なる IP アドレス範囲または異なるサブネットにサービスを提供するように構成できます。

SSLトンネリングとは何ですか?どのように機能するのでしょうか?

- SSL (Secure Sockets Layer) トンネリングは、インターネットなどの安全でないネットワーク上で 2 つのエンドポイント間に安全な暗号化された接続を確立するために使用される技術です。 SSL トンネルは、SSL 接続内のトラフィックをカプセル化することによって作成され、機密性、整合性、および認証が提供されます。

SSL トンネリングの仕組みは次のとおりです。

クライアントはサーバーへの SSL 接続を開始します。これには、SSL セッションを確立するためのハンドシェイク プロセスが含まれます。- SSL セッションが確立されると、クライアントとサーバーは暗号化アルゴリズムやキーの長さなどの暗号化パラメータをネゴシエートし、デジタル証明書を交換して相互に認証します。

- 次に、クライアントは SSL トンネル経由でトラフィックをサーバーに送信し、サーバーはトラフィックを復号化して宛先に転送します。

- サーバーは SSL トンネル経由でトラフィックをクライアントに送り返し、クライアントはトラフィックを復号化してアプリケーションに転送します。

ソケットとは何ですか?システム内のソケットのリストはどこで確認できますか?

ソケットは、ネットワーク上のプロセス間の双方向通信を可能にするソフトウェア エンドポイントです。ソケットはネットワーク通信用の標準化されたインターフェイスを提供し、アプリケーションがネットワーク上でデータを送受信できるようにします。 Linux システムで開いているソケットのリストを表示するには: netstat -an- このコマンドは、開いているすべてのソケットのリストを、そのプロトコル、ローカル アドレス、外部アドレス、および状態とともに表示します。

IPv6とは何ですか? IPv4 を使用している場合に、なぜそれを使用することを検討する必要があるのでしょうか?

- IPv6 (インターネット プロトコル バージョン 6) は、ネットワーク上のデバイスの識別と通信に使用されるインターネット プロトコル (IP) の最新バージョンです。 IPv6 アドレスは 128 ビットのアドレスで、2001:0db8:85a3:0000:0000:8a2e:0370:7334 のように 16 進数表記で表されます。

IPv4 ではなく IPv6 の使用を検討すべき理由はいくつかあります。

アドレス空間: IPv4 のアドレス空間は限られており、世界の多くの地域で枯渇しています。 IPv6 ははるかに大きなアドレス空間を提供し、数兆個の一意の IP アドレスを使用できるようになります。- セキュリティ: IPv6 には、ネットワーク トラフィックのエンドツーエンドの暗号化と認証を提供する IPsec のサポートが組み込まれています。

- パフォーマンス: IPv6 には、単一のパケットを複数の宛先に同時に送信できるマルチキャスト ルーティングなど、ネットワーク パフォーマンスの向上に役立つ機能が含まれています。

- 簡素化されたネットワーク構成: IPv6 には、DHCP サーバーを必要とせずにデバイスが独自の IPv6 アドレスを自動的に構成できるステートレス自動構成など、ネットワーク構成を簡素化できる機能が含まれています。

- モビリティ サポートの向上: IPv6 には、デバイスが異なるネットワーク間を移動するときに IPv6 アドレスを維持できるようにするモバイル IPv6 など、モビリティ サポートを向上させる機能が含まれています。

VLANとは何ですか?

- VLAN (仮想ローカル エリア ネットワーク) は、物理的な場所に関係なく、物理ネットワーク上の一連のデバイスをグループ化する論理ネットワークです。 VLAN は、スイッチ上の特定のポートまたはポートのグループに接続されているデバイスによって送信されるフレームに特定の VLAN ID を割り当てるようにネットワーク スイッチを構成することによって作成されます。

MTUとは何ですか?

MTU は最大伝送ユニットの略です。これは、1 回のトランザクションで送信できる最大の PDU (プロトコル データ ユニット) のサイズです。

MTU より大きいパケットを送信するとどうなりますか?

IPv4 プロトコルを使用すると、ルーターは PDU を断片化し、断片化されたすべての PDU をトランザクションを通じて送信できます。

IPv6 プロトコルでは、ユーザーのコンピュータにエラーが発行されます。

本当か嘘か?信頼性の高い接続を重視しないため、Ping は UDP を使用します。

間違い。 Ping は実際には、ネットワーク通信に関連する診断メッセージと制御メッセージを送信するために使用されるネットワーク プロトコルである ICMP (Internet Control Message Protocol) を使用しています。

SDNとは何ですか?

SDN は Software-Defined Networking の略です。これは、ネットワーク制御の集中化に重点を置いたネットワーク管理へのアプローチであり、管理者がソフトウェアの抽象化を通じてネットワークの動作を管理できるようにします。- 従来のネットワークでは、ルーター、スイッチ、ファイアウォールなどのネットワーク デバイスは、専用のソフトウェアまたはコマンド ライン インターフェイスを使用して個別に構成および管理されます。対照的に、SDN はネットワーク コントロール プレーンをデータ プレーンから分離し、管理者が集中ソフトウェア コントローラーを通じてネットワークの動作を管理できるようにします。

ICMPとは何ですか?何に使われますか?

- ICMP は Internet Control Message Protocol の略です。これは、IP ネットワークでの診断と制御の目的で使用されるプロトコルです。これはインターネット プロトコル スイートの一部であり、ネットワーク層で動作します。

ICMP メッセージは、次のようなさまざまな目的に使用されます。

エラー報告: ICMP メッセージは、宛先に配信できなかったパケットなど、ネットワーク内で発生したエラーを報告するために使用されます。- Ping: ICMP は ping メッセージの送信に使用されます。ping メッセージは、ホストまたはネットワークに到達可能かどうかをテストし、パケットの往復時間を測定するために使用されます。

- パス MTU 検出: ICMP は、パスの最大送信単位 (MTU) を検出するために使用されます。MTU は、断片化せずに送信できる最大のパケット サイズです。

- Traceroute: ICMP は、パケットがネットワークを通過するパスを追跡するために、traceroute ユーティリティによって使用されます。

- ルーターの検出: ICMP は、ネットワーク内のルーターを検出するために使用されます。

NATとは何ですか?どのように機能するのでしょうか?

NAT はネットワーク アドレス変換の略です。これは、情報を転送する前に、複数のローカルのプライベート アドレスをパブリック アドレスにマッピングする方法です。複数のデバイスに単一の IP アドレスを使用させる必要がある組織は、ほとんどのホーム ルーターと同様に NAT を使用します。たとえば、コンピュータのプライベート IP は 192.168.1.100 である可能性がありますが、ルーターはトラフィックをパブリック IP (例: 1.1.1.1) にマッピングします。インターネット上のすべてのデバイスには、プライベート IP (192.168.1.100) ではなくパブリック IP (1.1.1.1) からのトラフィックが表示されます。

次の各プロトコルで使用されるポート番号はどれですか?- SSH

- SMTP

- HTTP

- DNS

- HTTPS

- FTP

- SFTP

SSH-22- SMTP - 25

- HTTP - 80

- DNS - 53

- HTTPS - 443

- FTP-21

- SFTP-22

ネットワークのパフォーマンスに影響を与える要因はどれですか?

ネットワークのパフォーマンスに影響を与える可能性がある要因は次のとおりです。

帯域幅: ネットワーク接続で利用可能な帯域幅は、そのパフォーマンスに大きな影響を与える可能性があります。帯域幅が制限されているネットワークでは、データ転送速度が遅く、遅延が長く、応答性が低下する可能性があります。- レイテンシー: レイテンシーは、ネットワークのあるポイントから別のポイントにデータが送信されるときに発生する遅延を指します。遅延が長いと、特にビデオ会議やオンライン ゲームなどのリアルタイム アプリケーションの場合、ネットワーク パフォーマンスが低下する可能性があります。

- ネットワークの輻輳: 同時にネットワークを使用するデバイスが多すぎると、ネットワークの輻輳が発生し、データ転送速度の低下やネットワーク パフォーマンスの低下につながる可能性があります。

- パケットロス: パケットロスは、送信中にデータのパケットがドロップされると発生します。これにより、ネットワーク速度が低下し、ネットワーク全体のパフォーマンスが低下する可能性があります。

- ネットワーク トポロジ: スイッチ、ルーター、その他のネットワーク デバイスの配置を含むネットワークの物理レイアウトは、ネットワーク パフォーマンスに影響を与える可能性があります。

- ネットワーク プロトコル: ネットワーク プロトコルが異なればパフォーマンス特性も異なり、ネットワーク パフォーマンスに影響を与える可能性があります。たとえば、TCP はデータの配信を保証できる信頼性の高いプロトコルですが、エラー チェックと再送信に必要なオーバーヘッドによりパフォーマンスが低下する可能性もあります。

- ネットワーク セキュリティ: ファイアウォールや暗号化などのセキュリティ対策は、特に大幅な処理能力が必要な場合や追加の遅延が発生する場合に、ネットワーク パフォーマンスに影響を与える可能性があります。

- 距離: ネットワーク上のデバイス間の物理的な距離は、ネットワークのパフォーマンスに影響を与える可能性があります。特に、信号強度や干渉が接続性やデータ転送速度に影響を及ぼす可能性があるワイヤレス ネットワークの場合は影響を受けます。

APIPAとは何ですか?

APIPA は、メイン DHCP サーバーにアクセスできない場合にデバイスに割り当てられる IP アドレスのセットです。

APIPA はどの IP 範囲を使用しますか?

APIPA は IP 範囲 169.254.0.1 ~ 169.254.255.254 を使用します。

コントロールプレーンとデータプレーン

「コントロール プレーン」とは何を指しますか?

コントロール プレーンは、パケットを別の場所にルーティングおよび転送する方法を決定するネットワークの一部です。

「データプレーン」とは何を指しますか?

データ プレーンは、実際にデータ/パケットを転送するネットワークの一部です。

「管理プレーン」とは何を指しますか?

監視および管理機能を指します。

ルーティング テーブルの作成はどのプレーン (データ、コントロールなど) に属しますか?

コントロールプレーン。

スパニング ツリー プロトコル (STP) について説明します。

リンクアグリゲーションとは何ですか?なぜ使われるのでしょうか?

非対称ルーティングとは何ですか?どうやって対処すればいいのでしょうか?

どのオーバーレイ (トンネル) プロトコルに精通していますか?

GREとは何ですか?どのように機能するのでしょうか?

VXLANとは何ですか?どのように機能するのでしょうか?

SNATとは何ですか?

OSPFについて説明します。

OSPF (Open Shortest Path First) は、さまざまな種類のルーターに実装できるルーティング プロトコルです。一般に、OSPF は、Cisco、Juniper、Huawei などのベンダーのルータを含む、ほとんどの最新ルータでサポートされています。このプロトコルは、IPv4 と IPv6 の両方を含む IP ベースのネットワークで動作するように設計されています。また、階層型ネットワーク設計も採用されており、ルーターがエリアにグループ化され、各エリアが独自のトポロジ マップとルーティング テーブルを持ちます。この設計は、ルーター間で交換する必要があるルーティング情報の量を削減し、ネットワークの拡張性を向上させるのに役立ちます。

OSPF 4 タイプのルーターは次のとおりです。

- 内部ルーター

- エリアボーダールーター

- 自律システム境界ルーター

- バックボーンルーター

OSPF ルーターの種類の詳細については、https://www.educba.com/ospf-router-types/ をご覧ください。

レイテンシーとは何ですか?

レイテンシは、情報が送信元から宛先に到達するまでにかかる時間です。

帯域幅とは何ですか?

帯域幅は、通信チャネルが特定の期間にどれだけのデータを処理できるかを測定するための通信チャネルの容量です。帯域幅が増えると、より多くのトラフィック処理が行われ、より多くのデータ転送が行われることになります。

スループットとは何ですか?

スループットとは、任意の伝送チャネルを通じて一定期間にわたって転送される実際のデータ量の測定値を指します。

検索クエリを実行するとき、レイテンシーとスループットのどちらがより重要ですか?そして、グローバルなインフラストラクチャを確実に管理するにはどうすればよいでしょうか?

待ち時間。待ち時間を長くするには、検索クエリを最も近いデータ センターに転送する必要があります。

ビデオをアップロードするとき、レイテンシーとスループットのどちらがより重要ですか?そしてそれをどうやって保証するのでしょうか?

スループット。良好なスループットを実現するには、アップロード ストリームを十分に活用されていないリンクにルーティングする必要があります。

リクエストを転送する際には、他にどのような考慮事項 (レイテンシーとスループットを除く) がありますか?

- キャッシュを最新の状態に保ちます (つまり、リクエストが最も近いデータセンターに転送されない可能性があります)

背骨と葉の説明

「スパイン & リーフ」は、複数のスイッチを接続し、ネットワーク トラフィックを効率的に管理するためにデータセンター環境で一般的に使用されるネットワーク トポロジです。これは、「スパイン-リーフ」アーキテクチャまたは「リーフ-スパイン」トポロジとしても知られています。この設計は、高帯域幅、低遅延、拡張性を提供し、大量のデータとトラフィックを処理する最新のデータセンターに最適です。 Spine & Leaf ネットワーク内には、スイッチの 2 つの主要なポリシーがあります。

- スパイン スイッチ: スパイン スイッチは、スパイン層に配置された高性能スイッチです。これらのスイッチはネットワークのコアとして機能し、通常は各リーフ スイッチと相互接続されます。各スパイン スイッチは、データ センター内のすべてのリーフ スイッチに接続されます。

- リーフ スイッチ: リーフ スイッチは、サーバー、ストレージ アレイ、その他のネットワーク機器などのエンド デバイスに接続されます。各リーフ スイッチは、データ センター内のすべてのスパイン スイッチに接続されます。これにより、リーフ スイッチとスパイン スイッチ間にノンブロッキングのフルメッシュ接続が確立され、どのリーフ スイッチも最大のスループットで他のリーフ スイッチと通信できるようになります。

Spine & Leaf アーキテクチャは、最新のクラウド コンピューティング、仮想化、ビッグ データ アプリケーションの要求に対応し、スケーラブルで高性能、信頼性の高いネットワーク インフラストラクチャを提供できるため、データ センターでの人気が高まっています。

ネットワークの輻輳とは何ですか?何が原因で起こるのでしょうか?

ネットワークの輻輳は、ネットワーク上で送信できるデータが多すぎて、需要を処理するのに十分な容量がない場合に発生します。

これにより、遅延が増加し、パケット損失が発生する可能性があります。原因は、ネットワーク使用率の高さ、大きなファイル転送、マルウェア、ハードウェアの問題、ネットワーク設計の問題など、複数である可能性があります。

ネットワークの輻輳を防ぐには、ネットワークの使用状況を監視し、需要を制限または管理する戦略を実装することが重要です。

UDP パケット形式について教えてください。 TCPパケットフォーマットはどうなるのでしょうか?どう違うのですか?

指数関数的バックオフ アルゴリズムとは何ですか?どこで使われていますか?

ハミング コードを使用すると、次のデータ ワード 100111010001101 のコード ワードは何になりますか?

00110011110100011101

アプリケーション層にあるプロトコルの例を挙げる

ハイパーテキスト転送プロトコル (HTTP) - インターネット上の Web ページに使用されます。- Simple Mail Transfer Protocol (SMTP) - 電子メール送信

- 電気通信ネットワーク - (TELNET) - クライアントが Telnet サーバーにアクセスできるようにする端末エミュレーション

- ファイル転送プロトコル (FTP) - 任意の 2 台のマシン間のファイル転送を容易にします。

- ドメイン ネーム システム (DNS) - ドメイン名の変換

- 動的ホスト構成プロトコル (DHCP) - IP アドレス、サブネット マスク、ゲートウェイをホストに割り当てます。

- Simple Network Management Protocol (SNMP) - ネットワーク上のデバイス上のデータを収集します。

ネットワーク層にあるプロトコルの例を挙げる

インターネット プロトコル (IP) - あるマシンから別のマシンへのパケットのルーティングを支援します。- インターネット コントロール メッセージ プロトコル (ICMP) - エラー メッセージやデバッグ情報など、何が起こっているかを知ることができます。

HSTSとは何ですか?

HTTP Strict Transport Security は、最初に送信されブラウザに返される応答ヘッダーを通じて接続の処理方法をユーザー エージェントと Web ブラウザに通知する Web サーバー ディレクティブです。これにより、HTTPS 暗号化を介した接続が強制され、HTTP を介してそのドメイン内のリソースをロードするスクリプトの呼び出しは無視されます。詳細は [こちら](https://www.globalsign.com/en/blog/what-is-hsts-and-how-do-i-use-it#:~:text=HTTP%20Strict%20Transport%20Security) をご覧ください。 %20(HSTS、および%20バック%20から%20へ%20ブラウザ。)

ネットワーク - その他

インターネットとは何ですか?ワールドワイドウェブと同じでしょうか?

インターネットとは、世界中で膨大な量のデータを転送するネットワークのネットワークを指します。

World Wide Web は、インターネット上の何百万ものサーバー上で実行されるアプリケーションであり、いわゆる Web ブラウザーを通じてアクセスされます。

ISPとは何ですか?

ISP(インターネットサービスプロバイダー)は、地元のインターネット会社プロバイダーです。

オペレーティング·システム

オペレーティングシステムの演習

| 名前 | トピック | 目的と指示 | 解決 | コメント |

|---|

| フォーク101 | フォーク | リンク | リンク | |

| フォーク102 | フォーク | リンク | リンク | |

オペレーティングシステム - 自己評価

オペレーティングシステムとは何ですか?

本「オペレーティングシステム:3つの簡単なピース」から:

「プログラムを簡単に実行できるようにする責任があり(同時に多くの人を実行できるようにすることもできます)、プログラムがメモリを共有できるようにし、プログラムがデバイスと対話できるようにします。

オペレーティングシステム - プロセス

プロセスとは何かを説明できますか?

プロセスは実行中のプログラムです。プログラムは1つ以上の指示であり、プログラム(またはプロセス)はオペレーティングシステムによって実行されます。

オペレーティングシステムのプロセスのAPIを設計する必要がある場合、このAPIはどのように見えますか?

以下をサポートします。

作成 - 新しいプロセスを作成できます- 削除 - プロセスを削除/破壊します

- 状態 - プロセスの状態が実行されているか、停止し、待機しているかなどを確認してください。

- 停止 - 実行中のプロセスを停止します

プロセスはどのように作成されますか?

OSはプログラムのコードを読んでいます。- プログラムのコードは、メモリまたはより具体的には、プロセスのアドレス空間にロードされます。

- メモリは、プログラムのスタック(ランタイムスタック)に割り当てられます。 STACKは、argv、argc、main()へのパラメーターなどのデータを使用してOSによって初期化されました

- メモリは、データ構造リンクリストやハッシュテーブルなどの動的に割り当てられたデータに必要なプログラムのヒープに割り当てられます

- I/O初期化タスクは、各プロセスが3つのファイル記述子(入力、出力、エラー)のように、実行されます。

- OSはMain()から始まるプログラムを実行しています

本当か嘘か?メモリへのプログラムの読み込みは熱心に行われます(一度に)

間違い。過去には当てはまりましたが、今日のオペレーティングシステムは怠zyなロードを実行します。つまり、プロセスが実行されるのに必要な関連部のみが最初にロードされます。

プロセスのさまざまな状態は何ですか?

ランニング - 指示を実行しています- 準備ができました - 実行する準備ができていますが、さまざまな理由で保留中です

- ブロックされている - たとえばI/Oディスクリクエストなど、いくつかの操作が完了するのを待っています

プロセスがブロックされる理由は何ですか?

I/O操作(例:ディスクからの読み取り)- ネットワークからパケットを待っています

インタープロセス通信(IPC)とは何ですか?

インタープロセス通信(IPC)は、プロセスが共有データを管理できるようにするオペレーティングシステムによって提供されるメカニズムを指します。

「時間共有」とは何ですか?

1つの物理CPUを使用してシステムを使用する場合でも、複数のユーザーがプログラムに取り組んで実行できるようにすることができます。これは、コンピューティングリソースがユーザーに見える方法で共有される時間共有で可能です。システムには複数のCPUがありますが、実際にはマルチプログラミングとマルチタスクを適用することで共有されるCPUだけです。

「スペース共有」とは何ですか?

時間共有の逆です。時間内にリソースの共有はしばらくの間1つのエンティティによって使用され、その後、同じリソースを別のリソースで使用できます。スペースでは、スペースを共有することは複数のエンティティによって共有されますが、それらの間に転送されない方法で共有されます。

このエンティティがそれを取り除くことを決定するまで、1つのエンティティによって使用されます。たとえば、ストレージをご覧ください。ストレージでは、ファイルが自分のものであり、削除することにします。

特定の瞬間に実行されるプロセスを決定するコンポーネントは何ですか?

CPUスケジューラ

オペレーティングシステム - メモリ

「仮想メモリ」とは何ですか?また、どのような目的に役立ちますか?

仮想メモリは、コンピューターのRAMとハードディスクの一時的なスペースを組み合わせています。 RAMが低く実行されると、仮想メモリはデータをRAMからページングファイルと呼ばれるスペースに移動するのに役立ちます。データをページングファイルに移動すると、RAMが解放されるため、コンピューターは作業を完了できます。一般に、コンピューターのRAMが多いほど、プログラムの実行が速くなります。 https://www.minitool.com/lib/virtual-memory.html

デマンドページングとは何ですか?

需要ページングは、プロセスによってアクセスされた場合にのみ、ページが物理メモリにロードされるメモリ管理手法です。ページをオンデマンドで読み込んで、スタートアップの遅延とスペースのオーバーヘッドを削減することにより、メモリの使用量を最適化します。ただし、ページに初めてアクセスするときにレイテンシが導入されます。全体として、これはオペレーティングシステムでメモリリソースを管理するための費用対効果の高いアプローチです。

コピーオンワイトとは何ですか?

コピーオンワイト(COW)は、情報の不必要なコピーを減らすことを目標とするリソース管理の概念です。これは、たとえばPOSIXフォークSyscall内で実装される概念であり、呼び出しプロセスの重複プロセスを作成します。アイデア:

リソースが2つ以上のエンティティ(たとえば、2つのプロセス間の共有メモリセグメントなど)間で共有されている場合、リソースはすべてのエンティティにコピーする必要はありませんが、すべてのエンティティには共有リソースの読み取りオペレーションアクセス許可があります。 (共有セグメントは読み取り専用としてマークされています)(すべてのエンティティが共有リソースの場所へのポインターを持っていることを考えてください。- 1つのエンティティが共有リソースで書き込み操作を実行する場合、リソースもそれを共有する他のすべてのエンティティに対して永久に変更されるため、問題が発生します。 (スタック上のいくつかの変数を変更するプロセス、またはヒープにいくつかのデータを動的に割り当てるプロセスを考えてください。これらの共有リソースへのこれらの変更は、他のすべてのプロセスにも適用されます。これは間違いなく望ましくない動作です)

- ソリューションとしてのみ、共有リソースで書き込み操作を実行しようとしている場合、このリソースは最初にコピーされ、次に変更が適用されます。

カーネルとは何ですか、そしてそれは何をしますか?

カーネルはオペレーティングシステムの一部であり、次のようなタスクを担当しています。

メモリの割り当て- スケジュールプロセス

- CPUを制御します

本当か嘘か?カーネル内のコードの一部は、メモリの保護領域にロードされているため、アプリケーションが上書きできません。

真実

Posixとは何ですか?

POSIX(ポータブルオペレーティングシステムインターフェイス)は、UNIXのようなオペレーティングシステムとアプリケーションプログラムの間のインターフェイスを定義する一連の標準です。

セマフォとは何か、オペレーティングシステムにおけるその役割を説明してください。

セマフォは、共有リソースへのアクセスを制御するためのオペレーティングシステムと同時プログラミングで使用される同期プリミティブです。これは、複数のプロセスまたはスレッドでリソースへのアクセスを管理するためのカウンターまたはシグナル伝達メカニズムとして機能する変数または抽象データ型です。

キャッシュとは何ですか?バッファとは何ですか?

キャッシュ:通常、キャッシュは、プロセスがディスクに読み書きされているときに使用され、さまざまなプログラムで使用される同様のデータを簡単にアクセスできるようにすることで、プロセスを高速化します。バッファ:RAMの予約場所。一時的な目的でデータを保持するために使用されます。

仮想化

仮想化とは何ですか?

仮想化は、ソフトウェアを使用してコンピューターハードウェア上に抽象化レイヤーを作成するため、単一のコンピューター(メモリ、ストレージなど)のハードウェア要素を、一般的に仮想マシン(VM)と呼ばれる複数の仮想コンピューターに分割できます。

ハイパーバイザーとは何ですか?

Red Hat:「ハイパーバイザーは、仮想マシン(VM)を作成および実行するソフトウェアです。仮想マシンモニター(VMM)と呼ばれるハイパーバイザーは、仮想マシンからハイパーバイザーオペレーティングシステムとリソースを分離し、それらの作成と管理を可能にします。 VM。」

詳細はこちらをご覧ください

どんな種類のハイパーバイザーがありますか?

ホストされたハイパーバイザーとベアメタルハイパーバイザー。

ホストされたハイパーバイザー上のベアメタルハイパーバイザーの利点と短所は何ですか?

独自のドライバーとハードウェアコンポーネントに直接アクセスできるため、Baremetal Hypervisorは、安定性とスケーラビリティとともに、より良いパフォーマンスを持つことがよくあります。

一方、ロード(任意の)ドライバーに関するいくつかの制限がおそらくあるため、ホストされたハイパーバイザーは通常、ハードウェアの互換性を高めることで利益を得ます。

どのような種類の仮想化がありますか?

オペレーティングシステム仮想化ネットワーク機能仮想化デスクトップ仮想化

コンテナ化は仮想化の一種ですか?

はい、これは運用システムレベルの仮想化であり、カーネルが共有され、複数の分離ユーザースペースインスタンスを使用できるようにします。

仮想マシンの導入は、業界をどのように変え、アプリケーションの展開方法を変更しましたか?

仮想マシンの導入により、企業は同じハードウェアに複数のビジネスアプリケーションを展開することができましたが、各アプリケーションは、それぞれが独自のオペレーティングシステムで実行されている安全な方法で互いに分離されています。

仮想マシン

容器の時代に仮想マシンが必要ですか?それらはまだ関連していますか?

はい、仮想マシンは容器の時代でも関連性があります。コンテナは仮想マシンの軽量でポータブルな代替品を提供しますが、特定の制限があります。仮想マシンは、分離とセキュリティを提供し、異なるオペレーティングシステムを実行でき、レガシーアプリに適しているため、依然として重要です。たとえば、コンテナの制限はホストカーネルを共有しています。

プロメテウス

プロメテウスとは何ですか?プロメテウスの主な機能は何ですか?

Prometheusは、SoundCloudで元々開発された人気のあるオープンソースシステムの監視とアラートツールキットです。時系列データを収集および保存し、PROMQLと呼ばれる強力なクエリ言語を使用してそのデータのクエリと分析を可能にするように設計されています。プロメテウスは、クラウドネイティブアプリケーション、マイクロサービス、およびその他の最新のインフラストラクチャを監視するために頻繁に使用されます。

プロメテウスの主な機能には次のものがあります。

1. Data model: Prometheus uses a flexible data model that allows users to organize and label their time-series data in a way that makes sense for their particular use case. Labels are used to identify different dimensions of the data, such as the source of the data or the environment in which it was collected.

2. Pull-based architecture: Prometheus uses a pull-based model to collect data from targets, meaning that the Prometheus server actively queries its targets for metrics data at regular intervals. This architecture is more scalable and reliable than a push-based model, which would require every target to push data to the server.

3. Time-series database: Prometheus stores all of its data in a time-series database, which allows users to perform queries over time ranges and to aggregate and analyze their data in various ways. The database is optimized for write-heavy workloads, and can handle a high volume of data with low latency.

4. Alerting: Prometheus includes a powerful alerting system that allows users to define rules based on their metrics data and to send alerts when certain conditions are met. Alerts can be sent via email, chat, or other channels, and can be customized to include specific details about the problem.

5. Visualization: Prometheus has a built-in graphing and visualization tool, called PromDash, which allows users to create custom dashboards to monitor their systems and applications. PromDash supports a variety of graph types and visualization options, and can be customized using CSS and JavaScript.

全体として、プロメテウスは、システムとアプリケーションを監視および分析するための強力で柔軟なツールであり、クラウドネイティブの監視と観察性のために業界で広く使用されています。

どのシナリオでは、プロメテウスを使用しない方が良いかもしれませんか?

Prometheusのドキュメントから:「リケストごとの請求など、100%の精度が必要な場合」。

プロメテウスの建築とコンポーネントを説明してください

プロメテウスアーキテクチャは、4つの主要なコンポーネントで構成されています。

1. Prometheus Server: The Prometheus server is responsible for collecting and storing metrics data. It has a simple built-in storage layer that allows it to store time-series data in a time-ordered database.

2. Client Libraries: Prometheus provides a range of client libraries that enable applications to expose their metrics data in a format that can be ingested by the Prometheus server. These libraries are available for a range of programming languages, including Java, Python, and Go.

3. Exporters: Exporters are software components that expose existing metrics from third-party systems and make them available for ingestion by the Prometheus server. Prometheus provides exporters for a range of popular technologies, including MySQL, PostgreSQL, and Apache.

4. Alertmanager: The Alertmanager component is responsible for processing alerts generated by the Prometheus server. It can handle alerts from multiple sources and provides a range of features for deduplicating, grouping, and routing alerts to appropriate channels.

全体として、プロメテウスアーキテクチャは、非常にスケーラブルで回復力があるように設計されています。サーバーとクライアントのライブラリは、大規模で非常に動的な環境全体の監視をサポートするために、分散型ファッションで展開できます。

PrometheusをInfluxDBなどの他のソリューションと比較できますか?

InfluxDBなどの他の監視ソリューションと比較して、Prometheusはその高性能とスケーラビリティで知られています。大量のデータを処理でき、監視エコシステムの他のツールと簡単に統合できます。一方、InfluxDBは、使いやすさとシンプルさで知られています。ユーザーフレンドリーなインターフェイスがあり、データを収集およびクエリするための使いやすいAPIを提供します。

もう1つの一般的なソリューションであるNagiosは、データを収集するためのプッシュベースのモデルに依存する、より伝統的な監視システムです。ナギオスは長い間存在しており、その安定性と信頼性で知られています。ただし、Prometheusと比較して、Nagiosには、多次元データモデルや強力なクエリ言語など、より高度な機能の一部が欠けています。

全体として、監視ソリューションの選択は、組織の特定のニーズと要件に依存します。 Prometheusは大規模な監視と警告に最適ですが、InfluxDBは、使いやすさとシンプルさを必要とする小さな環境に適している可能性があります。 Nagiosは、高度な機能よりも安定性と信頼性を優先する組織にとって依然として確かな選択肢です。

アラートとは何ですか?

プロメテウスでは、アラートは、特定の条件またはしきい値が満たされたときにトリガーされる通知です。アラートは、特定のメトリックが特定のしきい値を超えたり、特定のイベントが発生したときにトリガーするように構成できます。アラートがトリガーされると、電子メール、ポケットベル、チャットなどのさまざまなチャネルにルーティングして、関連するチームや個人に適切なアクションを実行するように通知できます。アラートは、チームがユーザーに影響を与えたり、システムのダウンタイムを引き起こす前に問題を積極的に検出したり応答したりできるため、監視システムの重要なコンポーネントです。インスタンスとは何ですか?仕事とは何ですか?

Prometheusでは、監視されている単一のターゲットを指します。たとえば、単一のサーバーまたはサービス。ジョブとは、同じアプリケーションを提供するWebサーバーのセットなど、同じ関数を実行する一連のインスタンスです。ジョブを使用すると、ターゲットのグループを一緒に定義および管理できます。

本質的に、インスタンスはプロメテウスがメトリックを収集する個別のターゲットですが、ジョブはグループとして管理できる同様のインスタンスのコレクションです。

プロメテウスがサポートするコアメトリックタイプは何ですか?

プロメテウスは、次のようないくつかのタイプのメトリックをサポートしています1. Counter: A monotonically increasing value used for tracking counts of events or samples. Examples include the number of requests processed or the total number of errors encountered. 2. Gauge: A value that can go up or down, such as CPU usage or memory usage. Unlike counters, gauge values can be arbitrary, meaning they can go up and down based on changes in the system being monitored. 3. Histogram: A set of observations or events that are divided into buckets based on their value. Histograms help in analyzing the distribution of a metric, such as request latencies or response sizes. 4. Summary: A summary is similar to a histogram, but instead of buckets, it provides a set of quantiles for the observed values. Summaries are useful for monitoring the distribution of request latencies or response sizes over time.

Prometheusはまた、Sum、Max、Min、Rateなどのメトリックを集約および操作するためのさまざまな機能と演算子をサポートしています。これらの機能により、システムメトリックを監視および警告するための強力なツールになります。

輸出業者とは何ですか?何に使われますか?

輸出業者は、サードパーティのシステムまたはアプリケーションとプロメテウスの間の橋渡しとして機能し、プロメテウスがそのシステムまたはアプリケーションからデータを監視および収集することを可能にします。輸出業者はサーバーとして機能し、Prometheusからのリクエストのために特定のネットワークポートでメトリックをこすります。サードパーティのシステムまたはアプリケーションからメトリックを収集し、プロメテウスが理解できる形式に変換します。輸出国は、これらのメトリックをHTTPエンドポイントを介してプロメテウスに公開し、収集と分析に利用できるようにします。

輸出業者は、一般に、データベース、Webサーバー、ストレージシステムなどのさまざまなタイプのインフラストラクチャコンポーネントを監視するために使用されます。たとえば、MySQLやPostgreSQLなどの一般的なデータベースや、ApacheやNginxなどのWebサーバーを監視するために利用できる輸出業者がいます。

全体として、輸出業者はプロメテウスエコシステムの重要なコンポーネントであり、幅広いシステムとアプリケーションの監視を可能にし、プラットフォームに高度な柔軟性と拡張性を提供します。

どのプロメテウスのベストプラクティス?

そのうちの3つは次のとおりです1. Label carefully: Careful and consistent labeling of metrics is crucial for effective querying and alerting. Labels should be clear, concise, and include all relevant information about the metric. 2. Keep metrics simple: The metrics exposed by exporters should be simple and focus on a single aspect of the system being monitored. This helps avoid confusion and ensures that the metrics are easily understandable by all members of the team. 3. Use alerting sparingly: While alerting is a powerful feature of Prometheus, it should be used sparingly and only for the most critical issues. Setting up too many alerts can lead to alert fatigue and result in important alerts being ignored. It is recommended to set up only the most important alerts and adjust the thresholds over time based on the actual frequency of alerts.

特定の期間に合計リクエストを取得する方法は?

Prometheusを使用して特定の期間に合計リクエストを取得するには、 * sum *関数と *レート *関数を使用できます。これは、最後の1時間の総リクエスト数を与える例の例ですsum(rate(http_requests_total[1h]))

このクエリでは、 HTTP_REQUESTS_TOTALは、HTTP要求の総数を追跡するメトリックの名前であり、レート関数は過去1時間の秒ごとの要求レートを計算します。合計関数は、すべてのリクエストを追加して、最後の1時間で総リクエスト数を提供します。

レート関数の期間を変更することにより、時間範囲を調整できます。たとえば、最終日にリクエストの総数を取得したい場合は、関数をレートに変更できます(http_requests_total [1d]) 。

プロメテウスの何を意味するのでしょうか?

HAは高可用性を表しています。これは、システムが非常に信頼性が高く、失敗やその他の問題に直面しても常に利用可能になるように設計されていることを意味します。実際には、これには通常、プロメテウスの複数のインスタンスを設定し、それらがすべて同期され、シームレスに協力できるようにすることが含まれます。これは、負荷分散、複製、フェイルオーバーメカニズムなど、さまざまな手法を通じて実現できます。 PrometheusにHAを実装することにより、ユーザーは、ハードウェアやソフトウェアの障害、ネットワークの問題、またはダウンタイムやデータの損失を引き起こす可能性のあるその他の問題に直面しても、監視データが常に利用可能で最新の状態であることを確認できます。

2つのメトリックにどのように参加しますか?

Prometheusでは、 * Join() *関数を使用して2つのメトリックを達成できます。 * join() *関数は、ラベル値に基づいて2つ以上の時系列を組み合わせます。 2つの必須の引数が必要です。 *on *および *table *。上の引数は、 * on *に参加するラベルを指定し、 *テーブル *引数は、参加する時系列を指定します。 Join()関数を使用して2つのメトリックに参加する方法の例を次に示します。

sum_series(

join(

on(service, instance) request_count_total,

on(service, instance) error_count_total,

)

)

この例では、 Join()関数は、サービスとインスタンスのラベル値に基づいて、 request_count_totalとerror_count_totalの時系列を組み合わせます。 sum_series()関数は、結果の時系列の合計を計算します

ラベルの値を返すクエリを書く方法は?

Prometheusのラベルの値を返すクエリを書くには、 * label_values *関数を使用できます。 * label_values *関数は、ラベルの名前とメトリックの名前の2つの引数を取ります。たとえば、メソッドと呼ばれるラベルを備えたhttp_requests_totalというメトリックがあり、メソッドラベルのすべての値を返す場合は、次のクエリを使用できます。

label_values(http_requests_total, method)

これにより、 http_requests_totalメトリックのメソッドラベルのすべての値のリストが返されます。その後、このリストをさらにクエリで使用したり、データをフィルタリングしたりできます。

CPU_USER_SECONDSをパーセンテージでCPU使用に変換するにはどうすればよいですか?

* CPU_USER_SECONDS *をパーセンテージのCPU使用に変換するには、合計経過時間とCPUコアの数で除算する必要があります。次に100 * sum(rate(process_cpu_user_seconds_total{job="<job-name>"}[<time-period>])) by (instance) / (<time-period> * <num-cpu-cores>)

100 * sum(rate(process_cpu_user_seconds_total{job="<job-name>"}[<time-period>])) by (instance) / (<time-period> * <num-cpu-cores>)

ここ、あなたがクエリしたい仕事の名前です、クエリしたい時間範囲( 5m 、 1h )、およびクエリするマシン上のCPUコアの数です。

たとえば、4つのCPUコアを備えたマシンで実行されているMy-Jobという名前のジョブの最後の5分間のCPU使用率を取得するには、次のクエリを使用できます。

100 * sum(rate(process_cpu_user_seconds_total{job="my-job"}[5m])) by (instance) / (5m * 4)

行く

GOプログラミング言語の特徴は何ですか?

- 強力で静的なタイピング - 変数のタイプは時間の経過とともに変更することはできず、コンパイル時間で定義

- する

- 必要

- が

- あり

- ます

- 。

- 1つのバイナリにコンパイルされます。実行時のバージョン管理に非常に便利です。

また、良いコミュニティもあります。

var x int = 2とx := 2の違いは何ですか?

結果は同じで、値2の変数です。

var x int = 2では、 x := 2では変数タイプを整数に設定します。

本当か嘘か? Goでは変数を再除去でき、宣言したら使用する必要があります。

間違い。変数を再取得することはできませんが、はい、宣言された変数を使用する必要があります。

どのライブラリを使用しましたか?

これは使用法に基づいて回答する必要がありますが、いくつかの例は次のとおりです。

次のコードブロックの問題は何ですか?どうすれば修正できますか? func main() {

var x float32 = 13.5

var y int

y = x

}

次のコードブロックは、Integer 101を文字列に変換しようとしますが、代わりに「e」を取得します。何故ですか?どうすれば修正できますか? package main

import "fmt"

func main () {

var x int = 101

var y string

y = string ( x )

fmt . Println ( y )

}

Unicode値が101に設定されているものに見え、整数を文字列に変換するために使用します。 「101」を取得する場合は、パッケージ「strconv」を使用し、 y = string(x)をy = strconv.Itoa(x)に置き換える必要があります。

次のコードの何が問題になっていますか?: package main

func main() {

var x = 2

var y = 3

const someConst = x + y

}

GOの定数は、定数式を使用してのみ宣言できます。しかし、 x 、 yおよびそれらの合計は変動します。

const initializer x + y is not a constant

次のコードブロックの出力はどうなりますか?: package main

import "fmt"

const (

x = iota

y = iota

)

const z = iota

func main () {

fmt . Printf ( "%v n " , x )

fmt . Printf ( "%v n " , y )

fmt . Printf ( "%v n " , z )

}

GoのIOTA識別子は、増分数の定義を簡素化するためにconst宣言で使用されます。表現で使用できるため、単純な列挙の一般性を超えて提供します。

xおよびy first iotaグループのz、2番目のz 。

Go WikiのIotaページ

_ goで何に使用されますか?

返品値のすべての変数を宣言する必要がありません。ブランク識別子と呼ばれます。

SOに答えてください

次のコードブロックの出力はどうなりますか?: package main

import "fmt"

const (

_ = iota + 3

x

)

func main () {

fmt . Printf ( "%v n " , x )

}

最初のIOTAは値3 ( + 3 )で宣言されているため、次のIOTAには値4があります

次のコードブロックの出力はどうなりますか?: package main

import (

"fmt"

"sync"

"time"

)

func main () {

var wg sync. WaitGroup

wg . Add ( 1 )

go func () {

time . Sleep ( time . Second * 2 )

fmt . Println ( "1" )

wg . Done ()

}()

go func () {

fmt . Println ( "2" )

}()

wg . Wait ()

fmt . Println ( "3" )

}

出力:2 1 3

同期/waitgroupについてのaritcle

Golangパッケージの同期

次のコードブロックの出力はどうなりますか?: package main

import (

"fmt"

)

func mod1 ( a [] int ) {

for i := range a {

a [ i ] = 5

}

fmt . Println ( "1:" , a )

}

func mod2 ( a [] int ) {

a = append ( a , 125 ) // !

for i := range a {

a [ i ] = 5

}

fmt . Println ( "2:" , a )

}

func main () {

s1 := [] int { 1 , 2 , 3 , 4 }

mod1 ( s1 )

fmt . Println ( "1:" , s1 )

s2 := [] int { 1 , 2 , 3 , 4 }

mod2 ( s2 )

fmt . Println ( "2:" , s2 )

}

出力:

1 [5 5 5 5]

1 [5 5 5 5]

2 [5 5 5 5 5]

2 [1 2 3 4]

mod1 aはリンクであり、 a[i]使用している場合、 s1値を変更します。ただし、 mod2では、 append新しいスライスを作成し、 s2ではなくaのみを変更します。

アレイに関するaritcle、 appendに関するブログ投稿

次のコードブロックの出力はどうなりますか?: package main

import (

"container/heap"

"fmt"

)

// An IntHeap is a min-heap of ints.

type IntHeap [] int

func ( h IntHeap ) Len () int { return len ( h ) }

func ( h IntHeap ) Less ( i , j int ) bool { return h [ i ] < h [ j ] }

func ( h IntHeap ) Swap ( i , j int ) { h [ i ], h [ j ] = h [ j ], h [ i ] }

func ( h * IntHeap ) Push ( x interface {}) {

// Push and Pop use pointer receivers because they modify the slice's length,

// not just its contents.

* h = append ( * h , x .( int ))

}

func ( h * IntHeap ) Pop () interface {} {

old := * h

n := len ( old )

x := old [ n - 1 ]

* h = old [ 0 : n - 1 ]

return x

}

func main () {

h := & IntHeap { 4 , 8 , 3 , 6 }

heap . Init ( h )

heap . Push ( h , 7 )

fmt . Println (( * h )[ 0 ])

}

出力:3

Golang Container/Heapパッケージ

モンゴ

Mongodbの利点は何ですか?または、言い換えれば、なぜNOSQLの他の実装ではなくMongoDBを選択するのですか?

mongodbの利点は次のとおりです。

- スキーマレス

- 簡単にスケールアウトします

- 複雑な結合はありません

- 単一のオブジェクトの構造は明らかです

SQLとNOSQLの違いは何ですか?

主な違いは、SQLデータベースが構造化されていることです(データは、Excelスプレッドシートテーブルのように行と列のあるテーブルの形で保存されます)が、NOSQLは構造化されていないことであり、データストレージはNOSQL DBのセットアップ方法によって異なる場合があります。キー価値ペア、ドキュメント指向など

どのシナリオで、SQLを介してNOSQL/Mongoを使用したいと思いますか?

頻繁に変化する不均一なデータ- データの一貫性と整合性は最優先事項ではありません

- データベースが迅速にスケーリングする必要がある場合が最適です

ドキュメントとは何ですか?コレクションとは何ですか?

ドキュメントはMongoDBのレコードであり、BSON(Binary JSON)形式に保存され、MongoDBのデータの基本単位です。- コレクションは、Mongodbの単一のデータベースに保存されている関連ドキュメントのグループです。

アグリゲーターとは何ですか?

- アグリゲーターは、MongoDBのフレームワークであり、データセットで操作を実行して、単一の計算結果を返します。

何が良いですか?埋め込まれたドキュメントまたは参照?

- 優れた決定的な答えはありません。特定のユースケースと要件に依存します。いくつかの説明:埋め込まれたドキュメントはアトミックアップデートを提供しますが、参照されたドキュメントにより、より良い正規化が可能になります。

Mongoでデータ検索の最適化を実行しましたか?そうでない場合は、遅いデータ取得を最適化する方法について考えることができますか?

- MongoDBのデータ検索を最適化するいくつかの方法は、インデックス作成、適切なスキーマ設計、クエリ最適化、データベースの負荷分散です。

クエリ

このクエリを説明する: db.books.find({"name": /abc/})

このクエリを説明してください: db.books.find().sort({x:1})

find()とfind_one()の違いは何ですか?

find()クエリ条件に一致するすべてのドキュメントを返します。- find_one()は、クエリ条件に一致するドキュメント(または一致しない場合はnull)のみを返します。

Mongo DBからデータをエクスポートするにはどうすればよいですか?

SQL

SQLエクササイズ

| 名前 | トピック | 目的と指示 | 解決 | コメント |

|---|

| 関数対比較 | クエリの改善 | エクササイズ | 解決 | |

SQL自己評価

SQLとは何ですか?

SQL(Structured Query Language)は、リレーショナルデータベース(MySQL、Mariadbなど)の標準言語です。

リレーショナルデータベースでデータの読み取り、更新、削除、作成に使用されます。

SQLはNOSQLとどのように違いますか

主な違いは、SQLデータベースが構造化されていることです(データは、Excelスプレッドシートテーブルのように行と列のあるテーブルの形で保存されます)が、NOSQLは構造化されていないことであり、データストレージはNOSQL DBのセットアップ方法によって異なる場合があります。キー価値ペア、ドキュメント指向など

SQLを使用するのがいつ最善ですか? nosql?

SQL-データの整合性が非常に重要な場合に使用するのが最適です。 SQLは通常、酸のコンプライアンスのため、多くの企業や金融分野内の分野で実装されます。

NOSQL-迅速にスケーリングする必要がある場合は素晴らしい。 NOSQLはWebアプリケーションを念頭に置いて設計されているため、同じ情報を複数のサーバーにすばやく広める必要がある場合に最適です。

さらに、NOSQLは、リレーショナルデータベースが必要とする列と行構造を備えた厳格なテーブルに付着していないため、異なるデータ型を一緒に保存できます。

実用的なSQL-基本

これらの質問では、以下に示す顧客と注文表を使用します。

お客様

| customer_id | customer_name | items_in_cart | cash_spent_to_date |

|---|

| 100204 | ジョン・スミス | 0 | 20.00 |

| 100205 | ジェーン・スミス | 3 | 40.00 |

| 100206 | ボビー・フランク | 1 | 100.20 |

注文

| customer_id | order_id | アイテム | 価格 | date_sold |

|---|

| 100206 | A123 | ラバーダッキー | 2.20 | 2019-09-18 |

| 100206 | A123 | バブルバス | 8.00 | 2019-09-18 |

| 100206 | Q987 | 80パックTP | 90.00 | 2019-09-20 |

| 100205 | Z001 | キャットフード - マグロの魚 | 10.00 | 2019-08-05 |

| 100205 | Z001 | キャットフード - チキン | 10.00 | 2019-08-05 |

| 100205 | Z001 | キャットフード - 牛肉 | 10.00 | 2019-08-05 |

| 100205 | Z001 | キャットフード - キティケサディーラ | 10.00 | 2019-08-05 |

| 100204 | X202 | コーヒー | 20.00 | 2019-04-29 |

このテーブルからすべてのフィールドを選択するにはどうすればよいですか?

select *

顧客から;

ジョンのカートにはいくつのアイテムがありますか?

items_in_cartを選択します

顧客から

customer_name = "John Smith";

すべての顧客に費やされたすべての現金の合計はいくらですか?

sum_cashとしてsum(cash_spent_to_date)を選択します

顧客から;

カートにアイテムを持っている人は何人いますか?

number_of_people_w_itemsとしてcount(1)を選択します

顧客から

ここでitems_in_cart> 0;

顧客テーブルを注文テーブルにどのように参加しますか?

ユニークなキーに参加します。この場合、一意のキーは顧客テーブルと注文テーブルの両方のcustomer_idです

どの顧客がどのアイテムを注文したかをどのように示しますか?

c.customer_name、o.itemを選択します

顧客からc

左結合注文o

c.customer_id = o.customer_id;

声明を使用して、キャットフードを注文した人と費やした金額の総額をどのように示しますか?

cat_foodをas(

customer_id、合計(価格)をtotal_priceとして選択します

注文から

「%キャットフード%」のようなアイテム

customer_idによるグループ

)

customer_name、total_priceを選択します

顧客からc

内側の結合cat_food f

c.customer_id = f.customer_id

ここで、c.customer_id in(cat_foodからcustomer_idを選択してください);

これは単純な声明でしたが、「with with」節は、別の人に結合する前に複雑なクエリをテーブルで実行する必要があるときに本当に輝いています。まったく新しいテーブルを作成するのではなく、クエリを実行するときに擬似温度を作成するため、ステートメント付きは素晴らしいです。

キャットフードのすべての購入の合計は容易に入手できなかったため、ステートメントを使用して擬似テーブルを作成して、各顧客が費やした価格の合計を取得し、通常はテーブルに参加しました。

次のクエリのどれを使用しますか? SELECT count(*) SELECT count(*)

FROM shawarma_purchases FROM shawarma_purchases

WHERE vs. WHERE

YEAR(purchased_at) == '2017' purchased_at >= '2017-01-01' AND

purchased_at <= '2017-31-12'

SELECT count(*) FROM shawarma_purchases WHERE purchased_at >= '2017-01-01' AND purchased_at <= '2017-31-12'

関数( YEAR(purchased_at) )を使用する場合、インデックスと基本的に列をその自然状態で使用するのではなく、データベース全体をスキャンする必要があります。

OpenStack

OpenStackのどのコンポーネント/プロジェクトがよく知っていますか?

次のサービス/プロジェクトのそれぞれが責任を負っていることを教えてください。:

Nova-仮想インスタンスを管理します- 中性子 - ネットワークをサービスとして提供してネットワーキングを管理する(NAAS)

- CINDER-ブロックストレージ

- 視線 - 仮想マシンとコンテナの画像を管理する(検索、取得、登録)

- Keystone-クラウド全体の認証サービス

以下のそれぞれに使用されるサービス/プロジェクトを特定します。- インスタンスをコピーまたはスナップショットします

- リソースを表示および変更するためのGUI

- ブロックストレージ

- 仮想インスタンスを管理します

視線 - 画像サービス。また、インスタンスのコピーまたはスナップショットに使用されます- Horizon-リソースを表示および変更するためのGUI

- CINDER-ブロックストレージ

- Nova-仮想インスタンスを管理します

テナント/プロジェクトとは何ですか?

真または偽を決定する:- OpenStackは無料で使用できます

- ネットワーキングを担当するサービスは一目です

- テナント/プロジェクトの目的は、異なるプロジェクトとOpenStackのユーザー間でリソースを共有することです

フローティングIPでインスタンスをどのように表示するかを詳細に説明してください

顧客から「インスタンスをpingすることはできますが、接続できません(SSH)」と言っています。何が問題なのでしょうか?

OpenStackがサポートするネットワークの種類は何ですか?

OpenStackストレージの問題をどのようにデバッグしますか? (ツール、ログ、...)

OpenStackの計算の問題をどのようにデバッグしますか? (ツール、ログ、...)

OpenStack Deployment&Tripleo

過去にOpenStackを展開しましたか?はいの場合、どのようにしたか説明できますか?

Tripleoに精通していますか? DevStackやPackStackとどう違うのですか?

トリプルーについてここで読むことができます

OpenStack Compute

Novaを詳細に説明できますか?

仮想インスタンスのプロビジョニングと管理に使用されます- ロギング、エンドユーザーコントロール、監査など、さまざまなレベルのマルチテナントをサポートします。

- 高度にスケーラブル

- 認証は、内部システムまたはLDAPを使用して実行できます

- 複数の種類のブロックストレージをサポートします

- ハードウェアとハイパーバイザーアグノーチスになろうとします

Novaアーキテクチャとコンポーネントについて何を知っていますか?

nova -api-メタデータを提供してAPIを計算するサーバー- さまざまなNOVAコンポーネントは、キュー(通常はrabbitmq)とデータベースを使用して通信します

- インスタンスを作成するためのリクエストは、インスタンスがどこに作成されて実行されるかを決定するNova-Schedulerによって検査されます

- Nova-Computeは、インスタンスを作成し、ライフサイクルを管理するためにハイパーバイザーと通信する責任のあるコンポーネントです

OpenStackネットワーキング(中性子)

中性子を詳細に説明します

OpenStackのコアコンポーネントとスタンドアロンプロジェクトの1つ- Neutronは、ネットワーキングをサービスとして提供することに焦点を合わせました

- Neutronを使用すると、ユーザーはクラウドにネットワークをセットアップし、さまざまなネットワークサービスを構成および管理できます

- Neutronは対話します:

- Nova -NovaはNICSをネットワークに接続するために中性子と通信します

- Horizon-ダッシュボード内のネットワーキングエンティティをサポートし、ネットワーキングの詳細を含むトポロジビューも提供します

次の各コンポーネントを説明します。- 中性子-DHCP-Agent

- 中性子-l3エージェント

- 中性子メタリングエージェント

- 中性子 - * - agtent

- 中性子サーバー

Neutron-L3-Agent-L3/NAT転送(たとえば、VMSに外部ネットワークアクセスを提供)- Neutron-DHCP-Agent-DHCPサービス

- Neutron-Metering-Agent-L3トラフィックメーター

- 中性子 - * - agtent-各計算でローカルvswitch構成を管理する(選択したプラグインに基づく)

- Neutron -Server-ネットワーキングAPIを公開し、必要に応じて他のプラグインにリクエストをパスします

これらのネットワークタイプを説明します:- 管理ネットワーク

- ゲストネットワーク

- APIネットワーク

- 外部ネットワーク

管理ネットワーク - OpenStackコンポーネント間の内部通信に使用されます。このネットワークのIPアドレスは、データセットナー内でのみアクセスできます- ゲストネットワーク - インスタンス/VM間の通信に使用されます

- APIネットワーク - サービスAPI通信に使用されます。このネットワーク内のIPアドレスは、公開されています

- 外部ネットワーク - パブリックコミュニケーションに使用されます。このネットワークのIPアドレスは、インターネット上の誰でもアクセスできます

次のエンティティを削除する必要があります。

それには多くの理由があります。たとえば、アクティブなポートが割り当てられている場合、ルーターを取り外すことはできません。

プロバイダーネットワークとは何ですか?

L2およびL3にはどのようなコンポーネントとサービスが存在しますか?

ML2プラグインとは何ですか?そのアーキテクチャを説明してください

L2エージェントとは何ですか?それはどのように機能し、何に責任がありますか?

L3エージェントとは何ですか?それはどのように機能し、何に責任がありますか?

Explain what the Metadata agent is responsible for

What networking entities Neutron supports?

How do you debug OpenStack networking issues? (tools, logs, ...)

OpenStack - Glance

Explain Glance in detail

Glance is the OpenStack image service- It handles requests related to instances disks and images

- Glance also used for creating snapshots for quick instances backups

- Users can use Glance to create new images or upload existing ones

Describe Glance architecture

glance-api - responsible for handling image API calls such as retrieval and storage. It consists of two APIs: 1. registry-api - responsible for internal requests 2. user API - can be accessed publicly- glance-registry - responsible for handling image metadata requests (eg size, type, etc). This component is private which means it's not available publicly

- metadata definition service - API for custom metadata

- database - for storing images metadata

- image repository - for storing images. This can be a filesystem, swift object storage, HTTP, etc.

OpenStack - Swift

Explain Swift in detail

Swift is Object Store service and is an highly available, distributed and consistent store designed for storing a lot of data- Swift is distributing data across multiple servers while writing it to multiple disks

- One can choose to add additional servers to scale the cluster. All while swift maintaining integrity of the information and data replications.

Can users store by default an object of 100GB in size?

Not by default. Object Storage API limits the maximum to 5GB per object but it can be adjusted.

Explain the following in regards to Swift:

Container - Defines a namespace for objects.- Account - Defines a namespace for containers

- Object - Data content (eg image, document, ...)

本当か嘘か? there can be two objects with the same name in the same container but not in two different containers

間違い。 Two objects can have the same name if they are in different containers.

OpenStack - Cinder

Explain Cinder in detail

Cinder is OpenStack Block Storage service- It basically provides used with storage resources they can consume with other services such as Nova

- One of the most used implementations of storage supported by Cinder is LVM

- From user perspective this is transparent which means the user doesn't know where, behind the scenes, the storage is located or what type of storage is used

Describe Cinder's components

cinder-api - receives API requests- cinder-volume - manages attached block devices

- cinder-scheduler - responsible for storing volumes

OpenStack - Keystone

Can you describe the following concepts in regards to Keystone?- 役割

- Tenant/Project

- サービス

- 終点

- トークン

Role - A list of rights and privileges determining what a user or a project can perform- Tenant/Project - Logical representation of a group of resources isolated from other groups of resources. It can be an account, organization, ...

- Service - An endpoint which the user can use for accessing different resources

- Endpoint - a network address which can be used to access a certain OpenStack service

- Token - Used for access resources while describing which resources can be accessed by using a scope

What are the properties of a service? In other words, how a service is identified?

Using:

Explain the following: - PublicURL - InternalURL - AdminURL

PublicURL - Publicly accessible through public internet- InternalURL - Used for communication between services

- AdminURL - Used for administrative management

What is a service catalog?

A list of services and their endpoints

OpenStack Advanced - Services

Describe each of the following services- 迅速

- サハラ

- 皮肉な

- トローブ

- Aodh

- Ceilometer

Swift - highly available, distributed, eventually consistent object/blob store- Sahara - Manage Hadoop Clusters

- Ironic - Bare Metal Provisioning

- Trove - Database as a service that runs on OpenStack

- Aodh - Alarms Service

- Ceilometer - Track and monitor usage

Identify the service/project used for each of the following:- Database as a service which runs on OpenStack

- Bare Metal Provisioning

- Track and monitor usage

- Alarms Service

- Manage Hadoop Clusters

- highly available, distributed, eventually consistent object/blob store

Database as a service which runs on OpenStack - Trove- Bare Metal Provisioning - Ironic

- Track and monitor usage - Ceilometer

- Alarms Service - Aodh

- Manage Hadoop Clusters

- Manage Hadoop Clusters - Sahara

- highly available, distributed, eventually consistent object/blob store - Swift

OpenStack Advanced - Keystone

Can you describe Keystone service in detail?

You can't have OpenStack deployed without Keystone- It Provides identity, policy and token services

- The authentication provided is for both users and services

- The authorization supported is token-based and user-based.

- There is a policy defined based on RBAC stored in a JSON file and each line in that file defines the level of access to apply

Describe Keystone architecture

There is a service API and admin API through which Keystone gets requests- Keystone has four backends:

- Token Backend - Temporary Tokens for users and services

- Policy Backend - Rules management and authorization

- Identity Backend - users and groups (either standalone DB, LDAP, ...)

- Catalog Backend - Endpoints

- It has pluggable environment where you can integrate with:

- KVS (Key Value Store)

- SQL

- パム

- Memcached

Describe the Keystone authentication process

Keystone gets a call/request and checks whether it's from an authorized user, using username, password and authURL- Once confirmed, Keystone provides a token.

- A token contains a list of user's projects so there is no to authenticate every time and a token can submitted instead

OpenStack Advanced - Compute (Nova)

What each of the following does?:- nova-api

- nova-compuate

- nova-conductor

- nova-cert

- nova-consoleauth

- nova-scheduler

nova-api - responsible for managing requests/calls- nova-compute - responsible for managing instance lifecycle

- nova-conductor - Mediates between nova-compute and the database so nova-compute doesn't access it directly

What types of Nova proxies are you familiar with?

Nova-novncproxy - Access through VNC connections- Nova-spicehtml5proxy - Access through SPICE

- Nova-xvpvncproxy - Access through a VNC connection

OpenStack Advanced - Networking (Neutron)

Explain BGP dynamic routing

What is the role of network namespaces in OpenStack?

OpenStack Advanced - Horizon

Can you describe Horizon in detail?

Django-based project focusing on providing an OpenStack dashboard and the ability to create additional customized dashboards- You can use it to access the different OpenStack services resources - instances, images, networks, ...

- By accessing the dashboard, users can use it to list, create, remove and modify the different resources

- It's also highly customizable and you can modify or add to it based on your needs

What can you tell about Horizon architecture?

API is backward compatible- There are three type of dashboards: user, system and settings

- It provides core support for all OpenStack core projects such as Neutron, Nova, etc. (out of the box, no need to install extra packages or plugins)

- Anyone can extend the dashboards and add new components

- Horizon provides templates and core classes from which one can build its own dashboard

人形

What is Puppet? How does it works?

- Puppet is a configuration management tool ensuring that all systems are configured to a desired and predictable state.

Explain Puppet architecture

- Puppet has a primary-secondary node architecture. The clients are distributed across the network and communicate with the primary-secondary environment where Puppet modules are present. The client agent sends a certificate with its ID to the server; the server then signs that certificate and sends it back to the client. This authentication allows for secure and verifiable communication between the client and the master.

Can you compare Puppet to other configuration management tools? Why did you chose to use Puppet?

- Puppet is often compared to other configuration management tools like Chef, Ansible, SaltStack, and cfengine. The choice to use Puppet often depends on an organization's needs, such as ease of use, scalability, and community support.

Explain the following:

Modules - are a collection of manifests, templates, and files- Manifests - are the actual codes for configuring the clients

- Node - allows you to assign specific configurations to specific nodes

Explain Facter

- Facter is a standalone tool in Puppet that collects information about a system and its configuration, such as the operating system, IP addresses, memory, and network interfaces. This information can be used in Puppet manifests to make decisions about how resources should be managed, and to customize the behavior of Puppet based on the characteristics of the system. Facter is integrated into Puppet, and its facts can be used within Puppet manifests to make decisions about resource management.

What is MCollective?

- MCollective is a middleware system that integrates with Puppet to provide orchestration, remote execution, and parallel job execution capabilities.

Do you have experience with writing modules? Which module have you created and for what?

Explain what is Hiera

- Hiera is a hierarchical data store in Puppet that is used to separate data from code, allowing data to be more easily separated, managed, and reused.

弾性のある

What is the Elastic Stack?

The Elastic Stack consists of:

- Elasticsearch

- キバナ

- ログスタッシュ

- ビート

- Elastic Hadoop

- APM Server

Elasticsearch, Logstash and Kibana are also known as the ELK stack.

Explain what is Elasticsearch

From the official docs:

"Elasticsearch is a distributed document store. Instead of storing information as rows of columnar data, Elasticsearch stores complex data structures that have been serialized as JSON documents"

What is Logstash?

From the blog:

"Logstash is a powerful, flexible pipeline that collects, enriches and transports data. It works as an extract, transform & load (ETL) tool for collecting log messages."

Explain what beats are

Beats are lightweight data shippers. These data shippers installed on the client where the data resides. Examples of beats: Filebeat, Metricbeat, Auditbeat. There are much more.

What is Kibana?

From the official docs:

"Kibana is an open source analytics and visualization platform designed to work with Elasticsearch. You use Kibana to search, view, and interact with data stored in Elasticsearch indices. You can easily perform advanced data analysis and visualize your data in a variety of charts, tables, and maps."

Describe what happens from the moment an app logged some information until it's displayed to the user in a dashboard when the Elastic stack is used

The process may vary based on the chosen architecture and the processing you may want to apply to the logs. One possible workflow is:

The data logged by the application is picked by filebeat and sent to logstash- Logstash process the log based on the defined filters. Once done, the output is sent to Elasticsearch

- Elasticsearch stores the document it got and the document is indexed for quick future access

- The user creates visualizations in Kibana which based on the indexed data

- The user creates a dashboard which composed out of the visualization created in the previous step

Elasticsearch

What is a data node?

This is where data is stored and also where different processing takes place (eg when you search for a data).

What is a master node?

Part of a master node responsibilities:

- Track the status of all the nodes in the cluster

- Verify replicas are working and the data is available from every data node.

- No hot nodes (no data node that works much harder than other nodes)

While there can be multiple master nodes in reality only of them is the elected master node.

What is an ingest node?

A node which responsible for processing the data according to ingest pipeline. In case you don't need to use logstash then this node can receive data from beats and process it, similarly to how it can be processed in Logstash.

What is Coordinating only node?

From the official docs:

Coordinating only nodes can benefit large clusters by offloading the coordinating node role from data and master-eligible nodes. They join the cluster and receive the full cluster state, like every other node, and they use the cluster state to route requests directly to the appropriate place(s).

How data is stored in Elasticsearch?

Data is stored in an index- The index is spread across the cluster using shards

What is an Index?

Index in Elasticsearch is in most cases compared to a whole database from the SQL/NoSQL world.

You can choose to have one index to hold all the data of your app or have multiple indices where each index holds different type of your app (eg index for each service your app is running).

The official docs also offer a great explanation (in general, it's really good documentation, as every project should have):

"An index can be thought of as an optimized collection of documents and each document is a collection of fields, which are the key-value pairs that contain your data"

Explain Shards

An index is split into shards and documents are hashed to a particular shard. Each shard may be on a different node in a cluster and each one of the shards is a self contained index.

This allows Elasticsearch to scale to an entire cluster of servers.

What is an Inverted Index?

From the official docs:

"An inverted index lists every unique word that appears in any document and identifies all of the documents each word occurs in."

What is a Document?

Continuing with the comparison to SQL/NoSQL a Document in Elasticsearch is a row in table in the case of SQL or a document in a collection in the case of NoSQL. As in NoSQL a document is a JSON object which holds data on a unit in your app. What is this unit depends on the your app. If your app related to book then each document describes a book. If you are app is about shirts then each document is a shirt.

You check the health of your elasticsearch cluster and it's red.それはどういう意味ですか? What can cause the status to be yellow instead of green?

Red means some data is unavailable in your cluster. Some shards of your indices are unassigned. There are some other states for the cluster. Yellow means that you have unassigned shards in the cluster. You can be in this state if you have single node and your indices have replicas. Green means that all shards in the cluster are assigned to nodes and your cluster is healthy.

本当か嘘か? Elasticsearch indexes all data in every field and each indexed field has the same data structure for unified and quick query ability

間違い。 From the official docs:

"Each indexed field has a dedicated, optimized data structure. For example, text fields are stored in inverted indices, and numeric and geo fields are stored in BKD trees."

What reserved fields a document has?

Explain Mapping

What are the advantages of defining your own mapping? (or: when would you use your own mapping?)

You can optimize fields for partial matching- You can define custom formats of known fields (eg date)

- You can perform language-specific analysis

Explain Replicas

In a network/cloud environment where failures can be expected any time, it is very useful and highly recommended to have a failover mechanism in case a shard/node somehow goes offline or disappears for whatever reason. To this end, Elasticsearch allows you to make one or more copies of your index's shards into what are called replica shards, or replicas for short.

Can you explain Term Frequency & Document Frequency?

Term Frequency is how often a term appears in a given document and Document Frequency is how often a term appears in all documents. They both are used for determining the relevance of a term by calculating Term Frequency / Document Frequency.

You check "Current Phase" under "Index lifecycle management" and you see it's set to "hot".それはどういう意味ですか?

"The index is actively being written to". More about the phases here

What this command does? curl -X PUT "localhost:9200/customer/_doc/1?pretty" -H 'Content-Type: application/json' -d'{ "name": "John Doe" }'

It creates customer index if it doesn't exists and adds a new document with the field name which is set to "John Dow". Also, if it's the first document it will get the ID 1.

What will happen if you run the previous command twice? What about running it 100 times?

If name value was different then it would update "name" to the new value- In any case, it bumps version field by one

What is the Bulk API? What would you use it for?

Bulk API is used when you need to index multiple documents. For high number of documents it would be significantly faster to use rather than individual requests since there are less network roundtrips.

Query DSL

Explain Elasticsearch query syntax (Booleans, Fields, Ranges)

Explain what is Relevance Score

Explain Query Context and Filter Context

From the official docs:

"In the query context, a query clause answers the question “How well does this document match this query clause?” Besides deciding whether or not the document matches, the query clause also calculates a relevance score in the _score meta-field."

"In a filter context, a query clause answers the question “Does this document match this query clause?” The answer is a simple Yes or No — no scores are calculated. Filter context is mostly used for filtering structured data"

Describe how would an architecture of production environment with large amounts of data would be different from a small-scale environment

There are several possible answers for this question. One of them is as follows:

A small-scale architecture of elastic will consist of the elastic stack as it is. This means we will have beats, logstash, elastcsearch and kibana.

A production environment with large amounts of data can include some kind of buffering component (eg Reddis or RabbitMQ) and also security component such as Nginx.

ログスタッシュ

What are Logstash plugins? What plugins types are there?

Input Plugins - how to collect data from different sources- Filter Plugins - processing data

- Output Plugins - push data to different outputs/services/platforms

What is grok?

A logstash plugin which modifies information in one format and immerse it in another.

How grok works?

What grok patterns are you familiar with?

What is `_grokparsefailure?`

How do you test or debug grok patterns?

What are Logstash Codecs? What codecs are there?

キバナ

What can you find under "Discover" in Kibana?

The raw data as it is stored in the index. You can search and filter it.

You see in Kibana, after clicking on Discover, "561 hits".それはどういう意味ですか?

Total number of documents matching the search results. If not query used then simply the total number of documents.

What can you find under "Visualize"?

"Visualize" is where you can create visual representations for your data (pie charts, graphs, ...)

What visualization types are supported/included in Kibana?

What visualization type would you use for statistical outliers

Describe in detail how do you create a dashboard in Kibana

Filebeat

What is Filebeat?

Filebeat is used to monitor the logging directories inside of VMs or mounted as a sidecar if exporting logs from containers, and then forward these logs onward for further processing, usually to logstash.

If one is using ELK, is it a must to also use filebeat? In what scenarios it's useful to use filebeat?

Filebeat is a typical component of the ELK stack, since it was developed by Elastic to work with the other products (Logstash and Kibana). It's possible to send logs directly to logstash, though this often requires coding changes for the application. Particularly for legacy applications with little test coverage, it might be a better option to use filebeat, since you don't need to make any changes to the application code.

What is a harvester?

Read here

本当か嘘か? a single harvester harvest multiple files, according to the limits set in filebeat.yml

間違い。 One harvester harvests one file.

What are filebeat modules?

These are pre-configured modules for specific types of logging locations (eg, Traefik, Fargate, HAProxy) to make it easy to configure forwarding logs using filebeat. They have different configurations based on where you're collecting logs from.

Elastic Stack

How do you secure an Elastic Stack?

You can generate certificates with the provided elastic utils and change configuration to enable security using certificates model.

Distributed

Explain Distributed Computing (or Distributed System)

According to Martin Kleppmann:

"Many processes running on many machines...only message-passing via an unreliable network with variable delays, and the system may suffer from partial failures, unreliable clocks, and process pauses."

Another definition: "Systems that are physically separated, but logically connected"

What can cause a system to fail?

Do you know what is "CAP theorem"? (aka as Brewer's theorem)

According to the CAP theorem, it's not possible for a distributed data store to provide more than two of the following at the same time:

Availability: Every request receives a response (it doesn't has to be the most recent data)- Consistency: Every request receives a response with the latest/most recent data

- Partition tolerance: Even if some the data is lost/dropped, the system keeps running

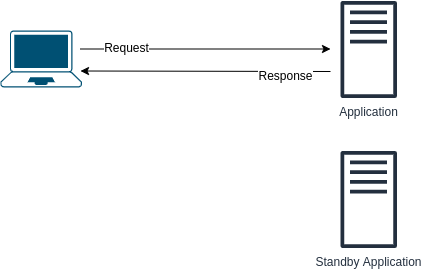

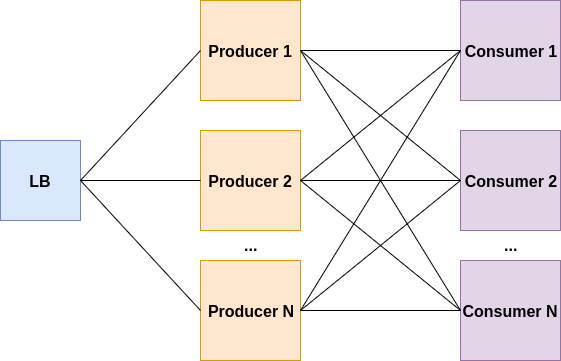

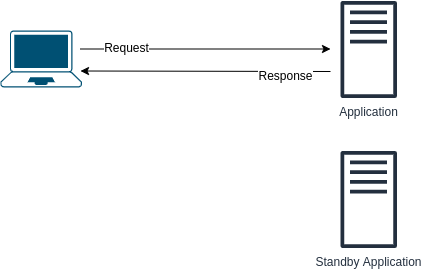

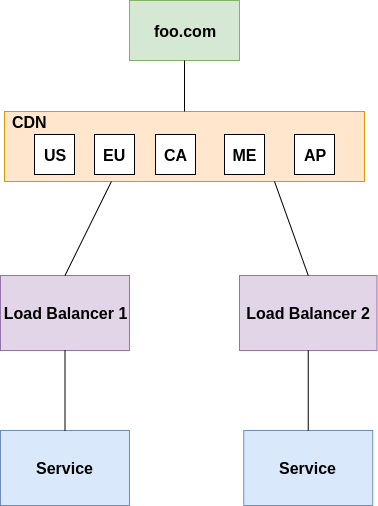

What are the problems with the following design? How to improve it?

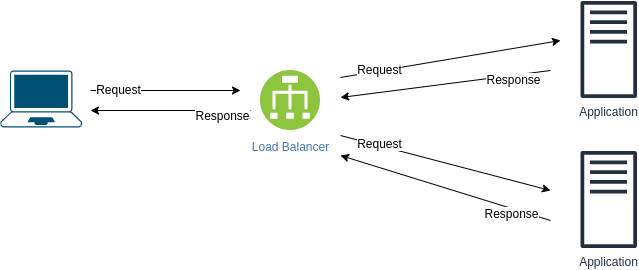

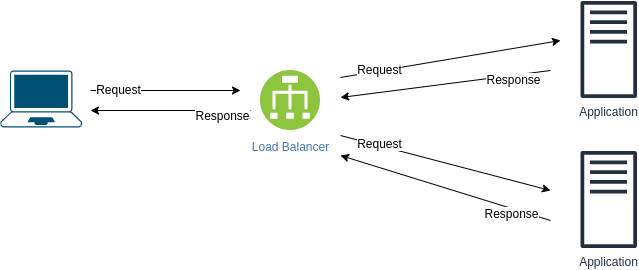

1. The transition can take time. In other words, noticeable downtime. 2. Standby server is a waste of resources - if first application server is running then the standby does nothing What are the problems with the following design? How to improve it?

Issues: If load balancer dies , we lose the ability to communicate with the application. Ways to improve:

Add another load balancer- Use DNS A record for both load balancers

- Use message queue

What is "Shared-Nothing" architecture?

It's an architecture in which data is and retrieved from a single, non-shared, source usually exclusively connected to one node as opposed to architectures where the request can get to one of many nodes and the data will be retrieved from one shared location (storage 、 メモリ、 ...)。

Explain the Sidecar Pattern (Or sidecar proxy)

Misc

| 名前 | トピック | Objective & Instructions | 解決 | コメント |

|---|

| Highly Available "Hello World" | エクササイズ | 解決 | | |

What happens when you type in a URL in an address bar in a browser?

- The browser searches for the record of the domain name IP address in the DNS in the following order:

- Browser cache

- Operating system cache

- The DNS server configured on the user's system (can be ISP DNS, public DNS, ...)

- If it couldn't find a DNS record locally, a full DNS resolution is started.

- It connects to the server using the TCP protocol

- The browser sends an HTTP request to the server

- The server sends an HTTP response back to the browser

- The browser renders the response (eg HTML)

- The browser then sends subsequent requests as needed to the server to get the embedded links, javascript, images in the HTML and then steps 3 to 5 are repeated.

TODO: add more details!

API

Explain what is an API

I like this definition from blog.christianposta.com:

"An explicitly and purposefully defined interface designed to be invoked over a network that enables software developers to get programmatic access to data and functionality within an organization in a controlled and comfortable way."

What is an API specification?

From swagger.io:

"An API specification provides a broad understanding of how an API behaves and how the API links with other APIs. It explains how the API functions and the results to expect when using the API"

本当か嘘か? API Definition is the same as API Specification

間違い。 From swagger.io:

"An API definition is similar to an API specification in that it provides an understanding of how an API is organized and how the API functions. But the API definition is aimed at machine consumption instead of human consumption of APIs."

What is an API gateway?

An API gateway is like the gatekeeper that controls how different parts talk to each other and how information is exchanged between them.

The API gateway provides a single point of entry for all clients, and it can perform several tasks, including routing requests to the appropriate backend service, load balancing, security and authentication, rate limiting, caching, and monitoring.

By using an API gateway, organizations can simplify the management of their APIs, ensure consistent security and governance, and improve the performance and scalability of their backend services. They are also commonly used in microservices architectures, where there are many small, independent services that need to be accessed by different clients.

What are the advantages of using/implementing an API gateway?

利点:

- Simplifies API management: Provides a single entry point for all requests, which simplifies the management and monitoring of multiple APIs.

- Improves security: Able to implement security features like authentication, authorization, and encryption to protect the backend services from unauthorized access.

- Enhances scalability: Can handle traffic spikes and distribute requests to backend services in a way that maximizes resource utilization and improves overall system performance.

- Enables service composition: Can combine different backend services into a single API, providing more granular control over the services that clients can access.

- Facilitates integration with external systems: Can be used to expose internal services to external partners or customers, making it easier to integrate with external systems and enabling new business models.

What is a Payload in API?

What is Automation? How it's related or different from Orchestration?

Automation is the act of automating tasks to reduce human intervention or interaction in regards to IT technology and systems.

While automation focuses on a task level, Orchestration is the process of automating processes and/or workflows which consists of multiple tasks that usually across multiple systems.

Tell me about interesting bugs you've found and also fixed

What is a Debugger and how it works?

What services an application might have?

認可- ロギング

- 認証

- Ordering

- フロントエンド

- Back-end ...

What is Metadata?

Data about data. Basically, it describes the type of information that an underlying data will hold.

You can use one of the following formats: JSON, YAML, XML. Which one would you use?なぜ?

I can't answer this for you :)

What's KPI?

What's OKR?

What's DSL (Domain Specific Language)?

Domain Specific Language (DSLs) are used to create a customised language that represents the domain such that domain experts can easily interpret it.

What's the difference between KPI and OKR?

YAML

What is YAML?

Data serialization language used by many technologies today like Kubernetes, Ansible, etc.

本当か嘘か? Any valid JSON file is also a valid YAML file

真実。 Because YAML is superset of JSON.

What is the format of the following data? {

applications: [

{

name: "my_app",

language: "python",

version: 20.17

}

]

}

JSON What is the format of the following data? applications:

- app: "my_app"

language: "python"

version: 20.17

YAML How to write a multi-line string with YAML? What use cases is it good for?

someMultiLineString: | look mama I can write a multi-line string I love YAML

It's good for use cases like writing a shell script where each line of the script is a different command.

What is the difference between someMultiLineString: | to someMultiLineString: > ?

using > will make the multi-line string to fold into a single line

someMultiLineString: >

This is actually

a single line

do not let appearances fool you

What are placeholders in YAML?

They allow you reference values instead of directly writing them and it is used like this:

username: {{ my.user_name }}

How can you define multiple YAML components in one file?

Using this: --- For Examples:

document_number: 1

---

document_number: 2

ファームウェア

Explain what is a firmware

Wikipedia: "In computing, firmware is a specific class of computer software that provides the low-level control for a device's specific hardware. Firmware, such as the BIOS of a personal computer, may contain basic functions of a device, and may provide hardware abstraction services to higher-level software such as operating systems."

カサンドラ

When running a cassandra cluster, how often do you need to run nodetool repair in order to keep the cluster consistent?- Within the columnFamily GC-grace Once a week

- Less than the compacted partition minimum bytes

- Depended on the compaction strategy

HTTP

What is HTTP?

Avinetworks: HTTP stands for Hypertext Transfer Protocol. HTTP uses TCP port 80 to enable internet communication. It is part of the Application Layer (L7) in OSI Model.

Describe HTTP request lifecycle

Resolve host by request to DNS resolver- Client SYN

- Server SYN+ACK

- Client SYN

- HTTP request

- HTTP response

本当か嘘か? HTTP is stateful

間違い。 It doesn't maintain state for incoming request.

How HTTP request looks like?

It consists of:

Request line - request type- Headers - content info like length, encoding, etc.

- Body (not always included)

What HTTP method types are there?

What HTTP response codes are there?

1xx - informational- 2xx - Success

- 3xx - Redirect

- 4xx - Error, client fault

- 5xx - Error, server fault

What is HTTPS?

HTTPS is a secure version of the HTTP protocol used to transfer data between a web browser and a web server. It encrypts the communication using SSL/TLS encryption to ensure that the data is private and secure.

Learn more: https://www.cloudflare.com/learning/ssl/why-is-http-not-secure/

Explain HTTP Cookies

HTTP is stateless. To share state, we can use Cookies.

TODO: explain what is actually a Cookie

What is HTTP Pipelining?

You get "504 Gateway Timeout" error from an HTTP server.それはどういう意味ですか?

The server didn't receive a response from another server it communicates with in a timely manner.

What is a proxy?

A proxy is a server that acts as a middleman between a client device and a destination server. It can help improve privacy, security, and performance by hiding the client's IP address, filtering content, and caching frequently accessed data.

- Proxies can be used for load balancing, distributing traffic across multiple servers to help prevent server overload and improve website or application performance. They can also be used for data analysis, as they can log requests and traffic, providing useful insights into user behavior and preferences.

What is a reverse proxy?

A reverse proxy is a type of proxy server that sits between a client and a server, but it is used to manage traffic going in the opposite direction of a traditional forward proxy. In a forward proxy, the client sends requests to the proxy server, which then forwards them to the destination server. However, in a reverse proxy, the client sends requests to the destination server, but the requests are intercepted by the reverse proxy before they reach the server.

- They're commonly used to improve web server performance, provide high availability and fault tolerance, and enhance security by preventing direct access to the back-end server. They are often used in large-scale web applications and high-traffic websites to manage and distribute requests to multiple servers, resulting in improved scalability and reliability.

When you publish a project, you usually publish it with a license. What types of licenses are you familiar with and which one do you prefer to use?

Explain what is "X-Forwarded-For"