jpcap mitm

1.0.0

このアプリケーションは、LAN 攻撃とデータ盗聴の問題を解決します。 LAN 内の任意のターゲット端末に対してポイントツーポイント攻撃を実行し、ターゲット端末の上流および下流のインターネット データを傍受することができます。ネットワーク データのマルチソースの異質性とリアルタイム性を目指して、ターゲットを絞った検出および監視エンジンが MongoDB の自然な NoSQL 特性と組み合わせて設計されています。

1. Server: The core technology used in the backend is SpringBoot. The core technologies used for network attacks include winpcap, jpcap, ARP Spoofing (ARP deception), MITM (Man-in-the-Middle Attack), and network packet grouping/degrouping, decompression, and restoration.

2. Client: The core technologies used in the frontend include Angular6, ECharts, etc.

3. Packaging and Deployment: The front-end and back-end are packaged into the same jar file using Maven.

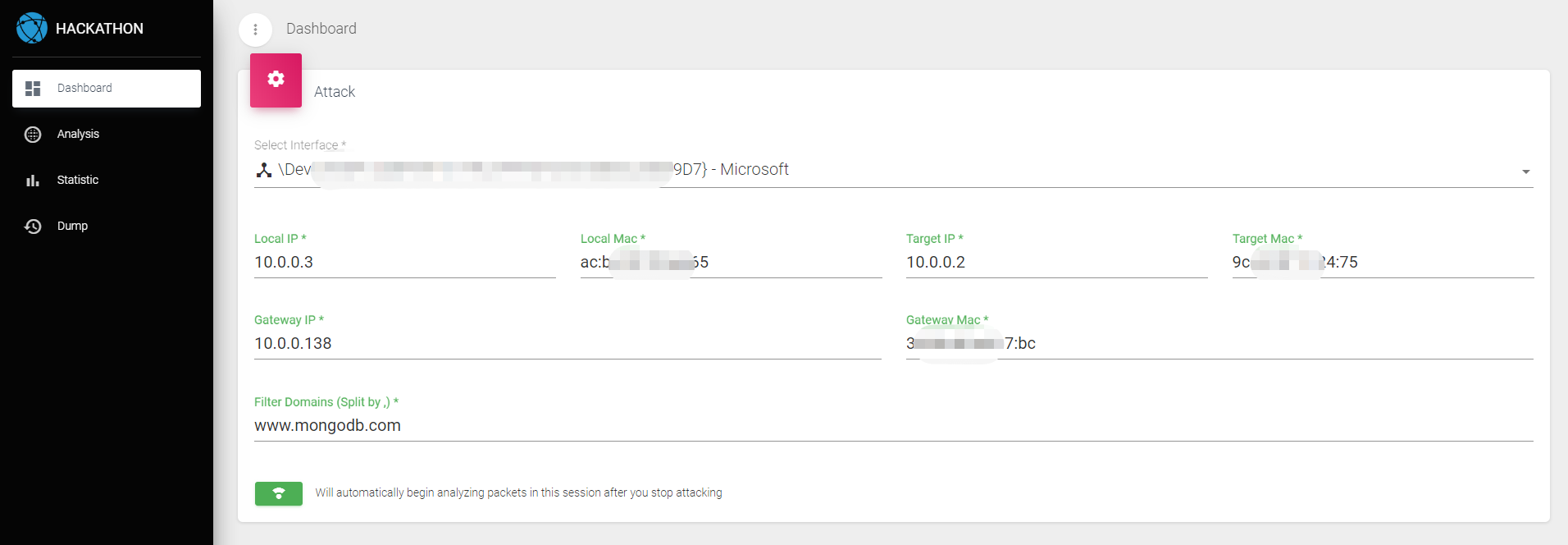

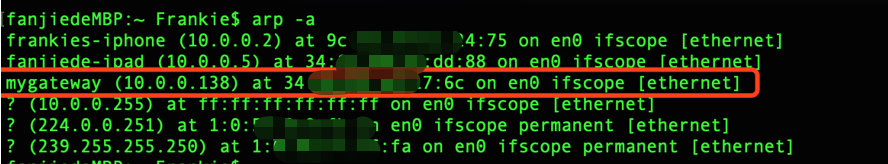

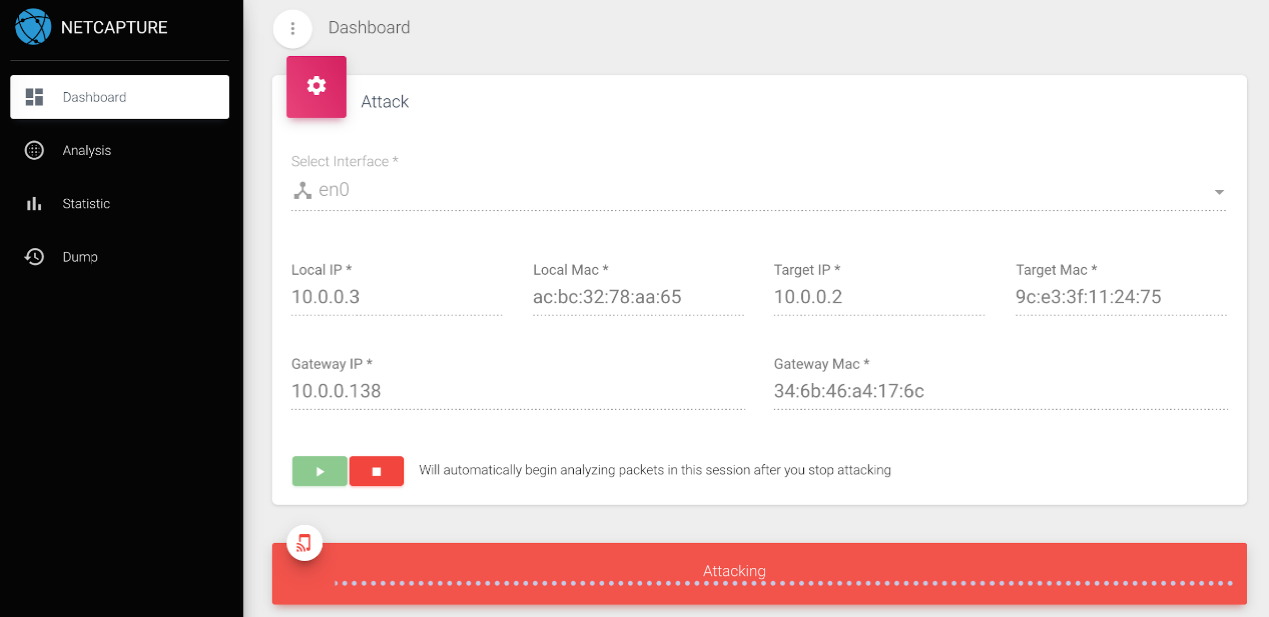

sudo sysctl -w net.inet.ip.forwarding=1 。 IP 転送が有効かどうかを確認します (1 である必要があります): sudo sysctl -a | grep net.inet.ip.forwarding 。システムの再起動後、IP 転送はデフォルトのオフ状態に戻るため、再度有効にする必要があります。そうしないと、攻撃対象はインターネットに正常にアクセスできなくなります。libjpcap.jnilib /Library/Java/Extensions/にコピーします。mvn package -Dmaven.test.skip=true 、 jpcap-mitm.jar作業ディレクトリとして任意のディレクトリにコピーし、 data/dbを作成します。この作業ディレクトリ内のフォルダーを MongoDB データ フォルダーとして保存します。Install ChmodBPF.pkgパッケージが表示されるので、ダブルクリックしてこのソフトウェア パッケージをインストールします。 mongod --dbpath=data/dbを実行します。数秒後、MongoDB サービスが正常に実行されるまで待ち、次のようなログが出力されます: *** ポート 27017 での接続を待機しています。cmdと入力し、右クリックして管理者としてコマンド ラインを実行します。コマンドラインでD:mitmに移動し、 java -jar jpcap-mitm.jarを実行します。サービスが正常に実行されるまで待ち、次のようなログを出力します: *** Started Application in ** 秒。http://localhost:8888に移動するか、別のデバイスからhttp://<local IP>:8888経由でプログラムにリモート アクセスします。Select interfaceで正しいネットワーク カードを選択し、ローカル IP と MAC、ターゲット モバイル IP と MAC、ゲートウェイ (ルーター) の IP と MAC を設定します。これらはすべて内部ネットワーク IP であり、同じサブネット上にある必要があることに注意してください。ifconfigと入力して、IPv4 アドレス、物理アドレス、およびデフォルト ゲートウェイを見つけます。 arp -a実行して、ゲートウェイの MAC を見つけます。control+cを押してjpcap-mitm.jarプロセスを閉じ、プログラムを再起動します。regeditと入力して、レジストリ エディタを選択します。右クリックして、管理者としてレジストリ エディタを実行します。レジストリ キーHKEY_LOCAL_MACHINE/SYSTEM/CurrentControlSet/Services/Tcpip/Parametersに移動し、 IPEnableRouter項目を選択して値を 1 に変更します。D:mitmを作成します。作業ディレクトリと同じルート ディレクトリに、MongoDB データ フォルダーdata/dbを作成します。たとえば、ルート ディレクトリがDの場合、フォルダーD:datadbを作成します。mvn package -Dmaven.test.skip=true 、 jpcap-mitm.jarとJpcap.dllを作業ディレクトリにコピーし、 data/dbこの作業ディレクトリ内のdata/dbフォルダーを MongoDB データ フォルダーとして使用します。 cmdと入力し、右クリックして管理者としてコマンド ラインを実行します。 D:に移動し、 mongodを実行します。数秒後、MongoDB サービスが正常に実行されるまで待機し、次のようなログを出力します。*** ポート 27017 での接続を待機しています。コマンド ライン ウィンドウのコンテンツを選択するのにマウスの左ボタンを使用しないでください。選択した状態により、サービスが一時停止されます。cmdと入力し、右クリックして管理者としてコマンド ラインを実行します。コマンドラインでD:mitmに移動し、 java -jar jpcap-mitm.jarを実行します。サービスが正常に実行されるまで待ち、次のようなログを出力します: *** Started Application in ** 秒。http://localhost:8888に移動するか、別のデバイスからhttp://<local IP>:8888経由でプログラムにリモート アクセスします。Select interfaceで正しいネットワーク カードを選択し、ローカル IP と MAC、ターゲット モバイル IP と MAC、ゲートウェイ (ルーター) の IP と MAC を設定します。これらはすべて内部ネットワーク IP であり、同じサブネット上にある必要があることに注意してください。cmdと入力して、右クリックして管理者としてコマンド ラインを実行します。コマンド ラインにipconfig /allと入力して、ワイヤレス LAN アダプタの Wi-Fi セクションを見つけ、IPv4 アドレス、物理アドレス、およびデフォルト ゲートウェイを見つけます。 arp -a実行して、ゲートウェイの MAC を見つけます。control+cを押してjpcap-mitm.jarプロセスを閉じ、プログラムを再起動します。HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesTcpipParametersInterfaces{*}を確認します。このリストはインターフェースリストに相当します。各インターフェイス項目を順番に確認し、どの構成が現在のサーバー IP に一致するかを確認し、選択する必要があるインターフェイスを示します。このプロジェクトのフロントエンドインターフェイスは次のとおりです

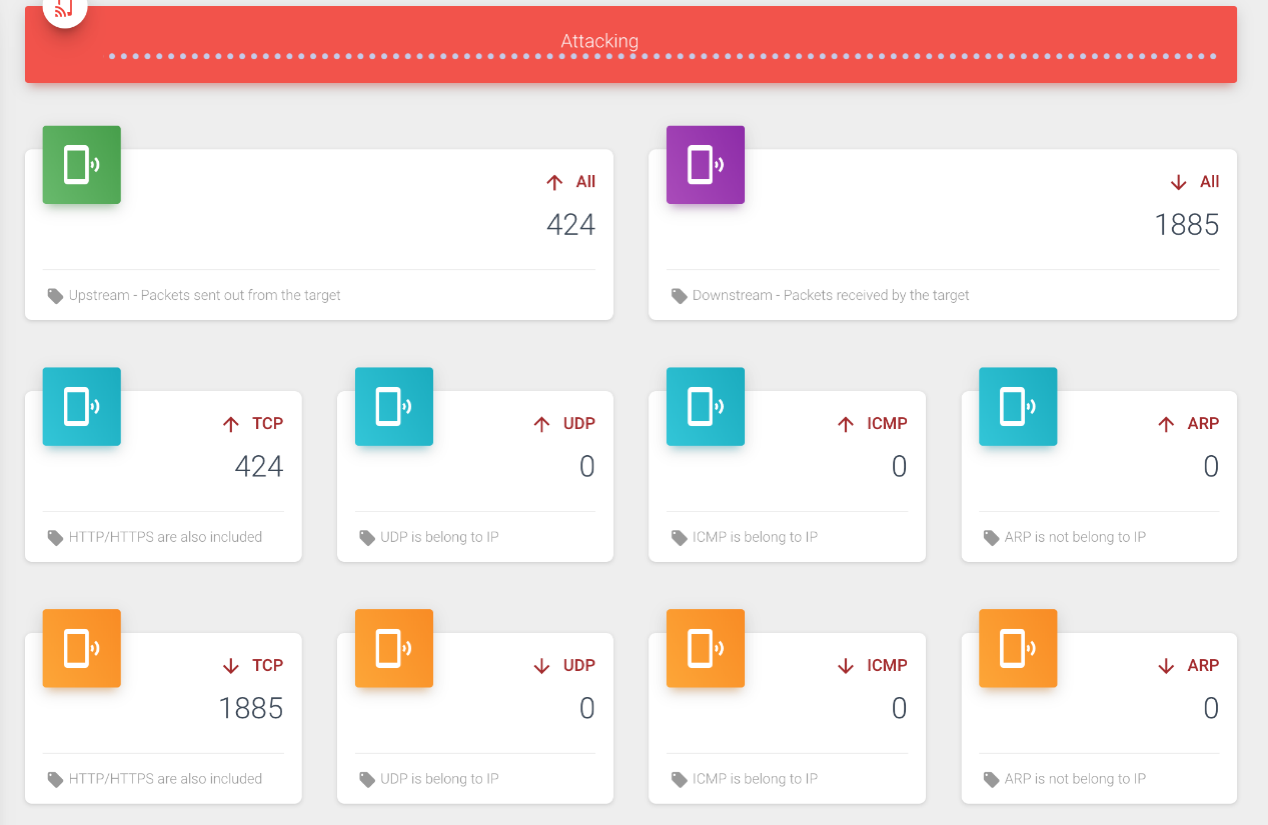

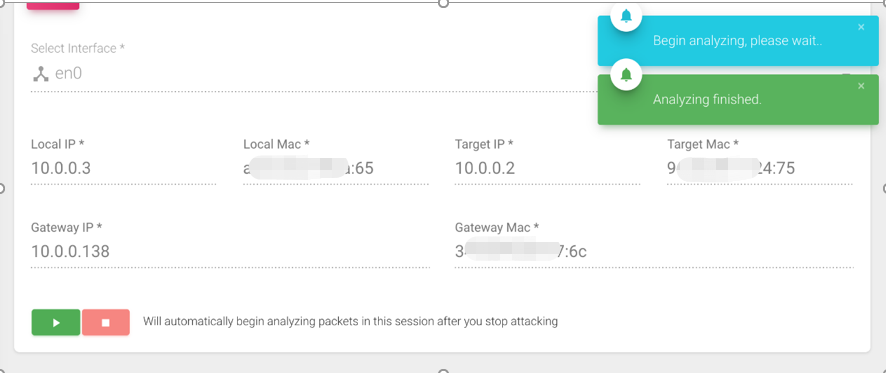

LAN攻撃ページ

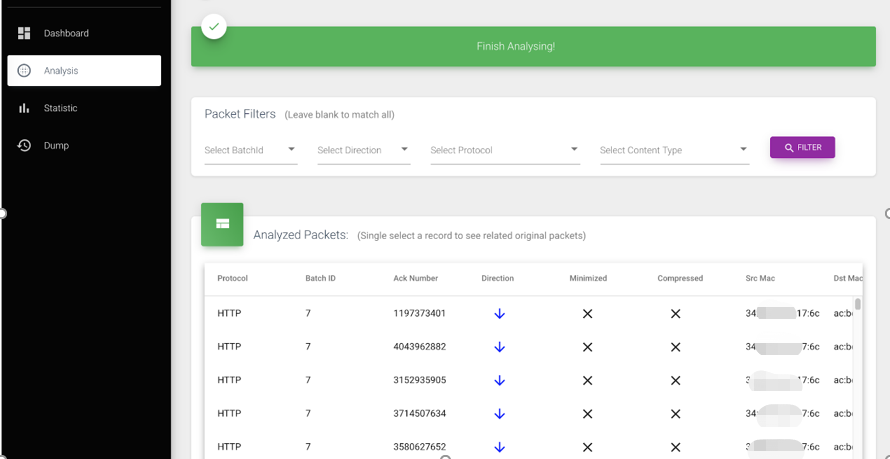

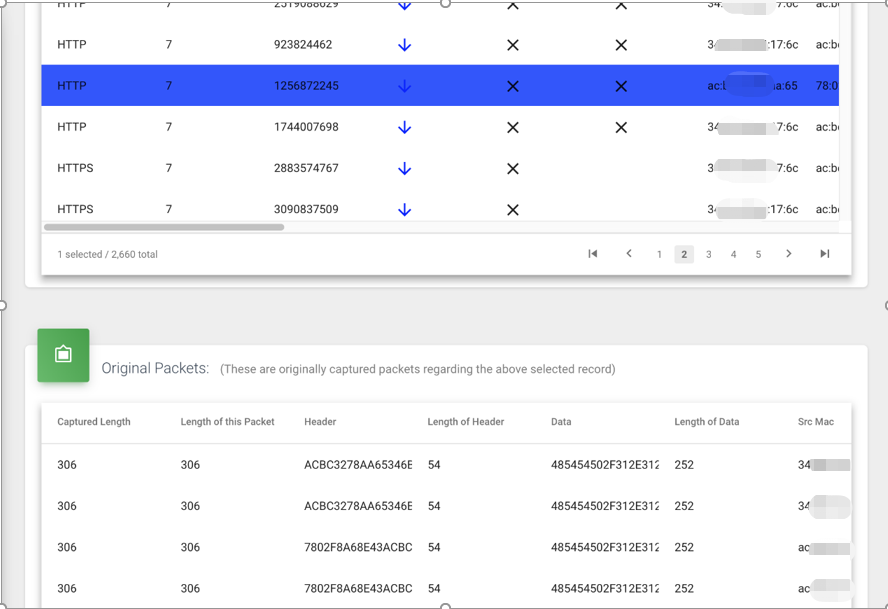

パケット分析ページ

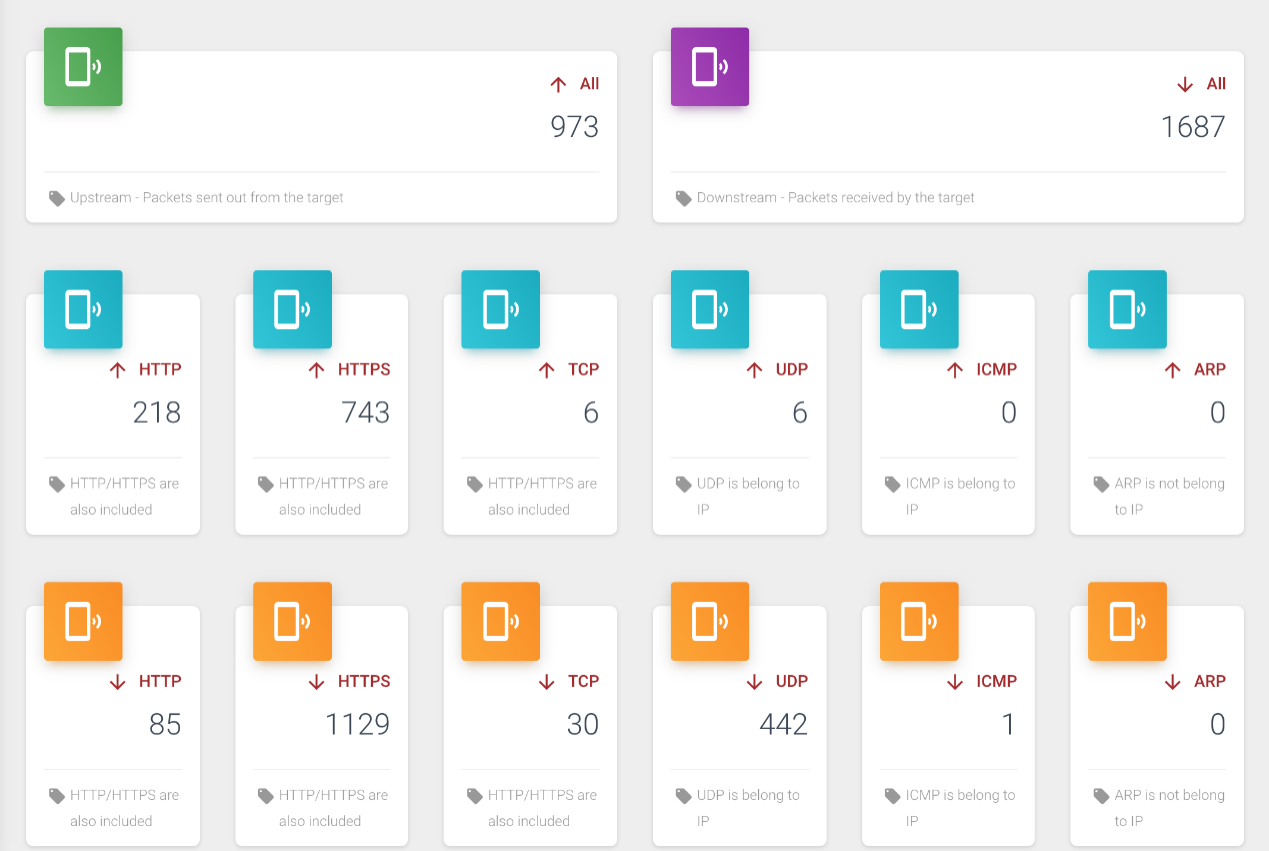

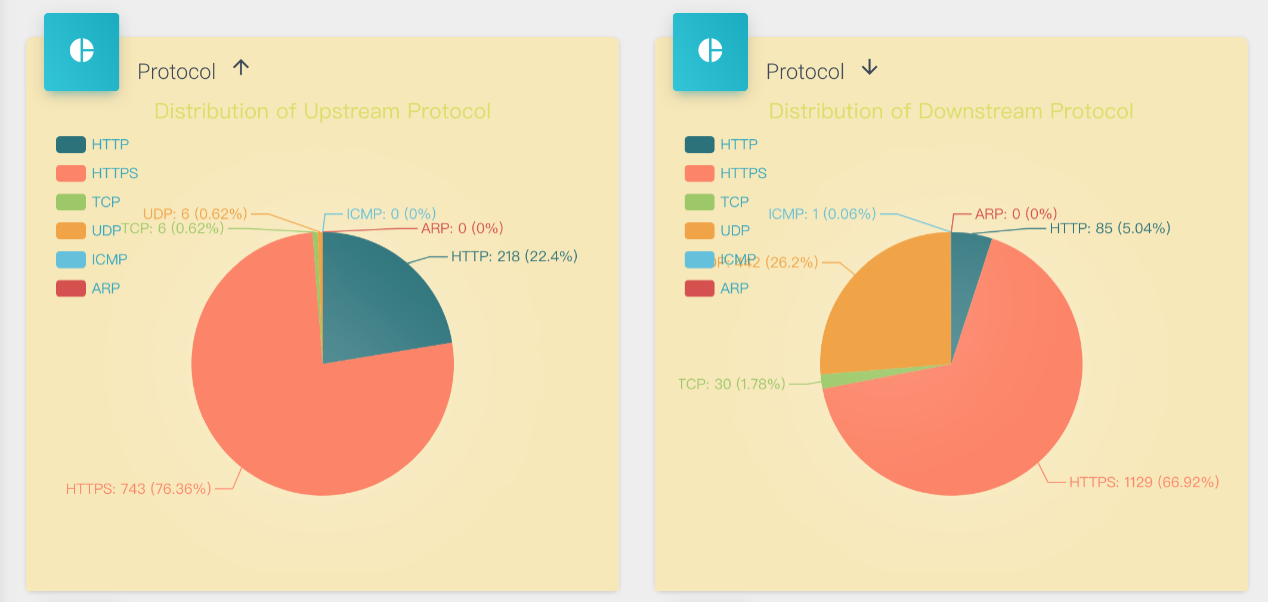

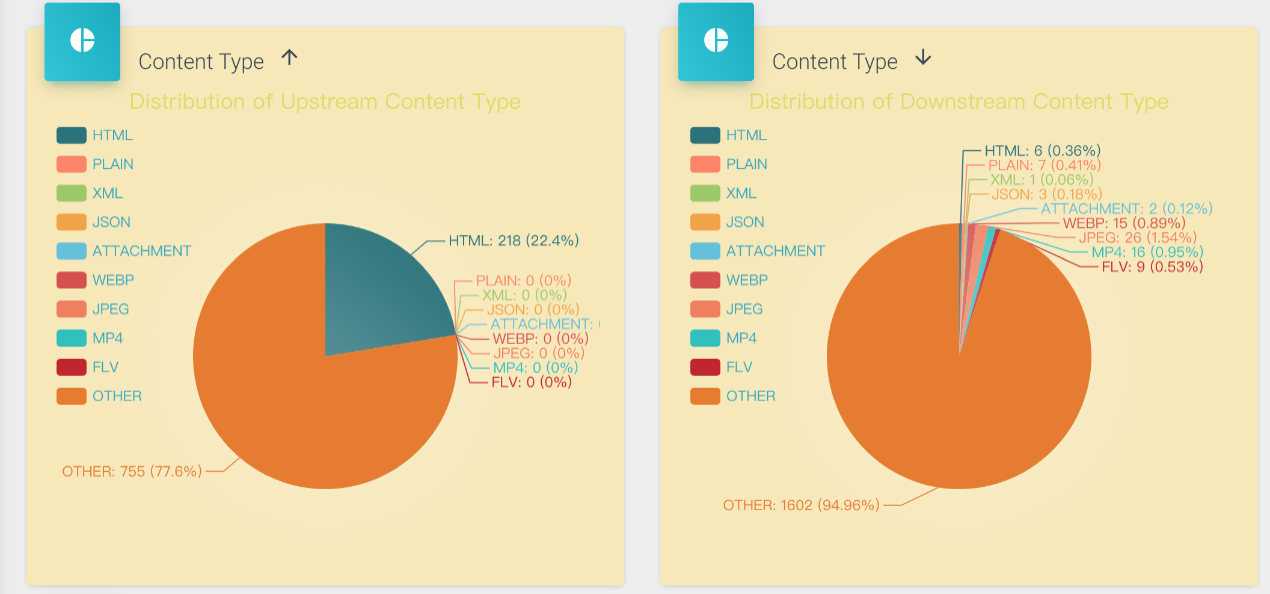

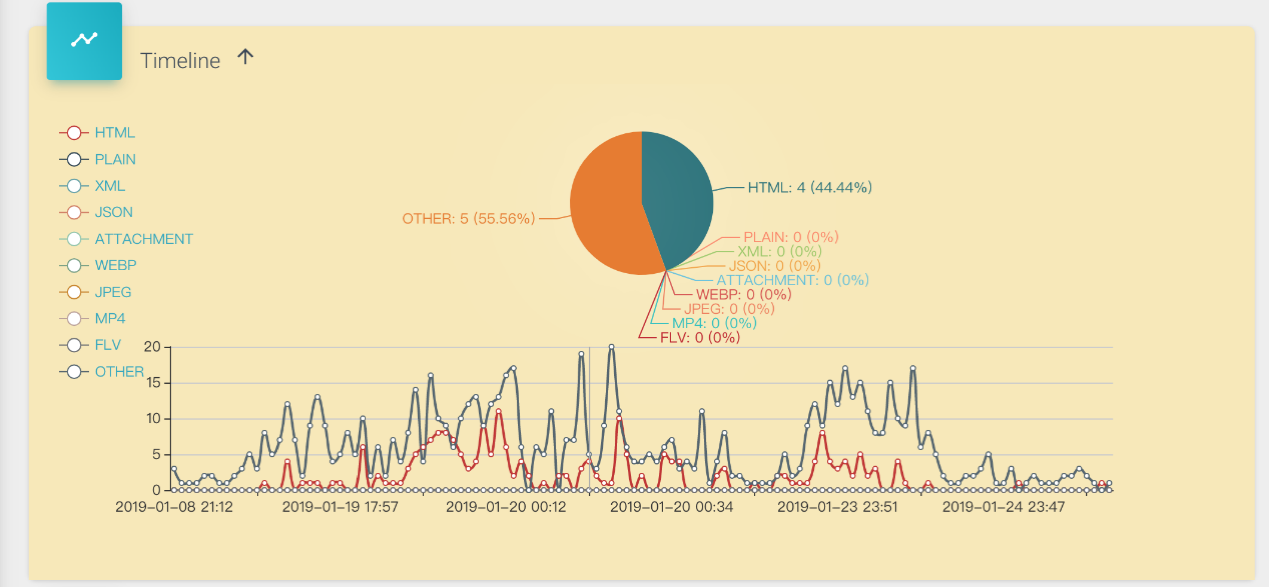

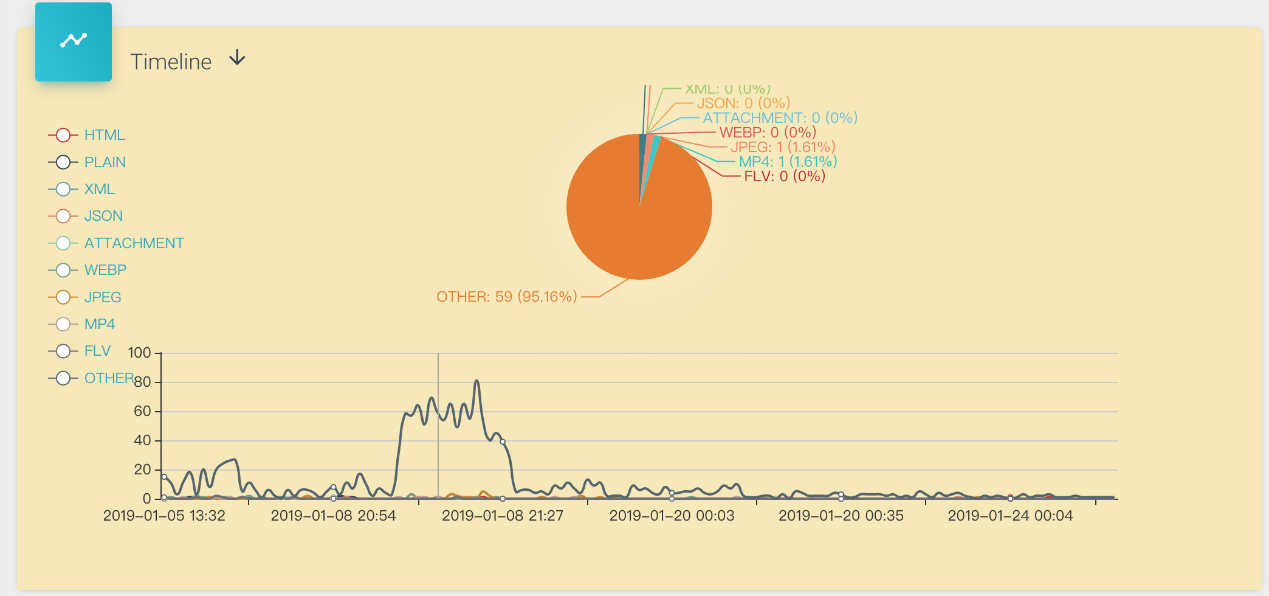

パケット統計ページ

other TCP パケットを指します。このようなパケットの実際の内容は分析できないため、次の図に示すように、一律にotherとして分類されます。

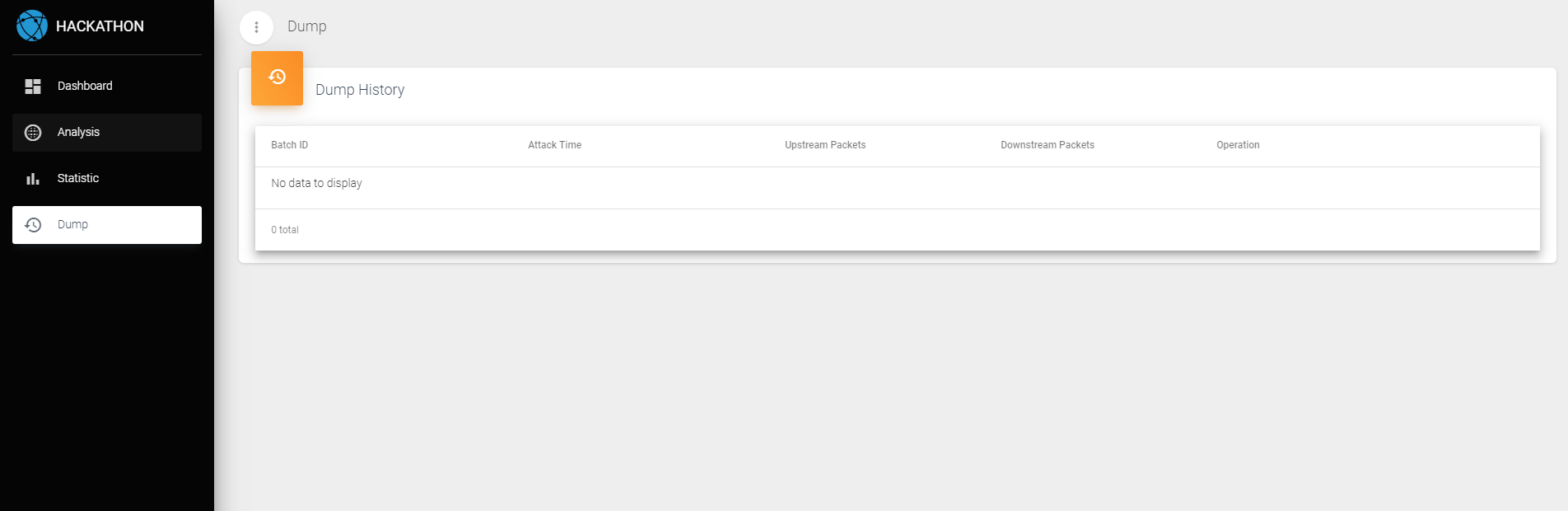

パケット ウェアハウス ページ