Esta ferramenta tem como objetivo fornecer uma estrutura colaborativa de análise de malware.

Uma documentação mais detalhada é colocada na pasta docs

Por favor, veja o arquivo correspondente no diretório docs

Os scripts na pasta exemplos permitem algumas ações básicas para uma instância do Polichombr.

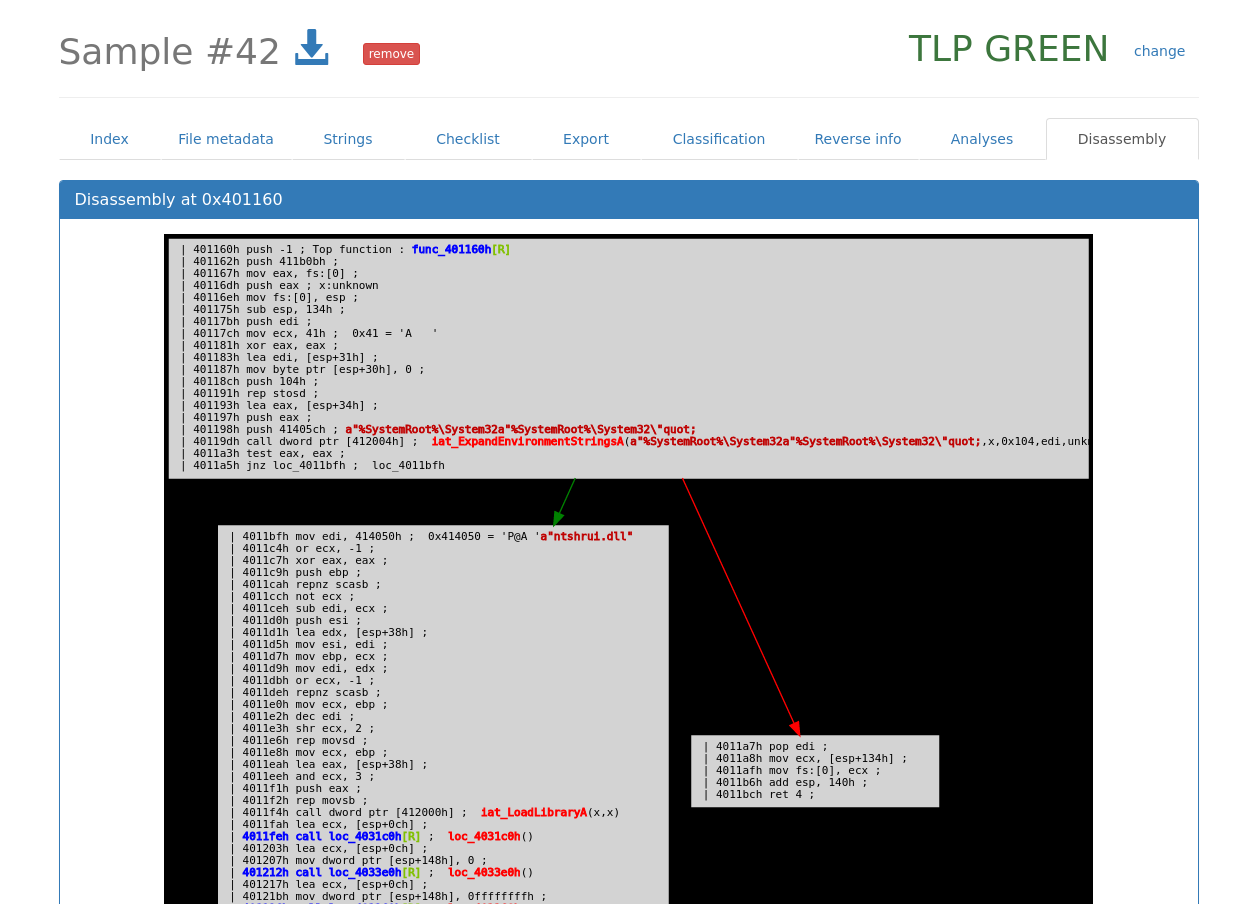

O Polichombr fornece um mecanismo para automatizar as tarefas de análise, identificando pontos de interesse dentro do binário malicioso e fornecendo-os tanto em uma interface web quanto dentro das ferramentas do analista por meio de uma API.

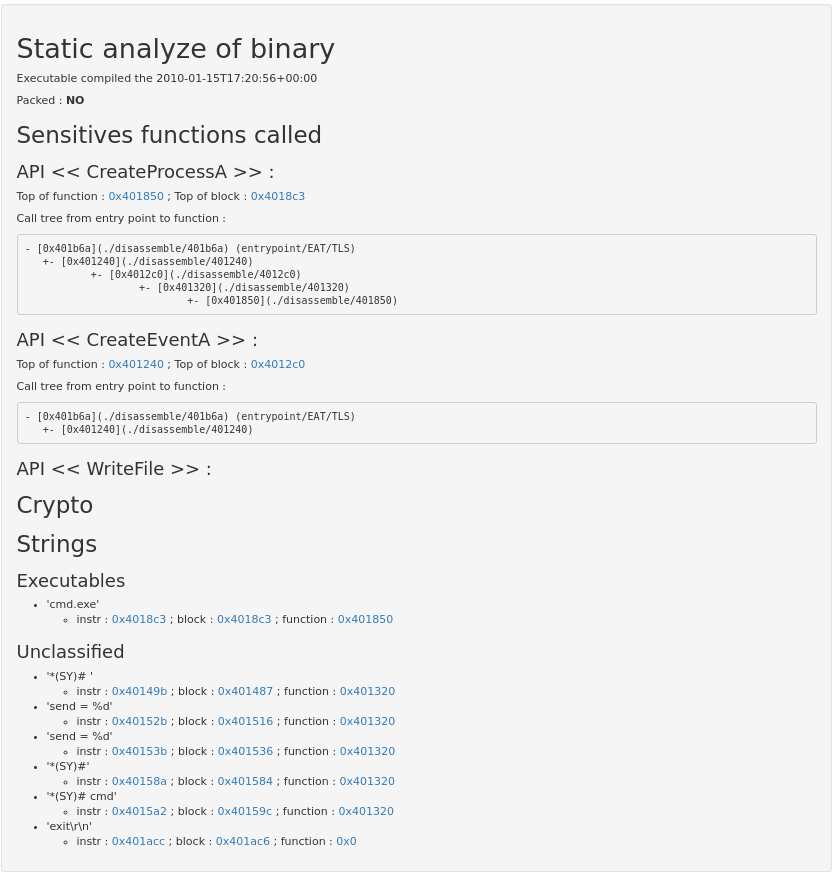

As tarefas de análise são carregadas do diretório app/controllers/tasks e devem herdar do objeto Task. Em particular, várias tarefas já estão implementadas:

AnalyzeIt, um script Ruby baseado em metasmo, que é usado para identificar pontos interessantes no binário. O objetivo é ajudar o analista dando dicas de por onde começar. Por exemplo, tentamos identificar crypto loops, funções que chamam APIs sensíveis (arquivo, processo, rede, ...)

Peinfo: Carregamos os metadados PE com a biblioteca peinfo.

Strings: extrai strings ASCII e Unicode

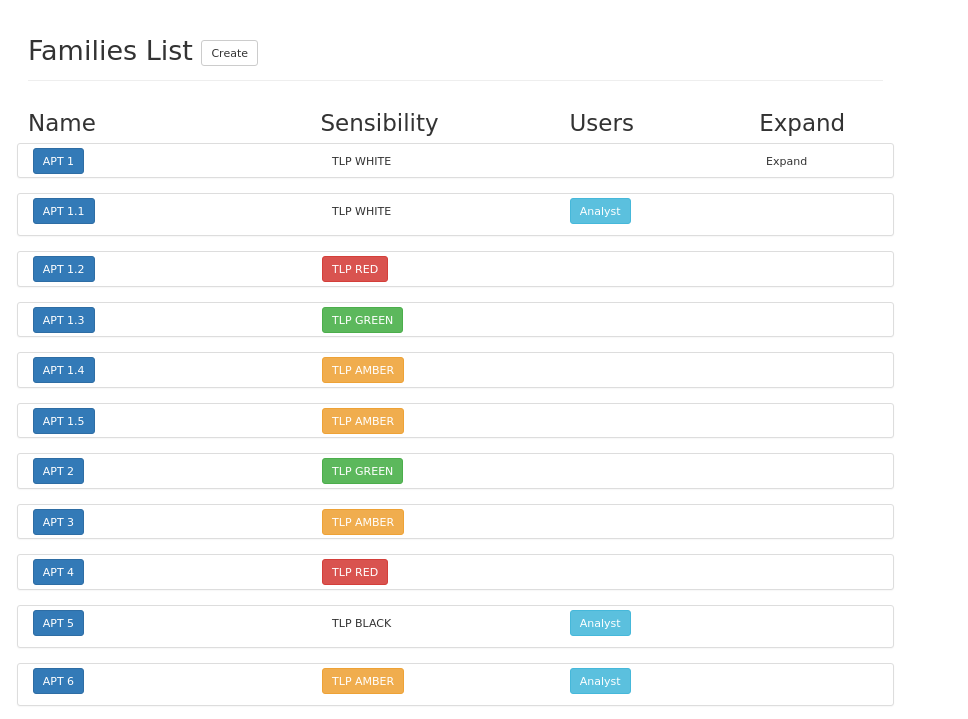

Usamos vários modelos de assinatura para classificar malware:

Machoc é um algoritmo baseado em CFG para classificar malware. Para mais informações, consulte a seguinte documentação:

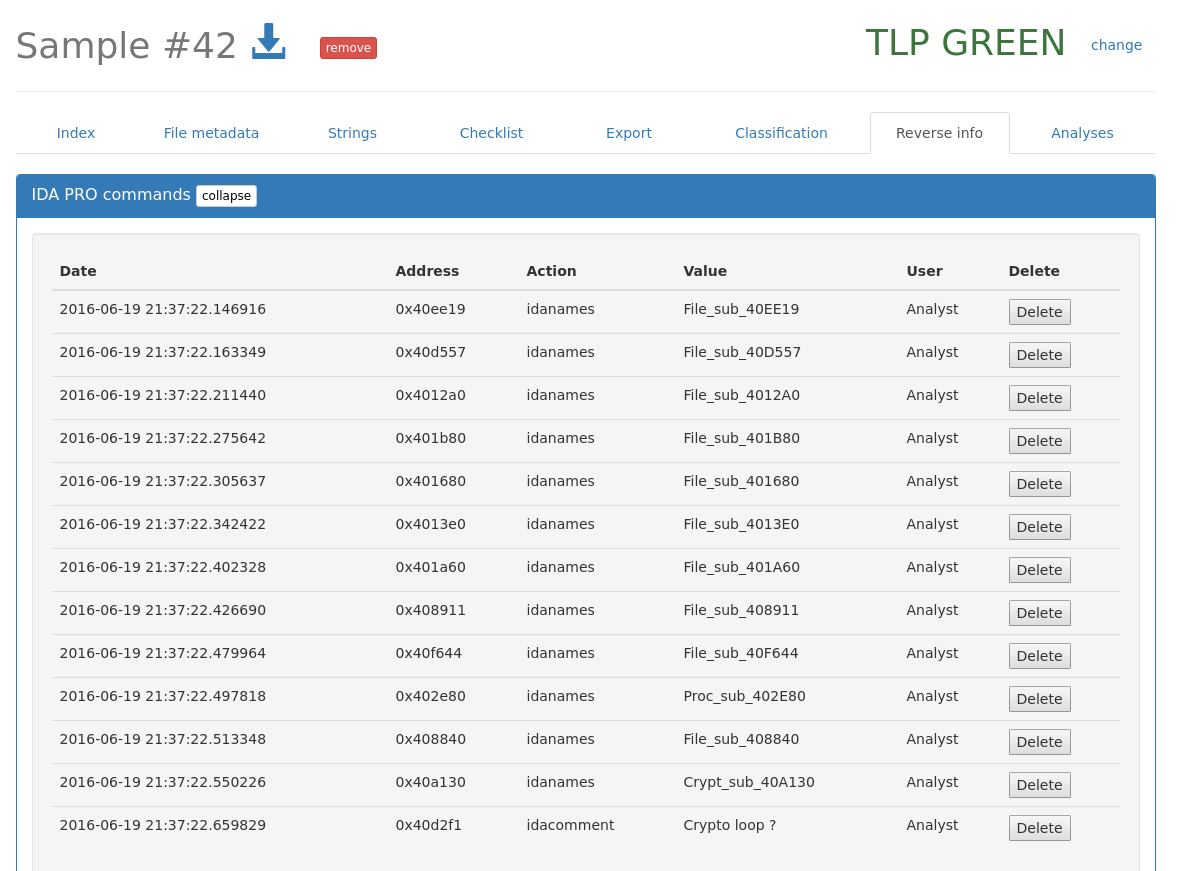

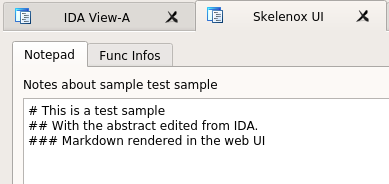

Este é um plugin IDAPython, que é usado para sincronizar os nomes e comentários com a base de conhecimento e com o banco de dados de outros usuários.

Contribuições são bem-vindas, então leia CONTRIBUTING.md para ter um início rápido sobre como obter ajuda ou adicionar recursos no Polichombr