O AirHunt é um poderoso kit de ferramentas de hackers de rede sem fio que permite executar várias avaliações de segurança de rede sem fio. Ele fornece uma interface amigável para a realização de várias operações de rede sem fio, como monitoramento, digitalização, captura de apertos de mão, ataques de desactação, randomização do endereço MAC, rachaduras de hands hands, ataques WPS e muito mais. Seja você um testador de penetração ou um entusiasta de segurança, o AirHunt pode ser uma adição valiosa ao seu kit de ferramentas.

Basta executar o seguinte comando

Baixe o repositório AirHunt do Github: AirHunt

Git clone https://github.com/debajyoti0-0/airhunt.git

Navegue até o diretório baixado:

CD AirHunt chmod +x airhunt.py setup.sh

Execute o script de configuração para instalar as ferramentas necessárias e configurar a AirHunt:

Sudo Bash Setup.sh

Você está pronto!

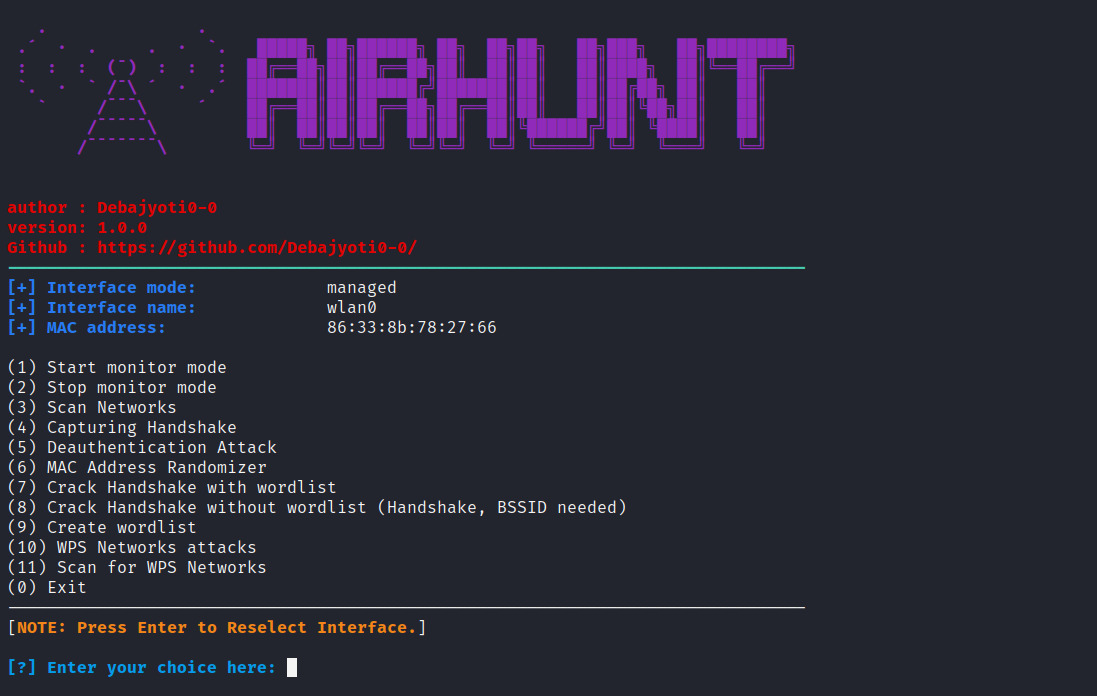

Iniciar e parar Modo de monitor: o AirHunt permite alternar facilmente sua interface de rede sem fio entre o modo de monitor e o modo gerenciado.

Digitalize redes sem fio nas proximidades: digitalize rapidamente redes sem fio próximas e visualize informações essenciais como SSID, BSSID, canal, tipo de criptografia e força de sinal.

Capture apertos de mão: capture apertos de mão das redes sem fio de destino para analisá -las e quebrá -las posteriormente para possíveis vulnerabilidades.

Ataques de desativação: executar ataques de desacenticação a clientes individuais ou a todos os clientes de uma rede sem fio de destino, causando desconexão da rede.

Randomização do endereço MAC: proteja sua privacidade, aleatoriamente o endereço MAC da sua interface de rede sem fio.

Cracking de handshake baseado em Wordlist: use listas de palavras para tentar quebrar apertos de mão capturados e obter acesso a redes sem fio seguras.

Crie listas de palavras personalizadas: gerar listas de palavras personalizadas adaptadas às suas necessidades específicas.

Ataques de rede WPS: Execute ataques WPS em redes sem fio vulneráveis usando ferramentas como Reaver, Bully, Wifite e Pixiewps.

Digitalize para redes habilitadas para WPS: Identifique redes habilitadas para WPS em sua vizinhança.

Agora, você pode simplesmente usar o comando 'airhunt' ou 'python3 airhunt.py' para lançar o kit de ferramentas AirHunt.

Airhunt

python3 airhunt.py

As contribuições são bem -vindas e encorajadas. Se você encontrar algum problema ou tiver idéias para aprimoramentos, sinta -se à vontade para abrir um problema ou enviar uma solicitação de tração.

https://github.com/v1s1t0r1sh3r3/airgeddon https://github.com/FluxionNetwork/fluxion https://github.com/P0cL4bs/wifipumpkin3 https://github.com/s0lst1c3/eaphammer https://github.com/derv82/wifite2 https://github.com/aircrack-ng/mdk4 https://github.com/aircrack-ng/aircrack-ng https://github.com/wifiphisher/wifiphisher https://github.com/ZerBea/hcxtools https://github.com/ZerBea/hcxdumptool https://github.com/Tylous/SniffAir https://github.com/koutto/pi-pwnbox-rogueap https://github.com/koutto/pi-pwnbox-rogueap/wiki/01.-WiFi-Basics

O criador não é responsável por nenhum e não tem responsabilidade por nenhum tipo de:

Uso ilegal do projeto.

Violação legal por terceiros e usuários.

Atos maliciosos, capazes de causar danos a terceiros, promovidos pelo usuário através deste software.

Distribuído sob a licença GNU v3.0. Consulte a licença para obter mais informações.

Mantenhador de projetos: DeBajyoti Haldar