➡️ Дискорд ⬅️

Самый простой способ идентифицировать что-либо

pip3 install pywhat && pywhat --help

What это?

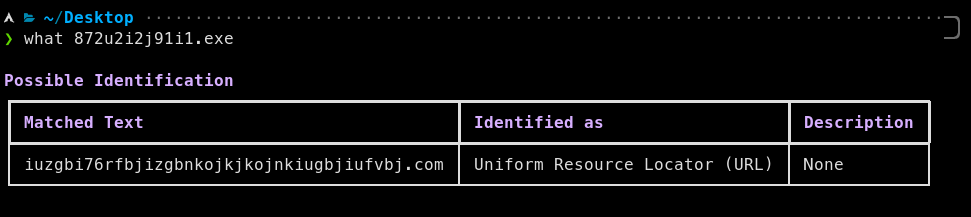

Представьте себе: вы встречаете какой-то загадочный текст ?♂️ 0x52908400098527886E0F7030069857D2E4169EE7 или dQw4w9WgXcQ и задаетесь вопросом, что это такое. Что вы делаете?

Ну what все, что вам нужно сделать, это спросить what "0x52908400098527886E0F7030069857D2E4169EE7" и what вам ответят!

what задача — определить, что такое что-то. Будь то файл или текст! Или даже шестнадцатеричный файл! А как насчет текста внутри файлов? У нас тоже это есть! what такое рекурсия, она будет идентифицировать все в тексте и даже больше!

$ pip3 install pywhat

или

# installs optional dependencies that may improve the speed

$ pip3 install pywhat[optimize] $ brew install pywhat

Или для наших поклонников MacPorts:

$ sudo port install pywhat

Вы столкнулись с новым вредоносным ПО под названием WantToCry. Вы вспоминаете Wannacry и помните, что его остановили, потому что исследователь обнаружил в коде аварийный выключатель.

Когда домен, жестко закодированный в Wannacry, был зарегистрирован, вирус останавливался.

Вы используете What для идентификации всех доменов во вредоносном ПО и используете API регистратора доменов для регистрации всех доменов.

Допустим, у вас есть файл .pcap от сетевой атаки. What может это определить и быстро вас найти:

С помощью what вы сможете определить важные вещи в PCAP за секунды, а не за минуты.

Вы можете использовать PyWhat для поиска вещей, которые принесут вам деньги за счет вознаграждений за обнаружение ошибок, например:

Запустите PyWhat с помощью:

pywhat --include "Bug Bounty" TEXT

Чтобы сделать это.

Вот несколько примеров?

# Download all repositories

GHUSER=CHANGEME ; curl " https://api.github.com/users/ $GHUSER /repos?per_page=1000 " | grep -o ' git@[^"]* ' | xargs -L1 git clone

# Will print when it finds things.

# Loops over all files in current directory.

find . -type f -execdir pywhat --include ' Bug Bounty ' {} ; # Recursively download all web pages of a site

wget -r -np -k https://skerritt.blog

# Will print when it finds things.

# Loops over all files in current directory.

find . -type f -execdir pywhat --include ' Bug Bounty ' {} ; PS : Мы поддерживаем больше фильтров, чем просто вознаграждение за обнаружение ошибок! Запустите pywhat --tags

В любое время, когда у вас есть файл и вы хотите найти в нем структурированные данные, которые пригодятся, What , что вам нужно.

Или если вам встретится какой-то фрагмент текста и вы не знаете, что это такое, What вам подскажет.

Открытие файла Вы можете передать путь к файлу с помощью what 'this/is/a/file/path' . What достаточно умен, чтобы понять, что это файл!

А как насчет целого каталога ? What может справиться и с этим! Он будет рекурсивно искать файлы и выводить все, что вам нужно!

Иногда вас интересует только то, что связано с AWS. Или награды за ошибки, или криптовалюты!

Вы можете фильтровать вывод, используя what --rarity 0.2:0.8 --include Identifiers,URL https://skerritt.blog . Используйте what --help чтобы получить дополнительную информацию.

Чтобы просмотреть все фильтры, запустите pywhat --tags ! Вы также можете объединить их, например, чтобы увидеть все криптовалютные кошельки за исключением Ripple, вы можете сделать:

pywhat --include "Cryptocurrency Wallet" --exclude "Ripple Wallet" 1KFHE7w8BhaENAswwryaoccDb6qcT6DbYY Сортировка. Вы можете отсортировать выходные данные, используя what -k rarity --reverse TEXT . Используйте what --help чтобы получить дополнительную информацию.

Экспорт Вы можете экспортировать в json, используя what --json , а результаты можно отправить непосредственно в файл, используя what --json > file.json .

Безграничный режим. What специальный режим для сопоставления идентифицируемой информации в строках. По умолчанию он включен в CLI, но отключен в API. Используйте what --help или обратитесь к документации API для получения дополнительной информации.

У PyWhat есть API! Нажмите здесь https://github.com/bee-san/pyWhat/wiki/API, чтобы прочитать об этом.

what не только процветает благодаря вкладчикам, но и не может существовать без них! Если вы хотите добавить новое регулярное выражение для проверки чего-либо, вы можете прочитать нашу документацию здесь.

Мы просим участников присоединиться к Discord для более быстрого обсуждения, но это не обязательно:

Мы хотели бы поблагодарить Дору за их работу над базой данных регулярных выражений, предназначенной для программы bug bounty, которую мы использовали.