Этот инструмент призван предоставить платформу для совместного анализа вредоносного ПО.

Более подробная документация находится в папке docs.

См. соответствующий файл в каталоге документации.

Скрипты в папке примеров позволяют выполнять некоторые базовые действия с экземпляром Polichombr.

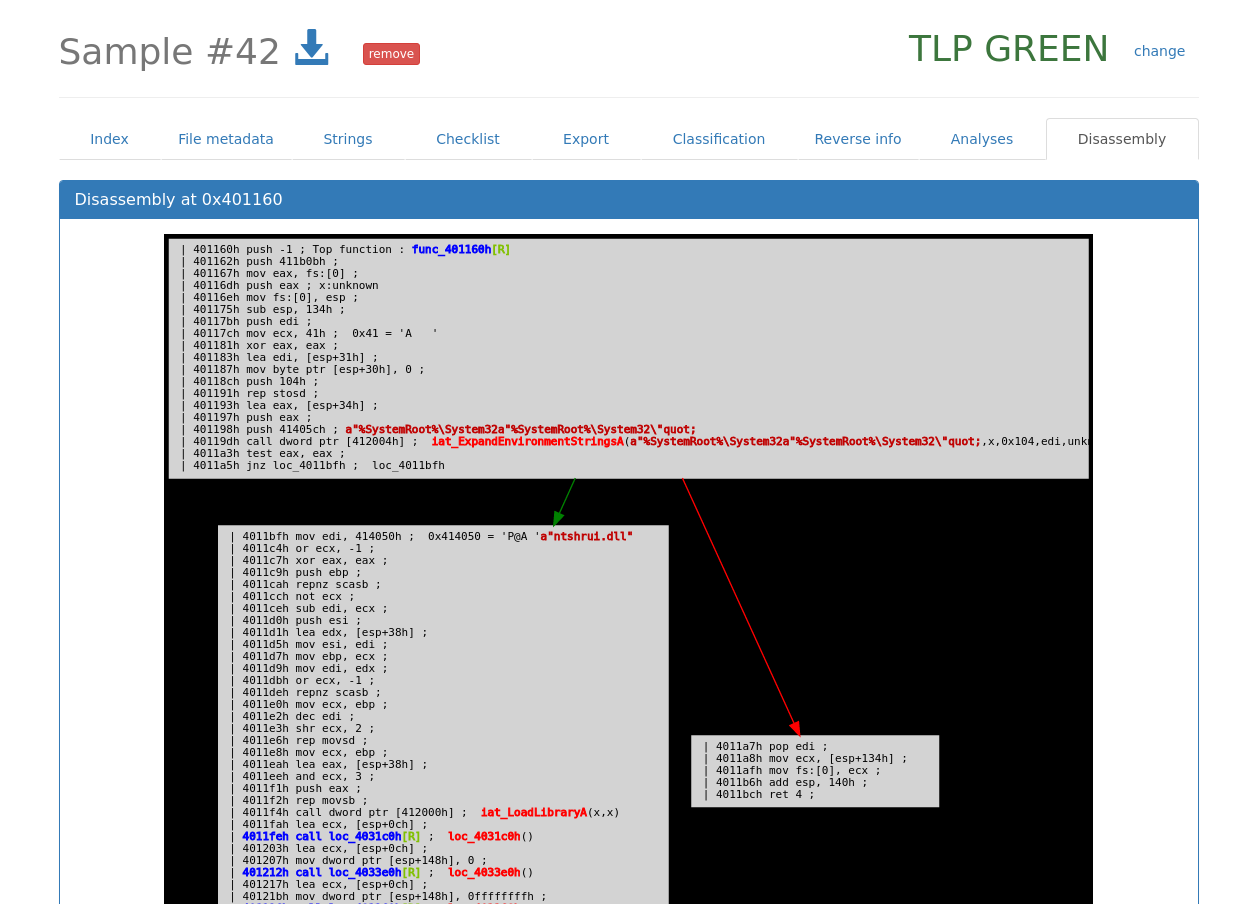

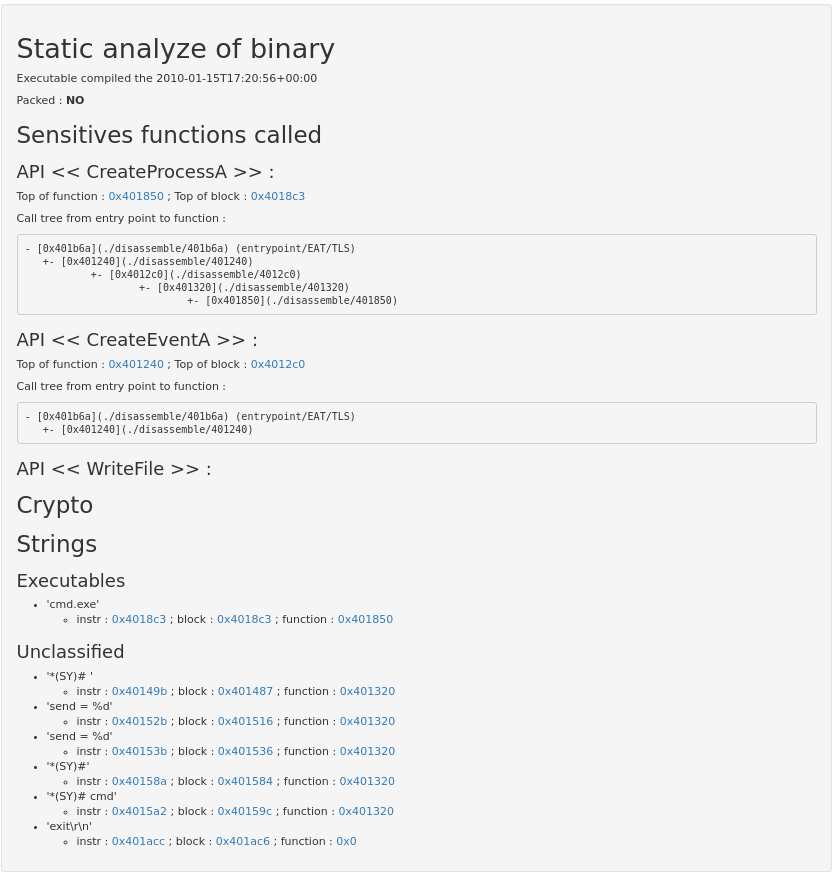

Polichombr предоставляет механизм для автоматизации задач анализа путем выявления точек интереса внутри вредоносного двоичного файла и предоставления их как в веб-интерфейсе, так и в инструментах аналитика через API.

Задачи анализа загружаются из каталога app/controllers/tasks и должны наследовать от объекта Task. В частности, уже реализовано несколько задач:

AnalyIt, Ruby-скрипт, основанный на метазме, который используется для выявления интересных точек в двоичном файле. Цель — помочь аналитику, подсказав, с чего начать. Например, мы пытаемся идентифицировать криптоциклы, функции, которые вызывают чувствительный API (файл, процесс, сеть,...).

Peinfo: мы загружаем метаданные PE с помощью библиотеки peinfo.

Строки: извлечение строк ASCII и Unicode.

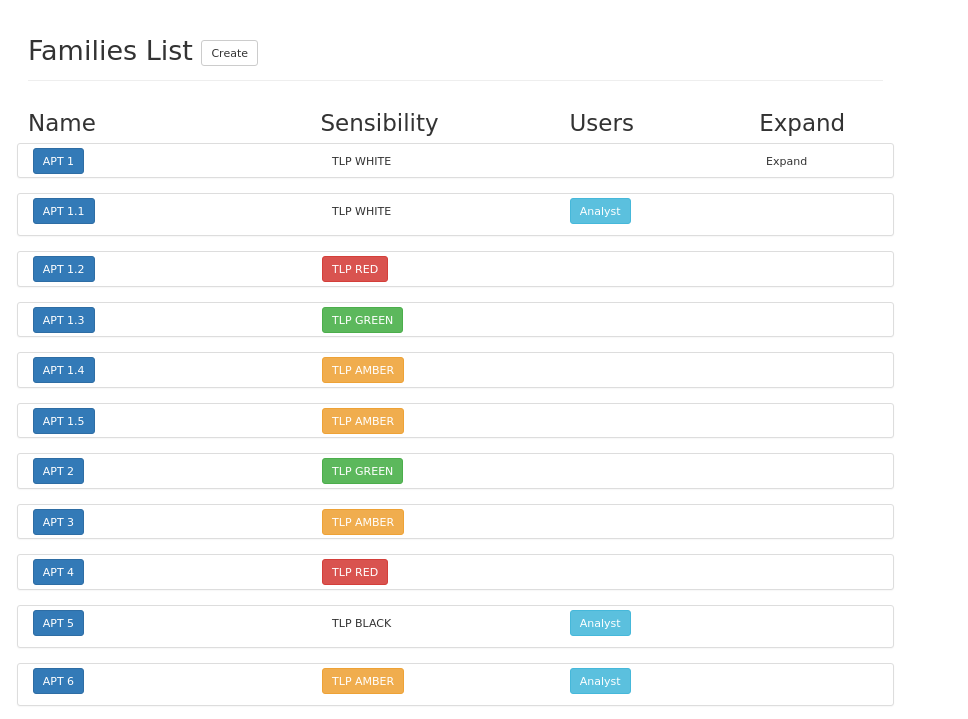

Для классификации вредоносного ПО мы используем несколько моделей сигнатур:

Machoc — это алгоритм на основе CFG для классификации вредоносных программ. Для получения дополнительной информации обратитесь к следующей документации:

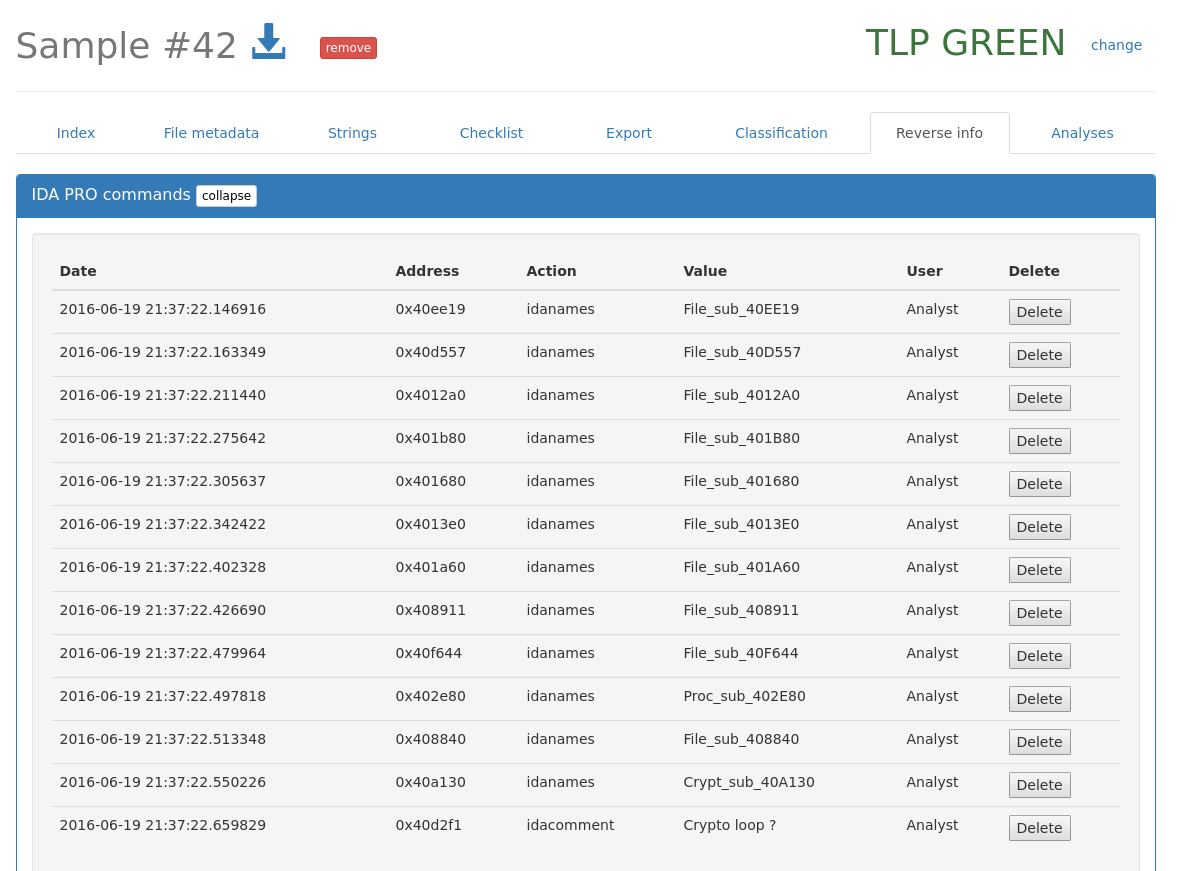

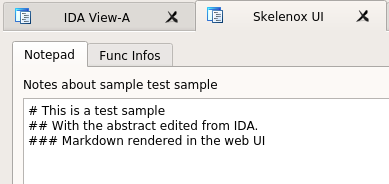

Это плагин IDAPython, который используется для синхронизации имен и комментариев с базой знаний и с базой данных других пользователей.

Вклады приветствуются, поэтому прочтите CONTRIBUTING.md, чтобы быстро узнать, как получить помощь или добавить функции в Polichombr.