➡️ الخلاف ⬅️

أسهل طريقة للتعرف على أي شيء

pip3 install pywhat && pywhat --help

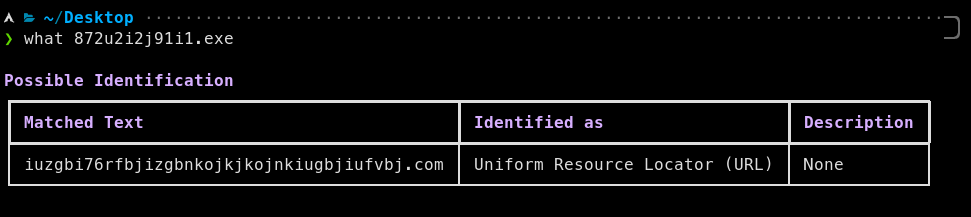

What هذا؟

تخيل هذا: صادفت نصًا غامضًا ?♂️ 0x52908400098527886E0F7030069857D2E4169EE7 أو dQw4w9WgXcQ وتتساءل ما هو. ماذا تفعل؟

حسنًا، كل what عليك فعله هو أن تسأل what "0x52908400098527886E0F7030069857D2E4169EE7" what سيخبرك!

what هو العمل هو تحديد ما هو الشيء. سواء كان ملفًا أو نصًا! أو حتى الملف السداسي! ماذا عن النص داخل الملفات؟ لدينا ذلك أيضا! what هو العودي، فإنه سيحدد كل شيء في النص وأكثر!

$ pip3 install pywhat

أو

# installs optional dependencies that may improve the speed

$ pip3 install pywhat[optimize] $ brew install pywhat

أو لمحبي MacPorts لدينا:

$ sudo port install pywhat

لقد صادفت قطعة جديدة من البرامج الضارة تسمى WantToCry. ترجع بذاكرتك إلى Wannacry وتتذكر أنه تم إيقافه لأن أحد الباحثين عثر على مفتاح القفل في الكود.

عندما يتم تسجيل نطاق مشفر في Wannacry، سيتوقف الفيروس.

يمكنك استخدام What لتحديد جميع النطاقات الموجودة في البرامج الضارة، واستخدام واجهة برمجة تطبيقات مسجل النطاق لتسجيل جميع النطاقات.

لنفترض أن لديك ملف .pcap من هجوم على الشبكة. What يمكن أن يحدد هذا ويجدك بسرعة:

مع what ، يمكنك التعرف على الأشياء المهمة في PCAP في ثوانٍ، وليس دقائق.

يمكنك استخدام PyWhat للبحث عن الأشياء التي ستدر لك المال عبر مكافآت الأخطاء مثل:

قم بتشغيل PyWhat باستخدام:

pywhat --include "Bug Bounty" TEXT

للقيام بذلك.

وهنا بعض الأمثلة؟

# Download all repositories

GHUSER=CHANGEME ; curl " https://api.github.com/users/ $GHUSER /repos?per_page=1000 " | grep -o ' git@[^"]* ' | xargs -L1 git clone

# Will print when it finds things.

# Loops over all files in current directory.

find . -type f -execdir pywhat --include ' Bug Bounty ' {} ; # Recursively download all web pages of a site

wget -r -np -k https://skerritt.blog

# Will print when it finds things.

# Loops over all files in current directory.

find . -type f -execdir pywhat --include ' Bug Bounty ' {} ; ملاحظة : نحن ندعم مرشحات أكثر من مجرد مكافآت الأخطاء! قم بتشغيل pywhat --tags

في أي وقت يكون لديك ملف وتريد العثور على بيانات منظمة فيه تكون مفيدة، What هو مناسب لك.

أو إذا صادفت جزءًا من النص ولا تعرف ما هو، What سيخبرك به.

فتح الملف يمكنك تمرير مسار الملف من خلال what 'this/is/a/file/path' . What هو ذكي بما فيه الكفاية لمعرفة أنه ملف!

ماذا عن الدليل بأكمله؟ What يمكن أن يتعامل مع ذلك أيضًا! وسوف يبحث بشكل متكرر عن الملفات ويخرج كل ما تحتاجه!

في بعض الأحيان، لا تهتم إلا برؤية الأشياء المتعلقة بـ AWS. أو مكافآت الأخطاء، أو العملات المشفرة!

يمكنك تصفية المخرجات باستخدام what --rarity 0.2:0.8 --include Identifiers,URL https://skerritt.blog . استخدم what --help للحصول على مزيد من المعلومات.

لرؤية جميع عوامل التصفية، قم بتشغيل pywhat --tags ! يمكنك أيضًا الجمع بينهما، على سبيل المثال لرؤية جميع محافظ العملات المشفرة باستثناء الريبل، يمكنك القيام بما يلي:

pywhat --include "Cryptocurrency Wallet" --exclude "Ripple Wallet" 1KFHE7w8BhaENAswwryaoccDb6qcT6DbYY الفرز يمكنك فرز المخرجات باستخدام what -k rarity --reverse TEXT . استخدم what --help للحصول على مزيد من المعلومات.

التصدير يمكنك التصدير إلى json باستخدام what --json ويمكن إرسال النتائج مباشرة إلى ملف باستخدام what --json > file.json .

وضع بلا حدود What لديه وضع خاص لمطابقة المعلومات المحددة داخل السلاسل. افتراضيًا، يتم تمكينه في واجهة سطر الأوامر (CLI) ولكن يتم تعطيله في واجهة برمجة التطبيقات (API). استخدم what --help أو قم بالرجوع إلى وثائق API لمزيد من المعلومات.

PyWhat لديه واجهة برمجة التطبيقات! انقر هنا https://github.com/bee-san/pyWhat/wiki/API لقراءة المزيد عنها.

what لا يزدهر فقط على المساهمين، ولكن لا يمكن أن يوجد بدونهم! إذا كنت تريد إضافة تعبير عادي جديد للتحقق من الأشياء، فيمكنك قراءة وثائقنا هنا

نطلب من المساهمين الانضمام إلى Discord لإجراء مناقشات أسرع، ولكن ليس هناك حاجة لذلك:

نود أن نشكر Dora على عملها في قاعدة بيانات regex الخاصة بمكافأة الأخطاء والتي استخدمناها.