يحتوي هذا الريبو على أسئلة وتمارين حول موضوعات تقنية مختلفة، تتعلق أحيانًا بـ DevOps وSRE

يوجد حاليًا 2624 تمرينًا وسؤالًا

️ يمكنك استخدامها للتحضير للمقابلة ولكن معظم الأسئلة والتمارين لا تمثل مقابلة فعلية. يرجى قراءة صفحة الأسئلة الشائعة لمزيد من التفاصيل

؟ إذا كنت مهتمًا بممارسة مهنة كمهندس DevOps، فإن تعلم بعض المفاهيم المذكورة هنا سيكون مفيدًا، ولكن يجب أن تعلم أن الأمر لا يتعلق بتعلم جميع الموضوعات والتقنيات المذكورة في هذا المستودع

يمكنك إضافة المزيد من التمارين عن طريق إرسال طلبات السحب :) اقرأ عن إرشادات المساهمة هنا

ديف أوبس |

بوابة |

شبكة |

الأجهزة |

كوبيرنيتيس |

تطوير البرمجيات |

بايثون |

يذهب |

بيرل |

التعبير العادي |

سحاب |

أوس |

أزور |

منصة جوجل السحابية |

OpenStack |

نظام التشغيل |

لينكس |

الافتراضية |

DNS |

البرمجة النصية شل |

قواعد البيانات |

SQL |

مونجو |

اختبار |

البيانات الضخمة |

سي آي/سي دي |

الشهادات |

حاويات |

أوبن شيفت |

تخزين |

Terraform |

دمية |

وزعت |

الأسئلة التي يمكنك طرحها |

غير مقبول |

إمكانية الملاحظة |

بروميثيوس |

دائرة سي آي |

|

جرافانا |

أرغو |

المهارات الناعمة |

حماية |

تصميم النظام |

هندسة الفوضى |

متنوعات |

مرن |

كافكا |

NodeJs |

شبكة

بشكل عام، ماذا تحتاج من أجل التواصل؟

- لغة مشتركة (ليفهمها الطرفان)

- طريقة لمخاطبة من تريد التواصل معه

- (حتى يصل محتوى الاتصال إلى المستلمين)

ما هو TCP/IP؟

مجموعة من البروتوكولات التي تحدد كيفية تواصل جهازين أو أكثر مع بعضهم البعض.

لمعرفة المزيد حول TCP/IP، اقرأ هنا

ما هو إيثرنت؟

تشير شبكة Ethernet ببساطة إلى النوع الأكثر شيوعًا من شبكة المنطقة المحلية (LAN) المستخدمة اليوم. الشبكة المحلية (LAN) - على عكس شبكة WAN (الشبكة الواسعة)، التي تمتد على منطقة جغرافية أكبر - هي شبكة متصلة من أجهزة الكمبيوتر في منطقة صغيرة، مثل مكتبك أو الحرم الجامعي أو حتى المنزل.

ما هو عنوان MAC؟ ما هو استخدامه ل؟

عنوان MAC هو رقم تعريف فريد أو رمز يُستخدم لتحديد الأجهزة الفردية على الشبكة.

تأتي الحزم التي يتم إرسالها عبر شبكة إيثرنت دائمًا من عنوان MAC ويتم إرسالها إلى عنوان MAC. إذا كان محول الشبكة يتلقى حزمة، فإنه يقوم بمقارنة عنوان MAC الوجهة للحزمة بعنوان MAC الخاص بالمحول.

متى يتم استخدام عنوان MAC هذا؟: ff:ff:ff:ff:ff:ff

عندما يرسل جهاز حزمة إلى عنوان MAC للبث (FF:FF:FF:FF:FF:FF)، يتم تسليمها إلى جميع المحطات الموجودة على الشبكة المحلية. تُستخدم عمليات بث Ethernet لتحليل عناوين IP إلى عناوين MAC (بواسطة ARP) في طبقة ارتباط البيانات.

ما هو عنوان IP؟

عنوان بروتوكول الإنترنت (عنوان IP) هو تسمية رقمية يتم تعيينها لكل جهاز متصل بشبكة كمبيوتر تستخدم بروتوكول الإنترنت للاتصال. يخدم عنوان IP وظيفتين رئيسيتين: تحديد واجهة المضيف أو الشبكة وعنونة الموقع.

اشرح قناع الشبكة الفرعية وأعطي مثالا

قناع الشبكة الفرعية هو رقم 32 بت يخفي عنوان IP ويقسم عناوين IP إلى عناوين الشبكة وعناوين المضيف. يتم إنشاء قناع الشبكة الفرعية عن طريق تعيين بتات الشبكة على كافة "1" وتعيين بتات المضيف على كافة "0". ضمن شبكة معينة، من إجمالي عناوين المضيف القابلة للاستخدام، يتم حجز عنوانين دائمًا لأغراض محددة ولا يمكن تخصيصهما لأي مضيف. هذان هو العنوان الأول، الذي تم حجزه كعنوان شبكة (المعروف أيضًا باسم معرف الشبكة)، وآخر عنوان يستخدم لبث الشبكة.

مثال

ما هو عنوان IP الخاص؟ في أي السيناريوهات/تصاميم النظام يجب على المرء استخدامه؟

يتم تعيين عناوين IP الخاصة للمضيفين في نفس الشبكة للتواصل مع بعضهم البعض. كما يوحي الاسم "خاص"، لا يمكن للأجهزة التي تم تعيين عناوين IP الخاصة لها الوصول إليها من أي شبكة خارجية. على سبيل المثال، إذا كنت أعيش في نزل وأريد من زملائي في النزل أن ينضموا إلى خادم اللعبة الذي استضفته، فسأطلب منهم الانضمام عبر عنوان IP الخاص بالخادم الخاص بي، نظرًا لأن الشبكة محلية في النزل. ما هو عنوان IP العام؟ في أي السيناريوهات/تصاميم النظام يجب على المرء استخدامه؟

عنوان IP العام هو عنوان IP عام. في حالة كنت تستضيف خادم ألعاب تريد أن ينضم إليه أصدقاؤك، فسوف تمنح أصدقائك عنوان IP العام الخاص بك للسماح لأجهزة الكمبيوتر الخاصة بهم بالتعرف على شبكتك وخادمك وتحديد موقعهما حتى يتم الاتصال. في إحدى المرات التي لن تحتاج فيها إلى استخدام عنوان IP عام، إذا كنت تلعب مع أصدقاء متصلين بنفس الشبكة مثلك، في هذه الحالة، ستستخدم عنوان IP خاصًا. لكي يتمكن شخص ما من الاتصال بخادمك الموجود داخليًا، سيتعين عليك إعداد منفذ للأمام لإخبار جهاز التوجيه الخاص بك بالسماح بحركة المرور من المجال العام إلى شبكتك والعكس صحيح. شرح نموذج OSI. ما هي الطبقات هناك؟ ما هي كل طبقة مسؤولة عن؟

- التطبيق: نهاية المستخدم (HTTP هنا)

- العرض التقديمي: إنشاء سياق بين كيانات طبقة التطبيق (التشفير هنا)

- الجلسة: إنشاء الاتصالات وإدارتها وإنهائها

- النقل: نقل تسلسلات البيانات ذات الطول المتغير من المصدر إلى مضيف الوجهة (TCP) & UDP هنا)

- الشبكة: تنقل مخططات البيانات من شبكة إلى أخرى (IP هنا)

- رابط البيانات: يوفر رابطًا بين عقدتين متصلتين مباشرة (MAC هنا)

- المادية: المواصفات الكهربائية والمادية لاتصال البيانات (البتات هي هنا)

يمكنك قراءة المزيد عن نموذج OSI في penguintutor.com

لكل مما يلي يحدد طبقة OSI التي ينتمي إليها:- تصحيح الخطأ

- توجيه الحزم

- الكابلات والإشارات الكهربائية

- عنوان ماك

- عنوان IP

- إنهاء الاتصالات

- 3 طريقة المصافحة

تصحيح الأخطاء - توجيه حزم ارتباط البيانات - كابلات الشبكة والإشارات الكهربائية - عنوان MAC الفعلي - عنوان IP لرابط البيانات - اتصالات إنهاء الشبكة - الجلسة المصافحة الثلاثية - النقل ما هي خطط التسليم التي تعرفها؟

البث الأحادي: اتصال واحد لواحد حيث يوجد مرسل واحد ومستقبل واحد.

البث: إرسال رسالة إلى كل شخص في الشبكة. يتم استخدام العنوان ff:ff:ff:ff:ff:ff للبث. هناك بروتوكولان شائعان يستخدمان البث هما ARP وDHCP.

البث المتعدد: إرسال رسالة إلى مجموعة من المشتركين. يمكن أن يكون واحد إلى متعدد أو متعدد إلى متعدد.

ما هو CSMA/CD؟ هل يستخدم في شبكات الأيثرنت الحديثة؟

يرمز CSMA/CD إلى اكتشاف الوصول المتعدد/اكتشاف الاصطدام بواسطة تحسس الناقل. ينصب تركيزها الأساسي على إدارة الوصول إلى وسيط/حافلة مشتركة حيث يمكن لمضيف واحد فقط الإرسال في وقت معين.

خوارزمية CSMA/CD:

قبل إرسال إطار، يتحقق مما إذا كان مضيف آخر يرسل إطارًا بالفعل.- إذا لم يكن هناك أحد يقوم بالإرسال، فإنه يبدأ في إرسال الإطار.

- إذا أرسل مضيفان في نفس الوقت، فسنحصل على تصادم.

- يتوقف كلا المضيفين عن إرسال الإطار ويرسلان للجميع "إشارة انحشار" لإخطار الجميع بحدوث تصادم

- إنهم ينتظرون وقتًا عشوائيًا قبل إرساله مرة أخرى

- بمجرد انتظار كل مضيف لوقت عشوائي، يحاول إرسال الإطار مرة أخرى، ومن ثم تبدأ الدورة مرة أخرى

وصف أجهزة الشبكة التالية والفرق بينها:- جهاز التوجيه

- يُحوّل

- مَركَز

يعد جهاز التوجيه والمحول والموزع جميعها أجهزة شبكة تُستخدم لتوصيل الأجهزة في شبكة محلية (LAN). ومع ذلك، يعمل كل جهاز بشكل مختلف وله حالات الاستخدام الخاصة به. وفيما يلي وصف مختصر لكل جهاز والاختلافات بينهما:

جهاز التوجيه: جهاز شبكة يربط عدة أجزاء من الشبكة معًا. وهو يعمل في طبقة الشبكة (الطبقة 3) من نموذج OSI ويستخدم بروتوكولات التوجيه لتوجيه البيانات بين الشبكات. تستخدم أجهزة التوجيه عناوين IP لتحديد الأجهزة وتوجيه حزم البيانات إلى الوجهة الصحيحة.- التبديل: جهاز شبكة يربط أجهزة متعددة على شبكة LAN. يعمل في طبقة ارتباط البيانات (الطبقة 2) لنموذج OSI ويستخدم عناوين MAC لتحديد الأجهزة وتوجيه حزم البيانات إلى الوجهة الصحيحة. تسمح المحولات للأجهزة الموجودة على نفس الشبكة بالتواصل مع بعضها البعض بشكل أكثر كفاءة ويمكن أن تمنع تضارب البيانات الذي يمكن أن يحدث عندما ترسل أجهزة متعددة البيانات في وقت واحد.

- Hub: جهاز شبكة يربط أجهزة متعددة عبر كابل واحد ويستخدم لتوصيل أجهزة متعددة دون تجزئة الشبكة. ومع ذلك، على عكس المحول، فهو يعمل في الطبقة المادية (الطبقة 1) لنموذج OSI ويقوم ببساطة ببث حزم البيانات إلى جميع الأجهزة المتصلة به، بغض النظر عما إذا كان الجهاز هو المستلم المقصود أم لا. وهذا يعني إمكانية حدوث تصادمات للبيانات، مما قد يؤثر على كفاءة الشبكة نتيجة لذلك. لا تُستخدم المحاور بشكل عام في إعدادات الشبكة الحديثة، حيث أن المحولات أكثر كفاءة وتوفر أداءً أفضل للشبكة.

ما هو "مجال التصادم"؟

مجال التصادم هو جزء من الشبكة يمكن أن تتداخل فيه الأجهزة مع بعضها البعض من خلال محاولة إرسال البيانات في نفس الوقت. عندما يقوم جهازان بنقل البيانات في نفس الوقت، فقد يتسبب ذلك في حدوث تصادم، مما يؤدي إلى فقدان البيانات أو تلفها. في مجال التصادم، تشترك جميع الأجهزة في نفس النطاق الترددي، ومن المحتمل أن يتداخل أي جهاز مع نقل البيانات بواسطة الأجهزة الأخرى. ما هو "نطاق البث"؟

مجال البث هو جزء من الشبكة حيث يمكن لجميع الأجهزة التواصل مع بعضها البعض عن طريق إرسال رسائل البث. رسالة البث هي رسالة يتم إرسالها إلى جميع الأجهزة الموجودة في الشبكة وليس إلى جهاز معين. في مجال البث، يمكن لجميع الأجهزة استقبال رسائل البث ومعالجتها، بغض النظر عما إذا كانت الرسالة مخصصة لها أم لا. ثلاثة أجهزة كمبيوتر متصلة بالتبديل. كم عدد مجالات التصادم هناك؟ كم عدد مجالات البث؟

ثلاثة مجالات تصادمية ومجال بث واحد

كيف يعمل جهاز التوجيه؟

جهاز التوجيه هو جهاز فعلي أو افتراضي يقوم بتمرير المعلومات بين شبكتين أو أكثر من شبكات الكمبيوتر التي تعمل بتبديل الحزم. يقوم جهاز التوجيه بفحص عنوان بروتوكول الإنترنت (عنوان IP) الخاص بوجهة حزمة بيانات معينة، ويحسب أفضل طريقة للوصول إلى وجهتها، ثم يعيد توجيهها وفقًا لذلك.

ما هو NAT؟

ترجمة عنوان الشبكة (NAT) هي عملية يتم فيها ترجمة عنوان IP محلي واحد أو أكثر إلى عنوان IP عالمي واحد أو أكثر والعكس لتوفير الوصول إلى الإنترنت للمضيفين المحليين.

ما هو الوكيل؟ كيف يعمل؟ لماذا نحتاجه؟

يعمل الخادم الوكيل كبوابة بينك وبين الإنترنت. إنه خادم وسيط يفصل المستخدمين النهائيين عن مواقع الويب التي يتصفحونها.

إذا كنت تستخدم خادمًا وكيلاً، فستتدفق حركة مرور الإنترنت عبر الخادم الوكيل في طريقها إلى العنوان الذي طلبته. يعود الطلب بعد ذلك من خلال نفس الخادم الوكيل (هناك استثناءات لهذه القاعدة)، ثم يقوم الخادم الوكيل بإعادة توجيه البيانات الواردة من موقع الويب إليك.

توفر الخوادم الوكيلة مستويات مختلفة من الوظائف والأمان والخصوصية اعتمادًا على حالة الاستخدام أو الاحتياجات أو سياسة الشركة.

ما هو برنامج التعاون الفني؟ كيف يعمل؟ ما هي المصافحة الثلاثية؟

مصافحة TCP ثلاثية الاتجاه أو المصافحة ثلاثية الاتجاه هي عملية تُستخدم في شبكة TCP/IP لإجراء اتصال بين الخادم والعميل.

يتم استخدام المصافحة الثلاثية بشكل أساسي لإنشاء اتصال مقبس TCP. يعمل عندما:

ترسل عقدة العميل حزمة بيانات SYN عبر شبكة IP إلى خادم على نفس الشبكة أو شبكة خارجية. الهدف من هذه الحزمة هو السؤال/الاستدلال على ما إذا كان الخادم مفتوحًا للاتصالات الجديدة.- يجب أن يكون لدى الخادم الهدف منافذ مفتوحة يمكنها قبول الاتصالات الجديدة وبدءها. عندما يتلقى الخادم حزمة SYN من عقدة العميل، فإنه يستجيب ويعيد إيصال التأكيد - حزمة ACK أو حزمة SYN/ACK.

- تتلقى عقدة العميل SYN/ACK من الخادم وتستجيب بحزمة ACK.

ما هو تأخير رحلة الذهاب والإياب أو وقت رحلة الذهاب والإياب؟

من ويكيبيديا: "طول الوقت الذي يستغرقه إرسال الإشارة بالإضافة إلى طول الوقت الذي يستغرقه استلام تلك الإشارة"

سؤال إضافي: ما هو RTT للشبكة المحلية (LAN)؟

كيف تعمل مصافحة SSL؟

مصافحة SSL هي عملية تنشئ اتصالاً آمنًا بين العميل والخادم. يرسل العميل رسالة "ترحيب العميل" إلى الخادم، والتي تتضمن إصدار العميل من بروتوكول SSL/TLS، وقائمة بخوارزميات التشفير التي يدعمها العميل، وقيمة عشوائية.- يستجيب الخادم برسالة Server Hello، والتي تتضمن إصدار الخادم من بروتوكول SSL/TLS، وقيمة عشوائية، ومعرف الجلسة.

- يرسل الخادم رسالة شهادة تحتوي على شهادة الخادم.

- يرسل الخادم رسالة تم الترحيب بالخادم، والتي تشير إلى أن الخادم قد انتهى من إرسال الرسائل الخاصة بمرحلة الترحيب بالخادم.

- يرسل العميل رسالة Client Key Exchange، والتي تحتوي على المفتاح العام للعميل.

- يرسل العميل رسالة تغيير مواصفات التشفير، والتي تُعلم الخادم بأن العميل على وشك إرسال رسالة مشفرة باستخدام مواصفات التشفير الجديدة.

- يرسل العميل رسالة مصافحة مشفرة، تحتوي على سر ما قبل الماجستير المشفر بالمفتاح العام للخادم.

- يرسل الخادم رسالة تغيير مواصفات التشفير، والتي تُعلم العميل بأن الخادم على وشك إرسال رسالة مشفرة بمواصفات التشفير الجديدة.

- يرسل الخادم رسالة مصافحة مشفرة، تحتوي على سر ما قبل الماجستير المشفر بالمفتاح العام للعميل.

- يمكن الآن للعميل والخادم تبادل بيانات التطبيق.

ما هو الفرق بين TCP و UDP؟

يقوم TCP بإنشاء اتصال بين العميل والخادم لضمان ترتيب الحزم، ومن ناحية أخرى، لا يقوم UDP بإنشاء اتصال بين العميل والخادم ولا يتعامل مع أوامر الحزم. وهذا يجعل UDP أخف وزنًا من TCP ومرشحًا مثاليًا لخدمات مثل البث.

يقدم موقع Penguintutor.com شرحًا جيدًا.

ما هي بروتوكولات TCP/IP التي تعرفها؟

شرح "البوابة الافتراضية"

تعمل البوابة الافتراضية كنقطة وصول أو جهاز توجيه IP يستخدمه الكمبيوتر المتصل بالشبكة لإرسال المعلومات إلى كمبيوتر في شبكة أخرى أو الإنترنت.

ما هو ARP؟ كيف يعمل؟

يعنيARP بروتوكول تحليل العنوان. عندما تحاول اختبار اتصال عنوان IP على شبكتك المحلية، على سبيل المثال 192.168.1.1، يجب على نظامك تحويل عنوان IP 192.168.1.1 إلى عنوان MAC. يتضمن ذلك استخدام ARP لتحليل العنوان، ومن هنا اسمه.

تحتفظ الأنظمة بجدول بحث ARP حيث تقوم بتخزين معلومات حول عناوين IP المرتبطة بعناوين MAC. عند محاولة إرسال حزمة إلى عنوان IP، سيقوم النظام أولاً بمراجعة هذا الجدول لمعرفة ما إذا كان يعرف عنوان MAC بالفعل. إذا كانت هناك قيمة مخزنة مؤقتًا، فلن يتم استخدام ARP.

ما هو TTL؟ ما الذي يساعد على الوقاية؟

TTL (مدة البقاء) هي قيمة في حزمة IP (بروتوكول الإنترنت) تحدد عدد القفزات أو أجهزة التوجيه التي يمكن أن تنتقل إليها الحزمة قبل التخلص منها. في كل مرة يتم فيها إعادة توجيه الحزمة بواسطة جهاز التوجيه، تنخفض قيمة TTL بمقدار واحد. عندما تصل قيمة TTL إلى الصفر، يتم إسقاط الحزمة، ويتم إرسال رسالة ICMP (بروتوكول رسائل التحكم في الإنترنت) مرة أخرى إلى المرسل للإشارة إلى انتهاء صلاحية الحزمة.- يتم استخدام TTL لمنع تداول الحزم إلى أجل غير مسمى في الشبكة، مما قد يسبب ازدحامًا ويقلل من أداء الشبكة.

- كما أنه يساعد على منع الحزم من الوقوع في حلقات التوجيه، حيث تنتقل الحزم بشكل مستمر بين نفس مجموعة أجهزة التوجيه دون الوصول إلى وجهتها على الإطلاق.

- بالإضافة إلى ذلك، يمكن استخدام TTL للمساعدة في اكتشاف هجمات انتحال IP ومنعها، حيث يحاول المهاجم انتحال شخصية جهاز آخر على الشبكة باستخدام عنوان IP مزيف أو مزيف. من خلال الحد من عدد القفزات التي يمكن أن تنتقلها الحزمة، يمكن أن تساعد TTL في منع توجيه الحزم إلى وجهات غير شرعية.

ما هو DHCP؟ كيف يعمل؟

إنه يرمز إلى بروتوكول التكوين الديناميكي للمضيف ويخصص عناوين IP وأقنعة الشبكة الفرعية والبوابات للمضيفين. هذه هي الطريقة التي تعمل بها:

- يقوم المضيف عند الدخول إلى الشبكة ببث رسالة بحثًا عن خادم DHCP (DHCP DISCOVER)

- يتم إرسال رسالة العرض مرة أخرى بواسطة خادم DHCP كحزمة تحتوي على وقت الإيجار وقناع الشبكة الفرعية وعناوين IP وما إلى ذلك (عرض DHCP)

- اعتمادًا على العرض الذي تم قبوله، يرسل العميل بثًا للرد لإعلام كافة خوادم DHCP (طلب DHCP)

- يرسل الخادم إقرارًا (DHCP ACK)

اقرأ المزيد هنا

هل يمكن أن يكون لديك خادمين DHCP على نفس الشبكة؟ كيف يعمل؟

من الممكن أن يكون لديك خادمين DHCP على نفس الشبكة، ومع ذلك، لا يوصى بذلك، ومن المهم تكوينهما بعناية لمنع التعارضات ومشاكل التكوين.

عند تكوين خادمين DHCP على نفس الشبكة، هناك خطر من قيام كلا الخادمين بتعيين عناوين IP وإعدادات تكوين الشبكة الأخرى لنفس الجهاز، مما قد يتسبب في حدوث تعارضات ومشكلات في الاتصال. بالإضافة إلى ذلك، إذا تم تكوين خوادم DHCP بإعدادات أو خيارات مختلفة للشبكة، فقد تتلقى الأجهزة الموجودة على الشبكة إعدادات تكوين متعارضة أو غير متناسقة.- ومع ذلك، في بعض الحالات، قد يكون من الضروري وجود خادمي DHCP على نفس الشبكة، كما هو الحال في الشبكات الكبيرة حيث قد لا يتمكن خادم DHCP واحد من التعامل مع جميع الطلبات. في مثل هذه الحالات، يمكن تكوين خوادم DHCP لخدمة نطاقات عناوين IP مختلفة أو شبكات فرعية مختلفة، بحيث لا تتداخل مع بعضها البعض.

ما هو نفق SSL؟ كيف يعمل؟

- إن نفق SSL (طبقة المقابس الآمنة) هو أسلوب يستخدم لإنشاء اتصال آمن ومشفر بين نقطتي نهاية عبر شبكة غير آمنة، مثل الإنترنت. يتم إنشاء نفق SSL عن طريق تغليف حركة المرور داخل اتصال SSL، مما يوفر السرية والنزاهة والمصادقة.

وإليك كيفية عمل نفق SSL:

يبدأ العميل اتصال SSL بالخادم، وهو ما يتضمن عملية مصافحة لإنشاء جلسة SSL.- بمجرد إنشاء جلسة SSL، يتفاوض العميل والخادم على معلمات التشفير، مثل خوارزمية التشفير وطول المفتاح، ثم يتبادلان الشهادات الرقمية لمصادقة بعضهما البعض.

- يرسل العميل بعد ذلك حركة المرور عبر نفق SSL إلى الخادم، الذي يقوم بفك تشفير حركة المرور وإعادة توجيهها إلى وجهتها.

- يرسل الخادم حركة المرور مرة أخرى عبر نفق SSL إلى العميل، الذي يقوم بفك تشفير حركة المرور وإعادة توجيهها إلى التطبيق.

ما هو المقبس؟ أين يمكنك رؤية قائمة المقابس في نظامك؟

المقبس عبارة عن نقطة نهاية برمجية تتيح الاتصال ثنائي الاتجاه بين العمليات عبر الشبكة. توفر المقابس واجهة موحدة لاتصالات الشبكة، مما يسمح للتطبيقات بإرسال واستقبال البيانات عبر الشبكة. لعرض قائمة المقابس المفتوحة على نظام Linux: netstat -an- يعرض هذا الأمر قائمة بجميع المقابس المفتوحة، بالإضافة إلى البروتوكول والعنوان المحلي والعنوان الخارجي والحالة.

ما هو IPv6؟ لماذا يجب أن نفكر في استخدامه إذا كان لدينا IPv4؟

- IPv6 (بروتوكول الإنترنت الإصدار 6) هو أحدث إصدار من بروتوكول الإنترنت (IP)، والذي يُستخدم للتعرف على الأجهزة الموجودة على الشبكة والتواصل معها. عناوين IPv6 هي عناوين 128 بت ويتم التعبير عنها بالتدوين الست عشري، مثل 2001:0db8:85a3:0000:0000:8a2e:0370:7334.

هناك عدة أسباب تدفعنا إلى التفكير في استخدام IPv6 بدلاً من IPv4:

مساحة العنوان: يحتوي IPv4 على مساحة عنوان محدودة، والتي تم استنفادها في أجزاء كثيرة من العالم. يوفر IPv6 مساحة عنوان أكبر بكثير، مما يسمح بتريليونات عناوين IP الفريدة.- الأمان: يتضمن IPv6 دعمًا مدمجًا لـ IPsec، الذي يوفر تشفيرًا ومصادقة شاملة لحركة مرور الشبكة.

- الأداء: يتضمن IPv6 ميزات يمكن أن تساعد في تحسين أداء الشبكة، مثل توجيه البث المتعدد، الذي يسمح بإرسال حزمة واحدة إلى وجهات متعددة في وقت واحد.

- تكوين مبسط للشبكة: يتضمن IPv6 ميزات يمكنها تبسيط تكوين الشبكة، مثل التكوين التلقائي عديم الحالة، والذي يسمح للأجهزة بتكوين عناوين IPv6 الخاصة بها تلقائيًا دون الحاجة إلى خادم DHCP.

- دعم أفضل للتنقل: يتضمن IPv6 ميزات يمكنها تحسين دعم التنقل، مثل Mobile IPv6، الذي يسمح للأجهزة بالحفاظ على عناوين IPv6 الخاصة بها أثناء تنقلها بين الشبكات المختلفة.

ما هي شبكة محلية ظاهرية (VLAN)؟

- شبكة VLAN (شبكة المنطقة المحلية الافتراضية) هي شبكة منطقية تجمع مجموعة من الأجهزة معًا على شبكة فعلية، بغض النظر عن موقعها الفعلي. يتم إنشاء شبكات VLAN عن طريق تكوين محولات الشبكة لتعيين معرف VLAN محدد للإطارات المرسلة بواسطة الأجهزة المتصلة بمنفذ معين أو مجموعة من المنافذ الموجودة على المحول.

ما هو MTU؟

يعنيMTU وحدة الإرسال القصوى. إنه حجم أكبر وحدة بيانات البروتوكول (PDU) التي يمكن إرسالها في معاملة واحدة.

ماذا يحدث إذا قمت بإرسال حزمة أكبر من MTU؟

باستخدام بروتوكول IPv4، يمكن لجهاز التوجيه تجزئة وحدة PDU ثم إرسال كافة وحدات PDU المجزأة من خلال المعاملة.

مع بروتوكول IPv6، فإنه يصدر خطأ لجهاز الكمبيوتر الخاص بالمستخدم.

صحيح أم خطأ؟ يستخدم Ping UDP لأنه لا يهتم بالاتصال الموثوق

خطأ شنيع. يستخدم Ping بالفعل ICMP (بروتوكول رسائل التحكم في الإنترنت) وهو بروتوكول شبكة يستخدم لإرسال رسائل التشخيص ورسائل التحكم المتعلقة باتصالات الشبكة.

ما هو SDN؟

يعنيSDN الشبكات المعرفة بالبرمجيات. إنه أسلوب لإدارة الشبكة يركز على مركزية التحكم في الشبكة، مما يمكّن المسؤولين من إدارة سلوك الشبكة من خلال تجريد البرامج.- في الشبكة التقليدية، يتم تكوين وإدارة أجهزة الشبكة مثل أجهزة التوجيه والمحولات وجدران الحماية بشكل فردي، باستخدام برامج متخصصة أو واجهات سطر الأوامر. في المقابل، يفصل SDN مستوى التحكم في الشبكة عن مستوى البيانات، مما يسمح للمسؤولين بإدارة سلوك الشبكة من خلال وحدة تحكم برمجية مركزية.

ما هي اللجنة الدولية لشؤون المفقودين؟ ما هو استخدامه ل؟

- يعنيICMP بروتوكول رسائل التحكم في الإنترنت. وهو بروتوكول يستخدم لأغراض التشخيص والتحكم في شبكات IP. وهو جزء من مجموعة بروتوكولات الإنترنت، ويعمل في طبقة الشبكة.

يتم استخدام رسائل ICMP لمجموعة متنوعة من الأغراض، بما في ذلك:

الإبلاغ عن الأخطاء: تُستخدم رسائل ICMP للإبلاغ عن الأخطاء التي تحدث في الشبكة، مثل الحزمة التي لا يمكن تسليمها إلى وجهتها.- Ping: يُستخدم ICMP لإرسال رسائل ping، والتي تُستخدم لاختبار ما إذا كان يمكن الوصول إلى مضيف أو شبكة وقياس وقت ذهاب الحزم ذهابًا وإيابًا.

- اكتشاف MTU للمسار: يتم استخدام ICMP لاكتشاف وحدة الإرسال القصوى (MTU) للمسار، وهو أكبر حجم للحزمة التي يمكن إرسالها دون تجزئة.

- Traceroute: يتم استخدام ICMP بواسطة الأداة المساعدة Traceroute لتتبع المسار الذي تسلكه الحزم عبر الشبكة.

- اكتشاف جهاز التوجيه: يتم استخدام ICMP لاكتشاف أجهزة التوجيه في الشبكة.

ما هو NAT؟ كيف يعمل؟

NAT تعني ترجمة عنوان الشبكة. إنها طريقة لتعيين عدة عناوين خاصة محلية إلى عنوان عام قبل نقل المعلومات. تستخدم المؤسسات التي تريد أن تستخدم أجهزة متعددة عنوان IP واحدًا NAT، كما تفعل معظم أجهزة التوجيه المنزلية. على سبيل المثال، يمكن أن يكون عنوان IP الخاص بجهاز الكمبيوتر الخاص بك هو 192.168.1.100، لكن جهاز التوجيه الخاص بك يقوم بتعيين حركة المرور إلى عنوان IP العام الخاص به (على سبيل المثال 1.1.1.1). سيرى أي جهاز على الإنترنت حركة المرور القادمة من عنوان IP العام الخاص بك (1.1.1.1) بدلاً من عنوان IP الخاص بك (192.168.1.100).

ما رقم المنفذ المستخدم في كل من البروتوكولات التالية؟:- سش

- SMTP

- HTTP

- DNS

- HTTPS

- بروتوكول نقل الملفات

- سفتب

إس إس إتش - 22- سمتب - 25

- HTTP - 80

- DNS - 53

- HTTPS - 443

- بروتوكول نقل الملفات - 21

- سفتب - 22

ما هي العوامل التي تؤثر على أداء الشبكة؟

يمكن أن تؤثر عدة عوامل على أداء الشبكة، بما في ذلك:

عرض النطاق الترددي: يمكن أن يؤثر عرض النطاق الترددي المتوفر لاتصال الشبكة بشكل كبير على أدائها. يمكن أن تواجه الشبكات ذات النطاق الترددي المحدود معدلات نقل بيانات بطيئة وزمن وصول مرتفع واستجابة ضعيفة.- الكمون: يشير الكمون إلى التأخير الذي يحدث عند نقل البيانات من نقطة واحدة في الشبكة إلى أخرى. يمكن أن يؤدي زمن الوصول العالي إلى بطء أداء الشبكة، خاصة بالنسبة لتطبيقات الوقت الفعلي مثل مؤتمرات الفيديو والألعاب عبر الإنترنت.

- ازدحام الشبكة: عندما يستخدم عدد كبير جدًا من الأجهزة شبكة في نفس الوقت، يمكن أن يحدث ازدحام الشبكة، مما يؤدي إلى بطء معدلات نقل البيانات وضعف أداء الشبكة.

- فقدان الحزمة: يحدث فقدان الحزمة عندما يتم إسقاط حزم البيانات أثناء الإرسال. يمكن أن يؤدي ذلك إلى تباطؤ سرعات الشبكة وانخفاض أداء الشبكة بشكل عام.

- طوبولوجيا الشبكة: يمكن أن يؤثر التخطيط الفعلي للشبكة، بما في ذلك وضع المحولات وأجهزة التوجيه وأجهزة الشبكة الأخرى، على أداء الشبكة.

- بروتوكول الشبكة: تتميز بروتوكولات الشبكة المختلفة بخصائص أداء مختلفة، مما قد يؤثر على أداء الشبكة. على سبيل المثال، يعد TCP بروتوكولًا موثوقًا يمكنه ضمان تسليم البيانات، ولكنه قد يؤدي أيضًا إلى أداء أبطأ بسبب الحمل المطلوب للتحقق من الأخطاء وإعادة الإرسال.

- أمان الشبكة: يمكن أن تؤثر التدابير الأمنية مثل جدران الحماية والتشفير على أداء الشبكة، خاصة إذا كانت تتطلب قوة معالجة كبيرة أو تقدم زمن وصول إضافي.

- المسافة: يمكن أن تؤثر المسافة المادية بين الأجهزة الموجودة على الشبكة على أداء الشبكة، خاصة بالنسبة للشبكات اللاسلكية حيث يمكن أن تؤثر قوة الإشارة والتداخل على معدلات الاتصال ونقل البيانات.

ما هو APIPA؟

APIPA عبارة عن مجموعة من عناوين IP التي يتم تخصيصها للأجهزة عندما لا يمكن الوصول إلى خادم DHCP الرئيسي

ما هو نطاق IP الذي تستخدمه APIPA؟

تستخدم APIPA نطاق IP: 169.254.0.1 - 169.254.255.254.

طائرة التحكم وطائرة البيانات

إلى ماذا تشير عبارة "طائرة التحكم"؟

يعد مستوى التحكم جزءًا من الشبكة الذي يقرر كيفية توجيه الحزم وإعادة توجيهها إلى موقع مختلف.

ما الذي يشير إليه "مستوى البيانات"؟

يعد مستوى البيانات جزءًا من الشبكة التي تقوم فعليًا بإعادة توجيه البيانات/الحزم.

إلى ماذا تشير عبارة "طائرة الإدارة"؟

ويشير إلى وظائف المراقبة والإدارة.

إلى أي مستوى (بيانات، تحكم، ...) ينتمي إنشاء جداول التوجيه؟

طائرة التحكم.

شرح بروتوكول الشجرة الممتدة (STP).

ما هو تجميع الارتباط؟ لماذا يتم استخدامه؟

ما هو التوجيه غير المتماثل؟ كيفية التعامل معها؟

ما هي بروتوكولات التراكب (النفق) التي تعرفها؟

ما هو GRE؟ كيف يعمل؟

ما هو VXLAN؟ كيف يعمل؟

ما هو SNAT؟

شرح OSPF.

OSPF (افتح أقصر مسار أولاً) هو بروتوكول توجيه يمكن تنفيذه على أنواع مختلفة من أجهزة التوجيه. بشكل عام، يتم دعم OSPF على معظم أجهزة التوجيه الحديثة، بما في ذلك تلك التي يقدمها بائعون مثل Cisco وJuniper وHuawei. تم تصميم البروتوكول للعمل مع الشبكات القائمة على IP، بما في ذلك IPv4 وIPv6. كما أنه يستخدم تصميمًا هرميًا للشبكة، حيث يتم تجميع أجهزة التوجيه في مناطق، بحيث يكون لكل منطقة خريطة هيكلية خاصة بها وجدول توجيه. يساعد هذا التصميم على تقليل كمية معلومات التوجيه التي يلزم تبادلها بين أجهزة التوجيه وتحسين قابلية توسيع الشبكة.

أنواع أجهزة التوجيه OSPF 4 هي:

- راوتر داخلي

- أجهزة توجيه حدود المنطقة

- أجهزة التوجيه الحدودية للأنظمة المستقلة

- أجهزة التوجيه العمود الفقري

تعرف على المزيد حول أنواع أجهزة توجيه OSPF: https://www.educba.com/ospf-router-types/

ما هو الكمون؟

الكمون هو الوقت الذي تستغرقه المعلومات للوصول إلى وجهتها من المصدر.

ما هو عرض النطاق الترددي؟

عرض النطاق الترددي هو قدرة قناة الاتصال على قياس كمية البيانات التي يمكن لهذه الأخيرة التعامل معها خلال فترة زمنية محددة. المزيد من عرض النطاق الترددي يعني المزيد من التعامل مع حركة المرور وبالتالي المزيد من نقل البيانات.

ما هو الإنتاجية؟

تشير الإنتاجية إلى قياس الكمية الحقيقية للبيانات المنقولة خلال فترة زمنية معينة عبر أي قناة إرسال.

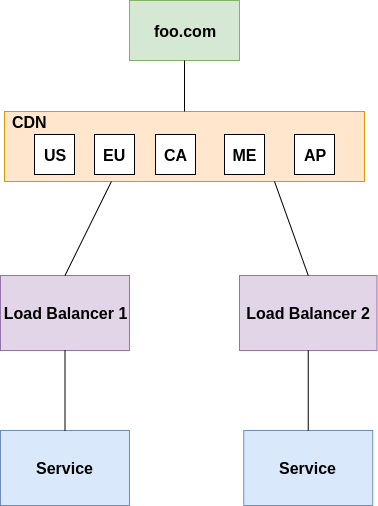

عند إجراء استعلام بحث، ما هو الأهم، زمن الوصول أم الإنتاجية؟ وكيف نضمن أننا ندير البنية التحتية العالمية؟

كمون. للحصول على زمن استجابة جيد، يجب إعادة توجيه استعلام البحث إلى أقرب مركز بيانات.

عند تحميل مقطع فيديو، ما هو الأهم، زمن الوصول أم الإنتاجية؟ وكيف يمكن التأكد من ذلك؟

الإنتاجية. للحصول على إنتاجية جيدة، يجب توجيه دفق التحميل إلى رابط غير مستغل بشكل كافٍ.

ما هي الاعتبارات الأخرى (باستثناء زمن الوصول والإنتاجية) الموجودة عند إعادة توجيه الطلبات؟

- حافظ على تحديث ذاكرة التخزين المؤقت (مما يعني أنه لا يمكن إعادة توجيه الطلب إلى أقرب مركز بيانات)

شرح العمود الفقري والأوراق

"Spine & Leaf" عبارة عن طوبولوجيا شبكة تُستخدم بشكل شائع في بيئات مراكز البيانات لتوصيل محولات متعددة وإدارة حركة مرور الشبكة بكفاءة. تُعرف أيضًا باسم بنية "العمود الفقري" أو طوبولوجيا "العمود الفقري للورقة". يوفر هذا التصميم نطاقًا تردديًا عاليًا وزمن وصول منخفض وقابلية للتوسع، مما يجعله مثاليًا لمراكز البيانات الحديثة التي تتعامل مع كميات كبيرة من البيانات وحركة المرور. يوجد داخل شبكة Spine & Leaf نوعان رئيسيان من المفاتيح:

- مفاتيح العمود الفقري: مفاتيح العمود الفقري هي مفاتيح عالية الأداء مرتبة في طبقة العمود الفقري. تعمل هذه المفاتيح بمثابة قلب الشبكة وعادةً ما تكون مترابطة مع كل مفتاح طرفي. يتم توصيل كل مفتاح عمود الفقري بجميع المفاتيح الطرفية الموجودة في مركز البيانات.

- مفاتيح الأوراق: تتصل مفاتيح الأوراق بالأجهزة الطرفية مثل الخوادم ومصفوفات التخزين ومعدات الشبكات الأخرى. يتم توصيل كل مفتاح ورقي بكل مفتاح عمود فقري في مركز البيانات. يؤدي هذا إلى إنشاء اتصال شبكي كامل وغير معوق بين مفاتيح الأوراق والعمود الفقري، مما يضمن إمكانية اتصال أي مفتاح أوراق مع أي مفتاح أوراق آخر بأقصى قدر من الإنتاجية.

أصبحت بنية Spine & Leaf ذات شعبية متزايدة في مراكز البيانات نظرًا لقدرتها على التعامل مع متطلبات الحوسبة السحابية الحديثة والمحاكاة الافتراضية وتطبيقات البيانات الضخمة، مما يوفر بنية تحتية شبكية قابلة للتطوير وعالية الأداء وموثوقة

ما هو ازدحام الشبكة؟ ما الذي يمكن أن يسبب ذلك؟

يحدث ازدحام الشبكة عندما يكون هناك الكثير من البيانات التي يمكن نقلها على الشبكة ولا تملك سعة كافية للتعامل مع الطلب.

يمكن أن يؤدي هذا إلى زيادة زمن الوصول وفقدان الحزمة. يمكن أن تكون الأسباب متعددة، مثل الاستخدام العالي للشبكة، أو عمليات نقل الملفات الكبيرة، أو البرامج الضارة، أو مشكلات الأجهزة، أو مشكلات تصميم الشبكة.

لمنع ازدحام الشبكة، من المهم مراقبة استخدام الشبكة وتنفيذ إستراتيجيات للحد من الطلب أو إدارته.

ماذا يمكنك أن تخبرني عن تنسيق حزمة UDP؟ ماذا عن تنسيق حزمة TCP؟ كيف يختلف الأمر؟

ما هي خوارزمية التراجع الأسي؟ أين يتم استخدامه؟

باستخدام كود هامينغ، ما هي الكلمة الرمزية لكلمة البيانات التالية 100111010001101؟

00110011110100011101

أعط أمثلة على البروتوكولات الموجودة في طبقة التطبيق

بروتوكول نقل النص التشعبي (HTTP) - يستخدم لصفحات الويب على الإنترنت- بروتوكول نقل البريد البسيط (SMTP) - نقل البريد الإلكتروني

- شبكة الاتصالات - (TELNET) - محاكاة طرفية للسماح للعميل بالوصول إلى خادم telnet

- بروتوكول نقل الملفات (FTP) - يسهل نقل الملفات بين أي جهازين

- نظام اسم المجال (DNS) - ترجمة اسم المجال

- بروتوكول التكوين الديناميكي للمضيف (DHCP) - يخصص عناوين IP وأقنعة الشبكة الفرعية والبوابات للمضيفين

- بروتوكول إدارة الشبكة البسيط (SNMP) - يجمع البيانات على الأجهزة الموجودة على الشبكة

أعط أمثلة على البروتوكولات الموجودة في طبقة الشبكة

بروتوكول الإنترنت (IP) - يساعد في توجيه الحزم من جهاز إلى آخر- بروتوكول رسائل التحكم بالإنترنت (ICMP) - يتيح للشخص معرفة ما يحدث مثل رسائل الخطأ ومعلومات تصحيح الأخطاء

ما هو HSTS؟

HTTP Strict Transport Security هو توجيه لخادم الويب يُعلم وكلاء المستخدم ومتصفحات الويب بكيفية التعامل مع اتصاله من خلال رأس استجابة يتم إرساله في البداية والعودة إلى المتصفح. يؤدي هذا إلى فرض الاتصالات عبر تشفير HTTPS، متجاهلاً استدعاء أي برنامج نصي لتحميل أي مورد في هذا المجال عبر HTTP. اقرأ المزيد [هنا](https://www.globalsign.com/en/blog/what-is-hsts-and-how-do-i-use-it#:~:text=HTTP%20Strict%20Transport%20Security %20(HSTS، و%20back%20to%20the%20browser.)

الشبكة - منوعات

ما هو الإنترنت؟ هل هي نفس شبكة الويب العالمية؟

يشير الإنترنت إلى شبكة من الشبكات، تنقل كميات هائلة من البيانات حول العالم.

شبكة الويب العالمية هي تطبيق يعمل على ملايين الخوادم، أعلى شبكة الإنترنت، ويمكن الوصول إليها من خلال ما يعرف بمتصفح الويب

ما هو مزود خدمة الإنترنت؟

ISP (مزود خدمة الإنترنت) هو مزود شركة الإنترنت المحلية.

نظام التشغيل

تمارين نظام التشغيل

| اسم | عنوان | الهدف والتعليمات | حل | تعليقات |

|---|

| شوكة 101 | شوكة | وصلة | وصلة | |

| شوكة 102 | شوكة | وصلة | وصلة | |

نظام التشغيل - التقييم الذاتي

ما هو نظام التشغيل؟

من كتاب "أنظمة التشغيل: ثلاث قطع سهلة":

"مسؤول عن تسهيل تشغيل البرامج (حتى السماح لك بتشغيل الكثيرين على ما يبدو في نفس الوقت) ، والسماح للبرامج بمشاركة الذاكرة ، وتمكين البرامج للتفاعل مع الأجهزة ، وغيرها من الأشياء الممتعة من هذا القبيل".

نظام التشغيل - العملية

هل يمكنك شرح ما هي العملية؟

العملية هي برنامج قيد التشغيل. البرنامج هو واحد أو أكثر من التعليمات ويتم تنفيذ البرنامج (أو العملية) بواسطة نظام التشغيل.

إذا كان عليك تصميم واجهة برمجة تطبيقات للعمليات في نظام التشغيل ، كيف ستبدو API هذه؟

سوف تدعم ما يلي:

إنشاء - اسمح لإنشاء عمليات جديدة- حذف - السماح لإزالة/تدمير العمليات

- الدولة - اسمح للتحقق من حالة العملية ، سواء كانت قيد التشغيل ، أو توقف ، أو انتظار ، إلخ.

- توقف - اسمح لوقف عملية التشغيل

كيف يتم إنشاء العملية؟

نظام التشغيل يقرأ رمز البرنامج وأي بيانات إضافية ذات صلة- يتم تحميل رمز البرنامج في الذاكرة أو بشكل أكثر تحديداً ، في مساحة عنوان العملية.

- يتم تخصيص الذاكرة لمكدس البرنامج (ويعرف أيضًا باسم مكدس وقت التشغيل). المكدس الذي تم تهيئته أيضًا بواسطة نظام التشغيل مع بيانات مثل ArgV و ArgC والمعلمات إلى Main ()

- تم تخصيص الذاكرة لكومة البرنامج المطلوبة للبيانات المخصصة ديناميكيًا مثل قوائم هياكل البيانات المرتبطة وجداول التجزئة

- يتم تنفيذ مهام تهيئة الإدخال/الإخراج ، كما هو الحال في أنظمة UNIX/Linux ، حيث تحتوي كل عملية على 3 واصفات ملفات (الإدخال والإخراج والخطأ)

- تشغيل البرنامج ، بدءًا من Main ()

صحيح أم خطأ؟ يتم تحميل البرنامج في الذاكرة بفارغ الصبر (كل مرة)

خطأ شنيع. كان هذا صحيحًا في الماضي ، لكن أنظمة التشغيل اليوم تؤدي تحميل كسول ، مما يعني فقط أن القطع ذات الصلة المطلوبة للعملية يتم تشغيلها أولاً.

ما هي حالات العملية المختلفة؟

التشغيل - إنه تنفيذ تعليمات- جاهز - إنه جاهز للتشغيل ، ولكن لأسباب مختلفة معلقة

- تم حظره - إنه ينتظر إكمال بعض العمليات ، على سبيل المثال طلب القرص I/O

ما هي بعض الأسباب التي تجعل العملية محظورة؟

عمليات الإدخال/الإخراج (مثل القراءة من قرص)- في انتظار حزمة من شبكة

ما هو الاتصالات Inter Process (IPC)؟

يشير الاتصال بين العمليات (IPC) إلى الآليات التي يوفرها نظام تشغيل يسمح للعمليات بإدارة البيانات المشتركة.

ما هو "مشاركة الوقت"؟

حتى عند استخدام نظام مع وحدة المعالجة المركزية المادية ، من الممكن السماح لمستخدمين متعددين بالعمل عليها وتشغيل البرامج. هذا ممكن مع مشاركة الوقت ، حيث تتم مشاركة موارد الحوسبة بطريقة يبدو للمستخدم ، يحتوي النظام على وحدات المعالجة المركزية متعددة ، ولكن في الواقع ، فهو ببساطة وحدة معالجة مُشاركت من خلال تطبيق Multiprogramming و Multi-Tasking.

ما هو "مشاركة الفضاء"؟

إلى حد ما عكس الوقت المشاركة. بينما يتم استخدام مورد في الوقت المناسب لفترة من الوقت من قبل كيان ، ثم يمكن استخدام نفس المورد من قبل مورد آخر ، في المساحة تتم مشاركة المساحة من قبل كيانات متعددة ولكن بطريقة لا يتم نقلها بينهما.

يتم استخدامه بواسطة كيان واحد ، حتى يقرر هذا الكيان التخلص منه. خذ على سبيل المثال التخزين. في التخزين ، ملف لك ، حتى تقرر حذفه.

ما المكون الذي يحدد العملية التي يتم تشغيلها في لحظة معينة في الوقت المناسب؟

مجدول وحدة المعالجة المركزية

نظام التشغيل - الذاكرة

ما هي "الذاكرة الافتراضية" وما الغرض الذي يخدم؟

تجمع الذاكرة الافتراضية بين ذاكرة الوصول العشوائي لجهاز الكمبيوتر الخاص بك ومساحة مؤقتة على القرص الصلب. عندما تعمل RAM ، تساعد الذاكرة الظاهرية على نقل البيانات من ذاكرة الوصول العشوائي إلى مساحة تسمى ملف الترحيل. يمكن أن يؤدي نقل البيانات إلى ملف الترحيل إلى تحرير ذاكرة الوصول العشوائي ، حتى يتمكن جهاز الكمبيوتر الخاص بك من إكمال عمله. بشكل عام ، كلما زاد عدد ذاكرة الوصول العشوائي التي يتمتع بها جهاز الكمبيوتر الخاص بك ، زادت أسرع البرامج. https://www.minitool.com/lib/virtual-memory.html

ما هو ترحيل الطلب؟

ترحيل الطلب هو تقنية لإدارة الذاكرة حيث يتم تحميل الصفحات في الذاكرة الفعلية فقط عند الوصول إليها من قبل العملية. يعمل على تحسين استخدام الذاكرة عن طريق تحميل الصفحات عند الطلب ، مما يقلل من زمن التشغيل الناتج عن العمل والنفقات العامة. ومع ذلك ، فإنه يقدم بعض الكمون عند الوصول إلى الصفحات لأول مرة. بشكل عام ، إنه نهج فعال من حيث التكلفة لإدارة موارد الذاكرة في أنظمة التشغيل.

ما هي النسخ على الكتابة؟

النسخ على write (Cow) هو مفهوم إدارة الموارد ، بهدف تقليل نسخ المعلومات غير الضرورية. إنه مفهوم ، يتم تنفيذه على سبيل المثال داخل Posix Fork Syscall ، والذي ينشئ عملية مكررة لعملية الاتصال. الفكرة:

إذا تمت مشاركة الموارد بين كيانين أو أكثر (على سبيل المثال ، فإن شرائح الذاكرة المشتركة بين عمليتين) ، لا تحتاج الموارد إلى نسخها لكل كيان ، ولكن كل كيان لديه إذن الوصول إلى عملية القراءة على المورد المشترك. (يتم تمييز الأجزاء المشتركة على أنها قراءة فقط) (فكر في كل كيان له مؤشر إلى موقع المورد المشترك ، والذي يمكن إلحاقه بقراءة قيمته)- إذا كان أحد الكيانات يقوم بإجراء عملية كتابة على مورد مشترك ، فستنشأ مشكلة ، حيث سيتم تغيير المورد أيضًا بشكل دائم لجميع الكيانات الأخرى التي تشاركها. (فكر في عملية تعديل بعض المتغيرات على المكدس ، أو تخصيص بعض البيانات ديناميكيًا على الكومة ، فإن هذه التغييرات على المورد المشترك ستطبق أيضًا على جميع العمليات الأخرى ، وهذا بالتأكيد سلوك غير مرغوب فيه)

- كحل فقط ، إذا كانت عملية الكتابة على وشك أن يتم تنفيذها على مورد مشترك ، يتم نسخ هذا المورد أولاً ثم يتم تطبيق التغييرات.

ما هي النواة ، وماذا تفعل؟

kernel جزء من نظام التشغيل وهو مسؤول عن مهام مثل:

تخصيص الذاكرة- عمليات الجدول الزمني

- التحكم في وحدة المعالجة المركزية

صحيح أم خطأ؟ يتم تحميل بعض أجزاء الكود في النواة في مناطق محمية من الذاكرة بحيث لا يمكن للتطبيقات الكتابة فوقها.

حقيقي

ما هو Posix؟

POSIX (واجهة نظام التشغيل المحمولة) هي مجموعة من المعايير التي تحدد الواجهة بين نظام تشغيل وبرامج تطبيق يشبه UNIX.

اشرح ما هو Semaphore وما دوره في أنظمة التشغيل.

الإشارة هي عبارة عن متزامنة بدائية تستخدم في أنظمة التشغيل والبرمجة المتزامنة للتحكم في الوصول إلى الموارد المشتركة. إنه نوع بيانات متغير أو مجردة يعمل كآلية عداد أو آلية إشارات لإدارة الوصول إلى الموارد عن طريق عمليات أو مؤشرات الترابط المتعددة.

ما هو ذاكرة التخزين المؤقت؟ ما هو المخزن المؤقت؟

ذاكرة التخزين المؤقت: يتم استخدام ذاكرة التخزين المؤقت عادةً عندما تقرأ العمليات والكتابة إلى القرص لجعل العملية أسرع ، من خلال جعل بيانات مماثلة تستخدمها برامج مختلفة يمكن الوصول إليها بسهولة. العازلة: مكان محجوز في ذاكرة الوصول العشوائي ، والذي يستخدم للاحتفاظ بالبيانات لأغراض مؤقتة.

الافتراضية

ما هو الافتراضية؟

يستخدم المحاكاة الافتراضية البرامج لإنشاء طبقة تجريبية فوق أجهزة الكمبيوتر ، والتي تتيح لعناصر الأجهزة لجهاز كمبيوتر واحد - المعالجات ، الذاكرة ، التخزين والمزيد - تقسيمها إلى أجهزة كمبيوتر افتراضية متعددة ، تسمى بشكل شائع الأجهزة الظاهرية (VMS).

ما هو Hypervisor؟

Red Hat: "Hypervisor هو برنامج يقوم بإنشاء وتشغيل الأجهزة الافتراضية (VMS). VMs. "

اقرأ المزيد هنا

ما هي أنواع العناوين المفرطة؟

استضافت Hypervisors و Hypervisors المعادن.

ما هي مزايا وعيوب فرط المعادن العارية على Hypervisor المستضافة؟

نظرًا لوجود برامج تشغيل خاصة به وصول مباشر إلى مكونات الأجهزة ، فإن Hypervisor الباريمي في كثير من الأحيان يكون له عروض أفضل مع الاستقرار وقابلية التوسع.

من ناحية أخرى ، من المحتمل أن يكون هناك بعض القيود المتعلقة بالتحميل (أي) برامج التشغيل ، وبالتالي فإن Hypervisor المستضافة عادةً ما يستفيد من توافق أفضل في الأجهزة.

ما هي أنواع المحاكاة الافتراضية الموجودة؟

نظام تشغيل نظام المحاكاة الافتراضية نظام التشغيل الافتراضي للمحاكاة الافتراضية للمحاكاة الافتراضية

هل الحاويات هو نوع من المحاكاة الافتراضية؟

نعم ، إنه محاكاة افتراضية على مستوى النظام ، حيث تتم مشاركة النواة وتسمح باستخدام مثيلات متعددة من مساحات المستخدم المعزولة.

كيف غير إدخال الأجهزة الافتراضية الصناعة والطريقة التي تم بها نشر التطبيقات؟

سمح إدخال الأجهزة الافتراضية للشركات بنشر تطبيقات أعمال متعددة على نفس الأجهزة ، بينما يتم فصل كل تطبيق عن بعضها البعض بطريقة مضمونة ، حيث يعمل كل منها على نظام التشغيل المنفصل الخاص به.

الآلات الافتراضية

هل نحتاج إلى أجهزة افتراضية في عصر الحاويات؟ هل ما زالوا ذوي الصلة؟

نعم ، لا تزال الأجهزة الافتراضية ذات صلة حتى في عصر الحاويات. في حين توفر الحاويات بديلاً خفيف الوزن ومحمول للأجهزة الافتراضية ، إلا أن لديها قيودًا معينة. لا تزال الأجهزة الافتراضية مهمة لأنها توفر العزلة والأمان ، ويمكنها تشغيل أنظمة تشغيل مختلفة ، وهي جيدة للتطبيقات القديمة. قيود الحاويات على سبيل المثال هي مشاركة kernel المضيف.

بروميثيوس

ما هو بروميثيوس؟ ما هي بعض ميزات بروميثيوس الرئيسية؟

Prometheus هي مجموعة أدوات شهيرة لمراقبة وتنبيه الأنظمة المفتوحة المصدر ، والتي تم تطويرها في الأصل في SoundCloud. تم تصميمه لجمع وتخزين بيانات السلسلة الزمنية ، والسماح بالاستعلام عن تلك البيانات وتحليلها باستخدام لغة استعلام قوية تسمى PROMQL. يستخدم Prometheus بشكل متكرر لمراقبة التطبيقات السحابية الأصلية ، والخدمات الدقيقة ، والبنية التحتية الحديثة الأخرى.

تشمل بعض الميزات الرئيسية لـ Prometheus:

1. Data model: Prometheus uses a flexible data model that allows users to organize and label their time-series data in a way that makes sense for their particular use case. Labels are used to identify different dimensions of the data, such as the source of the data or the environment in which it was collected.

2. Pull-based architecture: Prometheus uses a pull-based model to collect data from targets, meaning that the Prometheus server actively queries its targets for metrics data at regular intervals. This architecture is more scalable and reliable than a push-based model, which would require every target to push data to the server.

3. Time-series database: Prometheus stores all of its data in a time-series database, which allows users to perform queries over time ranges and to aggregate and analyze their data in various ways. The database is optimized for write-heavy workloads, and can handle a high volume of data with low latency.

4. Alerting: Prometheus includes a powerful alerting system that allows users to define rules based on their metrics data and to send alerts when certain conditions are met. Alerts can be sent via email, chat, or other channels, and can be customized to include specific details about the problem.

5. Visualization: Prometheus has a built-in graphing and visualization tool, called PromDash, which allows users to create custom dashboards to monitor their systems and applications. PromDash supports a variety of graph types and visualization options, and can be customized using CSS and JavaScript.

بشكل عام ، تعد Prometheus أداة قوية ومرنة لرصد وتحليل الأنظمة والتطبيقات ، وتستخدم على نطاق واسع في الصناعة للمراقبة والملاحظة السحابية.

في أي سيناريوهات ، قد يكون من الأفضل عدم استخدام بروميثيوس؟

من وثائق Prometheus: "إذا كنت بحاجة إلى دقة 100 ٪ ، مثل الفواتير لكل طلب".

صف بنية بروميثيوس والمكونات

تتكون بنية بروميثيوس من أربعة مكونات رئيسية:

1. Prometheus Server: The Prometheus server is responsible for collecting and storing metrics data. It has a simple built-in storage layer that allows it to store time-series data in a time-ordered database.

2. Client Libraries: Prometheus provides a range of client libraries that enable applications to expose their metrics data in a format that can be ingested by the Prometheus server. These libraries are available for a range of programming languages, including Java, Python, and Go.

3. Exporters: Exporters are software components that expose existing metrics from third-party systems and make them available for ingestion by the Prometheus server. Prometheus provides exporters for a range of popular technologies, including MySQL, PostgreSQL, and Apache.

4. Alertmanager: The Alertmanager component is responsible for processing alerts generated by the Prometheus server. It can handle alerts from multiple sources and provides a range of features for deduplicating, grouping, and routing alerts to appropriate channels.

بشكل عام ، تم تصميم بنية بروميثيوس لتكون قابلة للتطوير ومرونة للغاية. يمكن نشر مكتبات الخادم ومكتبات العميل بطريقة موزعة لدعم المراقبة عبر بيئات واسعة النطاق ديناميكية للغاية

هل يمكنك مقارنة Prometheus مع حلول أخرى مثل influxDB على سبيل المثال؟

بالمقارنة مع حلول المراقبة الأخرى ، مثل influxDB ، تشتهر Prometheus بأدائه العالي وقابلية التوسع. يمكنه التعامل مع كميات كبيرة من البيانات ويمكن دمجها بسهولة مع أدوات أخرى في النظام البيئي للمراقبة. من ناحية أخرى ، تشتهر effressdb بسهولة الاستخدام والبساطة. يحتوي على واجهة سهلة الاستخدام وتوفر واجهات برمجة التطبيقات سهلة الاستخدام لجمع البيانات والاستعلام عنها.

الحل الشائع الآخر ، Nagios ، هو نظام مراقبة أكثر تقليدية يعتمد على نموذج قائم على الدفع لجمع البيانات. كانت Nagios موجودة منذ فترة طويلة وهي معروفة باستقرارها وموثوقيتها. ومع ذلك ، بالمقارنة مع Prometheus ، يفتقر Nagios إلى بعض الميزات الأكثر تقدماً ، مثل نموذج البيانات متعدد الأبعاد ولغة الاستعلام القوية.

بشكل عام ، يعتمد اختيار حل المراقبة على الاحتياجات والمتطلبات المحددة للمؤسسة. على الرغم من أن Prometheus هو خيار رائع للمراقبة والتنبيه على نطاق واسع ، فقد يكون InfluxDB مناسبًا للبيئات الأصغر التي تتطلب سهولة الاستخدام والبساطة. لا يزال Nagios اختيارًا قويًا للمؤسسات التي تعطي الأولوية للاستقرار والموثوقية على الميزات المتقدمة.

ما هو تنبيه؟

في بروميثيوس ، يكون التنبيه هو الإخطار الذي يتم تشغيله عند استيفاء حالة أو عتبة محددة. يمكن تكوين التنبيهات للتشغيل عندما تعبر مقاييس معينة عتبة معينة أو عند حدوث أحداث محددة. بمجرد تشغيل التنبيه ، يمكن توجيهه إلى قنوات مختلفة ، مثل البريد الإلكتروني أو النداء أو الدردشة ، لإخطار الفرق أو الأفراد ذات الصلة لاتخاذ الإجراءات المناسبة. تعد التنبيهات مكونًا مهمًا في أي نظام مراقبة ، حيث تسمح للفرق باكتشاف المشكلات والاستجابة لها بشكل استباقي قبل أن تؤثر على المستخدمين أو تسبب وقت توقف النظام. ما هو مثال؟ ما هي الوظيفة؟

في بروميثيوس ، يشير مثيل إلى هدف واحد يتم مراقبه. على سبيل المثال ، خادم واحد أو خدمة واحدة. الوظيفة هي مجموعة من الحالات التي تؤدي نفس الوظيفة ، مثل مجموعة من خوادم الويب التي تخدم نفس التطبيق. تتيح لك الوظائف تحديد وإدارة مجموعة من الأهداف معًا.

في جوهرها ، فإن المثال هو هدف فردي يجمع Prometheus المقاييس ، في حين أن الوظيفة هي مجموعة من الحالات المماثلة التي يمكن إدارتها كمجموعة.

ما هي أنواع المقاييس الأساسية التي يدعمها بروميثيوس؟

يدعم Prometheus عدة أنواع من المقاييس ، بما في ذلك: 1. Counter: A monotonically increasing value used for tracking counts of events or samples. Examples include the number of requests processed or the total number of errors encountered. 2. Gauge: A value that can go up or down, such as CPU usage or memory usage. Unlike counters, gauge values can be arbitrary, meaning they can go up and down based on changes in the system being monitored. 3. Histogram: A set of observations or events that are divided into buckets based on their value. Histograms help in analyzing the distribution of a metric, such as request latencies or response sizes. 4. Summary: A summary is similar to a histogram, but instead of buckets, it provides a set of quantiles for the observed values. Summaries are useful for monitoring the distribution of request latencies or response sizes over time.

يدعم Prometheus أيضًا مختلف الوظائف والمشغلين لتجميع المقاييس والتلاعب بها ، مثل SUM و MAX و MIN والمعدل. هذه الميزات تجعلها أداة قوية لمراقبة وتنبيه مقاييس النظام.

ما هو المصدر؟ ما هو استخدامه ل؟

يعمل المصدر كجسر بين نظام الطرف الثالث أو التطبيق و Prometheus ، مما يجعل من الممكن لـ Prometheus مراقبة وتجميع البيانات من هذا النظام أو التطبيق. يعمل المصدر كخادم ، ويستمع على منفذ شبكة معين لطلبات من Prometheus لكشط المقاييس. يجمع مقاييس من نظام أو تطبيق الطرف الثالث ويحولها إلى تنسيق يمكن فهمه بواسطة Prometheus. ثم يعرض المصدر هذه المقاييس إلى Prometheus عبر نقطة نهاية HTTP ، مما يجعلها متاحة للجمع والتحليل.

يستخدم المصدرون بشكل شائع لمراقبة أنواع مختلفة من مكونات البنية التحتية مثل قواعد البيانات وخوادم الويب وأنظمة التخزين. على سبيل المثال ، هناك مصدرون متاحون لمراقبة قواعد البيانات الشائعة مثل MySQL و PostgreSQL ، وكذلك خوادم الويب مثل Apache و Nginx.

بشكل عام ، يعد المصدرون مكونًا حاسمًا في النظام البيئي Prometheus ، مما يسمح بمراقبة مجموعة واسعة من الأنظمة والتطبيقات ، وتوفير درجة عالية من المرونة والتمديد للمنصة.

ما هي أفضل ممارسات بروميثيوس؟

فيما يلي ثلاثة منهم: 1. Label carefully: Careful and consistent labeling of metrics is crucial for effective querying and alerting. Labels should be clear, concise, and include all relevant information about the metric. 2. Keep metrics simple: The metrics exposed by exporters should be simple and focus on a single aspect of the system being monitored. This helps avoid confusion and ensures that the metrics are easily understandable by all members of the team. 3. Use alerting sparingly: While alerting is a powerful feature of Prometheus, it should be used sparingly and only for the most critical issues. Setting up too many alerts can lead to alert fatigue and result in important alerts being ignored. It is recommended to set up only the most important alerts and adjust the thresholds over time based on the actual frequency of alerts.

كيف تحصل على إجمالي الطلبات في فترة زمنية معينة؟

للحصول على إجمالي الطلبات في فترة زمنية معينة باستخدام Prometheus ، يمكنك استخدام وظيفة * sum * جنبا إلى جنب مع وظيفة * المعدل *. فيما يلي استفسار مثال يمنحك إجمالي عدد الطلبات في الساعة الأخيرة: sum(rate(http_requests_total[1h]))

في هذا الاستعلام ، يكون http_requests_total هو اسم المقياس الذي يتتبع العدد الإجمالي لطلبات HTTP ، وتحسب وظيفة المعدل معدل الطلبات لكل ثانية على مدار الساعة الأخيرة. ثم تضيف وظيفة المجموع جميع الطلبات لمنحك إجمالي عدد الطلبات في الساعة الأخيرة.

يمكنك ضبط النطاق الزمني عن طريق تغيير المدة في وظيفة المعدل . على سبيل المثال ، إذا كنت ترغب في الحصول على إجمالي عدد الطلبات في اليوم الأخير ، فيمكنك تغيير الوظيفة إلى التقييم (http_requests_total [1d]) .

ماذا تعني هكتار في بروميثيوس؟

HA يرمز إلى ارتفاع توافر. هذا يعني أن النظام مصمم ليكون موثوقًا للغاية ومتاحًا دائمًا ، حتى في مواجهة الإخفاقات أو غيرها من القضايا. في الممارسة العملية ، يتضمن هذا عادةً إنشاء مثيلات متعددة من Prometheus وضمان أن يتم مزامنتها جميعًا وقادرة على العمل بسلاسة. يمكن تحقيق ذلك من خلال مجموعة متنوعة من التقنيات ، مثل موازنة التحميل ، والنسخ المتماثل ، وآليات الفشل. من خلال تنفيذ HA في Prometheus ، يمكن للمستخدمين التأكد من أن بيانات المراقبة الخاصة بهم متوفرة دائمًا ومحدثة ، حتى في مواجهة فشل الأجهزة أو البرامج ، أو مشكلات الشبكة ، أو المشكلات الأخرى التي قد تسبب وقت التوقف أو فقدان البيانات.

كيف تنضم إلى مقايين؟

في Prometheus ، يمكن تحقيق الانضمام إلى مقايين باستخدام وظيفة * Join () *. تجمع وظيفة * Join () * بين سلسلة زمنية أو أكثر بناءً على قيم التسمية الخاصة بهم. يستغرق وسيطتين إلزاميتين: *على *و *الجدول *. تحدد الوسيطة ON الملصقات للانضمام * على * و * الجدول * الوسيطة تحدد السلسلة الزمنية للانضمام. إليك مثال على كيفية الانضمام إلى مقايين باستخدام وظيفة Join () :

sum_series(

join(

on(service, instance) request_count_total,

on(service, instance) error_count_total,

)

)

في هذا المثال ، تجمع وظيفة Join () بين سلسلة الوقت request_count_total و error_count_total استنادًا إلى قيم خدمتهم وقيم التسمية . وظيفة sum_series () ثم تحسب مجموع السلسلة الزمنية الناتجة

كيف تكتب استعلامًا يعيد قيمة الملصق؟

لكتابة استعلام يرجع قيمة التسمية في Prometheus ، يمكنك استخدام وظيفة * label_values *. تأخذ وظيفة * label_values * وسيطتين: اسم التسمية واسم المقياس. على سبيل المثال ، إذا كان لديك مقياس يسمى http_requests_total مع تسمية تسمى الطريقة ، وتريد إرجاع جميع قيم تسمية الطريقة ، يمكنك استخدام الاستعلام التالي:

label_values(http_requests_total, method)

سيؤدي ذلك إلى إرجاع قائمة بجميع القيم الخاصة بملصق الطريقة في مقياس HTTP_Requests_Total . يمكنك بعد ذلك استخدام هذه القائمة في استفسارات أخرى أو لتصفية بياناتك.

كيف يمكنك تحويل CPU_USER_Seconds إلى استخدام وحدة المعالجة المركزية في النسبة المئوية؟

لتحويل * CPU_USER_SECONDS * إلى استخدام وحدة المعالجة المركزية في النسبة المئوية ، تحتاج إلى تقسيمها على إجمالي الوقت المنقضي وعدد نوى وحدة المعالجة المركزية ، ثم تضاعف بمقدار 100 100 * sum(rate(process_cpu_user_seconds_total{job="<job-name>"}[<time-period>])) by (instance) / (<time-period> * <num-cpu-cores>)

هنا، هو اسم الوظيفة التي تريد الاستعلام عنها ، هو النطاق الزمني الذي تريد الاستعلام عنه (على سبيل المثال 5M ، 1H ) ، و هو عدد نوى وحدة المعالجة المركزية على الجهاز الذي تستفسر عنه.

على سبيل المثال ، للحصول على استخدام وحدة المعالجة المركزية في النسبة المئوية لآخر 5 دقائق لوظيفة تدعى My-Job تعمل على جهاز مع 4 نوى وحدة المعالجة المركزية ، يمكنك استخدام الاستعلام التالي:

100 * sum(rate(process_cpu_user_seconds_total{job="my-job"}[5m])) by (instance) / (5m * 4)

يذهب

ما هي بعض خصائص لغة البرمجة GO؟

- كتابة قوية وثابتة - لا يمكن تغيير نوع المتغيرات مع مرور الوقت ويجب تعريفها في وقت الترجمة

- البساطة

في - أوقات التجميع السريعة

- المدمجة المدمجة

- القمامة التي تم جمعها

- منصة مستقلة

- إلى ثنائية مستقلة - أي شيء تحتاجه لتشغيل التطبيق الخاص بك سيتم تجميعها في ثنائي واحد. مفيد جدا لإدارة الإصدار في وقت التشغيل.

الذهاب أيضا مجتمع جيد.

ما هو الفرق بين var x int = 2 و x := 2 ؟

والنتيجة هي نفسها ، متغير مع القيمة 2.

مع var x int = 2 نقوم بإعداد النوع المتغير إلى عدد صحيح بينما مع x := 2 نسمح للذهاب إلى حد ذاته من النوع.

صحيح أم خطأ؟ في GO ، يمكننا RedeClare متغيرات وبمجرد إعلاننا أنه يجب علينا استخدامه.

خطأ شنيع. لا يمكننا Redeclare المتغيرات ولكن نعم ، يجب أن نستخدم المتغيرات المعلنة.

ما هي مكتبات الذهاب التي استخدمتها؟

يجب الإجابة على ذلك بناءً على استخدامك ولكن بعض الأمثلة هي:

ما هي المشكلة في كتلة الكود التالية؟ كيفية اصلاحها؟ func main() {

var x float32 = 13.5

var y int

y = x

}

تحاول الكتلة التالية من الكود تحويل عدد صحيح 101 إلى سلسلة ولكن بدلاً من ذلك نحصل على "E". لماذا هذا؟ كيفية اصلاحها؟ package main

import "fmt"

func main () {

var x int = 101

var y string

y = string ( x )

fmt . Println ( y )

}

يبدو أن قيمة Unicode التي يتم تعيينها في 101 وتستخدمها لتحويل عدد صحيح إلى سلسلة. إذا كنت ترغب في الحصول على "101" ، فيجب عليك استخدام الحزمة "strconv" واستبدال y = string(x) بـ y = strconv.Itoa(x)

ما هو الخطأ في الكود التالي؟: package main

func main() {

var x = 2

var y = 3

const someConst = x + y

}

لا يمكن إعلان الثوابت في GO إلا باستخدام تعبيرات ثابتة. لكن x ، y ومجموعها متغير.

const initializer x + y is not a constant

ماذا سيكون إخراج الكتلة التالية من الكود؟: package main

import "fmt"

const (

x = iota

y = iota

)

const z = iota

func main () {

fmt . Printf ( "%v n " , x )

fmt . Printf ( "%v n " , y )

fmt . Printf ( "%v n " , z )

}

يتم استخدام معرف IOTA GO في إعلانات const لتبسيط تعريفات الأرقام المتزايدة. لأنه يمكن استخدامه في التعبيرات ، فإنه يوفر عمومية تتجاوز التعدادات البسيطة.

x و y في مجموعة iota الأولى ، z في الثانية.

صفحة iota في Go Wiki

ما الذي يستخدم في الذهاب؟

إنه يتجنب الاضطرار إلى إعلان جميع المتغيرات لقيم الإرجاع. ويسمى المعرف الفارغ.

الجواب في ذلك

ماذا سيكون إخراج الكتلة التالية من الكود؟: package main

import "fmt"

const (

_ = iota + 3

x

)

func main () {

fmt . Printf ( "%v n " , x )

}

منذ إعلان IOTA الأول بالقيمة 3 ( + 3 ) ، فإن القيمة التالية لها القيمة 4

ماذا سيكون إخراج الكتلة التالية من الكود؟: package main

import (

"fmt"

"sync"

"time"

)

func main () {

var wg sync. WaitGroup

wg . Add ( 1 )

go func () {

time . Sleep ( time . Second * 2 )

fmt . Println ( "1" )

wg . Done ()

}()

go func () {

fmt . Println ( "2" )

}()

wg . Wait ()

fmt . Println ( "3" )

}

الإخراج: 2 1 3

Aritcle حول Sync/WaitGroup

حزمة جولانج مزامنة

ماذا سيكون إخراج الكتلة التالية من الكود؟: package main

import (

"fmt"

)

func mod1 ( a [] int ) {

for i := range a {

a [ i ] = 5

}

fmt . Println ( "1:" , a )

}

func mod2 ( a [] int ) {

a = append ( a , 125 ) // !

for i := range a {

a [ i ] = 5

}

fmt . Println ( "2:" , a )

}

func main () {

s1 := [] int { 1 , 2 , 3 , 4 }

mod1 ( s1 )

fmt . Println ( "1:" , s1 )

s2 := [] int { 1 , 2 , 3 , 4 }

mod2 ( s2 )

fmt . Println ( "2:" , s2 )

}

الإخراج:

1 [5 5 5 5]

1 [5 5 5 5]

2 [5 5 5 5 5]

2 [1 2 3 4]

في mod1 A IS Link ، وعندما نستخدم a[i] ، فإننا نغير قيمة s1 إلى. ولكن في mod2 ، يقوم append بإنشاء شريحة جديدة ، ونحن نغير فقط a ، وليس s2 .

aritcle حول المصفوفات ، مدونة منشور حول append

ماذا سيكون إخراج الكتلة التالية من الكود؟: package main

import (

"container/heap"

"fmt"

)

// An IntHeap is a min-heap of ints.

type IntHeap [] int

func ( h IntHeap ) Len () int { return len ( h ) }

func ( h IntHeap ) Less ( i , j int ) bool { return h [ i ] < h [ j ] }

func ( h IntHeap ) Swap ( i , j int ) { h [ i ], h [ j ] = h [ j ], h [ i ] }

func ( h * IntHeap ) Push ( x interface {}) {

// Push and Pop use pointer receivers because they modify the slice's length,

// not just its contents.

* h = append ( * h , x .( int ))

}

func ( h * IntHeap ) Pop () interface {} {

old := * h

n := len ( old )

x := old [ n - 1 ]

* h = old [ 0 : n - 1 ]

return x

}

func main () {

h := & IntHeap { 4 , 8 , 3 , 6 }

heap . Init ( h )

heap . Push ( h , 7 )

fmt . Println (( * h )[ 0 ])

}

الإخراج: 3

حاوية/حاوية Golang

مونجو

ما هي مزايا mongodb؟ أو بعبارة أخرى ، لماذا اختيار mongodb وليس تنفيذ آخر من NOSQL؟

مزايا MongoDB هي على النحو التالي:

- مخطط

- من السهل التوسع

- لا يوجد معقد ينضم

- هيكل كائن واحد واضح

ما هو الفرق بين SQL و NOSQL؟

الفرق الرئيسي هو أن قواعد بيانات SQL يتم تنظيمها (يتم تخزين البيانات في شكل جداول ذات صفوف وأعمدة - مثل جدول جدول بيانات Excel) بينما لا يتم تنظيم NOSQL ، ويمكن أن يختلف تخزين البيانات اعتمادًا على كيفية إعداد NOSQL DB ، مثل زوج القيمة الرئيسية ، الموجهة نحو المستند ، إلخ.

في أي سيناريوهات تفضل استخدام NoSQL/Mongo على SQL؟

بيانات غير متجانسة تتغير في كثير من الأحيان- اتساق البيانات والنزاهة ليست أولوية قصوى

- أفضل إذا كانت قاعدة البيانات تحتاج إلى التوسع بسرعة

ما هي الوثيقة؟ ما هي المجموعة؟

المستند هو سجل في MongoDB ، والذي يتم تخزينه بتنسيق BSON (Binary JSON) وهو الوحدة الأساسية للبيانات في MongoDB.- المجموعة عبارة عن مجموعة من المستندات ذات الصلة المخزنة في قاعدة بيانات واحدة في MongoDB.

ما هو المجمع؟

- المجمع هو إطار عمل في MongoDB يقوم بعمليات على مجموعة من البيانات لإرجاع نتيجة محسوبة واحدة.

ما هو أفضل؟ مستندات مضمنة أو مشار إليها؟

- لا توجد إجابة نهائية على ما هو أفضل ، فهذا يعتمد على حالة الاستخدام المحددة والمتطلبات. بعض التفسيرات: توفر المستندات المدمجة تحديثات ذرية ، بينما تسمح المستندات المرجعية بتطبيع أفضل.

هل قمت بإجراء تحسينات استرجاع البيانات في مونغو؟ إذا لم يكن الأمر كذلك ، هل يمكنك التفكير في طرق لتحسين استرجاع البيانات البطيء؟

- بعض الطرق لتحسين استرجاع البيانات في MongoDB هي: الفهرسة وتصميم المخطط المناسب وتحسين الاستعلام وموازنة تحميل قاعدة البيانات.

استفسارات

اشرح هذا الاستعلام: db.books.find({"name": /abc/})

اشرح هذا الاستعلام: db.books.find().sort({x:1})

ما هو الفرق بين Find () و find_one ()؟

find() إرجاع جميع المستندات التي تتطابق مع ظروف الاستعلام.- تقوم Find_One () بإرجاع مستند واحد فقط يطابق ظروف الاستعلام (أو NULL إذا لم يتم العثور على تطابق).

كيف يمكنك تصدير البيانات من Mongo DB؟

SQL

تمارين SQL

| اسم | عنوان | الهدف والتعليمات | حل | تعليقات |

|---|

| وظائف مقابل المقارنات | تحسينات الاستعلام | يمارس | حل | |

SQL التقييم الذاتي

ما هو SQL؟

SQL (لغة الاستعلام المنظمة) هي لغة قياسية لقواعد البيانات العلائقية (مثل MySQL ، MariaDB ، ...).

يتم استخدامه للقراءة وتحديث وإزالة وإنشاء البيانات في قاعدة بيانات علائقية.

كيف تختلف SQL عن NoSQL

الفرق الرئيسي هو أن قواعد بيانات SQL يتم تنظيمها (يتم تخزين البيانات في شكل جداول ذات صفوف وأعمدة - مثل جدول جدول بيانات Excel) بينما لا يتم تنظيم NOSQL ، ويمكن أن يختلف تخزين البيانات اعتمادًا على كيفية إعداد NOSQL DB ، مثل زوج القيمة الرئيسية ، الموجهة نحو المستند ، إلخ.

متى من الأفضل استخدام SQL؟ NoSQL؟

SQL - أفضل استخدام عندما تكون تكامل البيانات أمرًا بالغ الأهمية. عادة ما يتم تنفيذ SQL مع العديد من الشركات والمناطق داخل مجال التمويل بسبب امتثاله للحمض.

NOSQL - رائع إذا كنت بحاجة إلى توسيع نطاق الأشياء بسرعة. تم تصميم NOSQL مع وضع تطبيقات الويب في الاعتبار ، لذلك يعمل بشكل رائع إذا كنت بحاجة إلى نشر نفس المعلومات حولها بسرعة على خوادم متعددة

بالإضافة إلى ذلك ، نظرًا لأن NOSQL لا يلتزم بالجدول الصارم مع بنية الأعمدة والصفوف التي تتطلبها قواعد البيانات العلائقية ، يمكنك تخزين أنواع البيانات المختلفة معًا.

SQL العملي - الأساسيات

بالنسبة لهذه الأسئلة ، سنستخدم جداول العملاء والطلبات الموضحة أدناه:

عملاء

| customer_id | اسم_العميل | items_in_cart | cash_spent_to_date |

|---|

| 100204 | جون سميث | 0 | 20.00 |

| 100205 | جين سميث | 3 | 40.00 |

| 100206 | بوبي فرانك | 1 | 100.20 |

طلبات

| customer_id | معرف_الطلب | غرض | سعر | Date_sold |

|---|

| 100206 | أ123 | مطاط الحبيب | 2.20 | 2019-09-18 |

| 100206 | أ123 | حمام الفقاعة | 8.00 | 2019-09-18 |

| 100206 | Q987 | 80 حزمة TP | 90.00 | 2019-09-20 |

| 100205 | Z001 | طعام القط - سمك التونة | 10.00 | 2019-08-05 |

| 100205 | Z001 | طعام القط - الدجاج | 10.00 | 2019-08-05 |

| 100205 | Z001 | طعام القط - لحوم البقر | 10.00 | 2019-08-05 |

| 100205 | Z001 | Cat Food - Kitty Quesadilla | 10.00 | 2019-08-05 |

| 100204 | x202 | قهوة | 20.00 | 2019-04-29 |

كيف يمكنني اختيار جميع الحقول من هذا الجدول؟

يختار *

من العملاء ؛

كم عدد العناصر الموجودة في عربة جون؟

حدد العناصر_in_cart

من العملاء

حيث customer_name = "John Smith" ؛

ما هو مجموع جميع الأموال التي تنفقها جميع العملاء؟

حدد SUM (cash_spent_to_date) كـ sum_cash

من العملاء ؛

كم عدد الأشخاص الذين لديهم عناصر في عربة التسوق الخاصة بهم؟

حدد العد (1) كـ number_of_people_w_items

من العملاء

حيث العناصر _in_cart> 0 ؛

كيف تنضم إلى جدول العميل إلى جدول الطلبات؟

سوف تنضم إليهم على المفتاح الفريد. في هذه الحالة ، يكون المفتاح الفريد هو Customer_ID في كل من جدول العملاء وجدول الطلبات

كيف يمكنك إظهار أي عميل طلب العناصر؟

حدد C.Customer_Name ، O.Item

من العملاء ج

اليسار الانضمام أوامر o

على c.customer_id = o.customer_id ؛

باستخدام بيان مع بيان ، كيف تُظهر من الذي طلب طعام القط ، والمبلغ الإجمالي من الأموال التي تنفق؟

مع cat_food مثل (

حدد customer_id ، sum (السعر) كـ Total_price

من أوامر

حيث عنصر مثل "٪ Cat Food ٪"

مجموعة من قبل العميل

)

حدد Customer_Name ، Total_price

من العملاء ج

Inner Join Cat_food F

على c.customer_id = f.customer_id

حيث c.customer_id في (حدد customer_id من cat_food) ؛

على الرغم من أن هذا كان عبارة بسيطة ، إلا أن بند "مع" يضيء حقًا عندما يحتاج استعلام معقد إلى تشغيل على طاولة قبل الانضمام إلى آخر. مع العبارات لطيفة ، لأنك تنشئ درجة حرارة زائفة عند تشغيل استعلامك ، بدلاً من إنشاء جدول جديد بالكامل.

لم يكن مجموع عمليات شراء Cat Food متاحة بسهولة ، لذلك استخدمنا عبارة مع بيان لإنشاء جدول زائفة لاسترداد مجموع الأسعار التي ينفقها كل عميل ، ثم انضم إلى الجدول بشكل طبيعي.

أي من الاستفسارات التالية التي ستستخدمها؟ SELECT count(*) SELECT count(*)

FROM shawarma_purchases FROM shawarma_purchases

WHERE vs. WHERE

YEAR(purchased_at) == '2017' purchased_at >= '2017-01-01' AND

purchased_at <= '2017-31-12'

SELECT count(*) FROM shawarma_purchases WHERE purchased_at >= '2017-01-01' AND purchased_at <= '2017-31-12'

عندما تستخدم وظيفة ( YEAR(purchased_at) ) ، يتعين عليها مسح قاعدة البيانات بأكملها بدلاً من استخدام الفهارس وبشكل الأساس للعمود كما هو ، في حالته الطبيعية.

OpenStack

ما هي المكونات/مشاريع OpenStack التي تعرفها؟

هل يمكن أن تخبرني ما هي كل من الخدمات/المشاريع التالية المسؤولة عن؟:- نوفا

- نيوترون

- جمرة

- يلمح

- Keystone

نوفا - إدارة الحالات الافتراضية- النيوترون - إدارة الشبكات من خلال تزويد الشبكة كخدمة (NAAS)

- سندر - تخزين كتلة

- Glance - إدارة الصور للأجهزة والحاويات الافتراضية (البحث ، الحصول والتسجيل)

- Keystone - خدمة المصادقة عبر السحابة

حدد الخدمة/المشروع المستخدم لكل مما يلي:- نسخ أو مثيلات لقطة

- واجهة المستخدم الرسومية لعرض الموارد وتعديلها

- تخزين كتلة

- إدارة الحالات الافتراضية

لمحة - خدمة الصور. يستخدم أيضًا لنسخ أو مثيلات لقطة- Horizon - واجهة المستخدم الرسومية لعرض الموارد وتعديلها

- سندر - تخزين كتلة

- نوفا - إدارة الحالات الافتراضية

ما هو المستأجر/المشروع؟

تحديد صواب أو خطأ:- OpenStack مجاني للاستخدام

- الخدمة المسؤولة عن الشبكات هي نظرة

- الغرض من المستأجر/المشروع هو مشاركة الموارد بين المشاريع المختلفة ومستخدمي OpenStack

صف بالتفصيل كيف تطرح مثيلًا مع عنوان IP عائم

يمكنك الحصول على مكالمة من أحد العملاء يقولون: "يمكنني ping مثيلتي ولكن لا يمكنني الاتصال (SSH)". ماذا قد تكون المشكلة؟

ما هي أنواع الشبكات التي تدعمها OpenStack؟

كيف يمكنك تصحيح مشكلات تخزين OpenStack؟ (الأدوات ، السجلات ، ...)

كيف يمكنك تصحيح مشكلات حساب OpenStack؟ (الأدوات ، السجلات ، ...)

OpenStack Deployment & Tripleo

هل قمت بنشر OpenStack في الماضي؟ إذا كانت الإجابة بنعم ، هل يمكنك وصف كيف فعلت ذلك؟

هل أنت على دراية بـ Tripleo؟ كيف يختلف عن DevStack أو Packstack؟

يمكنك أن تقرأ عن Tripleo هنا

OpenStack حساب

هل يمكنك وصف نوفا بالتفصيل؟

تستخدم لتوفير وإدارة الحالات الافتراضية- وهو يدعم متعددة في المستويات المختلفة-التسجيل ، والتحكم في المستخدم النهائي ، والتدقيق ، إلخ.

- قابلة للتطوير للغاية

- يمكن إجراء المصادقة باستخدام النظام الداخلي أو LDAP

- يدعم أنواعًا متعددة من تخزين الكتلة

- يحاول أن تكون أجهزة وفرط لاضوت

ماذا تعرف عن هندسة نوفا والمكونات؟

Nova -api - الخادم الذي يقدم البيانات الوصفية وحساب واجهات برمجة التطبيقات- تتواصل مكونات Nova المختلفة باستخدام قائمة انتظار (RabbitMQ عادة) وقاعدة بيانات

- يتم فحص طلب إنشاء مثيل بواسطة Nova-Scheduler الذي يحدد مكان إنشاء المثيل وتشغيله

- Nova-Compute هو المكون المسؤول عن التواصل مع Hypervisor لإنشاء المثيل وإدارة دورة حياته

OpenStack Networking (نيوترون)

اشرح النيوترون بالتفصيل

أحد المكونات الأساسية في OpenStack ومشروع مستقل- ركز النيوترون على توصيل الشبكات كخدمة

- مع النيوترون ، يمكن للمستخدمين إعداد شبكات في السحابة وتكوين وإدارة مجموعة متنوعة من خدمات الشبكة

- يتفاعل النيوترون مع:

Keystone - تفويض مكالمات API

- نوفا - تواصل نوفا مع النيوترون لتوصيل NECs في شبكة

- Horizon - يدعم كيانات الشبكات في لوحة القيادة ويوفر أيضًا عرض طوبولوجيا يتضمن تفاصيل الشبكات

اشرح كل من المكونات التالية:- النيوترون DHCP-Agent

- النيوترون-L3 وكيل

- وكيل قياس النيوترون

- النيوترون-*-AgTent

- خادم نيوتروني

Neutron-L3-Agent-L3/NAT إعادة توجيه (يوفر الوصول الخارجي للشبكة لـ VMs على سبيل المثال)- Neutron-DHCP-Agent-خدمات DHCP

- وكيل قياس النيوترون-L3 قياس حركة المرور

- Neutron-*-AgTent-يدير تكوين Vswitch المحلي على كل حساب (استنادًا إلى البرنامج المساعد المختار)

- خادم النيوترون - يعرض واجهة برمجة تطبيقات الشبكات وينتقل الطلبات إلى المكونات الإضافية الأخرى إذا لزم الأمر

اشرح أنواع الشبكة هذه:- شبكة الإدارة

- شبكة الضيف

- شبكة API

- الشبكة الخارجية

شبكة الإدارة - تستخدم للاتصال الداخلي بين مكونات OpenStack. لا يمكن الوصول إلى أي عنوان IP في هذه الشبكة إلا داخل جهاز البيانات- شبكة الضيوف - تستخدم للتواصل بين الحالات/VMS

- شبكة API - تستخدم للخدمات API الاتصالات. يمكن الوصول إلى أي عنوان IP في هذه الشبكة للجمهور

- الشبكة الخارجية - تستخدم للاتصال العام. يمكن لأي شخص الوصول إلى أي عنوان IP في هذه الشبكة على الإنترنت

في أي ترتيب يجب عليك إزالة الكيانات التالية:- شبكة

- ميناء

- جهاز التوجيه

- الشبكة الفرعية

- شبكة

- توجيه الشبكة

- الفرعية

- المنفذ

هناك العديد من الأسباب لذلك. واحد على سبيل المثال: لا يمكنك إزالة جهاز التوجيه إذا كانت هناك منافذ نشطة مخصصة له.

ما هي شبكة المزود؟

ما هي المكونات والخدمات الموجودة لـ L2 و L3؟

ما هو مكون ML2؟ اشرح الهندسة المعمارية

ما هو وكيل L2؟ كيف تعمل وما هو المسؤول؟

ما هو وكيل L3؟ كيف تعمل وما هو المسؤول؟

اشرح ما هو وكيل البيانات الوصفية مسؤولة عن

ما هي كيانات الشبكات التي تدعمها نيوترون؟

How do you debug OpenStack networking issues? (tools, logs, ...)

OpenStack - Glance

Explain Glance in detail

Glance is the OpenStack image service- It handles requests related to instances disks and images

- Glance also used for creating snapshots for quick instances backups

- Users can use Glance to create new images or upload existing ones

Describe Glance architecture

glance-api - responsible for handling image API calls such as retrieval and storage. It consists of two APIs: 1. registry-api - responsible for internal requests 2. user API - can be accessed publicly- glance-registry - responsible for handling image metadata requests (eg size, type, etc). This component is private which means it's not available publicly

- metadata definition service - API for custom metadata

- database - for storing images metadata

- image repository - for storing images. This can be a filesystem, swift object storage, HTTP, etc.

OpenStack - Swift

Explain Swift in detail

Swift is Object Store service and is an highly available, distributed and consistent store designed for storing a lot of data- Swift is distributing data across multiple servers while writing it to multiple disks

- One can choose to add additional servers to scale the cluster. All while swift maintaining integrity of the information and data replications.

Can users store by default an object of 100GB in size?

Not by default. Object Storage API limits the maximum to 5GB per object but it can be adjusted.

Explain the following in regards to Swift:

Container - Defines a namespace for objects.- Account - Defines a namespace for containers

- Object - Data content (eg image, document, ...)

صحيح أم خطأ؟ there can be two objects with the same name in the same container but not in two different containers

خطأ شنيع. Two objects can have the same name if they are in different containers.

OpenStack - Cinder

Explain Cinder in detail

Cinder is OpenStack Block Storage service- It basically provides used with storage resources they can consume with other services such as Nova

- One of the most used implementations of storage supported by Cinder is LVM

- From user perspective this is transparent which means the user doesn't know where, behind the scenes, the storage is located or what type of storage is used

Describe Cinder's components

cinder-api - receives API requests- cinder-volume - manages attached block devices

- cinder-scheduler - responsible for storing volumes

OpenStack - Keystone

Can you describe the following concepts in regards to Keystone?- دور

- Tenant/Project

- خدمة

- نقطة النهاية

- رمز مميز

Role - A list of rights and privileges determining what a user or a project can perform- Tenant/Project - Logical representation of a group of resources isolated from other groups of resources. It can be an account, organization, ...

- Service - An endpoint which the user can use for accessing different resources

- Endpoint - a network address which can be used to access a certain OpenStack service

- Token - Used for access resources while describing which resources can be accessed by using a scope

What are the properties of a service? In other words, how a service is identified?

استخدام:

Explain the following: - PublicURL - InternalURL - AdminURL

PublicURL - Publicly accessible through public internet- InternalURL - Used for communication between services

- AdminURL - Used for administrative management

What is a service catalog?

A list of services and their endpoints

OpenStack Advanced - Services

Describe each of the following services- سويفت

- الصحراء

- ساخر

- دفين

- Aodh

- Ceilometer

Swift - highly available, distributed, eventually consistent object/blob store- Sahara - Manage Hadoop Clusters

- Ironic - Bare Metal Provisioning

- Trove - Database as a service that runs on OpenStack

- Aodh - Alarms Service

- Ceilometer - Track and monitor usage

Identify the service/project used for each of the following:- Database as a service which runs on OpenStack

- Bare Metal Provisioning

- Track and monitor usage

- Alarms Service

- Manage Hadoop Clusters

- highly available, distributed, eventually consistent object/blob store

Database as a service which runs on OpenStack - Trove- Bare Metal Provisioning - Ironic

- Track and monitor usage - Ceilometer

- Alarms Service - Aodh

- Manage Hadoop Clusters

- Manage Hadoop Clusters - Sahara

- highly available, distributed, eventually consistent object/blob store - Swift

OpenStack Advanced - Keystone

Can you describe Keystone service in detail?

You can't have OpenStack deployed without Keystone- It Provides identity, policy and token services

- The authentication provided is for both users and services

- The authorization supported is token-based and user-based.

- There is a policy defined based on RBAC stored in a JSON file and each line in that file defines the level of access to apply

Describe Keystone architecture

There is a service API and admin API through which Keystone gets requests- Keystone has four backends:

- Token Backend - Temporary Tokens for users and services

- Policy Backend - Rules management and authorization

- Identity Backend - users and groups (either standalone DB, LDAP, ...)

- Catalog Backend - Endpoints

- It has pluggable environment where you can integrate with:

- KVS (Key Value Store)

- SQL

- PAM

- ميمكاشد

Describe the Keystone authentication process

Keystone gets a call/request and checks whether it's from an authorized user, using username, password and authURL- Once confirmed, Keystone provides a token.

- A token contains a list of user's projects so there is no to authenticate every time and a token can submitted instead

OpenStack Advanced - Compute (Nova)

What each of the following does?:- nova-api

- nova-compuate

- nova-conductor

- nova-cert

- nova-consoleauth

- nova-scheduler

nova-api - responsible for managing requests/calls- nova-compute - responsible for managing instance lifecycle

- nova-conductor - Mediates between nova-compute and the database so nova-compute doesn't access it directly

What types of Nova proxies are you familiar with?

Nova-novncproxy - Access through VNC connections- Nova-spicehtml5proxy - Access through SPICE

- Nova-xvpvncproxy - Access through a VNC connection

OpenStack Advanced - Networking (Neutron)

Explain BGP dynamic routing

What is the role of network namespaces in OpenStack?

OpenStack Advanced - Horizon

Can you describe Horizon in detail?

Django-based project focusing on providing an OpenStack dashboard and the ability to create additional customized dashboards- You can use it to access the different OpenStack services resources - instances, images, networks, ...

- By accessing the dashboard, users can use it to list, create, remove and modify the different resources

- It's also highly customizable and you can modify or add to it based on your needs

What can you tell about Horizon architecture?

API is backward compatible- There are three type of dashboards: user, system and settings

- It provides core support for all OpenStack core projects such as Neutron, Nova, etc. (out of the box, no need to install extra packages or plugins)

- Anyone can extend the dashboards and add new components

- Horizon provides templates and core classes from which one can build its own dashboard

دمية

What is Puppet? How does it works?

- Puppet is a configuration management tool ensuring that all systems are configured to a desired and predictable state.

Explain Puppet architecture

- Puppet has a primary-secondary node architecture. The clients are distributed across the network and communicate with the primary-secondary environment where Puppet modules are present. The client agent sends a certificate with its ID to the server; the server then signs that certificate and sends it back to the client. This authentication allows for secure and verifiable communication between the client and the master.

Can you compare Puppet to other configuration management tools? Why did you chose to use Puppet?

- Puppet is often compared to other configuration management tools like Chef, Ansible, SaltStack, and cfengine. The choice to use Puppet often depends on an organization's needs, such as ease of use, scalability, and community support.

Explain the following:- الوحدة النمطية

- يظهر

- العقدة

Modules - are a collection of manifests, templates, and files- Manifests - are the actual codes for configuring the clients

- Node - allows you to assign specific configurations to specific nodes

Explain Facter

- Facter is a standalone tool in Puppet that collects information about a system and its configuration, such as the operating system, IP addresses, memory, and network interfaces. This information can be used in Puppet manifests to make decisions about how resources should be managed, and to customize the behavior of Puppet based on the characteristics of the system. Facter is integrated into Puppet, and its facts can be used within Puppet manifests to make decisions about resource management.

What is MCollective?

- MCollective is a middleware system that integrates with Puppet to provide orchestration, remote execution, and parallel job execution capabilities.

Do you have experience with writing modules? Which module have you created and for what?

Explain what is Hiera

- Hiera is a hierarchical data store in Puppet that is used to separate data from code, allowing data to be more easily separated, managed, and reused.

مرن

What is the Elastic Stack?

The Elastic Stack consists of:

- بحث مرن

- كيبانا

- لوغستاش

- يدق

- Elastic Hadoop

- APM Server

Elasticsearch, Logstash and Kibana are also known as the ELK stack.

Explain what is Elasticsearch

From the official docs:

"Elasticsearch is a distributed document store. Instead of storing information as rows of columnar data, Elasticsearch stores complex data structures that have been serialized as JSON documents"

What is Logstash?

From the blog:

"Logstash is a powerful, flexible pipeline that collects, enriches and transports data. It works as an extract, transform & load (ETL) tool for collecting log messages."

Explain what beats are

Beats are lightweight data shippers. These data shippers installed on the client where the data resides. Examples of beats: Filebeat, Metricbeat, Auditbeat. There are much more.

What is Kibana?

From the official docs:

"Kibana is an open source analytics and visualization platform designed to work with Elasticsearch. You use Kibana to search, view, and interact with data stored in Elasticsearch indices. You can easily perform advanced data analysis and visualize your data in a variety of charts, tables, and maps."

Describe what happens from the moment an app logged some information until it's displayed to the user in a dashboard when the Elastic stack is used

The process may vary based on the chosen architecture and the processing you may want to apply to the logs. One possible workflow is:

The data logged by the application is picked by filebeat and sent to logstash- Logstash process the log based on the defined filters. Once done, the output is sent to Elasticsearch

- Elasticsearch stores the document it got and the document is indexed for quick future access

- The user creates visualizations in Kibana which based on the indexed data

- The user creates a dashboard which composed out of the visualization created in the previous step

بحث مرن

What is a data node?

This is where data is stored and also where different processing takes place (eg when you search for a data).

What is a master node?

Part of a master node responsibilities:

- Track the status of all the nodes in the cluster

- Verify replicas are working and the data is available from every data node.

- No hot nodes (no data node that works much harder than other nodes)

While there can be multiple master nodes in reality only of them is the elected master node.

What is an ingest node?

A node which responsible for processing the data according to ingest pipeline. In case you don't need to use logstash then this node can receive data from beats and process it, similarly to how it can be processed in Logstash.

What is Coordinating only node?

From the official docs:

Coordinating only nodes can benefit large clusters by offloading the coordinating node role from data and master-eligible nodes. They join the cluster and receive the full cluster state, like every other node, and they use the cluster state to route requests directly to the appropriate place(s).

How data is stored in Elasticsearch?

Data is stored in an index- The index is spread across the cluster using shards

What is an Index?

Index in Elasticsearch is in most cases compared to a whole database from the SQL/NoSQL world.

You can choose to have one index to hold all the data of your app or have multiple indices where each index holds different type of your app (eg index for each service your app is running).

The official docs also offer a great explanation (in general, it's really good documentation, as every project should have):

"An index can be thought of as an optimized collection of documents and each document is a collection of fields, which are the key-value pairs that contain your data"

Explain Shards

An index is split into shards and documents are hashed to a particular shard. Each shard may be on a different node in a cluster and each one of the shards is a self contained index.