─ نظام التصيد الاحتيالي اللاسلكي المتكامل الأوتوماتيكي بالكامل لإنترنت الأشياء من شفيق إيف ألتينولوك ─

لا تجرب هذا البرنامج على المستخدمين/الأنظمة التي ليس لديك إذن قانوني بها. يعد استخدام Wi-Phi لمهاجمة الأهداف دون موافقة متبادلة مسبقة أمرًا غير قانوني. تقع على عاتق المستخدم النهائي مسؤولية الالتزام بجميع القوانين المحلية وقوانين الولاية والقوانين الفيدرالية المعمول بها. لا أتحمل أي مسؤولية ولست مسؤولاً عن أي سوء استخدام أو ضرر ناتج عن هذا البرنامج والوثائق وأي شيء في هذا المستودع.

(انظر #4) نظرًا لإمكانية استخدام Wi-Phi بشكل ضار، فأنا لا أشارك معظم أجزاء كود المصدر. اتصل بي من LinkedIn بخصوص أي حالات عمل/أكاديمية/تعليمية تحتاج فيها إلى رمز العمل بالكامل.

هذا المشروع مرخص بموجب رخصة جنو العامة الإصدار 3.0

راجع الترخيص لمزيد من التفاصيل.

Wi-Phi هو system phishing تلقائي مدمج بالكامل في لوحات IoT (إنترنت الأشياء) اللاسلكية.

يمكن اعتباره بمثابة Wifi Pineapple المتقدم والغني بالميزات.

تستطيع Wi-Phi التصيد الاحتيالي على المستخدمين الذين يقومون بتشغيل واحد على الأقل من البرامج التالية:

المكونات الرئيسية للواي Wi-Phi هي:

MicroPython . أستخدم Deneyap Kart على أساس ESP32 .esp32-20220117-v1.18.binاحصل على جهاز ESP32 IoT.

قم بتوصيل ESP32 بجهاز الكمبيوتر الخاص بك واحصل على المنفذ التسلسلي الذي يتصل به ESP32.

COMx/dev/ttyUSBx أو /dev/tty/USBxثم قم بتشغيل الأوامر التالية لنظام GNU/Linux.

[efe@lhost ~] $ git clone https://github.com/f4T1H21/Wi-Phi.git && cd Wi-Phi

[efe@lhost Wi-Phi] $ pip3 install -r requirements.txt

[efe@lhost Wi-Phi] $ sudo ./setup.sh < serial_port > الآن، من المفترض أن يعمل البرنامج، تحقق مما إذا كنت ترى شبكة Wi-Fi تسمى Google Free Wi-Fi .

عندما تقوم بتوصيل ESP32 بمصدر طاقة، يتم تشغيل المشروع تلقائيًا بعد مرحلة التمهيد.

لا شىئ اخر يهم.

تم تنفيذ جميع البرامج على MicroPython، وتعمل على ESP32.

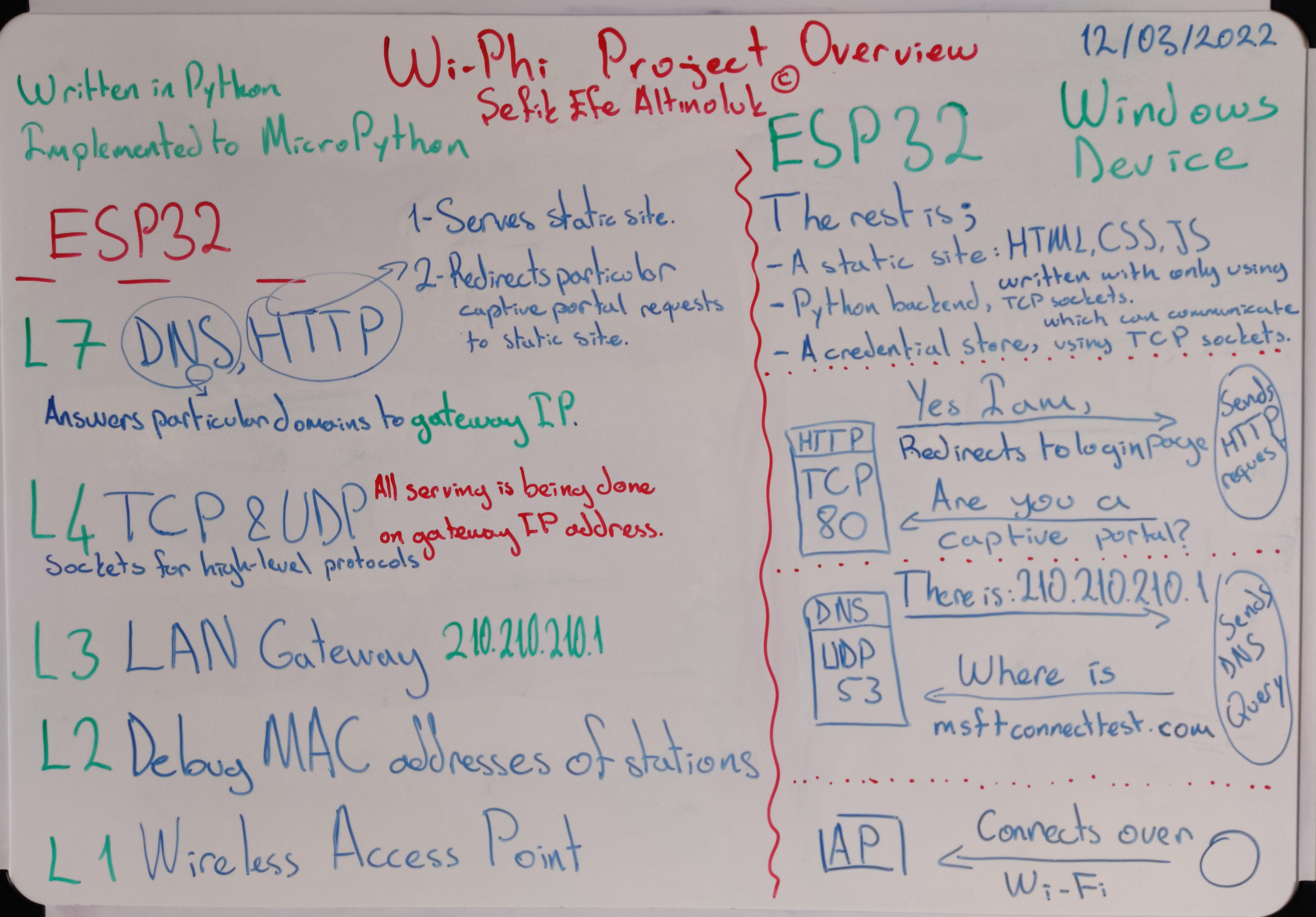

يصبح ESP32 نقطة وصول لاسلكية (نقطة وصول)؛ ويدير ثلاثة (3) مآخذ مستقلة (على OSI Layer 4):

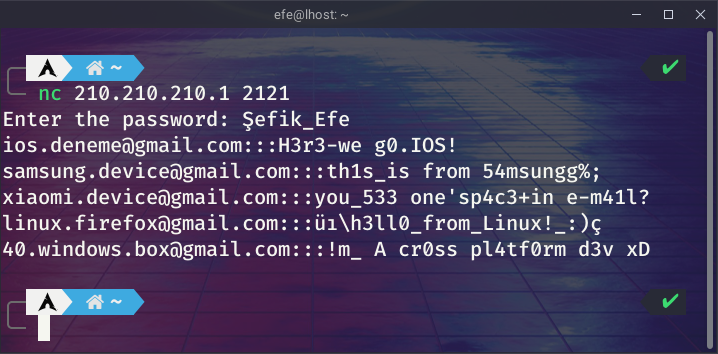

53/UDP لخادم DNS80/TCP لخادم HTTP2121/TCP لخادم Credential Store تتم جميع عمليات الربط على عنوان IP (AP) الخاص بالبوابة، وهو 210.210.210.1

السبب وراء اختياري لفئة IP هذه هو أنه لسبب ما، لا تعتبر أجهزة Samsung عناوين IP القصيرة بمثابة بوابات مقيدة. والتي كانت مشكلة بالنسبة لي.

الفكرة الرئيسية هي خدمة موقع تصيد ثابت على خادم HTTP وجعله captive portal للأجهزة (المحطات) من أي بائع متصل عبر شبكة Wi-Fi.

Static site يخدمه خادم HTTPDNS و HTTP و CSTCP و UDP للبروتوكولات عالية المستوىGatewayLANWireless AP ، Wi-Fi يوضح أدناه السيناريو المصمم جيدًا والذي تعمل Wi-Phi ضمنه.

وهذه أيضًا دراسة حالة قمت بتعيينها لنفسي. لذلك دعونا نتعمق في القضية..

يرسل معظم بائعي الأجهزة طلبات HTTP إلى نقاط النهاية المحددة لخوادم الكشف عن البوابة المقيدة الخاصة بالبائعين ويتوقعون استجابات HTTP معينة لفهم ما إذا كانت شبكة Wi-Fi تحتوي على بوابة مقيدة أم لا.

يوضح الجدول أدناه الاستجابة لمختلف بائعي الأجهزة، وذلك لجعل الجهاز يفترض وجود بوابة مقيدة في شبكة Wi-Fi.

ملاحظة : تعتبر Mozilla استثناءً لـ "بائعي الأجهزة". يستطيع Firefox (كمتصفح) اتخاذ هذا القرار بنفسه وفقًا لخادم الكشف عن البوابة المقيدة الخاص به.

يجب أيضًا أن تحتوي الاستجابات التي تحتوي على رمز الحالة 302 Found على عنوان Location: وذلك لإعادة توجيه المتصفح (العميل) بشكل صحيح.

| بائع الجهاز | نقاط النهاية | رمز الحالة | هيئة الاستجابة |

|---|---|---|---|

| مايكروسوفت (ويندوز) | www.msftconnecttest.com/ncsi.txt | 200 OK | Microsoft NCSI |

| مايكروسوفت (ويندوز) | www.msftconnecttest.com/connecttest.txt | 200 OK | Microsoft Connect Test |

| مايكروسوفت (ويندوز) | www.msftconnecttest.com/redirect | 302 Found | |

| جوجل (أندرويد) | connectivitycheck.gstatic.com/gen_204 | 302 Found | |

| جوجل (أندرويد) | connectivitycheck.gstatic.com/generate_204 | 302 Found | |

| جوجل (أندرويد) | clients3.google.com/generate_204 | 302 Found | |

| XIAOMI | connect.rom.miui.com/gen_204 | 302 Found | |

| XIAOMI | connect.rom.miui.com/generate_204 | 302 Found | |

| أبل (IOS/ماك) | captive.apple.com/hotspot-detect.html | 302 Found | |

| موزيلا (فايرفوكس) | detectportal.firefox.com/canonical.html | 302 Found | |

| موزيلا (فايرفوكس) | detectportal.firefox.com/success.txt | 302 Found |

لتتمكن من الاستجابة لطلبات http التي يتم إجراؤها على نقاط النهاية المذكورة أعلاه، يجب إرسال هذه الطلبات إلى خادم HTTP الخاص بـ ESP32. ولتحقيق ذلك، يجب أن يجيب ESP32 على عمليات بحث مجال معين إلى عنوان IP الخاص به.

google.com 210.210.210.1لذلك يجب أن يكون هناك خادم نظام اسم المجال يعمل على ESP32. من وجهة النظر هذه، يبدو المشهد مشابهًا لهجمات اختطاف DNS.

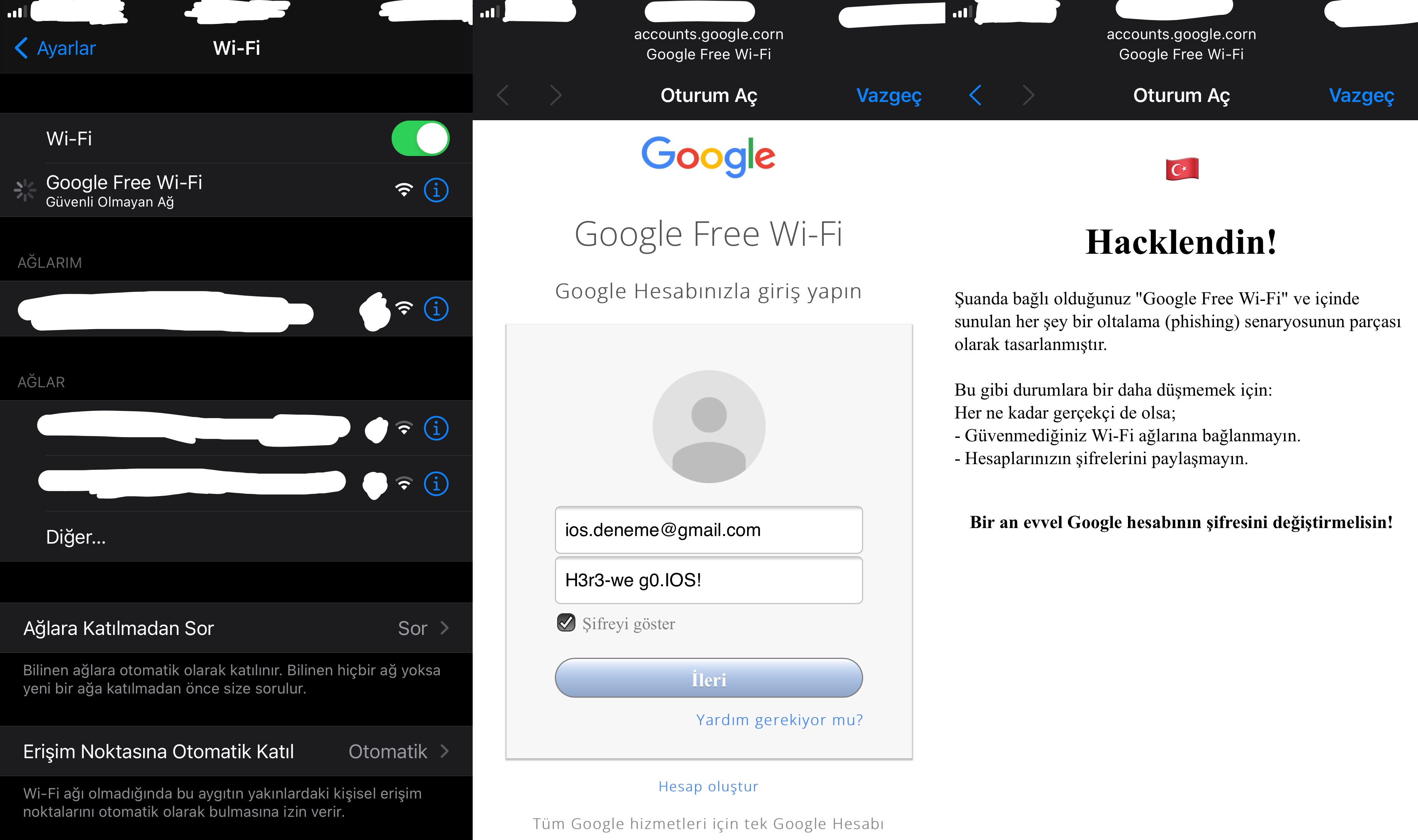

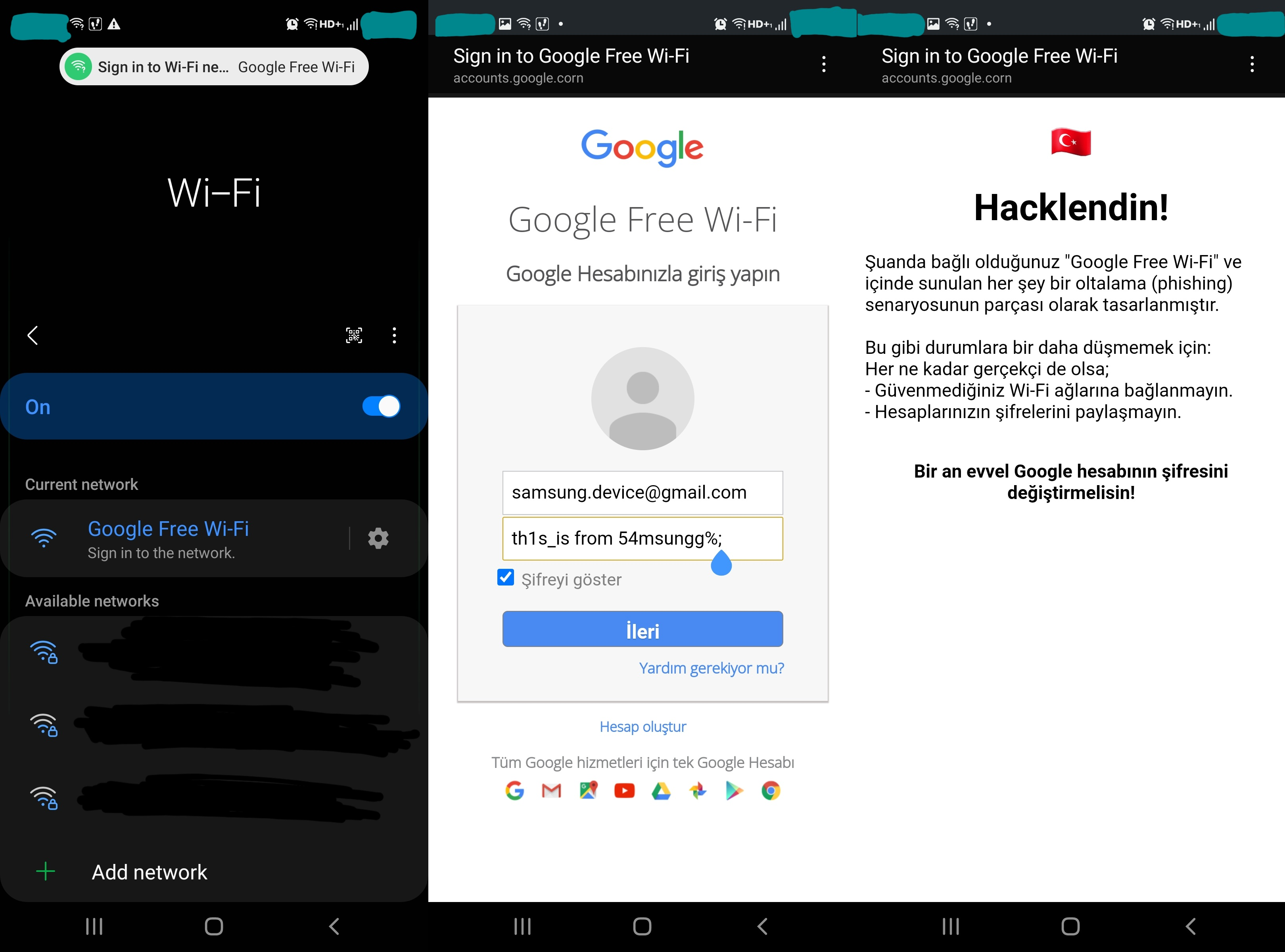

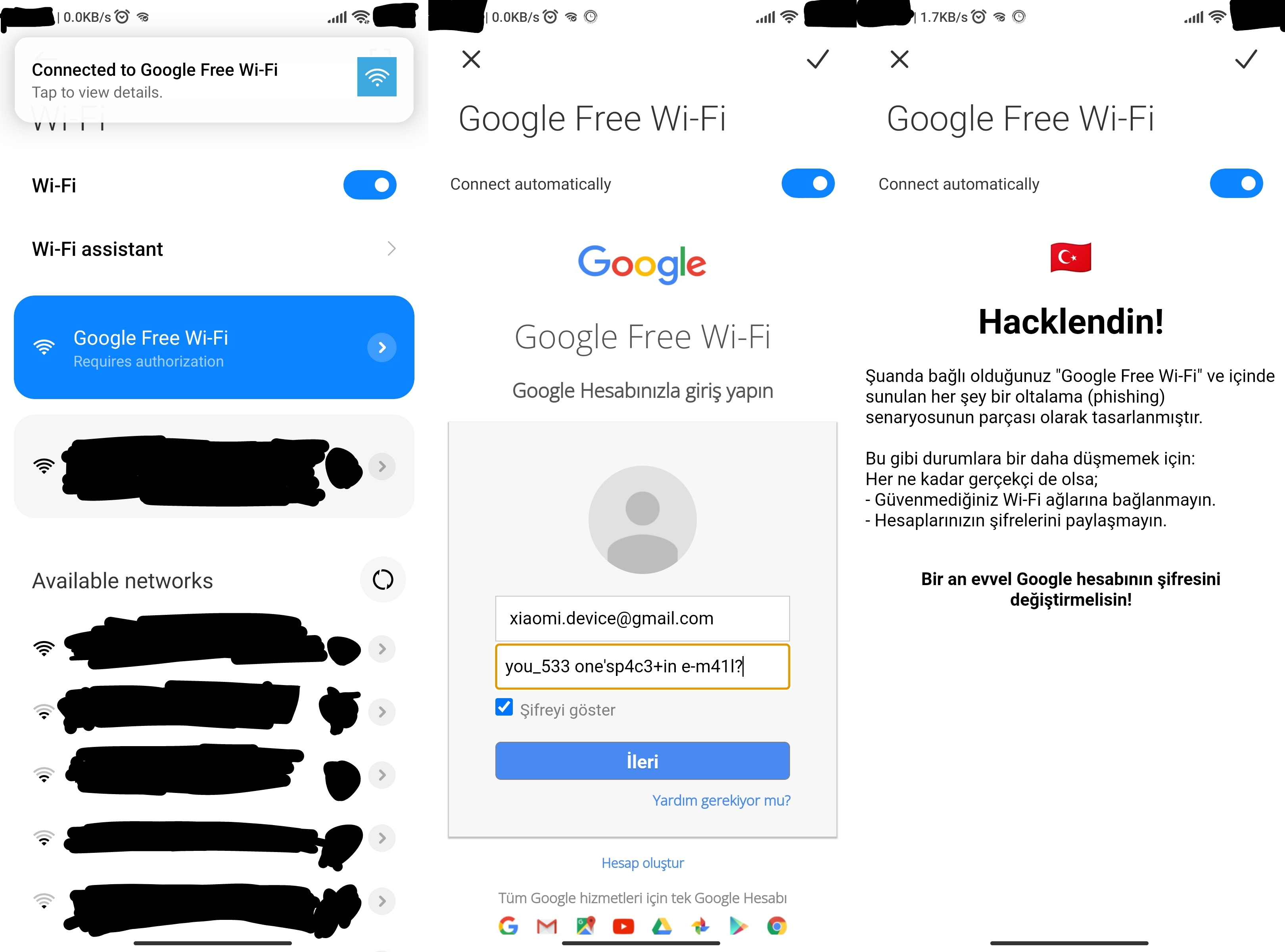

أعتقد أن Google هي شركة التكنولوجيا الأكثر شهرة وموثوقية في جميع أنحاء العالم. لذلك قمت بإعداد صفحة تصيد احتيالي ثابتة، والتي تبدو تقريبًا مماثلة لصفحة تسجيل الدخول القديمة في Gmail. وتسمى أيضًا شبكة Wi-Fi باسم Google Free Wi-Fi .

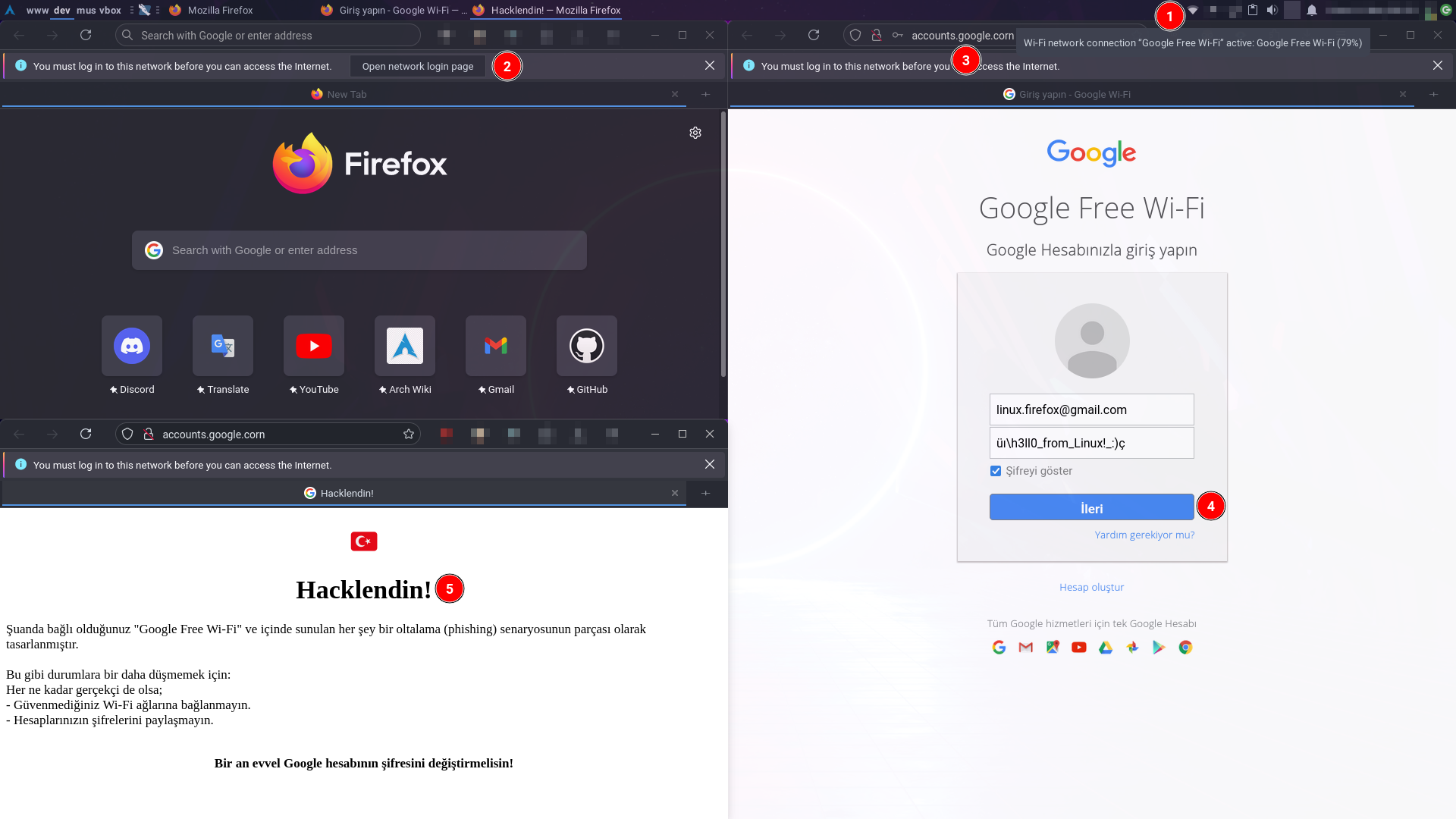

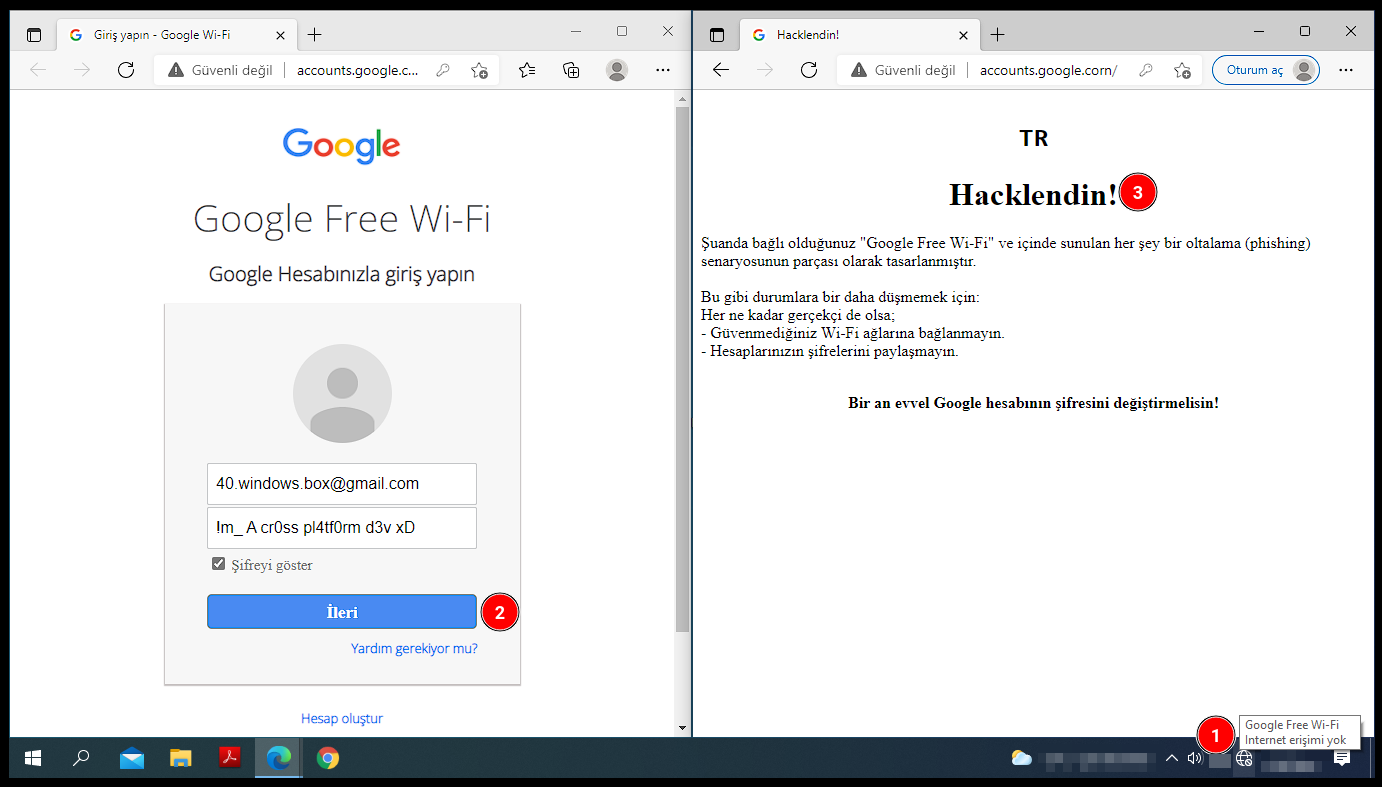

مع استمرار المشهد، بعد إعادة توجيه المتصفح (العميل) إلى صفحة تسجيل الدخول الثابتة، يُقصد من المستخدم إدخال بيانات الاعتماد الخاصة به والضغط على الزر التالي. ويتم تخزين بيانات الاعتماد في ملف محلي. ثم يحصل المستخدم على حظر IP حتى إعادة التشغيل التالية لـ ESP32. وإلا يمكن أن يتم إفساد قاعدة البيانات المحلية عن طريق بيانات اعتماد وهمية/خاطئة. بعد كل ذلك، تتم إعادة توجيه العميل إلى / دليل الموقع الثابت.

عندما يحاول عميل IP المحظور الوصول إلى أي مورد على خادم HTTP، يتم تقديم نفس ملف html hacklendin.html بغض النظر عن طريقة طلب HTTP أو رأسه أو نصه، وما إلى ذلك.

على الجانب الآخر، يمكن عرض مخزن بيانات الاعتماد المحلي عن بعد من خلال الاتصال بـ 2121/tcp والمصادقة باستخدام كلمة المرور المشفرة أثناء الاتصال بشبكة Wi-Fi.

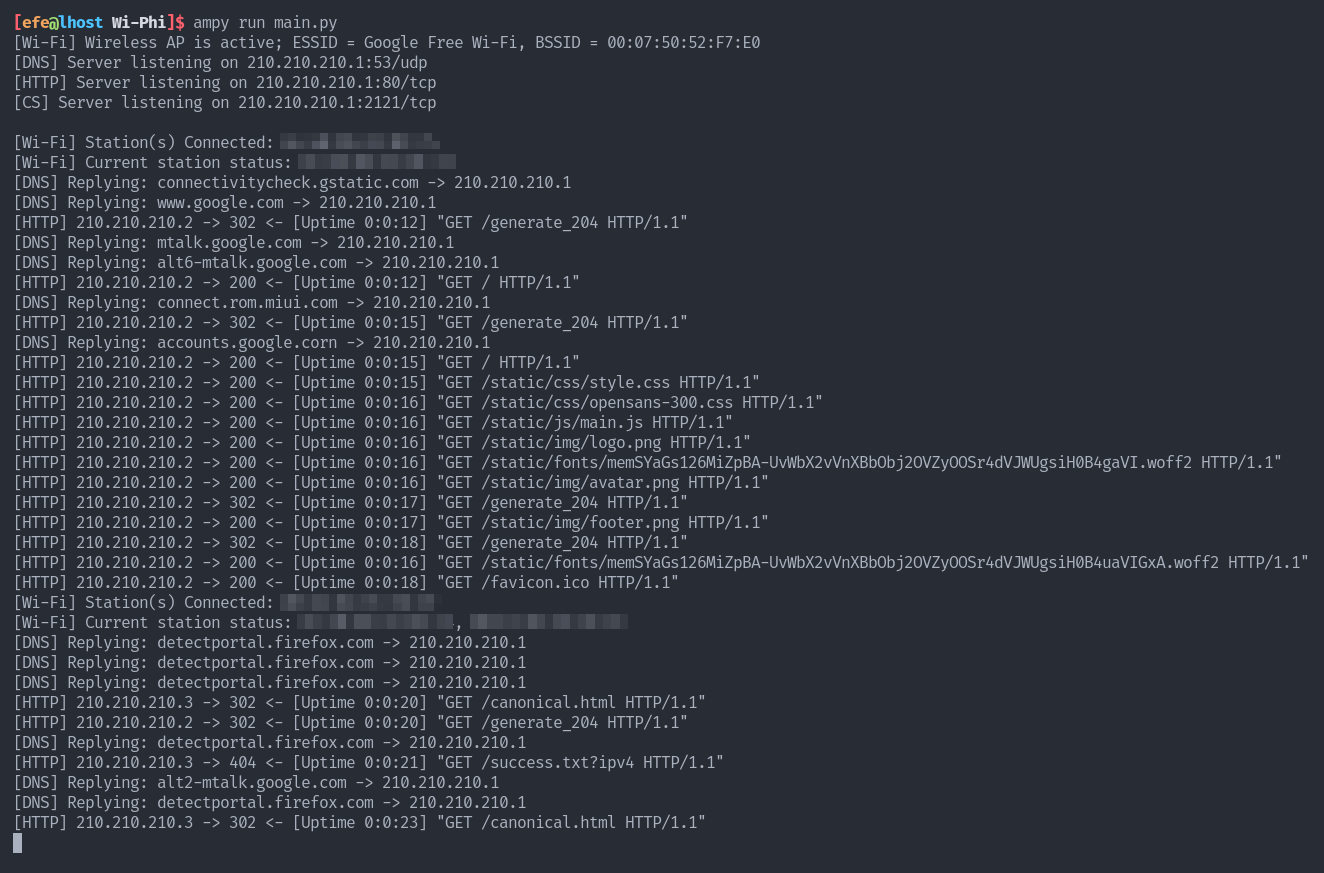

Wi-Phi هو نظام غني بالميزات. يمكن الاطلاع على السجلات المطولة التي تم إنشاؤها بواسطة خدمات Wi-Fi و HTTP و DNS في الوقت الفعلي. لا يتم تخزين هذه السجلات محليًا لتوفير مساحة التخزين.

لتتمكن من رؤية السجلات المطولة،

boot.py إلى ملف محلي يسمى main.pyboot.py من جهاز ESP32.main.py على ESP32. يمكنك استخدام أداة ampy لعمليات الملفات وتشغيل البرامج على ESP32.

دعونا نلقي نظرة على حالة لدينا أجهزة مستقلة متعددة من بائعين مختلفين متصلة بشبكة Google Free Wi-Fi في نفس الوقت.

عندما تواجه أجهزة IOS بوابة مقيدة، فإنها تقوم تلقائيًا بتشغيل صفحة البوابة المقيدة، دون مطالبة المستخدم، جميل!

تعرض أجهزة Samsung إشعارًا فقط. لذلك يحتاج المستخدم هنا إلى النقر فوق Sign in to the network أو الإشعار الموجود أعلى الشاشة.

تعرض أجهزة Xiaomi إشعارًا أيضًا. كما يقومون أحيانًا بفتح صفحة البوابة المقيدة تلقائيًا، دون مطالبة المستخدم مرة أخرى!

في Firefox، تظهر مطالبة في أعلى نافذة التطبيق. بعد النقر فوق Open network login page ، يتم فتح صفحة البوابة المقيدة في علامة تبويب جديدة.

والرجل الآخر الذي لا يسمح للمستخدمين باتخاذ القرار (مثل IOS). يفتح دائمًا صفحة البوابة المقيدة تلقائيًا.

وكما شرحت من قبل،

لقد كانت فترة التعلم بأكملها، وتنفيذ ما تعلمته في الحياة الواقعية، وإصلاح الأخطاء، وكتابة هذا التوثيق أمرًا ممتعًا للغاية بالنسبة لي! أتمنى أن تستخدم هذه المعرفة من أجل الأخلاق! اتصل بي للحصول على أسئلة إضافية وحالات تجارية/أكاديمية/تعليمية.

تغريد

ينكدين

HackerOne

هاك الصندوق

─ بقلم شفيق إيف ألتينولوك ─