404 لم يتم العثور على قاعدة المعرفة

آخر تحديث: 2020/06/28

تمت إضافته حديثًا في الأسبوع الماضي:

- [تغليف مشروع بايثون ونشره](# من الأدوات)

جدول المحتويات:

- أساسيات الكمبيوتر

- أساسيات نظرية الكمبيوتر

- شبكة الكمبيوتر

- نظام التشغيل

- هياكل البيانات والخوارزميات

- قاعدة البيانات

- أساسيات التشفير

- أساسيات تكنولوجيا الحاسوب

- البحوث الأساسية

- أمان

- تكنولوجيا الأمن

- ثغرات

- أمن الويب

- اختبار الاختراق

- تدقيق الكود

- أمن البيانات

- الأمن السحابي

- أدوات الأمن

- البحوث الأمنية

- كشف أبت

- عينات ضارة

- الفريق الأحمر

- واف

- اكتشاف عناوين URL الضارة

- مكافحة حركة مرور الآلة

- كشف الشذوذ

- أرقام والأمن

- الذكاء الاصطناعي والأمن

- بناء سلامة المؤسسة

- التنمية الآمنة

- اختبار الأمان

- منتجات أمنية

- عملية آمنة

- إدارة الأمن

- فكر بأمان

- العمارة الأمنية

- المواجهة الحمراء والزرقاء

- أمن الإنترانت

- أمن البيانات

- تكنولوجيا جديدة وأمن جديد

- ملخص

- السحابة الأصلية

- الحوسبة الموثوقة

- DevSecOps

- التنمية الآمنة

- التنمية الشخصية

- تطوير الصناعة

- بيانات

- نظام البيانات

- تحليل البيانات والعمليات

- تحليل البيانات الأمنية

- خوارزمية

- منظمة العفو الدولية

- نظام الخوارزمية

- المعرفة الأساسية

- التعلم الآلي

- التعلم العميق

- التعلم المعزز

- مجالات التطبيق

- تطوير الصناعة

- الجودة الشاملة

- مهنة

- التخطيط الوظيفي

- التفكير

- يتواصل

- يدير

- يفكر

- أشياء يجب ملاحظتها

- زائدة

- الكوادر الفنية المحلية المتميزة

- مواقع التكنولوجيا الأجنبية الممتازة

- متروك

أساسيات الكمبيوتر

أساسيات نظرية الكمبيوتر

نظام التشغيل

- [امتحان القبول للدراسات العليا بالكمبيوتر 408 هو الأكثر شمولاً في الشبكة بأكملها !!!!!!] نظام تشغيل الكمبيوتر Kingly

- المقاطعات والاستثناءات

- كيف نفهم الترحيل وتجزئة إدارة الذاكرة في نظام التشغيل بطريقة بسيطة؟

التفاصيل والوحدات المنطقية للمعلومات والوحدات المادية للمعلومات، والأطوال غير المحددة والمحددة، والعناوين ثنائية الأبعاد والعناوين أحادية البعد، والمعلومات الكاملة والتخصيص المنفصل للذاكرة. - ملخص حالة النواة وحالة المستخدم لنظام التشغيل

- تجميع نظام التشغيل لأسئلة المقابلة الشائعة (ضروري لكل مطور)

شبكة الكمبيوتر

- مجموعة من أسئلة المقابلة الشائعة - شبكة الكمبيوتر (ضرورية لكل مطور)

الفرق بين TCP وUDP، المصافحة الثلاثية TCP والموجة الرباعية، العملية بعد إدخال المتصفح لعنوان URL، نوع طلب بروتوكول HTTP، الفرق بين GET وPOST، بروتوكول تحليل عنوان ARP - تتضمن صفحة عملية طلب المتصفح الكاملة (المتصفح، HTTP) طلب لعملية الاستجابة سلسلة من العمليات مثل مصافحة TCP ثلاثية الاتجاهات، مثل تحليل اسم المجال، وبدء مصافحة TCP ثلاثية الاتجاهات، وبدء طلب HTTP، واستجابة الخادم لطلب HTTP ، ويحصل المتصفح على كود HTML ويقوم المتصفح بتحليل كود HTML ويطلب الموارد الموجودة في كود HTML، ويعرض المتصفح الصفحة ويقدمها للمستخدم.

- ماذا تعني بالضبط موثوقية برنامج التعاون الفني؟ - إجابة CYS - Zhihu

تشير موثوقية TCP إلى توفير خدمات نقل بيانات موثوقة في طبقة النقل بناءً على طبقة IP غير الموثوقة، ويعني ذلك بشكل أساسي أن البيانات لن تتلف أو تُفقد، وسيتم نقل جميع البيانات بالترتيب الذي تم إرسالها به. يتم استخدام الآليات التالية لتحقيق إرسال موثوق لـ TCP: المجموع الاختباري (للتحقق مما إذا كانت البيانات تالفة)، والمؤقت (إعادة الإرسال في حالة فقدان الحزمة)، والرقم التسلسلي (يستخدم للكشف عن الحزم المفقودة والحزم المتكررة)، والتأكيد (إعلام المتلقي المرسل بأن الحزمة قد تم استلامها بشكل صحيح وأن الحزمة التالية متوقعة)، والإقرار السلبي (يقوم المتلقي بإخطار المرسل بالحزمة التي لم يتم استلامها بشكل صحيح)، والنوافذ وخطوط الأنابيب (تستخدم لزيادة إنتاجية القناة).

هياكل البيانات والخوارزميات

- الخوارزمية 3: الفرز السريع الأكثر استخدامًا

الفرز والفرز السريع فكرة الفرز السريع هي حفر الثقوب وملء الأرقام + قسمة وقهر. - سؤال في مقابلة مع Tencent: فنجاني رائع جدًا (لقد تعلمته)

طريقة حل المشكلات 1: طريقة التنصيف؛ طريقة حل المشكلات 2: طريقة فاصل البحث المجزأ؛ طريقة حل المشكلات 3: طريقة تعتمد على المعادلات الرياضية؛ W(n, k) = 1 + min{max(W(n -1, x -1), W(n, k - x))}, x in {2, 3, ……,k} (n هو رقم الكأس، k هو عدد الطوابق) - كيفية كتابة أسئلة الخوارزمية بشكل فعال

تنقسم الأسئلة الموجودة على LeetCode تقريبًا إلى ثلاثة أنواع: فحص هياكل البيانات: مثل القوائم المرتبطة، والمكدسات، وقوائم الانتظار، وجداول التجزئة، والرسوم البيانية، والمحاولات، والأشجار الثنائية، وما إلى ذلك؛ وفحص الخوارزميات الأساسية: مثل العمق أولاً، والاتساع أولاً، والثنائي البحث، العودية، وما إلى ذلك؛ فحص الأفكار الخوارزمية الأساسية: العودية، فرق تسد، البحث التراجعي، الجشع، والبرمجة الديناميكية. - مناقشة موجزة حول ما هي خوارزمية فرق تسد (المستفادة)

مشكلة التقليب الكاملة، ومشكلة الفرز المدمج، ومشكلة الفرز السريع، ومشكلة برج هانوي تحت فكرة فرق تسد. - 2018.08 في مقابلة العمل، أكبر رقم k في المصفوفة غير المنتظمة، الوسيط في المصفوفة غير المنتظمة: مؤشر الفرز السريع، O(N).

- [شرح بالفيديو] مشكلة LeetCode رقم 1: مجموع رقمين

- استراتيجيات الاستيلاء على المظاريف الحمراء في الاجتماعات السنوية

أساسيات التشفير

- شرح مفصل لمزايا وعيوب التشفير المتماثل والتشفير غير المتماثل ويسمى التشفير المتماثل أيضًا بالتشفير أحادي المفتاح. وتشمل الخوارزميات: AES، RC4، 3DES. إنه سريع ويمكن استخدامه عندما يلزم تشفير كمية كبيرة من البيانات، ويكون مقدار الحساب صغيرًا وكفاءة عالية. إذا تم الكشف عن المفتاح السري لطرف واحد، فسيكون التشفير بأكمله غير آمن. التشفير غير المتماثل، تشمل الخوارزميات RSA وDSA/DSS، وهي بطيئة وآمنة للغاية. تتضمن خوارزميات التجزئة MD5 وSHA1 وSHA256. ثلاثة أنواع من الخوارزميات هي أساس اتصال HTTPS .

قاعدة البيانات

- مقابلة مع Tencent: ما أسباب بطء تنفيذ عبارة SQL؟

التعلم التكميلي : محرك قاعدة البيانات (يدعم InnoDB معالجة المعاملات والمفاتيح الخارجية، ولكنه أبطأ، يستخدم ISAM وMyISAM مساحة وذاكرة منخفضة، ويدرجان البيانات بسرعة)، وترميز قاعدة البيانات ( character_set_client、character_set_connection、character_set_database、character_set_results、character_set_server、character_set_system )، قاعدة البيانات الفهرس (فهرس المفتاح الأساسي والفهرس المجمع والفهرس غير المجمع) ونقاط المعرفة الأساسية الأخرى.

تنقسم أسباب تنفيذ عبارة SQL ببطء إلى فئتين: 1) عادي في معظم الحالات، وأحيانًا بطيء جدًا: (1) تقوم قاعدة البيانات بتحديث الصفحات القذرة، مثل الإعادة عندما يكون السجل ممتلئًا، يجب مزامنته مع القرص؛ (2) تتم مواجهة الأقفال أثناء التنفيذ، مثل أقفال الجدول وأقفال الصفوف. 2) يكون دائمًا بطيئًا: (1) لا يتم استخدام الفهرس: على سبيل المثال ، لا يحتوي الحقل على فهرس؛ بسبب عدم إمكانية استخدام الفهرس بسبب الحسابات والعمليات الوظيفية؛ (2) تم تحديد فهرس خاطئ في قاعدة البيانات البحث المباشر في الجدول الكامل من الممكن أن يتم الحكم بشكل خاطئ على مشكلة أخذ العينات ويتم إجراء فحص كامل للجدول. - ربما يكون هذا هو الحل الأمثل لتحسين SQL

أساسيات تكنولوجيا الحاسوب

لغة

- تحليل متعمق لمصممي بايثون في مقالة طويلة مكونة من 10000 كلمة

- التكرارات والمولدات Python3

بايثون : تحتوي التكرارات على طريقتين أساسيتين: iter() وnext(). يمكن استخدام الكائنات القابلة للتكرار مثل السلاسل والصفوف والقوائم لإنشاء التكرارات (وهذا لأن هذه الفئات تنفذ الدالة __iter__() داخليًا. بعد استدعاء iter()). ، يصبح list_iterator كائن، ستجد أن جميع الكائنات التي تنفذ __iter__ __next__() __next__ هي كائنات متكررة). الحصول على العناصر الصحيحة أثناء التكرار التالي. يُرجع __iter__ المُكرِّر نفسه، ويُرجع __next__ القيمة التالية في الحاوية. المولد: تسمى الوظيفة التي تستخدم العائد المولد. عند استدعاء وظيفة المولد، يمكن اعتبار المولد مكررًا. - مكرر تقنية بايثون الأسود، المولد، الديكور

- ما مدى معرفتك بميزات بايثون المتقدمة؟ دعونا نقارن

Python : وظيفة lambda المجهولة، تتمثل الوظيفة في تنفيذ بعض التعبيرات أو العمليات البسيطة دون تحديد الوظيفة بشكل كامل؛ وظيفة الخريطة هي وظيفة بايثون مدمجة يمكنها تطبيق الوظائف على العناصر في هياكل البيانات المختلفة؛ وظيفة الخريطة، ولكنها تُرجع فقط العناصر التي تُرجع لها الوظيفة المطبقة True؛ وحدة Itertools عبارة عن مجموعة من الأدوات لمعالجة التكرارات، وهي نوع بيانات يمكن استخدامه في عبارات الحلقة؛ . - لماذا نستخدم لغة Go؟ ما هي مميزات لغة Go؟

Go : مزايا go واستخدامات go. تشمل المزايا الرئيسية لـ go ما يلي: اللغة الثابتة، والتزامن المتعدد، والأنظمة الأساسية المشتركة، والتجميع المباشر في كود الآلة، والمكتبة القياسية الغنية، وما إلى ذلك. تشمل الاستخدامات الرئيسية لـ go برمجة الخادم وبرمجة الشبكات والأنظمة الموزعة وقواعد البيانات في الذاكرة والأنظمة الأساسية السحابية. - سلسلة ممارسة الجن - مقدمة عن Golang وتركيب البيئة

Go : تثبيت بيئة Go، معنى كل مجلد بعد تثبيت البيئة؛ معنى كل مجلد في مساحة العمل. - Ruby-on-rails - ما الفرق بين Ruby وJRuby

روبي : روبي هي لغة برمجة. يشير مترجم روبي الذي نشير إليه عمومًا إلى CRuby الذي يعمل في بيئة مترجم لغة C المحلية.

إطار

- Gin - مقدمة واستخدام إطار عمل ويب Golang عالي الأداء

Gin : هو إطار تطبيق ويب مكتوب بلغة Go. - ما هو الفرق بين Spring Boot و Spring MVC؟

الربيع —> Spring MVC —> Spring Boot.

أداة

- مقارنة بين الشرارة والعاصفة

أدوات تكنولوجيا البيانات الضخمة - نوع الحوسبة : قارن من جوانب نموذج الحوسبة في الوقت الفعلي، وزمن وصول الحوسبة في الوقت الفعلي، والإنتاجية، وآلية المعاملات، والمتانة/التسامح مع الخطأ، والتعديل الديناميكي للتوازي، وما إلى ذلك. يعد تدفق Spark نموذجًا شبه حقيقي، فهو يجمع البيانات خلال فترة زمنية ويعالجها كـ RDD، ويعتبر تأخير الحساب في الوقت الفعلي من المستوى الثاني وله إنتاجية عالية، ولكنه غير مكتمل بما فيه الكفاية يتمتع بمتانة متوسطة ولا يدعم الديناميكيات. يعد Storm نموذجًا في الوقت الفعلي تمامًا ويتلقى ويعالج جزءًا من البيانات. فهو يدعم آلية المعاملات الكاملة، وهو قوي للغاية، ويدعم التعديل الديناميكي لدرجة التوازي. سيناريوهات التطبيق : يمكن استخدام Storm في السيناريوهات التي لا يتحمل فيها الوقت الحقيقي النقي تأخيرًا يزيد عن ثانية واحدة؛ لوظائف الحوسبة في الوقت الفعلي التي تتطلب آليات معاملات موثوقة وآليات موثوقة، أي أن معالجة البيانات دقيقة تمامًا، كما يمكن لـ Storm ذلك أيضًا خذ بعين الاعتبار ؛ إذا كنت بحاجة أيضًا إلى ضبط التوازي ديناميكيًا لبرامج الحوسبة في الوقت الفعلي خلال فترات الذروة والذروة المنخفضة لتعظيم استخدام الموارد ، فيمكنك أيضًا التفكير في العاصفة إذا كان المشروع عبارة عن حوسبة في الوقت الفعلي بحتة ؛ لتنفيذ استعلامات SQL التفاعلية في المنتصف، وما إلى ذلك. بالنسبة للعمليات الأخرى، يعد استخدام العاصفة خيارًا أفضل. من ناحية أخرى، إذا كنت لا تحتاج إلى آليات معاملات موثوقة أو ضبط ديناميكي للتوازي، فيمكنك التفكير في تدفق الشرارة. أكبر ميزة لتدفق الشرارة هي أنه موجود في مكدس التكنولوجيا البيئية المنظور الكلي للمشروع، إذا لم تكن الحوسبة مطلوبة في الوقت الفعلي فقط، فإنها تتطلب أيضًا معالجة الدفعات دون اتصال بالإنترنت والاستعلام التفاعلي، وفي الحساب في الوقت الفعلي، ستتضمن أيضًا معالجة الدفعات ذات زمن الوصول العالي والاستعلام التفاعلي ووظائف أخرى استخدم Spark Core لتطوير معالجة الدُفعات في وضع عدم الاتصال وSpark SQL لتطوير الاستعلام التفاعلي يعمل البث على تطوير الحوسبة في الوقت الفعلي، ويتكامل بسلاسة، ويوفر قابلية تطوير عالية للنظام. تعمل هذه الميزة على تحسين مزايا Spark Streaming بشكل كبير. الإطاران جيدان في سيناريوهات التجزئة المختلفة. - البرنامج التعليمي لبدء استخدام Ziyu Big Data Spark (إصدار Python) (الأهم)

- ما هي الاختلافات والروابط بين نظامي جمع السجلات فلومي وكافكا متى يتم استخدامهما على التوالي ومتى يمكن دمجهما؟

أدوات تكنولوجيا البيانات الكبيرة - نوع البرامج الوسيطة : يمكن فهم كافكا على أنها برامج وسيطة، أو نظام ذاكرة تخزين مؤقت، أو قاعدة بيانات، وتتمثل وظيفتها الرئيسية في الحفاظ على الاستقرار. يمكن فهم Flume على أنه مجموعة نشطة من بيانات السجل، مقارنة بـ Kafka، ومن الصعب الترويج لواجهة تعديل التطبيق عبر الإنترنت لكتابة البيانات في Kafka. - ما هي المزايا والعيوب بين logstash وflume، وما هي السيناريوهات المناسبة لها؟

أدوات تكنولوجيا البيانات الضخمة - نوع الوكيل : اعتمادًا على المتطلبات، يوجد كل من logstash وflume كوكلاء، ويحتوي Logstash على المزيد من المكونات الإضافية ومنتجات دعم أفضل مثل Elasticsearch، ولكن لغة تطوير logstash هي روبي وبيئة التشغيل. JRuby. علاوة على ذلك، قد يتم فقدان البيانات المرسلة؛ هناك آلية داخل المسايل لضمان نقل كمية معينة من البيانات دون فقدان. لغة تطوير المسايل هي Java، وهي سهلة التطوير الثانوي أن jvm يشغل مساحة كبيرة من الذاكرة. - قائمة مفاتيح اختصارات Mac

MAC : مفاتيح الاختصار الأساسية: لقطات الشاشة، في التطبيقات، معالجة النصوص، في الباحث، في المتصفحات؛ مفاتيح الاختصار لبدء تشغيل MAC وإيقاف تشغيله. - أوراق أوامر Git شائعة الاستخدام

Git : المستودع البعيد-"المستودع المحلي->منطقة التدريج-"مساحة العمل، git add.، git Commit -m message، git Push. - git-lfs

Git-lfs : أداة تمديد تحميل الملفات الكبيرة git. - حزمة tshark للتحليل الإحصائي pcap

- [تغليف مشروع بايثون ونشره](# من الأدوات)

المذكرة : 1. setup.py: long_description وlong_description_content_type (لاحظ مشكلات عرض التنسيق md وrst). 2.manifest.in مقابل gitignore. 3. readme.rst مقابل readme.md. 4. .pypirc مقابل gitconfig. 5. تحميل بيثون setup.py bdist_wheel.

تكنولوجيا

- فك التشفير وxss ( هناك

\u72 في النص الأصلي "بعد ترميز كيان html" يجب أن يكون -

تسلسل فك تشفير تقنية المتصفح : يتضمن فك تشفير المتصفح بشكل أساسي جزأين: محرك العرض ومحلل js. ترتيب فك التشفير: يتم تنفيذ فك التشفير في أي بيئة. ترتيب فك التشفير هو: يتم فك تشفير التشفير المطابق للبيئة الخارجية أولاً. على سبيل المثال: في <a href=javascript:alert(1)>click</a> يكون التنبيه(1) موجودًا في بيئة html->url->js. 1. يستخدم النقر ترميز Unicode e، والذي لا يمكن فك ترميزه في بيئات html أو url، ولا يمكن فك ترميزه إلا في الحرف e في بيئة js، لذلك لن تظهر أي نافذة منبثقة.

2. انقر فوق استخدام ترميز عنوان url قبل تنفيذ js، يقوم عنوان url بفك ترميز %65، لذلك عندما يبدأ تشغيل محرك js، ترى التنبيه الكامل(1).

3. انقر فوق تنفيذ فك تشفير كيان html أولاً

4. انقر فوق في عملية فك تشفير عنوان URL، لن يتم اعتبار JavaScript بروتوكولًا زائفًا، وستحدث أخطاء.

5. سيتم تنفيذ النقر فوق htmlparser قبل محلل JavaScript، وبالتالي فإن عملية التحليل هي أن يتم فك تشفير أحرف htmlencode أولاً، ثم يتم تنفيذ حدث JavaScript.

ترتيب فك تشفير المتصفح هو الأساس للتجاوز في XSS . - العلاقة بين ملف dockerfile و docker-compose

تقنية عامل الإرساء : العلاقة بين الملفات والمجلدات. - ما هو الفرق بين ملف dockerfile و docker-compose؟

تقنية docker : docker-compose مخصصة لتنسيق الحاويات. - ما هي آلة المعقل؟

تقنية مضيف Bastion : تحدد مدخلًا للوصول إلى المجموعة؛ وتسهل التحكم في الأذونات ومراقبتها. - ما هي الجوانب التي يجب تحليل جدوى المنتج من خلالها؟

تحليل الجدوى : تنقسم جدوى المنتج إلى: الجدوى الفنية، والجدوى الاقتصادية، والجدوى الاجتماعية، وأركز منها على الجدوى الفنية. يتم قياس الجدوى الفنية بشكل أساسي من مقارنة وظائف المنافسين، والمخاطر الفنية وطرق التجنب، وسهولة الاستخدام وعتبة المستخدم، والاعتماد على بيئة المنتج، وما إلى ذلك. - ما الأدوار التي يلعبها Nginx وGunicorn في الخادم؟

خادم التطبيق : سيناريو نشر Nginx: موازنة التحميل (تدعم أطر عمل مثل tornado نواة واحدة فقط، لذا يتطلب نشر العمليات المتعددة موازنة تحميل عكسية. gunicorn نفسها متعددة العمليات ولا تحتاج إليها)، ودعم الملفات الثابتة، والضغط المضاد للتزامن ، تحكم إضافي في الوصول. - ويكيبيديا: كيربيروس

Kerberos : الوصف الأساسي ومحتوى البروتوكول والعملية المحددة لـ Kerberos. - العلاقة بين ملف dockerfile و docker-compose

تقنية عامل الإرساء : العلاقة بين الملفات والمجلدات. - ما هو الفرق بين ملف dockerfile و docker-compose؟

تقنية docker : docker-compose مخصصة لتنسيق الحاويات. - ما هي آلة المعقل؟

تقنية مضيف Bastion : تحدد مدخلًا للوصول إلى المجموعة؛ وتسهل التحكم في الأذونات ومراقبتها. - ما هي الجوانب التي يجب تحليل جدوى المنتج من خلالها؟

تحليل الجدوى : تنقسم جدوى المنتج إلى: الجدوى الفنية، والجدوى الاقتصادية، والجدوى الاجتماعية، وأركز منها على الجدوى الفنية. يتم قياس الجدوى الفنية بشكل أساسي من مقارنة وظائف المنافسين، والمخاطر الفنية وطرق التجنب، وسهولة الاستخدام وعتبة المستخدم، والاعتماد على بيئة المنتج، وما إلى ذلك. - ما الأدوار التي يلعبها Nginx وGunicorn في الخادم؟

خادم التطبيق : سيناريو نشر Nginx: موازنة التحميل (تدعم أطر عمل مثل tornado نواة واحدة فقط، لذا يتطلب نشر العمليات المتعددة موازنة تحميل عكسية. gunicorn نفسها متعددة العمليات ولا تحتاج إليها)، ودعم الملفات الثابتة، والضغط المضاد للتزامن ، تحكم إضافي في الوصول. - ويكيبيديا: كيربيروس

Kerberos : الوصف الأساسي ومحتوى البروتوكول والعملية المحددة لـ Kerberos. - ما هي بنية الخدمات الصغيرة**؟

- ما هي شبكة الخدمة (شبكة الخدمة)

هندسة الخدمات الصغيرة : لماذا: لماذا تستخدم شبكة الخدمة؟ في ظل بنية تطبيقات الويب التقليدية ثلاثية الطبقات MVC، فإن الاتصال بين الخدمات ليس معقدًا ويمكن إدارته داخل التطبيق، ومع ذلك، في مواقع الويب المعقدة واسعة النطاق اليوم، تتحلل التطبيقات الفردية إلى العديد من التبعيات والاتصال بين الخدمات معقد. ماذا: شبكة الخدمة هي طبقة البنية التحتية للاتصال بين الخدمات ويمكن مقارنتها بـ TCP/IP بين التطبيقات أو الخدمات الصغيرة، وهي مسؤولة عن مكالمات الشبكة والحد من التيار وقطع الدوائر والمراقبة بين الخدمات. ميزات شبكة الخدمة: طبقة وسطى للاتصالات بين التطبيقات، ووكيل شبكة خفيف الوزن، ومحايد للتطبيقات، وإعادة محاولة/مهلة التطبيق المنفصلة، والمراقبة، والتتبع، واكتشاف الخدمة. البرامج مفتوحة المصدر المشهورة حاليًا هي Istio وLinkerd، وكلاهما يمكن دمجهما في بيئة Cloud Native kubernetes. - يفشل برنامج التحديث إذا لم يتم تشغيله كمسؤول، حتى عند تثبيت المستخدم

LaTeX : MiKTeX (مشكلة في التسجيل ومشكلة في حقوق المسؤول) + TeXnicCenter (لا يمكن إنشاء مشكلة بتنسيق pdf، قم بتعيين مسار تنفيذ adobe في Build إلى AcroRd32.exe الأصلي) + Adobe Acrobat Reader DC، ثم استخدم الإصدار المتصدع من Adobe Acrobat DC للتحويل إلى صيغ أخرى. - مبدأ HTTPS وعملية التفاعل

HTTPS : يتطلب HTTPS مصافحة بين المتصفح وموقع الويب قبل إرسال البيانات، أثناء عملية المصافحة، سيتم تأكيد معلومات كلمة المرور المستخدمة من قبل الطرفين لتشفير البيانات المرسلة. احصل على المفتاح العام -> يقوم المتصفح بإنشاء مفتاح سري عشوائي (متماثل) -> استخدم المفتاح العام لتشفير المفتاح السري المتماثل -> أرسل المفتاح السري المتماثل المشفر -> اتصال النص المشفر المشفر بواسطة المفتاح السري المتماثل. تستخدم عملية اتصال HTTPS بأكملها التشفير المتماثل والتشفير غير المتماثل وخوارزميات HASH . - نفس سياسة المنشأ للمتصفح

تقنية المتصفح : سياسة المصدر نفسه هي وظيفة الأمان الأساسية والأكثر أساسية للمتصفح. يتم تعريف سياسة المصدر نفسه على النحو التالي: البروتوكول/المضيف/المنفذ. - تسعة مبادئ للتنفيذ عبر المجالات (النسخة الكاملة)

تقنية المتصفح : حلول الطلبات عبر النطاقات: JSONP (نقاط الضعف التي تعتمد على علامات البرنامج النصي دون قيود عبر النطاقات)، CORS (مشاركة الموارد عبر النطاقات)، postMessage، websocket، وكيل البرامج الوسيطة للعقدة، وكيل nginx العكسي، windows.name+iframe ، location.hash+iframe، document.domain+iframe.

يدعم CORS جميع أنواع طلبات HTTP وهو الحل الأساسي لطلبات HTTP عبر المجال. يدعم JSONP طلبات GET فقط. وتتمثل الميزة في أنه يدعم المتصفحات القديمة ويمكنه طلب البيانات من مواقع الويب التي لا تدعم CORS. سواء كان وكيل Node الوسيط أو وكيل nginx العكسي ، فإن السبب الرئيسي هو عدم فرض أي قيود على الخادم من خلال سياسة نفس الأصل. في العمل اليومي، الحلول عبر المجالات الأكثر استخدامًا هي CORS والوكيل العكسي nginx. - كيفية استخدام بيئة بايثون الافتراضية في Jupyter Notebook؟

أناكوندا : تثبيت المكونات الإضافية، تثبيت conda nb_conda - نظرًا لوجود طلبات HTTP، فلماذا تستخدم مكالمات RPC؟ - إجابة الأخ يي

RPC : مريح مقابل RPC. يتضمن RPC: الوكيل العكسي، والتسلسل وإلغاء التسلسل، والاتصال (HTTP، TCP، UDP)، ومعالجة الاستثناءات

البحوث الأساسية

تحليل موجز لعملية مكتبة طلبات بايثون

تطلب بايثون تنفيذ المكتبة : مقبس->httplib->urllib->urllib3->requests. عملية الاتصال الداخلية لـ request.get: request.get->requests()->Session.request->Session.send->adapter.send->HTTPConnectionPool(urllib3)->HTTPConnection(httplib).

1、socket:是TCP/IP最直接的实现,实现端到端的网络传输

2、httplib:基于socket库,是最基础最底层的http库,主要将数据按照http协议组织,然后创建socket连接,将封装的数据发往服务端

3、urllib:基于httplib库,主要对url的解析和编码做进一步处理

4、urllib3:基于httplib库,相较于urllib更高级的地方在于用PoolManager实现了socket连接复用和线程安全,提高了效率

5、requests:基于urllib3库,比urllib3更高级的是实现了Session对象,用Session对象保存一些数据状态,进一步提高了效率

تحليل مبادئ XGBoost والتنفيذ الأساسي (المستفادة)

XGBoost : افهم من منظور نتيجة الشجرة (الوظيفة الموضوعية: دالة الخسارة (توسيع الدرجة الثانية) + الحد العادي)، وبنية الشجرة (قرار الانقسام (الفرز المسبق)).

فهم متعمق لخوارزمية تحسين الرسم البياني Lightgbm

Lightgbm : بالمقارنة مع الفرز المسبق، يستخدم lgb رسمًا بيانيًا للتعامل مع تقسيم العقدة والعثور على نقطة الانقسام المثالية. فكرة الخوارزمية: تحويل قيم الميزات إلى قيم bin مسبقًا قبل التدريب، أي عمل دالة متعددة التعريف لقيمة كل ميزة، وتقسيم قيم جميع العينات الموجودة على هذه الميزة إلى شريحة معينة (bin) وأخيرًا يتم تحويل قيم الميزات من القيم المستمرة إلى القيم المنفصلة. يمكن أيضًا استخدام الرسوم البيانية للتسارع التفاضلي. يعتمد تعقيد حساب الرسم البياني على عدد الدلاء.

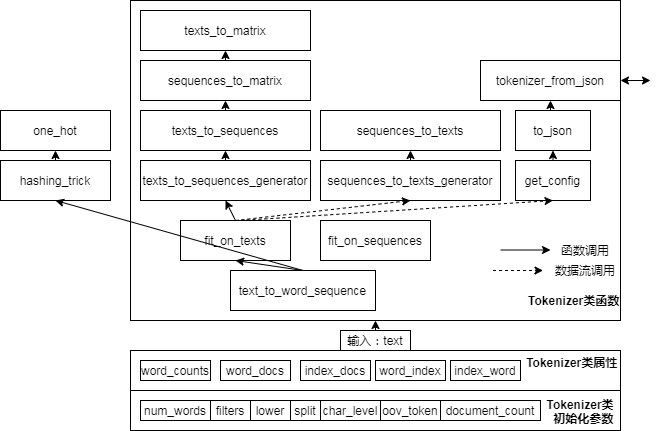

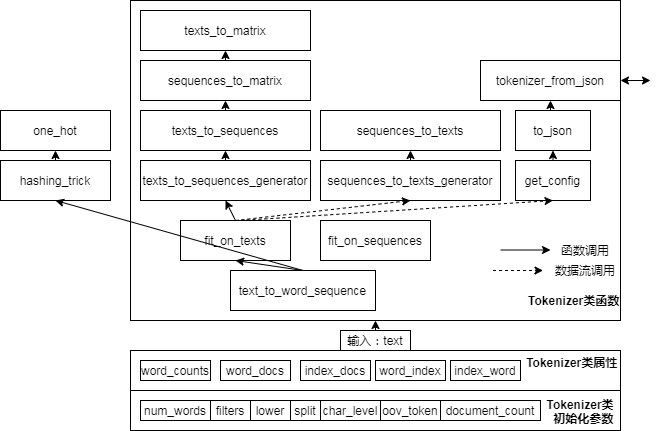

تحليل كود المصدر للمعالجة المسبقة للنص في Keras

Keras - المعالجة المسبقة للنص :

تحليل كود المصدر للمعالجة المسبقة لتسلسل Keras

Word2Vec

- فهم نموذج Skip-Gram لـ Word2Vec

- تنفيذ نموذج Skip-Gram استنادًا إلى TensorFlow - مقالة Tian Yusu

- البرنامج التعليمي Word2Vec - نموذج Skip-Gram

- البرنامج التعليمي Word2Vec الجزء 2 - أخذ العينات السلبية

- برنامج تعليمي لتضمين الكلمات Word2Vec في Python وTensorFlow

- تحليل كود المصدر word2vec_basic Tensorlflow

- برنامج تعليمي لـ Word2Vec Keras

- keras_word2vec@adventures-in-ml-code

أمان

تكنولوجيا الأمن

ثغرات

- تجميع حمولة مكتبة Wuyun للثغرات الأمنية والبرنامج الإضافي المساعد Burp

- boy-hack/wooyun-payload

- منظور الباحث حول أبحاث الضعف في 2010

أبحاث الثغرات الأمنية: الوضع الحالي والاتجاهات لأبحاث الثغرات الأمنية في السنوات العشر الماضية : 1. في عصر ما بعد الكمبيوتر الشخصي، أصبحت سلامة تدفق التحكم آلية حماية أساسية جديدة لأمن النظام. 2. ميزات أمان الأجهزة المفاجئة ونقاط الضعف الأمنية للأجهزة. 3. نبيذ جديد في زجاجات قديمة، التصميم الآمن للأجهزة المحمولة يتيح التجاوز في الزوايا. 4. تشتد المعركة من أجل مداخل الشبكات. تشمل مداخل الشبكات: المتصفحات، ومعالجات WiFi المساعدة، والنطاقات الأساسية، والبلوتوث، وأجهزة التوجيه، وأجهزة المراسلة الفورية، والبرامج الاجتماعية، وعملاء البريد الإلكتروني، وأجهزة الكمبيوتر والخوادم التقليدية. 5. لا يزال التعدين الآلي للثغرات واستغلالها بحاجة إلى التحسين.

أمن الويب

- مقال يمنحك فهمًا متعمقًا لنقاط الضعف: نقاط الضعف XXE

ثغرة XXE : مبدأ XXE: استدعاء الكيانات الخارجية، واستخدام XXE: استخدام الكيانات العامة، وكيانات المعلمات، والكيانات الخارجية، والكيانات الداخلية لقراءة الملفات، واكتشاف مضيف الإنترانت والمنافذ، وRCE للإنترانت (مطلوب دعم الامتداد المتوقع ضمن PHP))) - تقنيات الحقن الخالية من الفواصل في Mysql

هجمات الحقن : حقن SQL، وحقن XML (لغة ترميزية تمثل البيانات هيكليًا من خلال العلامات)، وحقن التعليمات البرمجية (فئة التقييم)، وحقن CRLF (rn). حقن Mysql: استخدم التعليقات لتجاوز المسافات، استخدم الأقواس لتجاوز المسافات، استخدم رموز مثل %20 %0a لاستبدال المسافات ضمن الاستعلام الموحد، استخدم الانضمام لتجاوز تصفية الفاصلة، select id,ip from client_ip where 1>2 union select * from ( (select user())a JOIN (select version())b ); استخدم select case when(条件) then 代码1 else 代码2 end تصفية الفاصلة، insert into client_ip (ip) values ('ip'+(select case when (substring((select user()) from 1 for 1)='e') then sleep(3) else 0 end)); - [CRLF استخدام ثغرة الحقن وتحليل الأمثلة]([https://wooyun.js.org/drops/CRLF%20Injection%E6%BC%8F%E6%B4%9E%E7%9A%84%E5% 88%A9%E7%94%A8%E4%B8%8E%E5%AE%9E%E4%BE%8B%E5%88%86%E6%9E%90.html](https://wooyun.js .org/drops/CRLF استخدام ثغرة الحقن ومثال التحليل.html))

CRLF هو اختصار "سطر الإرجاع + تغذية السطر" (rn). يتم فصل رأس HTTP ونص HTTP بواسطة CRLF. يُطلق على حقن CRLF أيضًا اسم تقسيم استجابة HTTP، أو اختصارًا HRS. يقوم X-XSS-Protection:0 بإيقاف تشغيل إستراتيجية حماية المتصفح لتصفية XSS المنعكسة. - استغلال ثغرة SSRF ومكافحة getshell (محدد)

- ملخص لعدة طرق لتجاوز التصفية (قيود IP) في ثغرات SSRF

SSRF : استخدم قفزة 302 (xip.io، عنوان قصير، خدمة مكتوبة ذاتيًا)؛ إعادة ربط DNS (تجاوز قيود IP)؛ استخدم مشكلة تحليل عنوان URL: http://[email protected]/ عبر بروتوكولات مختلفة غير HTTP - ملخص طرق تجاوز SSRF

SSRF : استخدم العنوان القصير؛ استخدم اسم المجال الخاص xip.io؛ استخدم دقة DNS (اضبط السجل على اسم المجال)؛ - Think PHP 5.0.0~5.0.23 تحليل الضعف RCE

- تحليل موجز لترميز الأحرف وحقن SQL في تدقيق المربع الأبيض (ممتاز، متعلم)

يعتمد هجوم الحقن على ترميز الأحرف : يشغل الحرف الصيني المشفر بـ gbk 2 بايت، والحرف الصيني المشفر utf-8 يحتل 3 بايت. يستفيد حقن البايت الواسع من خصائص mysql. عندما يستخدم mysql ترميز gbk، سيعتقد أن حرفين هما حرف صيني واحد (تحت gbk، يجب أن يكون رمز ascii السابق أكبر من 128 للوصول إلى نطاق الأحرف الصينية؛ الترميز نطاق قيمة gb2312: البت العالي 0xA1-0xF7 ، البت المنخفض 0xA1-0xFE ، و 0x5c ، ليس في نطاق البتات المنخفضة، لذا فإن 0x5c ليس هو الترميز في gb2312، لذلك لن يتم توسيع هذه الفكرة لتشمل جميع الترميزات متعددة البايت، طالما أن نطاق البتات المنخفضة يحتوي على ترميز 0x5c . يمكن إجراء حقن بايت واسع). خطة الدفاع الأولى: mysql_set_charset+mysql_real_escape_string ، مع مراعاة مجموعة الأحرف الحالية للاتصال. خطة الدفاع الثانية: تعيين character_set_client على binary (ثنائي)، SET character_set_connection=gbk, character_set_results=gbk,character_set_client=binary . عندما يتلقى MySQL بيانات العميل، سيعتقد أن ترميزه هو character_set_client ، ثم يغيره إلى ترميز character_set_connection ، ثم أدخل الجدول والحقل المحددين، ثم يحولهما إلى الترميز المطابق للحقل. بعد ذلك، عند إنشاء نتائج الاستعلام، سيتم تحويلها من ترميز الجدول والحقل إلى ترميز character_set_results وإعادتها إلى العميل. لذلك، إذا قمنا بتعيين character_set_client على binary ، فلن تكون هناك مشكلة في البايتات العريضة أو البايتات المتعددة، حيث يتم نقل جميع البيانات في شكل ثنائي، مما يمكن أن يتجنب بشكل فعال حقن الأحرف على نطاق واسع. قد تحدث مشكلات أيضًا عند استدعاء iconv بعد الدفاع. عند استخدام Iconv لتحويل utf-8 إلى gbk، فإن طريقة الاستخدام هي錦' ، لأن ترميز utf-8 الخاص به هو 0xe98ca6 ، وترميز gbk الخاص به هو 0xe55c ، والذي يصبح أخيرًا %e5%5c%5c%27 ، اثنان %5c . ' عبارة عن رقم فردي، فسيتم ابتلاع ' الحد. لماذا لا錦' استخدام هذه الطريقة؟ وفقًا لقواعد ترميز utf-8، لن يظهر (0x0000005c) في ترميز utf-8، لذلك سيتم الإبلاغ عن خطأ. - المشكلات الأمنية الناجمة عن جلسات العميل

- نظرة ثاقبة على DAST وSAST وIAST في مقال واحد - مناقشة مختصرة حول مقارنة تقنيات اختبار أمان تطبيقات الويب (المستفادة)

- تحدث عن SAST/IDAST/IAST

- مقدمة إلى طرق الاتصال PHP وكيفية مهاجمة PHP-FPM

- طلب GET للحصول على العلم —— كتابة XCTF 2018 Final PUBG (WEB 2)

اختبار الاختراق

- مجموعة من أسئلة المقابلة الوظيفية لاختبار الاختراق وظائف تنفيذ التعليمات البرمجية:

eval、preg_replace+/e、assert、call_user_func、call_user_func_array、create_function وظائف تنفيذ الأمر: system、exec、shell_exec、passthru、pcntl_exec、popen、proc_open علامة باستثناء سمة onerror علاوة على ذلك، هل هناك أي طريقة أخرى للحصول على مسار المسؤول؟ يحدد src ملف نصي بعيد للحصول على المرجع. - مجموعة من الأسئلة العملية لاختبار الاختراق في مقابلات العمل، هل تعرفها؟

- تجربتي في المقابلة، اختبار الاختراق

تدقيق الكود

- تدقيق كود جافا - التقدم طبقة تلو الأخرى

أمن البيانات

- NO.27 الدردشة حول أمن البيانات تكنولوجيا البيانات الكبيرة وعصرها، البيانات هي الأصول الأساسية للعديد من الشركات ، الحدود الأمنية التقليدية غير واضحة، نحتاج إلى افتراض أن حدودنا قد تم اختراقها، وفي نفس الوقت لدينا دفاع متعمق القدرات اللازمة لحماية أمن المعلومات. لذلك، أثناء تعزيز أساليب الأمان التقليدية، يجب أن نركز الأمان بشكل مباشر على البيانات نفسها. وهذا ما يفعله أمن البيانات. قبل القيام بذلك، هناك فرضية: يجب أن نعرف أن الأمان لا يزال يخدم الأعمال (في معظم حالات أمان المؤسسات، الأعمال > الأمان)، لذلك يجب الموازنة بين الأمان وسهولة الاستخدام. حاليًا، تشمل الإجراءات التي تستخدمها المؤسسات بشكل أساسي: تصنيف البيانات، وإدارة دورة حياة البيانات، وإزالة حساسية البيانات وتشفير البيانات، ومنع تسرب البيانات.

- بناء نظام أمن بيانات المؤسسات عبر الإنترنت

الأمن السحابي

- الأمن السحابي، ما هو بالضبط؟

هناك ثلاثة اتجاهات بحثية رئيسية في مجال الأمن السحابي: أمن الحوسبة السحابية، وسحابة البنية التحتية الأمنية، وخدمات الأمن السحابي. تم ذكر التعاون في مجال أمن البيانات أيضًا في اتجاهات التطوير المستقبلية للأمن السحابي، مما يشير إلى أنه بغض النظر عن السيناريو، فإن البيانات هي محور الأمان. يمكن اعتبار خدمات الأمان السحابية على أنها طهاة الطبخ (PPT من CDXY) ، الحوسبة السحابية (الطاقة) ، الخوارزميات (الأدوات) ، البيانات (المواد الخام) ، المهندسين (الطهاة) ، أي نوع من الأرز يمكن عمله (خدمات الأمان التي يمكن أن تكون متاح) ) - مستقبل الأمان السحابي (مقال طويل متعمق)

أفكار الكتابة : اتجاهات سوق الأمان السحابية -"منتجات الأمان السحابية السحابية (منتجات أمان السحابة منصة ومنتجات أمان سحابة من طرف ثالث CWPP ، CSPM ، CASB) -" مزيج من الأمان السحابي و SD -WAN -"Cloud Native (DevOps ، DevOps ، التسليم ، الخدمات المجهرية ، الحاويات) الأمان.

آخر

- معلومات الأمان: مختبرات المؤسسات ، ومجتمعات الأمن ، وفرق الأمن ، وأدوات الأمان ، إلخ.

أدوات الأمن

فحص الثغرات الأمنية

- مسح الضعف باستخدام وضع وكيل الأشعة السينية

أبحاث الأمن

اكتشاف مناسب

- اكتشاف مناسب على التعلم الآلي

نموذج اكتشاف APT : تقترح هذه الورقة نموذج اكتشاف مناسب من خلال اكتشاف روابط متعددة في دورة الحياة المناسبة ، وربط أحداث الإنذار في كل رابط ، واستخدام التعلم الآلي لتدريب نموذج الكشف. إنه يشبه إلى حد ما فكرتي. والغرض من ذلك هو وصف مجموعة الأحداث الأمنية تمامًا في سيناريو مناسب ، وتقليل المعدل الإيجابي الخاطئ ، وتحسين الدقة ، وتجنب مشاكل السلبيات المفقودة والإيجابيات الخاطئة الناجمة عن اكتشاف الوصلات الواحدة التقليدية. ومع ذلك ، هناك أيضًا بعض المشكلات في هذه المقالة ، مثل عدم وجود مصادر بيانات ملائمة.

عينات خبيثة

- استخدم التعلم الآلي للكشف عن حركة المرور الخارجية الخبيثة HTTP (ممتازة)

الكشف الخارجي من HTTP الخارجي : فكرة عامة : 1. جمع البيانات ، تشغيل عينات ضارة في صندوق الرمل ، وجمع حركة المرور الخبيثة ، وتمييز حركة المرور الضارة يدويًا عن حركة المرور البيضاء ، ثم تصنيف حركة المرور الخبيثة إلى عائلات بناءً على ذكاء التهديد. 2. تحليل البيانات (هندسة الميزات): من أجل تشابه حركة المرور الخارجية الخبيثة لنفس الأسرة ، يمكنك التفكير في استخدام خوارزمية تجميع لتجميع حركة مرور نفس الأسرة في فئة واحدة ، واستخراج قواسمها المشتركة ، وتشكيل قالب ، ثم قالب ، ثم قالب ، ثم استخدم القالب للكشف عن حركة المرور غير المعروفة. 3. الخوارزمية: مرحلة التدريب : استخراج HTTP حركة اتصال خارجي ---> استخراج حقول رأس طلب ---> تعميم ---> حساب التشابه ( الترجيح الخاص بالحقل في رأس الطلب ثم حساب التشابه ) ---> التسلسل الهرمي التجميع ---> إنشاء قالب حركة مرور خارجي ضار (يتم استخدام اتحاد هذا الحقل في الكتلة كقيمة لهذا الحقل في القالب). مرحلة الكشف : حركة مرور خارج HTTP غير معروفة ---> استخراج حقول رأس طلب ---> تعميم ---> مطابقة مع القوالب الضارة ---> حدد ما إذا كان التشابه يتجاوز العتبة (تحديد العتبة) - بناء منصة التحليل الآلي للبرامج الضارة الوقواق

- بيئة تحليل البرامج الضارة الوقواق

- اللعب مع الوقواق

صناديق الصداقة: واجهت العديد من المزالق في عملية بناء بيئة تحليل العينة الخبيثة. PY إلى مجلد بدء التشغيل ؛ على المضيف الفعلي ، يتم تثبيت Windows 10 باستخدام VMware ، يتم تثبيت VMware مع Ubuntu16 ، تم تثبيت Ubuntu16 باستخدام VirtualBox و Cuckoo Server ، ويتم تثبيت VirtualBox مع Windows7 كعامل. - ملخص لموارد تحليل العينة الخبيثة

مكافحة حركة الجهاز

- 2018 تقرير بوت سيئ

حركة القتال : لقد عززت المواجهة الأمنية تطور أساليب الهجوم ودخلت مرحلة المواجهة الآلية يتم توليد حركة مرور الآلة ، في حين أن الزحف الخبيث والزحفات الخبيثة يقلدون طلبات المستخدم العادية لإنشاء حركة مرور ضارة. مقطوعة الرأس. المتصفح ، يمكن أن تحاكي حركات الماوس والنقرات. يمكن تمييز حركة مرور الماكينة بناءً على بيئة الشبكة (ISP Amazon ، مراكز البيانات ، مزودي الاستضافة العالميين) ، الأدوات المستخدمة (متصفحات حركة مرور الماكينة تحب أن تخفي أنفسهم على أنها كروم ، فايرفوكس ، إنترنت ، SAFARI) ، وما إذا كانت تقلد الإنسان التفاعلات ، مثل مسارات الماوس والنقرات. بمجرد اكتشاف محاولاتنا لإيقافها ، تصبح APBs المتقدمة لحركة مرور الآلة الخبيثة مستمرة وتكيفية ، وتؤدي تحولات متعددة الوسائط. الدفاع: فهم عملياتنا وأهداف العدو. قمع متصفح UA/الممتلكات محاولات تسجيل الدخول الفاشلة ؛

الكشف عن عنوان URL الضار

- اكتشاف عناوين URL الضارة

بعد قراءة خوارزميات الأمن المحلي ومواد تحليل البيانات الأمنية إلى النهاية ، بدأوا في تحويل انتباههم إلى البلدان الأجنبية وتتبع عملية تطوير تطبيقات التعلم الآلي الأجنبي في مجال أمن الشبكة. أخذ اكتشاف URL كمثال ، يمكن اشتقاق العديد من السيناريوهات المعمول بها ، بما في ذلك اكتشاف صفحات الويب الضارة ، وأنشطة الاتصالات الخبيثة ، وبرامج الويب الضارة. - ما وراء السوداء السوداء: تعلم اكتشاف مواقع الويب الضارة من عناوين URL المشبوهة

استخدم اكتشاف URL الضار كطريقة تكميلية للكشف عن صفحة الويب الضارة. البيانات: عينات عناوين URL مفتوحة المصدر ، لا توجد ميزات خاصة ؛ لا توجد ميزات وتحليل ومقارنة كل فئة فرعية لا يوجد بها خصائص. بعد كل شيء ، كانت ورقة مكتوبة قبل عشر سنوات. - تحديد عناوين URL المشبوهة: تطبيق للتعلم عبر الإنترنت على نطاق واسع

- استغلال التغاير في التعلم عبر الإنترنت عالي الأبعاد

فريق أحمر

- ممارسة الفريق الأحمر والتفكير من 0 إلى 1 (تعلم)

تعريف الفريق الأحمر ---> هدف الفريق الأحمر (تعلم واستخدام TTPs للمهاجمين المعروفين للهجوم وتقييم فعالية القدرات الدفاعية الحالية وتحديد نقاط الضعف في نظام الدفاع واقتراح تدابير مضادة محددة ، واستخدام هجمات محاكاة حقيقية وفعالة لتقييم التأثير التجاري المحتمل الناجم عن مشكلات الأمن) ---> من يحتاج إلى فريق أحمر ---> كيف يعمل الفريق الأحمر (التكوين الأساسي: احتياطي المعرفة ، البنية التحتية ، قدرات البحث الفني ؛ عملية العمل: محاكاة الهجوم على المسرح الكامل ، الهجوم على مرحلة المحاكاة ؛ القياس الكمي وتقييم الفريق (تغطية TTPs المعروفة ، معدل الكشف/مرحلة الكشف عن الوقت/الكشف ، ومعدل الحظر/مرحلة الحظر/مرحلة الحظر) ---> نمو الفريق الأحمر وتحسينه (التدريب على بيئة المحاكاة ، تحليل الضعف والبحث الفني ، التواصل الخارجي والمشاركة) - ملخص منظمة ATT & CK APT TTPS

- ملخص تقنية هجوم منصة ATT & CK

- ملخص لتقارير تحليل المنظمة الحقيقية APT

WAF

- مناقشة فنية |

- استخدم النقل المكثف لهزيمة جميع WAFS

- تجاوز WAF من مستوى بروتوكول HTTP ومستوى قاعدة البيانات

- أربعة مستويات من أبحاث الهجوم والدفاع: الالتفاف

- بعض المعرفة حول WAF

اكتشاف الشذوذ

- N طرق اكتشاف الشذوذ (المستفادة)

تتمثل إحدى الصعوبات في اكتشاف الشذوذ في عدم وجود حقيقة شائعة. من السلاسل الزمنية (المتوسط المتحرك ، على أساس سنوي وشهر على شهر ، STL+GESD) ، الإحصائيات (مسافة Mahalanobis ، boxplot) ، زاوية المسافة (KNN) ، الطريقة الخطية (تحلل المصفوفة وتقليل أبعاد PCA) ، التوزيع (الانتروبيا النسبية kl الكشف عن الحالات الشاذة من زوايا مثل الاختلاف ، واختبار تشي مربع) ، والأشجار ، والرسوم البيانية ، والتسلسلات السلوكية ، والنماذج الخاضعة للإشراف (والتي يمكن أن تجمع تلقائيا المزيد من الميزات ، مثل GBDT). - خوارزمية الكشف عن التعلم الآلي (1): غابة العزل

- خوارزمية الكشف عن التعلم الآلي (2): العامل المحلي الخارجي

- خوارزمية الكشف عن التعلم الآلي (3): تحليل المكون الرئيسي

- ما هي جهاز ناقل الدعم من فئة واحدة (SVM فئة واحدة)؟

- خوارزمية اكتشاف الشذوذ العزل فورست

- تعدين الشذوذ ، غابة العزل

- المحاولة الأولى في اكتشاف الشذوذ

- المراقبة الذكية لبيانات السلاسل الزمنية الشذوذ التي تعمل بالتعلم الآلي

- استثناءات التعدين في سجلات التشغيل والصيانة الضخمة

- البيانات قبل المعالجة المسبقة

- دراسة أولية حول تطبيق الكشف غير الطبيعي والتعلم الخاضع للإشراف في اكتشاف الشذوذ

- ما هي خوارزميات "اكتشاف الشذوذ" الشائعة في استخراج البيانات؟ - إجابة جيدة - Zhihu

1. 1.1) الإحصاءات ونماذج الاحتمالات: توزيع الفرضيات واختبار الفرضيات ، ومسافة أحادية البعد ومتعددة الأبعاد ، وعلاقة ميزة ، ومسافة الإقليدية ومسافة Mahalanobis ؛ المسافة الإقليدية ومسافة Mahalanobis ، PCA و Soft من فئة SVM ؛ 1.2) تحقق من العلاقة بين الخوارزميات من حدود قرار الرسم البياني للنتيجة التجريبية. 2.1) مقارنة بين تأثيرات الكشف عن النموذج ، وتؤثر غابة العزل و KNN بشكل ثابت ؛ 3.1) حجم البيانات وأبعاد البيانات لها أيضًا تأثير على الخوارزمية. العزلة أكثر ملاءمة للمساحات عالية الأبعاد. 4.1) تجلب النتائج التجريبية أفكارًا لاختيار نموذج اكتشاف الشذوذ: KNN و MCD لمجموعات البيانات الصغيرة والمتوسطة الحجم مستقرة نسبيًا ، وغالبًا ما تكون غابة العزل لمجموعات البيانات المتوسطة والكبيرة مستقرة ؛ نظرًا لأن PCA و MCD غالباً ما يكون غير خاضع للإشراف ، فإن الاستقرار أكثر أهمية من التقلبات. 4.2) لمشكلة اكتشاف الشذوذ الجديدة ، يمكنك اتباع الخطوات التالية لتحليل: A. فهم البيانات وتوزيع البيانات وتوزيع الشذوذ ، وتحديد نموذج يعتمد على الافتراضات ؛ ، إذا كان الأمر كذلك ، يجب أن يضيع. خوارزمية اختيار النقطة. غالبًا ما تتغير خصائص الحالات الشاذة. لا تزال القواعد اليدوية مفيدة للغاية ، ولا تحاول استبدال القواعد الحالية باستراتيجيات بيانات في خطوة واحدة. - تمشيط |

- شذوذ الكشف عن عزل الغابة والتصور

- اكتشاف الشذوذ مع التنبؤ بسلسلة زمنية

الأرقام والأمن

- Figure/Louvain/DGA Talk Talk يحمل المعلومات الطوبولوجية ، ويمكن اعتبار المعلومات الطوبولوجية بعدًا مميزة. النقطة الرئيسية لخوارزمية Louvain هي وزن حواف الرسم البياني ، والتي تتطلب دراسة خاصة في سيناريوهات هجوم ودفاع محددة. من IPs التي زارت أسماء المجال A و B في نفس الوقت. قام Master CDXY بتنفيذ هذا المنطق باستخدام SQL.

- خوارزمية اكتشاف المجتمع-دراسة أولية حول خوارزمية الكشف السريع (لويفيان)

- A DGA Odyssey PDNS Drived DGA تحليل

- تعلمت الحوسبة الرسم البياني عن تنفيذ الأمان الأساسي: تنفيذ الرسوم البيانية في الكشف عن التسلل ، والاستجابة للتسلل ، وذكاء التهديد ، و UEBA. الكشف عن التسلل: اتجاه تطوير الكشف عن التسلل المؤسسة وتاريخ تطوير قدرات تحليل البيانات. استجابة التسلل: تم حل المشكلات أثناء العملية (اكتمال وثراء السجلات ، وتحليل الارتباط للبيانات الضخمة ونوافذ زمنية طويلة ، والبناء في الوقت الفعلي والاستعلام عن الرسوم البيانية والتفاعل والتصور). UEBA: تطوير الثقة السحابة والثقة Zero -"Secure افتراضيًا -" الحصول على بيانات الاعتماد للخدمات الموثوقة ، "سلسلة التوريد" -"اكتشاف التسلل المبني على المصادقة -" تحليل السلوك والتمييز. ملخص: قضايا العمل -> قضايا البيانات.

الذكاء الاصطناعي والأمن

- تجميع المواد التعليمية لسيناريوهات الأمان وخوارزميات الأمان القائمة على الذكاء الاصطناعي وتحليل بيانات الأمان

- نحو الخصوصية وأمن أنظمة التعلم العميق: مسح

سطح الهجوم لأمن الذكاء الاصطناعي : من حيث البيانات والنماذج في مرحلة التدريب ومرحلة الاختبار ، تشمل الهجمات تسمم البيانات والعينات العدوانية ، واستخراج النموذج وانعكاس النموذج ، إلخ. - اكتشاف التهديد الذكي: منصة اكتشاف التعلم الآلي SOC القائم على الشرارة

بناء سلامة المؤسسة

التنمية الآمنة

- بناء منصة الكشف الآلي للمسح الضوئي (مربع الويب الأسود)

- يأخذك لقراءة تحليل رمز المصدر Kunpeng للقطع الأثرية

اختبار الأمن

- خطة لإعداد نظام التحكم في المخاطر ونظام الإنذار المبكر

السيطرة على المخاطر الأمنية : اكتشف بسرعة الحالات الشاذة وتحديد المخاطر بدقة. اكتشاف شظايا وكيانات غير طبيعية من خلال التغيرات في المؤشرات الأساسية ، واكتشف جميع الكيانات تحت المجموعة غير الطبيعية من خلال أساليب التجميع ؛ - رحلة التحول من الأمن التقليدي إلى مجال التحكم في المخاطر ، ومناقشة الاتجاهات في الصناعة السوداء وصناعة مكافحة المخاطر

السيطرة على المخاطر التجارية : أصبح الصراع في مجال مراقبة المخاطر شرسة بشكل متزايد. . - تحضير مقابلة مهندس نموذج مكافحة المخاطر-الفصل التقني

- ممارسة نموذج التحكم في المخاطر-مسابقة خوارزمية مكافحة المخاطر "Magic Mirror Cup"

- طريقة تحديد مستخدم التحكم في المخاطر

- جيثب: Sladesha

- تحدد خوارزميات متعددة المستخدمين غير الطبيعيين مثل حشو بيانات الاعتماد والاحتيال

- تجربة الاتصالات السرية لنفق DNS && يحاول إعادة إنتاج الكشف عن وضع تفكير عودة الميزة

- HIDS لبناء أمن المؤسسة

- ضمان أمان IDC: تصميم بنية مجموعة مجموعة HIDS الموزعة

- Dianrong Open Source Agentsmith HIDS --- نظام HIDS خفيف الوزن

- Enterprise Security Construction-بعض الأفكار حول تصميم نظام HIDS القائم على الوكيل

نظام الكشف عن التسلل في الكشف عن التسلل : إن الممارسة المنهجية لـ Meituan تستحق التعلم. من وصف الطلب ، يقوم مدير المنتج بتوجيه الطلب -> يحلل الطلب ، يلخص الخصائص التي يجب على بنية المنتج الامتثال لها -> الصعوبات التقنية ، وتحليل التحديات التقنية التي واجهتها -> تصميم الهندسة المعمارية واختيار التكنولوجيا -> مجموعة HIDS الموزعة. مخطط الهندسة المعمارية -> اختيار لغة البرمجة-> تنفيذ المنتج. - طريقة الكشف عن نفق ICMP وتنفيذها على أساس التحليل الإحصائي

منتجات الأمن

- جمع بعض مشاريع أمان مفتوحة المصدر ممتازة لمساعدة ممارسي الأمن في الطرف A على بناء قدرات أمان المؤسسات (المستفادة) منتجات أمان مفتوحة المصدر : بما في ذلك إدارة الأصول ، وتطوير الأمن ، ومراجعة التعليمات البرمجية الآلية ، وصيانة الأمان ، ومضيف BASTION ، و HIDS ، وحركة مرور الشبكة ، Honeypot ، WAF ، Enterprise Cloud Disk ، نظام موقع التصيد ، مراقبة GitHub ، التحكم في المخاطر ، إدارة الضعف ، SIEM/SOC.

عملية آمنة

- ما أفهمه في العمليات الأمنية

الشركات تدفع مقابل الإنتاج ، وليس المعرفة . العمليات الأمنية موجهة نحو حل المشكلات. المسؤوليات الرئيسية ومتطلبات المهارات لعمليات الأمان ، والبحث والتطوير ، وعملية العمل ؛ - دعونا نتحدث عن سبب تصور مخاطر السلامة ويتعرض المظهر ؛

ماذا وكيف للعمليات الآمنة: الاستيلاء على التناقضات الرئيسية والتناقضات الثانوية وجرب قصارى جهدك لحلها.

إدارة الأمن

- يتضمن إصدار Enterprise Security Construction Tree V1.0 ستة أجزاء: الوصف ، مفهوم الأمن ، حوكمة الأمن ، المهارات العامة ، المهارات المهنية ، والموارد عالية الجودة.

فكر بأمان

- تحدث عن اتجاه تطوير أمن مؤسسة الإنترنت

اتجاه تنمية أمن المؤسسة : من الأعمدة إلى الأعمق ، يتم تقسيمها إلى أربعة أهداف: 1. مدفوعًا من خلال القضاء على نقاط الضعف ، والهدف الأول هو جعل كل سطر من الكود يكتبه المهندسون آمنين. البحث الفني المشتق وتكنولوجيا. 2. لا يمكن أن يكون SDL آمنًا بنسبة 100 ٪ ، وبالتالي فإن الهدف الثاني هو تمكين جميع الهجمات المعروفة وغير المعروفة في اكتشافها في المرة الأولى ، وتنبيه وتتبعها بسرعة. التحديات: البيانات الضخمة والمتطلبات المعقدة: قوة الحوسبة الفائقة والنماذج ثلاثية الأبعاد. 3. الهدف الثالث هو جعل الأمان القدرة التنافسية الأساسية للشركة ، والتعمق في ميزات كل منتج لتوجيه عادات استخدام المستخدمين للمستخدمين بشكل أفضل. 4. الهدف الأخير هو أن تكون قادرًا على مراقبة التغييرات في اتجاه أمان الإنترنت بأكمله وتوفير الإنذار المبكر للمخاطر في المستقبل. عند القيام بالأمان في شركة إنترنت ، يجب أن يكون لديك خيال وتولي اهتمامًا وثيقًا لتطوير المجالات الفنية الأخرى. أن يكون ذلك. - تعزيز الدفاع من خلال الجريمة: أفكار حول بناء جيش أزرق الشركات

- Zhao Yan's Ciso Blitz |

الكائنات النطاق (أعمال الشركة ، والتحديات والاحتياجات الأمنية (الدفاع في العمق ، وأمن سلسلة التوريد الخاصة ، وتمكين أمن الطرف الثالث)) ---> تحديد الأهداف (إعداد الطلب الحالي والتطوير المستقبلي) ---> التحديات (على مستوى الفريق المكدس (هيكل المعرفة والمهارات المقابلة للأعمال الرئيسية) ، والقدرات الهندسية ، والقدرات الإدارية) ---> التحلل نظام الأمان (صندوق رمل البناء الأمني في المجالات العامة: أمن البحث والتطوير ، أمن تكنولوجيا المعلومات ، أمن البنية التحتية ، أمن البيانات ، الأمن الطرفي ، أمن الأعمال ، الامتثال للخصوصية والامتثال للأمن) ---> التنفيذ والاستجابة (إطار حوكمة الأمن ، معايير الصناعة (تنفيذ حقيقي القدرة ، العرض التجريبي لا يعتبر هذه القدرة) ، أبحاث الأمن). بشكل عام ، إنها رؤية تقنية كاملة المكاسب (سعي إلى الارتفاع من مستوى المهارات إلى مستوى الرؤية الفنية) + إمكانيات إدارة الأمان.

العمارة الأمنية

المواجهة الحمراء والزرقاء

- [المواجهة الحمراء والأزرق] بناء فريق أمن الجيش الأزرق لمؤسسات الإنترنت الكبيرة (تعلم)

السبب في المواجهة الحمراء والزرقاء : اختبر نظام حماية أمن المؤسسة ؛

ما هو اكتشاف هجوم الدفاع ؛

كيفية المواجهة ذات اللون الأحمر الأحمر : محاكاة APT ---> يحتاج الفريق الأزرق إلى تطوير قاعدة معرفة منهجية ومكتبة الأسلحة لتقنيات الهجوم ---> ATT && CK Matrix Framework.

التحديات في المواجهة الحمراء مع DO : الكفاءة/الفائدة ؛

مستقبل المواجهة الأزرق الأحمر : منصة الاختراق الآلية للجيش الأزرق في الجيش الأزرق ؛ - بناء مواجهة زرقاء حمراء في عصر أمان الفضاء الإلكتروني (هناك مقالات تتعلق بالمواجهة الحمراء الأزرق في التذييل)

القتال الفعلي هو المعيار الوحيد لاختبار قدرات حماية الأمن . يعد اختبار الاختراق مناسبًا للمرحلة الأولية من بناء نظام أمن المؤسسة أو مرحلة الإرهاق ، والمواجهة ذات اللون الأحمر هي نسخة ترقية من اختبار الاختراق. نظام البناء الأمني . /مختلس النظر وغيرها من الحقول من منظور أمان الفضاء الإلكتروني .

الأمن إنترانت

- محاكاة هجوم الأمن إنترانت وممارسة قاعدة الكشف عن الشذوذ

فكرة الكتابة : جمع المعلومات الخارجية -> اختراق الحدود -> جمع المعلومات ، تصعيد الامتياز -> صيانة الامتياز -> جمع المعلومات ، استخراج بيانات الاعتماد -> الحركة الجانبية -> سرقة البيانات -> تنظيف آثار.

أمن البيانات

- يقوم Tencent Security بإطلاق "خريطة إمكانية أمان البيانات" على مستوى المؤسسة "

أفكار الكتابة : تتضمن خريطة إمكانية أمان البيانات ستة جوانب رئيسية: إمكانيات إدارة أصول البيانات ومراقبة أصول البيانات ، وقدرات تشغيل أمن البيانات ، وإدارة أمن أعمال البيانات ، وإمكانيات أمن البيئة لدعم البيانات ، وتشغيل البيانات وصيانة الأمان ومراقبة القدرات ، وقدرات تصور أمن البيانات.

التكنولوجيا الجديدة والأمن الجديد

ملخص

- تحديث التطبيقات والتحول الأمني في التحول الرقمي

أفكار الكتابة : البنية التحتية الجديدة -> التحول الرقمي -> تواجه المعلومات التقليدية تحديات -> تحديث التطبيقات التي تعتمد على الأعمال -> السحابة الأصلية ، الحاويات ، DevOps ، الخدمات الدقيقة للتطبيق ، التزامن وغيرها من التقنيات الجديدة -> بنية تحديث التطبيقات -> الأمان الداخلي (جميع -التصور ، الجدارة بالثقة ، التدخل الأمني في العملية الكاملة ، وتشغيل شبكة سحابة آمنة).

السحابة الأصلية

- تفسير Cloud Native Network Proxy MOSN Transparent Technology |

فكرة الكتابة : خدمة الخدمة-> ISTIO-> مستوى البيانات-> Network Proxy-> MOSN-> اختطاف حركة المرور الفعال والشفاف. المشكلة: استحواذ حركة المرور. حل المشكلات: التكيف البيئي ، إدارة التكوين ، أداء طائرة البيانات. - السحابة مراقبة اتجاه الكشف عن التسلل الأصلي

فكرة الكتابة : تنويع الأصول ، تجزئة الخدمة ، تفجير البرامج الوسيطة ، أمن البنية التحتية بشكل افتراضي -> اكتشاف التسلل "الموجهة للأعمال" ، سيصبح التحليل السلوكي القدرة الأساسية. - Wang Renfei (Avfisher): Red Teaming for Cloud (Cloud Exments and Defense) (Mark)

الحوسبة الموثوقة

- Zhang OU: ممارسة الشبكة الموثوقة المصرفية الرقمية

كتابة الأفكار : القضية الأساسية هي: الدفاع بعمق على مستوى الشبكة. لماذا تفعل ذلك (تحدي) -> الأفكار والخطط للتنفيذ -> التحديات والأفكار في هذه العملية . - انه يي: طريق ممارسات ممارسات صفر أمن الثقة

Core Point : جوهر Zero Trust هو إنشاء سلاسل الثقة مثل المستخدمين + أجهزة + تطبيقات ، والتحقق الديناميكي الآمن والمستمر ، وتضييق سطح الهجوم. العمل المنجز: بوابة الشبكة ، بوابة المضيف ، بوابة التطبيق ، سوك .

DevSecOps

- "يتطلب الأمان مشاركة كل مهندس"-الفلسفة والتفكير في DevSecops (MARK)

التنمية الآمنة

التنمية الشخصية

مقابلة

- مقابلات السلامة ، التدريب الداخلي ، إلخ.

المقابلات : ديدي ، بايدو (2) ، 360 (2) ، علي بابا (6) ، تينسنت (3) ، بيليبيلي ، هواوي ، تونغواشون ، موغوجي. بشكل عام ، فإن الرجال الكبار قويون لدرجة أن معظم خياراتهم هي قسم الأمن في الحزب أ. أفهم: بعد قراءة المقابلات والأسئلة التي طرحها اللاعبين الكبار ، يكون الأمر متنوعًا حقًا ، بما في ذلك اتجاه بن ، وتوجيه أمان البيانات ، وتوجيه عملية الأمان ، وما إلى ذلك ، والتي لها بعض القيمة المرجعية ، ولكن لأن التوجيهات مختلفة ، لذلك أنت مختلف ، لا يمكنك نسخها بشكل صارم. - 2018 Spring Truftment Safety Post Internship Summary

- تفسير توظيف التدريب في Tencent 2016 للإجابات على أسئلة الاختبار المكتوبة

الاختبار الكتابي : تصميم حل مصادقة ويب آمن: الواجهة الأمامية: رمز التحقق + CSRF_Token + إنشاء أرقام عشوائية بناءً على تشفير الطابع الزمني ؛ ، البروتوكول) ؛ - مقابلات مع وظائف تكنولوجيا الأمن في الشركات الكبيرة

المقابلة : أساسيات تكنولوجيا الأمن ---> تفاصيل المشروع (عمق المعرفة ، الساحقة للمقابلة في مجالات الخبرة ، تمنع القائم بإجراء المقابلة من طرح الأسئلة المتعمقة) ---> كيفية التعامل مع الأسئلة الصعبة (المعرفة والمعرفية الصناعية لا تنحرف القدرة عمومًا عن مجال الخبرة وتتطلب القراءة والتفكير اليومي) ---> القدرة المعرفية المتعمقة والتخطيط الوظيفي - ما هو الوضع الحالي للإحالات الداخلية لأبابا المتدربين في عام 2019؟ - إجابة Zuo Zuo Vera - Zhihu (تعلم)

- عشرة وجوه علي ، سبعة وجوه من العناوين ، هل تعتقد أنني دخلت علي؟

مقابلة : إصدار جافا من تجربة المقابلة الممتازة ، وهو أمر لا بد منه لجافا. - كتاب السيوف والعداوة: أنا وألبابا (قويون للغاية)

- أسئلة مقابلة التوظيف الأمنية (تعلمت)

أفكار الكتابة : اختبار الاختراق (اتجاه الويب) ، أبحاث الأمن والتطوير (اتجاه Java) ، عمليات الأمان (اتجاه تدقيق الامتثال) ، بنية الأمان (اتجاه إدارة الأمان)

التعلم التكميلي : CRLF ، الاختلافات ، مزايا وعيوب التشفير المتماثل والتشفير غير المتماثل ، عملية تفاعل HTTPS ، سياسة الأصل ، طلبات المجال المتقاطع. - كيف تبدو السيرة الذاتية الجيدة للتجنيد الآمن؟

- التوظيف الأمني: الوضع الحالي لصناعة الأمن

- الصفات الأساسية لممارسي السلامة لتوظيف السلامة

فكرة الكتابة: الجودة الأساسية = القدرة الأساسية (تعليم مستقل + مستقل) + القدرة المهنية (هجوم الاختراق والدفاع + تطوير البرمجيات). الصفات المتقدمة = الذكاء (الذكاء الذكاء + الذكاء العاطفي) + الشجاعة والتفاؤل + التأمل . - عملية المقابلة للتوظيف الآمن كسول الآن ، وسوف يكلف أكثر لتعويضها لاحقًا.

- 2019 مهندس أمان

الأفكار في الكتابة : المسار القديم والرحلة الجديدة - "Industry Explorer أو Follower -" التبادل الشفاف لمعلومات الصناعة - "أضف القليل من الملح إلى الحياة".

التطوير الوظيفي

- التنشيط الذاتي للباحثين الأمن

- زراعة الذات للباحثين الأمن (تابع)

- مناقشة حول اتجاه تطوير أفراد الأمن

مسار تطوير الأمن التابع للحزب أ : نوع التكنولوجيا المتشددة ---> مختبرات Dachang وأبحاث الأمن من بين نوع التكنولوجيا غير المتزايدة ---> العمليات الأمنية على الإنترنت ، العمليات التقنية ، الأمن ، إدارة الأمان - أهمية وجود ممارسي الأمن

التنمية الشخصية : الهدف هو مساعدة الإنتاجية المتقدمة في حل مشاكل السلامة. قضية الأمن هي قضية الثقة (دعم الثقة ، ودعم الأصل) ، والعلم الذي يدرس المواجهة (المواجهة بين الأشخاص) ، وقضية الاحتمال (بنية الأمان). الأمن هو العلم التطبيقي. ، بما في ذلك الذكاء الآلي وتكنولوجيا blockchain. - عدة هويات لفريق الأمن في المؤسسة

团队发展:安全团队应该以服务者和协作者的身份,用专业的安全能力给出一类安全问题的解决思路和方案并解决,防止安全问题发生多次。

行业发展

安全格局

- 最新统计2005-2017年国内科研单位在国际安全顶级会议中发表文章量统计

- 从内容产出看安全领域变化

技术格局:企鹅等互联网巨头开始进行流量封锁,对安全从业人员影响很大,爬不到数据,api又有限,只能上升到app hook了;技术上安全分析、数据挖掘、威胁情报的比重越来越重, AI已经不仅仅是噱头了,智能安全势不可挡;安全的职业发展方面,越来越多大佬们开始转型业务安全、数据安全。 - 网络安全行业竞争格局浅析

市场格局:基础安全防护(传统安全防护能力),中级安全防护(海量数据建模与分析能力),高级安全防护(云端威胁情报与分析能力),中高级安全防护市场广阔。此外,全文在多处凸显了人工智能技术,智能安全开始迈入开悟之坡了吗? !半数以上的人看好智能安全,也有人不看好智能安全,未来会怎么样,让我们拭目以待! - ZoomEye 网络空间测绘——委内瑞拉停电事件对其网络关键基础设施和重要信息系统影响

- 2020安全工作展望

Logic of writing : Major events in 2019 : HW action changes safety from implicit to explicit, low frequency to high frequency, exposes problems, and promotes management to pay attention to safety. This is the background; Classification Protection 2.0 safety compliance is becoming more stringent . 2019大变化:领导重视了;实战化了。 2020甲方安全关注技术点:安全运营(覆盖率和正常率等指标、是否有验证思路:能否在一定时间内主动发现安全措施失效)和安全资产管理(CMDB、主机上数据、流量、扫描、人工添加)。 2020关注“人”的需求。 2020展望行业:甲方安全团队组织架构会发生剧烈变化,安全团队能否承受变化;甲乙两方相处之道;安全黑天鹅事件越来越多。

安全产品

- C端安全产品的未来之路

C端安全产品:移动端安全产品是否会像前几天PC端安全产品一样迎来春天?PC时代windows是一家独大的完全开放的平台,这让第三方安全公司能够在平台和用户之间产生价值的空间足够的大,但在移动端,安卓开始封闭,就不好说了。传统安全软件围绕病毒和欺诈,而围绕个人信息安全的C端安全产品有一线生机。 - 下一座圣杯- 2019

API安全:应用安全的发展:2015年预测,数据是新中心,身份是新边界,行为是新控制,情报是新服务。基础设施演进->交付方式的改变。2015年,应用安全领域的WAF产品是良机,由市场决定。新形势与新机遇:微服务、Serverless、边缘计算。市场中的交付方式发生变化。跨细分领域且跨基础设施:API安全横跨应用安全、数据安全和身份安全三大领域。API使用场景广泛,需要产品有全面覆盖多种不同基础设施的能力。

بيانات

数据体系

- 数据分析师如何搭建数据运营指标体系? - 张溪梦Simon的回答

Core point : Collaboration process empowerment : Implementing the data-driven XX indicator system construction process requires cross-team collaboration. The processes include: demand collection, program planning, data collection, collection program evaluation, data collection and data verification online, and effect evaluation .规划数据指标体系的两个模型:OSM和UJM。 OSM强调业务目标,UJM强调用户旅程。指标分级体系:一二三级指标联动。 - 如何在企业中从0-1建立一个数据/商业分析部门?(学到了)

部门的定位和价值——>里程碑设计——->团队搭建——->构建IT数据——->前期管理。

定位和价值是一个部门立足公司的根本:做报表的部门VS做战略的部门;业务其他公司的定位和公司内其他部门的认可;一定要会放大部门的价值和一定要走高层路线。

设立长期目标并拆解里程碑:公司业务目标--->公司战略--->部门目标--->部门里程碑--->工作计划;设立里程碑的技巧?借势、共赢、取巧、筑基;借老板势,寻找1-2个老板的痛点问题解决;寻找利益相同的部门共建共赢;取巧摘已有的“桃子”;筑基数据链路梳理、数据清洗、系统互联、数据仓库设计、数据集市设计。

基于里程碑进行团队搭建:切忌一步到位;审慎拉帮结派;遇到人才不可错过;学会“画饼”;注意团队文化建设。

构建公司的数据IT能力:搭建基础且通用的数据流框架:应用层、归集层、加工层、分析层、展示层; 同时根据各种数据库选型指标选择对应的数据库存储产品,数据库选型指标比如容量、水平扩展性、查询实时性、查询灵活性、写入速度、事务、数据存储、处理数据规模、列扩展性。在搭建数据框架中需要注意的点是:需要实现公司级别的业务数据架构。基于业务对整个公司的数据进行体系化的梳理,任何的业务变化都会体现在数据之上,实现数据充分体现业务现状的目的。要完成这一步的关键是完成公司级别的主数据管理:明确各项数据的业务含义和口径、明确每个数据的职责单位、打通数据链路,推动数据共享。

引领团队走向胜利:做“排长”而不要做“军长”;让合适的人做合适的事;明确规则,及时兑现。

数据分析与运营

- 数据分析与可视化:谁是安全圈的吃鸡第一人(学到了)

数据分析与可视化:收集数据集--->观察数据集--->社群发现与社区关系--->玩家画像。 - 请分享一下数据分析方面的思路,如何做好数据分析?

核心点:数据分析的问题:业务的数据分析指标体系(点线面体)。数据分析的方法:分类和对比。

安全数据分析

- Data-Knowledge-Action: 企业安全数据分析入门(优秀,学到了)

综述: 1、让模型理解业务,基于业务历史行为建立异常基线,在异常的基础上检测威胁;将运营结果反馈到模型,将误报视作正常行为回流。2、安全运营可运营,降低事件调查成本,自动化信息收集与聚合。3、随着数据的积累,安全数据分析将向基于图结构的高级知识表达方式发展。(这点深表赞同)4、对场景、攻击模式、数据的认识深度,远比选择工具重要。 - Security Data Science Learning Resources

综述:作者的研究点也是安全数据科学,整理了一些学习方法和学习资源。学习方法主要分为三个方面:谷歌学术、Twitter、安全会议。谷歌学术关注知名研究者以及他们新出的文章,关注引用了你关注的文章的文章,Twitter关注细分安全领域的人群,关注安全会议以及会议议程。学习资源:书籍和课程。 - 快速搭建一个轻量级OpenSOC架构的数据分析框架(一)(学到了)

框架:行文思路:由粗变细(由框架到举例子(由框架到场景到实际架构))。OpenSOC介绍(框架组成和工作流程)---》构建轻量级OpenSOC(聚焦具体场景和工具及具体架构)---》搭建步骤(每一步的环境搭建及配置)---》效果展示。 - 先知talk:从数据视角探索安全威胁

- 大数据威胁建模方法论(学到了很多)

- 安全日志维度随想

- 数据安全分析思想探索

- DataCon 2019: 1st place solution of malicious DNS traffic & DGA analysis(学到了)

我的理解:涉及的知识点有:安全场景:DNS安全;数据处理:tshark工具的使用,MaxCompute和SQL的使用,PAI预分析和可视化;特征工程:DNS_type、src_ip维度的特征;异常检测算法:单特征3sigma检测;人工提取特征规则。

第一小题DNS恶意流量的异常检测:个人吸收80%,整理流程无障碍,每步流程中的细节和工具还未完全掌握,比如DNS安全场景了解不全面、tshark的大量数据解析、统计特征的全面提取、SQL语句做特征化;

第二小题DGA的多分类:个人吸收50%,流程搞懂了,但是对一些问题的理解还不到位,比如社区算法 - 基于大数据企业网络威胁发现模型实践

我的理解:问题:多源安全分析设备和服务(威胁数据)的横向和纵向联动。

خوارزمية

منظمة العفو الدولية

算法体系

- 机器学习算法集锦:从贝叶斯到深度学习及各自优缺点

算法知识框架:主要从算法的定义、过程、代表性算法、优缺点解释回归、正则化算法、人工神经网络、深度学习||决策树算法、集成算法||支持向量机||降维算法、聚类算法||基于实例的算法||贝叶斯算法||关联规则学习算法||图模型。

个人理解:回归系列主要基于线性回归和逻辑回归衍生,包括回归、正则化算法、人工神经网络、深度学习;树系列主要基于决策树衍生,包括决策树和基于树的集成学习算法;支持向量机属于老牌算法;降维算法和聚类算法主要基于数据的内在结构描述数据;基于实例的算法实际上并没有训练的过程,代表性算法是KNN,基于记忆的学习;贝叶斯算法利用贝叶斯定理计算输出概率;关联规则学习算法能够提取数据中变量之间的关系的最佳解释;图模型是一种概率模型,可以表示随机变量之间的条件依赖结构。 - Categories of algorithms non exhaustive (学到了)

算法知识框架:学到了搭建自己的算法体系。

المعرفة الأساسية

- HTTP DATASET CSIC 2010

Security Data Set-CSIC2010 : A security data set automatically generated based on e-Commerce Web application, including 36,000 normal requests and 25,000 abnormal requests. Abnormal requests include: SQL injection, buffer overflow, information collection, file leakage, CRLF injection, XSS etc . - 分类模型的性能评估——以SAS Logistic 回归为例(3): Lift 和Gain

- 机器学习中非均衡数据集的处理方法?

非均衡数据集:上采样和下采样、正负样本的惩罚权重(scikit-learn的SVM为例:class_weight:{dict,'balanced'})、组合/集成方法(从大样本中抽取多个小样本训练模型再集成)、特征选择(小样本量具有一定规模的时候,选择显著型的特征) - 机器学习算法中GBDT 和XGBOOST 的区别有哪些?

算法比较:GBDT基分类器为CART,XGB的分类器可以是多种基分类器,比如线性分类器,这时候就相当于L1、L2正则项的逻辑回归或线性回归;传统的GBDT在优化时用到的是一阶导数,XGB则对损失函数进行了二阶泰勒公式的展开,精度变高;XGB并行处理(特征粒度的并行,对特征值进行预排序存储为block结构,在进行节点分类的时候,需要计算每个特征的增益,最终选择增益最大的那个特征去做分类,那么各个特征的增益计算就可以开多线程进行),相对于GBM速度飞跃;剪枝时,当新增分类带来负增益时,GBM会停止分裂,而XGB一直分类到指定的最大深度,然后进行后全局剪枝;从最优化的角度来看,GBDT采用的是数值优化的思维,用的最速下降法去求解Loss function的最优解,其中用CART决策树去拟合负梯度,用牛顿法求步长,而XGB用的是解析的思维,对Loss function展开到二阶近似,求得解析解,用解析解作为Gain来建立决策树,使得Loss function最优。 - SVM和logistic回归分别在什么情况下使用?

算法使用场景-SVM和逻辑回归使用场景:需要根据特征数量和训练样本数量来确定。如果特征数相对于训练样本数已经够大了,使用线性模型就能取得不错的效果,不需要过于复杂的模型,则使用LR或线性核函数的SVM。 If the training samples are large enough and the number of features is small, better prediction performance can be obtained through SVM with complex kernel functions. If the samples do not reach millions, SVM with complex kernel functions will not cause the operation to be too slow .如果训练样本特别大,使用复杂核函数的SVM已经会导致运算过慢了,因此应该考虑引入更多特征,然后使用线性SVM或者LR来构造模型。 - gbdt的残差为什么用负梯度代替?

- 欧氏距离与马氏距离

- 机器学习算法常用指标总结

- 分类模型评估之ROC-AUC曲线和PRC曲线

التعلم الآلي

- 平均数编码:针对高基数定性特征(类别特征)的数据预处理/特征工程

- Mean Encoding

- kaggle编码categorical feature总结

- Python target encoding for categorical features

- Mean (likelihood) encodings: a comprehensive study

- 如何在Kaggle 首战中进入前10%

- kaggle竞赛总结

- 分享一波关于做Kaggle比赛,Jdata,天池的经验,看完我这篇就够了

- 为什么在实际的kaggle比赛中,GBDT和Random Forest效果非常好?

有监督学习-树系列算法:单模型,gradient boosting machine和deep learning是首选。gbm不需要复杂的特征工程,不需要太多时间去调参数,dl则需要比较多的时间去调网络结构。从overfit角度理解,两者都有overfit甚至perfect fit的能力,overfit能力越强,可塑性越强,然后我们要解决的问题就是如果把模型训练的“恰好”,比如gbm里有early_stopping功能。线性回归模型就缺乏overfit能力,如果实际数据符合线性模型的关系,那可以得到很好的结果,如果不符合的话,就需要做特征工程,可特征工程又是一个比较主观的过程。树的优势,非参数模型,gbm的overfit能力强。而random forest的perfact fit能力很差,这是因为rf的树是独立训练的,没有相互协作,虽然是非参数型模型,但是浪费了这个先天优势。 - 【总结】树类算法认知总结

有监督学习-树类算法:分类树和回归树的区别;避免决策树过拟合的方法;随机森林怎么应用到分类和回归问题上;kaggle上为啥GBDT比RF更优;RF、GBDT、XGBoost的认知(原理、优缺点、区别、特性)。 - LightGBM

- LightGBM算法总结

- 『我爱机器学习』集成学习(四)LightGBM

- 如何玩转LightGBM(官方slides讲解)

有监督学习-LightGBM-个人理解: LightGBM几大特性及原理:直方图分割及直方图差加速(直方图两大改进:直方图复杂度=O(#feature×#data),GOSS降低样本数,EFB降低特征数)-》效率和内存提升。Leaf-wise with max depth limitation取代Level-wise-》准确率提升。支持原生类别特征。并行计算:数据并行(水平划分数据)、特征并行(垂直划分数据)、PV-Tree投票并行(本质上是数据并行)。 - 快速弄懂机器学习里的集成算法:原理、框架与实战

- 时间序列数据的聚类有什么好方法?

无监督学习-时间序列问题:传统的机器学习数据分析领域:提取特征,使用聚类算法聚集;在自然语言处理领域:为了寻找相似的新闻或是把相似的文本信息聚集到一起,可以使用word2vec把自然语言处理成向量特征,然后使用KMeans等机器学习算法来作聚类;另一种做法是使用Jaccard相似度来计算两个文本内容之间的相似性,然后使用层次聚类的方法来作聚类。常见的聚类算法:基于距离的机器学习聚类算法(KMeans)、基于相似性的机器学习聚类算法(层次聚类)。对时间序列数据进行聚类的方法:时间序列的特征构造、时间序列的相似度方法。如果使用深度学习的话,要么就提供大量的标签数据;要么就只能使用一些无监督的编码器的方法。 - 凝聚式层次聚类算法的初步理解

无监督学习-层次聚类:算法步骤:计算邻近度矩阵--->(合并最接近的两个簇--->更新邻近度矩阵)(repeat),直到达到仅剩一个簇或达到终止条件。 - 推荐算法入门(1)相似度计算方法大全

无监督学习-层次聚类-相似性计算:曼哈顿距离、欧式距离、切比雪夫距离、余弦相似度、皮尔逊相关系数、Jaccard系数。

التعلم العميق

CPU环境搭建

- tensorflow issues#22512

Nature of the problem : Error: ImportError: DLL load failed, reason: missing dependencies, solution: pip install --index-url https://pypi.douban.com/simple tensorflow==2.0.0, dependencies will be installed automatically .

GPU环境搭建

- Tensorflow和Keras 常见问题(持续更新~)(坑点)

- Tested build configurations(版本对应速查表)

- windows tensorflow-gpu的安装(靠谱)

- windows下安装配置cudn和cudnn

问题本质:总的来说,是英伟达显卡驱动版本、cuda、cudnn和tensorflow-gpu之间版本的对应问题。最好装tensorflow-gpu==1.14.0,tensorflow-gpu==2.0需要cuda==10.0,10.2会报错,tensorflow-gpu==2.0不支持。 - win10搭建tensorflow-gpu环境

问题本质:CUDA的各种环境变量添加。

深度学习基础知识

- 深度学习中的batch的大小对学习效果有何影响?

- Batch Normalization原理与实战(还没完全看懂)

神经网络基本部件

- 如何计算感受野(Receptive Field)——原理感受野:卷积层越深,感受野越大,计算公式为(N-1)_RF = f(N_RF, stride, kernel) = (N_RF - 1) * stride + kernel,思路为倒推法。

- 如何理解空洞卷积(dilated convolution)谭旭的回答空洞卷积:池化层减小图像尺寸同时增大感受野,空洞卷积的优点是不做pooling损失信息的情况下,增大感受野。3层3*3的传统卷积叠加起来,stride为1的话,只能达到(kernel_size-1)layer+1=7的感受野,和层数layer成线性关系,而空洞卷积的感受野是指数级的增长,计算公式为(2^layer-1)(kernel_size-1)+kernel_size=15。

- 空洞卷积(dilated convolution)感受野计算

- 空洞卷积(dilated Convolution)

- 直观理解神经网络最后一层全连接+Softmax(便于理解)

全连接层:可以理解为对特征的加权求和。

神经网络基本结构

- 一组图文,读懂深度学习中的卷积网络到底怎么回事?

卷积神经网络:卷积层参数:内核大小(卷积视野3乘3)、步幅(下采样2)、padding(填充)、输入和输出通道。卷积类型:引入扩张率参数的扩张卷积、转置卷积、可分离卷积。 - 卷积神经网络(CNN)模型结构

- 总结卷积神经网络发展历程- 没头脑的文章(很全面)

- 三次简化一张图:一招理解LSTM/GRU门控机制(很清晰)

循环神经网络:文中电路图的形式好理解。RNN:输入状态、隐藏状态。LSTM:输入状态、隐藏状态、细胞状态、3个门。GRU:输入状态、隐藏状态、2个门。LSTM和GRU通过设计门控机制缓解RNN梯度传播问题。 - gcn

- GRAPH CONVOLUTIONAL NETWORKS

图神经网络:相较于CNN,区别是图卷积算子计算公式。 - keras-attention-mechanism

神经网络应用

- [AI识人]OpenPose:实时多人2D姿态估计| 附视频测试及源码链接

- 使用生成对抗网络(GAN)生成DGA

- GAN_for_DGA

- 详解如何使用Keras实现Wassertein GAN

- Wasserstein GAN in Keras

- WassersteinGAN

- keras-acgan

- 用深度学习(CNN RNN Attention)解决大规模文本分类问题- 综述和实践

NLP :传统的高维稀疏->现在的低维稠密。注意事项:类目不均衡、理解数据(badcase)、fine-tuning(只用word2vec训练的词向量作为特征表示,可能会损失很大效果,预训练+微调)、一定要用dropout、避免训练震荡、超参调节、未必一定要softmax loss、模型不是最重要的、关注迭代质量(为什么?结论?下一步?)

强化学习

- 深度强化学习的弱点和局限

- 关于强化学习的局限的一些思考

强化学习的局限性:采样效率很差、很难设计一个合适的奖励函数。

مجالات التطبيق

- 全球最全?的安全数据网站(有时间得好好整理一下)

- 初探机器学习检测PHP Webshell

- 基于机器学习的Webshell 发现技术探索

- 网络安全即将迎来机器对抗时代?

智能安全-智能攻击:国外已经在研究利用机器学习打造更智能的攻击工具,比如深度强化学习,就是深度学习和强化学习的结合,可以感知环境,做出最优决策,可能被应用到漏洞扫描器里,使扫描器能够自动化地入侵目标。

个人理解:国外已有案例Deep Exploit就是利用深度强化学习结合metasploit进行自动化地渗透测试,国内还没有看到过相关公开案例。由于学习门槛高、安全本身攻击场景需要精细化操作、弱智能化机器学习导致的机器学习和安全场景结合深度不够等一系列的问题,已有的机器学习+安全的大多数研究主要集中在安全防护方面,机器学习+攻击方面的研究较少且局限,但是我相信这个场景很有潜力,或许以后就成为蓝方的攻击利器。 - 人工智能反欺诈三部曲之:设备指纹

智能安全-业务安全-设备指纹:ip、cookie、设备ID ;主动式设备指纹:使用JS或SDK从客户端抓取各种各样的设备属性值,然后组合,通过hash算法得到设备ID;优点:Web内或者App内准确率高。 Disadvantages : Active device fingerprinting will generate different device IDs between Web and App and between different browsers, and cannot achieve device association across Web and App, and between different browsers; due to reliance on client code, fingerprinting It is less confrontational in anti-fraud سيناريوهات.被动式设备指纹:从数据报文中提取设备OS、协议栈和网络状态的特征集,并结合机器学习算法识别终端设备。优点:弥补了主动式设备指纹的缺点。缺点:占用处理资源多;响应时延比主动式长。 - 风险大脑支付风险识别初赛经验分享【谋杀电冰箱-凤凰还未涅槃】

智能安全-业务安全-风控:个人理解见:https://github.com/404notf0und/Risk-Operation-Detection/blob/master/atec.ipynb。 - 机器学习在互联网巨头公司实践

入侵检测:机器学习和统计建模的主要区别:机器学习主要依赖数据和算法,统计建模依赖建模者对数据特征的了解。两者的优缺点:机器学习:打标数据难获取,如果采用非监督学习,则性能不足以运维;机器学习结果不可解释。所以现在机器学习在做入侵检测的时候,一般都要限定一个特定的场景。统计建模:数据预处理阶段移除正常数据的干扰(重点关注查全率,强调过正常数据的过滤能力,尽可能筛除正常数据),构建能够识别恶意可疑行为的攻击模型(重点关注precision,强调模型对异常攻击模式判断的准确性,攻击链模型),缺点是泛化能力不足、在入侵检测一些场景中,模型易被干扰。我们的最终目的:大数据场景下安全分析可运维。 - Web安全检测中机器学习的经验之谈

Web安全:从文本分类的角度解决Web安全检测的问题。数据样本的多样性,短文本分类,词向量,句向量,文本向量。文本分类+多维度特征。与传统方法做对比得出更好的检测方式:传统方法+机器学习:传统waf/正则规则给数据打标;传统方法先进行过滤。 - 词嵌入来龙去脉(学到了)

البرمجة اللغوية العصبية :DeepNLP的核心关键:语言表示--->NLP词的表示方法类型:词的独热表示和词的分布式表示(这类方法都基于分布假说:词的语义由上下文决定,方法核心是上下文的表示以及上下文与目标词之间的关系的建模)--->NLP语言模型:统计语言模型--->词的分布式表示:基于矩阵的分布表示、基于聚类的分布表示、基于神经网络的分布表示,词嵌入--->词嵌入(word embedding是神经网络训练语言模型的副产品)--->神经网络语言模型与word2vec。 - 深入浅出讲解语言模型

NLP :NLP统计语言模型:定义(计算一个句子的概率的模型,也就是判断一句话是否是人话的概率)、马尔科夫假设(随便一个词出现的概率只与它前面出现的有限的一个或几个词有关)、N元模型(一元语言模型unigram、二元语言模型bigram)。 - 有谁可以解释下word embedding? - YJango的回答- 知乎

NLP :单词表达:one hot representation、distributed representation。Word embedding:以神经网络分析one hot representation和distributed representation作为例子,证明用distributed representation表达一个单词是比较好的。word embedding就是神经网络分析distributed representation所显示的效果,降低训练所需的数据量,就是要从数据中自动学习出输入空间到distributed representation空间的映射f(相当于加入了先验知识,相同的东西不需要分别用不同的数据进行学习)。训练方法:如何自动寻找到映射f,将one hot representation转变成distributed representation呢?思想:单词意思需要放在特定的上下文中去理解,例子:这个可爱的泰迪舔了我的脸和这个可爱的京巴舔了我的脸,用输入单词x 作为中心单词去预测其他单词z 出现在其周边的可能性(至此我才明白为什么说词嵌入是神经网络训练语言模型的副产品这句话)。用输入单词作为中心单词去预测周边单词的方式叫skip-gram,用输入单词作为周边单词去预测中心单词的方式叫CBOW。 - Chars2vec: character-based language model for handling real world texts with spelling errors and…

- Character Level Embeddings

- 使用TextCNN模型探究恶意软件检测问题

恶意软件检测:改进分为两个方面:调参和结构。调参:Embedding层的inputLen、output_dim,EarlyStopping,样本比例参数class_weight,卷积层和全连接层的正则化参数l2,适配硬件(GPU、TPU)的batch_size。结构:增加了全局池化层。

学到了:一个trick,通过训练集和评价指标logloss计算测试集的各标签数量,以此调整训练阶段的参数class_weight,还可以事先达到“对答案”的效果。和一个T大大佬在datacon域名安全检测比赛中使用的trick如出一辙。 - 基于海量url数据识别视频类网页

CV-行文思路:问题:视频类网页识别。解决方式:url粗筛->视频网页规则粗筛->视频网页截屏及CNN识别。

行业发展

- 认知智能再突破,阿里18 篇论文入选AI 顶会KDD

认知智能:计算智能->感知智能->认知智能。快速计算、记忆、存储->识别处理语言、图像、视频->实现思考、理解、推理和解释。认知智能的三大关键技术:知识图谱是底料、图神经网络是推理工具、用户交互是目的。 - 未来3~5 年内,哪个方向的机器学习人才最紧缺? - 王喆的回答

要点简记:站在机器学习“工程体系”之上,综合考虑“模型结构”,“工程限制”,“问题目标”的算法“工程师”。我的理解:红利的迁移,模型结构单点创新带来的收益->体系结构协同带来的收益。 阿里技术副总裁贾扬清:我对人工智能的一点浅见

AI发展:神经网络和深度学习的成功与局限,成功原因是大数据和高性能计算,局限原因是结构化的理解和小数据上的有效学习算法。 AI这个方向会怎么走?传统的深度学习应用,比如图像、语音等,应该如何输出产品和价值?而不仅仅是停留在安防这个层面,要深入到更广阔的领域。除了语音和图像之外,如何解决更多问题?而不仅仅是停留在解决语音图像等几个领域内的问题。

综合素质

- 算法工程师必须要知道的面试技能雷达图(学到了)

个人发展-必备技术素质:算法工程师必备技术素质拆分:知识、工具、逻辑、业务。 On the basis of meeting the minimum requirements, algorithm engineers have relatively comprehensive capabilities in these four aspects, including both "algorithm" and "engineering", while big data engineers focus on "tools" and researchers focus on "knowledge" and "logic" .

针对安全业务的算法工程师就是安全算法工程师。为了便于理解,举个例子,如果用XGBoost解决某个安全问题,那么可以由浅入深理解,把知识、工具、逻辑、业务四个方面串起来:

1.GBDT的原理(知识)

2.决策树节点分裂时是如何选择特征的? (معرفة)

3.写出Gini Index和Information Gain的公式并举例说明(知识)

4.分类树和回归树的区别是什么(知识)

5.与Random Forest对比,理解什么是模型的偏差和方差(知识)

6.XGBoost的参数调优有哪些经验(工具)

7.XGBoost的正则化和并行化分别是如何实现的(工具)

8.为什么解决这个安全问题会出现严重的过拟合问题(业务)

9.如果选用一种其他模型替代XGBoost或改进XGBoost你会怎么做? لماذا؟ (业务、逻辑、知识)。

以上,就是以“知识”为切入点,不仅深度理解了“知识”,也深度理解了“工具”、“逻辑”、“业务”。

- [校招经验] BAT机器学习算法实习面试记录(学到了)

个人发展-面试经验:根据面试常遇到的问题再深入理解机器学习,储备自己的算法知识库。 - 机器学习如何才能避免「只是调参数」?(学到了)

个人发展-职业发展:机器学习工程师分为三种:应用型(能力:保持算法全栈,即数据、建模、业务、运维、后端,重点在建模能力,流程是遇到一个指定的业务场景应该迅速知道用什么数据做特征,用什么模型,这个模型在工程上的时效性和鲁棒性,最终会不会产生业务风险等一整套链路。预期目标:锻炼得到很强的业务敏感性,快速验证提出的需求)、造轮子型(多读顶会跟上时代节奏,且拥有超强的功能能力,打造ML框架,提供给应用型机器学习工程师使用)、研究型(AI Lab,读论文+试验性复现)。 Personal development: Develop business and engineering capabilities. The growth plan for the next few years is still the full-stack algorithm route. I will be independent in technology and bring KPIs in business. I will be promoted quickly + lead the team in the future .同时保持阅读习惯,多学习新知识。 - 做机器学习算法工程师是什么样的工作体验?

个人发展-工作体验:业务理解、数据清洗和特征工程、持续学习(增强解决方案的判断力)、编程能力、常用工具(XGB、TensorFlow、ScikitLearn、Pandas(表格类数据或时间序列数据)、Spark、SQL、FbProphet(时间序列)) - 大三实习面经(学到了)

- 如果你是面试官,你怎么去判断一个面试者的深度学习水平?

个人发展-心得体会:深度学习擅长处理具有局部相关性的问题和数据,在图像、语音、自然语言处理方面效果显著,因为图像是由像素构成,语音是由音位构成,语言是由单词构成,都有局部相关性,可以构造高级特征。 - 面试官如何判断面试者的机器学习水平? - 微调的回答- 知乎

个人发展-心得体会:考虑方法优点和局限性,培养独立思考的能力;正确判断机器学习对业务的影响力;学会分情况讨论(比如深度学习相对于机器学习而言);学习机器学习不能停留在“知道”的层次,要从原理级学习,甚至可以从源码级学习,知其然知其所以然,要做安全圈机器学习最6的。 - 两年美团算法大佬的个人总结与学习建议

个人发展-心得体会:算法的基本认识(知识)、过硬的代码能力(工具)、数据处理和分析能力(业务和逻辑)、模型的积累和迁移能力(业务和逻辑)、产品能力、软实力。

مهنة

التخطيط الوظيفي

التفكير

- 如何解决思维混乱、讲话没条理的情况?(学到了)

结构化思维->讲话有条理。 - 哪些思维方式是你刻意训练过的? (学到了)

结构化思维

金字塔思维:结论先行,以上统下,归类分组,逻辑递进。

金字塔结构:纵向延伸,横向分类。

如何得出金字塔结论:归纳法,演绎推理法。实际生活中,不是每时每刻都有相关的模型套用和演绎法的,这时候就用归纳法,自下而上进行梳理,得出结论,比如头脑风暴把闪过的碎片想法全部写下来,再抽象与分类,最后得出结论。 - 厉害的人是怎么分析问题的?(学到了)

Define the problem/describe the problem: The essence of the problem is the gap between reality and expectations ; clarify the expected value B', accurately locate the current situation B, and use the gap B--->B' to accurately describe the مشكلة.

分析问题/解决问题:不能从现状B出发,找寻一条B--->B'的路径,要透过现象看本质。方法A,现实B,期望B',变量C。校准期望B',重构方法A,消除变量C。

يتواصل

يدير

- “我是技术总监,你干嘛总问我技术细节?”

(快速发展期、平稳期、衰退期等业务发展时期作为时间轴)(中高层管理者)(需要掌握)(应用场景、技术基础、技术栈中的技术细节)。技术基础要扎实,技术栈了解程度深(对技术原理和细节清楚),应用场景不能浮于表面。总的来说就是一句话:技术细节与技术深度。 - 阿里巴巴高级算法专家威视:组建技术团队的一些思考(学到了)

行文思路:团队的定位(定位(能力、业务、服务)、壁垒(以不变应万变沉淀风险管控知识作为壁垒)和价值(提供不同层次的服务形式))-》团队的能力(连接、生产、传播、服务)-》组织与个人的关系-》招人-》用人-》对内管理模式(找对前进的方向、绩效的考核(3个维度:业务结果、能力进步、技术影响力))

学到了:建设技术体系解决某一类问题,而不是某个技术点去解决某一个问题。 - 26岁当上数据总监,分享第一次做Leader的心得

团队管理方面的基本功和方法论:定策略、建团队、立规矩、拿结果。

定策略:要明确公司高层的真实目的;对自己的团队了如指掌;管理者专精的行业知识和经验。

建团队:避免嫉贤妒能、职场近亲、玻璃心。

立规矩:立规矩守规矩。

拿结果:注意吃相。

管理中常见的误区:做管理后放弃原来专业(要关注行业发展方向和前沿技术);过度管理(要自循环的稳定成熟团队);过度追求团队稳定(衡量团队稳定的核心标准不是人员的稳定,而是团队的效率和产出是否能够有持续稳定的增长) - 什么特质的员工容易成为管理者

公司内部晋升管理者:天时:企业/行业所处的阶段;地利:部门/业务所处的阶段;人和:人际关系+自身能力。

跳槽成为管理者:大公司跳槽到小公司,寻找职业突破,弊端是跳出去容易跳回来难;成为行业内有影响力的人物,被大公司挖角。大部分人都是第一种情况,在大公司的同学要多一点耐心,通过努力在公司内晋升,因为曲线救国式的跳槽已经没有市场了。 - 技术部门Leader是不是一定要技术大牛担任?

核心点:Manager vs Tech Leader、方法论、软技能、赋能成员、综合。

يفكر

- 好的研究想法从哪里来

研究的本质是对未知领域的探索,是对开放问题的答案的追寻。“好”的定义-》区分好与不好的能力-》全面了解所在研究方向的历史和现状-》实践法/类比法/组合法。这就好比是机器学习的训练和测试阶段,训练:全面了解所在研究方向的历史和现状,判断不同时期的研究工作的好与不好。测试:实践法/类比法/组合法出的idea,判断自己的研究工作好与不好。 - 科研论文如何想到不错的idea?

模块化学习、交叉、布局可预期的趋势。 - 人在年轻的时候,最核心的能力是什么?

核心点:达到以前从未达到的高度:基本的事情做到极致、专注、坚持长久做一件事、延迟满足、认清自己+了解环境->准确定位、

أشياء يجب ملاحظتها

- 领域点-线-面体系:点:自己focus的领域;线:上游和下游;面:大领域。不要过度focus在自己工作的领域,要有全局化的眼光,特别是自己的上游和下游。

- 日常学习点-线-面体系:点:自己focus的安全数据分析领域;线:安全/数据分析;面:全局安全内容/行业发展/职业规划。 Study a small field for at least one hour every day; read intensively for at least half an hour every day/at least one quality article on security/data analysis/industry development/career planning; browse a large number of incremental articles/stock articles كل يوم.保持学习与思考的敏感性。

زائدة

国外优质技术站点

- https://resources.distilnetworks.com

站点概况:专注于机器流量对抗与缓解。 - http://www.covert.io

技术栈:Jason Trost,专注于安全研究、大数据、云计算、机器学习,即安全数据科学。 - http://cyberdatascientist.com

站点概括:专注于安全数据科学,提供网络安全、统计学和AI等学习资料,并提供14个安全数据集,包括:垃圾邮件、恶意网站、恶意软件、Botnet等。没有secrepo.com提供的资料全面。 - https://towardsdatascience.com

站点概括:专注于数据科学。

国内优秀技术人

- michael282694

技术栈:数据分析挖掘产品开发、爬虫、Java、Python。 - LittleHann

技术栈:我也不知道该怎么描述,Han师傅会的太多了,C++、Java、Python、PHP、Web安全、系统安全,不过目前好像做算法多一些。 - FeeiCN

技术栈:专注自动化漏洞发现和入侵检测防御。 - xiaojunjie

技术栈:专注于代码审计、CTF。 - 云雷

技术栈:阿里云存储技术专家,专注于日志分析与业务,日志计算驱动业务增长。 - iami

技术栈:主要研究Web安全、机器学习,喜欢Python和Go。一直偷学师傅的博客。 - cdxy

技术栈:早先主要做Web安全,CTF,代码审计,现在主要做安全研究与数据分析,初步估算技术领先我1~2年,师傅别学了。 - csuldw

技术栈:专注于机器学习、数据挖掘、人工智能。 - molunerfinn

技术栈:专注于前端,北邮大佬,和404notfound同级。 - 刘建平Pinard

技术栈:机器学习、深度学习、强化学习、自然语言处理、数学统计学、大数据挖掘,相关tutorial非常棒。

متروك

- Efficient and Flexible Discovery of PHP Vulnerability译文

- Efficient and Flexible Discovery of PHP Application Vulnerabilities原文

- The Code Analysis Platform "Octopus"

- A Code Intelligence System:The Octopus Platform