انتحال شخصية

وصف

يحتوي هذا الريبو على الأدوات التي تم تطويرها أثناء كتابة المدونة التالية https://sensepost.com/blog/2022/abusing-windows-tokens-to-compromise-active-directory-without-touching-lsass/. يحتوي منشور المدونة على جميع المعلومات الضرورية لفهم كيفية عمل الآلية الداخلية للمعالجة الرمزية وكيف يمكننا استخدامها لصالحنا.

محتوى

يحتوي هذا الريبو على أربع أدوات:

- ثنائي مستقل (انتحال شخصية/) يمكنك استخدامه لمعالجة الرموز الرموز على أجهزة كمبيوتر Windows عن بُعد (Psexec/Wmiexec) أو تفاعلي

- وحدة CrackMapexec Python (انتحال شخصية) مع ثنائي الانتحال المدمج

- الثنائي المدمج CrackMapexec (CME_Module/) والذي هو نفس انتحال شخصية.

- رمز list_tokens.c c ++ الذي يتم تقديمه على منشور المدونة

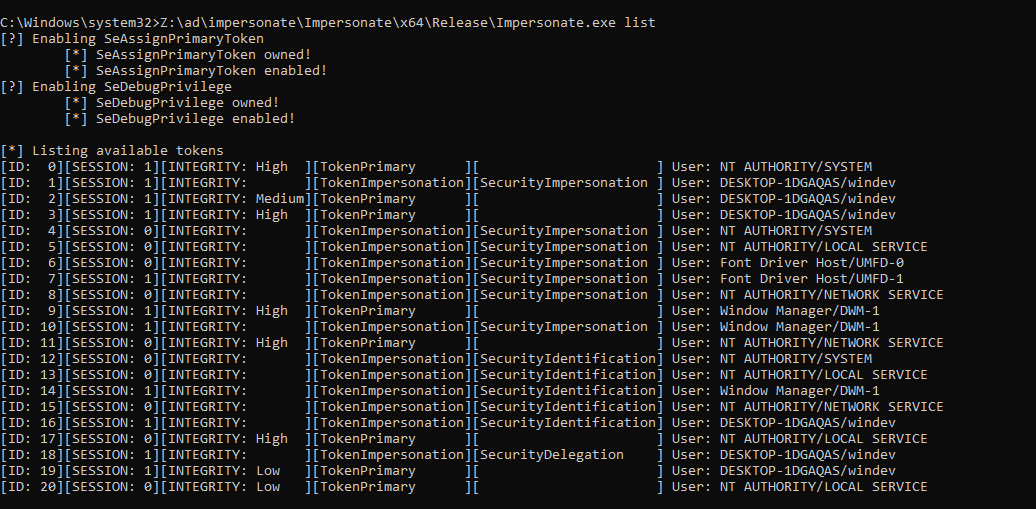

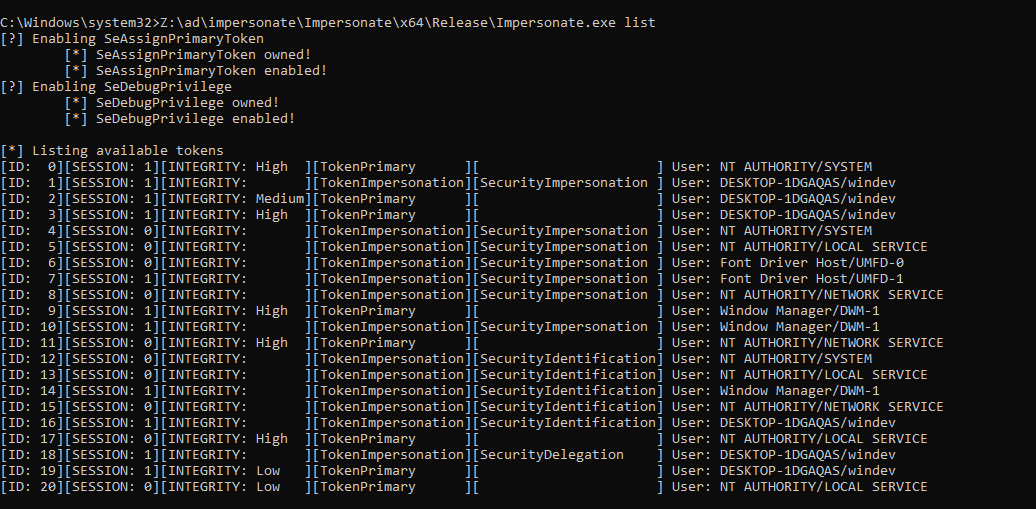

انتحال شخصية الاستخدام

تحتوي أداة INCHNOATE.EXE على ثلاث وحدات:

- قائمة الانتحال الشخصية: والتي ستسرد الرموز المتاحة

- انتحال شخصية exec: والتي ستتيح لك تشغيل الأوامر الانتحال شخصية مستخدم

- انتحال شخصية: مما سيتيح لك رفع امتيازاتك إلى مسؤول المجال

تعليمات التجميع

من أجل تجميع المشاريع ، سيتعين عليك تبديل خيارات مكتبة وقت التشغيل إلى Debug Multi-Thered (/MTD) في خصائص المشروع.