Dieses Repo enthält Fragen und Übungen zu verschiedenen technischen Themen, manchmal im Zusammenhang mit DevOps und SRE

Derzeit gibt es 2624 Übungen und Fragen

️ Sie können diese zur Vorbereitung auf ein Vorstellungsgespräch verwenden, die meisten Fragen und Übungen stellen jedoch kein tatsächliches Vorstellungsgespräch dar. Weitere Informationen finden Sie auf der FAQ-Seite

? Wenn Sie an einer Karriere als DevOps-Ingenieur interessiert sind, wäre es hilfreich, einige der hier genannten Konzepte zu erlernen. Sie sollten jedoch wissen, dass es nicht darum geht, alle in diesem Repository erwähnten Themen und Technologien zu erlernen

Sie können weitere Übungen hinzufügen, indem Sie Pull-Requests einreichen :) Lesen Sie hier die Beitragsrichtlinien

DevOps |

Git |

Netzwerk |

Hardware |

Kubernetes |

Softwareentwicklung |

Python |

Gehen |

Perl |

Regex |

Wolke |

AWS |

Azurblau |

Google Cloud-Plattform |

OpenStack |

Betriebssystem |

Linux |

Virtualisierung |

DNS |

Shell-Scripting |

Datenbanken |

SQL |

Mongo |

Testen |

Big Data |

CI/CD |

Zertifikate |

Container |

OpenShift |

Lagerung |

Terraform |

Marionette |

Verteilt |

Fragen, die Sie stellen können |

Ansible |

Beobachtbarkeit |

Prometheus |

Kreis CI |

|

Grafana |

Argo |

Soft Skills |

Sicherheit |

Systemdesign |

Chaos-Engineering |

Sonstiges |

Elastisch |

Kafka |

NodeJs |

Netzwerk

Was brauchen Sie im Allgemeinen, um zu kommunizieren?

- Eine gemeinsame Sprache (damit beide Enden sie verstehen können)

- Eine Möglichkeit, mit wem Sie kommunizieren möchten

- A Connection (damit der Inhalt der Kommunikation die Empfänger erreichen kann)

Was ist TCP/IP?

Eine Reihe von Protokollen, die definieren, wie zwei oder mehr Geräte miteinander kommunizieren können.

Um mehr über TCP/IP zu erfahren, lesen Sie hier

Was ist Ethernet?

Ethernet bezieht sich einfach auf die heute am häufigsten verwendete Art von lokalem Netzwerk (LAN). Ein LAN ist – im Gegensatz zu einem WAN (Wide Area Network), das sich über einen größeren geografischen Bereich erstreckt – ein verbundenes Netzwerk von Computern in einem kleinen Bereich, wie Ihrem Büro, dem Universitätscampus oder sogar zu Hause.

Was ist eine MAC-Adresse? Wofür wird es verwendet?

Eine MAC-Adresse ist eine eindeutige Identifikationsnummer oder ein eindeutiger Code, der zur Identifizierung einzelner Geräte im Netzwerk verwendet wird.

Pakete, die über das Ethernet gesendet werden, kommen immer von einer MAC-Adresse und werden an eine MAC-Adresse gesendet. Wenn ein Netzwerkadapter ein Paket empfängt, vergleicht er die Ziel-MAC-Adresse des Pakets mit der eigenen MAC-Adresse des Adapters.

Wann wird diese MAC-Adresse verwendet?: ff:ff:ff:ff:ff:ff

Wenn ein Gerät ein Paket an die Broadcast-MAC-Adresse (FF:FF:FF:FF:FF:FF) sendet, wird es an alle Stationen im lokalen Netzwerk übermittelt. Ethernet-Broadcasts werden verwendet, um IP-Adressen auf der Datenverbindungsschicht in MAC-Adressen (per ARP) aufzulösen.

Was ist eine IP-Adresse?

Eine Internet Protocol-Adresse (IP-Adresse) ist eine numerische Bezeichnung, die jedem Gerät zugewiesen wird, das mit einem Computernetzwerk verbunden ist, das das Internet Protocol zur Kommunikation verwendet. Eine IP-Adresse erfüllt zwei Hauptfunktionen: Identifizierung des Hosts oder der Netzwerkschnittstelle und Standortadressierung.

Erklären Sie die Subnetzmaske und geben Sie ein Beispiel

Eine Subnetzmaske ist eine 32-Bit-Zahl, die eine IP-Adresse maskiert und die IP-Adressen in Netzwerkadressen und Hostadressen unterteilt. Die Subnetzmaske wird erstellt, indem die Netzwerkbits ausschließlich auf „1“ und die Hostbits ausschließlich auf „0“ gesetzt werden. Innerhalb eines Netzwerks sind von der Gesamtzahl der nutzbaren Hostadressen immer zwei für bestimmte Zwecke reserviert und können keinem Host zugeordnet werden. Dies sind die erste Adresse, die als Netzwerkadresse (auch Netzwerk-ID genannt) reserviert ist, und die letzte Adresse, die für die Netzwerkübertragung verwendet wird.

Beispiel

Was ist eine private IP-Adresse? In welchen Szenarien/Systemdesigns sollte man es verwenden?

Den Hosts im selben Netzwerk werden private IP-Adressen zugewiesen, um miteinander zu kommunizieren. Wie der Name „privat“ schon sagt, können die Geräte, denen die privaten IP-Adressen zugewiesen sind, von keinem externen Netzwerk aus erreicht werden. Wenn ich beispielsweise in einem Hostel wohne und möchte, dass meine Hostelkameraden dem von mir gehosteten Spieleserver beitreten, bitte ich sie, über die private IP-Adresse meines Servers beizutreten, da das Netzwerk lokal im Hostel ist. Was ist eine öffentliche IP-Adresse? In welchen Szenarien/Systemdesigns sollte man es verwenden?

Eine öffentliche IP-Adresse ist eine öffentlich zugängliche IP-Adresse. Für den Fall, dass Sie einen Spieleserver hosten, dem Ihre Freunde beitreten sollen, geben Sie Ihren Freunden Ihre öffentliche IP-Adresse, damit ihre Computer Ihr Netzwerk und Ihren Server identifizieren und lokalisieren können, damit die Verbindung hergestellt werden kann. Wenn Sie mit Freunden spielen, die mit demselben Netzwerk wie Sie verbunden sind, würden Sie in diesem Fall keine öffentliche IP-Adresse verwenden müssen. In diesem Fall würden Sie eine private IP-Adresse verwenden. Damit jemand eine Verbindung zu Ihrem internen Server herstellen kann, müssen Sie eine Portweiterleitung einrichten, um Ihrem Router mitzuteilen, dass er Datenverkehr aus dem öffentlichen Bereich in Ihr Netzwerk und umgekehrt zulässt. Erklären Sie das OSI-Modell. Welche Schichten gibt es? Wofür ist jede Schicht verantwortlich?

- Anwendung: Benutzerseite (HTTP ist hier)

- Präsentation: stellt Kontext zwischen Entitäten auf Anwendungsebene her (Verschlüsselung ist hier)

- Sitzung: stellt Verbindungen her, verwaltet und beendet

- Transport: überträgt Datensequenzen variabler Länge von einer Quelle zu einem Zielhost (TCP). & UDP sind hier)

- Netzwerk: überträgt Datagramme von einem Netzwerk zu einem anderen (IP ist hier)

- Datenverbindung: stellt eine Verbindung zwischen zwei direkt verbundenen Knoten her (MAC ist hier)

- Physisch: die elektrische und physikalische Spezifikation der Datenverbindung (Bits sind hier). )

Weitere Informationen zum OSI-Modell finden Sie auf penguintutor.com

Für jedes der folgenden Elemente wird bestimmt, zu welcher OSI-Schicht es gehört:- Fehlerkorrektur

- Paketrouting

- Kabel und elektrische Signale

- MAC-Adresse

- IP-Adresse

- Verbindungen beenden

- 3-Wege-Handshake

Fehlerkorrektur – Weiterleitung von Datenverbindungspaketen – Netzwerkkabel und elektrische Signale – Physische MAC-Adresse – Datenverbindungs -IP-Adresse – Netzwerkverbindungen beenden – Sitzung 3-Wege-Handschlag – Transport Welche Lieferformen kennen Sie?

Unicast: Eins-zu-eins-Kommunikation, bei der es einen Sender und einen Empfänger gibt.

Broadcast: Senden einer Nachricht an alle im Netzwerk. Für die Übertragung wird die Adresse ff:ff:ff:ff:ff:ff verwendet. Zwei gängige Protokolle, die Broadcast verwenden, sind ARP und DHCP.

Multicast: Senden einer Nachricht an eine Gruppe von Abonnenten. Es kann eins-zu-viele oder viele-zu-viele sein.

Was ist CSMA/CD? Wird es in modernen Ethernet-Netzwerken verwendet?

CSMA/CD steht für Carrier Sense Multiple Access/Collision Detection. Sein Hauptaugenmerk liegt auf der Verwaltung des Zugriffs auf ein gemeinsam genutztes Medium/Bus, auf dem zu einem bestimmten Zeitpunkt nur ein Host senden kann.

CSMA/CD-Algorithmus:

Vor dem Senden eines Frames wird geprüft, ob bereits ein anderer Host einen Frame sendet.- Wenn niemand sendet, beginnt die Übertragung des Frames.

- Wenn zwei Hosts gleichzeitig senden, liegt eine Kollision vor.

- Beide Hosts hören auf, den Frame zu senden, und senden allen ein „Jam-Signal“, um alle darüber zu informieren, dass eine Kollision aufgetreten ist

- Sie warten eine zufällige Zeit lang, bevor sie es erneut senden

- Sobald jeder Host eine zufällige Zeitspanne gewartet hat, versucht er erneut, den Frame zu senden, und so beginnt der Zyklus erneut

Beschreiben Sie die folgenden Netzwerkgeräte und den Unterschied zwischen ihnen:

Ein Router, ein Switch und ein Hub sind alles Netzwerkgeräte, die zum Verbinden von Geräten in einem lokalen Netzwerk (LAN) verwendet werden. Allerdings funktioniert jedes Gerät anders und hat seine spezifischen Anwendungsfälle. Hier finden Sie eine kurze Beschreibung der einzelnen Geräte und der Unterschiede zwischen ihnen:

Router: ein Netzwerkgerät, das mehrere Netzwerksegmente miteinander verbindet. Es arbeitet auf der Netzwerkschicht (Schicht 3) des OSI-Modells und verwendet Routing-Protokolle, um Daten zwischen Netzwerken zu leiten. Router verwenden IP-Adressen, um Geräte zu identifizieren und Datenpakete an das richtige Ziel weiterzuleiten.- Switch: ein Netzwerkgerät, das mehrere Geräte in einem LAN verbindet. Es arbeitet auf der Datenverbindungsschicht (Schicht 2) des OSI-Modells und verwendet MAC-Adressen, um Geräte zu identifizieren und Datenpakete an das richtige Ziel zu leiten. Mithilfe von Switches können Geräte im selben Netzwerk effizienter miteinander kommunizieren und Datenkollisionen verhindern, die auftreten können, wenn mehrere Geräte gleichzeitig Daten senden.

- Hub: Ein Netzwerkgerät, das mehrere Geräte über ein einziges Kabel verbindet und zum Verbinden mehrerer Geräte ohne Segmentierung eines Netzwerks verwendet wird. Im Gegensatz zu einem Switch arbeitet er jedoch auf der physikalischen Ebene (Schicht 1) des OSI-Modells und sendet Datenpakete einfach an alle mit ihm verbundenen Geräte, unabhängig davon, ob das Gerät der beabsichtigte Empfänger ist oder nicht. Dadurch kann es zu Datenkollisionen kommen und die Effizienz des Netzwerks kann darunter leiden. Hubs werden in modernen Netzwerkkonfigurationen im Allgemeinen nicht verwendet, da Switches effizienter sind und eine bessere Netzwerkleistung bieten.

Was ist eine „Kollisionsdomäne“?

Eine Kollisionsdomäne ist ein Netzwerksegment, in dem Geräte möglicherweise gegenseitig stören können, indem sie gleichzeitig versuchen, Daten zu übertragen. Wenn zwei Geräte gleichzeitig Daten übertragen, kann es zu einer Kollision kommen, die zum Verlust oder zur Beschädigung von Daten führt. In einer Kollisionsdomäne nutzen alle Geräte die gleiche Bandbreite und jedes Gerät kann möglicherweise die Datenübertragung durch andere Geräte stören. Was ist eine „Broadcast-Domain“?

Eine Broadcast-Domäne ist ein Netzwerksegment, in dem alle Geräte durch Senden von Broadcast-Nachrichten miteinander kommunizieren können. Eine Broadcast-Nachricht ist eine Nachricht, die an alle Geräte in einem Netzwerk und nicht nur an ein bestimmtes Gerät gesendet wird. In einer Broadcast-Domäne können alle Geräte Broadcast-Nachrichten empfangen und verarbeiten, unabhängig davon, ob die Nachricht für sie bestimmt war oder nicht. Drei Computer, die an einen Switch angeschlossen sind. Wie viele Kollisionsdomänen gibt es? Wie viele Broadcast-Domains?

Drei Kollisionsdomänen und eine Broadcast-Domäne

Wie funktioniert ein Router?

Ein Router ist ein physisches oder virtuelles Gerät, das Informationen zwischen zwei oder mehr paketvermittelten Computernetzwerken weiterleitet. Ein Router überprüft die Ziel-Internetprotokolladresse (IP-Adresse) eines bestimmten Datenpakets, berechnet den besten Weg, um sein Ziel zu erreichen, und leitet es dann entsprechend weiter.

Was ist NAT?

Network Address Translation (NAT) ist ein Prozess, bei dem eine oder mehrere lokale IP-Adressen in eine oder mehrere globale IP-Adressen und umgekehrt übersetzt werden, um den lokalen Hosts Internetzugriff zu ermöglichen.

Was ist ein Proxy? Wie funktioniert es? Wofür brauchen wir es?

Ein Proxyserver fungiert als Gateway zwischen Ihnen und dem Internet. Es handelt sich um einen Zwischenserver, der Endbenutzer von den Websites trennt, die sie durchsuchen.

Wenn Sie einen Proxyserver verwenden, fließt der Internetverkehr auf seinem Weg zur von Ihnen angeforderten Adresse über den Proxyserver. Die Anfrage kommt dann über denselben Proxyserver zurück (es gibt Ausnahmen von dieser Regel) und der Proxyserver leitet dann die von der Website empfangenen Daten an Sie weiter.

Proxyserver bieten je nach Anwendungsfall, Bedarf oder Unternehmensrichtlinie unterschiedliche Ebenen an Funktionalität, Sicherheit und Datenschutz.

Was ist TCP? Wie funktioniert es? Was ist der 3-Wege-Handshake?

TCP 3-Wege-Handshake oder Drei-Wege-Handshake ist ein Prozess, der in einem TCP/IP-Netzwerk verwendet wird, um eine Verbindung zwischen Server und Client herzustellen.

Ein Drei-Wege-Handshake wird hauptsächlich zum Erstellen einer TCP-Socket-Verbindung verwendet. Es funktioniert, wenn:

Ein Client-Knoten sendet ein SYN-Datenpaket über ein IP-Netzwerk an einen Server im selben oder einem externen Netzwerk. Das Ziel dieses Pakets besteht darin, zu fragen bzw. abzuleiten, ob der Server für neue Verbindungen geöffnet ist.- Der Zielserver muss über offene Ports verfügen, die neue Verbindungen akzeptieren und initiieren können. Wenn der Server das SYN-Paket vom Client-Knoten empfängt, antwortet er und sendet eine Bestätigungsbestätigung zurück – das ACK-Paket oder SYN/ACK-Paket.

- Der Client-Knoten empfängt das SYN/ACK vom Server und antwortet mit einem ACK-Paket.

Was ist eine Hin- und Rücklaufzeit?

Aus Wikipedia: „Die Zeitspanne, die benötigt wird, um ein Signal zu senden, plus die Zeitspanne, die benötigt wird, bis eine Bestätigung dieses Signals empfangen wird.“

Bonusfrage: Was ist die RTT von LAN?

Wie funktioniert ein SSL-Handshake?

SSL-Handshake ist ein Prozess, der eine sichere Verbindung zwischen einem Client und einem Server herstellt. Der Client sendet eine Client-Hello-Nachricht an den Server, die die Version des SSL/TLS-Protokolls des Clients, eine Liste der vom Client unterstützten kryptografischen Algorithmen und einen Zufallswert enthält.- Der Server antwortet mit einer Server-Hallo-Nachricht, die die Serverversion des SSL/TLS-Protokolls, einen Zufallswert und eine Sitzungs-ID enthält.

- Der Server sendet eine Zertifikatsnachricht, die das Zertifikat des Servers enthält.

- Der Server sendet eine Server Hello Done-Nachricht, die angibt, dass der Server mit dem Senden von Nachrichten für die Server Hello-Phase fertig ist.

- Der Client sendet eine Client Key Exchange-Nachricht, die den öffentlichen Schlüssel des Clients enthält.

- Der Client sendet eine Nachricht zum Ändern der Verschlüsselungsspezifikation, die den Server darüber informiert, dass der Client im Begriff ist, eine mit der neuen Verschlüsselungsspezifikation verschlüsselte Nachricht zu senden.

- Der Client sendet eine verschlüsselte Handshake-Nachricht, die das mit dem öffentlichen Schlüssel des Servers verschlüsselte Pre-Master-Geheimnis enthält.

- Der Server sendet eine Nachricht zum Ändern der Verschlüsselungsspezifikation, die den Client darüber informiert, dass der Server im Begriff ist, eine mit der neuen Verschlüsselungsspezifikation verschlüsselte Nachricht zu senden.

- Der Server sendet eine verschlüsselte Handshake-Nachricht, die das mit dem öffentlichen Schlüssel des Clients verschlüsselte Pre-Master-Geheimnis enthält.

- Client und Server können nun Anwendungsdaten austauschen.

Was ist der Unterschied zwischen TCP und UDP?

TCP stellt eine Verbindung zwischen dem Client und dem Server her, um die Reihenfolge der Pakete zu gewährleisten. UDP hingegen stellt keine Verbindung zwischen Client und Server her und verarbeitet keine Paketbestellungen. Dadurch ist UDP leichter als TCP und ein perfekter Kandidat für Dienste wie Streaming.

Penguintutor.com bietet eine gute Erklärung.

Welche TCP/IP-Protokolle kennen Sie?

Erklären Sie das „Standard-Gateway“

Ein Standard-Gateway dient als Zugangspunkt oder IP-Router, den ein vernetzter Computer verwendet, um Informationen an einen Computer in einem anderen Netzwerk oder im Internet zu senden.

Was ist ARP? Wie funktioniert es?

ARP steht für Address Resolution Protocol. Wenn Sie versuchen, eine IP-Adresse in Ihrem lokalen Netzwerk anzupingen, beispielsweise 192.168.1.1, muss Ihr System die IP-Adresse 192.168.1.1 in eine MAC-Adresse umwandeln. Dabei wird ARP zum Auflösen der Adresse verwendet, daher der Name.

Systeme führen eine ARP-Nachschlagetabelle, in der sie Informationen darüber speichern, welche IP-Adressen welchen MAC-Adressen zugeordnet sind. Wenn versucht wird, ein Paket an eine IP-Adresse zu senden, prüft das System zunächst anhand dieser Tabelle, ob die MAC-Adresse bereits bekannt ist. Wenn ein Wert zwischengespeichert ist, wird ARP nicht verwendet.

Was ist TTL? Was hilft es zu verhindern?

TTL (Time to Live) ist ein Wert in einem IP-Paket (Internet Protocol), der bestimmt, wie viele Hops oder Router ein Paket durchlaufen kann, bevor es verworfen wird. Jedes Mal, wenn ein Paket von einem Router weitergeleitet wird, wird der TTL-Wert um eins verringert. Wenn der TTL-Wert Null erreicht, wird das Paket verworfen und eine ICMP-Nachricht (Internet Control Message Protocol) wird an den Absender zurückgesendet, die angibt, dass das Paket abgelaufen ist.- TTL wird verwendet, um zu verhindern, dass Pakete unbegrenzt im Netzwerk zirkulieren, was zu einer Überlastung führen und die Netzwerkleistung beeinträchtigen kann.

- Es trägt auch dazu bei, zu verhindern, dass Pakete in Routing-Schleifen hängen bleiben, in denen Pakete kontinuierlich zwischen denselben Routern übertragen werden, ohne jemals ihr Ziel zu erreichen.

- Darüber hinaus kann TTL dazu verwendet werden, IP-Spoofing-Angriffe zu erkennen und zu verhindern, bei denen ein Angreifer versucht, sich mit einer falschen oder gefälschten IP-Adresse als ein anderes Gerät im Netzwerk auszugeben. Durch die Begrenzung der Anzahl der Hops, die ein Paket durchlaufen kann, kann TTL dazu beitragen, zu verhindern, dass Pakete an nicht legitime Ziele weitergeleitet werden.

Was ist DHCP? Wie funktioniert es?

Es steht für Dynamic Host Configuration Protocol und weist Hosts IP-Adressen, Subnetzmasken und Gateways zu. So funktioniert es:

- Ein Host sendet beim Betreten eines Netzwerks eine Nachricht auf der Suche nach einem DHCP-Server (DHCP DISCOVER).

- Eine Angebotsnachricht wird vom DHCP-Server als Paket mit Lease-Zeit, Subnetzmaske, IP-Adressen usw. zurückgesendet (DHCP-ANGEBOT).

- Abhängig davon, welches Angebot angenommen wird, sendet der Client einen Antwort-Broadcast zurück, der alle DHCP-Server darüber informiert (DHCP REQUEST).

- Der Server sendet eine Bestätigung (DHCP ACK)

Lesen Sie hier mehr

Können Sie zwei DHCP-Server im selben Netzwerk haben? Wie funktioniert es?

Es ist möglich, zwei DHCP-Server im selben Netzwerk zu haben, dies wird jedoch nicht empfohlen und es ist wichtig, sie sorgfältig zu konfigurieren, um Konflikte und Konfigurationsprobleme zu vermeiden.

Wenn zwei DHCP-Server im selben Netzwerk konfiguriert sind, besteht das Risiko, dass beide Server demselben Gerät IP-Adressen und andere Netzwerkkonfigurationseinstellungen zuweisen, was zu Konflikten und Verbindungsproblemen führen kann. Wenn die DHCP-Server außerdem mit unterschiedlichen Netzwerkeinstellungen oder -optionen konfiguriert sind, erhalten Geräte im Netzwerk möglicherweise widersprüchliche oder inkonsistente Konfigurationseinstellungen.- In einigen Fällen kann es jedoch erforderlich sein, zwei DHCP-Server im selben Netzwerk zu haben, beispielsweise in großen Netzwerken, in denen ein DHCP-Server möglicherweise nicht alle Anfragen verarbeiten kann. In solchen Fällen können DHCP-Server so konfiguriert werden, dass sie unterschiedliche IP-Adressbereiche oder unterschiedliche Subnetze bedienen, sodass sie sich nicht gegenseitig stören.

Was ist SSL-Tunneling? Wie funktioniert es?

- SSL-Tunneling (Secure Sockets Layer) ist eine Technik, mit der eine sichere, verschlüsselte Verbindung zwischen zwei Endpunkten über ein unsicheres Netzwerk wie das Internet hergestellt wird. Der SSL-Tunnel wird durch die Kapselung des Datenverkehrs innerhalb einer SSL-Verbindung erstellt, was Vertraulichkeit, Integrität und Authentifizierung gewährleistet.

So funktioniert SSL-Tunneling:

Ein Client initiiert eine SSL-Verbindung zu einem Server, was einen Handshake-Prozess zum Aufbau der SSL-Sitzung umfasst.- Sobald die SSL-Sitzung eingerichtet ist, verhandeln Client und Server Verschlüsselungsparameter wie den Verschlüsselungsalgorithmus und die Schlüssellänge und tauschen dann digitale Zertifikate aus, um sich gegenseitig zu authentifizieren.

- Der Client sendet dann Datenverkehr über den SSL-Tunnel an den Server, der den Datenverkehr entschlüsselt und an sein Ziel weiterleitet.

- Der Server sendet den Datenverkehr über den SSL-Tunnel zurück an den Client, der den Datenverkehr entschlüsselt und an die Anwendung weiterleitet.

Was ist eine Steckdose? Wo können Sie die Liste der Sockets in Ihrem System sehen?

Ein Socket ist ein Software-Endpunkt, der die bidirektionale Kommunikation zwischen Prozessen über ein Netzwerk ermöglicht. Sockets bieten eine standardisierte Schnittstelle für die Netzwerkkommunikation und ermöglichen es Anwendungen, Daten über ein Netzwerk zu senden und zu empfangen. So zeigen Sie die Liste der offenen Sockets auf einem Linux-System an: netstat -an- Dieser Befehl zeigt eine Liste aller offenen Sockets zusammen mit ihrem Protokoll, ihrer lokalen Adresse, ihrer Fremdadresse und ihrem Status an.

Was ist IPv6? Warum sollten wir darüber nachdenken, es zu verwenden, wenn wir IPv4 haben?

- IPv6 (Internet Protocol Version 6) ist die neueste Version des Internet Protocol (IP), die zur Identifizierung und Kommunikation mit Geräten in einem Netzwerk verwendet wird. IPv6-Adressen sind 128-Bit-Adressen und werden in hexadezimaler Schreibweise ausgedrückt, z. B. 2001:0db8:85a3:0000:0000:8a2e:0370:7334.

Es gibt mehrere Gründe, warum wir die Verwendung von IPv6 anstelle von IPv4 in Betracht ziehen sollten:

Adressraum: IPv4 verfügt über einen begrenzten Adressraum, der in vielen Teilen der Welt erschöpft ist. IPv6 bietet einen viel größeren Adressraum und ermöglicht Billionen einzigartiger IP-Adressen.- Sicherheit: IPv6 beinhaltet integrierte Unterstützung für IPsec, das eine End-to-End-Verschlüsselung und Authentifizierung für den Netzwerkverkehr bietet.

- Leistung: IPv6 umfasst Funktionen, die zur Verbesserung der Netzwerkleistung beitragen können, wie z. B. Multicast-Routing, das es ermöglicht, ein einzelnes Paket gleichzeitig an mehrere Ziele zu senden.

- Vereinfachte Netzwerkkonfiguration: IPv6 umfasst Funktionen, die die Netzwerkkonfiguration vereinfachen können, z. B. die zustandslose Autokonfiguration, die es Geräten ermöglicht, ihre eigenen IPv6-Adressen automatisch zu konfigurieren, ohne dass ein DHCP-Server erforderlich ist.

- Bessere Mobilitätsunterstützung: IPv6 umfasst Funktionen, die die Mobilitätsunterstützung verbessern können, wie z. B. Mobile IPv6, das es Geräten ermöglicht, ihre IPv6-Adressen beizubehalten, wenn sie zwischen verschiedenen Netzwerken wechseln.

Was ist VLAN?

- Ein VLAN (Virtual Local Area Network) ist ein logisches Netzwerk, das eine Reihe von Geräten in einem physischen Netzwerk zusammenfasst, unabhängig von ihrem physischen Standort. VLANs werden erstellt, indem Netzwerk-Switches so konfiguriert werden, dass sie Frames, die von Geräten gesendet werden, die mit einem bestimmten Port oder einer bestimmten Portgruppe am Switch verbunden sind, eine bestimmte VLAN-ID zuweisen.

Was ist MTU?

MTU steht für Maximum Transmission Unit. Dies ist die Größe der größten PDU (Protokolldateneinheit), die in einer einzelnen Transaktion gesendet werden kann.

Was passiert, wenn Sie ein Paket senden, das größer als die MTU ist?

Mit dem IPv4-Protokoll kann der Router die PDU fragmentieren und dann alle fragmentierten PDUs durch die Transaktion senden.

Beim IPv6-Protokoll wird ein Fehler an den Computer des Benutzers ausgegeben.

Wahr oder falsch? Ping verwendet UDP, weil ihm eine zuverlässige Verbindung egal ist

FALSCH. Ping verwendet tatsächlich ICMP (Internet Control Message Protocol), ein Netzwerkprotokoll, das zum Senden von Diagnosemeldungen und Steuermeldungen im Zusammenhang mit der Netzwerkkommunikation verwendet wird.

Was ist SDN?

SDN steht für Software-Defined Networking. Dabei handelt es sich um einen Ansatz zur Netzwerkverwaltung, bei dem die Zentralisierung der Netzwerksteuerung im Vordergrund steht und es Administratoren ermöglicht, das Netzwerkverhalten durch eine Software-Abstraktion zu verwalten.- In einem herkömmlichen Netzwerk werden Netzwerkgeräte wie Router, Switches und Firewalls einzeln mithilfe spezieller Software oder Befehlszeilenschnittstellen konfiguriert und verwaltet. Im Gegensatz dazu trennt SDN die Netzwerksteuerungsebene von der Datenebene, sodass Administratoren das Netzwerkverhalten über einen zentralen Software-Controller verwalten können.

Was ist ICMP? Wofür wird es verwendet?

- ICMP steht für Internet Control Message Protocol. Es handelt sich um ein Protokoll, das zu Diagnose- und Steuerungszwecken in IP-Netzwerken verwendet wird. Es ist Teil der Internet Protocol-Suite und arbeitet auf der Netzwerkebene.

ICMP-Nachrichten werden für verschiedene Zwecke verwendet, darunter:

Fehlerberichterstattung: ICMP-Nachrichten werden verwendet, um Fehler zu melden, die im Netzwerk auftreten, beispielsweise ein Paket, das nicht an sein Ziel zugestellt werden konnte.- Ping: ICMP wird zum Senden von Ping-Nachrichten verwendet, mit denen getestet wird, ob ein Host oder Netzwerk erreichbar ist, und um die Umlaufzeit für Pakete zu messen.

- Pfad-MTU-Erkennung: ICMP wird verwendet, um die Maximum Transmission Unit (MTU) eines Pfades zu ermitteln. Dies ist die größte Paketgröße, die ohne Fragmentierung übertragen werden kann.

- Traceroute: ICMP wird vom Dienstprogramm Traceroute verwendet, um den Pfad zu verfolgen, den Pakete durch das Netzwerk nehmen.

- Router-Erkennung: ICMP wird verwendet, um die Router in einem Netzwerk zu erkennen.

Was ist NAT? Wie funktioniert es?

NAT steht für Network Address Translation. Dies ist eine Möglichkeit, mehrere lokale private Adressen einer öffentlichen zuzuordnen, bevor die Informationen übertragen werden. Organisationen, die möchten, dass mehrere Geräte eine einzige IP-Adresse verwenden, verwenden NAT, ebenso wie die meisten Heimrouter. Die private IP-Adresse Ihres Computers könnte beispielsweise 192.168.1.100 lauten, Ihr Router ordnet den Datenverkehr jedoch seiner öffentlichen IP-Adresse zu (z. B. 1.1.1.1). Jedes Gerät im Internet würde den Datenverkehr sehen, der von Ihrer öffentlichen IP (1.1.1.1) statt von Ihrer privaten IP (192.168.1.100) kommt.

Welche Portnummer wird in jedem der folgenden Protokolle verwendet?:- SSH

- SMTP

- HTTP

- DNS

- HTTPS

- FTP

- SFTP

SSH - 22- SMTP – 25

- HTTP - 80

- DNS - 53

- HTTPS - 443

- FTP - 21

- SFTP – 22

Welche Faktoren beeinflussen die Netzwerkleistung?

Mehrere Faktoren können die Netzwerkleistung beeinflussen, darunter:

Bandbreite: Die verfügbare Bandbreite einer Netzwerkverbindung kann sich erheblich auf deren Leistung auswirken. Bei Netzwerken mit begrenzter Bandbreite kann es zu langsamen Datenübertragungsraten, hoher Latenz und schlechter Reaktionsfähigkeit kommen.- Latenz: Unter Latenz versteht man die Verzögerung, die auftritt, wenn Daten von einem Punkt in einem Netzwerk zu einem anderen übertragen werden. Hohe Latenzzeiten können zu einer langsamen Netzwerkleistung führen, insbesondere bei Echtzeitanwendungen wie Videokonferenzen und Online-Spielen.

- Netzwerküberlastung: Wenn zu viele Geräte gleichzeitig ein Netzwerk nutzen, kann es zu einer Netzwerküberlastung kommen, die zu langsamen Datenübertragungsraten und schlechter Netzwerkleistung führt.

- Paketverlust: Paketverlust tritt auf, wenn Datenpakete während der Übertragung verloren gehen. Dies kann zu langsameren Netzwerkgeschwindigkeiten und einer geringeren Gesamtleistung des Netzwerks führen.

- Netzwerktopologie: Der physische Aufbau eines Netzwerks, einschließlich der Platzierung von Switches, Routern und anderen Netzwerkgeräten, kann sich auf die Netzwerkleistung auswirken.

- Netzwerkprotokoll: Verschiedene Netzwerkprotokolle weisen unterschiedliche Leistungsmerkmale auf, die sich auf die Netzwerkleistung auswirken können. TCP ist beispielsweise ein zuverlässiges Protokoll, das die Übermittlung von Daten garantieren kann, aber aufgrund des für die Fehlerprüfung und erneute Übertragung erforderlichen Overheads auch zu einer langsameren Leistung führen kann.

- Netzwerksicherheit: Sicherheitsmaßnahmen wie Firewalls und Verschlüsselung können die Netzwerkleistung beeinträchtigen, insbesondere wenn sie erhebliche Rechenleistung erfordern oder zusätzliche Latenz verursachen.

- Entfernung: Die physische Entfernung zwischen Geräten in einem Netzwerk kann sich auf die Netzwerkleistung auswirken, insbesondere bei drahtlosen Netzwerken, bei denen Signalstärke und Interferenzen die Konnektivität und Datenübertragungsraten beeinträchtigen können.

Was ist APIPA?

APIPA ist ein Satz von IP-Adressen, die Geräten zugewiesen werden, wenn der Haupt-DHCP-Server nicht erreichbar ist

Welchen IP-Bereich verwendet APIPA?

APIPA verwendet den IP-Bereich: 169.254.0.1 – 169.254.255.254.

Kontrollebene und Datenebene

Was bedeutet „Kontrollebene“?

Die Kontrollebene ist ein Teil des Netzwerks, der entscheidet, wie Pakete an einen anderen Standort weitergeleitet und weitergeleitet werden.

Worauf bezieht sich „Datenebene“?

Die Datenebene ist ein Teil des Netzwerks, der die Daten/Pakete tatsächlich weiterleitet.

Was bedeutet „Managementebene“?

Es bezieht sich auf Überwachungs- und Managementfunktionen.

Zu welcher Ebene (Daten, Steuerung, ...) gehört die Erstellung von Routing-Tabellen?

Kontrollebene.

Erklären Sie das Spanning Tree Protocol (STP).

Was ist Link-Aggregation? Warum wird es verwendet?

Was ist asymmetrisches Routing? Wie damit umgehen?

Welche Overlay-(Tunnel-)Protokolle kennen Sie?

Was ist GRE? Wie funktioniert es?

Was ist VXLAN? Wie funktioniert es?

Was ist SNAT?

Erklären Sie OSPF.

OSPF (Open Shortest Path First) ist ein Routing-Protokoll, das auf verschiedenen Routertypen implementiert werden kann. Im Allgemeinen wird OSPF auf den meisten modernen Routern unterstützt, einschließlich denen von Anbietern wie Cisco, Juniper und Huawei. Das Protokoll ist für die Verwendung mit IP-basierten Netzwerken konzipiert, einschließlich IPv4 und IPv6. Außerdem wird ein hierarchisches Netzwerkdesign verwendet, bei dem Router in Bereiche gruppiert sind, wobei jeder Bereich über eine eigene Topologiekarte und Routing-Tabelle verfügt. Dieses Design trägt dazu bei, die Menge an Routing-Informationen zu reduzieren, die zwischen Routern ausgetauscht werden müssen, und die Netzwerkskalierbarkeit zu verbessern.

Die OSPF 4-Routertypen sind:

- Interner Router

- Bereichsgrenzrouter

- Grenzrouter für autonome Systeme

- Backbone-Router

Erfahren Sie mehr über OSPF-Routertypen: https://www.educba.com/ospf-router-types/

Was ist Latenz?

Latenz ist die Zeit, die Informationen benötigen, um von der Quelle ihr Ziel zu erreichen.

Was ist Bandbreite?

Unter Bandbreite versteht man die Fähigkeit eines Kommunikationskanals, zu messen, wie viele Daten dieser über einen bestimmten Zeitraum verarbeiten kann. Mehr Bandbreite würde mehr Verkehrsabwicklung und damit mehr Datenübertragung bedeuten.

Was ist Durchsatz?

Unter Durchsatz versteht man die Messung der tatsächlichen Datenmenge, die über einen bestimmten Zeitraum über einen beliebigen Übertragungskanal übertragen wird.

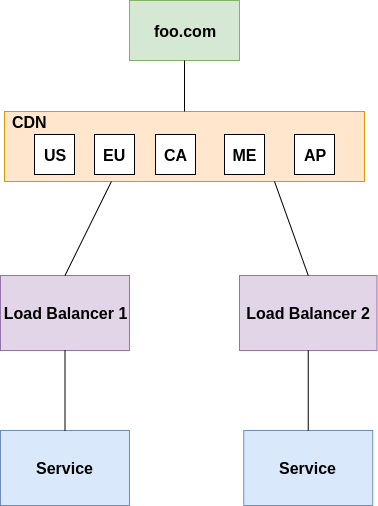

Was ist bei der Durchführung einer Suchanfrage wichtiger: Latenz oder Durchsatz? Und wie stellen wir sicher, dass wir die globale Infrastruktur verwalten?

Latenz. Um eine gute Latenz zu haben, sollte eine Suchanfrage an das nächstgelegene Rechenzentrum weitergeleitet werden.

Was ist beim Hochladen eines Videos wichtiger: Latenz oder Durchsatz? Und wie kann man das sicherstellen?

Durchsatz. Um einen guten Durchsatz zu erzielen, sollte der Upload-Stream an einen nicht ausreichend genutzten Link weitergeleitet werden.

Welche weiteren Überlegungen (außer Latenz und Durchsatz) gibt es bei der Weiterleitung von Anfragen?

- Halten Sie die Caches auf dem neuesten Stand (was bedeutet, dass die Anfrage möglicherweise nicht an das nächstgelegene Rechenzentrum weitergeleitet wird).

Erklären Sie Wirbelsäule und Blatt

„Spine & Leaf“ ist eine Netzwerktopologie, die häufig in Rechenzentrumsumgebungen verwendet wird, um mehrere Switches zu verbinden und den Netzwerkverkehr effizient zu verwalten. Sie wird auch als „Spine-Leaf“-Architektur oder „Leaf-Spine“-Topologie bezeichnet. Dieses Design bietet hohe Bandbreite, geringe Latenz und Skalierbarkeit und eignet sich daher ideal für moderne Rechenzentren, die große Daten- und Verkehrsmengen verarbeiten. Innerhalb eines Spine & Leaf-Netzwerks gibt es zwei Haupttypen von Switches:

- Spine-Switches: Spine-Switches sind Hochleistungsschalter, die in einer Spine-Schicht angeordnet sind. Diese Switches fungieren als Kern des Netzwerks und sind normalerweise mit jedem Leaf-Switch verbunden. Jeder Spine-Switch ist mit allen Leaf-Switches im Rechenzentrum verbunden.

- Leaf-Switches: Leaf-Switches werden mit Endgeräten wie Servern, Speicherarrays und anderen Netzwerkgeräten verbunden. Jeder Leaf-Switch ist mit jedem Spine-Switch im Rechenzentrum verbunden. Dadurch entsteht eine nicht blockierende, vollmaschige Konnektivität zwischen Leaf- und Spine-Switches, sodass jeder Leaf-Switch mit jedem anderen Leaf-Switch mit maximalem Durchsatz kommunizieren kann.

Die Spine & Leaf-Architektur erfreut sich in Rechenzentren immer größerer Beliebtheit, da sie den Anforderungen moderner Cloud-Computing-, Virtualisierungs- und Big-Data-Anwendungen gerecht wird und eine skalierbare, leistungsstarke und zuverlässige Netzwerkinfrastruktur bietet

Was ist eine Netzwerküberlastung? Was kann es verursachen?

Eine Netzwerküberlastung tritt auf, wenn in einem Netzwerk zu viele Daten übertragen werden müssen und das Netzwerk nicht über genügend Kapazität verfügt, um den Bedarf zu bewältigen.

Dies kann zu erhöhter Latenz und Paketverlust führen. Die Ursachen können vielfältig sein, z. B. hohe Netzwerkauslastung, große Dateiübertragungen, Malware, Hardwareprobleme oder Netzwerkdesignprobleme.

Um eine Überlastung des Netzwerks zu verhindern, ist es wichtig, die Netzwerknutzung zu überwachen und Strategien zur Begrenzung oder Steuerung der Nachfrage zu implementieren.

Was können Sie mir über das UDP-Paketformat sagen? Was ist mit dem TCP-Paketformat? Wie ist es anders?

Was ist der exponentielle Backoff-Algorithmus? Wo wird es verwendet?

Wie wäre unter Verwendung des Hamming-Codes das Codewort für das folgende Datenwort 100111010001101?

00110011110100011101

Nennen Sie Beispiele für Protokolle in der Anwendungsschicht

Hypertext Transfer Protocol (HTTP) – wird für Webseiten im Internet verwendet- Simple Mail Transfer Protocol (SMTP) – E-Mail-Übertragung

- Telekommunikationsnetzwerk – (TELNET) – Terminalemulation, um einem Client den Zugriff auf einen Telnet-Server zu ermöglichen

- File Transfer Protocol (FTP) – erleichtert die Übertragung von Dateien zwischen zwei beliebigen Computern

- Domain Name System (DNS) – Übersetzung von Domainnamen

- Dynamic Host Configuration Protocol (DHCP) – weist Hosts IP-Adressen, Subnetzmasken und Gateways zu

- Simple Network Management Protocol (SNMP) – sammelt Daten über Geräte im Netzwerk

Nennen Sie Beispiele für Protokolle, die in der Netzwerkschicht vorkommen

Internet Protocol (IP) – unterstützt die Weiterleitung von Paketen von einem Computer zum anderen- Internet Control Message Protocol (ICMP) – informiert Sie darüber, was gerade passiert, z. B. Fehlermeldungen und Debugging-Informationen

Was ist HSTS?

HTTP Strict Transport Security ist eine Webserver-Anweisung, die Benutzeragenten und Webbrowser durch einen Antwortheader, der ganz am Anfang und zurück an den Browser gesendet wird, darüber informiert, wie sie mit ihrer Verbindung umgehen sollen. Dadurch werden Verbindungen über HTTPS-Verschlüsselung erzwungen, wobei der Aufruf eines Skripts zum Laden einer Ressource in dieser Domäne über HTTP ignoriert wird. Lesen Sie mehr [hier](https://www.globalsign.com/en/blog/what-is-hsts-and-how-do-i-use-it#:~:text=HTTP%20Strict%20Transport%20Security %20(HSTS und %20zurück%20zum%20Browser.)

Netzwerk – Sonstiges

Was ist das Internet? Ist es dasselbe wie das World Wide Web?

Das Internet bezeichnet ein Netzwerk von Netzwerken, das riesige Datenmengen rund um den Globus überträgt.

Das World Wide Web ist eine Anwendung, die auf Millionen von Servern über dem Internet läuft und auf die über einen sogenannten Webbrowser zugegriffen wird

Was ist der ISP?

ISP (Internet Service Provider) ist der lokale Internetanbieter.

Betriebssystem

Betriebssystemübungen

| Name | Thema | Objektive & Anweisungen | Lösung | Kommentare |

|---|

| Gabel 101 | Gabel | Link | Link | |

| Gabel 102 | Gabel | Link | Link | |

Betriebssystem - Selbstbewertung

Was ist ein Betriebssystem?

Aus dem Buch "Betriebssysteme: Drei einfache Stücke":

"Verantwortlich dafür, Programme zu machen, um Programme auszuführen (auch wenn Sie scheinbar viele gleichzeitig ausführen können), damit Programme zum Austausch von Speicher und die Interaktion von Programmen mit Geräten und anderen lustigen Dingen wie dieser ermöglichen."

Betriebssystem - Prozess

Können Sie erklären, was ein Prozess ist?

Ein Prozess ist ein laufendes Programm. Ein Programm ist eine oder mehrere Anweisungen und das Programm (oder der Prozess) wird vom Betriebssystem ausgeführt.

Wenn Sie eine API für Prozesse in einem Betriebssystem entwerfen müssten, wie würde diese API aussehen?

Es würde Folgendes unterstützen:

Erstellen - Ermöglichen Sie neue Prozesse zu erstellen- Löschen - Ermöglichen Sie, Prozesse zu entfernen/zu zerstören

- Staat - Erlauben Sie, den Zustand des Prozesses zu überprüfen, egal ob er läuft, angehalten, warten usw.

- Stoppen - lassen Sie einen Laufprozess stoppen

Wie wird ein Prozess erstellt?

Das Betriebssystem liest den Code des Programms und zusätzliche relevante Daten- Der Code des Programms wird in den Speicher oder genauer gesagt in den Adressraum des Prozesses geladen.

- Der Speicher wird für den Stack des Programms (auch bekannt als Laufzeitstack) zugewiesen. Der Stapel wurde auch vom Betriebssystem mit Daten wie Argv, Argc und Parametern an Main () initialisiert.

- Der Speicher wird für das Programm des Programms zugewiesen, das für dynamisch zugewiesene Daten wie die verknüpften Datenstrukturen und Hash -Tabellen erforderlich ist

- E/A -Initialisierungsaufgaben werden wie in UNIX/Linux -basierten Systemen ausgeführt, wobei jeder Prozess 3 Dateideskriptoren hat (Eingabe, Ausgabe und Fehler)

- OS führt das Programm aus, beginnend von Main ()

Wahr oder falsch? Das Laden des Programms in den Speicher wird eifrig (auf einmal) erfolgen

FALSCH. Es war in der Vergangenheit zutreffend, aber die heutigen Betriebssysteme führen eine faule Belastung durch, was bedeutet, dass nur die relevanten Teile, die für den Ausführen erforderlich sind, zuerst geladen werden.

Was sind verschiedene Zustände eines Prozesses?

Ausführen - es führt Anweisungen aus- Bereit - es ist bereit zu rennen, aber aus verschiedenen Gründen ist es in der Warteschleife

- Blockiert - Es wartet, dass eine Operation abgeschlossen ist, z. B. E/A -Festplattenanforderung

Was sind einige Gründe, warum ein Prozess blockiert wird?

E/A -Operationen (z. B. Lesen von einer Festplatte)- Warten auf ein Paket aus einem Netzwerk

Was ist Inter Process Communication (IPC)?

Inter-Process Communication (IPC) bezieht sich auf die Mechanismen eines Betriebssystems, mit denen Prozesse gemeinsam genutzte Daten verwalten können.

Was ist "Zeitteilung"?

Selbst wenn ein System mit einer physischen CPU verwendet wird, können Sie mehreren Benutzern ermöglichen, daran zu arbeiten und Programme auszuführen. Dies ist mit der Zeitfreigabe möglich, wenn die Computerressourcen auf eine Weise geteilt werden, die dem Benutzer erscheint. Das System verfügt über mehrere CPUs. Tatsächlich ist es jedoch einfach eine CPU, die durch Anwenden von Multiprogrammierung und Multitasking geteilt wird.

Was ist "Space Sharing"?

Etwas Gegenteil von Tares Sharing. Während die Teilen einer Ressource für eine Weile von einer Entität verwendet werden und dann die gleiche Ressource von einer anderen Ressource verwendet werden kann, wird in der Freigabe des Raums von mehreren Entitäten gemeinsam genutzt, aber auf eine Weise, in der sie nicht zwischen ihnen übertragen wird.

Es wird von einer Entität verwendet, bis diese Entität beschließt, es loszuwerden. Nehmen Sie zum Beispiel Speicher. Im Speicher gehört eine Datei bei Ihnen, bis Sie sich entscheiden, sie zu löschen.

Welche Komponente bestimmt, welcher Prozess zu einem bestimmten Zeitpunkt ausgeführt wird?

CPU -Scheduler

Betriebssystem - Speicher

Was ist "virtuelles Gedächtnis" und welcher Zweck dient?

Der virtuelle Speicher kombiniert den RAM Ihres Computers mit vorübergehender Speicherplatz auf Ihrer Festplatte. Wenn RAM niedrig ausgeführt wird, hilft der virtuelle Speicher, Daten von RAM in einen Speicherplatz zu verschieben, der als Paging -Datei bezeichnet wird. Das Verschieben von Daten in die Paging -Datei kann den RAM freilegen, damit Ihr Computer seine Arbeiten erledigen kann. Je mehr RAM Ihr Computer hat, desto schneller werden die Programme ausgeführt. https://www.minitool.com/lib/virtual-memory.html

Was ist Nachfrage Paging?

Demand Paging ist eine Gedächtnisverwaltungstechnik, bei der Seiten nur dann in den physischen Speicher geladen werden, wenn er durch einen Prozess zugegriffen wird. Es optimiert die Speicherverwendung, indem Seiten auf Bedarf geladen werden, wodurch die Latenz und der Space Overhead von Starts reduziert werden. Es wird jedoch zum ersten Mal eine Latenz eingeführt, wenn Sie auf Seiten zugreifen. Insgesamt ist es ein kostengünstiger Ansatz für die Verwaltung von Speicherressourcen in Betriebssystemen.

Was ist Copy-on-Write?

Copy-on-Write (Cow) ist ein Ressourcenmanagementkonzept mit dem Ziel, unnötiges Kopieren von Informationen zu reduzieren. Es handelt sich um ein Konzept, das zum Beispiel innerhalb der POSIX -Fork -SYSCALL implementiert wird und einen doppelten Prozess des Aufrufprozesses erstellt. Die Idee:

Wenn Ressourcen zwischen 2 oder mehr Entitäten geteilt werden (z. B. gemeinsame Speichersegmente zwischen 2 Prozessen), müssen die Ressourcen nicht für jede Entität kopiert werden, sondern dass jede Entität über eine Berechtigung für den Operationszugriff auf der gemeinsamen Ressource verfügt. (Die gemeinsam genutzten Segmente sind als schreibgeschützt markiert) (denken Sie an jeden Unternehmen, der einen Zeiger auf den Ort der gemeinsamen Ressource hat, die den Wert des Wertes lesen kann.)- Wenn eine Entität einen Schreibvorgang in einer gemeinsamen Ressource ausführen würde, würde ein Problem auftreten, da die Ressource auch für alle anderen Unternehmen, die sie teilen, dauerhaft geändert werden. (Denken Sie an einen Prozess, der einige Variablen auf dem Stapel ändert oder einige Daten dynamisch auf dem Haufen zuweisen. Diese Änderungen an der gemeinsamen Ressource würden auch für alle anderen Prozesse gelten. Dies ist definitiv ein unerwünschtes Verhalten.)

- Nur als Lösung wird diese Ressource zuerst kopiert und dann die Änderungen angewendet.

Was ist ein Kernel und was macht er?

Der Kernel ist Teil des Betriebssystems und für Aufgaben verantwortlich wie:

Speicher zuweisen- Zeitplanprozesse

- Kontrolle der CPU

Wahr oder falsch? Einige Teile des Codes im Kernel werden in geschützte Bereiche des Speichers geladen, sodass Anwendungen sie nicht überschreiben können.

WAHR

Was ist POSIX?

POSIX (tragbare Betriebssystemschnittstelle) ist eine Reihe von Standards, die die Schnittstelle zwischen einem UNIX-ähnlichen Betriebssystem und Anwendungsprogrammen definieren.

Erklären Sie, was Semaphor ist und welche Rolle in Betriebssystemen ist.

Ein Semaphor ist ein Synchronisationsprimitive, der in Betriebssystemen und gleichzeitiger Programmierung verwendet wird, um den Zugriff auf gemeinsam genutzte Ressourcen zu steuern. Es handelt sich um einen variablen oder abstrakten Datentyp, der als Zähler oder Signalmechanismus für die Verwaltung des Zugriffs auf Ressourcen durch mehrere Prozesse oder Threads fungiert.

Was ist Cache? Was ist Puffer?

Cache: Cache wird normalerweise verwendet, wenn Prozesse lesen und auf die Festplatte schreiben, um den Prozess schneller zu gestalten, indem ähnliche Daten, die von verschiedenen Programmen verwendet werden, leicht zugänglich werden. Puffer: Reserved Place im RAM, der zum Zeitpunkt der vorübergehenden Zwecke verwendet wird.

Virtualisierung

Was ist Virtualisierung?

Virtualisierung verwendet Software, um eine Abstraktionsebene über Computerhardware zu erstellen, mit der die Hardwareelemente eines einzelnen Computers - Prozessoren, Speicher, Speicher und mehr - in mehrere virtuelle Computer unterteilt werden können, die häufig als virtuelle Maschinen (VMS) bezeichnet werden.

Was ist ein Hypervisor?

Red Hat: "Ein Hypervisor ist eine Software, die virtuelle Maschinen (VMs) erstellt und ausführt. Ein Hypervisor, manchmal als Virtual Machine Monitor (VMM) bezeichnet, isoliert das Hypervisor -Betriebssystem und die Ressourcen der virtuellen Maschinen und ermöglicht die Erstellung und Verwaltung dieser VMs. "

Lesen Sie hier mehr

Welche Arten von Hypervisoren gibt es?

Hosted Hypervisors und Bare-Metal Hypervisors.

Was sind die Vorteile und Nachteile des nackten Hypervisors gegenüber einem gehosteten Hypervisor?

Aufgrund seiner eigenen Fahrer und eines direkten Zugriffs zu Hardwarekomponenten hat ein baremetaler Hypervisor häufig bessere Leistungen sowie Stabilität und Skalierbarkeit.

Andererseits wird es wahrscheinlich eine Begrenzung in Bezug auf das Laden von Lade (alle) Treiber geben, sodass ein gehosteter Hypervisor normalerweise von einer besseren Hardwarekompatibilität profitiert.

Welche Arten von Virtualisierung gibt es?

Betriebssystem Virtualisierungsnetzwerkfunktionen Virtualisierung Desktop Virtualisierung

Ist Containerisierung eine Art von Virtualisierung?

Ja, es handelt sich um eine Virtualisierung auf Betriebssystemebene, in der der Kernel geteilt wird und mehrere isolierte Benutzer-Space-Instanzen verwenden kann.

Wie veränderte die Einführung virtueller Maschinen die Branche und die Art und Weise, wie Anwendungen eingesetzt wurden?

Durch die Einführung virtueller Maschinen konnten Unternehmen mehrere Geschäftsanwendungen auf derselben Hardware bereitstellen, während jede Anwendung auf gesicherte Weise voneinander getrennt ist, wobei jede auf ihrem eigenen separaten Betriebssystem ausgeführt wird.

Virtuelle Maschinen

Benötigen wir virtuelle Maschinen im Zeitalter der Behälter? Sind sie noch relevant?

Ja, virtuelle Maschinen sind auch im Alter der Behälter noch relevant. Während Behälter eine leichte und tragbare Alternative zu virtuellen Maschinen bieten, haben sie bestimmte Einschränkungen. Virtuelle Maschinen sind immer noch wichtig, da sie Isolation und Sicherheit anbieten, verschiedene Betriebssysteme ausführen können und für Legacy -Apps gut sind. Containerbeschränkungen zum Beispiel teilen den Host -Kernel.

Prometheus

Was ist Prometheus? Was sind einige der Hauptmerkmale von Prometheus?

Prometheus ist eine beliebte Open-Source-Systemüberwachung und Alarmentoolkit, die ursprünglich bei SoundCloud entwickelt wurde. Es wurde entwickelt, um Zeitreihendaten zu sammeln und zu speichern und die Abfragen und Analyse dieser Daten mithilfe einer leistungsstarken Abfragesprache namens PromQL zu ermöglichen. Prometheus wird häufig zur Überwachung von Cloud-nativen Anwendungen, Mikrodiensten und anderen modernen Infrastrukturen verwendet.

Einige der Hauptmerkmale von Prometheus sind:

1. Data model: Prometheus uses a flexible data model that allows users to organize and label their time-series data in a way that makes sense for their particular use case. Labels are used to identify different dimensions of the data, such as the source of the data or the environment in which it was collected.

2. Pull-based architecture: Prometheus uses a pull-based model to collect data from targets, meaning that the Prometheus server actively queries its targets for metrics data at regular intervals. This architecture is more scalable and reliable than a push-based model, which would require every target to push data to the server.

3. Time-series database: Prometheus stores all of its data in a time-series database, which allows users to perform queries over time ranges and to aggregate and analyze their data in various ways. The database is optimized for write-heavy workloads, and can handle a high volume of data with low latency.

4. Alerting: Prometheus includes a powerful alerting system that allows users to define rules based on their metrics data and to send alerts when certain conditions are met. Alerts can be sent via email, chat, or other channels, and can be customized to include specific details about the problem.

5. Visualization: Prometheus has a built-in graphing and visualization tool, called PromDash, which allows users to create custom dashboards to monitor their systems and applications. PromDash supports a variety of graph types and visualization options, and can be customized using CSS and JavaScript.

Insgesamt ist Prometheus ein leistungsstarkes und flexibles Instrument zur Überwachung und Analyse von Systemen und Anwendungen und wird in der Branche weit verbreitet für die Überwachung und Beobachtbarkeit von Cloud-nativen verwendet.

In welchen Szenarien könnte es besser sein, Prometheus nicht zu verwenden?

Aus Prometheus-Dokumentation: "Wenn Sie eine 100% ige Genauigkeit benötigen, z.

Beschreiben Sie Prometheus -Architektur und Komponenten

Die Prometheus -Architektur besteht aus vier Hauptkomponenten:

1. Prometheus Server: The Prometheus server is responsible for collecting and storing metrics data. It has a simple built-in storage layer that allows it to store time-series data in a time-ordered database.

2. Client Libraries: Prometheus provides a range of client libraries that enable applications to expose their metrics data in a format that can be ingested by the Prometheus server. These libraries are available for a range of programming languages, including Java, Python, and Go.

3. Exporters: Exporters are software components that expose existing metrics from third-party systems and make them available for ingestion by the Prometheus server. Prometheus provides exporters for a range of popular technologies, including MySQL, PostgreSQL, and Apache.

4. Alertmanager: The Alertmanager component is responsible for processing alerts generated by the Prometheus server. It can handle alerts from multiple sources and provides a range of features for deduplicating, grouping, and routing alerts to appropriate channels.

Insgesamt ist die Prometheus -Architektur sehr skalierbar und belastbar. Die Server- und Client-Bibliotheken können verteilt bereitgestellt werden, um die Überwachung in großflächigen, hochdynamischen Umgebungen zu unterstützen

Können Sie Prometheus zum Beispiel mit anderen Lösungen wie InfluxDB vergleichen?

Im Vergleich zu anderen Überwachungslösungen wie InfluxDB ist Prometheus für seine hohe Leistung und Skalierbarkeit bekannt. Es kann große Datenmengen behandeln und problemlos in andere Tools im Überwachungsökosystem integriert werden. InfluxDB hingegen ist bekannt für seine Benutzerfreundlichkeit und Einfachheit. Es verfügt über eine benutzerfreundliche Oberfläche und bietet eine benutzerfreundliche APIs für das Sammeln und Abfragen von Daten.

Eine weitere beliebte Lösung, Nagios, ist ein herkömmlicheres Überwachungssystem, das sich auf ein Push-basierter Modell zum Sammeln von Daten stützt. Nagios gibt es schon lange und ist bekannt für seine Stabilität und Zuverlässigkeit. Im Vergleich zu Prometheus fehlt Nagios jedoch einige der fortgeschritteneren Funktionen, wie z. B. mehrdimensionales Datenmodell und leistungsstarke Abfragesprache.

Insgesamt hängt die Auswahl einer Überwachungslösung von den spezifischen Anforderungen und Anforderungen des Unternehmens ab. Während Prometheus eine gute Wahl für die Überwachung und Alarmierung in großem Maßstab ist, passt InfluxDB möglicherweise besser zu kleineren Umgebungen, die eine einfache Verwendung und Einfachheit erfordern. Nagios bleibt eine solide Wahl für Organisationen, die Stabilität und Zuverlässigkeit vor fortgeschrittenen Funktionen priorisieren.

Was ist eine Warnung?

In Prometheus ist eine Warnung eine Benachrichtigung ausgelöst, wenn ein bestimmter Zustand oder eine bestimmte Schwelle erfüllt ist. Warnungen können so konfiguriert werden, dass bestimmte Metriken einen bestimmten Schwellenwert überschreiten oder wenn bestimmte Ereignisse auftreten. Sobald eine Warnung ausgelöst ist, kann es in verschiedene Kanäle wie E -Mail, Pager oder Chat übergeben werden, um relevante Teams oder Einzelpersonen zur Eradung geeigneter Maßnahmen zu benachrichtigen. Warnungen sind eine kritische Komponente eines Überwachungssystems, da Teams Probleme proaktiv erkennen und auf Probleme reagieren, bevor sie sich auf Benutzer auswirken oder Systemausfallzeiten verursachen. Was ist eine Instanz? Was ist ein Job?

In Prometheus bezieht sich eine Instanz auf ein einzelnes Ziel, das überwacht wird. Zum Beispiel ein einzelner Server oder Dienst. Ein Job ist eine Reihe von Instanzen, die dieselbe Funktion ausführen, z. B. eine Reihe von Webservern, die dieselbe Anwendung dienen. Mit Jobs können Sie eine Gruppe von Zielen gemeinsam definieren und verwalten.

Im Wesentlichen ist eine Instanz ein individuelles Ziel, von dem Prometheus Metriken sammelt, während ein Job eine Sammlung ähnlicher Fälle ist, die als Gruppe verwaltet werden können.

Welche Kernmetriken -Typen unterstützt Prometheus?

Prometheus unterstützt verschiedene Arten von Metriken, darunter: 1. Counter: A monotonically increasing value used for tracking counts of events or samples. Examples include the number of requests processed or the total number of errors encountered. 2. Gauge: A value that can go up or down, such as CPU usage or memory usage. Unlike counters, gauge values can be arbitrary, meaning they can go up and down based on changes in the system being monitored. 3. Histogram: A set of observations or events that are divided into buckets based on their value. Histograms help in analyzing the distribution of a metric, such as request latencies or response sizes. 4. Summary: A summary is similar to a histogram, but instead of buckets, it provides a set of quantiles for the observed values. Summaries are useful for monitoring the distribution of request latencies or response sizes over time.

Prometheus unterstützt auch verschiedene Funktionen und Betreiber für die Aggregation und Manipulation von Metriken wie Summe, Max, Min und Rate. Diese Funktionen machen es zu einem leistungsstarken Werkzeug zur Überwachung und Alarmierung von Systemmetriken.

Was ist ein Exporteur? Wofür wird es verwendet?

Der Exporteur dient als Brücke zwischen dem Drittanbietersystem oder der Anwendung und dem Prometheus, was es Prometheus ermöglicht, Daten aus diesem System oder Anwendung zu überwachen und zu sammeln. Der Exporteur fungiert als Server und hört einen bestimmten Netzwerkport für Anforderungen von Prometheus zu, um Metriken zu kratzen. Es sammelt Metriken aus dem Drittanbietersystem oder der Anwendung und verwandelt sie in ein Format, das von Prometheus verstanden werden kann. Der Exporteur setzt diese Metriken dann Prometheus über einen HTTP -Endpunkt aus und stellt sie zur Sammlung und Analyse zur Verfügung.

Exporteure werden üblicherweise verwendet, um verschiedene Arten von Infrastrukturkomponenten wie Datenbanken, Webservern und Speichersystemen zu überwachen. Beispielsweise stehen Exporteure zur Überwachung populärer Datenbanken wie MySQL und PostgreSQL sowie Webservern wie Apache und NGINX zur Verfügung.

Insgesamt sind Exporteure ein kritischer Bestandteil des Prometheus -Ökosystems, der die Überwachung einer Vielzahl von Systemen und Anwendungen ermöglicht und der Plattform ein hohes Maß an Flexibilität und Erweiterbarkeit bietet.

Welche Prometheus -Best Practices?

Hier sind drei von ihnen: 1. Label carefully: Careful and consistent labeling of metrics is crucial for effective querying and alerting. Labels should be clear, concise, and include all relevant information about the metric. 2. Keep metrics simple: The metrics exposed by exporters should be simple and focus on a single aspect of the system being monitored. This helps avoid confusion and ensures that the metrics are easily understandable by all members of the team. 3. Use alerting sparingly: While alerting is a powerful feature of Prometheus, it should be used sparingly and only for the most critical issues. Setting up too many alerts can lead to alert fatigue and result in important alerts being ignored. It is recommended to set up only the most important alerts and adjust the thresholds over time based on the actual frequency of alerts.

Wie bekomme ich in einem bestimmten Zeitraum totale Anfragen?

Um die Gesamtanforderungen in einem bestimmten Zeitraum mit Prometheus zu erhalten, können Sie die Funktion * sum * zusammen mit der Funktion * rate * verwenden. Hier ist eine Beispielabfrage, die Ihnen die Gesamtzahl der Anforderungen in der letzten Stunde gibt: sum(rate(http_requests_total[1h]))

In dieser Abfrage ist http_requests_total der Name der Metrik, die die Gesamtzahl der HTTP-Anforderungen verfolgt, und die Ratenfunktion berechnet den Anfragen von pro Sekunde in der letzten Stunde. Die Summenfunktion addiert dann alle Anfragen, um Ihnen die Gesamtzahl der Anfragen in der letzten Stunde zu geben.

Sie können den Zeitbereich anpassen, indem Sie die Dauer in der Ratenfunktion ändern. Wenn Sie beispielsweise die Gesamtzahl der Anforderungen am letzten Tag erhalten möchten, können Sie die Funktion in Bewertung ändern (http_requests_total [1d]) .

Was bedeutet HA in Prometheus?

HA steht für hohe Verfügbarkeit. Dies bedeutet, dass das System sehr zuverlässig und immer verfügbar ist, selbst angesichts von Fehlern oder anderen Problemen. In der Praxis beinhaltet dies normalerweise die Einrichtung mehrerer Prometheus -Instanzen und sicherzustellen, dass sie alle synchronisiert und in der Lage sind, nahtlos zusammenzuarbeiten. Dies kann durch eine Vielzahl von Techniken wie Lastausgleich, Replikation und Failovermechanismen erreicht werden. Durch die Implementierung von HA in Prometheus können Benutzer sicherstellen, dass ihre Überwachungsdaten immer verfügbar und aktuell sind, selbst angesichts von Hardware- oder Softwarefehlern, Netzwerkproblemen oder anderen Problemen, die sonst Ausfallzeiten oder Datenverlust verursachen könnten.

Wie beitreten Sie zwei Metriken?

In Prometheus können mit der Funktion * join () * zwei Metriken mit der Funktion * join () * erreicht werden. Die Funktion * join () * kombiniert zwei oder mehr Zeitreihen basierend auf ihren Etikettenwerten. Es braucht zwei obligatorische Argumente: *auf *und *Tabelle *. Das On -Argument gibt an, dass die Beschriftungen * auf * und das Argument * Tabelle * die Zeitreihen angeben. Hier ist ein Beispiel dafür, wie Sie mit der Funktion " join () zwei Metriken miteinander verbinden können:

sum_series(

join(

on(service, instance) request_count_total,

on(service, instance) error_count_total,

)

)

In diesem Beispiel kombiniert die Funktion Join () die Zeitreihe Request_Count_Total und ERROR_COUNT_TOTAL Basierend auf ihren Dienst- und Instanzetikettenwerten . Die Funktion Sum_Series () berechnet dann die Summe der resultierenden Zeitreihen

Wie schreibe ich eine Abfrage, die den Wert eines Etiketts zurückgibt?

Um eine Abfrage zu schreiben, die den Wert eines Etiketts in Prometheus zurückgibt, können Sie die Funktion * label_values * verwenden. Die Funktion * label_values * nimmt zwei Argumente ein: den Namen des Etiketts und den Namen der Metrik. Wenn Sie beispielsweise eine Metrik namens http_requests_total mit einer Etikett namens Methode haben und alle Werte der Methodenbezeichnung zurückgeben möchten, können Sie die folgende Abfrage verwenden:

label_values(http_requests_total, method)

Dadurch wird eine Liste aller Werte für die Methodenkennzeichnung in der Metrik http_requests_total zurückgegeben. Sie können diese Liste dann in weiteren Abfragen verwenden oder Ihre Daten filtern.

Wie konvertieren Sie CPU_USER_SECONDS in Prozentsatz in die CPU -Nutzung?

Um * CPU_USER_SECONDS * in den prozentualen CPU -Gebrauch umzuwandeln, müssen Sie sie durch die Gesamtzeit und die Anzahl der CPU -Kerne teilen und dann mit 100 multiplizieren. Die Formel lautet wie folgt: 100 * sum(rate(process_cpu_user_seconds_total{job="<job-name>"}[<time-period>])) by (instance) / (<time-period> * <num-cpu-cores>)

Hier, ist der Name des Jobs, den Sie abfragen möchten, ist der Zeitbereich, den Sie abfragen möchten (z. B. 5m , 1H ), und Ist die Anzahl der CPU -Kerne auf der Maschine, die Sie abfragen.

Um beispielsweise die CPU-Nutzung in den letzten 5 Minuten für einen Job namens My-Job auf einer Maschine mit 4 CPU-Kernen in Prozentsatz zu bringen, können Sie die folgende Abfrage verwenden:

100 * sum(rate(process_cpu_user_seconds_total{job="my-job"}[5m])) by (instance) / (5m * 4)

Gehen

Was sind einige Eigenschaften der Go -Programmiersprache?

- Starke und statische Tippen - Der Typ der Variablen kann im Laufe der Zeit nicht geändert werden und sie müssen bei Kompilierzeit

- -Einfachheit

mit - schneller Kompilierung

- integriert werden

- , um die unabhängige

Kompilierung - von Binärdateien

- in Einklang zu bringen - alles, was Sie benötigen, um Ihre App auszuführen wird zu einem Binärer zusammengestellt. Sehr nützlich für das Versionsverwaltung in der Laufzeit.

Go hat auch eine gute Gemeinschaft.

Was ist der Unterschied zwischen var x int = 2 und x := 2 ?

Das Ergebnis ist das gleiche, eine Variable mit dem Wert 2.

Mit var x int = 2 setzen wir den variablen Typ auf Ganzzahl ein, während wir mit x := 2 den Typ selbst herausfinden lassen.

Wahr oder falsch? In Go können wir Variablen neu anklagen und sobald wir es deklariert haben, müssen wir sie verwenden.

FALSCH. Wir können Variablen nicht neu anklären, aber ja, wir müssen deklarierte Variablen verwenden.

Welche Bibliotheken von Go haben Sie verwendet?

Dies sollte anhand Ihrer Verwendung beantwortet werden, aber einige Beispiele sind:

Was ist das Problem mit dem folgenden Codeblock? Wie repariere ich es? func main() {

var x float32 = 13.5

var y int

y = x

}

Der folgende Codeblock versucht, die Ganzzahl 101 in eine Zeichenfolge umzuwandeln, aber stattdessen erhalten wir "e". Warum ist das so? Wie repariere ich es? package main

import "fmt"

func main () {

var x int = 101

var y string

y = string ( x )

fmt . Println ( y )

}

Es sieht aus, wie der Unicode -Wert auf 101 eingestellt ist, und verwendet ihn, um die Ganzzahl in eine Zeichenfolge zu konvertieren. Wenn Sie "101" erhalten möchten, sollten Sie das Paket "StrConv" verwenden und y = string(x) durch y = strconv.Itoa(x) ersetzen.

Was ist los mit dem folgenden Code ?: package main

func main() {

var x = 2

var y = 3

const someConst = x + y

}

Konstanten in Go können nur mit konstanten Ausdrücken deklariert werden. Aber x , y und ihre Summe sind variabel.

const initializer x + y is not a constant

Was wird die Ausgabe des folgenden Codeblocks sein ?: package main

import "fmt"

const (

x = iota

y = iota

)

const z = iota

func main () {

fmt . Printf ( "%v n " , x )

fmt . Printf ( "%v n " , y )

fmt . Printf ( "%v n " , z )

}

Die IOTA -Kennung von Go wird in Const -Deklarationen verwendet, um die Definitionen von Inkrementierungsnummern zu vereinfachen. Da es in Ausdrücken verwendet werden kann, bietet es eine Allgemeinheit, die über die von einfachen Aufzählungen hinausgeht.

x und y in der ersten IOTA -Gruppe, z in der zweiten.

IOTA -Seite in Go Wiki

Was wird in Go verwendet?

Es vermeidet es, alle Variablen für die Return -Werte zu deklarieren. Es wird die leere Kennung genannt.

antworte in so

Was wird die Ausgabe des folgenden Codeblocks sein ?: package main

import "fmt"

const (

_ = iota + 3

x

)

func main () {

fmt . Printf ( "%v n " , x )

}

Da das erste IOTA mit dem Wert 3 ( + 3 ) deklariert wird, hat der nächste den Wert 4

Was wird die Ausgabe des folgenden Codeblocks sein ?: package main

import (

"fmt"

"sync"

"time"

)

func main () {

var wg sync. WaitGroup

wg . Add ( 1 )

go func () {

time . Sleep ( time . Second * 2 )

fmt . Println ( "1" )

wg . Done ()

}()

go func () {

fmt . Println ( "2" )

}()

wg . Wait ()

fmt . Println ( "3" )

}

Ausgabe: 2 1 3

Aritcle über Synchronisation/Karteigruppe

Golang -Paket Synchronisierung

Was wird die Ausgabe des folgenden Codeblocks sein ?: package main

import (

"fmt"

)

func mod1 ( a [] int ) {

for i := range a {

a [ i ] = 5

}

fmt . Println ( "1:" , a )

}

func mod2 ( a [] int ) {

a = append ( a , 125 ) // !

for i := range a {

a [ i ] = 5

}

fmt . Println ( "2:" , a )

}

func main () {

s1 := [] int { 1 , 2 , 3 , 4 }

mod1 ( s1 )

fmt . Println ( "1:" , s1 )

s2 := [] int { 1 , 2 , 3 , 4 }

mod2 ( s2 )

fmt . Println ( "2:" , s2 )

}

Ausgabe:

1 [5 5 5 5]

1 [5 5 5 5]

2 [5 5 5 5 5]

2 [1 2 3 4]

In mod1 A ist Link und wenn wir a[i] verwenden, ändern wir s1 -Wert auf. Aber in mod2 erstellt append neue Slice, und wir ändern nur a Wert, nicht s2 .

Aritcle über Arrays, Blog -Beitrag über append

Was wird die Ausgabe des folgenden Codeblocks sein ?: package main

import (

"container/heap"

"fmt"

)

// An IntHeap is a min-heap of ints.

type IntHeap [] int

func ( h IntHeap ) Len () int { return len ( h ) }

func ( h IntHeap ) Less ( i , j int ) bool { return h [ i ] < h [ j ] }

func ( h IntHeap ) Swap ( i , j int ) { h [ i ], h [ j ] = h [ j ], h [ i ] }

func ( h * IntHeap ) Push ( x interface {}) {

// Push and Pop use pointer receivers because they modify the slice's length,

// not just its contents.

* h = append ( * h , x .( int ))

}

func ( h * IntHeap ) Pop () interface {} {

old := * h

n := len ( old )

x := old [ n - 1 ]

* h = old [ 0 : n - 1 ]

return x

}

func main () {

h := & IntHeap { 4 , 8 , 3 , 6 }

heap . Init ( h )

heap . Push ( h , 7 )

fmt . Println (( * h )[ 0 ])

}

Ausgabe: 3

Golang Container/Heap -Paket

Mongo

Was sind die Vorteile von MongoDB? Oder mit anderen Worten, warum die Auswahl von MongoDB und nicht in einer anderen Implementierung von NoSQL?

MongoDB -Vorteile sind wie folgt:

- Schemaless

- Leicht zu skalieren

- Kein komplexer Verbindungen

- Die Struktur eines einzelnen Objekts ist klar

Was ist der Unterschied zwischen SQL und NoSQL?

Der Hauptunterschied besteht darin, dass SQL -Datenbanken strukturiert sind (Daten werden in Form von Tabellen mit Zeilen und Spalten gespeichert - wie eine Excel -Tabellenkalkulelle), während NoSQL unstrukturiert ist und die Datenspeicherung je nach der Einrichtung des NoSQL -DB variieren kann. wie Schlüsselwertpaar, dokumentorientiertes usw.

In welchen Szenarien würden Sie es vorziehen, NoSQL/Mongo über SQL zu verwenden?

Heterogene Daten, die sich häufig ändern- Datenkonsistenz und Integrität haben keine oberste Priorität

- Am besten, wenn die Datenbank schnell skalieren muss

Was ist ein Dokument? Was ist eine Sammlung?

Ein Dokument ist ein Datensatz in MongoDB, das im BSON -Format (binary JSON) gespeichert ist und die Grundeinheit der Daten in MongoDB ist.- Eine Sammlung ist eine Gruppe verwandter Dokumente, die in einer einzigen Datenbank in MongoDB gespeichert sind.

Was ist ein Aggregator?

- Ein Aggregator ist ein Framework in MongoDB, das Operationen in einer Datenmenge ausführt, um ein einzelnes berechnete Ergebnis zurückzugeben.

Was ist besser? Eingebettete Dokumente oder verwiesen?

- Es gibt keine endgültige Antwort darauf, welche besser ist, es hängt von den spezifischen Anwendungsfall und den Anforderungen ab. Einige Erklärungen: Eingebettete Dokumente liefern Atomaktualisierungen, während verwiesene Dokumente eine bessere Normalisierung ermöglichen.

Haben Sie Datenabrufoptimierungen in Mongo durchgeführt? Wenn nicht, können Sie darüber nachdenken, wie Sie einen langsamen Datenabruf optimieren können?

- Einige Möglichkeiten zur Optimierung des Datenabrufs in MongoDB sind: Indexierung, ordnungsgemäßes Schema -Design, Abfrageoptimierung und Datenbanklastausgleich.

Abfragen

Erklären Sie diese Abfrage: db.books.find({"name": /abc/})

Erklären Sie diese Abfrage: db.books.find().sort({x:1})

Was ist der Unterschied zwischen find () und find_one ()?

find() gibt alle Dokumente zurück, die den Abfragebedingungen entsprechen.- find_one () gibt nur ein Dokument zurück, das den Abfragebedingungen entspricht (oder Null, wenn keine Übereinstimmung gefunden wird).

Wie können Sie Daten von Mongo DB exportieren?

Mongoexport- Programmiersprachen

SQL

SQL Übungen

| Name | Thema | Objektive & Anweisungen | Lösung | Kommentare |

|---|

| Funktionen gegen Vergleiche | Abfragen Verbesserungen | Übung | Lösung | |

SQL Self Assessment

Was ist SQL?

SQL (Structured Query Language) ist eine Standardsprache für relationale Datenbanken (wie MySQL, Mariadb, ...).

Es wird zum Lesen, Aktualisieren, Entfernen und Erstellen von Daten in einer relationalen Datenbank verwendet.

Wie unterscheidet sich SQL von NoSQL?

Der Hauptunterschied besteht darin, dass SQL -Datenbanken strukturiert sind (Daten werden in Form von Tabellen mit Zeilen und Spalten gespeichert - wie eine Excel -Tabellenkalkulelle), während NoSQL unstrukturiert ist und die Datenspeicherung je nach der Einrichtung des NoSQL -DB variieren kann. wie Schlüsselwertpaar, dokumentorientiertes usw.

Wann ist es am besten, SQL zu verwenden? NoSQL?

SQL - am besten verwendet, wenn die Datenintegrität von entscheidender Bedeutung ist. SQL wird aufgrund seiner Säure -Compliance in der Regel mit vielen Unternehmen und Bereichen im Finanzbereich implementiert.

NoSQL - Großartig, wenn Sie die Dinge schnell skalieren müssen. NoSQL wurde mit Blick auf Webanwendungen entwickelt. Daher funktioniert es hervorragend, wenn Sie dieselben Informationen schnell auf mehrere Server verbreiten müssen

Da NoSQL nicht an die strenge Tabelle mit Spalten und Zeilenstruktur hält, die relationale Datenbanken benötigen, können Sie verschiedene Datentypen zusammen speichern.

Praktische SQL - Grundlagen

Für diese Fragen verwenden wir die unten gezeigten Kunden und Bestellentabellen:

Kunden

| Customer_id | Customer_name | Items_in_cart | Cash_Spent_to_date |

|---|

| 100204 | John Smith | 0 | 20.00 |

| 100205 | Jane Smith | 3 | 40.00 |

| 100206 | Bobby Frank | 1 | 100.20 |

BESTELLUNGEN

| Customer_id | Order_id | Artikel | Preis | DATE_Sold |

|---|

| 100206 | A123 | Gummi Ducky | 2.20 | 2019-09-18 |

| 100206 | A123 | Schaumbad | 8.00 | 2019-09-18 |

| 100206 | Q987 | 80-Pack TP | 90.00 | 2019-09-20 |

| 100205 | Z001 | Katzenfutter - Thunfischfisch | 10.00 | 2019-08-05 |

| 100205 | Z001 | Katzenfutter - Huhn | 10.00 | 2019-08-05 |

| 100205 | Z001 | Katzenfutter - Rindfleisch | 10.00 | 2019-08-05 |

| 100205 | Z001 | Katzenfutter - Kitty Quesadilla | 10.00 | 2019-08-05 |

| 100204 | X202 | Kaffee | 20.00 | 2019-04-29 |

Wie würde ich alle Felder aus dieser Tabelle auswählen?

Wählen *

Von Kunden;

Wie viele Gegenstände sind in Johns Warenkorb?

Wählen Sie items_in_cart

Von Kunden

Wo customer_name = "John Smith";

Was ist die Summe aller von allen Kunden ausgegebenen Bargeld?

Wählen Sie SUM (Cash_Spent_to_date) als sum_cash

Von Kunden;

Wie viele Leute haben Gegenstände in ihrem Karren?

Wählen Sie Graf (1) als number_of_people_w_items

Von Kunden

wo items_in_cart> 0;

Wie würden Sie der Kundentabelle zur Bestellentabelle beitreten?

Sie würden sich ihnen auf dem einzigartigen Schlüssel anschließen. In diesem Fall ist der eindeutige Schlüssel Customer_ID sowohl in der Tabelle Kunden als auch in der Bestellung

Wie würden Sie zeigen, welcher Kunden welche Artikel bestellt hat?

Wählen Sie C.Customer_Name, O.Item

Von Kunden c

Links Join -Bestellungen o

Auf c.Customer_id = o.customer_id;

Wie würden Sie zeigen, wer Katzenfutter bestellt hat, und welcher Gesamtbetrag an Geld ausgegeben hat?

mit cat_food als (

Wählen Sie Customer_id, Summe (Preis) als Total_price aus

Aus Bestellungen

Wo Gegenstand "%Cat Food%"

Gruppe von Customer_id

)

Wählen Sie Customer_Name, Total_price

Von Kunden c

Innere Join Cat_food f

Auf c.customer_id = f.customer_id

wo c.customer_id in (Wählen Sie Customer_id von Cat_food);

Obwohl dies eine einfache Aussage war, scheint die "mit" Klausel wirklich, wenn eine komplexe Abfrage auf einer Tabelle ausgeführt werden muss, bevor sie zu einer anderen verbindet. Mit Aussagen sind schön, da Sie beim Ausführen Ihrer Abfrage eine Pseudo -Temperatur erstellen, anstatt eine ganz neue Tabelle zu erstellen.

Die Summe aller Einkäufe von Katzenfutter war nicht ohne weiteres verfügbar. Daher verwendeten wir eine mit Anweisung, um die Pseudo -Tabelle zu erstellen, um die Summe der von jedem Kunden ausgegebenen Preise abzurufen, und dann normal an der Tabelle teilnehmen.

Welche der folgenden Fragen würden Sie verwenden? SELECT count(*) SELECT count(*)

FROM shawarma_purchases FROM shawarma_purchases

WHERE vs. WHERE

YEAR(purchased_at) == '2017' purchased_at >= '2017-01-01' AND

purchased_at <= '2017-31-12'

SELECT count(*) FROM shawarma_purchases WHERE purchased_at >= '2017-01-01' AND purchased_at <= '2017-31-12'

Wenn Sie eine Funktion ( YEAR(purchased_at) ) verwenden, muss sie die gesamte Datenbank scannen, anstatt in ihrem natürlichen Zustand die Verwendung von Indizes und im Grunde die Spalte zu verwenden.

OpenStack

Mit welchen Komponenten/Projekten von OpenStack kennen Sie?

Können Sie mir sagen, wofür jedes der folgenden Dienste/Projekte verantwortlich ist ?:- Nova

- Neutron

- Asche

- Blick

- Schlussstein

Nova - Virtuelle Instanzen verwalten- Neutron - Verwalten Sie das Netzwerk, indem Sie Netzwerk als Service (NAAS) bereitstellen

- Aschenpinder - Blockspeicher

- Blick - Verwalten Sie Bilder für virtuelle Maschinen und Container (Suche, Get und Registrieren)

- Keystone - Authentifizierungsdienst in der Cloud

Identifizieren Sie den Service/Projekt, der für jede der folgenden folgenden verwendet wird:- Kopieren oder Schnappschussinstanzen

- GUI zum Anzeigen und Ändern von Ressourcen

- Blockspeicher

- Virtuelle Instanzen verwalten

Blick - Bilder Service. Wird auch zum Kopieren oder Snapshot -Instanzen verwendet- Horizon - GUI zum Betrachten und Ändern von Ressourcen

- Aschenpinder - Blockspeicher

- Nova - Virtuelle Instanzen verwalten

Was ist ein Mieter/ein Projekt?

Bestimmen Sie wahr oder falsch:- OpenStack ist kostenlos zu bedienen

- Der für die Vernetzung verantwortliche Dienst ist ein Blick

- Der Zweck von Mieter/Projekt besteht darin, Ressourcen zwischen verschiedenen Projekten und Benutzern von OpenStack zu teilen

Beschreiben Sie ausführlich, wie Sie eine Instanz mit einer schwebenden IP aufbringen

Sie erhalten einen Anruf von einem Kunden, der sagt: "Ich kann meine Instanz pingen, kann es aber nicht verbinden (SSH)." Was könnte das Problem sein?

Welche Arten von Netzwerken OpenStack -Unterstützung?

Wie debuggen Sie OpenStack -Speicherprobleme? (Tools, Protokolle, ...)

Wie debugge du OpenStack -Computerprobleme? (Tools, Protokolle, ...)

OpenStack -Bereitstellung & Tripleo

Haben Sie in der Vergangenheit OpenStack bereitgestellt? Wenn ja, können Sie beschreiben, wie Sie es gemacht haben?

Kennen Sie Tripleo? Wie unterscheidet es sich von DevStack oder Packstack?

Sie können hier über Tripleo lesen

OpenStack Compute

Können Sie Nova im Detail beschreiben?

Wird verwendet, um virtuelle Instanzen bereitzustellen und zu verwalten- Es unterstützt Multi-Messen in verschiedenen Ebenen-Protokollierung, Endbenutzerkontrolle, Prüfung usw.

- Hoch skalierbar

- Die Authentifizierung kann mit internem System oder LDAP durchgeführt werden

- Unterstützt mehrere Arten von Blockspeicher

- Versucht Hardware und Hypervisor -Agnostice zu sein

Was wissen Sie über NOVA -Architektur und Komponenten?