MISP – Threat Intelligence Sharing Platform

MISP ist eine Open-Source-Softwarelösung zum Sammeln, Speichern, Verteilen und Teilen von Cybersicherheitsindikatoren und Bedrohungen zur Analyse von Cybersicherheitsvorfällen und Malware-Analysen. MISP wurde von und für Vorfallanalysten, Sicherheits- und IKT-Experten oder Malware-Umkehrer entwickelt, um ihre täglichen Abläufe zu unterstützen und strukturierte Informationen effizient auszutauschen.

Das Ziel von MISP besteht darin, den Austausch strukturierter Informationen innerhalb der Sicherheitsgemeinschaft und im Ausland zu fördern. MISP bietet Funktionen zur Unterstützung des Informationsaustauschs, aber auch der Nutzung dieser Informationen durch Network Intrusion Detection Systems (NIDS), LIDS, aber auch Protokollanalysetools und SIEMs.

● Kernfunktionen ● Website / Support ● Installation ● Dokumentation ● Mitwirken

● Lizenz

| Neueste Version | |

| CI | |

| Gitter | |

| Mastodon | |

|

| Twitter | |

| Lokalisierung | |

| Mitwirkende | |

| Lizenz | |

Kernfunktionen

- Eine vollständige und robuste Plattform zum Austausch von Bedrohungsinformationen , die vor Ort, in der Cloud oder als SaaS-Lösung bereitgestellt werden kann und für Unternehmen jeder Größe geeignet ist.

- Bedrohungsinformationen, die von Indikatoren über Techniken bis hin zu Taktiken reichen, können in MISP einfach beschrieben werden , von maschinenlesbaren, umsetzbaren Daten bis hin zu detaillierten Berichten im Markdown-Format.

- In MISP ist ein flexibles Berichtssystem integriert, das die Beschreibung von Bedrohungsinformationen mit Querverweisen zu den maschinenlesbaren Komponenten, einschließlich Objekten und Attributen, ermöglicht.

- Eine schnelle und effiziente Datenbank für atomare Datenpunkte, Indikatoren für komplexe Objekte und Selektoren , die die Speicherung sowohl technischer als auch nichttechnischer Informationen im Zusammenhang mit Cybersicherheitsinformationen sowie breiteren nachrichtendienstlichen Kontexten ermöglicht.

- Automatische Korrelations- Engine, die Beziehungen zwischen Attributen und Indikatoren von Malware, Angriffskampagnen, Analysen oder anderen beschriebenen Bedrohungen aufdeckt. Die Korrelations-Engine übernimmt die Verknüpfung übereinstimmender Attribute sowie fortgeschrittenere Korrelationsmuster wie Fuzzy-Hashing-Überlappungen (z. B. ssdeep) und CIDR-Block-Matching. Korrelationen können auch auf verschiedenen Granularitätsebenen aktiviert oder Ereignisse deaktiviert werden.

- Ein flexibles Datenmodell , in dem komplexe Objekte ausgedrückt und miteinander verknüpft werden können, um Bedrohungsinformationen, Vorfälle oder verbundene Elemente auszudrücken .

- Integrierte Freigabefunktion zur Vereinfachung des Informationsaustauschs mithilfe verschiedener, anpassbarer Verteilungsmodelle. MISP kann Ereignisse und Attribute sowie Bedrohungsinformationen auf höherer Ebene zwischen verschiedenen MISP-Instanzen automatisch synchronisieren. Erweiterte Filterfunktionen können verwendet werden, um die Freigaberichtlinien jeder Organisation zu erfüllen, einschließlich einer flexiblen Freigabegruppenfunktion und Granularität bis zur Ebene atomarer Attribute.

- Eine intuitive Benutzeroberfläche für Endbenutzer zum Erstellen, Aktualisieren und Zusammenarbeiten an Ereignissen und Attributen/Indikatoren sowie eine grafische Oberfläche zum nahtlosen Navigieren zwischen Ereignissen und ihren Korrelationen sowie eine Ereignisdiagrammfunktion zum Erstellen und Anzeigen von Beziehungen zwischen Objekten und Attribute. Erweiterte Filterfunktionen und Warnlisten helfen den Analysten, Ereignisse und Attribute beizusteuern und das Risiko falsch positiver Ergebnisse zu begrenzen.

- Ein umfassendes Workflow-System zur Erleichterung automatischer, anpassbarer Datenpipelines in MISP, einschließlich Datenqualifizierung, automatisierter Analyse, Änderung und Veröffentlichungskontrolle.

- Speichern von Daten in einem strukturierten Format, das die automatisierte Nutzung der Datenbank für verschiedene Zwecke ermöglicht, mit umfassender Unterstützung für Cybersicherheitsindikatoren, Betrugsindikatoren (z. B. im Finanzsektor) und breitere nachrichtendienstliche Kontexte.

- Alle in MISP gespeicherten Informationen und Informationen sind über die Benutzeroberfläche, aber auch über eine umfangreiche ReST-API, die als OpenAPI bezeichnet wird, zugänglich.

- Export : Generieren Sie Ausgaben in verschiedenen Formaten, einschließlich verschiedener nativer IDS-Formate, OpenIOC, Nur-Text, CSV, MISP JSON, STIX (XML und JSON) Versionen 1 und 2, NIDS-Exporte (Suricata, Snort und Bro/Zeek), RPZ-Zonen und Cache-Formate für forensische Tools. Zusätzliche Formate wie PDF können einfach hinzugefügt werden und sind über die Misp-Module verfügbar oder können über die integrierten Exportmodule angepasst werden.

- Importieren : Unterstützung für Freitextimport, URL-Import, Massenimport, Stapelimport und den Import aus einer langen Liste von Formaten, einschließlich MISPs eigenem Standardformat, STIX 1.x/2.0, CSV oder verschiedenen proprietären Formaten. Weitere Formate können einfach über das Misp-Module-System hinzugefügt werden.

- Flexibles Freitext-Importtool zur Vereinfachung der Integration unstrukturierter Berichte in MISP, mit automatischer Erkennung und Konvertierung externer Berichte über bereitgestellte URLs und Textberichte mit automatischer Konvertierung in MISP-Berichte, -Objekte und -Attribute.

- Ein benutzerfreundliches System zur Zusammenarbeit bei Ereignissen und Attributen, das es MISP-Benutzern ermöglicht, Änderungen oder Aktualisierungen von Attributen/Indikatoren vorzuschlagen oder eigene Perspektiven oder Gegenanalysen zu geteilten Informationen bereitzustellen.

- Eine umfangreiche Datenanalysefunktion, die es Analysten ermöglicht, Meinungen, Beziehungen oder Kommentare zu allen Informationen in MISP hinzuzufügen, die mithilfe der Freigabemechanismen von MISP geteilt werden können.

- Datenfreigabe : Automatischer Austausch und Synchronisierung von Informationen in Echtzeit mit anderen Parteien und Vertrauensgruppen mithilfe von MISP, mit Unterstützung für granulare Freigabeebenen und benutzerdefinierte Freigabegruppen.

- Delegieren der Weitergabe : ermöglicht einen einfachen, pseudoanonymen Mechanismus, um die Veröffentlichung von MISP-Daten an Communities zu delegieren.

- Flexible API zur Integration von MISP in Ihre eigenen Lösungen. MISP wird mit PyMISP gebündelt, einer flexiblen Python-Bibliothek zum Abrufen, Hinzufügen oder Aktualisieren von Ereignisattributen, zur Verarbeitung von Malware-Beispielen oder zur Suche nach Attributen. Eine umfassende restSearch-API zur einfachen Suche nach Indikatoren in MISP und zum Exportieren dieser in allen von MISP unterstützten Formaten.

- Integrierte Tools zum Erstellen, Testen und Analysieren komplexer Abfragen direkt in der MISP-GUI mithilfe eines äußerst kontextsensitiven API-Clients mit Vorlagen.

- Anpassbare Taxonomie zum Klassifizieren und Markieren von Ereignissen gemäß Ihren eigenen Klassifizierungsschemata oder vorhandenen Klassifizierungen. Die Taxonomie kann lokal für Ihr MISP gelten, aber auch zwischen MISP-Instanzen gemeinsam genutzt werden können.

- Geheimdienstvokabulare namens MISP Galaxy und gebündelt mit vorhandenen Bedrohungsakteuren, Malware, RAT, Ransomware oder MITRE ATT&CK, die einfach mit Ereignissen, Berichten und Attributen in MISP verknüpft werden können.

- Erweiterungsmodule in Python, um MISP um eigene Dienste zu erweitern oder bereits verfügbare Misp-Module zu aktivieren.

- Sichtungsunterstützung, um Beobachtungen von Organisationen zu gemeinsamen Indikatoren und Attributen einzuholen. Sichtungen können über die MISP-Benutzeroberfläche und die API als MISP-Daten oder STIX-Sichtungsdokumente beigesteuert werden.

- Die Unterstützung des MISP-Standardformats ist in MISP integriert und wird von einer langen Liste von Tools und Organisationen weltweit verwendet. Das MISP-Standardformat ist stabil und abwärtskompatibel mit älteren Datensätzen.

- STIX-Unterstützung : Importieren und exportieren Sie Daten in den Formaten STIX Version 1 und 2 und nutzen Sie dabei die leistungsstarke Bibliothek misp-stix.

- Integrierte Verschlüsselung und Signierung der Benachrichtigungen per GnuPG und/oder S/MIME je nach Benutzerpräferenzen.

- Dashboard-Funktion : Integriert in MISP, sodass Benutzer und Organisationen benutzerdefinierte zusammengesetzte Dashboard-Konfigurationen erstellen und teilen sowie maßgeschneiderte Überwachungslösungen direkt in einer Drag-and-Drop-Oberfläche erstellen können.

- Echtzeit -Publish-Subscribe-Kanal innerhalb von MISP, um alle Änderungen (z. B. neue Ereignisse, Indikatoren, Sichtungen oder Markierungen) automatisch in ZMQ (z. B. SkillAegis) oder Kafka-Publishing zu erhalten.

- Flexible Protokollierungssubsysteme zur Unterstützung bei der Überwachung des Systems sowie der Aktionen der Benutzerbasis auf dem System, mit Unterstützung verschiedener Ausgabeformate sowie einer breiten Palette von Transportmechanismen für zentralisierte Protokollierungsanforderungen.

- Anpassbares RBAC , sodass Konfigurationen von MISP sowohl als freizügiges internes Tool als auch als streng regulierte Community-Instanzen ausgeführt werden können.

- Signieren und Validieren von Informationen für vielfältigere und sensiblere Informationsaustauschgemeinschaften.

- Im Lieferumfang enthaltene Batterien : Eine lange Liste von Tools für Backups, Integration mit Identitätsanbietern und Authentifizierungssystemen, Sicherheitsnetze zur Verhinderung von Informationslecks (wie MISP-Guard) sowie Systemüberwachungstools.

- Open-Source-Verpflichtung : MISP und sein Urheberrecht sind vollständig Eigentum einer untereinander verbundenen Lizenz aller Mitwirkenden, wodurch sichergestellt wird, dass keine einzelne Organisation oder Firma jemals die Lizenz oder das Modell von MISP ändern kann. Benutzer von MISP können sich darauf verlassen, dass das Tool niemals zu einem Closed-Source-/proprietären/halboffenen Multi-Tier-Modell-Tool wird.

Hauptvorteile

Der Hauptvorteil der Verwendung von MISP besteht darin, dass es als umfassende und robuste Plattform für den Austausch und die Zusammenarbeit von Bedrohungsinformationen dienen kann und Unternehmen jeder Größe Folgendes ermöglicht:

- Zentralisieren und verwalten Sie Informationen: Speichern, strukturieren und analysieren Sie sowohl technische als auch nichttechnische Bedrohungsinformationen effizient.

- Verbessern Sie die Zusammenarbeit: Teilen Sie Informationen sicher und flexibel mit Vertrauensgruppen und nutzen Sie detaillierte Freigabemechanismen und Echtzeitsynchronisierung.

- Verbessern Sie Erkennung und Reaktion: Korrelieren Sie Indikatoren, erweitern Sie die Informationen und automatisieren Sie Arbeitsabläufe, um die Erkennungs-, Analyse- und Reaktionsfähigkeiten zu verbessern.

- Fördern Sie Integration und Interoperabilität: Nahtlose Integration in bestehende Tools und Systeme mithilfe von APIs, modularen Erweiterungen und Unterstützung für Standardformate wie STIX und das eigene standardisierte Format von MISP.

- Ermöglichen Sie umsetzbare Erkenntnisse: Stellen Sie umsetzbare, maschinenlesbare Informationen bereit und unterstützen Sie gleichzeitig detaillierte Berichte für strategische und operative Entscheidungen.

MISP gibt Cybersicherheitsteams eine skalierbare, flexible und benutzerfreundliche Plattform an die Hand, mit der sie ihre Threat-Intelligence-Prozesse rationalisieren und ihre kollektiven Verteidigungsfähigkeiten verbessern können.

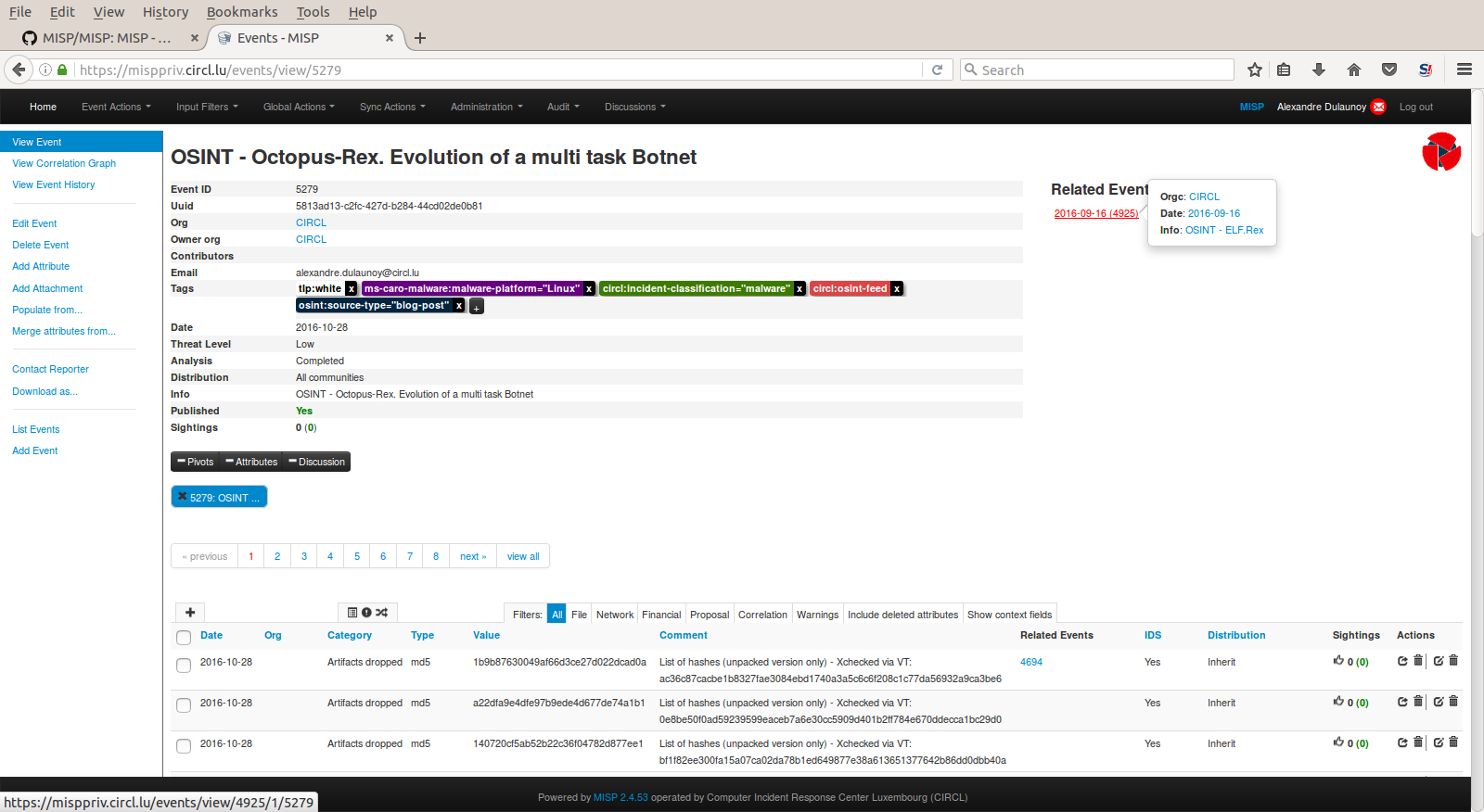

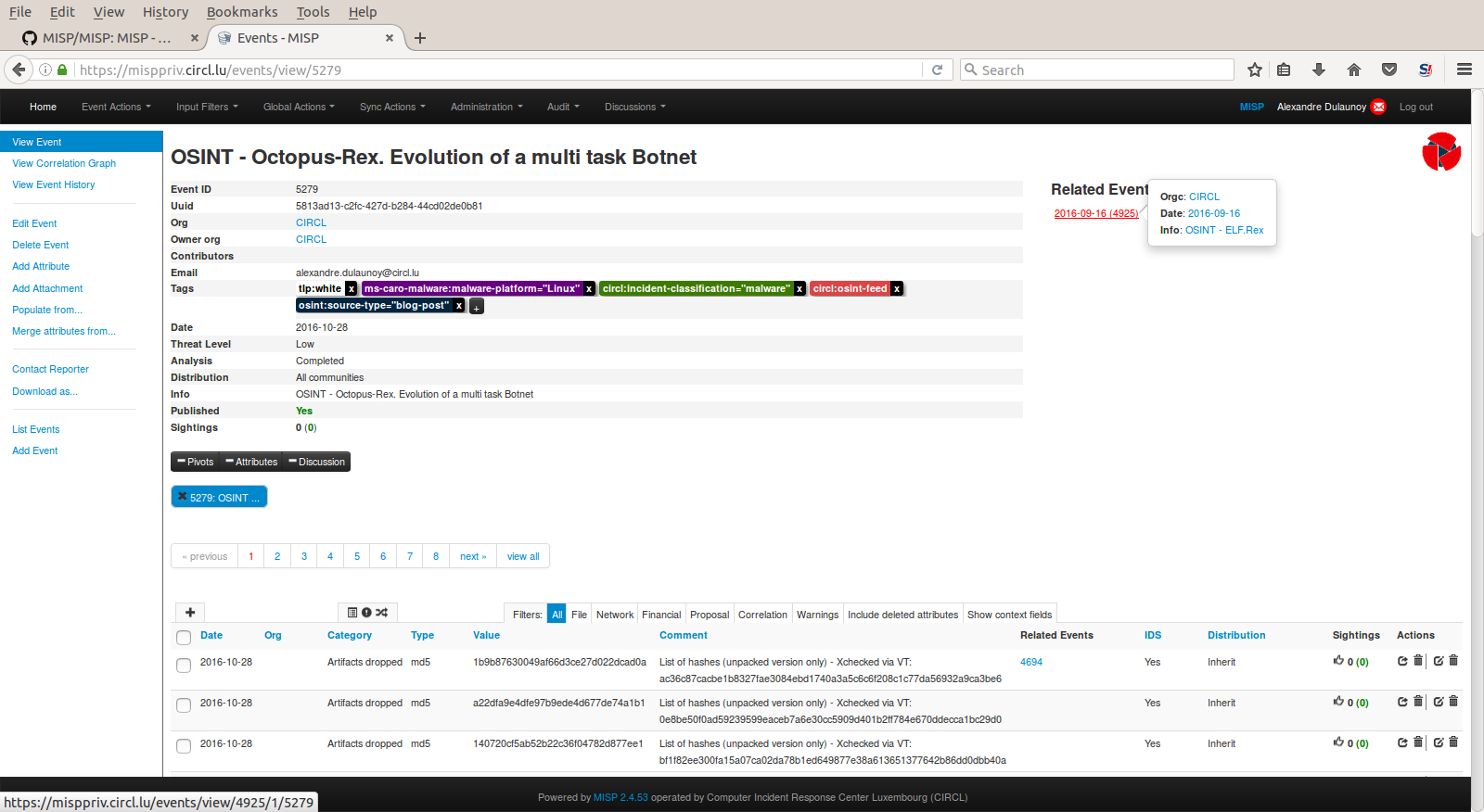

Ein in MISP codiertes Beispielereignis:

Website / Support

Weitere Informationen zu MISP-Software, -Standards, -Tools und -Communitys finden Sie auf der Website.

Informationen, Neuigkeiten und Updates werden außerdem regelmäßig auf dem Mastodon-Konto, dem Twitter-Konto und der Nachrichtenseite des MISP-Projekts veröffentlicht.

Installation

Für Test- und Produktionsinstallationen empfehlen wir Ihnen, die möglichen Optionen auf misp-project.org/download zu prüfen.

Dokumentation

Das MISP-Benutzerhandbuch (MISP-Buch) ist online oder als PDF oder als EPUB oder als MOBI/Kindle verfügbar.

Es wird außerdem empfohlen, die FAQ zu lesen

Mitwirken

Wenn Sie daran interessiert sind, zum MISP-Projekt beizutragen, sehen Sie sich unsere Beitragsseite an. Es gibt viele Möglichkeiten, einen Beitrag zum Projekt zu leisten und daran teilzunehmen.

Bitte beachten Sie unseren Verhaltenskodex.

Fühlen Sie sich frei, den Code zu forken, damit zu spielen, einige Patches zu erstellen und uns die Pull-Requests über die Issues zu senden.

Wenn Sie Fragen, Anmerkungen oder Fehlerberichte haben, können Sie uns gerne kontaktieren, Probleme erstellen.

Es gibt einen Hauptzweig (2.5) und einen stabilen Zweig für 2.4:

- 2.5 (aktuelle stabile Version): Was wir als stabil betrachten, mit häufigen Updates wie Hotfixes.

- 2.4 (ältere stabile Version): Was wir als stabil betrachten, mit häufigen Updates als Hotfixes bis April 2025.

Zusammen mit zwei Entwicklungszweigen:

- Develop (Hauptentwicklungszweig): Der Zweig, der alle laufenden Arbeiten enthält und bei jeder Veröffentlichung in 2.5 zusammengeführt wird

- 2.4-develop (2.4-Entwicklungszweig): Der Zweig, der laufende Arbeiten enthält, die in jeder Legacy-Version in 2.4 zusammengeführt werden sollen, sowie häufige Zusammenführungen in die Entwicklung. Wir betrachten dies als den Haupteinstiegspunkt für neue Entwicklungen für 2.x, bis die 6-monatige Kulanzfrist abgelaufen ist.

Lizenz

Diese Software ist unter der GNU Affero General Public License Version 3 lizenziert

- Copyright (C) 2012-2024 Christophe Vandeplas

- Copyright (C) 2012 Belgian Defence

- Copyright (C) 2012 NATO / NCIRC

- Copyright (C) 2013-2024 Andras Iklody

- Copyright (C) 2015-2024 CIRCL – Computer Incident Response Center Luxembourg

- Copyright (C) 2016 Andreas Ziegler

- Copyright (C) 2018-2024 Sami Mokaddem

- Copyright (C) 2018-2024 Christian Studer

- Copyright (C) 2015-2024 Alexandre Dulaunoy

- Copyright (C) 2018–2022 Steve Clement

- Copyright (C) 2020-2024 Jakub Onderka

Für weitere Informationen steht die Liste der Autoren und Mitwirkenden zur Verfügung.