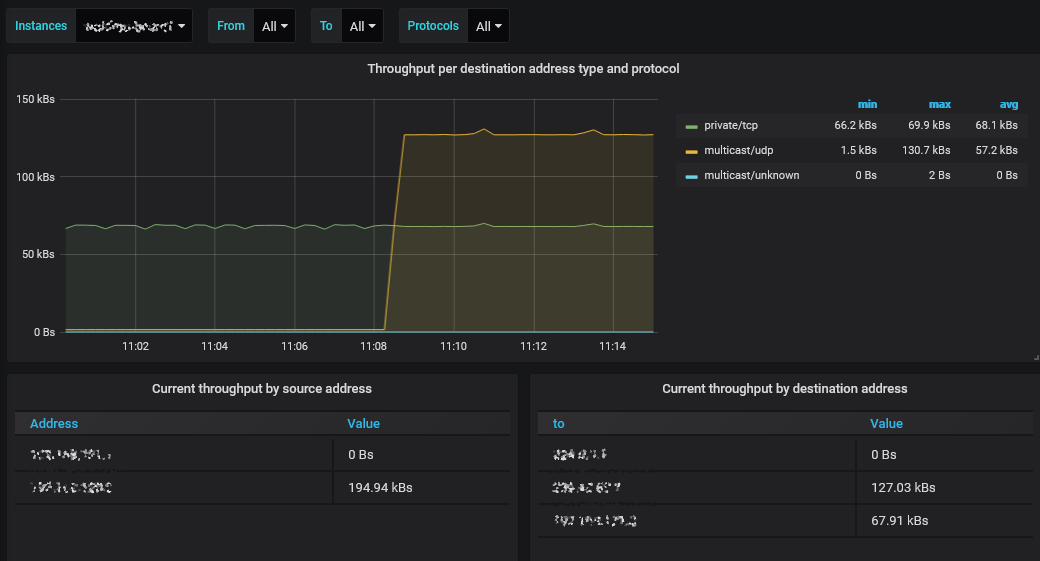

Aplikasi ini mengekspor metrik tentang aliran paket yang diterima melalui TZSP. Tujuannya adalah untuk mengukur jenis aliran data apa yang terlihat pada tingkat IPv4, tanpa terlalu jauh membahas detail paket.

Persyaratan sistem:

tshark sudah cukup. Perintah tshark harus tersedia di terminal baru. Anda mungkin perlu mendaftarkan direktori instalasi di variabel lingkungan PATH.

Aplikasi ini hanya melakukan analisis aliran paket, bukan pengambilan awal. Anda perlu mengonfigurasi router untuk menangkap aliran paket dan menyediakannya dalam format TZSP ke aplikasi ini.

MikroTik RouterOS memiliki dukungan bawaan untuk penangkapan paket TZSP. Anda juga dapat menentukan aturan mangle firewall MikroTik dengan tindakan sniff-tzsp , untuk memfilter lalu lintas yang ditangkap secara mendetail.

tzsp_packetstream_exporter --interface eth0 --listen-port 1234 (lihat --help untuk info lebih lanjut).hostname:9184 di konfigurasi Prometheus Anda sebagai target pengikisan.Contoh konfigurasi scrape Prometheus:

- job_name : ' my_packet_analysis '

static_configs :

- targets :

- hostname:9184Hanya paket IPv4 yang dianalisis - IPv6 diabaikan.

Anda dapat mengarahkan beberapa aliran TZSP ke penganalisis yang sama, baik pada port yang sama atau port terpisah (menggunakan beberapa opsi --listen-port ). Metrik keluaran membawa label yang menunjukkan port pendengaran tempat data tiba.

tshark: Tidak dapat menjalankan /usr/bin/dumpcap dalam proses anak: Izin ditolak

Pengguna yang menjalankan aplikasi harus memiliki izin yang diperlukan untuk menggunakan TShark. Di Linux, Anda mungkin perlu menambahkan pengguna ke grup wireshark , bergantung pada konfigurasi sistem.

Aplikasi mungkin memunculkan pengecualian akses ditolak di Windows jika pengguna Anda tidak memiliki hak untuk mempublikasikan hasil pada port yang ditentukan. Anda dapat menggunakan perintah netsh untuk memberi diri Anda izin yang diperlukan:

netsh http tambahkan urlacl url=http://+:9184/metrics pengguna=DOMAINuser

Nomor port yang perlu Anda tentukan di sini adalah port penerbitan, 9184 secara default.

Penerapan protokol TZSP dapat memotong paket dalam kondisi tertentu, yang mungkin mengakibatkan sistem operasi memfilternya dan tidak pernah menyerahkannya ke aplikasi yang mendengarkan. Menggunakan TShark memastikan bahwa kami dapat memproses paket yang terpotong sekalipun.