ShellCheck — это инструмент GPLv3, который выдает предупреждения и предложения для сценариев оболочки bash/sh:

Цели ShellCheck:

Указать и прояснить типичные синтаксические проблемы новичков, из-за которых оболочка выдает загадочные сообщения об ошибках.

Указать и прояснить типичные семантические проблемы промежуточного уровня, которые заставляют оболочку вести себя странно и нелогично.

Чтобы указать на тонкие предостережения, крайние случаи и подводные камни, которые могут привести к сбою работающего сценария опытного пользователя при будущих обстоятельствах.

Посмотрите галерею плохого кода, где приведены примеры того, что ShellCheck может помочь вам выявить!

Существует несколько способов использования ShellCheck!

Вставьте сценарий оболочки на https://www.shellcheck.net, чтобы получить мгновенную обратную связь.

ShellCheck.net всегда синхронизируется с последним коммитом git, и это самый простой способ запустить ShellCheck. Расскажите своим друзьям!

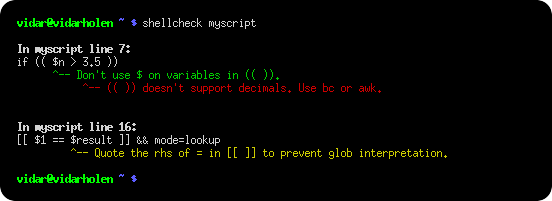

Запустите shellcheck yourscript в своем терминале для мгновенного вывода, как показано выше.

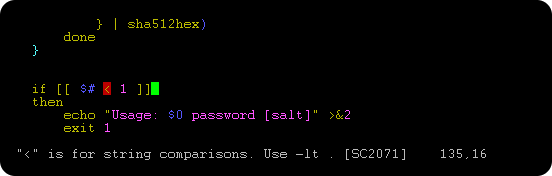

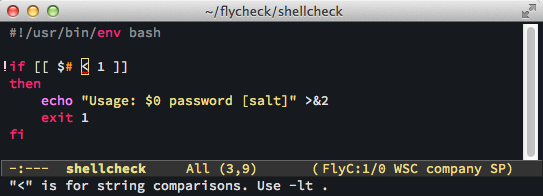

Вы можете просмотреть предложения ShellCheck непосредственно в различных редакторах.

.

.

.

.

Sublime, через SublimeLinter.

Pulsar Edit (бывший Atom), через linter-shellcheck-pulsar.

VSCode через vscode-shellcheck.

Большинство других редакторов, благодаря совместимости с ошибками GCC.

Хотя ShellCheck в основном предназначен для интерактивного использования, его можно легко добавить в сборки или наборы тестов. Он канонически использует коды завершения, поэтому вы можете просто добавить команду shellcheck как часть процесса.

Например, в Makefile:

check-scripts :

# Fail if any of these files have warnings

shellcheck myscripts/*.sh или в файле Travis CI .travis.yml :

script :

# Fail if any of these files have warnings

- shellcheck myscripts/*.shСервисы и платформы, на которых ShellCheck предустановлен и готов к использованию:

Большинство других сервисов, включая GitLab, позволяют вам установить ShellCheck самостоятельно либо через системный менеджер пакетов (см. Установка), либо загрузив и распаковав двоичный выпуск.

В любом случае рекомендуется вручную установить конкретную версию ShellCheck. Это позволяет избежать неожиданных сбоев сборки при публикации новой версии с новыми предупреждениями.

Для настраиваемой фильтрации или создания отчетов ShellCheck может выводить простой JSON, XML-код, совместимый с CheckStyle, предупреждения, совместимые с GCC, а также удобочитаемый текст (с цветами ANSI или без них). Дополнительную документацию смотрите на вики-странице интеграции.

Самый простой способ установить ShellCheck локально — через менеджер пакетов.

В системах с Cabal (устанавливается в ~/.cabal/bin ):

cabal update

cabal install ShellCheck

В системах со стеком (устанавливается в ~/.local/bin ):

stack update

stack install ShellCheck

В дистрибутивах на основе Debian:

sudo apt install shellcheck

В дистрибутивах на базе Arch Linux:

pacman -S shellcheck

или получите свободный от зависимостей шеллчек-бин из AUR.

В дистрибутивах на базе Gentoo:

emerge --ask shellcheck

В дистрибутивах на основе EPEL:

sudo yum -y install epel-release

sudo yum install ShellCheck

В дистрибутивах на базе Fedora:

dnf install ShellCheck

Во FreeBSD:

pkg install hs-ShellCheck

В macOS (OS X) с Homebrew:

brew install shellcheck

Или с MacPorts:

sudo port install shellcheck

В OpenBSD:

pkg_add shellcheck

В openSUSE

zypper in ShellCheck

Или используйте OneClickInstall — https://software.opensuse.org/package/ShellCheck.

На Солусе:

eopkg install shellcheck

В Windows (через шоколадный):

C: > choco install shellcheckИли Windows (через winget):

C: > winget install --id koalaman.shellcheckИли Windows (через совок):

C: > scoop install shellcheckИз Конда-Форджа:

conda install -c conda-forge shellcheck

Из Snap Store:

snap install --channel=edge shellcheck

Из Docker Hub:

docker run --rm -v " $PWD :/mnt " koalaman/shellcheck:stable myscript

# Or :v0.4.7 for that version, or :latest for daily builds или используйте koalaman/shellcheck-alpine если вы хотите расширить образ Alpine Linux большего размера. Он работает точно так же, как обычный образ Alpine, но имеет предустановленную проверку оболочки.

Используя менеджер пакетов nix:

nix-env -iA nixpkgs.shellcheckИспользование менеджера пакетов Flox

flox install shellcheckКроме того, вы можете скачать предварительно скомпилированные двоичные файлы последней версии здесь:

или просмотрите выпуски GitHub для других выпусков (включая последний мета-выпуск для ежедневных сборок git).

Официальных двоичных файлов для Apple Silicon в настоящее время нет, но сторонние сборки доступны через ShellCheck для Visual Studio Code.

Пакеты дистрибутива уже содержат man страницу. Если вы собираете из исходного кода, его можно установить с помощью:

pandoc -s -f markdown-smart -t man shellcheck.1.md -o shellcheck.1

sudo mv shellcheck.1 /usr/share/man/man1 Чтобы запустить ShellCheck через предварительную фиксацию, добавьте хук в ваш .pre-commit-config.yaml :

repos:

- repo: https://github.com/koalaman/shellcheck-precommit

rev: v0.7.2

hooks:

- id: shellcheck

# args: ["--severity=warning"] # Optionally only show errors and warnings

Travis CI теперь по умолчанию интегрировал ShellCheck, поэтому вам не нужно устанавливать его вручную.

Если вы все же хотите сделать это, чтобы обновиться на досуге или убедиться, что вы используете последнюю версию, выполните следующие действия, чтобы установить бинарную версию.

Предварительно скомпилированные двоичные файлы поставляются в файлах tar.xz Чтобы их распаковать, убедитесь, что установлен xz . В Debian/Ubuntu/Mint вы можете apt install xz-utils . В Redhat/Fedora/CentOS yum -y install xz .

Простой установщик может сделать что-то вроде:

scversion= " stable " # or "v0.4.7", or "latest"

wget -qO- " https://github.com/koalaman/shellcheck/releases/download/ ${scversion?} /shellcheck- ${scversion?} .linux.x86_64.tar.xz " | tar -xJv

cp " shellcheck- ${scversion} /shellcheck " /usr/bin/

shellcheck --versionВ этом разделе описывается, как собрать ShellCheck из исходного каталога. ShellCheck написан на Haskell и для компиляции требует 2 ГБ ОЗУ.

ShellCheck собран и упакован с использованием Cabal. Установите пакет cabal-install из менеджера пакетов вашей системы (например, с помощью apt-get , brew , emerge , yum или zypper ).

В macOS (OS X) вы можете выполнить быструю установку Cabal с помощью Brew, что займет пару минут вместо более чем 30 минут, если вы попытаетесь скомпилировать его из исходного кода.

$ brew install cabal-install

На MacPorts пакет вместо этого называется hs-cabal-install , а пользователи Windows должны установить последнюю версию платформы Haskell с https://www.haskell.org/platform/.

Убедитесь, что cabal установлен, и обновите его список зависимостей с помощью

$ cabal update

git clone этот репозиторий и cd в исходный каталог ShellCheck для сборки/установки:

$ cabal install

Это скомпилирует ShellCheck и установит его в ваш каталог ~/.cabal/bin .

Добавьте этот каталог в свой PATH (для bash добавьте его в свой ~/.bashrc ):

export PATH= " $HOME /.cabal/bin: $PATH "Выйдите из системы и снова войдите в систему и убедитесь, что ваш PATH настроен правильно:

$ which shellcheck

~ /.cabal/bin/shellcheck В родной Windows PATH уже должен быть настроен, но система может использовать устаревшую кодовую страницу. В cmd.exe , powershell.exe и Powershell ISE обязательно используйте шрифт TrueType, а не растровый шрифт, и установите для активной кодовой страницы значение UTF-8 (65001) с помощью chcp :

chcp 65001В Powershell ISE вам может потребоваться дополнительно обновить выходную кодировку:

[ Console ]::OutputEncoding = [ System.Text.Encoding ]::UTF8Чтобы запустить набор модульных тестов:

$ cabal test

Так какие же вещи ищет ShellCheck? Вот неполный список обнаруженных проблем.

ShellCheck может распознать несколько типов неправильного цитирования:

echo $1 # Unquoted variables

find . -name * .ogg # Unquoted find/grep patterns

rm " ~/my file.txt " # Quoted tilde expansion

v= ' --verbose="true" ' ; cmd $v # Literal quotes in variables

for f in " *.ogg " # Incorrectly quoted 'for' loops

touch $@ # Unquoted $@

echo ' Don ' t forget to restart ! ' # Singlequote closed by apostrophe

echo ' Don ' t try this at home ' # Attempting to escape ' in ' '

echo ' Path is $PATH ' # Variables in single quotes

trap " echo Took ${SECONDS} s " 0 # Prematurely expanded trap

unset var[i] # Array index treated as globShellCheck может распознавать многие типы неверных тестовых утверждений.

[[ n != 0 ]] # Constant test expressions

[[ -e * .mpg ]] # Existence checks of globs

[[ $foo == 0 ]] # Always true due to missing spaces

[[ -n " $foo " ]] # Always true due to literals

[[ $foo =~ " fo+ " ]] # Quoted regex in =~

[ foo =~ re ] # Unsupported [ ] operators

[ $1 -eq " shellcheck " ] # Numerical comparison of strings

[ $n && $m ] # && in [ .. ]

[ grep -q foo file ] # Command without $(..)

[[ " $$ file " == * .jpg ]] # Comparisons that can't succeed

(( 1 - lt 2 )) # Using test operators in ((..))

[ x ] & [ y ] | [ z ] # Accidental backgrounding and pipingShellCheck может распознавать случаи неправильного использования команд:

grep ' *foo* ' file # Globs in regex contexts

find . -exec foo {} && bar {} ; # Prematurely terminated find -exec

sudo echo ' Var=42 ' > /etc/profile # Redirecting sudo

time --format=%s sleep 10 # Passing time(1) flags to time builtin

while read h ; do ssh " $h " uptime # Commands eating while loop input

alias archive= ' mv $1 /backup ' # Defining aliases with arguments

tr -cd ' [a-zA-Z0-9] ' # [] around ranges in tr

exec foo ; echo " Done! " # Misused 'exec'

find -name * .bak -o -name * ~ -delete # Implicit precedence in find

# find . -exec foo > bar ; # Redirections in find

f () { whoami ; }; sudo f # External use of internal functionsShellCheck распознает множество распространенных синтаксических ошибок новичков:

var = 42 # Spaces around = in assignments

$foo =42 # $ in assignments

for $var in * ; do ... # $ in for loop variables

var $n = " Hello " # Wrong indirect assignment

echo ${var $n } # Wrong indirect reference

var=(1, 2, 3) # Comma separated arrays

array=( [index] = value ) # Incorrect index initialization

echo $var [14] # Missing {} in array references

echo " Argument 10 is $1 0 " # Positional parameter misreference

if $( myfunction ) ; then .. ; fi # Wrapping commands in $()

else if othercondition ; then .. # Using 'else if'

f ; f () { echo " hello world; } # Using function before definition

[ false ] # 'false' being true

if ( -f file ) # Using (..) instead of testShellCheck может внести предложения по улучшению стиля:

[[ -z $( find /tmp | grep mpg ) ]] # Use grep -q instead

a >> log ; b >> log ; c >> log # Use a redirection block instead

echo " The time is ` date ` " # Use $() instead

cd dir ; process * ; cd .. ; # Use subshells instead

echo $[1+2] # Use standard $((..)) instead of old $[]

echo $(( $RANDOM % 6 )) # Don't use $ on variables in $((..))

echo " $( date ) " # Useless use of echo

cat file | grep foo # Useless use of catShellCheck может распознавать проблемы, связанные с данными и вводом:

args= " $@ " # Assigning arrays to strings

files=(foo bar) ; echo " $files " # Referencing arrays as strings

declare -A arr=(foo bar) # Associative arrays without index

printf " %sn " " Arguments: $@ . " # Concatenating strings and arrays

[[ $# > 2 ]] # Comparing numbers as strings

var=World ; echo " Hello " var # Unused lowercase variables

echo " Hello $name " # Unassigned lowercase variables

cmd | read bar ; echo $bar # Assignments in subshells

cat foo | cp bar # Piping to commands that don't read

printf ' %s: %sn ' foo # Mismatches in printf argument count

eval " ${array[@]} " # Lost word boundaries in array eval

for i in " ${x[@]} " ; do ${x[$i]} # Using array value as keyShellCheck может внести предложения по повышению надежности сценария:

rm -rf " $STEAMROOT / " * # Catastrophic rm

touch ./-l ; ls * # Globs that could become options

find . -exec sh -c ' a && b {} ' ; # Find -exec shell injection

printf " Hello $name " # Variables in printf format

for f in $( ls * .txt ) ; do # Iterating over ls output

export MYVAR= $( cmd ) # Masked exit codes

case $version in 2. * ) : ;; 2.6. * ) # Shadowed case branches ShellCheck предупредит при использовании функций, не поддерживаемых shebang. Например, если вы установите для shebang значение #!/bin/sh , ShellCheck предупредит о проблемах переносимости, подобных checkbashisms :

echo {1.. $n } # Works in ksh, but not bash/dash/sh

echo {1..10} # Works in ksh and bash, but not dash/sh

echo -n 42 # Works in ksh, bash and dash, undefined in sh

expr match str regex # Unportable alias for `expr str : regex`

trap ' exit 42 ' sigint # Unportable signal spec

cmd & > file # Unportable redirection operator

read foo < /dev/tcp/host/22 # Unportable intercepted files

foo-bar () { .. ; } # Undefined/unsupported function name

[ $UID = 0 ] # Variable undefined in dash/sh

local var=value # local is undefined in sh

time sleep 1 | sleep 5 # Undefined uses of 'time'ShellCheck признает целый ряд других проблем:

PS1= ' e[0;32m$e[0m ' # PS1 colors not in [..]

PATH= " $PATH :~/bin " # Literal tilde in $PATH

rm “file” # Unicode quotes

echo " Hello world " # Carriage return / DOS line endings

echo hello # Trailing spaces after

var=42 echo $var # Expansion of inlined environment

! # bin/bash -x -e # Common shebang errors

echo $(( n / 180 * 100 )) # Unnecessary loss of precision

ls * [:digit:].txt # Bad character class globs

sed ' s/foo/bar/ ' file > file # Redirecting to input

var2= $var2 # Variable assigned to itself

[ x $var = xval ] # Antiquated x-comparisons

ls () { ls -l " $@ " ; } # Infinitely recursive wrapper

alias ls= ' ls -l ' ; ls foo # Alias used before it takes effect

for x ; do for x ; do # Nested loop uses same variable

while getopts " a " f ; do case $f in " b " ) # Unhandled getopts flags Сначала вы говорите: «Shellcheck — это круто», но потом вы говорите: «Какого черта мы все еще используем bash?»

Александр Тарасиков, Twitter

Проблемы можно игнорировать с помощью переменной среды, командной строки, индивидуально или глобально в файле:

https://github.com/koalaman/shellcheck/wiki/Игнорировать

Пожалуйста, используйте систему отслеживания ошибок GitHub для выявления ошибок или предложений по функциям:

https://github.com/koalaman/shellcheck/issues

Пожалуйста, отправляйте исправления к коду или документации в виде запросов на извлечение GitHub! Ознакомьтесь с Руководством разработчика на ShellCheck Wiki.

Вклады должны быть лицензированы по лицензии GNU GPLv3. Автор сохраняет авторские права.

ShellCheck распространяется по лицензии GNU General Public License, v3. Копия этой лицензии включена в файл LICENSE.

Copyright 2012–2019, Видар 'koala_man' Холен и другие участники.

Удачной ShellChecking!