404 Не найден База знаний

Последнее обновление: 28.06.2020.

Новое добавленное за последнюю неделю:

- [Упаковка и публикация проекта Python](# инструментов)

Оглавление:

- основы компьютера

- Основы теории компьютера

- компьютерная сеть

- Операционная система

- Структуры данных и алгоритмы

- база данных

- Основы криптографии

- Основы компьютерных технологий

- язык

- рамка

- инструмент

- технология

- базовое исследование

- Безопасность

- технология безопасности

- лазейки

- Веб-безопасность

- Тестирование на проникновение

- Аудит кода

- Безопасность данных

- Облачная безопасность

- инструменты безопасности

- исследование безопасности

- APT-обнаружение

- Вредоносные образцы

- Красная команда

- ВАФ

- Обнаружение вредоносных URL-адресов

- Борьба с машинным трафиком

- Обнаружение аномалий

- Цифры и безопасность

- ИИ и безопасность

- Строительство безопасности предприятия

- Безопасное развитие

- Тестирование безопасности

- продукты безопасности

- Безопасная эксплуатация

- Управление безопасностью

- Думайте безопасно

- архитектура безопасности

- Красно-синее противостояние

- Безопасность интрасети

- Безопасность данных

- Новые технологии и новая безопасность

- Обзор

- облачный родной

- доверенные вычисления

- DevSecOps

- безопасное развитие

- личное развитие

- Развитие промышленности

- данные

- Система данных

- Анализ данных и операции

- Анализ данных безопасности

- алгоритм

- ИИ

- Система алгоритмов

- базовые знания

- машинное обучение

- глубокое обучение

- обучение с подкреплением

- Области применения

- Развитие промышленности

- Комплексное качество

- Профессия

- планирование карьеры

- мышление

- общаться

- управлять

- думать

- На что следует обратить внимание

- приложение

- Отечественный выдающийся технический персонал

- Отличные сайты зарубежных технологий

- заброшенный

основы компьютера

Основы теории компьютера

Операционная система

- [Компьютерный вступительный экзамен в аспирантуру 408 является самым полным во всей сети!!!!!] Kingly Computer Operating System

- Прерывания и исключения

- Как простым языком разобраться в страничном и сегментированном управлении памятью в операционной системе?

Детализация, логические единицы информации и физические единицы информации, неопределенная и детерминированная длина, двумерные и одномерные адреса, полная информация и дискретное распределение памяти. - Сводная информация о состоянии ядра и пользовательском состоянии операционной системы

- Составление общих вопросов для собеседования — операционная система (обязательно для каждого разработчика)

компьютерная сеть

- Сборник общих вопросов для собеседования - компьютерная сеть (обязательно для каждого разработчика)

Разница между TCP и UDP, трехэтапное рукопожатие TCP и четырехсторонняя волна, процесс после ввода браузером URL-адреса, тип запроса протокола HTTP, разница между GET и POST, протокол разрешения адресов ARP - Полная страница обработки запроса браузера (браузер, HTTP) Процесс запроса на ответ включает в себя ряд процессов, таких как трехстороннее рукопожатие TCP, например разрешение доменного имени, инициирование трехстороннего рукопожатия TCP, инициирование HTTP-запроса, ответ сервера на HTTP-запрос. , и браузер получает HTML-код, а браузер анализирует HTML-код и запрашивает ресурсы в HTML-коде. Браузер отображает страницу и представляет ее пользователю.

- Что именно означает надежность TCP? - ответ ДЮС - Чжиху

Надежность TCP означает предоставление надежных услуг передачи данных на транспортном уровне на основе ненадежного уровня IP. В основном это означает, что данные не будут повреждены или потеряны, и все данные будут переданы в том порядке, в котором они были отправлены. Для достижения надежной передачи TCP используются следующие механизмы: контрольная сумма (для проверки того, не повреждены ли данные), таймер (повторная передача в случае потери пакета), порядковый номер (используется для обнаружения потерянных пакетов и избыточных пакетов), подтверждение (информирование получателя). отправитель о том, что пакет был получен правильно и ожидается следующий пакет), отрицательное подтверждение (получатель уведомляет отправителя о пакете, который был получен неправильно), окна и конвейерная обработка (используется для увеличения пропускной способности канала).

Структуры данных и алгоритмы

- Алгоритм 3. Наиболее часто используемая сортировка – быстрая сортировка.

сортировка и быстрая сортировка Идея быстрой сортировки — рыть ямы и заполнять числа + разделяй и властвуй. - Вопрос из интервью Tencent: Моя чашка такая классная (я выучила это)

Метод решения задач 1: метод пополам; метод решения задач 2: метод сегментированных интервалов поиска; метод решения задач 3: метод на основе математических уравнений; метод 4: метод динамического программирования (обученный), описываемый формулой: W(n, k) = 1 + min{max(W(n -1, x -1), W(n, k - x))}, x in {2, 3, ……,k} (n — номер чашки, k — количество этажей) - Как эффективно писать вопросы по алгоритмам

Вопросы по LeetCode условно разделены на три типа: изучить структуры данных: такие как связанные списки, стеки, очереди, хеш-таблицы, графы, трипы, двоичные деревья и т. д., изучить базовые алгоритмы: например, сначала в глубину, в ширину, двоичные; поиск, рекурсия и т. д. Изучите основные идеи алгоритмов: рекурсия, разделяй и властвуй, поиск с возвратом, жадное и динамическое программирование. - Краткое обсуждение того, что такое алгоритм «разделяй и властвуй» (узнано)

Проблема полной перестановки, проблема сортировки слиянием, проблема быстрой сортировки и проблема Ханойской башни в рамках идеи «разделяй и властвуй». - 2018.08 На собеседовании k-е по величине число в неупорядоченном массиве, медиана в неупорядоченном массиве: указатель быстрой сортировки, O(N).

- [Видеообъяснение] Задача LeetCode №1: Сумма двух чисел

- Стратегии получения красных конвертов на ежегодных собраниях

Основы криптографии

- Подробное объяснение преимуществ и недостатков симметричного и асимметричного шифрования. Симметричное шифрование также называют шифрованием с одним ключом. Алгоритмы включают: AES, RC4, 3DES. Он быстрый и может использоваться, когда необходимо зашифровать большой объем данных. Объем вычислений невелик, а эффективность высока. Если секретный ключ одной стороны будет раскрыт, все шифрование будет небезопасным. Асимметричное шифрование, алгоритмы включают RSA, DSA/DSS, медленное и высокобезопасное. Алгоритмы хеширования включают MD5, SHA1 и SHA256. В основе HTTPS-связи лежат три типа алгоритмов .

база данных

- Интервью Tencent: Каковы причины медленного выполнения оператора SQL?

Дополнительное обучение : механизм базы данных (InnoDB поддерживает обработку транзакций и внешние ключи, но работает медленнее, ISAM и MyISAM используют мало места и памяти и быстро вставляют данные), кодирование базы данных ( character_set_client、character_set_connection、character_set_database、character_set_results、character_set_server、character_set_system ), база данных индекс (индекс первичного ключа, кластерный индекс и некластеризованный индекс) и другие базовые знания.

Причины, по которым оператор SQL выполняется медленно, делятся на две категории: 1) В большинстве случаев нормально, иногда очень медленно: (1) База данных обновляет грязные страницы, например повтор Когда журнал заполнен, его необходимо синхронизировать с диском; (2) Во время выполнения встречаются блокировки, такие как блокировки таблиц и строк; 2) Всегда медленно: (1) Индекс не используется: например; , поле не имеет индекса; из-за индекса невозможно использовать из-за вычислений и функциональных операций; (2) в базе данных выбран неправильный индекс. Сравните количество строк, просканированных из кластерного индекса, с индексом первичного ключа. прямой полный поиск по таблице Возможно, проблема выборки решена неправильно и выполняется полное сканирование таблицы без индексации. - Вероятно, это наиболее полное решение по оптимизации SQL.

Основы компьютерных технологий

язык

- Углубленный анализ декораторов Python в статье объемом 10 000 слов.

- Итераторы и генераторы Python3

Питон : У итераторов есть два основных метода: iter() и next(). Итерируемые объекты, такие как строки, кортежи и списки, можно использовать для создания итераторов (это потому, что эти классы внутренне реализуют функцию __iter__() . После вызова iter()). , он становится list_iterator объекта, вы обнаружите, что был добавлен метод __next__() . Все объекты, реализующие методы __iter__ и __next__ являются итераторами). Итератор — это объект с состоянием. Он будет записывать позицию текущей итерации. Это удобно. получить правильные элементы во время следующей итерации. __iter__ возвращает сам итератор, __next__ возвращает следующее значение в контейнере. Генератор. Функция, использующая выход, называется генератором. При вызове функции-генератора возвращается объект-итератор. Генератор можно рассматривать как итератор. - итератор черной технологии Python, генератор, декоратор

- Насколько хорошо вы знаете о расширенных возможностях Python? Давайте сравним

Python : анонимная лямбда-функция, функция предназначена для выполнения некоторого простого выражения или операции без полного определения функции; Функция Map — это встроенная функция Python, которая может применять функции к элементам в различных структурах данных. Аналогично встроенной функции фильтра; Функция Map, но возвращает только те элементы, для которых примененная функция возвращает True; модуль Itertools представляет собой набор инструментов для обработки итераторов, которые представляют собой тип данных, который можно использовать в операторах цикла for; функция Generator представляет собой функцию, подобную итератору; . - Зачем использовать язык Go? Каковы преимущества языка Go?

Го : преимущества го и его использование. К основным преимуществам go относятся: статический язык, множественный параллелизм, кроссплатформенность, прямая компиляция в машинный код, богатая стандартная библиотека и т. д. Основные области применения Go включают серверное программирование, сетевое программирование, распределенные системы, базы данных в памяти и облачные платформы. - Серия практических занятий по джину — введение в Golang и установка среды

Go : установка среды Go, значение каждой папки после установки среды, значение каждой папки в рабочей области; - Ruby-on-rails — В чем разница между Ruby и JRuby

Ruby : Ruby — это язык программирования, который мы обычно называем CRuby. CRuby работает в локальной среде интерпретатора языка C. JRuby — это интерпретатор Ruby, реализованный на чистой Java.

рамка

- Gin — Внедрение и использование высокопроизводительного веб-фреймворка Golang.

Gin : фреймворк веб-приложений, написанный на Go. - В чем разница между Spring Boot и Spring MVC?

Spring —> Spring MVC —> Spring Boot.

инструмент

- Сравнение искры и бури

Инструменты технологии больших данных — тип вычислений : сравнение по аспектам модели вычислений в реальном времени, задержки вычислений в реальном времени, пропускной способности, механизма транзакций, надежности/отказоустойчивости, динамической настройки параллелизма и т. д. Потоковая передача Spark — это модель квазиреального времени. Она собирает данные в течение определенного периода времени и обрабатывает их как RDD. Задержка вычислений в реальном времени имеет высокую пропускную способность. Она поддерживает механизмы транзакций, но недостаточно полна. Имеет среднюю надежность и не поддерживает динамику. Регулирует степень параллелизма; Storm — модель исключительно в реальном времени. Задержка расчета в реальном времени составляет миллисекунды, пропускная способность небольшая. он поддерживает полный механизм транзакций, отличается высокой надежностью и поддерживает динамическую регулировку степени параллелизма. Сценарии применения : Storm можно использовать в сценариях, где чистый режим реального времени не допускает задержек более 1 секунды для вычислительных функций реального времени, требующих надежных механизмов транзакций и механизмов надежности, то есть обработка данных является полностью точной, Storm также может; следует учитывать, если вам также необходимо динамически регулировать параллелизм программ вычислений в реальном времени в периоды пиковой и низкой нагрузки, чтобы максимизировать использование ресурсов, вы также можете рассмотреть возможность шторма, если проект представляет собой исключительно вычисления в реальном времени, в этом нет необходимости; для выполнения интерактивных запросов SQL в середине и т. д. Для других операций лучше использовать Storm. С другой стороны, если вам не требуются надежные механизмы транзакций в режиме реального времени или динамическая настройка параллелизма, вы можете рассмотреть возможность потоковой передачи Spark. Самым большим преимуществом потоковой передачи Spark является то, что она находится в стеке экологических технологий Spark. Макро-перспектива проекта, если требуется не только работа в режиме реального времени. Вычисления также требуют автономной пакетной обработки и интерактивных запросов, а при расчете в реальном времени они также будут включать пакетную обработку с высокой задержкой, интерактивный запрос и другие функции. Тогда вы можете. используйте искровое ядро для разработки автономной пакетной обработки и искровой SQL для разработки интерактивного запроса. Потоковая передача развивает вычисления в реальном времени, легко интегрируется и обеспечивает высокую масштабируемость системы. Эта функция значительно расширяет преимущества Spark Streaming. Эти две структуры хороши в разных сценариях сегментации. - Учебное пособие по началу работы с Ziyu Big Data Spark (версия Python) (что более важно)

- Каковы различия и связи между системами сбора журналов flume и kafka? Когда они используются соответственно, а когда их можно комбинировать?

Инструменты технологии больших данных — тип промежуточного программного обеспечения : Kafka можно понимать как промежуточное программное обеспечение, систему кэширования или базу данных, его основная функция — поддержание стабильности. Под Flume можно понимать активный сбор данных журналов. По сравнению с Kafka, сложно продвигать интерфейс модификации онлайн-приложений для записи данных в Kafka. - Каковы преимущества и недостатки между logstash и flume и для каких сценариев они подходят?

Инструменты для технологий больших данных — Тип агента : в зависимости от требований в качестве агентов существуют как logstash, так и flume. Logstash имеет больше плагинов и более качественные вспомогательные продукты, такие как elasticsearch, но язык разработки logstash — Ruby, а операционная среда — Ruby. JRuby Более того, передаваемые данные могут быть потеряны; внутри Flume есть механизм, обеспечивающий передачу определенного объема данных без потерь. Языком разработки Flume является Java, который удобен для вторичной разработки. что JVM занимает много памяти. - Список сочетаний клавиш Mac

MAC : основные сочетания клавиш: снимки экрана, в приложениях, обработка текста, в поисковике, в браузерах сочетания клавиш для запуска и завершения работы MAC; - Часто используемые таблицы команд Git

Git : Удаленный склад- «Локальный склад->Печальная зона-»Рабочая область, git add., git commit -m message, git push. - git-lfs

Git-lfs : инструмент расширения загрузки больших файлов git. - пакет pcap для статистического анализа tshark

- [Упаковка и публикация проекта Python](# инструментов)

Памятка : 1. setup.py: long_description и long_description_content_type (обратите внимание на проблемы с рендерингом в форматах md и rst). 2. Manifest.in против gitignore. 3. readme.rst против readme.md. 4. .pypirc против gitconfig. 5. Загрузка python setup.py bdist_wheel.

технология

- Декодирование и xss ( в исходном тексте есть

\u72 "после кодирования html-объекта" должно быть -

Последовательность декодирования технологии браузера . Декодирование браузера в основном состоит из двух частей: механизма рендеринга и парсера js. Порядок декодирования: Декодирование выполняется в любой среде. Порядок декодирования: сначала декодируется кодировка, соответствующая самой внешней среде. Например: в <a href=javascript:alert(1)>click</a> alert(1) находится в среде html->url->js. 1. Click использует кодировку Unicode e, которую нельзя декодировать в средах html или url. Ее можно декодировать только в символ e в среде js, поэтому всплывающее окно не появится.

2. Click использует кодировку URL-адреса. Перед выполнением js URL-адрес декодирует %65, поэтому при запуске js-движка вы увидите полное предупреждение (1).

3. Сначала выполняется декодирование объекта HTML.

4. Нажмите В процессе декодирования URL-адреса JavaScript не будет считаться псевдопротоколом, и возникнут ошибки.

5. Click htmlparser будет выполняться до синтаксического анализатора JavaScript, поэтому процесс анализа заключается в том, что сначала декодируются символы htmlencode, а затем выполняется событие JavaScript.

Порядок декодирования браузера является основой обхода в XSS . - Отношения между dockerfile и docker-compose

Технология докера : взаимосвязь между файлами и папками. - В чем разница между dockerfile и docker-compose?

Технология docker : docker-compose предназначен для оркестровки контейнеров. - Что такое бастионная машина?

Технология хоста Bastion : определяет вход для доступа к кластеру, облегчает контроль разрешений и мониторинг; - С каких аспектов необходимо анализировать осуществимость продукта?

Технико-экономическое обоснование : Реализуемость продукта делится на: техническую, экономическую и социальную. Среди них я уделяю особое внимание технической осуществимости. Техническая осуществимость в основном измеряется путем сравнения функций конкурентов, технических рисков и методов их предотвращения, простоты использования и порога пользователя, зависимости продукта от среды и т. д. - Какую роль на сервере играют Nginx и Gunicorn?

Сервер приложений : сценарий развертывания Nginx: балансировка нагрузки (такие платформы, как Tornado, поддерживают только одно ядро, поэтому для многопроцессного развертывания требуется обратная балансировка нагрузки. Gunicorn сама по себе является многопроцессной и не нуждается в ней), поддержка статических файлов, давление, препятствующее параллелизму , дополнительный контроль доступа. - Википедия: Керберос

Kerberos : базовое описание, содержание протокола и конкретный процесс Kerberos. - Отношения между dockerfile и docker-compose

Технология докера : взаимосвязь между файлами и папками. - В чем разница между dockerfile и docker-compose?

Технология docker : docker-compose предназначен для оркестровки контейнеров. - Что такое бастионная машина?

Технология хоста Bastion : определяет вход для доступа к кластеру, облегчает контроль разрешений и мониторинг; - С каких аспектов необходимо анализировать осуществимость продукта?

Технико-экономическое обоснование : Реализуемость продукта делится на: техническую, экономическую и социальную. Среди них я уделяю особое внимание технической осуществимости. Техническая осуществимость в основном измеряется путем сравнения функций конкурентов, технических рисков и методов их предотвращения, простоты использования и порога пользователя, зависимости продукта от среды и т. д. - Какую роль на сервере играют Nginx и Gunicorn?

Сервер приложений : сценарий развертывания Nginx: балансировка нагрузки (такие платформы, как Tornado, поддерживают только одно ядро, поэтому для многопроцессного развертывания требуется обратная балансировка нагрузки. Gunicorn сама по себе является многопроцессной и не нуждается в ней), поддержка статических файлов, давление, препятствующее параллелизму , дополнительный контроль доступа. - Википедия: Керберос

Kerberos : базовое описание, содержание протокола и конкретный процесс Kerberos. - Что такое микросервисная архитектура**?

- Что такое Service Mesh (Сервисная сетка)

Микросервисная архитектура : Зачем: Зачем использовать сервисную сетку? В традиционной трехуровневой архитектуре веб-приложений MVC связь между службами не является сложной и может управляться внутри приложения. Однако на современных сложных крупномасштабных веб-сайтах отдельные приложения разбиваются на многочисленные зависимости, а связь между службами осуществляется. сложный. Что: Сервисная сетка — это уровень инфраструктуры для связи между сервисами. Его можно сравнить с TCP/IP между приложениями или микросервисами. Он отвечает за сетевые вызовы, ограничение тока, разрыв цепи и мониторинг между сервисами. Возможности Service Mesh: средний уровень для взаимодействия между приложениями, облегченный сетевой прокси, независимость от приложений, разделенные попытки/таймауты приложений, мониторинг, трассировка и обнаружение сервисов. В настоящее время популярным программным обеспечением с открытым исходным кодом являются Istio и Linkerd, оба из которых можно интегрировать в среду Cloud Native kubernetes. - Программа обновления не работает, если не запускаться от имени администратора, даже при установке пользователя.

LaTeX : MiKTeX (проблема с реестром и проблема с правами администратора) + TeXnicCenter (невозможно сгенерировать PDF-файл, установите путь выполнения Adobe в сборке на подлинный AcroRd32.exe) + Adobe Acrobat Reader DC, а затем используйте взломанную версию Adobe Acrobat DC для преобразования в другие форматы. - Принцип HTTPS и процесс взаимодействия

HTTPS : HTTPS требует установления связи между браузером и веб-сайтом перед передачей данных. В процессе установления связи будет подтверждена информация о пароле, используемая обеими сторонами для шифрования передаваемых данных. Получите открытый ключ -> Браузер генерирует случайный (симметричный) секретный ключ -> Используйте открытый ключ для шифрования симметричного секретного ключа -> Отправьте зашифрованный симметричный секретный ключ -> Зашифрованное сообщение, зашифрованное симметричным секретным ключом. Весь процесс связи HTTPS использует симметричное шифрование, асимметричное шифрование и алгоритмы HASH . - Политика одного и того же происхождения браузера

Технология браузера . Политика одного и того же происхождения — это основная и основная функция безопасности браузера. Политика одного и того же происхождения определяется как: протокол/хост/порт. - Девять принципов междоменной реализации (полная версия)

Браузерная технология : решения для междоменных запросов: JSONP (уязвимости, основанные на тегах сценариев без междоменных ограничений), CORS (междоменное совместное использование ресурсов), postMessage, websocket, прокси-сервер Node промежуточного программного обеспечения, обратный прокси-сервер nginx, windows.name+iframe , location.hash+iframe, document.domain+iframe.

CORS поддерживает все типы HTTP-запросов и является фундаментальным решением для междоменных HTTP-запросов. JSONP поддерживает только запросы GET. Преимущество состоит в том, что он поддерживает старые браузеры и может запрашивать данные с веб-сайтов, которые не поддерживают CORS. Будь то прокси-сервер промежуточного программного обеспечения Node или обратный прокси-сервер nginx , основная причина заключается в том, чтобы не налагать никаких ограничений на сервер с помощью политики одного и того же происхождения. В повседневной работе наиболее часто используемыми междоменными решениями являются CORS и обратный прокси-сервер nginx. - Как использовать виртуальную среду Python в Jupyter Notebook?

Anaconda : установка плагинов, установка conda nb_conda - Если есть HTTP-запросы, зачем использовать вызовы RPC? - Ответ брата Йи

RPC : Restful VS RPC. RPC включает в себя: обратный прокси, сериализацию и десериализацию, связь (HTTP, TCP, UDP), обработку исключений.

базовое исследование

Краткий анализ процесса работы библиотеки запросов Python

Реализация библиотеки запросов Python : сокет->httplib->urllib->urllib3->requests. Внутренний процесс вызова Request.get: Requests.get->requests()->Session.request->Session.send->adapter.send->HTTPConnectionPool(urllib3)->HTTPConnection(httplib).

1、socket:是TCP/IP最直接的实现,实现端到端的网络传输

2、httplib:基于socket库,是最基础最底层的http库,主要将数据按照http协议组织,然后创建socket连接,将封装的数据发往服务端

3、urllib:基于httplib库,主要对url的解析和编码做进一步处理

4、urllib3:基于httplib库,相较于urllib更高级的地方在于用PoolManager实现了socket连接复用和线程安全,提高了效率

5、requests:基于urllib3库,比urllib3更高级的是实现了Session对象,用Session对象保存一些数据状态,进一步提高了效率

Анализ принципов XGBoost и их реализации (изучено)

XGBoost : понять с точки зрения оценки дерева (целевая функция: функция потерь (разложение второго порядка) + регулярный член), структуру дерева (разделенное решение (предварительная сортировка)).

Глубокое понимание алгоритма оптимизации гистограммы Lightgbm.

Lightgbm : по сравнению с предварительной сортировкой, lgb использует гистограмму для обработки разделения узлов и поиска оптимальной точки разделения. Идея алгоритма: Заранее перед обучением преобразовать значения признака в значения бина, то есть составить кусочную функцию для значения каждого признака, разделить значения всех выборок по этому признаку на определённый сегмент (бин) и, наконец, значения Feature преобразуются из непрерывных значений в дискретные значения. Гистограммы также можно использовать для дифференциального ускорения. Сложность расчета гистограммы зависит от количества сегментов.

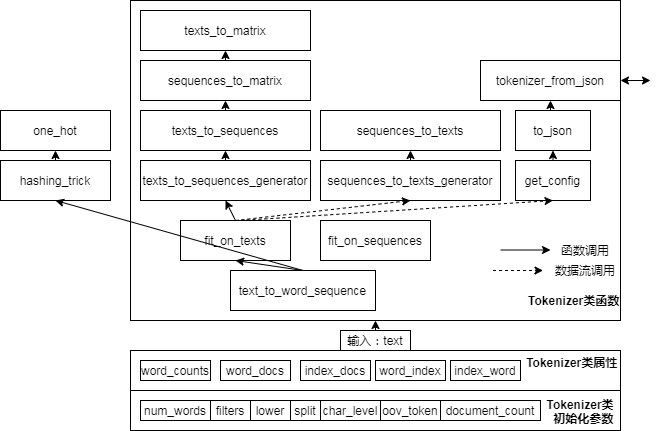

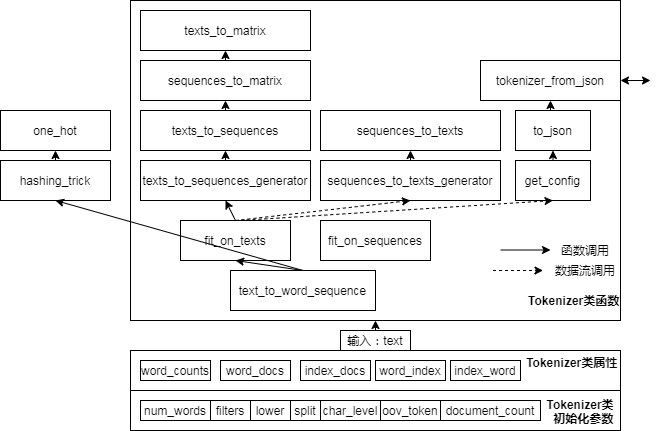

Анализ исходного кода предварительной обработки текста Keras

Keras — предварительная обработка текста :

Анализ исходного кода предварительной обработки последовательности Keras

Word2Vec

- Понимание модели Skip-Gram в Word2Vec

- Реализация модели Skip-Gram на основе TensorFlow - статья Тянь Юсу

- Учебное пособие по Word2Vec — Модель Skip-Gram

- Учебное пособие по Word2Vec, часть 2. Отрицательная выборка

- Учебное пособие по встраиванию слов Word2Vec в Python и TensorFlow

- word2vec_basic анализ исходного кода tensorlflow

- Учебное пособие по Word2Vec Keras

- keras_word2vec@adventures-in-ml-код

Безопасность

технология безопасности

лазейки

- Компиляция полезной нагрузки библиотеки уязвимостей Wuyun и вспомогательного плагина Burp.

- boy-hack/wooyun-полезная нагрузка

- Взгляд исследователя на исследования уязвимостей в 2010-е годы

Исследование уязвимостей: Текущее состояние и тенденции исследования уязвимостей за последние 10 лет : 1. В эпоху пост-ПК целостность потока управления стала новым базовым механизмом защиты системной безопасности. 2. Неожиданные функции аппаратной безопасности и уязвимости аппаратной безопасности. 3. Молодое вино в старых бутылках, безопасная конструкция мобильных устройств позволяет совершать обгоны в поворотах. 4. Борьба за входы в сеть обостряется. К входам в сеть относятся: браузеры, сопроцессоры Wi-Fi, модули базовой полосы, Bluetooth, маршрутизаторы, устройства обмена мгновенными сообщениями, социальное программное обеспечение, почтовые клиенты, традиционные ПК и серверы. 5. Автоматизированный поиск и использование уязвимостей все еще нуждается в совершенствовании.

Веб-безопасность

- Статья, дающая вам более глубокое представление об уязвимостях: уязвимости XXE.

Уязвимость XXE : Принцип XXE: вызов внешних объектов, использование XXE: использование общих объектов, объектов параметров, внешних объектов, внутренних объектов для чтения файлов, определение хоста и порта в интрасети, RCE в интрасети (поддержка ожидаемого расширения требуется в соответствии с PHP) ) - Техники внедрения Mysql без запятых

Атаки путем внедрения : внедрение sql, внедрение xml (язык разметки, структурно представляющий данные через теги), внедрение кода (класс eval), внедрение CRLF (rn). Внедрение MySQL: используйте комментарии для обхода пробелов, используйте круглые скобки для обхода пробелов, используйте такие символы, как %20 %0a, для замены пробелов в запросе на объединение, используйте объединение для обхода фильтрации запятых, select id,ip from client_ip where 1>2 union select * from ( (select user())a JOIN (select version())b ); Используйте select case when(条件) then 代码1 else 代码2 end , чтобы обойти фильтрацию через запятую, insert into client_ip (ip) values ('ip'+(select case when (substring((select user()) from 1 for 1)='e') then sleep(3) else 0 end)); - [CRLF Использование уязвимостей внедрения и анализ примеров]([https://wooyun.js.org/drops/CRLF%20Injection%E6%BC%8F%E6%B4%9E%E7%9A%84%E5% 88%A9%E7%94%A8%E4%B8%8E%E5%AE%9E%E4%BE%8B%E5%88%86%E6%9E%90.html](https://wooyun.js .org/drops/CRLF Использование уязвимостей внедрения и пример анализа.html))

CRLF — это аббревиатура «возврат каретки + перевод строки» (rn). Заголовок HTTP и тело HTTP разделены двумя CRLF. Внедрение CRLF также называется разделением HTTP-ответа или сокращенно HRS. X-XSS-Protection:0 отключает стратегию защиты браузера для отраженной фильтрации XSS. - Эксплуатация уязвимостей SSRF и борьба с getshell (выбрано)

- Краткое описание нескольких методов обхода фильтрации (ограничений IP) при уязвимостях SSRF

SSRF : использовать 302 jump (xip.io, короткий адрес, самописный сервис); перепривязка DNS (обход ограничений IP); использовать задачу парсинга URL: http://[email protected]/ через различные протоколы, отличные от HTTP; - Краткое описание методов обхода SSRF

SSRF : используйте @; используйте специальный доменное имя xip.io; используйте разрешение DNS (установите запись A для доменного имени); - ThinkPHP 5.0.0~5.0.23 Анализ уязвимостей RCE

- Краткий анализ кодировки символов и внедрения SQL в аудите «белого ящика» (отлично, изучено)

Атака-инъекция, основанная на кодировке символов : китайский символ в кодировке gbk занимает 2 байта, а китайский символ в кодировке utf-8 занимает 3 байта. Широкая инъекция байтов использует преимущества mysql. Когда mysql использует кодировку gbk, она будет считать, что два символа — это один китайский символ (в gbk предыдущий код ascii должен быть больше 128, чтобы достичь диапазона китайских символов; кодировка Диапазон значений gb2312: старший бит 0xA1-0xF7 , младший бит 0xA1-0xFE и 0x5c , не находится в нижнем битовом диапазоне, поэтому 0x5c не является кодировкой в gb2312, поэтому он не будет использоваться. Распространите эту идею на все многобайтовые кодировки, пока нижний битовый диапазон содержит кодировку 0x5c . можно выполнить широкую байтовую инъекцию). План защиты первый: mysql_set_charset+mysql_real_escape_string с учетом текущего набора символов соединения. Второй план защиты: установите character_set_client значение binary (двоичный), SET character_set_connection=gbk, character_set_results=gbk,character_set_client=binary . Когда наш MySQL получит данные клиента, он подумает, что его кодировка character_set_client , а затем изменит ее на character_set_connection , а затем введет конкретную таблицу и поле, а затем преобразует ее в кодировку, соответствующую полю. Затем, когда результаты запроса будут сгенерированы, они будут преобразованы из кодировки таблицы и поля в character_set_results и возвращены клиенту. Поэтому, если мы установим character_set_client binary , не будет проблем с широкими байтами или многобайтовыми данными. Все данные передаются в двоичной форме, что позволяет эффективно избежать внедрения широких символов. Проблемы также могут возникнуть при вызове iconv после защиты. При использовании iconv для преобразования utf-8 в gbk метод использования —錦' , поскольку его кодировка utf-8 — 0xe98ca6 , а кодировка gbk — 0xe55c , что в конечном итоге становится %e5%5c%5c%27 , два %5c . ' представляют собой нечетное число, ' выйдет за пределы ограничения. Почему錦' не можем использовать этот метод? Согласно правилам кодировки utf-8, (0x0000005c) не будет отображаться в кодировке utf-8, поэтому будет сообщено об ошибке. - Проблемы безопасности, вызванные клиентскими сеансами

- Взгляд на DAST, SAST и IAST в одной статье — краткое обсуждение сравнения технологий тестирования безопасности веб-приложений (изучено)

- Поговорим о SAST/IDAST/IAST

- Введение в методы подключения PHP и способы атаки PHP-FPM

- Запрос GET для получения флага — описание XCTF 2018 Final PUBG (WEB 2)

Тестирование на проникновение

- Набор практических вопросов для собеседования по тестированию на проникновение. Функции выполнения кода:

eval、preg_replace+/e、assert、call_user_func、call_user_func_array、create_function ; функции выполнения команд: system、exec、shell_exec、passthru、pcntl_exec、popen、proc_open , за исключением атрибута onerror; Кроме того, есть ли другой способ получить путь администратора? src указывает файл удаленного сценария для получения реферера. - Набор практических вопросов для собеседования по тестированию на проникновение, вы это знаете?

- Мой опыт прохождения собеседований, тестирование на проникновение

Аудит кода

- Аудит Java-кода – поэтапное продвижение

Безопасность данных

- NO.27 Разговор о безопасности данных Технологии и эпоха больших данных, данные являются основным активом многих компаний . Традиционные границы безопасности размыты, нам нужно предположить, что наша граница нарушена, и в то же время иметь глубокую защиту; возможности по обеспечению безопасности информации. Поэтому, укрепляя традиционные методы безопасности, мы должны сосредоточить внимание непосредственно на самих данных. Именно это и делает безопасность данных. Прежде чем сделать это, есть предпосылка: мы должны знать, что безопасность по-прежнему служит бизнесу (в большинстве случаев корпоративной безопасности бизнес > безопасность), поэтому необходимо взвесить безопасность и удобство использования. В настоящее время меры, обычно используемые предприятиями, в основном включают: классификацию данных, управление жизненным циклом данных, снижение чувствительности и шифрование данных, а также предотвращение утечки данных.

- Построение системы безопасности корпоративных данных в Интернете

Облачная безопасность

- Облачная безопасность, что это такое?

Существует три основных направления исследований в области облачной безопасности: безопасность облачных вычислений, облачность инфраструктуры безопасности и услуги облачной безопасности. Сотрудничество безопасности данных также упоминается в будущих тенденциях развития облачной безопасности, что указывает на то, что независимо от того, какой сценарий данные находятся в центре безопасности. Службы облачной безопасности можно рассматривать как повара приготовления пищи (PPT от CDXY), облачные вычисления (энергия), алгоритмы (инструменты), данные (сырье), инженеры (повара), какой тип риса может быть сделан (службы безопасности, которые могут быть предоставил) ) - Будущее облачной безопасности (длинная углубленная статья)

Написание Идеи : Тенденции рынка облачной безопасности -«Основные продукты облачной безопасности (продукты безопасности облачной платформы и сторонние продукты облачной безопасности CWPP, CSPM, CASB) -« Комбинация облачной безопасности и SD -WAN -»Cloud Native (DevOps, непрерывные Доставка, микросервисы, контейнеры) Безопасность.

другой

- Информация о безопасности: Enterprise Labs, сообщества безопасности, группы безопасности, инструменты безопасности и т. Д.

инструменты безопасности

Сканирование уязвимости

- Сканирование уязвимости с использованием рентгеновского прокси -режима

Исследования безопасности

Удаление APT

- Обнаружение APT на основе машинного обучения

Модель обнаружения APT : в этой статье предлагается модель обнаружения APT, обнаруживая несколько ссылок в жизненном цикле APT, корреляции событий тревоги в каждой ссылке и использования машинного обучения для обучения модели обнаружения. Это немного похоже на мою идею. Цель этого состоит в том, чтобы полностью описать набор событий безопасности в подходящем сценарии, снизить ложную положительную скорость, повысить точность и избежать проблем пропущенных негативов и ложных срабатываний, вызванных традиционным обнаружением с одной связкой. Тем не менее, в этой статье также есть некоторые проблемы, такие как отсутствие источников данных APT.

Вредоносные образцы

- Используйте машинное обучение, чтобы обнаружить http злонамеренный внешний трафик (отлично)

Злоусовеченное http -внешнее обнаружение трафика : Общая идея : 1. Сбор данных , запустить вредоносные образцы в песочнице, собирать злонамеренный трафик, вручную отличать вредоносное движение от белого трафика, а затем классифицировать вредоносное движение в семьи на основе интеллекта угроз. 2. Анализ данных (инженерная инженерия): для сходства злонамеренного внешнего трафика той же семьи вы можете рассмотреть возможность использования алгоритма кластеризации для группировки трафика одной и той же семьи в одну категорию, извлечь их общие черты, формировать шаблон, а затем Используйте шаблон, чтобы обнаружить неизвестный трафик. 3. Алгоритм: Фаза обучения : извлечь http внешнего трафика подключения-> Извлечь поля заголовка запроса ---> Обобщение ---> Расчет сходства ( Веса для конкретного поля в заголовке запроса, а затем рассчитайте сходство ) ---> Иерархическое Кластеризация ---> генерировать злонамеренный шаблон внешнего трафика (объединение этого поля в кластере используется в качестве значения этого поля в шаблоне). Стадия обнаружения : неизвестный http Внешний трафик ---> Извлечь поля заголовка запроса ---> Обобщение ---> Сопоставление с вредоносными шаблонами ---> Определить, превышает ли сходство порог (определение порога) - Строительство платформы автоматического анализа мухловодов с кукушкой

- Среда анализа вредоносных программ

- Играя с кукушкой

Песочница кукушки: я столкнулся с множеством подводных камней в процессе построения среды анализа вредоносных образцов. PY в папку запуска; На физическом хосте Windows 10 установлен с VMware, VMware установлен с UBUNTU16, UBUNTU16 устанавливается с VirtualBox и сервером Cuckoo, а VirtualBox установлен с Windows7 в качестве агента. - Резюме ресурсов для анализа злонамеренных образцов

Бороться с машинным движением

- Отчет Bad Bot 2018

Трафик боевых машин : конфронтация безопасности способствовала эволюции методов атаки и вступила в стадию автоматического конфронтации Машинный трафик генерируется, в то время как вредоносные сканеры и другие злонамеренные скалеры имитируют обычные запросы пользователей, чтобы генерировать трафик вредоносных машин. без головы. Браузер, более продвинутые могут имитировать движения мыши и клики. Машинный трафик можно различить в зависимости от сетевой среды (Amazon ISP, центры обработки данных, глобальные хостинговые поставщики), используемых инструментов (браузеры машинного трафика, как они замаскировать себя как Chrome, Firefox, Internet Explorer, Safari), и имитируют ли они человека. Взаимодействие, такие как траектории мыши и клики. После того, как они обнаруживают наши попытки остановить их, усовершенствованные APBS в злонамеренных машинах становятся постоянными и адаптивными, выполняя мультимодальные преобразования. Защита: Поймите наши операции и цели противника. Подавить устаревшие поставщики услуг; Неудача входа в систему;

Злоусоверное обнаружение URL

- Обнаружение вредоносных URL -адресов

После прочтения внутренних алгоритмов безопасности и материалов анализа данных безопасности до конца они начали обращать внимание на зарубежные страны и отслеживать процесс разработки приложений иностранного машинного обучения в области безопасности сети. Принимая обнаружение URL в качестве примера, можно получить много применимых сценариев, в том числе злонамеренное обнаружение веб -страницы, злонамеренные мероприятия по общению и злонамеренное веб -программное обеспечение. - Помимо черных списков: научиться обнаруживать вредоносные веб -сайты из подозрительных URL -адресов

Используйте вредоносное обнаружение URL в качестве дополнительного метода для обнаружения вредоносного веб -страницы. ДАННЫЕ: Образцы с открытым исходным кодом. Никаких признаков, анализа и сравнения каждой подкатегории. Эта модель не имеет характеристик; В конце концов, это была статья, написанная десять лет назад. - Определение подозрительных URL-адресов: применение крупномасштабного онлайн-обучения

- Использование функции ковариации в высокомерном онлайн-обучении

Красная команда

- Практика и мышление Red Team от 0 до 1 (выучено)

Определение Красной Команды ---> Цель красной команды (изучение и использование ТТП известных реальных злоумышленников для нападения, оценки эффективности существующих защитных возможностей, выявлять слабые стороны в системе обороны и предложить конкретные контрмеры, использовать реальные и эффективные моделируемые атаки Чтобы оценить потенциальное влияние на бизнес, вызванное вопросами безопасности) ---> Кому нужна красная команда ---> Как работает Red Team (Основная композиция: резерв знаний, инфраструктура, возможности технических исследований; рабочий процесс: полное сценическое моделирование атаки, поэтапная атака симуляция; Количественная оценка и оценка команды (охват известных TTP, скорость обнаружения/время обнаружения/стадия обнаружения, скорость блокировки/время блокировки/этап блокировки)-> Рост и улучшение Red Team (обучение среды моделирования, анализ уязвимости и технические исследования, внешняя коммуникация и обмен) - Резюме ATT & CK APT Organization TTPS

- ATT & CK Полная платформа атака

- Резюме отчетов по анализу реальной организации APT

ВАФ

- Техническое обсуждение |.

- Используйте кусочек передачи, чтобы победить все WAFS

- Обход WAF с уровня протокола HTTP и уровня базы данных

- Четыре уровня исследований атаки и обороны WAF: обход WAF

- Некоторые знания о WAF

Обнаружение аномалий

- N Методы обнаружения аномалий (изучен)

Одним из трудностей в обнаружении аномалии является отсутствие наземной истины. От временных рядов (скользящая средняя, годовой и месяц на месяц, STL+GESD), статистика (расстояние махаланобиса, ящик), угол расстояния (KNN), линейный метод (разложение матрицы и снижение размеров PCA), распределение (Относительная энтропия KL обнаруживает аномалии с таких углов, как дивергенция, тест хи-квадрат), деревья, графики, поведенческие последовательности и контролируемые модели (которые могут автоматически объединять больше функций, таких как GBDT). - Алгоритм обнаружения машинного обучения-аномали (1): изоляционный лес

- Алгоритм обнаружения машинного обучения-аномали (2): локальный фактор выброса

- Алгоритм обнаружения машинного обучения-аномали (3): анализ основных компонентов

- Что такое одноклассная машина поддержки (один класс SVM)?

- Алгоритм обнаружения аномалии изоляция

- Аномалия добыча, изоляционный лес

- Первая попытка обнаружения аномалий

- Интеллектуальный мониторинг аномалий данных временных рядов, работающих на машинном обучении

- Исключения добычи в массовых журналах работы и технического обслуживания

- Предварительная обработка данных идентификация

- Предварительное исследование применения аномального обнаружения и контролируемого обучения в обнаружении аномалий

- Каковы общие алгоритмы «обнаружения аномалий» в интеллектуальном анализе данных? - тонко настроенный ответ - Zhihu

1. Ввести общие алгоритмы и эксперименты по обнаружению аномалий; 1.1) Статистика и модели вероятности: распределение гипотез и тестирование гипотез, одномерная и многомерная, независимость от объекта и корреляция признаков, евклидовое расстояние и расстояние махаланобиса; Евклидовое расстояние и расстояние махаланобиса, PCA и мягкий PCA и одноклассный SVM; 1.2) Проверьте связь между алгоритмами из границы решений экспериментального графа результатов. 2.1) Сравнение эффектов обнаружения модели, изоляционные леса и KNN работают стабильно; 3.1) Объем данных и размеры данных также оказывают влияние на накладные расходы алгоритма. Изоляция более подходит для высокомерных пространств. 4.1) Экспериментальные результаты приносят идеи для выбора модели обнаружения аномалий: KNN и MCD для малых и средних наборов данных являются относительно стабильными, а изоляционные леса для средних и крупных наборов данных стабильны; Как PCA и MCD; 4.2) Для новой проблемы обнаружения аномалий вы можете выполнить следующие шаги для анализа: A. Понять данные, распределение данных и распределение аномалии и выбрать модель на основе предположений; , если это так, это должно быть, это не может быть потрачено впустую; Алгоритм выбора точек; Характеристики аномалий часто меняются. Ручные правила по -прежнему очень полезны, не пытайтесь заменить существующие правила на стратегии данных за один шаг. - Расчесывание |

- Обнаружение аномалий Изоляция леса и визуализация

- Обнаружение аномалии с прогнозированием временных рядов

Цифры и безопасность

- Figure/Louvain/DGA Random Talk График несет топологическую информацию, а топологическая информация может рассматриваться как характерное измерение. Ключевой точкой алгоритма Лувена является вес края графика, который требует особого изучения в конкретных сценариях атаки и защиты. IP, которые посетили доменные имена A и B одновременно. Master Cdxy реализовал эту логику с помощью SQL.

- Алгоритм обнаружения сообщества-предварительное исследование по алгоритму быстрого разворачивания (гневина)

- DGA Odyssey Pdns, управляемый DGA -анализ DGA

- Графические вычисления узнали о реализации базовой безопасности: реализации графиков в обнаружении вторжений, реагировании на вторжение, интеллекту для угроз и UEBA. Обнаружение вторжения: направление развития обнаружения вторжений предприятия и история разработки возможностей анализа данных. Ответ вторжения: проблемы, решаемые во время процесса (полнота и богатство журналов, корреляционный анализ массовых данных и длительных окон, конструкция в реальном времени и запрос графиков, взаимодействие и визуализация). UEBA: Разработка облачного доверия и нулевого доверия -«Безопасное по умолчанию -» Получение учетных данных для доверенных сервисов, атаки «Цепочка поставок» -«Обнаружение вторжений, основанное на анализе и профилировании поведения». Резюме: Проблемы с бизнесом -> Проблемы с данными.

ИИ и безопасность

- Компиляция учебных материалов для сценариев безопасности, алгоритмов безопасности на основе искусственного интеллекта и анализа данных безопасности

- На пути к конфиденциальности и безопасности систем глубокого обучения: опрос

Поверхность атаки безопасности ИИ : с точки зрения данных и моделей на этапе обучения и фазе тестирования, атаки включают отравление данных и состязательные образцы, извлечение модели и инверсию модели и т. Д. - Интеллектуальное обнаружение угроз: платформа обнаружения машинного обучения на основе искры

Строительство безопасности предприятия

Безопасное развитие

- Строительство автоматической платформы автоматического обнаружения безопасности (Web Black Box)

- Возьмите вас с прочтением анализа исходного кода Kunpeng Artifact

Тестирование безопасности

- Планируйте создание системы контроля рисков и раннего предупреждения

Контроль риска по безопасности бизнеса : быстро обнаруживает аномалии и точно определяет риски. Откройте для себя ненормальные фрагменты и сущности через изменения в основных показателях и обнаружите все сущности под аномальным кластером с помощью методов кластеризации; - Путешествие перехода от традиционной безопасности на область контроля рисков и обсуждение тенденций в черной отрасли и индустрии контроля рисков

Борьба с риском безопасности : борьба в области контроля рисков становится все более жесткой. .. С судебным разбирательством правительственных презентаций на чернокожих и серых продуктах, крупные компании будут обращать внимание на возможности продукта и законность соответствия поставщикам контроля рисков в будущем. - Подготовка инженера модели контроля риска-Техническая глава

- Практика модели контроля рисков-конкурс алгоритма контроля риска «Волшебное зеркало».

- Метод идентификации пользователя управления рисками

- GitHub: Сладеша

- Несколько алгоритмов идентифицируют ненормальные пользователи, такие как начинка учетных данных и мошенничество с купонами

- DNS Tunnel Covert Communication Experiment && пытается воспроизвести векторизационную векторизацию. Обнаружение режима мышления

- HIDS для строительства безопасности предприятия

- Обеспечение безопасности IDC: распределенная конструкция архитектуры кластера HIDS

- Агенты с открытым исходным кодом Dianrong Hids --- легкая система HIDS

- Строительство безопасности предприятия-некоторые идеи о разработке системы склонов на основе агента

Система обнаружения проникновения вторжений-хост : систематическая практика Meituan заслуживает изучения. Из описания спроса, менеджер продуктов выдвигает спрос -> анализирует спрос, суммирует характеристики, которые архитектура продукта должна соответствовать -> техническим трудностям, анализирует технические проблемы, с которыми сталкиваются -> Дизайн архитектуры и выбор технологий -> Распределенная кластер HIDS Архитектурная диаграмма -> Выбор языка программирования -> Реализация продукта. - Метод обнаружения туннеля ICMP и реализация на основе статистического анализа

Продукты безопасности

- Соберите несколько отличных проектов безопасности с открытым исходным кодом, чтобы помочь практикующим специалистам по обеспечению безопасности в создании возможностей безопасности предприятия (изученные) продукты безопасности с открытым исходным кодом : включая управление активами, разработку безопасности, автоматизированный аудит кода, операция и техническое обслуживание безопасности, хост бастионов, HIDS и анализ сетевого трафика , Honeypot, WAF, Enterprise Cloud Disk, Система фишинга, мониторинг GitHub, контроль риска, управление уязвимостью, Siem/Soc.

Безопасная операция

- Что я понимаю в операциях безопасности

Компании платят за результат, а не знания . Операции безопасности ориентированы на решение проблем. Основные обязанности и требования к навыкам для операций по безопасности: безопасность , исследования и разработки работы; - Давайте поговорим о том, почему безопасные операции: риски безопасности визуализируются , и появляется внешний вид;

Что и как безопасные операции: захватите основные противоречия и вторичные противоречия и старайтесь изо всех сил решить их.

Управление безопасностью

- Выпуск Enterprise Security Construction Skill Tree v1.0 включает в себя шесть частей: описание, концепция безопасности, управление безопасности, общие навыки, профессиональные навыки и высококачественные ресурсы.

Думайте в безопасности

- Поговорите о направлении разработки безопасности интернет -предприятий

Направление безопасности предприятия : от более мелкого до глубины, оно разделено на четыре цели: 1. Полученные технические исследования и технологии. 2. SDL не может быть на 100% безопасным, поэтому вторая цель состоит в том, чтобы включить все известные и неизвестные атаки быть обнаруженными в первый раз, и быстро предупредили и отслеживались. Проблемы: Массовые данные и сложные требования: супер компьютерная мощность и трехмерные модели. 3. Третья цель - обеспечить безопасность основной конкурентоспособности компании и углубиться в функции каждого продукта, чтобы лучше направлять привычки использования пользователей в Интернете. 4. Последняя цель - иметь возможность наблюдать изменения во всей тенденции интернет -безопасности и обеспечить раннее предупреждение о рисках в будущем. Когда вы делаете безопасность в интернет -компании, вы должны иметь воображение и уделять пристальное внимание развитию других технических областей. быть сделанным. - Продвижение защиты через нарушение: мысли о строительстве корпоративной голубой армии

- Двухлетняя обучение в области безопасности Чжао Яна |

Объекты Scope (бизнес компании, проблемы и потребности в безопасности (глубокая оборона, собственная безопасность цепочки поставок, расширение возможностей защиты сторонних сторон)) ---> Постановка целей (текущая установка спроса и будущее развитие) ---> Проблемы (по всей команде Стек (структура знаний и навыки, соответствующие основному бизнесу), инженерные возможности, возможности управления) ---> разложение Система безопасности (Сэмпжанизация по строительству безопасности в общих областях: безопасность НИОКР, безопасность ИТ, безопасность инфраструктуры, безопасность данных, безопасность терминала, безопасность бизнеса, конфиденциальность и соблюдение безопасности) ---> Внедрение и реагирование (структура управления безопасностью, сравнительный анализ (реальная реализация Способность, демонстрация не считается этой способностью), исследования безопасности). В целом, это техническое видение полного стека (стремиться к повышению уровня навыков до уровня технического видения) + возможности управления безопасностью.

Архитектура безопасности

Красно-синее противостояние

- [Красная и синяя конфронтация] Строительство команды безопасности голубой армии для крупных интернет -предприятий (изучено)

Почему красная и синяя конфронтация : проверьте систему защиты безопасности предприятия;

Какова красная ставка : Покрытие атаки;

Как конфронтация красного синего : симулировать APT ---> Синяя команда должна разработать систематическую базу знаний и библиотеку оружия методов атаки ---> ATT && CK Matrix Framework.

Проблемы в красно-синем противостоянии с эффективностью/выгодой;

Будущее конфронтации красного цвета : многоуровневая и многокачественная голубая армия; - Строительство красного синего противостояния в эпоху безопасности киберпространства (в приложении есть статьи, связанные с конфронтацией красного синего цвета)

Фактический бой - единственный критерий для тестирования возможностей защиты безопасности . Тестирование проникновения подходит для начальной стадии строительства системы безопасности предприятия или стадии истощения, а конфронтация красного синего-это обновленная версия тестирования на проникновение. Система строительства безопасности . /Peeping и другие поля с точки зрения безопасности киберпространства .

Интрасетная безопасность

- Интранет -безопасная моделирование атаки и практика правила обнаружения аномалий

Идея письма : Сбор внешней информации -> Прорывное прорыв -> Сбор информации, эскалация привилегий -> Поддержание привилегий -> Сбор информации, извлечение учетных данных -> Боковое движение -> Кража данных -> Следы очистки.

Безопасность данных

- Tencent Security запускает «Карту возможностей безопасности данных на уровне предприятия»

Написание идей : Карта возможностей безопасности данных включает в себя шесть основных аспектов: возможности управления активами данных и контроль, возможности работы по безопасности данных, возможности управления безопасностью бизнеса и управление безопасностью бизнеса, возможности управления и контроль за средой поддержки данных, управление безопасностью и управление безопасностью данных и обслуживание Возможности и возможности восприятия безопасности данных.

Новая технология и новая безопасность

Обзор

- Модернизация приложений и смена безопасности осталось в цифровом преобразовании

Написание Идеи : Новая инфраструктура -> Цифровая трансформация -> Традиционная информация сталкивается с проблемами -> Модернизация приложений, управляемая бизнесом -> Cloud Native, контейнеризация, DevOps, микросервисы приложений, оркестровки и другие новые технологии -> Архитектура модернизации приложений -> Эндогенная безопасность (все -Восприятие, достоверность, полное вмешательство в безопасность и безопасная работа облачной сети).

облачный родной

- Интерпретация облачной сети прокси -сервера MOSN Technology Technology |

Идея письма : сервисная сетка-> ISTIO-> PROMY-> Network Proxy-> MOSN-> Эффективный и прозрачный угон трафика. Проблема: поглощение трафика. Решение проблем: адаптация среды, управление конфигурацией, производительность плоскости данных. - Облачное нативное обнаружение тренда обнаружения вторжений

Идея письма : диверсификация активов, фрагментация обслуживания, промежуточное программное обеспечение, безопасность инфраструктуры по умолчанию -> «бизнес -ориентированный» обнаружение вторжения, поведенческий анализ станет основной возможностью. - Ван Ренфей (Avfisher): Red Teaming для Cloud (Облачное нарушение и защита) (Марк)

Доверенные вычисления

- Zhang OU: Цифровая банковская сетевая практика доверенной сети

Написание идей : Основная проблема: глубокая защита на уровне сети. Зачем сделать это (вызов) -> Идеи и планы по реализации -> Проблемы и мысли в процессе . - HE YI: Дорога к практике нулевого доверия архитектуры безопасности

Основная точка : ядром нулевого доверия является создание цепочек доверия, таких как пользователи + устройства + приложения, безопасная и непрерывная динамическая проверка и сужение поверхности атаки. Работа: сетевой шлюз, шлюз хоста, шлюз приложения, Soc .

DevSecOps

- «Безопасность требует участия каждого инженера»-Философия и мышление (Марк)

безопасное развитие

личное развитие

интервью

- Интервью по безопасности, стажировки и т. Д.

Интервью : Didi, Baidu (2), 360 (2), Alibaba (6), Tencent (3), Bilibili, Huawei, Tonghuashun, Mogujie. Вообще говоря, крупные парни настолько сильны, что большинство их выборов - отдел безопасности партии А. Насколько я понимаю: после прочтения интервью и вопросов, задаваемых крупными парнями, оно действительно разнообразно, включая ориентацию бин, ориентацию на безопасность данных, ориентацию на работу безопасности и т. Д. Не могу жестко скопировать их. - 2018 весна по безопасности на подборе найма после стажировки

- Tencent 2016 года стажировок, полученные на режиме стажировки, объяснение ответов на письменный тестовый тестовый пост.

Письменный тест : разработка безопасного веб-аутентификации Решение: Фронт-Энд: код проверки + csrf_token + генерировать случайные числа на основе шифрования TimeStamp; , порт, протокол); - Интервью на должности технологий безопасности в крупных компаниях

Интервью : Основы технологии безопасности ---> Детали проекта (глубина знаний, подавляющая интервьюера в области знаний, не позволяя интервьюеру задавать подробные вопросы) ---> Как справляться с сложными вопросами (знания и когнитивные знания и отраслевые когнитивные Способность, как правило, не отклоняется от области знаний и требует ежедневного чтения и мышления) ---> Промышленность углубленные когнитивные способности и планирование карьеры - Какова текущая ситуация внутренних рефералов для стажеров Alibaba в 2019 году? - Ответ Zuo Zuo Vera - Zhihu (изучен)

- Десять лиц Али, семь лиц заголовков, как вы думаете, я вошел в Али?

Интервью : Java версия отличного опыта собеседования, обязательна для Java. - Книга мечей и вражды: я и Алибаба (слишком сильная)

- Вопросы интервью на подборе безопасности (изучены)

Написание идей : тестирование на проникновение (веб -направление), исследования и разработки безопасности (направление Java), операции безопасности (направление аудита соответствия), Архитектура безопасности (направление управления безопасностью)

Дополнительное обучение : CRLF, различия, преимущества и недостатки симметричного шифрования и асимметричного шифрования, процесс взаимодействия HTTPS, политика происхождения, перекрестные запросы. - Как выглядит хорошее резюме для безопасного набора?

- Набор безопасности: текущая ситуация с отраслью безопасности

- Основные качества специалистов по безопасности для набора безопасности

Письменная идея: базовое качество = базовая способность (самостоятельное + независимое обучение) + профессиональная способность (атака проникновения и разработка защиты + программного обеспечения). Усовершенствованные качества = интеллект (IQ + Эмоциональный интеллект) + Храбрость и оптимизм + самоанализ . - Процесс интервью для безопасного набора теперь ленив, и это будет стоить дороже, чтобы компенсировать это позже.

- Инженер по безопасности 2019 года

Написание идей : Старый трек и новое путешествие - «Индустрия исследователя или последователя -« Прозрачный обмен информацией отрасли - «Добавьте немного соли в жизнь».

карьерный рост

- Самоультификация исследователей безопасности

- Самосовершенствование исследователей безопасности (продолжение)

- Обсуждение направления развития сотрудников службы безопасности

Партия Асфера А. - Значение существования практиков безопасности

Личное развитие : цель состоит в том, чтобы помочь повышенной производительности решить проблемы безопасности. Проблема безопасности - это проблема доверия (поддержка доверия, поддержка происхождения), наука, которая изучает конфронтацию (конфронтация между людьми) и проблема вероятности (архитектура безопасности). Безопасность - это прикладная наука. , включая машинный интеллект и технологии блокчейна. - Несколько личностей команды безопасности на предприятии

团队发展:安全团队应该以服务者和协作者的身份,用专业的安全能力给出一类安全问题的解决思路和方案并解决,防止安全问题发生多次。

行业发展

安全格局

- 最新统计2005-2017年国内科研单位在国际安全顶级会议中发表文章量统计

- 从内容产出看安全领域变化

技术格局:企鹅等互联网巨头开始进行流量封锁,对安全从业人员影响很大,爬不到数据,api又有限,只能上升到app hook了;技术上安全分析、数据挖掘、威胁情报的比重越来越重, AI已经不仅仅是噱头了,智能安全势不可挡;安全的职业发展方面,越来越多大佬们开始转型业务安全、数据安全。 - 网络安全行业竞争格局浅析

市场格局:基础安全防护(传统安全防护能力),中级安全防护(海量数据建模与分析能力),高级安全防护(云端威胁情报与分析能力),中高级安全防护市场广阔。此外,全文在多处凸显了人工智能技术,智能安全开始迈入开悟之坡了吗? !半数以上的人看好智能安全,也有人不看好智能安全,未来会怎么样,让我们拭目以待! - ZoomEye 网络空间测绘——委内瑞拉停电事件对其网络关键基础设施和重要信息系统影响

- 2020安全工作展望

Logic of writing : Major events in 2019 : HW action changes safety from implicit to explicit, low frequency to high frequency, exposes problems, and promotes management to pay attention to safety. This is the background; Classification Protection 2.0 safety compliance is becoming more stringent . 2019大变化:领导重视了;实战化了。 2020甲方安全关注技术点:安全运营(覆盖率和正常率等指标、是否有验证思路:能否在一定时间内主动发现安全措施失效)和安全资产管理(CMDB、主机上数据、流量、扫描、人工添加)。 2020关注“人”的需求。 2020展望行业:甲方安全团队组织架构会发生剧烈变化,安全团队能否承受变化;甲乙两方相处之道;安全黑天鹅事件越来越多。

安全产品

- C端安全产品的未来之路

C端安全产品:移动端安全产品是否会像前几天PC端安全产品一样迎来春天?PC时代windows是一家独大的完全开放的平台,这让第三方安全公司能够在平台和用户之间产生价值的空间足够的大,但在移动端,安卓开始封闭,就不好说了。传统安全软件围绕病毒和欺诈,而围绕个人信息安全的C端安全产品有一线生机。 - 下一座圣杯- 2019

API安全:应用安全的发展:2015年预测,数据是新中心,身份是新边界,行为是新控制,情报是新服务。基础设施演进->交付方式的改变。2015年,应用安全领域的WAF产品是良机,由市场决定。新形势与新机遇:微服务、Serverless、边缘计算。市场中的交付方式发生变化。跨细分领域且跨基础设施:API安全横跨应用安全、数据安全和身份安全三大领域。API使用场景广泛,需要产品有全面覆盖多种不同基础设施的能力。

данные

数据体系

- 数据分析师如何搭建数据运营指标体系? - 张溪梦Simon的回答

Core point : Collaboration process empowerment : Implementing the data-driven XX indicator system construction process requires cross-team collaboration. The processes include: demand collection, program planning, data collection, collection program evaluation, data collection and data verification online, and effect evaluation .规划数据指标体系的两个模型:OSM和UJM。 OSM强调业务目标,UJM强调用户旅程。指标分级体系:一二三级指标联动。 - 如何在企业中从0-1建立一个数据/商业分析部门?(学到了)

部门的定位和价值——>里程碑设计——->团队搭建——->构建IT数据——->前期管理。

定位和价值是一个部门立足公司的根本:做报表的部门VS做战略的部门;业务其他公司的定位和公司内其他部门的认可;一定要会放大部门的价值和一定要走高层路线。

设立长期目标并拆解里程碑:公司业务目标--->公司战略--->部门目标--->部门里程碑--->工作计划;设立里程碑的技巧?借势、共赢、取巧、筑基;借老板势,寻找1-2个老板的痛点问题解决;寻找利益相同的部门共建共赢;取巧摘已有的“桃子”;筑基数据链路梳理、数据清洗、系统互联、数据仓库设计、数据集市设计。

基于里程碑进行团队搭建:切忌一步到位;审慎拉帮结派;遇到人才不可错过;学会“画饼”;注意团队文化建设。

构建公司的数据IT能力:搭建基础且通用的数据流框架:应用层、归集层、加工层、分析层、展示层; 同时根据各种数据库选型指标选择对应的数据库存储产品,数据库选型指标比如容量、水平扩展性、查询实时性、查询灵活性、写入速度、事务、数据存储、处理数据规模、列扩展性。在搭建数据框架中需要注意的点是:需要实现公司级别的业务数据架构。基于业务对整个公司的数据进行体系化的梳理,任何的业务变化都会体现在数据之上,实现数据充分体现业务现状的目的。要完成这一步的关键是完成公司级别的主数据管理:明确各项数据的业务含义和口径、明确每个数据的职责单位、打通数据链路,推动数据共享。

引领团队走向胜利:做“排长”而不要做“军长”;让合适的人做合适的事;明确规则,及时兑现。

数据分析与运营

- 数据分析与可视化:谁是安全圈的吃鸡第一人(学到了)

数据分析与可视化:收集数据集--->观察数据集--->社群发现与社区关系--->玩家画像。 - 请分享一下数据分析方面的思路,如何做好数据分析?

核心点:数据分析的问题:业务的数据分析指标体系(点线面体)。数据分析的方法:分类和对比。

安全数据分析

- Data-Knowledge-Action: 企业安全数据分析入门(优秀,学到了)

综述: 1、让模型理解业务,基于业务历史行为建立异常基线,在异常的基础上检测威胁;将运营结果反馈到模型,将误报视作正常行为回流。2、安全运营可运营,降低事件调查成本,自动化信息收集与聚合。3、随着数据的积累,安全数据分析将向基于图结构的高级知识表达方式发展。(这点深表赞同)4、对场景、攻击模式、数据的认识深度,远比选择工具重要。 - Security Data Science Learning Resources

综述:作者的研究点也是安全数据科学,整理了一些学习方法和学习资源。学习方法主要分为三个方面:谷歌学术、Twitter、安全会议。谷歌学术关注知名研究者以及他们新出的文章,关注引用了你关注的文章的文章,Twitter关注细分安全领域的人群,关注安全会议以及会议议程。学习资源:书籍和课程。 - 快速搭建一个轻量级OpenSOC架构的数据分析框架(一)(学到了)

框架:行文思路:由粗变细(由框架到举例子(由框架到场景到实际架构))。OpenSOC介绍(框架组成和工作流程)---》构建轻量级OpenSOC(聚焦具体场景和工具及具体架构)---》搭建步骤(每一步的环境搭建及配置)---》效果展示。 - 先知talk:从数据视角探索安全威胁

- 大数据威胁建模方法论(学到了很多)

- 安全日志维度随想

- 数据安全分析思想探索

- DataCon 2019: 1st place solution of malicious DNS traffic & DGA analysis(学到了)

我的理解:涉及的知识点有:安全场景:DNS安全;数据处理:tshark工具的使用,MaxCompute和SQL的使用,PAI预分析和可视化;特征工程:DNS_type、src_ip维度的特征;异常检测算法:单特征3sigma检测;人工提取特征规则。

第一小题DNS恶意流量的异常检测:个人吸收80%,整理流程无障碍,每步流程中的细节和工具还未完全掌握,比如DNS安全场景了解不全面、tshark的大量数据解析、统计特征的全面提取、SQL语句做特征化;

第二小题DGA的多分类:个人吸收50%,流程搞懂了,但是对一些问题的理解还不到位,比如社区算法 - 基于大数据企业网络威胁发现模型实践

我的理解:问题:多源安全分析设备和服务(威胁数据)的横向和纵向联动。

алгоритм

ИИ

算法体系

- 机器学习算法集锦:从贝叶斯到深度学习及各自优缺点

算法知识框架:主要从算法的定义、过程、代表性算法、优缺点解释回归、正则化算法、人工神经网络、深度学习||决策树算法、集成算法||支持向量机||降维算法、聚类算法||基于实例的算法||贝叶斯算法||关联规则学习算法||图模型。

个人理解:回归系列主要基于线性回归和逻辑回归衍生,包括回归、正则化算法、人工神经网络、深度学习;树系列主要基于决策树衍生,包括决策树和基于树的集成学习算法;支持向量机属于老牌算法;降维算法和聚类算法主要基于数据的内在结构描述数据;基于实例的算法实际上并没有训练的过程,代表性算法是KNN,基于记忆的学习;贝叶斯算法利用贝叶斯定理计算输出概率;关联规则学习算法能够提取数据中变量之间的关系的最佳解释;图模型是一种概率模型,可以表示随机变量之间的条件依赖结构。 - Categories of algorithms non exhaustive (学到了)

算法知识框架:学到了搭建自己的算法体系。

基础知识

- HTTP DATASET CSIC 2010

Security Data Set-CSIC2010 : A security data set automatically generated based on e-Commerce Web application, including 36,000 normal requests and 25,000 abnormal requests. Abnormal requests include: SQL injection, buffer overflow, information collection, file leakage, CRLF injection, XSS etc . - 分类模型的性能评估——以SAS Logistic 回归为例(3): Lift 和Gain

- 机器学习中非均衡数据集的处理方法?

非均衡数据集:上采样和下采样、正负样本的惩罚权重(scikit-learn的SVM为例:class_weight:{dict,'balanced'})、组合/集成方法(从大样本中抽取多个小样本训练模型再集成)、特征选择(小样本量具有一定规模的时候,选择显著型的特征) - 机器学习算法中GBDT 和XGBOOST 的区别有哪些?

算法比较:GBDT基分类器为CART,XGB的分类器可以是多种基分类器,比如线性分类器,这时候就相当于L1、L2正则项的逻辑回归或线性回归;传统的GBDT在优化时用到的是一阶导数,XGB则对损失函数进行了二阶泰勒公式的展开,精度变高;XGB并行处理(特征粒度的并行,对特征值进行预排序存储为block结构,在进行节点分类的时候,需要计算每个特征的增益,最终选择增益最大的那个特征去做分类,那么各个特征的增益计算就可以开多线程进行),相对于GBM速度飞跃;剪枝时,当新增分类带来负增益时,GBM会停止分裂,而XGB一直分类到指定的最大深度,然后进行后全局剪枝;从最优化的角度来看,GBDT采用的是数值优化的思维,用的最速下降法去求解Loss function的最优解,其中用CART决策树去拟合负梯度,用牛顿法求步长,而XGB用的是解析的思维,对Loss function展开到二阶近似,求得解析解,用解析解作为Gain来建立决策树,使得Loss function最优。 - SVM和logistic回归分别在什么情况下使用?

算法使用场景-SVM和逻辑回归使用场景:需要根据特征数量和训练样本数量来确定。如果特征数相对于训练样本数已经够大了,使用线性模型就能取得不错的效果,不需要过于复杂的模型,则使用LR或线性核函数的SVM。 If the training samples are large enough and the number of features is small, better prediction performance can be obtained through SVM with complex kernel functions. If the samples do not reach millions, SVM with complex kernel functions will not cause the operation to be too slow .如果训练样本特别大,使用复杂核函数的SVM已经会导致运算过慢了,因此应该考虑引入更多特征,然后使用线性SVM或者LR来构造模型。 - gbdt的残差为什么用负梯度代替?

- 欧氏距离与马氏距离

- 机器学习算法常用指标总结

- 分类模型评估之ROC-AUC曲线和PRC曲线

машинное обучение

- 平均数编码:针对高基数定性特征(类别特征)的数据预处理/特征工程

- Mean Encoding

- kaggle编码categorical feature总结

- Python target encoding for categorical features

- Mean (likelihood) encodings: a comprehensive study

- 如何在Kaggle 首战中进入前10%

- kaggle竞赛总结

- 分享一波关于做Kaggle比赛,Jdata,天池的经验,看完我这篇就够了

- 为什么在实际的kaggle比赛中,GBDT和Random Forest效果非常好?

有监督学习-树系列算法:单模型,gradient boosting machine和deep learning是首选。gbm不需要复杂的特征工程,不需要太多时间去调参数,dl则需要比较多的时间去调网络结构。从overfit角度理解,两者都有overfit甚至perfect fit的能力,overfit能力越强,可塑性越强,然后我们要解决的问题就是如果把模型训练的“恰好”,比如gbm里有early_stopping功能。线性回归模型就缺乏overfit能力,如果实际数据符合线性模型的关系,那可以得到很好的结果,如果不符合的话,就需要做特征工程,可特征工程又是一个比较主观的过程。树的优势,非参数模型,gbm的overfit能力强。而random forest的perfact fit能力很差,这是因为rf的树是独立训练的,没有相互协作,虽然是非参数型模型,但是浪费了这个先天优势。 - 【总结】树类算法认知总结

有监督学习-树类算法:分类树和回归树的区别;避免决策树过拟合的方法;随机森林怎么应用到分类和回归问题上;kaggle上为啥GBDT比RF更优;RF、GBDT、XGBoost的认知(原理、优缺点、区别、特性)。 - LightGBM

- LightGBM算法总结

- 『我爱机器学习』集成学习(四)LightGBM

- 如何玩转LightGBM(官方slides讲解)

有监督学习-LightGBM-个人理解: LightGBM几大特性及原理:直方图分割及直方图差加速(直方图两大改进:直方图复杂度=O(#feature×#data),GOSS降低样本数,EFB降低特征数)-》效率和内存提升。Leaf-wise with max depth limitation取代Level-wise-》准确率提升。支持原生类别特征。并行计算:数据并行(水平划分数据)、特征并行(垂直划分数据)、PV-Tree投票并行(本质上是数据并行)。 - 快速弄懂机器学习里的集成算法:原理、框架与实战

- 时间序列数据的聚类有什么好方法?

无监督学习-时间序列问题:传统的机器学习数据分析领域:提取特征,使用聚类算法聚集;在自然语言处理领域:为了寻找相似的新闻或是把相似的文本信息聚集到一起,可以使用word2vec把自然语言处理成向量特征,然后使用KMeans等机器学习算法来作聚类;另一种做法是使用Jaccard相似度来计算两个文本内容之间的相似性,然后使用层次聚类的方法来作聚类。常见的聚类算法:基于距离的机器学习聚类算法(KMeans)、基于相似性的机器学习聚类算法(层次聚类)。对时间序列数据进行聚类的方法:时间序列的特征构造、时间序列的相似度方法。如果使用深度学习的话,要么就提供大量的标签数据;要么就只能使用一些无监督的编码器的方法。 - 凝聚式层次聚类算法的初步理解

无监督学习-层次聚类:算法步骤:计算邻近度矩阵--->(合并最接近的两个簇--->更新邻近度矩阵)(repeat),直到达到仅剩一个簇或达到终止条件。 - 推荐算法入门(1)相似度计算方法大全

无监督学习-层次聚类-相似性计算:曼哈顿距离、欧式距离、切比雪夫距离、余弦相似度、皮尔逊相关系数、Jaccard系数。

глубокое обучение

CPU环境搭建

- tensorflow issues#22512

Nature of the problem : Error: ImportError: DLL load failed, reason: missing dependencies, solution: pip install --index-url https://pypi.douban.com/simple tensorflow==2.0.0, dependencies will be installed automatically .

GPU环境搭建

- Tensorflow和Keras 常见问题(持续更新~)(坑点)

- Tested build configurations(版本对应速查表)

- windows tensorflow-gpu的安装(靠谱)

- windows下安装配置cudn和cudnn

问题本质:总的来说,是英伟达显卡驱动版本、cuda、cudnn和tensorflow-gpu之间版本的对应问题。最好装tensorflow-gpu==1.14.0,tensorflow-gpu==2.0需要cuda==10.0,10.2会报错,tensorflow-gpu==2.0不支持。 - win10搭建tensorflow-gpu环境

问题本质:CUDA的各种环境变量添加。

深度学习基础知识

- 深度学习中的batch的大小对学习效果有何影响?

- Batch Normalization原理与实战(还没完全看懂)

神经网络基本部件

- 如何计算感受野(Receptive Field)——原理感受野:卷积层越深,感受野越大,计算公式为(N-1)_RF = f(N_RF, stride, kernel) = (N_RF - 1) * stride + kernel,思路为倒推法。

- 如何理解空洞卷积(dilated convolution)谭旭的回答空洞卷积:池化层减小图像尺寸同时增大感受野,空洞卷积的优点是不做pooling损失信息的情况下,增大感受野。3层3*3的传统卷积叠加起来,stride为1的话,只能达到(kernel_size-1)layer+1=7的感受野,和层数layer成线性关系,而空洞卷积的感受野是指数级的增长,计算公式为(2^layer-1)(kernel_size-1)+kernel_size=15。

- 空洞卷积(dilated convolution)感受野计算

- 空洞卷积(dilated Convolution)

- 直观理解神经网络最后一层全连接+Softmax(便于理解)

全连接层:可以理解为对特征的加权求和。

神经网络基本结构

- 一组图文,读懂深度学习中的卷积网络到底怎么回事?

卷积神经网络:卷积层参数:内核大小(卷积视野3乘3)、步幅(下采样2)、padding(填充)、输入和输出通道。卷积类型:引入扩张率参数的扩张卷积、转置卷积、可分离卷积。 - 卷积神经网络(CNN)模型结构

- 总结卷积神经网络发展历程- 没头脑的文章(很全面)

- 三次简化一张图:一招理解LSTM/GRU门控机制(很清晰)

循环神经网络:文中电路图的形式好理解。RNN:输入状态、隐藏状态。LSTM:输入状态、隐藏状态、细胞状态、3个门。GRU:输入状态、隐藏状态、2个门。LSTM和GRU通过设计门控机制缓解RNN梯度传播问题。 - gcn

- GRAPH CONVOLUTIONAL NETWORKS

图神经网络:相较于CNN,区别是图卷积算子计算公式。 - keras-attention-mechanism

神经网络应用

- [AI识人]OpenPose:实时多人2D姿态估计| 附视频测试及源码链接

- 使用生成对抗网络(GAN)生成DGA

- GAN_for_DGA

- 详解如何使用Keras实现Wassertein GAN

- Wasserstein GAN in Keras

- WassersteinGAN

- keras-acgan

- 用深度学习(CNN RNN Attention)解决大规模文本分类问题- 综述和实践

NLP :传统的高维稀疏->现在的低维稠密。注意事项:类目不均衡、理解数据(badcase)、fine-tuning(只用word2vec训练的词向量作为特征表示,可能会损失很大效果,预训练+微调)、一定要用dropout、避免训练震荡、超参调节、未必一定要softmax loss、模型不是最重要的、关注迭代质量(为什么?结论?下一步?)

обучение с подкреплением

- 深度强化学习的弱点和局限

- 关于强化学习的局限的一些思考

强化学习的局限性:采样效率很差、很难设计一个合适的奖励函数。

Области применения

- 全球最全?的安全数据网站(有时间得好好整理一下)

- 初探机器学习检测PHP Webshell

- 基于机器学习的Webshell 发现技术探索

- 网络安全即将迎来机器对抗时代?

智能安全-智能攻击:国外已经在研究利用机器学习打造更智能的攻击工具,比如深度强化学习,就是深度学习和强化学习的结合,可以感知环境,做出最优决策,可能被应用到漏洞扫描器里,使扫描器能够自动化地入侵目标。

个人理解:国外已有案例Deep Exploit就是利用深度强化学习结合metasploit进行自动化地渗透测试,国内还没有看到过相关公开案例。由于学习门槛高、安全本身攻击场景需要精细化操作、弱智能化机器学习导致的机器学习和安全场景结合深度不够等一系列的问题,已有的机器学习+安全的大多数研究主要集中在安全防护方面,机器学习+攻击方面的研究较少且局限,但是我相信这个场景很有潜力,或许以后就成为蓝方的攻击利器。 - 人工智能反欺诈三部曲之:设备指纹

智能安全-业务安全-设备指纹:ip、cookie、设备ID ;主动式设备指纹:使用JS或SDK从客户端抓取各种各样的设备属性值,然后组合,通过hash算法得到设备ID;优点:Web内或者App内准确率高。 Disadvantages : Active device fingerprinting will generate different device IDs between Web and App and between different browsers, and cannot achieve device association across Web and App, and between different browsers; due to reliance on client code, fingerprinting It is less confrontational in anti-fraud сценарии.被动式设备指纹:从数据报文中提取设备OS、协议栈和网络状态的特征集,并结合机器学习算法识别终端设备。优点:弥补了主动式设备指纹的缺点。缺点:占用处理资源多;响应时延比主动式长。 - 风险大脑支付风险识别初赛经验分享【谋杀电冰箱-凤凰还未涅槃】

智能安全-业务安全-风控:个人理解见:https://github.com/404notf0und/Risk-Operation-Detection/blob/master/atec.ipynb。 - 机器学习在互联网巨头公司实践

入侵检测:机器学习和统计建模的主要区别:机器学习主要依赖数据和算法,统计建模依赖建模者对数据特征的了解。两者的优缺点:机器学习:打标数据难获取,如果采用非监督学习,则性能不足以运维;机器学习结果不可解释。所以现在机器学习在做入侵检测的时候,一般都要限定一个特定的场景。统计建模:数据预处理阶段移除正常数据的干扰(重点关注查全率,强调过正常数据的过滤能力,尽可能筛除正常数据),构建能够识别恶意可疑行为的攻击模型(重点关注precision,强调模型对异常攻击模式判断的准确性,攻击链模型),缺点是泛化能力不足、在入侵检测一些场景中,模型易被干扰。我们的最终目的:大数据场景下安全分析可运维。 - Web安全检测中机器学习的经验之谈

Web安全:从文本分类的角度解决Web安全检测的问题。数据样本的多样性,短文本分类,词向量,句向量,文本向量。文本分类+多维度特征。与传统方法做对比得出更好的检测方式:传统方法+机器学习:传统waf/正则规则给数据打标;传统方法先进行过滤。 - 词嵌入来龙去脉(学到了)

НЛП :DeepNLP的核心关键:语言表示--->NLP词的表示方法类型:词的独热表示和词的分布式表示(这类方法都基于分布假说:词的语义由上下文决定,方法核心是上下文的表示以及上下文与目标词之间的关系的建模)--->NLP语言模型:统计语言模型--->词的分布式表示:基于矩阵的分布表示、基于聚类的分布表示、基于神经网络的分布表示,词嵌入--->词嵌入(word embedding是神经网络训练语言模型的副产品)--->神经网络语言模型与word2vec。 - 深入浅出讲解语言模型

NLP :NLP统计语言模型:定义(计算一个句子的概率的模型,也就是判断一句话是否是人话的概率)、马尔科夫假设(随便一个词出现的概率只与它前面出现的有限的一个或几个词有关)、N元模型(一元语言模型unigram、二元语言模型bigram)。 - 有谁可以解释下word embedding? - YJango的回答- 知乎

NLP :单词表达:one hot representation、distributed representation。Word embedding:以神经网络分析one hot representation和distributed representation作为例子,证明用distributed representation表达一个单词是比较好的。word embedding就是神经网络分析distributed representation所显示的效果,降低训练所需的数据量,就是要从数据中自动学习出输入空间到distributed representation空间的映射f(相当于加入了先验知识,相同的东西不需要分别用不同的数据进行学习)。训练方法:如何自动寻找到映射f,将one hot representation转变成distributed representation呢?思想:单词意思需要放在特定的上下文中去理解,例子:这个可爱的泰迪舔了我的脸和这个可爱的京巴舔了我的脸,用输入单词x 作为中心单词去预测其他单词z 出现在其周边的可能性(至此我才明白为什么说词嵌入是神经网络训练语言模型的副产品这句话)。用输入单词作为中心单词去预测周边单词的方式叫skip-gram,用输入单词作为周边单词去预测中心单词的方式叫CBOW。 - Chars2vec: character-based language model for handling real world texts with spelling errors and…

- Character Level Embeddings

- 使用TextCNN模型探究恶意软件检测问题

恶意软件检测:改进分为两个方面:调参和结构。调参:Embedding层的inputLen、output_dim,EarlyStopping,样本比例参数class_weight,卷积层和全连接层的正则化参数l2,适配硬件(GPU、TPU)的batch_size。结构:增加了全局池化层。

学到了:一个trick,通过训练集和评价指标logloss计算测试集的各标签数量,以此调整训练阶段的参数class_weight,还可以事先达到“对答案”的效果。和一个T大大佬在datacon域名安全检测比赛中使用的trick如出一辙。 - 基于海量url数据识别视频类网页

CV-行文思路:问题:视频类网页识别。解决方式:url粗筛->视频网页规则粗筛->视频网页截屏及CNN识别。

行业发展

- 认知智能再突破,阿里18 篇论文入选AI 顶会KDD

认知智能:计算智能->感知智能->认知智能。快速计算、记忆、存储->识别处理语言、图像、视频->实现思考、理解、推理和解释。认知智能的三大关键技术:知识图谱是底料、图神经网络是推理工具、用户交互是目的。 - 未来3~5 年内,哪个方向的机器学习人才最紧缺? - 王喆的回答

要点简记:站在机器学习“工程体系”之上,综合考虑“模型结构”,“工程限制”,“问题目标”的算法“工程师”。我的理解:红利的迁移,模型结构单点创新带来的收益->体系结构协同带来的收益。 阿里技术副总裁贾扬清:我对人工智能的一点浅见

AI发展:神经网络和深度学习的成功与局限,成功原因是大数据和高性能计算,局限原因是结构化的理解和小数据上的有效学习算法。 AI这个方向会怎么走?传统的深度学习应用,比如图像、语音等,应该如何输出产品和价值?而不仅仅是停留在安防这个层面,要深入到更广阔的领域。除了语音和图像之外,如何解决更多问题?而不仅仅是停留在解决语音图像等几个领域内的问题。

综合素质

- 算法工程师必须要知道的面试技能雷达图(学到了)

个人发展-必备技术素质:算法工程师必备技术素质拆分:知识、工具、逻辑、业务。 On the basis of meeting the minimum requirements, algorithm engineers have relatively comprehensive capabilities in these four aspects, including both "algorithm" and "engineering", while big data engineers focus on "tools" and researchers focus on "knowledge" and "logic" .

针对安全业务的算法工程师就是安全算法工程师。为了便于理解,举个例子,如果用XGBoost解决某个安全问题,那么可以由浅入深理解,把知识、工具、逻辑、业务四个方面串起来:

1.GBDT的原理(知识)

2.决策树节点分裂时是如何选择特征的? (Знание)

3.写出Gini Index和Information Gain的公式并举例说明(知识)

4.分类树和回归树的区别是什么(知识)

5.与Random Forest对比,理解什么是模型的偏差和方差(知识)

6.XGBoost的参数调优有哪些经验(工具)

7.XGBoost的正则化和并行化分别是如何实现的(工具)

8.为什么解决这个安全问题会出现严重的过拟合问题(业务)

9.如果选用一种其他模型替代XGBoost或改进XGBoost你会怎么做? Почему? (业务、逻辑、知识)。

以上,就是以“知识”为切入点,不仅深度理解了“知识”,也深度理解了“工具”、“逻辑”、“业务”。

- [校招经验] BAT机器学习算法实习面试记录(学到了)

个人发展-面试经验:根据面试常遇到的问题再深入理解机器学习,储备自己的算法知识库。 - 机器学习如何才能避免「只是调参数」?(学到了)

个人发展-职业发展:机器学习工程师分为三种:应用型(能力:保持算法全栈,即数据、建模、业务、运维、后端,重点在建模能力,流程是遇到一个指定的业务场景应该迅速知道用什么数据做特征,用什么模型,这个模型在工程上的时效性和鲁棒性,最终会不会产生业务风险等一整套链路。预期目标:锻炼得到很强的业务敏感性,快速验证提出的需求)、造轮子型(多读顶会跟上时代节奏,且拥有超强的功能能力,打造ML框架,提供给应用型机器学习工程师使用)、研究型(AI Lab,读论文+试验性复现)。 Personal development: Develop business and engineering capabilities. The growth plan for the next few years is still the full-stack algorithm route. I will be independent in technology and bring KPIs in business. I will be promoted quickly + lead the team in the future .同时保持阅读习惯,多学习新知识。 - 做机器学习算法工程师是什么样的工作体验?

个人发展-工作体验:业务理解、数据清洗和特征工程、持续学习(增强解决方案的判断力)、编程能力、常用工具(XGB、TensorFlow、ScikitLearn、Pandas(表格类数据或时间序列数据)、Spark、SQL、FbProphet(时间序列)) - 大三实习面经(学到了)

- 如果你是面试官,你怎么去判断一个面试者的深度学习水平?

个人发展-心得体会:深度学习擅长处理具有局部相关性的问题和数据,在图像、语音、自然语言处理方面效果显著,因为图像是由像素构成,语音是由音位构成,语言是由单词构成,都有局部相关性,可以构造高级特征。 - 面试官如何判断面试者的机器学习水平? - 微调的回答- 知乎

个人发展-心得体会:考虑方法优点和局限性,培养独立思考的能力;正确判断机器学习对业务的影响力;学会分情况讨论(比如深度学习相对于机器学习而言);学习机器学习不能停留在“知道”的层次,要从原理级学习,甚至可以从源码级学习,知其然知其所以然,要做安全圈机器学习最6的。 - 两年美团算法大佬的个人总结与学习建议

个人发展-心得体会:算法的基本认识(知识)、过硬的代码能力(工具)、数据处理和分析能力(业务和逻辑)、模型的积累和迁移能力(业务和逻辑)、产品能力、软实力。

Профессия

планирование карьеры

思维

- 如何解决思维混乱、讲话没条理的情况?(学到了)

结构化思维->讲话有条理。 - 哪些思维方式是你刻意训练过的? (学到了)

结构化思维

金字塔思维:结论先行,以上统下,归类分组,逻辑递进。

金字塔结构:纵向延伸,横向分类。

如何得出金字塔结论:归纳法,演绎推理法。实际生活中,不是每时每刻都有相关的模型套用和演绎法的,这时候就用归纳法,自下而上进行梳理,得出结论,比如头脑风暴把闪过的碎片想法全部写下来,再抽象与分类,最后得出结论。 - 厉害的人是怎么分析问题的?(学到了)

Define the problem/describe the problem: The essence of the problem is the gap between reality and expectations ; clarify the expected value B', accurately locate the current situation B, and use the gap B--->B' to accurately describe the проблема.

分析问题/解决问题:不能从现状B出发,找寻一条B--->B'的路径,要透过现象看本质。方法A,现实B,期望B',变量C。校准期望B',重构方法A,消除变量C。

общаться

управлять

- “我是技术总监,你干嘛总问我技术细节?”

(快速发展期、平稳期、衰退期等业务发展时期作为时间轴)(中高层管理者)(需要掌握)(应用场景、技术基础、技术栈中的技术细节)。技术基础要扎实,技术栈了解程度深(对技术原理和细节清楚),应用场景不能浮于表面。总的来说就是一句话:技术细节与技术深度。 - 阿里巴巴高级算法专家威视:组建技术团队的一些思考(学到了)

行文思路:团队的定位(定位(能力、业务、服务)、壁垒(以不变应万变沉淀风险管控知识作为壁垒)和价值(提供不同层次的服务形式))-》团队的能力(连接、生产、传播、服务)-》组织与个人的关系-》招人-》用人-》对内管理模式(找对前进的方向、绩效的考核(3个维度:业务结果、能力进步、技术影响力))

学到了:建设技术体系解决某一类问题,而不是某个技术点去解决某一个问题。 - 26岁当上数据总监,分享第一次做Leader的心得

团队管理方面的基本功和方法论:定策略、建团队、立规矩、拿结果。

定策略:要明确公司高层的真实目的;对自己的团队了如指掌;管理者专精的行业知识和经验。

建团队:避免嫉贤妒能、职场近亲、玻璃心。

立规矩:立规矩守规矩。

拿结果:注意吃相。

管理中常见的误区:做管理后放弃原来专业(要关注行业发展方向和前沿技术);过度管理(要自循环的稳定成熟团队);过度追求团队稳定(衡量团队稳定的核心标准不是人员的稳定,而是团队的效率和产出是否能够有持续稳定的增长) - 什么特质的员工容易成为管理者

公司内部晋升管理者:天时:企业/行业所处的阶段;地利:部门/业务所处的阶段;人和:人际关系+自身能力。

跳槽成为管理者:大公司跳槽到小公司,寻找职业突破,弊端是跳出去容易跳回来难;成为行业内有影响力的人物,被大公司挖角。大部分人都是第一种情况,在大公司的同学要多一点耐心,通过努力在公司内晋升,因为曲线救国式的跳槽已经没有市场了。 - 技术部门Leader是不是一定要技术大牛担任?

核心点:Manager vs Tech Leader、方法论、软技能、赋能成员、综合。

думать

- 好的研究想法从哪里来

研究的本质是对未知领域的探索,是对开放问题的答案的追寻。“好”的定义-》区分好与不好的能力-》全面了解所在研究方向的历史和现状-》实践法/类比法/组合法。这就好比是机器学习的训练和测试阶段,训练:全面了解所在研究方向的历史和现状,判断不同时期的研究工作的好与不好。测试:实践法/类比法/组合法出的idea,判断自己的研究工作好与不好。 - 科研论文如何想到不错的idea?

模块化学习、交叉、布局可预期的趋势。 - 人在年轻的时候,最核心的能力是什么?

核心点:达到以前从未达到的高度:基本的事情做到极致、专注、坚持长久做一件事、延迟满足、认清自己+了解环境->准确定位、

На что следует обратить внимание

- 领域点-线-面体系:点:自己focus的领域;线:上游和下游;面:大领域。不要过度focus在自己工作的领域,要有全局化的眼光,特别是自己的上游和下游。

- 日常学习点-线-面体系:点:自己focus的安全数据分析领域;线:安全/数据分析;面:全局安全内容/行业发展/职业规划。 Study a small field for at least one hour every day; read intensively for at least half an hour every day/at least one quality article on security/data analysis/industry development/career planning; browse a large number of incremental articles/stock articles каждый день.保持学习与思考的敏感性。