MISP - 威脅情報分享平台

MISP 是一款開源軟體解決方案,用於收集、儲存、分發和分享網路安全事件分析和惡意軟體分析的網路安全指標和威脅。 MISP 是由事件分析師、安全和 ICT 專業人員或惡意軟體逆向者設計的,旨在支援他們的日常運營,從而有效地共享結構化資訊。

MISP 的目標是促進安全界內外的結構化資訊共享。 MISP 提供的功能不僅支援資訊交換,還支援網路入侵偵測系統 (NIDS)、LIDS 以及日誌分析工具、SIEM 對所述資訊的使用。

● 核心功能 ● 網站/支援 ● 安裝 ● 文件 ● 貢獻

● 許可證

核心功能

- 完整且強大的威脅情報共享平台,可以部署在本地、雲端或作為 SaaS 解決方案,適合各種規模的組織。

- 威脅情報,從指標、技術到戰術,都可以在 MISP 中輕鬆描述,從機器可讀的可操作數據到 Markdown 格式的詳細報告。

- MISP 中整合了靈活的報告系統,可以透過對機器可讀元件(包括物件和屬性)的交叉引用來描述威脅情報。

- 一個快速且有效率的資料庫,用於儲存原子資料點、複雜物件和選擇器的指標,能夠儲存與網路安全情報以及更廣泛的情報背景相關的技術和非技術資訊。

- 自動關聯引擎,揭示惡意軟體、攻擊活動、分析或其他描述的威脅的屬性和指標之間的關係。關聯引擎處理匹配屬性的互連以及更進階的關聯模式,例如模糊雜湊重疊(例如ssdeep)和CIDR區塊匹配。也可以在不同的粒度等級啟用相關性或停用事件。

- 一個靈活的資料模型,可以表達複雜的物件並將其連結在一起以表達威脅情報、事件或連結的元素。

- 內建共享功能可使用不同的、可自訂的分發模型來簡化資訊交換。 MISP可以在不同MISP執行個體之間自動同步事件和屬性以及更高層級的威脅情報。進階過濾功能可用於滿足每個組織的共享策略,包括靈活的共享群組功能和高達原子屬性層級的粒度。

- 直覺的使用者介面供最終使用者建立、更新和協作處理事件和屬性/指標,此外還有用於在事件及其相關性之間無縫導航的圖形介面以及用於建立和檢視物件之間關係的事件圖功能和屬性。進階過濾功能和警告清單可協助分析師貢獻事件和屬性並限制誤報風險。

- 一個全面的工作流程系統,可促進 MISP 中自動、可自訂的資料管道,包括資料資格、自動分析、修改和發布控制。

- 以結構化格式儲存數據,實現資料庫自動用於各種目的,並廣泛支援網路安全指標、詐欺指標(例如在金融領域)和更廣泛的情報環境。

- MISP 中儲存的所有情報和資訊都可以透過 UI 訪問,也可以透過稱為 OpenAPI 的廣泛 ReST API 存取。

- 匯出:產生各種格式的輸出,包括各種本機IDS 格式、OpenIOC、純文字、CSV、MISP JSON、STIX(XML 和JSON)版本1 和2、NIDS 匯出(Suricata、Snort 和Bro/Zeek)、 RPZ 區域,以及取證工具的快取格式。其他格式(例如 PDF)可以輕鬆添加,並可透過 misp 模組使用或自訂為內建匯出模組。

- 匯入:支援自由文字匯入、URL匯入、批次匯入、批次匯入以及從多種格式匯入,包括MISP自己的標準格式、STIX 1.x/2.0、CSV或各種專有格式。透過 misp-modules 系統可以輕鬆添加其他格式。

- 靈活的自由文字匯入工具可簡化非結構化報告與 MISP 的集成,透過提供的 URL 和文字報告自動偵測和轉換外部報告,並自動轉換為 MISP 報告、物件和屬性。

- 一個使用者友善的系統,可在事件和屬性上進行協作,允許 MISP 使用者提出對屬性/指標的變更或更新,或對共享資訊提供自己的觀點或反分析。

- 廣泛的資料分析功能允許分析人員為 MISP 中的任何情報添加意見、關係或評論,這些情報可以使用 MISP 的共享機制進行共享。

- 資料共享:使用MISP與其他方和信任群組自動即時交換和同步訊息,支援細粒度共享等級和自訂共享群組。

- 共享委託:允許使用簡單的偽匿名機制將 MISP 資料的發布委託給社群。

- 靈活的API ,可將 MISP 與您自己的解決方案整合。 MISP 與 PyMISP 捆綁在一起,PyMISP 是一個靈活的 Python 庫,用於獲取、添加或更新事件屬性、處理惡意軟體樣本或搜尋屬性。詳盡的restSearch API可輕鬆搜尋MISP中的指標並以MISP支援的所有格式匯出這些指標。

- 內建工具可使用高度情境感知的模板化 API 用戶端直接在 MISP GUI 中建置、測試和分析複雜查詢。

- 可調整的分類法可依照您自己的分類方案或現有分類對事件進行分類和標記。分類可以是 MISP 本地的,但也可以在 MISP 實例之間共用。

- 名為 MISP Galaxy 的情報詞彙與現有威脅行為者、惡意軟體、RAT、勒索軟體或 MITRE ATT&CK 捆綁在一起,可以輕鬆與 MISP 中的事件、報告和屬性關聯。

- Python 中的擴充模組可使用您自己的服務擴充 MISP 或啟動現有的 misp 模組。

- 觀察支持,從組織獲取有關共享指標和屬性的觀察結果。瞄準可以透過 MISP 使用者介面和 API 作為 MISP 資料或 STIX 瞄準文件提供。

- MISP 標準格式支援已整合到 MISP 中,並被全球眾多工具和組織使用。 MISP 標準格式穩定且向後相容舊資料集。

- STIX 支援:利用強大的 misp-stix 函式庫,以 STIX 版本 1 和 2 格式匯入和匯出資料。

- 根據使用者的偏好,透過 GnuPG 和/或 S/MIME對通知進行整合加密和簽署。

- 儀表板功能:整合到 MISP 中,允許使用者和組織建立和共享自訂組合儀表板配置,並直接在拖放介面中建立客製化監控解決方案。

- MISP 內的即時發布-訂閱頻道可自動取得 ZMQ(例如 SkillAegis)或 Kafka 發布中的所有變更(例如新事件、指標、目擊或標記)。

- 靈活的日誌子系統有助於稽核系統以及使用者在系統上的操作,支援各種輸出格式以及滿足集中日誌記錄需求的各種傳輸機制。

- 可自訂的 RBAC ,允許 MISP 配置既作為寬鬆的內部工具運行,又作為嚴格監管的社區實例運行。

- 資訊簽名和驗證更加多樣化和敏感的資訊共享社群。

- 包括電池:一長串備援工具、與身分提供者和身分驗證系統的整合、資訊外洩預防安全網(例如 MISP-Guard)以及系統監控工具。

- 開源承諾:MISP 及其版權由所有貢獻者之間的互鎖許可證完全擁有,確保任何單一組織或公司都無法更改 MISP 的許可證或模型。 MISP 的使用者可以信賴該工具,而不會變成閉源/專有/半開放的多層模型工具。

主要優點

使用 MISP 的主要好處是它能夠作為威脅情報共享和協作的全面而強大的平台,使各種規模的組織能夠:

- 集中和管理情報:有效地儲存、建構和分析技術和非技術威脅情報。

- 增強協作:利用精細共享機制和即時同步,與信任團體安全、靈活地分享資訊。

- 改善偵測和回應:關聯指標、豐富情報並自動化工作流程,以增強偵測、分析和回應能力。

- 促進整合和互通性:使用 API、模組化擴充以及對 STIX 和 MISP 自己的標準化格式等標準格式的支持,與現有工具和系統無縫整合。

- 實現可操作的見解:提供可操作的、機器可讀的情報,同時也支援策略和營運決策的詳細報告。

MISP 為網路安全團隊提供可擴展、靈活且使用者友好的平台,以簡化其威脅情報流程並提高其集體防禦能力。

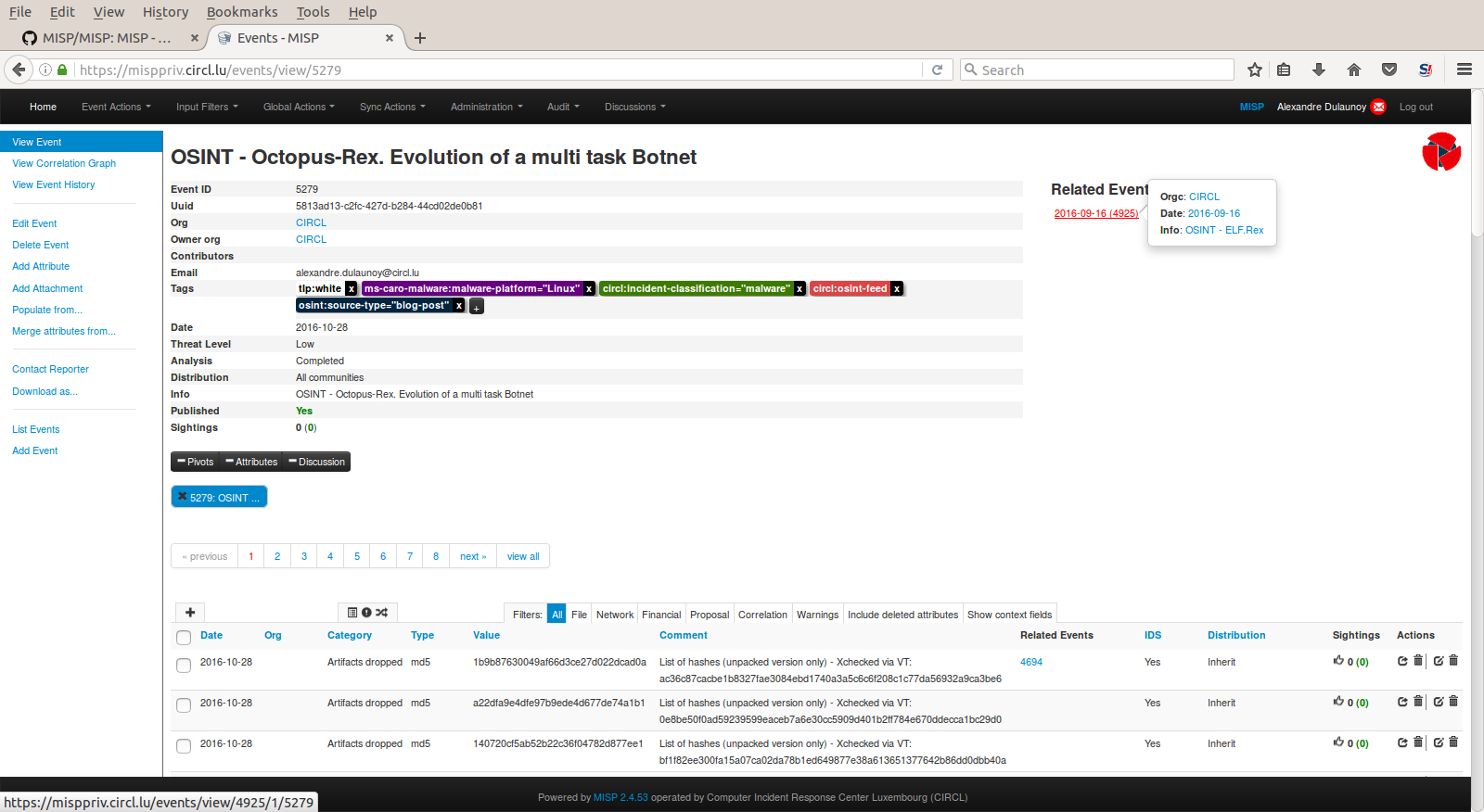

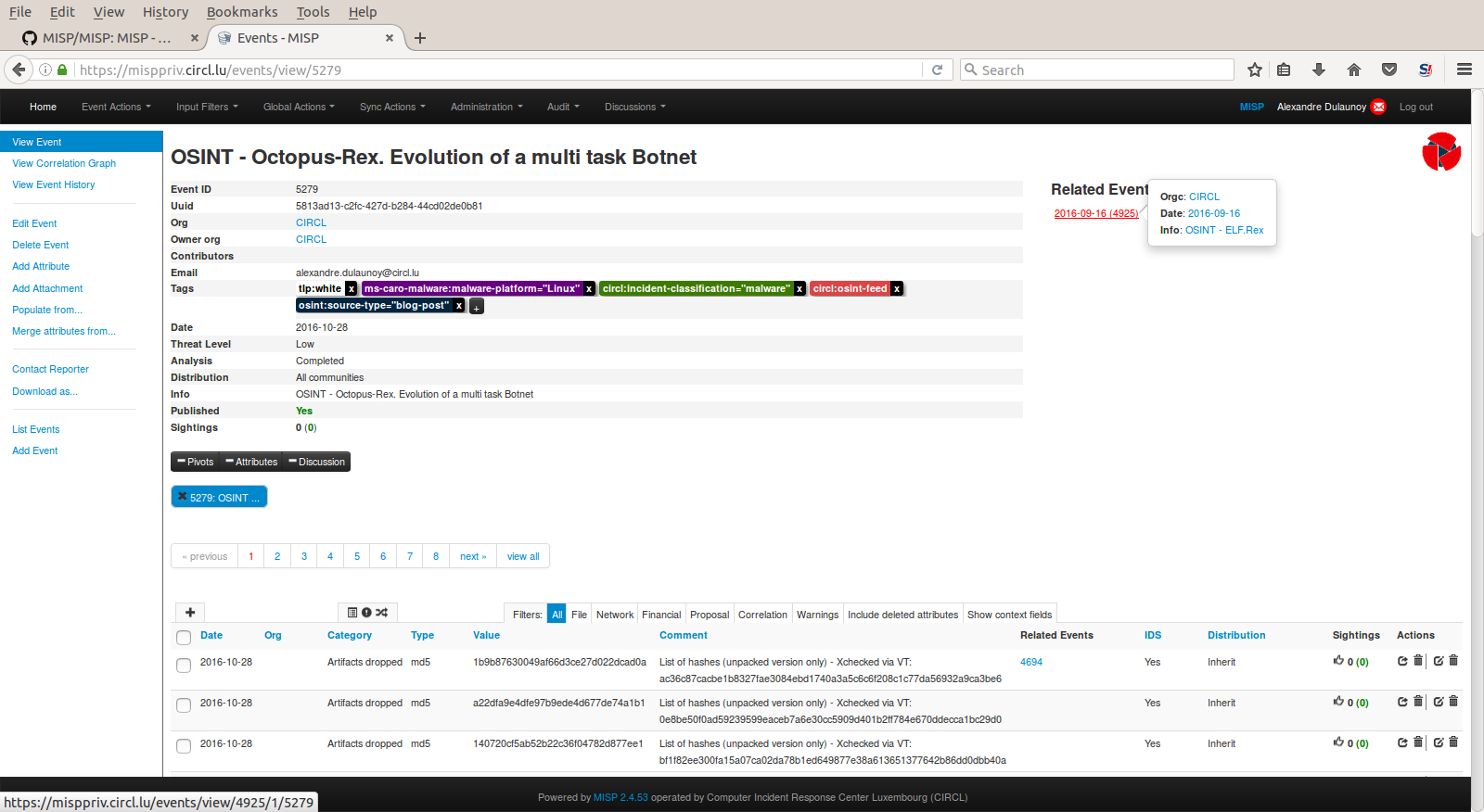

用 MISP 編碼的範例事件:

網站/支持

請造訪網站,以了解更多有關 MISP 軟體、標準、工具和社群的資訊。

資訊、新聞和更新也定期發佈在 MISP 專案 Mastodon 帳戶、Twitter 帳戶和新聞頁面上。

安裝

對於測試和生產安裝,我們建議您在 misp-project.org/download 上查看可能的選項。

文件

MISP 使用者指南(MISP 書)可在線獲取,也可作為 PDF、EPUB 或 MOBI/Kindle 獲取。

也建議閱讀常見問題解答

貢獻

如果您有興趣為 MISP 專案做出貢獻,請查看我們的貢獻頁面。有多種方式可以為該專案做出貢獻和參與。

請參閱我們的行為準則。

請隨意分叉程式碼、使用它、製作一些補丁並透過問題向我們發送拉取請求。

如果您有疑問、評論或錯誤報告,請隨時與我們聯絡、提出問題。

2.4 有 1 個主分支(2.5)和 1 個穩定分支:

- 2.5(當前穩定版本):我們認為穩定,頻繁更新和熱修復。

- 2.4(舊版穩定版):我們認為在 2025 年 4 月之前穩定且頻繁更新的熱修復版本。

還有兩個開發分支:

- 開發(主開發分支):包含所有正在進行的工作的分支,將在每個版本中合併到 2.5 中

- 2.4-develop(2.4 dev 分支):該分支包含正在進行的工作,將在每個舊版本上合併到 2.4 中,並頻繁合併到開發中。我們認為這是 2.x 新開發的主要切入點,直到 6 個月的寬限期結束。

執照

該軟體根據 GNU Affero 通用公共授權版本 3 獲得許可

- 版權所有 (C) 2012-2024 克里斯托夫范德普拉斯

- 版權所有 (C) 2012 比利時國防

- 版權所有 (C) 2012 北約/NCIRC

- 版權所有 (C) 2013-2024 安德拉斯‧伊克洛迪

- 版權所有 (C) 2015-2024 CIRCL - 盧森堡電腦事件回應中心

- 版權所有 (C) 2016 安德烈亞斯‧齊格勒

- 版權所有 (C) 2018-2024 薩米‧莫卡德姆

- 版權所有 (C) 2018-2024 克里斯蒂安‧斯圖德

- 版權所有 (C) 2015-2024 亞歷山大‧杜勞諾伊

- 版權所有 (C) 2018-2022 史蒂夫克萊門特

- 版權所有 (C) 2020-2024 Jakub Onderka

如需了解更多信息,請參閱作者和貢獻者列表。