Alat baru untuk mengumpulkan tangkapan layar RDP, web, dan VNC, semuanya di satu tempat

Alat ini masih dalam tahap pengembangan dan sebagian besar dapat digunakan namun belum selesai. Silakan laporkan bug atau permintaan fitur apa pun sebagai masalah GitHub

Karena Eyewitness baru-baru ini menghentikan dukungan untuk RDP, tidak ada alat CLI yang berfungsi untuk menangkap tangkapan layar RDP. Nessus masih berfungsi, tetapi sulit untuk mengeluarkan gambarnya dan tidak disertakan dalam file ekspor.

Saya pikir ini adalah kesempatan bagus untuk menulis alat baru yang lebih canggih dibandingkan alat sebelumnya. Lihat daftar fiturnya!

Untuk tangkapan layar web, scrying saat ini bergantung pada adanya instalasi Chromium atau Google Chrome. Instal dengan pacman -S chromium atau yang setara untuk OS Anda.

Unduh rilis terbaru dari tab rilis. Ada paket Debian yang tersedia untuk distro yang menggunakannya (instal dengan sudo dpkg -i scrying*.deb ), dan zip biner untuk Windows, Mac, dan Linux lainnya.

Ambil satu halaman web, server RDP, atau server VNC:

$ scrying -t http://example.com $ scrying -t rdp://192.0.2.1 $ scrying -t 2001:db8::5 --mode web $ scrying -t 2001:db8::5 --mode rdp $ scrying -t 192.0.2.2 $ scrying -t vnc://[2001:db8::53]:5901

Jalankan di server tanpa kepala:

# apt install xvfb # or OS equivalent $ xvfb-run scrying -t http://example.com

Secara otomatis mengambil tangkapan layar dari keluaran nmap:

$ nmap -iL targets.txt -p 80,443,8080,8443,3389 -oX targets.xml $ scrying --nmap targets.xml

Pilih direktori keluaran yang berbeda untuk gambar:

$ scrying -t 2001:db8::3 --output-dir /tmp/scrying_outputs

Jalankan dari file target:

$ cat targets.txt http://example.com rdp://192.0.2.1 2001:db8::5 $ scrying -f targets.txt

Jalankan melalui proxy web:

$ scrying -t http://example.com --web-proxy http://127.0.0.1:8080 $ scrying -t http://example.com --web-proxy socks5://[::1]:1080

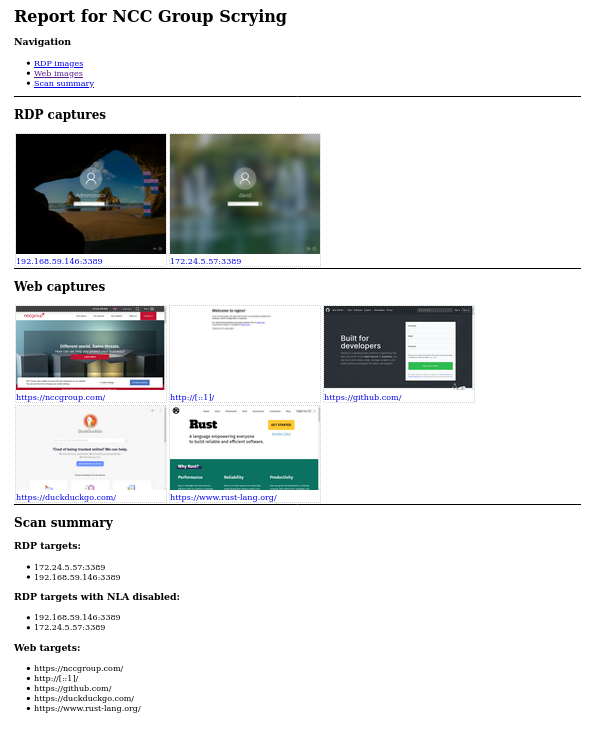

File gambar disimpan sebagai PNG dalam struktur direktori berikut:

output ├── report.html ├── rdp │ └── 192.0.2.1-3389.png ├── vnc │ └── 192.0.2.1-5900.png └── web └── https_example.com.png

Lihat laporannya di output/report.html !

Fitur dengan tanda centang di sebelahnya telah diterapkan, yang lainnya adalah TODO

✔️ Secara otomatis memutuskan apakah suatu masukan harus diperlakukan sebagai alamat web atau server RDP

✔️ Secara otomatis membuat direktori keluaran jika belum ada

✔️ Simpan gambar dengan nama file yang konsisten dan unik yang berasal dari host/IP

✔️ Dukungan penuh untuk literal IPv6 dan IPv4 serta nama host

✔️ Baca target dari file dan putuskan apakah itu RDP atau HTTP atau gunakan petunjuk

✔️ Parsing target dengan cerdas dari keluaran Nmap dan Nessus

✔️ HTTP - menggunakan perender web platform, secara opsional menyediakan jalur untuk dicoba di setiap server

✔️ Menghasilkan laporan HTML untuk memudahkan penelusuran hasil

✔️ VNC - mendukung pengiriman autentikasi

✔️ RDP - sebagian besar berfungsi, tidak mendukung mode "RDP biasa", lihat #15

✔️ Sesuaikan ukuran gambar yang diambil (web & RDP; VNC umumnya tidak mengizinkan ini)

Dukungan proxy - SOCKS berfungsi untuk RDP. Web saat ini rusak sambil menunggu penyertaan perintah set_proxy di webkit2gtk #11

Streaming video - masalah pelacakan #5

opsi untuk cap waktu dalam nama file

Baca target dari keluaran msf services -o csv

OCR pada nama pengguna RDP, baik langsung atau pada direktori gambar

NLA/auth untuk menguji kredensial

Parsing keluaran Dirble JSON untuk mengambil tangkapan layar seluruh situs web - menunggu nccgroup/dirble#51

Dukungan penuh lintas platform - diuji di Linux dan Windows; Dukungan Mac telah diturunkan prioritasnya sambil menunggu ide bagus untuk mengambil tangkapan layar tampilan web kakao

USAGE:

scrying [OPTIONS] <--file <FILE>|--nmap <NMAP XML FILE>|--nessus <NESSUS XML FILE>|--target <TARGET>>

OPTIONS:

--disable-report Don't create a report.html [aliases: no-report]

-f, --file <FILE> Targets file, one per line

-h, --help Print help information

-l, --log-file <LOG FILE> Save logs to the given file

-m, --mode <MODE> Force targets to be parsed as `web`, `rdp`, `vnc` [default:

auto] [possible values: web, rdp, vnc, auto]

--nessus <NESSUS XML FILE> Nessus XML file

--nmap <NMAP XML FILE> Nmap XML file

-o, --output <OUTPUT DIR> Directory to save the captured images in [default: output]

--proxy <PROXY> Default SOCKS5 proxy to use for connections e.g.

socks5://[::1]:1080

--rdp-domain <RDP DOMAIN> Domain name to provide to RDP servers that request one

--rdp-pass <RDP PASS> Password to provide to RDP servers that request one

--rdp-proxy <RDP PROXY> SOCKS5 proxy to use for RDP connections e.g.

socks5://[::1]:1080

--rdp-timeout <RDP TIMEOUT> Seconds to wait after last bitmap before saving an image

[default: 2]

--rdp-user <RDP USER> Username to provide to RDP servers that request one

-s, --silent Suppress most log messages

--size <SIZE> Set the size of captured images in pixels. Due to protocol

limitations, sizes greater than 65535x65535 may get truncated

in interesting ways. This argument has no effect on VNC

screenshots. [default: 1280x1024]

-t, --target <TARGET> Target, e.g. http://example.com, rdp://[2001:db8::4]

--test-import Exit after importing targets

--threads <THREADS> Number of worker threads for each target type [default: 10]

-v, --verbose Increase log verbosity

-V, --version Print version information

--vnc-auth <VNC AUTH> Password to provide to VNC servers that request one

--web-mode <WEB MODE> Choose between headless Chrom{e,ium} or native webview (GTK

on Linux, Edge WebView2 on Windows, Cocoa WebView on Mac

[default: chrome] [possible values: chrome, native]

--web-path <WEB PATH> Append a path to web requests. Provide multiple to request

each path sequentially

--web-proxy <WEB PROXY> HTTP/SOCKS Proxy to use for web requests e.g.

http://[::1]:8080