Repo ini berisi pertanyaan dan latihan tentang berbagai topik teknis, terkadang terkait dengan DevOps dan SRE

Saat ini ada 2624 latihan dan soal

️ Anda dapat menggunakan ini untuk mempersiapkan wawancara tetapi sebagian besar pertanyaan dan latihan tidak mewakili wawancara yang sebenarnya. Silakan baca halaman FAQ untuk lebih jelasnya

? Jika Anda tertarik untuk mengejar karir sebagai insinyur DevOps, mempelajari beberapa konsep yang disebutkan di sini akan berguna, namun Anda harus tahu bahwa ini bukan tentang mempelajari semua topik dan teknologi yang disebutkan dalam repositori ini.

Anda dapat menambahkan lebih banyak latihan dengan mengirimkan permintaan penarikan :) Baca tentang pedoman kontribusi di sini

DevOps |

Git |

Jaringan |

Perangkat keras |

Kubernet |

Pengembangan Perangkat Lunak |

ular piton |

Pergi |

Perl |

Regex |

Awan |

AWS |

Biru langit |

Google Cloud Platform |

OpenStack |

Sistem Operasi |

Linux |

Virtualisasi |

DNS |

Skrip Shell |

Basis Data |

SQL |

mongo |

Pengujian |

Data Besar |

CI/CD |

Sertifikat |

Kontainer |

Pergeseran Terbuka |

Penyimpanan |

terraform |

Wayang |

Didistribusikan |

Pertanyaan yang bisa Anda ajukan |

Mungkin |

Observabilitas |

Prometheus |

Lingkari CI |

|

Grafana |

Argo |

Keterampilan Lunak |

Keamanan |

Desain Sistem |

Rekayasa Kekacauan |

Lain-lain |

Elastis |

Kafka |

NodeJs |

Jaringan

Secara umum, apa yang Anda perlukan untuk berkomunikasi?

- Bahasa yang sama (untuk dipahami kedua belah pihak)

- Cara untuk menyapa siapa yang ingin Anda komunikasikan dengan

- A Connection (sehingga isi komunikasi dapat sampai ke penerimanya)

Apa itu TCP/IP?

Seperangkat protokol yang menentukan bagaimana dua perangkat atau lebih dapat berkomunikasi satu sama lain.

Untuk mempelajari lebih lanjut tentang TCP/IP, baca di sini

Apa itu Ethernet?

Ethernet hanya mengacu pada jenis Jaringan Area Lokal (LAN) yang paling umum digunakan saat ini. LAN—berbeda dengan WAN (Wide Area Network), yang mencakup wilayah geografis yang lebih luas—adalah jaringan komputer yang terhubung dalam wilayah kecil, seperti kantor, kampus, atau bahkan rumah.

Apa itu alamat MAC? Untuk apa ini digunakan?

Alamat MAC adalah nomor atau kode identifikasi unik yang digunakan untuk mengidentifikasi masing-masing perangkat di jaringan.

Paket yang dikirim di ethernet selalu berasal dari alamat MAC dan dikirim ke alamat MAC. Jika adaptor jaringan menerima paket, ia membandingkan alamat MAC tujuan paket tersebut dengan alamat MAC adaptor itu sendiri.

Kapan alamat MAC ini digunakan?: ff:ff:ff:ff:ff:ff

Saat perangkat mengirimkan paket ke alamat MAC siaran (FF:FF:FF:FF:FF:FF), paket tersebut dikirimkan ke semua stasiun di jaringan lokal. Siaran Ethernet digunakan untuk menyelesaikan alamat IP ke alamat MAC (dengan ARP) pada lapisan data link.

Apa itu alamat IP?

Alamat Protokol Internet (alamat IP) adalah label numerik yang ditetapkan untuk setiap perangkat yang terhubung ke jaringan komputer yang menggunakan Protokol Internet untuk komunikasi. Alamat IP memiliki dua fungsi utama: identifikasi antarmuka host atau jaringan dan pengalamatan lokasi.

Jelaskan subnet mask dan berikan contohnya

Subnet mask adalah nomor 32-bit yang menutupi alamat IP dan membagi alamat IP menjadi alamat jaringan dan alamat host. Subnet Mask dibuat dengan menyetel bit jaringan ke semua "1" dan menyetel bit host ke semua "0". Dalam jaringan tertentu, dari total alamat host yang dapat digunakan, dua alamat selalu dicadangkan untuk tujuan tertentu dan tidak dapat dialokasikan ke host mana pun. Ini adalah alamat pertama, yang dicadangkan sebagai alamat jaringan (alias ID jaringan), dan alamat terakhir yang digunakan untuk siaran jaringan.

Contoh

Apa itu alamat IP pribadi? Dalam skenario/desain sistem apa, seseorang harus menggunakannya?

Alamat IP pribadi ditetapkan ke host di jaringan yang sama untuk berkomunikasi satu sama lain. Seperti namanya "pribadi", perangkat yang memiliki alamat IP pribadi yang ditetapkan tidak dapat dijangkau oleh perangkat dari jaringan eksternal mana pun. Misalnya, jika saya tinggal di asrama dan ingin teman asrama saya bergabung dengan server game yang saya host, saya akan meminta mereka untuk bergabung melalui alamat IP pribadi server saya, karena jaringan tersebut bersifat lokal ke asrama. Apa itu alamat IP publik? Dalam skenario/desain sistem apa, seseorang harus menggunakannya?

Alamat IP publik adalah alamat IP yang dapat dilihat publik. Jika Anda menghosting server permainan yang Anda ingin teman Anda bergabung, Anda akan memberikan alamat IP publik Anda kepada teman Anda agar komputer mereka dapat mengidentifikasi dan menemukan jaringan dan server Anda agar koneksi dapat terjadi. Suatu saat Anda tidak perlu menggunakan alamat IP publik adalah jika Anda bermain dengan teman yang terhubung ke jaringan yang sama dengan Anda, dalam hal ini, Anda akan menggunakan alamat IP pribadi. Agar seseorang dapat terhubung ke server Anda yang terletak secara internal, Anda harus menyiapkan port forward untuk memberi tahu router Anda agar mengizinkan lalu lintas dari domain publik ke jaringan Anda dan sebaliknya. Jelaskan model OSI. Lapisan apa saja yang ada? Apa tanggung jawab setiap lapisan?

- Aplikasi: ujung pengguna (HTTP ada di sini)

- Presentasi: menetapkan konteks antara entitas lapisan aplikasi (Enkripsi ada di sini)

- Sesi: menetapkan, mengelola, dan mengakhiri koneksi

- Transport: mentransfer urutan data dengan panjang variabel dari sumber ke host tujuan (TCP & UDP ada di sini)

- Jaringan: mentransfer datagram dari satu jaringan ke jaringan lainnya (IP ada di sini)

- Data link: menyediakan tautan antara dua node yang terhubung langsung (MAC ada di sini)

- Fisik: spesifikasi listrik dan fisik sambungan data (Bit ada di sini )

Anda dapat membaca lebih lanjut tentang model OSI di penguintutor.com

Untuk masing-masing hal berikut ini menentukan lapisan OSI mana yang dimilikinya:- Koreksi kesalahan

- Perutean paket

- Kabel dan sinyal listrik

- alamat MAC

- alamat IP

- Hentikan koneksi

- jabat tangan 3 arah

Koreksi kesalahan - Perutean paket data link - Kabel Jaringan dan sinyal listrik - Alamat MAC fisik - Alamat IP data link - Koneksi Terminasi Jaringan - Sesi Jabat tangan 3 arah - Transportasi Skema pengiriman apa yang Anda ketahui?

Unicast : Komunikasi satu-ke-satu dimana terdapat satu pengirim dan satu penerima.

Siaran: Mengirim pesan ke semua orang di jaringan. Alamat ff:ff:ff:ff:ff:ff digunakan untuk penyiaran. Dua protokol umum yang menggunakan siaran adalah ARP dan DHCP.

Multicast: Mengirim pesan ke sekelompok pelanggan. Ini bisa berupa satu-ke-banyak atau banyak-ke-banyak.

Apa itu CSMA/CD? Apakah ini digunakan di jaringan ethernet modern?

CSMA/CD adalah singkatan dari Carrier Sense Multiple Access / Collision Detection. Fokus utamanya adalah mengelola akses ke media/bus bersama di mana hanya satu host yang dapat melakukan transmisi pada titik waktu tertentu.

Algoritma CSMA/CD:

Sebelum mengirim frame, ia memeriksa apakah host lain sudah mengirimkan frame.- Jika tidak ada orang yang melakukan transmisi, frame akan mulai ditransmisikan.

- Jika dua host mengirimkan pada saat yang sama, kita mengalami tabrakan.

- Kedua host berhenti mengirimkan frame dan mereka mengirimkan 'sinyal jam' kepada semua orang yang memberitahukan semua orang bahwa tabrakan telah terjadi

- Mereka menunggu waktu acak sebelum mengirimkannya lagi

- Setelah setiap host menunggu dalam waktu yang acak, mereka mencoba mengirim frame lagi dan siklus dimulai lagi

Jelaskan perangkat jaringan berikut dan perbedaannya:

Router, switch, dan hub adalah semua perangkat jaringan yang digunakan untuk menghubungkan perangkat di jaringan area lokal (LAN). Namun, setiap perangkat beroperasi secara berbeda dan memiliki kasus penggunaan spesifiknya sendiri. Berikut penjelasan singkat masing-masing perangkat dan perbedaannya:

Router: perangkat jaringan yang menghubungkan beberapa segmen jaringan secara bersamaan. Ini beroperasi pada lapisan jaringan (Layer 3) model OSI dan menggunakan protokol perutean untuk mengarahkan data antar jaringan. Router menggunakan alamat IP untuk mengidentifikasi perangkat dan merutekan paket data ke tujuan yang benar.- Switch : perangkat jaringan yang menghubungkan beberapa perangkat dalam satu LAN. Ini beroperasi pada lapisan data link (Layer 2) model OSI dan menggunakan alamat MAC untuk mengidentifikasi perangkat dan mengarahkan paket data ke tujuan yang benar. Switch memungkinkan perangkat di jaringan yang sama untuk berkomunikasi satu sama lain dengan lebih efisien dan dapat mencegah tabrakan data yang dapat terjadi ketika beberapa perangkat mengirim data secara bersamaan.

- Hub: perangkat jaringan yang menghubungkan beberapa perangkat melalui satu kabel dan digunakan untuk menghubungkan beberapa perangkat tanpa melakukan segmentasi jaringan. Namun, tidak seperti switch, ia beroperasi pada lapisan fisik (Layer 1) model OSI dan hanya menyiarkan paket data ke semua perangkat yang terhubung dengannya, terlepas dari apakah perangkat tersebut adalah penerima yang dituju atau tidak. Artinya, tabrakan data dapat terjadi, dan akibatnya efisiensi jaringan dapat menurun. Hub umumnya tidak digunakan dalam pengaturan jaringan modern, karena switch lebih efisien dan memberikan kinerja jaringan yang lebih baik.

Apa itu "Domain Tabrakan"?

Collision domain adalah segmen jaringan di mana perangkat berpotensi saling mengganggu dengan mencoba mengirimkan data pada saat yang bersamaan. Ketika dua perangkat mengirimkan data secara bersamaan, hal ini dapat menyebabkan tabrakan yang mengakibatkan data hilang atau rusak. Dalam domain tabrakan, semua perangkat berbagi bandwidth yang sama, dan perangkat apa pun berpotensi mengganggu transmisi data oleh perangkat lain. Apa itu "Domain Siaran"?

Domain siaran adalah segmen jaringan di mana semua perangkat dapat berkomunikasi satu sama lain dengan mengirimkan pesan siaran. Pesan siaran adalah pesan yang dikirim ke semua perangkat di jaringan, bukan ke perangkat tertentu. Dalam domain siaran, semua perangkat dapat menerima dan memproses pesan siaran, terlepas dari apakah pesan tersebut ditujukan untuk mereka atau tidak. tiga komputer terhubung ke switch. Berapa banyak domain tabrakan yang ada? Berapa banyak domain siaran?

Tiga domain tabrakan dan satu domain siaran

Bagaimana cara kerja router?

Router adalah peralatan fisik atau virtual yang meneruskan informasi antara dua atau lebih jaringan komputer packet-switched. Router memeriksa alamat Protokol Internet (alamat IP) tujuan paket data tertentu, menghitung cara terbaik untuk mencapai tujuannya, dan kemudian meneruskannya sesuai dengan itu.

Apa itu NAT?

Network Address Translation (NAT) adalah proses di mana satu atau lebih alamat IP lokal diterjemahkan menjadi satu atau lebih alamat IP Global dan sebaliknya untuk menyediakan akses Internet ke host lokal.

Apa itu proksi? Bagaimana cara kerjanya? Untuk apa kita membutuhkannya?

Server proxy bertindak sebagai pintu gerbang antara Anda dan internet. Ini adalah server perantara yang memisahkan pengguna akhir dari situs web yang mereka jelajahi.

Jika Anda menggunakan server proxy, lalu lintas internet mengalir melalui server proxy menuju alamat yang Anda minta. Permintaan kemudian datang kembali melalui server proxy yang sama (ada pengecualian untuk aturan ini), dan kemudian server proxy meneruskan data yang diterima dari situs web kepada Anda.

Server proxy menyediakan berbagai tingkat fungsionalitas, keamanan, dan privasi tergantung pada kasus penggunaan, kebutuhan, atau kebijakan perusahaan Anda.

Apa itu TCP? Bagaimana cara kerjanya? Apa yang dimaksud dengan jabat tangan 3 arah?

Jabat tangan 3 arah TCP atau jabat tangan tiga arah adalah proses yang digunakan dalam jaringan TCP/IP untuk membuat koneksi antara server dan klien.

Jabat tangan tiga arah terutama digunakan untuk membuat koneksi soket TCP. Ini berfungsi ketika:

Node klien mengirimkan paket data SYN melalui jaringan IP ke server di jaringan yang sama atau eksternal. Tujuan dari paket ini adalah untuk menanyakan/menyimpulkan apakah server terbuka untuk koneksi baru.- Server target harus memiliki port terbuka yang dapat menerima dan memulai koneksi baru. Ketika server menerima paket SYN dari node klien, server merespons dan mengembalikan tanda terima konfirmasi – paket ACK atau paket SYN/ACK.

- Node klien menerima SYN/ACK dari server dan merespons dengan paket ACK.

Apa yang dimaksud dengan penundaan pulang pergi atau waktu pulang pergi?

Dari wikipedia: "lamanya waktu yang diperlukan untuk mengirimkan sinyal ditambah lamanya waktu yang diperlukan agar sinyal tersebut diterima"

Pertanyaan bonus: apa itu RTT LAN?

Bagaimana cara kerja jabat tangan SSL?

Jabat tangan SSL adalah proses yang membuat koneksi aman antara klien dan server. Klien mengirimkan pesan Client Hello ke server, yang mencakup protokol SSL/TLS versi klien, daftar algoritma kriptografi yang didukung oleh klien, dan nilai acak.- Server merespons dengan pesan Server Hello, yang mencakup protokol SSL/TLS versi server, nilai acak, dan ID sesi.

- Server mengirimkan pesan Sertifikat, yang berisi sertifikat server.

- Server mengirimkan pesan Server Hello Done, yang menandakan bahwa server telah selesai mengirimkan pesan untuk fase Server Hello.

- Klien mengirimkan pesan Pertukaran Kunci Klien, yang berisi kunci publik klien.

- Klien mengirimkan pesan Change Cipher Spec, yang memberitahukan server bahwa klien akan mengirim pesan yang dienkripsi dengan spesifikasi cipher baru.

- Klien mengirimkan Pesan Jabat Tangan Terenkripsi, yang berisi rahasia pra-master yang dienkripsi dengan kunci publik server.

- Server mengirimkan pesan Change Cipher Spec, yang memberitahukan klien bahwa server akan mengirim pesan yang dienkripsi dengan spesifikasi cipher baru.

- Server mengirimkan Pesan Jabat Tangan Terenkripsi, yang berisi rahasia pra-master yang dienkripsi dengan kunci publik klien.

- Klien dan server sekarang dapat bertukar data aplikasi.

Apa perbedaan antara TCP dan UDP?

TCP membuat koneksi antara klien dan server untuk menjamin pemesanan paket, sebaliknya UDP tidak membuat koneksi antara klien dan server dan tidak menangani pesanan paket. Hal ini membuat UDP lebih ringan dibandingkan TCP dan merupakan kandidat sempurna untuk layanan seperti streaming.

Penguintutor.com memberikan penjelasan yang bagus.

Protokol TCP/IP apa yang Anda kenal?

Jelaskan "gerbang default"

Gateway default berfungsi sebagai titik akses atau router IP yang digunakan komputer dalam jaringan untuk mengirim informasi ke komputer di jaringan lain atau internet.

Apa itu ARP? Bagaimana cara kerjanya?

ARP adalah singkatan dari Protokol Resolusi Alamat. Saat Anda mencoba melakukan ping ke alamat IP di jaringan lokal Anda, katakanlah 192.168.1.1, sistem Anda harus mengubah alamat IP 192.168.1.1 menjadi alamat MAC. Ini melibatkan penggunaan ARP untuk menyelesaikan alamat, sesuai dengan namanya.

Sistem menyimpan tabel pencarian ARP tempat mereka menyimpan informasi tentang alamat IP yang dikaitkan dengan alamat MAC. Saat mencoba mengirim paket ke alamat IP, sistem akan melihat tabel ini terlebih dahulu untuk melihat apakah sistem sudah mengetahui alamat MAC. Jika ada nilai yang di-cache, ARP tidak digunakan.

Apa itu TTL? Apa yang dapat membantu untuk mencegahnya?

TTL (Time to Live) adalah nilai dalam paket IP (Internet Protocol) yang menentukan berapa banyak hop atau router yang dapat dilalui suatu paket sebelum dibuang. Setiap kali paket diteruskan oleh router, nilai TTL berkurang satu. Ketika nilai TTL mencapai nol, paket akan dibuang, dan pesan ICMP (Internet Control Message Protocol) dikirim kembali ke pengirim yang menunjukkan bahwa paket telah kedaluwarsa.- TTL digunakan untuk mencegah paket beredar tanpa batas waktu di jaringan, yang dapat menyebabkan kemacetan dan menurunkan kinerja jaringan.

- Hal ini juga membantu mencegah paket-paket terjebak dalam routing loop, dimana paket-paket terus menerus melakukan perjalanan antara set router yang sama tanpa pernah mencapai tujuannya.

- Selain itu, TTL dapat digunakan untuk membantu mendeteksi dan mencegah serangan spoofing IP, di mana penyerang mencoba menyamar sebagai perangkat lain di jaringan dengan menggunakan alamat IP palsu atau palsu. Dengan membatasi jumlah hop yang dapat dilalui suatu paket, TTL dapat membantu mencegah paket dirutekan ke tujuan yang tidak sah.

Apa itu DHCP? Bagaimana cara kerjanya?

Itu singkatan dari Dynamic Host Configuration Protocol dan mengalokasikan alamat IP, subnet mask, dan gateway ke host. Begini cara kerjanya:

- Host saat memasuki jaringan menyiarkan pesan untuk mencari server DHCP (DHCP DISCOVER)

- Pesan penawaran dikirim kembali oleh server DHCP sebagai paket yang berisi waktu sewa, subnet mask, alamat IP, dll (DHCP PENAWARAN)

- Bergantung pada tawaran mana yang diterima, klien mengirimkan kembali siaran balasan yang memberi tahu semua server DHCP (DHCP REQUEST)

- Server mengirimkan pengakuan (DHCP ACK)

Baca lebih lanjut di sini

Bisakah Anda memiliki dua server DHCP di jaringan yang sama? Bagaimana cara kerjanya?

Dimungkinkan untuk memiliki dua server DHCP di jaringan yang sama, namun hal ini tidak disarankan, dan penting untuk mengkonfigurasinya dengan hati-hati untuk mencegah konflik dan masalah konfigurasi.

Ketika dua server DHCP dikonfigurasi pada jaringan yang sama, terdapat risiko bahwa kedua server akan menetapkan alamat IP dan pengaturan konfigurasi jaringan lainnya ke perangkat yang sama, yang dapat menyebabkan konflik dan masalah konektivitas. Selain itu, jika server DHCP dikonfigurasi dengan pengaturan atau opsi jaringan yang berbeda, perangkat di jaringan mungkin menerima pengaturan konfigurasi yang bertentangan atau tidak konsisten.- Namun, dalam beberapa kasus, mungkin diperlukan dua server DHCP di jaringan yang sama, misalnya di jaringan besar di mana satu server DHCP mungkin tidak mampu menangani semua permintaan. Dalam kasus seperti ini, server DHCP dapat dikonfigurasi untuk melayani rentang alamat IP yang berbeda atau subnet yang berbeda, sehingga tidak saling mengganggu.

Apa itu terowongan SSL? Bagaimana cara kerjanya?

- Penerowongan SSL (Secure Sockets Layer) adalah teknik yang digunakan untuk membuat koneksi terenkripsi yang aman antara dua titik akhir melalui jaringan yang tidak aman, seperti Internet. Terowongan SSL dibuat dengan merangkum lalu lintas dalam koneksi SSL, yang memberikan kerahasiaan, integritas, dan otentikasi.

Berikut cara kerja terowongan SSL:

Klien memulai koneksi SSL ke server, yang melibatkan proses jabat tangan untuk membuat sesi SSL.- Setelah sesi SSL dibuat, klien dan server menegosiasikan parameter enkripsi, seperti algoritma enkripsi dan panjang kunci, kemudian bertukar sertifikat digital untuk saling mengautentikasi.

- Klien kemudian mengirimkan lalu lintas melalui terowongan SSL ke server, yang mendekripsi lalu lintas dan meneruskannya ke tujuannya.

- Server mengirimkan lalu lintas kembali melalui terowongan SSL ke klien, yang mendekripsi lalu lintas dan meneruskannya ke aplikasi.

Apa itu soket? Di mana Anda dapat melihat daftar soket di sistem Anda?

Soket adalah titik akhir perangkat lunak yang memungkinkan komunikasi dua arah antar proses melalui jaringan. Soket menyediakan antarmuka standar untuk komunikasi jaringan, memungkinkan aplikasi mengirim dan menerima data melalui jaringan. Untuk melihat daftar soket yang terbuka pada sistem Linux: netstat -an- Perintah ini menampilkan daftar semua soket yang terbuka, beserta protokolnya, alamat lokal, alamat asing, dan negara bagiannya.

Apa itu IPv6? Mengapa kami harus mempertimbangkan untuk menggunakannya jika kami memiliki IPv4?

- IPv6 (Internet Protocol versi 6) adalah versi terbaru dari Internet Protocol (IP), yang digunakan untuk mengidentifikasi dan berkomunikasi dengan perangkat di jaringan. Alamat IPv6 adalah alamat 128-bit dan dinyatakan dalam notasi heksadesimal, seperti 2001:0db8:85a3:0000:0000:8a2e:0370:7334.

Ada beberapa alasan mengapa kita harus mempertimbangkan penggunaan IPv6 dibandingkan IPv4:

Ruang alamat: IPv4 memiliki ruang alamat yang terbatas, yang telah habis di banyak belahan dunia. IPv6 menyediakan ruang alamat yang jauh lebih besar, memungkinkan triliunan alamat IP unik.- Keamanan: IPv6 mencakup dukungan bawaan untuk IPsec, yang menyediakan enkripsi dan otentikasi ujung ke ujung untuk lalu lintas jaringan.

- Kinerja: IPv6 mencakup fitur-fitur yang dapat membantu meningkatkan kinerja jaringan, seperti perutean multicast, yang memungkinkan satu paket dikirim ke beberapa tujuan secara bersamaan.

- Konfigurasi jaringan yang disederhanakan: IPv6 menyertakan fitur yang dapat menyederhanakan konfigurasi jaringan, seperti konfigurasi otomatis stateless, yang memungkinkan perangkat mengonfigurasi alamat IPv6 mereka sendiri secara otomatis tanpa memerlukan server DHCP.

- Dukungan mobilitas yang lebih baik: IPv6 mencakup fitur yang dapat meningkatkan dukungan mobilitas, seperti Mobile IPv6, yang memungkinkan perangkat mempertahankan alamat IPv6 saat berpindah antar jaringan yang berbeda.

Apa itu VLAN?

- VLAN (Virtual Local Area Network) adalah jaringan logis yang mengelompokkan sekumpulan perangkat di jaringan fisik, terlepas dari lokasi fisiknya. VLAN dibuat dengan mengkonfigurasi switch jaringan untuk menetapkan ID VLAN tertentu ke frame yang dikirim oleh perangkat yang terhubung ke port tertentu atau sekelompok port pada switch.

Apa itu MTU?

MTU adalah singkatan Unit Transmisi Maksimum. Ini adalah ukuran PDU (Protocol Data Unit) terbesar yang dapat dikirim dalam satu transaksi.

Apa yang terjadi jika Anda mengirimkan paket yang lebih besar dari MTU?

Dengan protokol IPv4, router dapat memfragmentasi PDU dan kemudian mengirimkan semua PDU yang terfragmentasi melalui transaksi.

Dengan protokol IPv6, ia mengeluarkan kesalahan pada komputer pengguna.

Benar atau Salah? Ping menggunakan UDP karena tidak peduli dengan koneksi yang andal

PALSU. Ping sebenarnya menggunakan ICMP (Internet Control Message Protocol) yang merupakan protokol jaringan yang digunakan untuk mengirim pesan diagnostik dan mengontrol pesan yang terkait dengan komunikasi jaringan.

Apa itu SDN?

SDN adalah singkatan dari Software-Defined Networking. Ini adalah pendekatan manajemen jaringan yang menekankan sentralisasi kontrol jaringan, memungkinkan administrator untuk mengelola perilaku jaringan melalui abstraksi perangkat lunak.- Dalam jaringan tradisional, perangkat jaringan seperti router, switch, dan firewall dikonfigurasikan dan dikelola secara individual, menggunakan perangkat lunak khusus atau antarmuka baris perintah. Sebaliknya, SDN memisahkan bidang kendali jaringan dari bidang data, sehingga memungkinkan administrator untuk mengelola perilaku jaringan melalui pengontrol perangkat lunak terpusat.

Apa itu ICMP? Untuk apa ini digunakan?

- ICMP adalah singkatan dari Internet Control Message Protocol. Ini adalah protokol yang digunakan untuk tujuan diagnostik dan kontrol dalam jaringan IP. Ini adalah bagian dari rangkaian Protokol Internet, yang beroperasi pada lapisan jaringan.

Pesan ICMP digunakan untuk berbagai tujuan, termasuk:

Pelaporan kesalahan: Pesan ICMP digunakan untuk melaporkan kesalahan yang terjadi pada jaringan, seperti paket yang tidak dapat terkirim ke tujuannya.- Ping: ICMP digunakan untuk mengirim pesan ping, yang digunakan untuk menguji apakah suatu host atau jaringan dapat dijangkau dan untuk mengukur waktu pulang pergi paket.

- Penemuan MTU Jalur: ICMP digunakan untuk menemukan Unit Transmisi Maksimum (MTU) suatu jalur, yang merupakan ukuran paket terbesar yang dapat ditransmisikan tanpa fragmentasi.

- Traceroute: ICMP digunakan oleh utilitas traceroute untuk melacak jalur yang diambil paket melalui jaringan.

- Penemuan router: ICMP digunakan untuk menemukan router dalam suatu jaringan.

Apa itu NAT? Bagaimana cara kerjanya?

NAT adalah singkatan dari Terjemahan Alamat Jaringan. Ini adalah cara untuk memetakan beberapa alamat pribadi lokal ke alamat publik sebelum mentransfer informasi. Organisasi yang ingin beberapa perangkat menggunakan satu alamat IP menggunakan NAT, seperti halnya kebanyakan router rumah. Misalnya, IP pribadi komputer Anda mungkin 192.168.1.100, namun router Anda memetakan lalu lintas ke IP publiknya (misalnya 1.1.1.1). Perangkat apa pun di internet akan melihat lalu lintas yang berasal dari IP publik Anda (1.1.1.1) dan bukan IP pribadi Anda (192.168.1.100).

Nomor port manakah yang digunakan di masing-masing protokol berikut?:- SSH

- SMTP

- HTTP

- DNS

- HTTPS

- FTP

- SFTP

SSH - 22- SMTP - 25

- HTTP-80

- DNS-53

- HTTPS - 443

- FTP-21

- SFTP - 22

Faktor apa saja yang mempengaruhi kinerja jaringan?

Beberapa faktor yang dapat mempengaruhi kinerja jaringan, antara lain:

Bandwidth: Bandwidth yang tersedia pada koneksi jaringan dapat mempengaruhi kinerjanya secara signifikan. Jaringan dengan bandwidth terbatas dapat mengalami kecepatan transfer data yang lambat, latensi tinggi, dan daya tanggap yang buruk.- Latensi: Latensi mengacu pada penundaan yang terjadi ketika data ditransmisikan dari satu titik dalam jaringan ke titik lainnya. Latensi tinggi dapat mengakibatkan kinerja jaringan menjadi lambat, terutama untuk aplikasi real-time seperti konferensi video dan game online.

- Kemacetan jaringan: Jika terlalu banyak perangkat yang menggunakan jaringan pada saat yang sama, kemacetan jaringan dapat terjadi, yang menyebabkan lambatnya kecepatan transfer data dan kinerja jaringan yang buruk.

- Kehilangan paket: Kehilangan paket terjadi ketika paket data terjatuh selama transmisi. Hal ini dapat mengakibatkan kecepatan jaringan lebih lambat dan menurunkan kinerja jaringan secara keseluruhan.

- Topologi jaringan: Tata letak fisik jaringan, termasuk penempatan switch, router, dan perangkat jaringan lainnya, dapat memengaruhi kinerja jaringan.

- Protokol jaringan: Protokol jaringan yang berbeda memiliki karakteristik kinerja yang berbeda, yang dapat memengaruhi kinerja jaringan. Misalnya, TCP adalah protokol andal yang dapat menjamin pengiriman data, namun juga dapat mengakibatkan kinerja lebih lambat karena overhead yang diperlukan untuk pemeriksaan kesalahan dan transmisi ulang.

- Keamanan jaringan: Tindakan keamanan seperti firewall dan enkripsi dapat memengaruhi kinerja jaringan, terutama jika tindakan tersebut memerlukan kekuatan pemrosesan yang signifikan atau menimbulkan latensi tambahan.

- Jarak: Jarak fisik antar perangkat di jaringan dapat memengaruhi kinerja jaringan, terutama untuk jaringan nirkabel di mana kekuatan sinyal dan interferensi dapat memengaruhi konektivitas dan kecepatan transfer data.

Apa itu APIPA?

APIPA adalah sekumpulan alamat IP yang dialokasikan perangkat ketika server DHCP utama tidak dapat dijangkau

Rentang IP apa yang digunakan APIPA?

APIPA menggunakan rentang IP: 169.254.0.1 - 169.254.255.254.

Bidang Kontrol dan Bidang Data

Apa yang dimaksud dengan "bidang kendali"?

Bidang kendali adalah bagian dari jaringan yang memutuskan bagaimana merutekan dan meneruskan paket ke lokasi berbeda.

Apa yang dimaksud dengan "bidang data"?

Data plane adalah bagian dari jaringan yang meneruskan data/paket.

Apa yang dimaksud dengan "bidang manajemen"?

Hal ini mengacu pada fungsi pemantauan dan manajemen.

Bidang mana (data, kontrol, ...) yang termasuk dalam pembuatan tabel perutean?

Pesawat Kendali.

Jelaskan Spanning Tree Protocol (STP).

Apa itu agregasi tautan? Mengapa ini digunakan?

Apa itu Perutean Asimetris? Bagaimana cara menghadapinya?

Protokol overlay (terowongan) apa yang Anda kenal?

Apa itu GRE? Bagaimana cara kerjanya?

Apa itu VXLAN? Bagaimana cara kerjanya?

Apa itu SNAT?

Jelaskan OSPF.

OSPF (Open Shortest Path First) merupakan protokol routing yang dapat diimplementasikan pada berbagai jenis router. Secara umum, OSPF didukung pada sebagian besar router modern, termasuk router dari vendor seperti Cisco, Juniper, dan Huawei. Protokol ini dirancang untuk bekerja dengan jaringan berbasis IP, termasuk IPv4 dan IPv6. Selain itu, ia menggunakan desain jaringan hierarki, di mana router dikelompokkan ke dalam beberapa area, dengan setiap area memiliki peta topologi dan tabel routingnya sendiri. Desain ini membantu mengurangi jumlah informasi perutean yang perlu dipertukarkan antar router dan meningkatkan skalabilitas jaringan.

OSPF 4 Jenis router adalah:

- Perute Dalaman

- Router Perbatasan Area

- Router Batas Sistem Otonom

- Router Tulang Punggung

Pelajari lebih lanjut tentang jenis router OSPF: https://www.educba.com/ospf-router-types/

Apa itu latensi?

Latensi adalah waktu yang dibutuhkan informasi untuk mencapai tujuannya dari sumbernya.

Apa itu bandwidth?

Bandwidth adalah kapasitas saluran komunikasi untuk mengukur seberapa banyak data yang dapat ditangani selama periode waktu tertentu. Lebih banyak bandwidth berarti lebih banyak penanganan lalu lintas dan dengan demikian lebih banyak transfer data.

Apa itu throughput?

Throughput mengacu pada pengukuran jumlah sebenarnya data yang ditransfer selama periode waktu tertentu melalui saluran transmisi apa pun.

Saat melakukan kueri penelusuran, mana yang lebih penting, latensi atau throughput? Dan bagaimana memastikan bahwa kita mengelola infrastruktur global?

Latensi. Untuk mendapatkan latensi yang baik, permintaan pencarian harus diteruskan ke pusat data terdekat.

Saat mengupload video, mana yang lebih penting, latensi atau throughput? Dan bagaimana cara memastikannya?

Hasil. Untuk mendapatkan throughput yang baik, aliran unggahan harus dialihkan ke tautan yang kurang dimanfaatkan.

Pertimbangan lain apa (kecuali latensi dan throughput) yang ada saat meneruskan permintaan?

- Selalu perbarui cache (artinya permintaan dapat diteruskan bukan ke pusat data terdekat)

Jelaskan Tulang Belakang & Daun

"Spine & Leaf" adalah topologi jaringan yang biasa digunakan di lingkungan pusat data untuk menghubungkan beberapa switch dan mengatur lalu lintas jaringan secara efisien. Ia juga dikenal sebagai arsitektur "tulang belakang" atau topologi "tulang belakang daun". Desain ini memberikan bandwidth tinggi, latensi rendah, dan skalabilitas, sehingga ideal untuk pusat data modern yang menangani data dan lalu lintas dalam jumlah besar. Dalam jaringan Spine & Leaf ada dua tipologi utama switch:

- Sakelar Tulang Belakang: Sakelar tulang belakang adalah sakelar berperforma tinggi yang disusun dalam lapisan tulang belakang. Sakelar ini bertindak sebagai inti jaringan dan biasanya saling terhubung dengan setiap sakelar daun. Setiap saklar tulang belakang terhubung ke semua saklar daun di pusat data.

- Leaf Switch: Leaf switch terhubung ke perangkat akhir seperti server, susunan penyimpanan, dan peralatan jaringan lainnya. Setiap saklar daun terhubung ke setiap saklar tulang belakang di pusat data. Hal ini menciptakan konektivitas full-mesh yang non-blocking antara leaf switch dan spine switch, memastikan setiap leaf switch dapat berkomunikasi dengan leaf switch lainnya dengan throughput maksimum.

Arsitektur Spine & Leaf menjadi semakin populer di pusat data karena kemampuannya menangani tuntutan komputasi awan modern, virtualisasi, dan aplikasi data besar, menyediakan infrastruktur jaringan yang skalabel, berkinerja tinggi, dan andal.

Apa itu Kemacetan Jaringan? Apa yang bisa menyebabkannya?

Kemacetan jaringan terjadi ketika ada terlalu banyak data untuk dikirim pada jaringan dan tidak memiliki kapasitas yang cukup untuk menangani permintaan tersebut.

Hal ini dapat menyebabkan peningkatan latensi dan kehilangan paket. Penyebabnya bisa bermacam-macam, seperti penggunaan jaringan yang tinggi, transfer file yang besar, malware, masalah perangkat keras, atau masalah desain jaringan.

Untuk mencegah kemacetan jaringan, penting untuk memantau penggunaan jaringan Anda dan menerapkan strategi untuk membatasi atau mengelola permintaan.

Apa yang bisa Anda ceritakan tentang format paket UDP? Bagaimana dengan format paket TCP? Apa bedanya?

Apa algoritma backoff eksponensial? Di mana itu digunakan?

Dengan menggunakan kode Hamming, apa kata sandi untuk kata data berikut 100111010001101?

00110011110100011101

Berikan contoh protokol yang terdapat pada lapisan aplikasi

Hypertext Transfer Protocol (HTTP) - digunakan untuk halaman web di internet- Simple Mail Transfer Protocol (SMTP) - transmisi email

- Jaringan Telekomunikasi - (TELNET) - emulasi terminal untuk memungkinkan akses klien ke server telnet

- File Transfer Protocol (FTP) - memfasilitasi transfer file antara dua mesin

- Sistem Nama Domain (DNS) - terjemahan nama domain

- Protokol Konfigurasi Host Dinamis (DHCP) - mengalokasikan alamat IP, subnet mask, dan gateway ke host

- Simple Network Management Protocol (SNMP) - mengumpulkan data pada perangkat di jaringan

Berikan contoh protokol yang terdapat pada Lapisan Jaringan

Internet Protocol (IP) - membantu dalam merutekan paket dari satu mesin ke mesin lainnya- Internet Control Message Protocol (ICMP) - memungkinkan seseorang mengetahui apa yang terjadi seperti pesan kesalahan dan informasi debug

Apa itu HST?

HTTP Strict Transport Security adalah arahan server web yang memberi tahu agen pengguna dan browser web cara menangani koneksinya melalui header respons yang dikirim di awal dan kembali ke browser. Hal ini memaksa koneksi melalui enkripsi HTTPS, mengabaikan panggilan skrip apa pun untuk memuat sumber daya apa pun di domain tersebut melalui HTTP. Baca selengkapnya [di sini](https://www.globalsign.com/en/blog/what-is-hsts-and-how-do-i-use-it#:~:text=HTTP%20Strict%20Transport%20Security %20(HSTS,dan%20kembali%20ke%20the%20browser.)

Jaringan - Lain-lain

Apa itu Internet? Apakah sama dengan World Wide Web?

Internet mengacu pada jaringan jaringan, mentransfer sejumlah besar data ke seluruh dunia.

World Wide Web adalah aplikasi yang berjalan di jutaan server, di atas internet, diakses melalui apa yang disebut browser web.

Apa itu ISPnya?

ISP (Internet Service Provider) adalah perusahaan penyedia internet lokal.

Sistem Operasi

Latihan Sistem Operasi

| Nama | Topik | Tujuan & Petunjuk | Larutan | Komentar |

|---|

| Garpu 101 | Garpu | Link | Link | |

| Garpu 102 | Garpu | Link | Link | |

Sistem Operasi - Penilaian Mandiri

Apa itu sistem operasi?

Dari buku "Sistem Operasi: Tiga Potongan Mudah":

"Bertanggung jawab untuk memudahkan menjalankan program (bahkan memungkinkan Anda untuk menjalankan banyak hal pada saat yang sama), memungkinkan program untuk berbagi memori, memungkinkan program untuk berinteraksi dengan perangkat, dan hal -hal menyenangkan lainnya seperti itu".

Sistem Operasi - Proses

Bisakah Anda menjelaskan apa itu prosesnya?

Proses adalah program yang sedang berjalan. Program adalah satu atau lebih instruksi dan program (atau proses) dieksekusi oleh sistem operasi.

Jika Anda harus merancang API untuk proses dalam sistem operasi, seperti apa API ini?

Itu akan mendukung yang berikut:

Buat - Izinkan untuk membuat proses baru- Hapus - Izinkan untuk menghapus/menghancurkan proses

- Negara - Izinkan untuk memeriksa keadaan proses, apakah itu berjalan, berhenti, menunggu, dll.

- Berhenti - Izinkan untuk menghentikan proses berjalan

Bagaimana proses dibuat?

OS adalah kode program membaca dan data tambahan yang relevan- Kode program dimuat ke dalam memori atau lebih khusus lagi, ke ruang alamat proses.

- Memori dialokasikan untuk Stack Program (alias tumpukan run-time). Tumpukan juga diinisialisasi oleh OS dengan data seperti argv, argc dan parameter ke main ()

- Memori dialokasikan untuk tumpukan program yang diperlukan untuk data yang dialokasikan secara dinamis seperti daftar data yang ditautkan dan tabel hash

- Tugas inisialisasi I/O dilakukan, seperti pada sistem berbasis UNIX/Linux, di mana setiap proses memiliki 3 deskriptor file (input, output dan kesalahan)

- OS menjalankan program, mulai dari main ()

Benar atau Salah? Pemuatan program ke dalam memori dilakukan dengan penuh semangat (sekaligus)

PALSU. Itu benar di masa lalu tetapi sistem operasi saat ini melakukan pemuatan malas, yang berarti hanya bagian yang relevan yang diperlukan untuk proses yang dijalankan dimuat terlebih dahulu.

Apa keadaan proses yang berbeda?

Menjalankan - Ini mengeksekusi instruksi- Siap - siap berjalan, tetapi untuk alasan yang berbeda itu ditahan

- Diblokir - menunggu beberapa operasi diselesaikan, misalnya permintaan disk I/O

Apa beberapa alasan untuk proses diblokir?

Operasi I/O (misalnya membaca dari disk)- Menunggu paket dari jaringan

Apa itu Inter Process Communication (IPC)?

Komunikasi antar proses (IPC) mengacu pada mekanisme yang disediakan oleh sistem operasi yang memungkinkan proses untuk mengelola data bersama.

Apa itu "berbagi waktu"?

Bahkan ketika menggunakan sistem dengan satu CPU fisik, dimungkinkan untuk memungkinkan banyak pengguna untuk mengerjakannya dan menjalankan program. Ini dimungkinkan dengan berbagi waktu, di mana sumber daya komputasi dibagi dengan cara yang tampaknya bagi pengguna, sistem memiliki banyak CPU, tetapi sebenarnya itu hanya satu CPU yang dibagikan dengan menerapkan multiprogramming dan multi-tasking.

Apa itu "berbagi ruang"?

Agak kebalikan dari berbagi waktu. Sementara dalam waktu berbagi sumber daya digunakan untuk sementara waktu oleh satu entitas dan kemudian sumber daya yang sama dapat digunakan oleh sumber daya lain, dalam ruang berbagi ruang dibagi oleh banyak entitas tetapi dengan cara di mana ia tidak ditransfer di antara mereka.

Ini digunakan oleh satu entitas, sampai entitas ini memutuskan untuk menyingkirkannya. Ambil contoh penyimpanan. Di penyimpanan, file adalah milik Anda, sampai Anda memutuskan untuk menghapusnya.

Komponen apa yang menentukan proses mana yang berjalan pada saat tertentu?

Penjadwal CPU

Sistem Operasi - Memori

Apa itu "memori virtual" dan tujuan apa yang melayani?

Memori virtual menggabungkan RAM komputer Anda dengan ruang sementara pada hard disk Anda. Ketika RAM berjalan rendah, memori virtual membantu memindahkan data dari RAM ke ruang yang disebut file paging. Memindahkan data ke file paging dapat membebaskan RAM, sehingga komputer Anda dapat menyelesaikan pekerjaannya. Secara umum, semakin banyak RAM yang dimiliki komputer Anda, semakin cepat program berjalan. https://www.minitool.com/lib/virtual-memory.html

Apa itu permintaan paging?

Paging permintaan adalah teknik manajemen memori di mana halaman dimuat ke dalam memori fisik hanya ketika diakses oleh suatu proses. Ini mengoptimalkan penggunaan memori dengan memuat halaman sesuai permintaan, mengurangi latensi startup dan overhead ruang. Namun, itu memperkenalkan beberapa latensi saat mengakses halaman untuk pertama kalinya. Secara keseluruhan, ini adalah pendekatan yang hemat biaya untuk mengelola sumber daya memori dalam sistem operasi.

Apa itu copy-on-write?

Copy-on-Write (COW) adalah konsep manajemen sumber daya, dengan tujuan untuk mengurangi penyalinan informasi yang tidak perlu. Ini adalah konsep, yang diimplementasikan misalnya dalam Syscall Posix Fork, yang menciptakan proses duplikat dari proses panggilan. Idenya:

Jika sumber daya dibagi antara 2 atau lebih entitas (misalnya segmen memori bersama antara 2 proses), sumber daya tidak perlu disalin untuk setiap entitas, tetapi setiap entitas memiliki izin akses operasi baca pada sumber daya bersama. (Segmen bersama ditandai sebagai hanya baca) (pikirkan setiap entitas yang memiliki pointer ke lokasi sumber daya bersama, yang dapat dibaca untuk membaca nilainya)- Jika satu entitas akan melakukan operasi tulis pada sumber daya bersama, masalah akan muncul, karena sumber daya juga akan diubah secara permanen untuk semua entitas lain yang membagikannya. (Pikirkan proses yang memodifikasi beberapa variabel pada tumpukan, atau mengalokasikan beberapa data secara dinamis pada tumpukan, perubahan ini pada sumber daya yang dibagikan ini juga berlaku untuk semua proses lainnya, ini jelas merupakan perilaku yang tidak diinginkan)

- Sebagai solusi saja, jika operasi tulis akan dilakukan pada sumber daya bersama, sumber ini akan disalin terlebih dahulu dan kemudian perubahan diterapkan.

Apa itu kernel, dan apa fungsinya?

Kernel adalah bagian dari sistem operasi dan bertanggung jawab atas tugas -tugas seperti:

Mengalokasikan memori- Jadwal proses

- Kontrol CPU

Benar atau Salah? Beberapa potongan kode dalam kernel dimuat ke area yang dilindungi dari memori sehingga aplikasi tidak dapat menimpa mereka.

BENAR

APA ITU POSIX?

POSIX (antarmuka sistem operasi portabel) adalah serangkaian standar yang menentukan antarmuka antara sistem operasi seperti UNIX dan program aplikasi.

Jelaskan apa itu semaphore dan apa perannya dalam sistem operasi.

Semaphore adalah primitif sinkronisasi yang digunakan dalam sistem operasi dan pemrograman bersamaan untuk mengontrol akses ke sumber daya bersama. Ini adalah tipe data variabel atau abstrak yang bertindak sebagai penghitung atau mekanisme pensinyalan untuk mengelola akses ke sumber daya dengan banyak proses atau utas.

Apa itu cache? Apa itu buffer?

Cache: Cache biasanya digunakan ketika proses membaca dan menulis ke disk untuk membuat proses lebih cepat, dengan membuat data serupa yang digunakan oleh program yang berbeda mudah diakses. Buffer: Tempat yang dipesan dalam RAM, yang digunakan untuk menyimpan data untuk tujuan sementara.

Virtualisasi

Apa itu virtualisasi?

Virtualisasi menggunakan perangkat lunak untuk membuat lapisan abstraksi di atas perangkat keras komputer, yang memungkinkan elemen perangkat keras dari satu komputer - prosesor, memori, penyimpanan, dan lainnya - untuk dibagi menjadi beberapa komputer virtual, yang biasa disebut mesin virtual (VM).

Apa itu hypervisor?

Red Hat: "Hypervisor adalah perangkat lunak yang membuat dan menjalankan mesin virtual (VM). Hypervisor, kadang -kadang disebut monitor mesin virtual (VMM), mengisolasi sistem operasi hypervisor dan sumber daya dari mesin virtual dan memungkinkan pembuatan dan pengelolaan mereka VM. "

Baca lebih lanjut di sini

Jenis hypervisor apa yang ada?

Hipervisor yang di-host dan hypervisor Bare-Metal.

Apa kelebihan dan kekurangan hypervisor telanjang-logam dibandingkan hypervisor yang di-host?

Karena memiliki driver sendiri dan akses langsung ke komponen perangkat keras, hypervisor baremetal akan sering memiliki kinerja yang lebih baik bersama dengan stabilitas dan skalabilitas.

Di sisi lain, mungkin akan ada beberapa batasan mengenai pemuatan (apa pun) driver sehingga hypervisor yang di -host biasanya akan mendapat manfaat dari memiliki kompatibilitas perangkat keras yang lebih baik.

Jenis virtualisasi apa yang ada?

Sistem Operasi Virtualisasi Jaringan Fungsi Virtualisasi Virtualisasi Desktop

Apakah kontainerisasi adalah jenis virtualisasi?

Ya, ini adalah virtualisasi tingkat sistem operasi, di mana kernel dibagikan dan memungkinkan untuk menggunakan beberapa instance ruang pengguna yang terisolasi.

Bagaimana pengenalan mesin virtual mengubah industri dan cara aplikasi digunakan?

Pengenalan mesin virtual memungkinkan perusahaan untuk menggunakan beberapa aplikasi bisnis pada perangkat keras yang sama, sementara setiap aplikasi dipisahkan satu sama lain dengan cara yang diamankan, di mana masing -masing berjalan pada sistem operasinya sendiri yang terpisah.

Mesin virtual

Apakah kita membutuhkan mesin virtual di zaman wadah? Apakah mereka masih relevan?

Ya, mesin virtual masih relevan bahkan di zaman kontainer. Sementara wadah memberikan alternatif yang ringan dan portabel untuk mesin virtual, mereka memang memiliki batasan tertentu. Mesin virtual masih penting karena mereka menawarkan isolasi dan keamanan, dapat menjalankan sistem operasi yang berbeda, dan baik untuk aplikasi lama. Batasan wadah misalnya berbagi kernel host.

Prometheus

Apa itu Prometheus? Apa saja fitur utama Prometheus?

Prometheus adalah sistem open-source populer yang memantau dan memperingatkan toolkit, yang awalnya dikembangkan di SoundCloud. Ini dirancang untuk mengumpulkan dan menyimpan data seri waktu, dan untuk memungkinkan kueri dan analisis data itu menggunakan bahasa kueri yang kuat yang disebut PromQL. Prometheus sering digunakan untuk memantau aplikasi cloud-asli, layanan mikro, dan infrastruktur modern lainnya.

Beberapa fitur utama Prometheus meliputi:

1. Data model: Prometheus uses a flexible data model that allows users to organize and label their time-series data in a way that makes sense for their particular use case. Labels are used to identify different dimensions of the data, such as the source of the data or the environment in which it was collected.

2. Pull-based architecture: Prometheus uses a pull-based model to collect data from targets, meaning that the Prometheus server actively queries its targets for metrics data at regular intervals. This architecture is more scalable and reliable than a push-based model, which would require every target to push data to the server.

3. Time-series database: Prometheus stores all of its data in a time-series database, which allows users to perform queries over time ranges and to aggregate and analyze their data in various ways. The database is optimized for write-heavy workloads, and can handle a high volume of data with low latency.

4. Alerting: Prometheus includes a powerful alerting system that allows users to define rules based on their metrics data and to send alerts when certain conditions are met. Alerts can be sent via email, chat, or other channels, and can be customized to include specific details about the problem.

5. Visualization: Prometheus has a built-in graphing and visualization tool, called PromDash, which allows users to create custom dashboards to monitor their systems and applications. PromDash supports a variety of graph types and visualization options, and can be customized using CSS and JavaScript.

Secara keseluruhan, Prometheus adalah alat yang kuat dan fleksibel untuk memantau dan menganalisis sistem dan aplikasi, dan banyak digunakan dalam industri untuk pemantauan dan observabilitas cloud-asli.

Dalam skenario apa mungkin lebih baik untuk tidak menggunakan Prometheus?

Dari dokumentasi Prometheus: "Jika Anda membutuhkan akurasi 100%, seperti untuk penagihan per-permintaan".

Jelaskan arsitektur dan komponen Prometheus

Arsitektur Prometheus terdiri dari empat komponen utama:

1. Prometheus Server: The Prometheus server is responsible for collecting and storing metrics data. It has a simple built-in storage layer that allows it to store time-series data in a time-ordered database.

2. Client Libraries: Prometheus provides a range of client libraries that enable applications to expose their metrics data in a format that can be ingested by the Prometheus server. These libraries are available for a range of programming languages, including Java, Python, and Go.

3. Exporters: Exporters are software components that expose existing metrics from third-party systems and make them available for ingestion by the Prometheus server. Prometheus provides exporters for a range of popular technologies, including MySQL, PostgreSQL, and Apache.

4. Alertmanager: The Alertmanager component is responsible for processing alerts generated by the Prometheus server. It can handle alerts from multiple sources and provides a range of features for deduplicating, grouping, and routing alerts to appropriate channels.

Secara keseluruhan, arsitektur Prometheus dirancang untuk sangat terukur dan tangguh. Perpustakaan server dan klien dapat digunakan secara terdistribusi untuk mendukung pemantauan di lingkungan skala besar dan sangat dinamis

Bisakah Anda membandingkan Prometheus dengan solusi lain seperti InfluxDB misalnya?

Dibandingkan dengan solusi pemantauan lainnya, seperti influxdb, Prometheus dikenal karena kinerja dan skalabilitasnya yang tinggi. Ini dapat menangani volume data yang besar dan dapat dengan mudah diintegrasikan dengan alat lain di ekosistem pemantauan. InfluxDB, di sisi lain, dikenal karena kemudahan penggunaan dan kesederhanaannya. Ini memiliki antarmuka yang ramah pengguna dan menyediakan API yang mudah digunakan untuk mengumpulkan dan meminta data.

Solusi populer lainnya, Nagios, adalah sistem pemantauan yang lebih tradisional yang bergantung pada model berbasis push untuk mengumpulkan data. Nagios telah ada sejak lama dan dikenal karena stabilitas dan keandalannya. Namun, dibandingkan dengan Prometheus, Nagios tidak memiliki beberapa fitur yang lebih maju, seperti model data multi-dimensi dan bahasa kueri yang kuat.

Secara keseluruhan, pilihan solusi pemantauan tergantung pada kebutuhan dan persyaratan spesifik organisasi. Sementara Prometheus adalah pilihan yang tepat untuk pemantauan dan peringatan skala besar, influxdb mungkin lebih cocok untuk lingkungan yang lebih kecil yang membutuhkan kemudahan penggunaan dan kesederhanaan. Nagios tetap menjadi pilihan yang solid bagi organisasi yang memprioritaskan stabilitas dan keandalan daripada fitur -fitur canggih.

Apa itu peringatan?

Di Prometheus, peringatan adalah pemberitahuan yang dipicu ketika kondisi atau ambang tertentu dipenuhi. Lansiran dapat dikonfigurasi untuk memicu ketika metrik tertentu melintasi ambang batas tertentu atau ketika peristiwa tertentu terjadi. Setelah peringatan dipicu, itu dapat dialihkan ke berbagai saluran, seperti email, pager, atau obrolan, untuk memberi tahu tim atau individu yang relevan untuk mengambil tindakan yang sesuai. Lansiran adalah komponen penting dari sistem pemantauan apa pun, karena mereka memungkinkan tim untuk secara proaktif mendeteksi dan menanggapi masalah sebelum mereka memengaruhi pengguna atau menyebabkan downtime sistem. Apa itu contoh? Apa itu pekerjaan?

Di Prometheus, sebuah contoh mengacu pada target tunggal yang sedang dipantau. Misalnya, satu server atau layanan. Pekerjaan adalah serangkaian contoh yang melakukan fungsi yang sama, seperti satu set server web yang melayani aplikasi yang sama. Pekerjaan memungkinkan Anda untuk mendefinisikan dan mengelola sekelompok target bersama.

Intinya, sebuah contoh adalah target individu yang Prometheus mengumpulkan metrik dari, sementara pekerjaan adalah kumpulan contoh serupa yang dapat dikelola sebagai kelompok.

Jenis metrik inti apa yang didukung Prometheus?

Prometheus mendukung beberapa jenis metrik, termasuk: 1. Counter: A monotonically increasing value used for tracking counts of events or samples. Examples include the number of requests processed or the total number of errors encountered. 2. Gauge: A value that can go up or down, such as CPU usage or memory usage. Unlike counters, gauge values can be arbitrary, meaning they can go up and down based on changes in the system being monitored. 3. Histogram: A set of observations or events that are divided into buckets based on their value. Histograms help in analyzing the distribution of a metric, such as request latencies or response sizes. 4. Summary: A summary is similar to a histogram, but instead of buckets, it provides a set of quantiles for the observed values. Summaries are useful for monitoring the distribution of request latencies or response sizes over time.

Prometheus juga mendukung berbagai fungsi dan operator untuk menggabungkan dan memanipulasi metrik, seperti SUM, MAX, MIN, dan RATE. Fitur -fitur ini menjadikannya alat yang ampuh untuk memantau dan mengingatkan metrik sistem.

Apa itu eksportir? Untuk apa ini digunakan?

Eksportir berfungsi sebagai jembatan antara sistem atau aplikasi pihak ketiga dan Prometheus, memungkinkan Prometheus untuk memantau dan mengumpulkan data dari sistem atau aplikasi tersebut. Eksportir bertindak sebagai server, mendengarkan pada port jaringan tertentu untuk permintaan dari Prometheus untuk mengikis metrik. Ini mengumpulkan metrik dari sistem atau aplikasi pihak ketiga dan mengubahnya menjadi format yang dapat dipahami oleh Prometheus. Eksportir kemudian memaparkan metrik ini ke Prometheus melalui titik akhir HTTP, membuatnya tersedia untuk pengumpulan dan analisis.

Eksportir biasanya digunakan untuk memantau berbagai jenis komponen infrastruktur seperti database, server web, dan sistem penyimpanan. Misalnya, ada eksportir yang tersedia untuk memantau database populer seperti MySQL dan PostgreSQL, serta server web seperti Apache dan Nginx.

Secara keseluruhan, eksportir adalah komponen penting dari ekosistem Prometheus, memungkinkan pemantauan berbagai sistem dan aplikasi, dan memberikan tingkat fleksibilitas dan ekstensibilitas yang tinggi ke platform.

Prometheus praktik terbaik?

Berikut adalah tiga di antaranya: 1. Label carefully: Careful and consistent labeling of metrics is crucial for effective querying and alerting. Labels should be clear, concise, and include all relevant information about the metric. 2. Keep metrics simple: The metrics exposed by exporters should be simple and focus on a single aspect of the system being monitored. This helps avoid confusion and ensures that the metrics are easily understandable by all members of the team. 3. Use alerting sparingly: While alerting is a powerful feature of Prometheus, it should be used sparingly and only for the most critical issues. Setting up too many alerts can lead to alert fatigue and result in important alerts being ignored. It is recommended to set up only the most important alerts and adjust the thresholds over time based on the actual frequency of alerts.

Bagaimana cara mendapatkan total permintaan dalam periode waktu tertentu?

Untuk mendapatkan total permintaan dalam periode waktu tertentu menggunakan Prometheus, Anda dapat menggunakan fungsi * jumlah * bersama dengan fungsi * rate *. Berikut adalah contoh kueri yang akan memberi Anda jumlah total permintaan dalam jam terakhir: sum(rate(http_requests_total[1h]))

Dalam kueri ini, http_requests_total adalah nama metrik yang melacak jumlah total permintaan HTTP, dan fungsi laju menghitung tingkat permintaan per detik selama satu jam terakhir. Fungsi SUM kemudian menambahkan semua permintaan untuk memberi Anda jumlah total permintaan dalam satu jam terakhir.

Anda dapat menyesuaikan rentang waktu dengan mengubah durasi dalam fungsi laju . Misalnya, jika Anda ingin mendapatkan jumlah total permintaan di hari terakhir, Anda dapat mengubah fungsi untuk menilai (http_requests_total [1D]) .

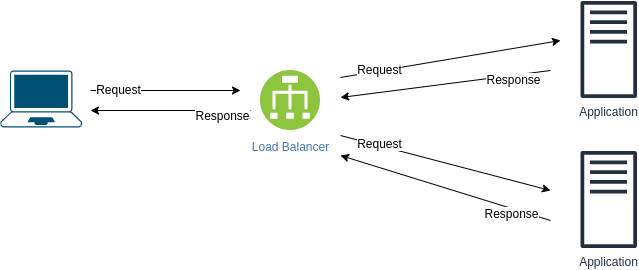

Apa arti ha di prometheus?

HA berarti ketersediaan tinggi. Ini berarti bahwa sistem ini dirancang untuk menjadi sangat dapat diandalkan dan selalu tersedia, bahkan dalam menghadapi kegagalan atau masalah lainnya. Dalam praktiknya, ini biasanya melibatkan pengaturan beberapa contoh Prometheus dan memastikan bahwa mereka semua disinkronkan dan mampu bekerja bersama dengan mulus. Ini dapat dicapai melalui berbagai teknik, seperti penyeimbangan beban, replikasi, dan mekanisme failover. Dengan menerapkan HA di Prometheus, pengguna dapat memastikan bahwa data pemantauan mereka selalu tersedia dan terkini, bahkan dalam menghadapi kegagalan perangkat keras atau perangkat lunak, masalah jaringan, atau masalah lain yang mungkin menyebabkan downtime atau kehilangan data.

Bagaimana Anda bergabung dengan dua metrik?

Di Prometheus, bergabung dengan dua metrik dapat dicapai dengan menggunakan fungsi * gabungan () *. Fungsi * gabung () * menggabungkan dua atau lebih deret waktu berdasarkan nilai labelnya. Dibutuhkan dua argumen wajib: *pada *dan *tabel *. Argumen ON menentukan label untuk bergabung * pada * dan argumen * tabel * menentukan seri waktu untuk bergabung. Berikut adalah contoh cara bergabung dengan dua metrik menggunakan fungsi gabungan () :

sum_series(

join(

on(service, instance) request_count_total,

on(service, instance) error_count_total,

)

)

Dalam contoh ini, fungsi join () menggabungkan seri waktu request_count_total dan error_count_total berdasarkan nilai label layanan dan instance mereka. Fungsi sum_series () kemudian menghitung jumlah dari seri waktu yang dihasilkan

Bagaimana cara menulis kueri yang mengembalikan nilai label?

Untuk menulis kueri yang mengembalikan nilai label di Prometheus, Anda dapat menggunakan fungsi * label_values *. Fungsi * label_values * mengambil dua argumen: nama label dan nama metrik. Misalnya, jika Anda memiliki metrik yang disebut http_requests_total dengan label yang disebut metode , dan Anda ingin mengembalikan semua nilai label metode , Anda dapat menggunakan kueri berikut:

label_values(http_requests_total, method)

Ini akan mengembalikan daftar semua nilai untuk label metode dalam metrik http_requests_total . Anda kemudian dapat menggunakan daftar ini dalam kueri lebih lanjut atau untuk memfilter data Anda.

Bagaimana Anda mengonversi cpu_user_seconds menjadi penggunaan CPU dalam persentase?

To convert *cpu_user_seconds* to CPU usage in percentage, you need to divide it by the total elapsed time and the number of CPU cores, and then multiply by 100. The formula is as follows: 100 * sum(rate(process_cpu_user_seconds_total{job="<job-name>"}[<time-period>])) by (instance) / (<time-period> * <num-cpu-cores>)

Di Sini, adalah nama pekerjaan yang ingin Anda minta, adalah rentang waktu yang ingin Anda minta (misalnya 5m , 1 jam ), dan adalah jumlah inti CPU pada mesin yang Anda tanya.

Misalnya, untuk mendapatkan penggunaan CPU dalam persentase selama 5 menit terakhir untuk pekerjaan bernama my-job yang berjalan di mesin dengan 4 core CPU, Anda dapat menggunakan kueri berikut:

100 * sum(rate(process_cpu_user_seconds_total{job="my-job"}[5m])) by (instance) / (5m * 4)

Pergi

Apa saja karakteristik bahasa pemrograman Go?

- Pengetikan yang kuat dan statis - Jenis variabel tidak dapat diubah dari waktu ke waktu dan mereka harus didefinisikan pada saat kompilasi

- kesederhanaan

- cepat waktu kompilasi

bawaan - bawaan concurrency

- yang dikumpulkan

- kompil independen

- ke biner mandiri - apa pun yang Anda butuhkan untuk menjalankan aplikasi Anda aplikasi Anda akan dikompilasi menjadi satu biner. Sangat berguna untuk manajemen versi dalam run-time.

Go juga memiliki komunitas yang baik.

Apa perbedaan antara var x int = 2 dan x := 2 ?

Hasilnya sama, variabel dengan nilai 2.

Dengan var x int = 2 kami mengatur tipe variabel ke integer sementara dengan x := 2 kami melepaskan dengan sendirinya jenisnya.

Benar atau Salah? Di Go We Can Redeclare Variabel dan sekali dinyatakan kita harus menggunakannya.

PALSU. Kami tidak dapat menukar variabel tetapi ya, kami harus menggunakan variabel yang dideklarasikan.

Perpustakaan Go apa yang telah Anda gunakan?

Ini harus dijawab berdasarkan penggunaan Anda tetapi beberapa contoh adalah:

Apa masalah dengan blok kode berikut? Bagaimana cara memperbaikinya? func main() {

var x float32 = 13.5

var y int

y = x

}

Blok kode berikut mencoba untuk mengonversi integer 101 menjadi string tetapi sebaliknya kita mendapatkan "e". Mengapa demikian? Bagaimana cara memperbaikinya? package main

import "fmt"

func main () {

var x int = 101

var y string

y = string ( x )

fmt . Println ( y )

}

Tampaknya nilai Unicode yang ditetapkan pada 101 dan menggunakannya untuk mengubah bilangan bulat menjadi string. Jika Anda ingin mendapatkan "101" Anda harus menggunakan paket "strconv" dan ganti y = string(x) dengan y = strconv.Itoa(x)

Apa yang salah dengan kode berikut?: package main

func main() {

var x = 2

var y = 3

const someConst = x + y

}

Konstanta dalam Go hanya dapat dinyatakan menggunakan ekspresi konstan. Tetapi x , y dan jumlahnya adalah variabel.

const initializer x + y is not a constant

Apa yang akan menjadi output dari blok kode berikut?: package main

import "fmt"

const (

x = iota

y = iota

)

const z = iota

func main () {

fmt . Printf ( "%v n " , x )

fmt . Printf ( "%v n " , y )

fmt . Printf ( "%v n " , z )

}

Pengidentifikasi IOTA Go GO digunakan dalam deklarasi const untuk menyederhanakan definisi angka yang bertambah. Karena dapat digunakan dalam ekspresi, ia memberikan umum di luar enumerasi sederhana.

x dan y di grup IOTA pertama, z di yang kedua.

Halaman iota di go wiki

Untuk apa _ digunakan untuk pergi?

Ini menghindari keharusan mendeklarasikan semua variabel untuk nilai pengembalian. Itu disebut pengidentifikasi kosong.

Jawaban di SO

Apa yang akan menjadi output dari blok kode berikut?: package main

import "fmt"

const (

_ = iota + 3

x

)

func main () {

fmt . Printf ( "%v n " , x )

}

Karena IOTA pertama dinyatakan dengan nilai 3 ( + 3 ), yang berikutnya memiliki nilai 4

Apa yang akan menjadi output dari blok kode berikut?: package main

import (

"fmt"

"sync"

"time"

)

func main () {

var wg sync. WaitGroup

wg . Add ( 1 )

go func () {

time . Sleep ( time . Second * 2 )

fmt . Println ( "1" )

wg . Done ()

}()

go func () {

fmt . Println ( "2" )

}()

wg . Wait ()

fmt . Println ( "3" )

}

Output: 2 1 3

Aritcle tentang sinkronisasi/waitgroup

Sinkronisasi Paket Golang

Apa yang akan menjadi output dari blok kode berikut?: package main

import (

"fmt"

)

func mod1 ( a [] int ) {

for i := range a {

a [ i ] = 5

}

fmt . Println ( "1:" , a )

}

func mod2 ( a [] int ) {

a = append ( a , 125 ) // !

for i := range a {

a [ i ] = 5

}

fmt . Println ( "2:" , a )

}

func main () {

s1 := [] int { 1 , 2 , 3 , 4 }

mod1 ( s1 )

fmt . Println ( "1:" , s1 )

s2 := [] int { 1 , 2 , 3 , 4 }

mod2 ( s2 )

fmt . Println ( "2:" , s2 )

}

Keluaran:

1 [5 5 5 5]

1 [5 5 5 5]

2 [5 5 5 5 5]

2 [1 2 3 4]

Di mod1 A adalah tautan, dan ketika kami menggunakan a[i] , kami mengubah nilai s1 menjadi. Tetapi di mod2 , append membuat irisan baru, dan kami hanya mengubah a , bukan s2 .

Aritcle tentang array, posting blog tentang append

Apa yang akan menjadi output dari blok kode berikut?: package main

import (

"container/heap"

"fmt"

)

// An IntHeap is a min-heap of ints.

type IntHeap [] int

func ( h IntHeap ) Len () int { return len ( h ) }

func ( h IntHeap ) Less ( i , j int ) bool { return h [ i ] < h [ j ] }

func ( h IntHeap ) Swap ( i , j int ) { h [ i ], h [ j ] = h [ j ], h [ i ] }

func ( h * IntHeap ) Push ( x interface {}) {

// Push and Pop use pointer receivers because they modify the slice's length,

// not just its contents.

* h = append ( * h , x .( int ))

}

func ( h * IntHeap ) Pop () interface {} {

old := * h

n := len ( old )

x := old [ n - 1 ]

* h = old [ 0 : n - 1 ]

return x

}

func main () {

h := & IntHeap { 4 , 8 , 3 , 6 }

heap . Init ( h )

heap . Push ( h , 7 )

fmt . Println (( * h )[ 0 ])

}

Keluaran: 3

Paket Container/Heap Golang

mongo

Apa keuntungan dari MongoDB? Atau dengan kata lain, mengapa memilih MongoDB dan bukan implementasi NoSQL lainnya?

Keuntungan MongoDB adalah sebagai berikut:

- SKEMALESS

- Mudah untuk dikupas

- Tidak ada gabungan kompleks

- Struktur objek tunggal jelas

Apa perbedaan antara SQL dan NoSQL?

Perbedaan utama adalah bahwa database SQL disusun (data disimpan dalam bentuk tabel dengan baris dan kolom - seperti tabel spreadsheet Excel) sementara NoSQL tidak terstruktur, dan penyimpanan data dapat bervariasi tergantung pada bagaimana NOSQL DB diatur, seperti pasangan nilai kunci, berorientasi dokumen, dll.

Dalam skenario apa Anda lebih suka menggunakan NoSQL/Mongo daripada SQL?

Data heterogen yang sering berubah- Konsistensi dan integritas data bukanlah prioritas utama

- Terbaik jika database perlu skala dengan cepat

Apa itu dokumen? Apa itu koleksi?

Dokumen adalah catatan dalam MongoDB, yang disimpan dalam format BSON (Binary JSON) dan merupakan unit dasar data di MongoDB.- Koleksi adalah sekelompok dokumen terkait yang disimpan dalam satu database di MongoDB.

Apa itu agregator?

- Agregator adalah kerangka kerja di MongoDB yang melakukan operasi pada serangkaian data untuk mengembalikan hasil yang dihitung tunggal.

Apa yang lebih baik? Dokumen tertanam atau direferensikan?

- Tidak ada jawaban pasti yang lebih baik, itu tergantung pada kasus penggunaan dan persyaratan spesifik. Beberapa Penjelasan: Dokumen tertanam memberikan pembaruan atom, sedangkan dokumen yang direferensikan memungkinkan normalisasi yang lebih baik.

Sudahkah Anda melakukan optimasi pengambilan data di Mongo? Jika tidak, dapatkah Anda memikirkan cara untuk mengoptimalkan pengambilan data yang lambat?

- Beberapa cara untuk mengoptimalkan pengambilan data di MongoDB adalah: pengindeksan, desain skema yang tepat, optimasi kueri dan penyeimbangan beban basis data.

Kueri

Jelaskan kueri ini: db.books.find({"name": /abc/})

Jelaskan kueri ini: db.books.find().sort({x:1})

Apa perbedaan antara find () dan find_one ()?

find() mengembalikan semua dokumen yang sesuai dengan kondisi kueri.- find_one () hanya mengembalikan satu dokumen yang cocok dengan kondisi kueri (atau nol jika tidak ada kecocokan yang ditemukan).

Bagaimana Anda bisa mengekspor data dari Mongo DB?

MongoExport- bahasa pemrograman

SQL

Latihan SQL

| Nama | Topik | Tujuan & Instruksi | Larutan | Komentar |

|---|

| Fungsi vs perbandingan | Perbaikan kueri | Latihan | Larutan | |

Penilaian Diri SQL

Apa itu SQL?

SQL (Bahasa Kueri Terstruktur) adalah bahasa standar untuk database relasional (seperti MySQL, Mariadb, ...).

Ini digunakan untuk membaca, memperbarui, menghapus, dan membuat data dalam database relasional.

Bagaimana SQL Berbeda dari NoSQL

Perbedaan utama adalah bahwa database SQL disusun (data disimpan dalam bentuk tabel dengan baris dan kolom - seperti tabel spreadsheet Excel) sementara NoSQL tidak terstruktur, dan penyimpanan data dapat bervariasi tergantung pada bagaimana NoSQL DB diatur, seperti pasangan nilai kunci, berorientasi dokumen, dll.

Kapan yang terbaik untuk menggunakan SQL? NoSQL?

SQL - paling baik digunakan saat integritas data sangat penting. SQL biasanya diimplementasikan dengan banyak bisnis dan area dalam bidang keuangan karena kepatuhan asam.

NoSQL - Hebat jika Anda perlu skala hal -hal dengan cepat. NoSQL dirancang dengan aplikasi web dalam pikiran, jadi berfungsi dengan baik jika Anda perlu dengan cepat menyebarkan informasi yang sama ke beberapa server

Selain itu, karena NoSQL tidak mematuhi tabel ketat dengan kolom dan struktur baris yang dibutuhkan basis data relasional, Anda dapat menyimpan berbagai tipe data bersama -sama.

SQL Praktis - Dasar -dasar

Untuk pertanyaan -pertanyaan ini, kami akan menggunakan tabel pelanggan dan pesanan yang ditunjukkan di bawah ini:

Pelanggan

| Customer_id | Customer_name | Item_in_cart | Cash_spent_to_date |

|---|

| 100204 | John Smith | 0 | 20.00 |

| 100205 | Jane Smith | 3 | 40.00 |

| 100206 | Bobby Frank | 1 | 100.20 |

PESANAN

| Customer_id | Order_id | Barang | Harga | Date_sold |

|---|

| 100206 | A123 | Rubber Ducky | 2.20 | 18-09-2019 |

| 100206 | A123 | Mandi Busa | 8.00 | 18-09-2019 |

| 100206 | Q987 | 80-pack tp | 90.00 | 20-09-2019 |

| 100205 | Z001 | Makanan Kucing - Ikan Tuna | 10.00 | 05-08-2019 |

| 100205 | Z001 | Makanan Kucing - Ayam | 10.00 | 05-08-2019 |

| 100205 | Z001 | Makanan Kucing - Daging Sapi | 10.00 | 05-08-2019 |

| 100205 | Z001 | Makanan Kucing - Kitty Quesadilla | 10.00 | 05-08-2019 |

| 100204 | X202 | Kopi | 20.00 | 29-04-2019 |

Bagaimana cara memilih semua bidang dari tabel ini?

Pilih *

Dari pelanggan;

Berapa banyak item di kereta John?

Pilih item_in_cart

Dari pelanggan

Where customer_name = "John Smith";

Berapa jumlah dari semua uang yang dihabiskan di semua pelanggan?

Pilih SUM (CASH_SPENT_TO_DATE) sebagai sum_cash

Dari pelanggan;

Berapa banyak orang yang memiliki barang di keranjang mereka?

Pilih Hitung (1) sebagai Number_of_People_W_Items

Dari pelanggan

di mana item_in_cart> 0;

Bagaimana Anda bergabung dengan tabel pelanggan ke tabel pesanan?

Anda akan bergabung dengan mereka di kunci unik. Dalam hal ini, kunci uniknya adalah customer_id di tabel pelanggan dan tabel pesanan

Bagaimana Anda menunjukkan pelanggan mana yang memesan item yang mana?

Pilih c.customer_name, O.Item

Dari pelanggan c

Kiri bergabung dengan pesanan o

Pada c.customer_id = o.customer_id;

Menggunakan pernyataan dengan, bagaimana Anda menunjukkan siapa yang memesan makanan kucing, dan jumlah total uang yang dihabiskan?

dengan cat_food sebagai (

Pilih customer_id, sum (harga) sebagai total_price

Dari pesanan

Di mana item seperti "%makanan kucing%"

Grup dengan customer_id

)

Pilih customer_name, total_price

Dari pelanggan c

Batin bergabung dengan cat_food f

Di c.customer_id = f.customer_id

di mana c.customer_id in (pilih customer_id dari cat_food);

Meskipun ini adalah pernyataan sederhana, klausa "dengan" benar -benar bersinar ketika kueri yang kompleks perlu dijalankan di atas meja sebelum bergabung ke yang lain. Dengan pernyataan itu bagus, karena Anda membuat suhu semu saat menjalankan kueri Anda, alih -alih membuat tabel yang sama sekali baru.

Jumlah dari semua pembelian makanan kucing tidak tersedia, jadi kami menggunakan pernyataan dengan membuat tabel semu untuk mengambil jumlah harga yang dihabiskan oleh setiap pelanggan, kemudian bergabung dengan tabel secara normal.

Manakah dari pertanyaan berikut yang akan Anda gunakan? SELECT count(*) SELECT count(*)

FROM shawarma_purchases FROM shawarma_purchases

WHERE vs. WHERE

YEAR(purchased_at) == '2017' purchased_at >= '2017-01-01' AND

purchased_at <= '2017-31-12'

SELECT count(*) FROM shawarma_purchases WHERE purchased_at >= '2017-01-01' AND purchased_at <= '2017-31-12'

Saat Anda menggunakan fungsi ( YEAR(purchased_at) ), ia harus memindai seluruh database sebagai lawan menggunakan indeks dan pada dasarnya kolom sebagaimana adanya, dalam keadaan alami.

OpenStack

Komponen/proyek OpenStack apa yang Anda kenal?

Bisakah Anda memberi tahu saya apa yang bertanggung jawab atas layanan/proyek masing -masing?:- Baru

- neutron

- Abu

- Lirikan

- Dasar

NOVA - Kelola Virtual Instance- Neutron - Kelola Jaringan dengan Menyediakan Jaringan sebagai Layanan (NAAS)

- Cinder - Penyimpanan Blok

- Pandangan sekilas - Kelola gambar untuk mesin dan wadah virtual (Cari, Dapatkan dan Daftarkan)

- Keystone - Layanan otentikasi di seluruh cloud

Identifikasi layanan/proyek yang digunakan untuk masing -masing berikut:- Instance salin atau snapshot

- GUI untuk melihat dan memodifikasi sumber daya

- Penyimpanan blok

- Mengelola instance virtual

Pandangan sekilas - Layanan gambar. Juga digunakan untuk menyalin atau membuat instance snapshot- Horizon - GUI untuk melihat dan memodifikasi sumber daya

- Cinder - Penyimpanan Blok

- NOVA - Kelola Virtual Instance

Apa itu penyewa/proyek?

Tentukan Benar atau Salah:- OpenStack bebas digunakan

- Layanan yang bertanggung jawab untuk jaringan sekilas

- Tujuan penyewa/proyek adalah untuk berbagi sumber daya antara berbagai proyek dan pengguna OpenStack

Jelaskan secara rinci bagaimana Anda memunculkan instance dengan IP mengambang

Anda mendapat telepon dari pelanggan yang mengatakan: "Saya bisa melakukan ping instance saya tetapi tidak dapat menghubungkan (SSH) itu". Apa masalahnya?

Jenis jaringan apa yang didukung OpenStack?

Bagaimana Anda men -debug masalah penyimpanan OpenStack? (alat, log, ...)

Bagaimana Anda men -debug masalah komputasi OpenStack? (alat, log, ...)

OpenStack Deployment & Tripleo

Sudahkah Anda menggunakan OpenStack di masa lalu? Jika ya, dapatkah Anda menjelaskan bagaimana Anda melakukannya?

Apakah Anda terbiasa dengan Tripleo? Apa bedanya dengan devstack atau packstack?

Anda dapat membaca tentang tripleo di sini

OpenStack Compute

Bisakah Anda menggambarkan nova secara detail?

Digunakan untuk menyediakan dan mengelola instance virtual- Ini mendukung multi-tenancy di berbagai tingkatan-logging, kontrol pengguna akhir, audit, dll.

- Sangat terukur

- Otentikasi dapat dilakukan dengan menggunakan sistem internal atau LDAP

- Mendukung beberapa jenis penyimpanan blok

- Mencoba menjadi perangkat keras dan hypervisor agnostice

Apa yang Anda ketahui tentang arsitektur dan komponen Nova?

NOVA -API - Server yang melayani metadata dan menghitung API- Komponen NOVA yang berbeda berkomunikasi dengan menggunakan antrian (RabbitMQ biasanya) dan database

- Permintaan untuk membuat instance diperiksa oleh nova-scheduler yang menentukan di mana instance akan dibuat dan berjalan

- Nova-Compute adalah komponen yang bertanggung jawab untuk berkomunikasi dengan hypervisor untuk membuat instance dan mengelola siklus hidupnya

OpenStack Networking (Neutron)

Jelaskan neutron secara rinci

Salah satu komponen inti dari OpenStack dan proyek mandiri- Neutron berfokus pada pengiriman jaringan sebagai layanan

- Dengan neutron, pengguna dapat mengatur jaringan di cloud dan mengkonfigurasi dan mengelola berbagai layanan jaringan

- Neutron berinteraksi dengan:

Keystone - Otorize API Calls

- NOVA - NOVA berkomunikasi dengan neutron untuk mencolokkan NIC ke dalam jaringan

- Horizon - Mendukung entitas jaringan di dasbor dan juga menyediakan tampilan topologi yang mencakup detail jaringan

Jelaskan masing -masing komponen berikut:- agen neutron-dhcp

- Neutron-L3-agent

- Agen-Metering-Metering

- Neutron-*-Agtent

- Neutron-Server

Neutron-L3-Agent-L3/NAT Forwarding (menyediakan akses jaringan eksternal untuk VM misalnya)- Neutron-DHCP-Agent-Layanan DHCP

- Neutron-Metering-Agent-L3 Metering Lalu Lintas

- Neutron-*-Agtent-Mengelola konfigurasi vswitch lokal pada setiap komputasi (berdasarkan plugin yang dipilih)

- Neutron -Server - Mengekspos API Jaringan dan Melewati Permintaan ke Plugin Lain Jika Diperlukan

Jelaskan jenis jaringan ini:- Jaringan manajemen

- Jaringan Tamu

- Jaringan API

- Jaringan eksternal

Jaringan Manajemen - Digunakan untuk komunikasi internal antara komponen OpenStack. Alamat IP apa pun dalam jaringan ini hanya dapat diakses di dalam datacetner- Jaringan Tamu - Digunakan untuk Komunikasi Antara Instance/VM

- Jaringan API - Digunakan untuk Komunikasi API Layanan. Alamat IP apa pun di jaringan ini dapat diakses secara publik

- Jaringan Eksternal - digunakan untuk komunikasi publik. Alamat IP apa pun di jaringan ini dapat diakses oleh siapa pun di internet

Dalam urutan mana Anda harus menghapus entitas berikut:- Jaringan

- Pelabuhan

- Perute

- Subnet

- Jaringan

- router

- subnet

- port

Ada banyak alasan untuk itu. Satu misalnya: Anda tidak dapat menghapus router jika ada port aktif yang ditetapkan untuk itu.

Apa itu jaringan penyedia?

Komponen dan layanan apa yang ada untuk L2 dan L3?

Apa plug-in ML2? Jelaskan arsitekturnya

Apa itu agen L2? Bagaimana cara kerjanya dan apa yang bertanggung jawab?

Apa itu agen L3? Bagaimana cara kerjanya dan apa yang bertanggung jawab?

Jelaskan apa yang bertanggung jawab atas agen metadata

Apa yang didukung Neutron Entities Neutron?

Bagaimana Anda men -debug masalah jaringan OpenStack? (alat, log, ...)

OpenStack - pandangan sekilas

Jelaskan pandangannya secara terperinci

Pandangan sekilas adalah Layanan Gambar OpenStack- Itu menangani permintaan yang terkait dengan disk dan gambar

- Glance also used for creating snapshots for quick instances backups

- Users can use Glance to create new images or upload existing ones

Describe Glance architecture

glance-api - responsible for handling image API calls such as retrieval and storage. It consists of two APIs: 1. registry-api - responsible for internal requests 2. user API - can be accessed publicly- glance-registry - responsible for handling image metadata requests (eg size, type, etc). This component is private which means it's not available publicly

- metadata definition service - API for custom metadata

- database - for storing images metadata

- image repository - for storing images. This can be a filesystem, swift object storage, HTTP, etc.

OpenStack - Swift

Explain Swift in detail

Swift is Object Store service and is an highly available, distributed and consistent store designed for storing a lot of data- Swift is distributing data across multiple servers while writing it to multiple disks

- One can choose to add additional servers to scale the cluster. All while swift maintaining integrity of the information and data replications.

Can users store by default an object of 100GB in size?

Not by default. Object Storage API limits the maximum to 5GB per object but it can be adjusted.

Explain the following in regards to Swift: