404 Basis Pengetahuan Tidak Ditemukan

Terakhir diperbarui: 28/06/2020

Baru ditambahkan dalam seminggu terakhir:

- [Pemasangan dan penerbitan proyek Python](# alat)

Daftar isi:

- dasar-dasar komputer

- Dasar-dasar teori komputer

- jaringan komputer

- sistem operasi

- Struktur Data dan Algoritma

- basis data

- Dasar-dasar kriptografi

- Dasar-dasar teknologi komputer

- bahasa

- bingkai

- alat

- teknologi

- penelitian yang mendasarinya

- Keamanan

- teknologi keamanan

- celah

- Keamanan web

- Pengujian penetrasi

- Audit kode

- Keamanan data

- Keamanan awan

- alat keamanan

- penelitian keamanan

- Deteksi APT

- Sampel berbahaya

- Tim Merah

- WAF

- Deteksi URL berbahaya

- Melawan lalu lintas mesin

- Deteksi anomali

- Angka dan Keamanan

- AI dan keamanan

- Konstruksi keselamatan perusahaan

- Pembangunan yang aman

- Pengujian keamanan

- produk keamanan

- Pengoperasian yang aman

- Manajemen keamanan

- Pikirkan aman

- arsitektur keamanan

- Konfrontasi merah dan biru

- Keamanan intranet

- Keamanan data

- Teknologi baru dan keamanan baru

- Ringkasan

- awan asli

- komputasi tepercaya

- DevSecOps

- pembangunan yang aman

- pengembangan pribadi

- Perkembangan industri

- data

- Sistem data

- Analisis dan operasi data

- Analisis data keamanan

- algoritma

- AI

- Sistem algoritma

- pengetahuan dasar

- pembelajaran mesin

- pembelajaran mendalam

- pembelajaran penguatan

- Area aplikasi

- Perkembangan industri

- Kualitas yang komprehensif

- Profesi

- perencanaan karir

- pemikiran

- menyampaikan

- mengelola

- memikirkan

- Hal-hal yang perlu diperhatikan

- lampiran

- Tenaga teknis luar biasa dalam negeri

- Situs teknologi asing yang luar biasa

- ditinggalkan

dasar-dasar komputer

Dasar-dasar teori komputer

sistem operasi

- [Ujian Masuk Pascasarjana Komputer 408 terlengkap di seluruh jaringan!!!!] Sistem Operasi Kingly Computer

- Interupsi dan Pengecualian

- Bagaimana memahami paging dan segmentasi manajemen memori dalam sistem operasi dengan cara yang sederhana?

Granularitas, unit informasi logis dan unit informasi fisik, panjang tak tentu dan deterministik, alamat dua dimensi dan alamat satu dimensi, informasi lengkap dan alokasi memori diskrit. - Ringkasan status kernel dan status pengguna sistem operasi

- Kompilasi pertanyaan wawancara umum-sistem operasi (suatu keharusan bagi setiap pengembang)

jaringan komputer

- Kompilasi pertanyaan wawancara umum - jaringan komputer (suatu keharusan bagi setiap pengembang)

Perbedaan antara TCP dan UDP, jabat tangan tiga arah TCP dan gelombang empat arah, proses setelah browser memasukkan URL, jenis permintaan protokol HTTP, perbedaan antara GET dan POST, protokol resolusi alamat ARP - Halaman proses permintaan browser yang lengkap (browser, HTTP) Proses permintaan ke respons mencakup serangkaian proses seperti jabat tangan tiga arah TCP, seperti resolusi nama domain, memulai jabat tangan tiga arah TCP, memulai permintaan HTTP, server merespons permintaan HTTP , dan browser mendapatkan kode HTML dan browser mengurai kode HTML dan meminta sumber daya dalam kode HTML. Browser merender halaman dan menyajikannya kepada pengguna.

- Apa sebenarnya arti keandalan tcp? - Jawaban CYS - Zhihu

Keandalan TCP mengacu pada penyediaan layanan transmisi data yang andal pada lapisan transport berdasarkan lapisan IP yang tidak dapat diandalkan. Ini terutama berarti bahwa data tidak akan rusak atau hilang, dan semua data akan dikirimkan sesuai urutan pengirimannya. Mekanisme berikut digunakan untuk mencapai transmisi TCP yang andal: checksum (untuk memverifikasi apakah data rusak), timer (transmisi ulang jika paket hilang), nomor urut (digunakan untuk mendeteksi paket yang hilang dan paket yang berlebihan), konfirmasi (Informasi penerima pengirim bahwa paket telah diterima dengan benar dan paket berikutnya diharapkan), pengakuan negatif (penerima memberi tahu pengirim tentang paket yang tidak diterima dengan benar), windows dan pipelining (digunakan untuk meningkatkan throughput saluran).

Struktur Data dan Algoritma

- Algoritma 3: Pengurutan cepat yang paling umum digunakan

sortir dan sortir cepat. Ide dari sortir cepat adalah menggali lubang dan mengisi angka + membagi dan menaklukkan. - Pertanyaan wawancara Tencent: Cangkir saya sangat enak (saya mempelajarinya)

Metode pemecahan masalah 1: metode pembagian dua; metode pemecahan masalah 2: metode interval pencarian tersegmentasi; metode pemecahan masalah 3: metode berdasarkan persamaan matematika; metode pemecahan masalah 4: metode pemrograman dinamis (dipelajari), dijelaskan dengan rumus: W(n, k) = 1 + min{max(W(n -1, x -1), W(n, k - x))}, x in {2, 3, ……,k} (n adalah nomor cangkir, k adalah jumlah lantai) - Bagaimana menulis pertanyaan algoritma secara efektif

Pertanyaan-pertanyaan di LeetCode secara kasar dibagi menjadi tiga jenis: memeriksa struktur data: seperti daftar tertaut, tumpukan, antrian, tabel hash, grafik, Percobaan, pohon biner, dll.; memeriksa algoritma dasar: seperti kedalaman terlebih dahulu, luasnya terlebih dahulu, biner pencarian, rekursi, dll.; Periksa ide-ide algoritmik dasar: rekursi, pembagian dan penaklukan, penelusuran mundur, serakah, dan pemrograman dinamis. - Pembahasan singkat tentang apa itu algoritma pembagian dan penaklukan (dipelajari)

Masalah permutasi penuh, masalah pengurutan gabungan, masalah pengurutan cepat, dan masalah Menara Hanoi dengan ide membagi dan menaklukkan. - 08.2018 Dalam wawancara kerja, angka terbesar ke-k dalam larik tak beraturan, median larik tak beraturan: penunjuk pengurutan cepat, O(N).

- [Penjelasan video] LeetCode Soal No. 1: Jumlah dua bilangan

- Strategi meraih amplop merah pada pertemuan tahunan

Dasar-dasar kriptografi

- Penjelasan rinci tentang kelebihan dan kekurangan enkripsi simetris dan enkripsi asimetris Enkripsi simetris disebut juga enkripsi kunci tunggal. Algoritmanya meliputi: AES, RC4, 3DES. Ini cepat dan dapat digunakan ketika sejumlah besar data perlu dienkripsi. Jumlah perhitungannya kecil dan efisiensinya tinggi. Jika kunci rahasia salah satu pihak terungkap, seluruh enkripsi akan menjadi tidak aman. Enkripsi asimetris, algoritmanya mencakup RSA, DSA/DSS, lambat dan sangat aman. Algoritme hash termasuk MD5, SHA1, dan SHA256. Tiga jenis algoritma menjadi dasar komunikasi HTTPS .

basis data

- Wawancara Tencent: Apa alasan mengapa pernyataan SQL dijalankan dengan lambat?

Pembelajaran tambahan : mesin database (InnoDB mendukung pemrosesan transaksi dan kunci asing, tetapi lebih lambat, ISAM dan MyISAM menggunakan ruang dan memori rendah, dan memasukkan data dengan cepat), pengkodean database ( character_set_client、character_set_connection、character_set_database、character_set_results、character_set_server、character_set_system ), database indeks (Indeks kunci utama, indeks berkerumun dan indeks non-berkelompok) dan poin pengetahuan dasar lainnya.

Alasan mengapa pernyataan SQL dieksekusi dengan lambat dibagi menjadi dua kategori: 1) Normal dalam banyak kasus, kadang-kadang sangat lambat: (1) Database menyegarkan halaman kotor, seperti mengulang Ketika log sudah penuh, log perlu disinkronkan ke disk; (2) Kunci ditemukan selama eksekusi, seperti kunci tabel dan kunci baris; 2) Selalu lambat: (1) Indeks tidak digunakan: misalnya , bidang tidak memiliki indeks; karena Indeks tidak dapat digunakan karena perhitungan dan operasi fungsi; (2) Indeks yang salah dipilih dalam database. Bandingkan jumlah baris yang dipindai dari indeks berkerumun dengan indeks kunci utama dan pencarian tabel lengkap langsung. Ada kemungkinan masalah pengambilan sampel salah dinilai dan pemindaian tabel lengkap tidak dilakukan. - Ini mungkin merupakan solusi optimasi SQL yang paling komprehensif

Dasar-dasar teknologi komputer

bahasa

- Analisis mendalam tentang dekorator Python dalam artikel sepanjang 10.000 kata

- Iterator dan generator Python3

ular piton : Iterator memiliki dua metode dasar: iter() dan next(). Objek yang dapat diubah seperti string, tupel, dan daftar dapat digunakan untuk membuat iterator (ini karena kelas-kelas ini mengimplementasikan fungsi __iter__() secara internal. Setelah memanggil iter() , itu menjadi list_iterator objek, Anda akan menemukan bahwa metode __next__() telah ditambahkan. Semua objek yang mengimplementasikan metode __iter__ dan __next__ adalah iterator). Iterator adalah objek stateful mendapatkan elemen yang benar pada iterasi berikutnya. __iter__ mengembalikan iterator itu sendiri, __next__ mengembalikan nilai berikutnya dalam wadah. Generator: Fungsi yang menggunakan hasil disebut generator. Ketika fungsi generator dipanggil, objek iterator dikembalikan. Generator dapat dianggap sebagai iterator. - iterator teknologi python black, generator, dekorator

- Seberapa banyak yang Anda ketahui tentang fitur-fitur canggih Python? Mari kita bandingkan

Python : fungsi anonim lambda, fungsinya untuk melakukan beberapa ekspresi atau operasi sederhana tanpa mendefinisikan fungsi sepenuhnya; Fungsi peta adalah fungsi python bawaan yang dapat menerapkan fungsi ke elemen dalam berbagai struktur data; Fungsi peta, tetapi hanya mengembalikan elemen yang fungsi yang diterapkan mengembalikan True; modul Itertools adalah kumpulan alat untuk memproses iterator, yang merupakan tipe data yang dapat digunakan dalam pernyataan loop for; . - Mengapa menggunakan bahasa Go? Apa kelebihan bahasa Go?

Go : Kelebihan go dan kegunaan go. Keuntungan utama go meliputi: bahasa statis, konkurensi ganda, lintas platform, kompilasi langsung ke dalam kode mesin, perpustakaan standar yang kaya, dll. Kegunaan utama go termasuk pemrograman server, pemrograman jaringan, sistem terdistribusi, database dalam memori, dan platform cloud. - Seri latihan Gin - Pengenalan Golang dan instalasi lingkungan

Go : Instalasi lingkungan Go, arti setiap folder setelah lingkungan kerja terinstal; - ruby-on-rails - Apa perbedaan antara Ruby dan JRuby

Ruby : Ruby adalah bahasa pemrograman. Penerjemah Ruby yang biasa kami rujuk mengacu pada CRuby. CRuby berjalan di lingkungan penerjemah bahasa C lokal. JRuby adalah penerjemah Ruby yang diimplementasikan di Java murni.

bingkai

- Gin - Pengenalan dan penggunaan kerangka web Golang berkinerja tinggi

Gin : adalah kerangka aplikasi web yang ditulis dalam Go. - Apa perbedaan antara boot musim semi dan musim semi mvc?

Musim Semi -> Musim Semi MVC -> Boot Musim Semi.

alat

- Perbandingan antara percikan dan badai

Alat teknologi data besar - jenis komputasi : Bandingkan dari aspek model komputasi waktu nyata, latensi komputasi waktu nyata, throughput, mekanisme transaksi, ketahanan/toleransi kesalahan, penyesuaian paralelisme dinamis, dll. Spark streaming adalah model kuasi-waktu nyata yang mengumpulkan data dalam jangka waktu tertentu dan memprosesnya sebagai RDD. Penundaan penghitungan waktu nyata berada pada tingkat kedua dan memiliki throughput yang tinggi . Ia memiliki ketahanan rata-rata dan tidak mendukung dinamika. Sesuaikan tingkat paralelisme; Storm adalah model real-time murni. Ia menerima dan memproses sepotong data. ini mendukung mekanisme transaksi yang lengkap, sangat kuat, dan mendukung penyesuaian dinamis tingkat paralelisme. Skenario aplikasi : Storm dapat digunakan dalam skenario di mana real-time murni tidak dapat mentolerir penundaan lebih dari 1 detik; untuk fungsi komputasi real-time yang memerlukan mekanisme transaksi dan mekanisme keandalan yang andal, yaitu pemrosesan data yang sepenuhnya akurat, Storm juga bisa dipertimbangkan; Jika Anda juga perlu menyesuaikan paralelisme program komputasi waktu nyata secara dinamis selama periode puncak dan puncak rendah untuk memaksimalkan pemanfaatan sumber daya, Anda juga dapat mempertimbangkan badai jika proyek tersebut murni komputasi waktu nyata, tidak perlu untuk mengeksekusi kueri interaktif SQL di tengah, dll. Untuk operasi lain, menggunakan storm adalah pilihan yang lebih baik. Di sisi lain, jika Anda tidak memerlukan mekanisme transaksi yang real-time dan andal, atau penyesuaian paralelisme dinamis, Anda dapat mempertimbangkan streaming percikan. Keuntungan terbesar dari streaming percikan adalah bahwa ia ada di tumpukan teknologi ekologi percikan perspektif makro proyek, jika tidak hanya diperlukan waktu nyata, Komputasi juga memerlukan pemrosesan batch offline dan kueri interaktif, dan dalam penghitungan waktu nyata, ini juga akan melibatkan pemrosesan batch latensi tinggi, kueri interaktif, dan fungsi lainnya gunakan spark core untuk mengembangkan pemrosesan batch offline dan spark sql untuk mengembangkan kueri interaktif menggunakan spark Streaming mengembangkan komputasi real-time, terintegrasi dengan mulus, dan memberikan skalabilitas tinggi pada sistem. Fitur ini sangat meningkatkan keunggulan Spark Streaming. Kedua kerangka kerja ini bagus dalam skenario segmentasi yang berbeda. - Tutorial Memulai Ziyu Big Data Spark (versi Python) (lebih penting)

- Apa perbedaan dan hubungan antara sistem pengumpulan kayu flume dan kafka? Kapan keduanya digunakan, dan kapan keduanya dapat digabungkan?

Alat teknologi data besar - jenis middleware : Kafka dapat dipahami sebagai middleware, atau sistem cache, atau database, fungsi utamanya adalah menjaga stabilitas. Flume dapat dipahami sebagai pengumpulan data log secara aktif. Dibandingkan dengan Kafka, sulit untuk mempromosikan antarmuka modifikasi aplikasi online untuk menulis data ke Kafka. - Apa kelebihan dan kekurangan antara logstash dan flume, dan skenario apa yang cocok untuk keduanya?

Alat teknologi data besar - Jenis agen : tergantung pada kebutuhan, baik logstash dan flume ada sebagai agen. Logstash memiliki lebih banyak plug-in dan produk pendukung yang lebih baik seperti elasticsearch, tetapi bahasa pengembangan logstash adalah ruby dan lingkungan operasinya adalah Ruby. JRuby. Selain itu, data yang dikirimkan mungkin hilang; terdapat mekanisme di dalam flume untuk memastikan bahwa sejumlah data dikirimkan tanpa kehilangan. Bahasa pengembangan flume adalah Java, yang mudah untuk pengembangan sekunder bahwa jvm memakan banyak memori. - Daftar tombol pintasan Mac

MAC : tombol pintasan dasar: tangkapan layar, dalam aplikasi, pemrosesan teks, di finder, di browser; - Lembar perintah Git yang umum digunakan

Git : Gudang jarak jauh-"Gudang lokal->Area pementasan-"Ruang kerja, git add., git commit -m message, git push. - git-lfs

Git-lfs : alat ekstensi unggah file besar git. - paket pcap analisis statistik tshark

- [Pemasangan dan penerbitan proyek Python](# alat)

Memo : 1. setup.py: long_description dan long_description_content_type (perhatikan masalah rendering format md dan pertama). 2. manifes.in vs. gitignore. 3. readme.pertama vs readme.md. 4. .pypirc vs.gitconfig. 5. python setup.py unggahan bdist_wheel.

teknologi

- Decoding dan xss ( ada

\u72 dalam teks asli "setelah pengkodean entitas html" seharusnya -

Urutan decoding teknologi browser : Decoding browser terutama melibatkan dua bagian: mesin rendering dan parser js. Urutan decoding: Decoding dilakukan di lingkungan apa pun. Urutan decoding adalah: pengkodean yang sesuai dengan lingkungan terluar didekodekan terlebih dahulu. Misalnya: di <a href=javascript:alert(1)>click</a> alert(1) berada di lingkungan html->url->js. 1. Klik menggunakan pengkodean unicode e, yang tidak dapat didekodekan di lingkungan html atau url. Ini hanya dapat didekodekan ke dalam karakter e di lingkungan js, sehingga tidak akan ada jendela pop-up.

2. Klik menggunakan pengkodean url. Sebelum menjalankan js, url mendekode %65, jadi ketika mesin js menyala, Anda melihat peringatan lengkap (1)

3. Klik decoding entitas html dijalankan terlebih dahulu

4. Klik Dalam proses decoding URL, JavaScript tidak akan dianggap sebagai protokol semu, dan kesalahan akan terjadi.

5. Klik htmlparser akan dieksekusi sebelum parser JavaScript, jadi proses parsingnya adalah karakter htmlencode di-decode terlebih dahulu, baru kemudian event JavaScript dijalankan.

Urutan decoding browser adalah dasar untuk bypass di XSS . - Hubungan antara dockerfile dan docker-compose

teknologi buruh pelabuhan : hubungan antara file dan folder. - Apa perbedaan antara dockerfile dan docker-compose?

teknologi docker : docker-compose adalah untuk mengatur container. - Apa itu mesin benteng?

Teknologi Bastion Host : mendefinisikan pintu masuk untuk akses ke cluster memfasilitasi kontrol izin dan pemantauan. - Dari aspek apa saja kelayakan suatu produk perlu dianalisis?

Analisis kelayakan : Kelayakan produk dibagi menjadi: kelayakan teknis, kelayakan ekonomi, dan kelayakan sosial. Diantaranya saya fokus pada kelayakan teknis. Kelayakan teknis terutama diukur dari perbandingan fungsi pesaing, risiko teknis dan metode penghindaran, kemudahan penggunaan dan ambang batas pengguna, ketergantungan lingkungan produk, dll. - Peran apa yang dimainkan Nginx dan Gunicorn di server?

Server aplikasi : Skenario penerapan Nginx: penyeimbangan beban (kerangka kerja seperti tornado hanya mendukung inti tunggal, sehingga penerapan multi-proses memerlukan penyeimbangan beban terbalik. gunicorn sendiri adalah multi-proses dan tidak memerlukannya), dukungan file statis, tekanan anti-konkurensi , kontrol akses tambahan. - Wikipedia: Kerberos

Kerberos : Deskripsi dasar, konten protokol, dan proses spesifik Kerberos. - Hubungan antara dockerfile dan docker-compose

teknologi buruh pelabuhan : hubungan antara file dan folder. - Apa perbedaan antara dockerfile dan docker-compose?

teknologi docker : docker-compose adalah untuk mengatur container. - Apa itu mesin benteng?

Teknologi Bastion Host : mendefinisikan pintu masuk untuk akses ke cluster memfasilitasi kontrol izin dan pemantauan. - Dari aspek apa saja kelayakan suatu produk perlu dianalisis?

Analisis kelayakan : Kelayakan produk dibagi menjadi: kelayakan teknis, kelayakan ekonomi, dan kelayakan sosial. Diantaranya saya fokus pada kelayakan teknis. Kelayakan teknis terutama diukur dari perbandingan fungsi pesaing, risiko teknis dan metode penghindaran, kemudahan penggunaan dan ambang batas pengguna, ketergantungan lingkungan produk, dll. - Peran apa yang dimainkan Nginx dan Gunicorn di server?

Server aplikasi : Skenario penerapan Nginx: penyeimbangan beban (kerangka kerja seperti tornado hanya mendukung inti tunggal, sehingga penerapan multi-proses memerlukan penyeimbangan beban terbalik. gunicorn sendiri adalah multi-proses dan tidak memerlukannya), dukungan file statis, tekanan anti-konkurensi , kontrol akses tambahan. - Wikipedia: Kerberos

Kerberos : Deskripsi dasar, konten protokol, dan proses spesifik Kerberos. - Apa itu arsitektur layanan mikro**?

- Apa itu Service Mesh (Layanan Mesh)

Arsitektur Layanan Mikro : Mengapa: Mengapa menggunakan mesh layanan? Di bawah arsitektur aplikasi web tiga tingkat MVC tradisional, komunikasi antar layanan tidak rumit dan dapat dikelola dalam aplikasi. Namun, di situs web berskala besar yang kompleks saat ini, aplikasi tunggal dipecah menjadi banyak layanan mikro. Ketergantungan dan komunikasi antar layanan kompleks. Apa: Service mesh adalah lapisan infrastruktur untuk komunikasi antar layanan. Ini dapat dibandingkan dengan TCP/IP antar aplikasi atau layanan mikro. Ini bertanggung jawab atas panggilan jaringan, pembatasan arus, pemutusan sirkuit, dan pemantauan antar layanan. Fitur Service Mesh: lapisan tengah untuk komunikasi antar-aplikasi, proksi jaringan ringan, agnostik aplikasi, percobaan ulang/batas waktu aplikasi yang dipisahkan, pemantauan, penelusuran, dan penemuan layanan. Perangkat lunak open source yang populer saat ini adalah Istio dan Linkerd, keduanya dapat diintegrasikan dalam lingkungan kubernetes Cloud Native. - Updater gagal jika tidak dijalankan sebagai admin, bahkan pada instalasi pengguna

LaTeX : MiKTeX (masalah registri dan masalah hak administrator) + TeXnicCenter (tidak dapat menghasilkan masalah pdf, atur jalur eksekusi adobe di Build ke AcroRd32.exe asli) + Adobe Acrobat Reader DC, lalu gunakan Adobe Acrobat DC versi crack untuk mengonversi ke format lain. - Prinsip HTTPS dan proses interaksi

HTTPS : HTTPS memerlukan jabat tangan antara browser dan situs web sebelum mengirimkan data. Selama proses jabat tangan, informasi kata sandi yang digunakan oleh kedua belah pihak untuk mengenkripsi data yang dikirimkan akan dikonfirmasi. Dapatkan kunci publik -> Browser menghasilkan kunci rahasia acak (simetris) -> Gunakan kunci publik untuk mengenkripsi kunci rahasia simetris -> Kirim kunci rahasia simetris terenkripsi -> komunikasi ciphertext dienkripsi dengan kunci rahasia simetris. Seluruh proses komunikasi HTTPS menggunakan enkripsi simetris, enkripsi asimetris, dan algoritma HASH . - Kebijakan Asal Browser yang Sama

Teknologi browser : Kebijakan asal yang sama adalah fungsi keamanan inti dan paling dasar dari browser. Kebijakan asal yang sama didefinisikan sebagai: protokol/host/port. - Sembilan prinsip penerapan lintas domain (versi lengkap)

Teknologi browser : solusi permintaan lintas domain: JSONP (kerentanan yang mengandalkan tag skrip tanpa batasan lintas domain), CORS (berbagi sumber daya lintas domain), postMessage, websocket, proxy middleware Node, proxy terbalik nginx, windows.name+iframe , lokasi.hash+iframe, dokumen.domain+iframe.

CORS mendukung semua jenis permintaan HTTP dan merupakan solusi mendasar untuk permintaan HTTP lintas domain. JSONP hanya mendukung permintaan GET. Kelebihannya adalah mendukung browser lama dan dapat meminta data dari situs web yang tidak mendukung CORS. Baik itu Node middleware proxy atau nginx reverse proxy , alasan utamanya adalah tidak menerapkan batasan pada server melalui kebijakan asal yang sama. Dalam pekerjaan sehari-hari, solusi lintas domain yang paling umum digunakan adalah CORS dan proxy terbalik nginx. - Bagaimana cara menggunakan lingkungan virtual Python di Jupyter Notebook?

Anaconda : Instal plug-in, conda instal nb_conda - Karena ada permintaan HTTP, mengapa menggunakan panggilan RPC? - Jawaban Saudara Yi

RPC : Tenang VS RPC. RPC meliputi: proxy terbalik, serialisasi dan deserialisasi, komunikasi (HTTP, TCP, UDP), penanganan pengecualian

penelitian yang mendasarinya

Analisis singkat tentang proses perpustakaan permintaan python

Implementasi perpustakaan permintaan Python : socket->httplib->urllib->urllib3->requests. Proses panggilan internal dari request.get: request.get->requests()->Session.request->Session.send->adapter.send->HTTPConnectionPool(urllib3)->HTTPConnection(httplib).

1、socket:是TCP/IP最直接的实现,实现端到端的网络传输

2、httplib:基于socket库,是最基础最底层的http库,主要将数据按照http协议组织,然后创建socket连接,将封装的数据发往服务端

3、urllib:基于httplib库,主要对url的解析和编码做进一步处理

4、urllib3:基于httplib库,相较于urllib更高级的地方在于用PoolManager实现了socket连接复用和线程安全,提高了效率

5、requests:基于urllib3库,比urllib3更高级的是实现了Session对象,用Session对象保存一些数据状态,进一步提高了效率

Analisis prinsip-prinsip XGBoost dan implementasi yang mendasarinya (dipelajari)

XGBoost : Memahami dari sudut pandang skor pohon (fungsi tujuan: fungsi kerugian (ekspansi orde kedua) + suku reguler), struktur pohon (keputusan terpisah (pra-penyortiran)).

Pemahaman mendalam tentang algoritma optimasi histogram Lightgbm

Lightgbm : Dibandingkan dengan pra-penyortiran, lgb menggunakan histogram untuk menangani pemisahan node dan menemukan titik pemisahan yang optimal. Ide algoritma: Ubah nilai fitur menjadi nilai bin terlebih dahulu sebelum pelatihan, yaitu membuat fungsi sepotong-sepotong untuk nilai setiap fitur, membagi nilai semua sampel pada fitur ini ke dalam segmen tertentu (bin) , dan terakhir nilai Fitur diubah dari nilai kontinu menjadi nilai diskrit. Histogram juga dapat digunakan untuk percepatan diferensial. Kompleksitas penghitungan histogram didasarkan pada jumlah keranjang.

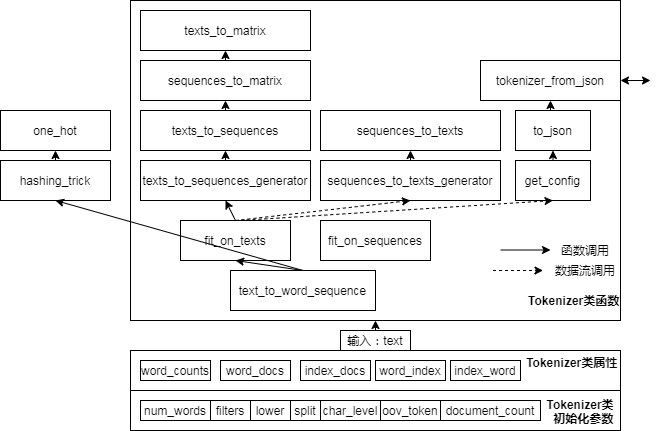

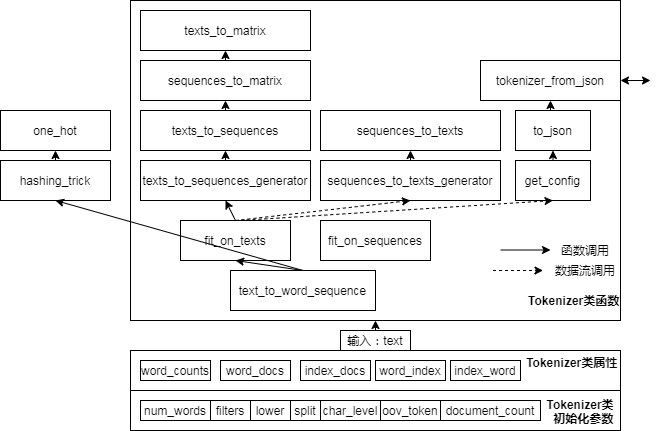

Analisis kode sumber pra-pemrosesan teks Keras

Keras - pemrosesan awal teks :

Analisis kode sumber praproses urutan keras

Kata2Vec

- Memahami model Skip-Gram Word2Vec

- Menerapkan model Skip-Gram berdasarkan TensorFlow - artikel Tian Yusu

- Tutorial Word2Vec - Model Lewati Gram

- Tutorial Word2Vec Bagian 2 - Pengambilan Sampel Negatif

- Tutorial penyematan kata Word2Vec dengan Python dan TensorFlow

- analisis kode sumber tensorlflow word2vec_basic

- Tutorial Keras Word2Vec

- keras_word2vec@adventures-in-ml-code

Keamanan

teknologi keamanan

celah

- Kompilasi payload perpustakaan kerentanan Wuyun dan plug-in tambahan Burp

- boy-hack/wooyun-payload

- Pandangan seorang peneliti terhadap penelitian kerentanan pada tahun 2010-an

Penelitian kerentanan: Status terkini dan tren penelitian kerentanan dalam 10 tahun terakhir : 1. Di era pasca-PC, integritas aliran kontrol telah menjadi mekanisme perlindungan dasar baru untuk keamanan sistem. 2. Fitur keamanan perangkat keras yang mengejutkan dan kerentanan keamanan perangkat keras. 3. Anggur baru dalam botol bekas, desain perangkat seluler yang aman memungkinkan menyalip di tikungan. 4. Pertarungan untuk masuk ke jaringan semakin intensif. Pintu masuk jaringan meliputi: browser, koprosesor WiFi, baseband, Bluetooth, router, perangkat pesan instan, perangkat lunak sosial, klien email, PC dan server tradisional. 5. Penambangan dan eksploitasi kerentanan otomatis masih perlu ditingkatkan.

Keamanan web

- Sebuah artikel untuk memberi Anda pemahaman mendalam tentang kerentanan: Kerentanan XXE

Kerentanan XXE : Prinsip XXE: memanggil entitas eksternal, pemanfaatan XXE: menggunakan entitas umum, entitas parameter, entitas eksternal, entitas internal untuk membaca file, host intranet dan deteksi port, RCE intranet (dukungan ekstensi ekspektasi diperlukan berdasarkan PHP) ) - Teknik injeksi bebas koma Mysql

Serangan injeksi : injeksi sql, injeksi xml (bahasa markup yang secara struktural mewakili data melalui tag), injeksi kode (kelas eval), injeksi CRLF (rn). Injeksi Mysql: Gunakan komentar untuk melewati spasi, gunakan tanda kurung untuk melewati spasi, gunakan simbol seperti %20 %0a untuk mengganti spasi di bawah kueri gabungan, gunakan gabung untuk melewati pemfilteran koma, select id,ip from client_ip where 1>2 union select * from ( (select user())a JOIN (select version())b ); * dari ( (pilih pengguna() select case when(条件) then 代码1 else 代码2 end a GABUNG (pilih versi() insert into client_ip (ip) values ('ip'+(select case when (substring((select user()) from 1 for 1)='e') then sleep(3) else 0 end)); select id,ip from client_ip where 1>2 union select * from ( (select user())a JOIN (select version())b ); insert into client_ip (ip) values ('ip'+(select case when (substring((select user()) from 1 for 1)='e') then sleep(3) else 0 end)); - [CRLF Pemanfaatan kerentanan injeksi dan analisis contoh]([https://wooyun.js.org/drops/CRLF%20Injection%E6%BC%8F%E6%B4%9E%E7%9A%84%E5% 88%A9%E7%94%A8%E4%B8%8E%E5%AE%9E%E4%BE%8B%E5%88%86%E6%9E%90.html](https://wooyun.js .org/drops/CRLF Pemanfaatan kerentanan injeksi dan contoh analysis.html))

CRLF adalah singkatan dari "carriage return + line feed" (rn). HTTP Header dan HTTP Body dipisahkan oleh dua CRLF. Injeksi CRLF juga disebut HTTP Response Splitting, atau disingkat HRS. X-XSS-Protection:0 mematikan strategi perlindungan browser untuk pemfilteran XSS yang tercermin. - Eksploitasi kerentanan SSRF dan pertarungan getshell (dipilih)

- Ringkasan beberapa metode untuk melewati pemfilteran (pembatasan IP) pada kerentanan SSRF

SSRF : Gunakan 302 jump (xip.io, alamat pendek, layanan yang ditulis sendiri); rebinding DNS (melewati batasan IP http://[email protected]/ ; http://[email protected]/ ; melalui berbagai protokol non-HTTP - Ringkasan metode bypass SSRF

SSRF : Gunakan @; gunakan alamat pendek; gunakan nama domain khusus xip.io; gunakan resolusi DNS (tetapkan rekor A pada nama domain); - Analisis kerentanan ThinkPHP 5.0.0~5.0.23 RCE

- Analisis singkat tentang pengkodean karakter dan injeksi SQL dalam audit kotak putih (luar biasa, dipelajari)

Serangan injeksi berdasarkan pengkodean karakter : karakter Cina yang dikodekan gbk menempati 2 byte, dan karakter Cina yang dikodekan utf-8 menempati 3 byte. Injeksi byte lebar memanfaatkan karakteristik mysql. Ketika mysql menggunakan pengkodean gbk, ia akan berpikir bahwa dua karakter adalah satu karakter Cina (di bawah gbk, kode ascii sebelumnya harus lebih besar dari 128 untuk mencapai rentang karakter Cina; pengkodean rentang nilai gb2312 : Bit tinggi 0xA1-0xF7 , bit rendah 0xA1-0xFE , dan 0x5c , tidak berada dalam rentang bit rendah, jadi 0x5c bukan pengkodean di gb2312, sehingga tidak akan dimakan. Perluas ide ini ke semua pengkodean multi-byte, selama rentang bit rendah berisi pengkodean 0x5c , injeksi byte lebar dapat dilakukan). Rencana pertahanan pertama: mysql_set_charset+mysql_real_escape_string , dengan mempertimbangkan rangkaian karakter koneksi saat ini. Rencana pertahanan kedua: Setel character_set_client ke binary (biner), SET character_set_connection=gbk, character_set_results=gbk,character_set_client=binary . Ketika mysql kami menerima data klien, ia akan mengira bahwa pengkodeannya adalah character_set_client , dan kemudian mengubahnya menjadi pengkodean character_set_connection , lalu memasukkan tabel dan bidang tertentu, dan kemudian mengubahnya menjadi pengkodean yang sesuai dengan bidang tersebut. Kemudian, ketika hasil kueri dibuat, hasil tersebut akan dikonversi dari pengkodean tabel dan bidang menjadi pengkodean character_set_results dan dikembalikan ke klien. Oleh karena itu, jika kita menyetel character_set_client ke binary , tidak akan ada masalah byte lebar atau multi-byte. Semua data ditransfer dalam bentuk biner, yang secara efektif dapat menghindari injeksi karakter lebar. Masalah juga dapat terjadi saat memanggil iconv setelah pertahanan. Saat menggunakan iconv untuk mengonversi utf-8 ke gbk, metode pemanfaatannya adalah錦' , karena pengkodean utf-8-nya adalah 0xe98ca6 , dan pengkodean gbknya adalah 0xe55c , yang akhirnya menjadi %e5%5c%5c%27 , dua %5c Itu ' adalah bilangan ganjil, ' akan keluar dari batas. Mengapa錦' tidak bisa menggunakan metode ini? Menurut aturan pengkodean utf-8, (0x0000005c) tidak akan muncul dalam pengkodean utf-8, sehingga kesalahan akan dilaporkan. - Masalah keamanan yang disebabkan oleh sesi klien

- Wawasan tentang DAST, SAST, dan IAST dalam satu artikel - diskusi singkat tentang perbandingan teknologi pengujian keamanan aplikasi Web (dipelajari)

- Bicara tentang SAST/IDAST/IAST

- Pengenalan metode koneksi PHP dan cara menyerang PHP-FPM

- Permintaan GET untuk mendapatkan bendera——Penulisan XCTF 2018 Final PUBG (WEB 2).

Pengujian penetrasi

- Satu set pertanyaan wawancara kerja pengujian penetrasi praktis Fungsi eksekusi kode:

eval、preg_replace+/e、assert、call_user_func、call_user_func_array、create_function ; fungsi eksekusi perintah: system、exec、shell_exec、passthru、pcntl_exec、popen、proc_open ; Selain itu, apakah ada cara lain untuk mendapatkan jalur administrator? src menentukan file skrip jarak jauh untuk mendapatkan referensi. - Kumpulan pertanyaan wawancara kerja pengujian penetrasi praktis, tahukah Anda?

- Pengalaman wawancara saya, pengujian penetrasi

Audit kode

- Audit kode Java - kemajuan lapis demi lapis

Keamanan data

- NO.27 Obrolan tentang keamanan data Teknologi dan era data besar, data adalah aset inti banyak perusahaan ; batas keamanan tradisional menjadi kabur, kita perlu berasumsi bahwa batas kita telah ditembus, dan pada saat yang sama memiliki pertahanan yang mendalam. kemampuan untuk melindungi keamanan informasi. Oleh karena itu, sembari memperkuat metode keamanan tradisional, kita harus memfokuskan keamanan pada data itu sendiri. Sebelum melakukan hal ini, ada sebuah premis: kita harus tahu bahwa keamanan masih bermanfaat bagi bisnis (di sebagian besar kasus keamanan perusahaan, bisnis > keamanan), sehingga keamanan dan kegunaan harus dipertimbangkan. Saat ini, langkah-langkah yang umum digunakan oleh perusahaan meliputi: klasifikasi data, manajemen siklus hidup data, desensitisasi data & enkripsi data, dan pencegahan kebocoran data.

- Konstruksi sistem keamanan data perusahaan internet

Keamanan awan

- Keamanan cloud, apa sebenarnya itu?

Ada tiga arah penelitian utama dalam keamanan cloud: keamanan komputasi awan, awan infrastruktur keamanan, dan layanan keamanan cloud. Kolaborasi keamanan data juga disebutkan dalam tren pengembangan keamanan cloud di masa depan, menunjukkan bahwa tidak peduli skenario apa, data adalah fokus keamanan. Layanan keamanan cloud dapat dilihat sebagai koki memasak (ppt dari cdxy), komputasi awan (energi), algoritma (alat), data (bahan baku), insinyur (koki), jenis beras apa yang dapat dibuat (layanan keamanan yang bisa jadi asalkan) ) - Masa Depan Keamanan Cloud (artikel panjang yang mendalam)

Ide Menulis : Tren Pasar Keamanan Cloud -"Produk Keamanan Cloud Mainstream (Produk Keamanan Platform Cloud dan Produk Keamanan Cloud Pihak Ketiga CWPP, CSPM, CASB) -" Kombinasi Keamanan Cloud dan SD -WAN -"Cloud Native (DevOps, Continuous pengiriman, layanan microser, wadah).

lainnya

- Informasi Keamanan: Laboratorium Perusahaan, Komunitas Keamanan, Tim Keamanan, Alat Keamanan, dll.

alat keamanan

Pemindaian Kerentanan

- Pemindaian Kerentanan Menggunakan Mode Proxy Xray

Penelitian Keamanan

Deteksi yang tepat

- Deteksi yang tepat berdasarkan pembelajaran mesin

Model Deteksi APT : Makalah ini mengusulkan model deteksi yang tepat dengan mendeteksi beberapa tautan dalam siklus hidup yang tepat, menghubungkan peristiwa alarm di setiap tautan, dan menggunakan pembelajaran mesin untuk melatih model deteksi. Ini sedikit mirip dengan ide saya. Tujuan dari ini adalah untuk sepenuhnya menggambarkan serangkaian peristiwa keamanan dalam skenario yang tepat, mengurangi tingkat positif palsu, meningkatkan akurasi, dan menghindari masalah negatif yang terlewatkan dan positif palsu yang disebabkan oleh deteksi link tunggal yang tepat. Namun, ada juga beberapa masalah dalam artikel ini, seperti kurangnya sumber data yang tepat.

Sampel jahat

- Gunakan pembelajaran mesin untuk mendeteksi lalu lintas eksternal berbahaya HTTP (sangat baik)

Deteksi lalu lintas eksternal HTTP berbahaya : Ide Umum : 1. Pengumpulan data , menjalankan sampel jahat di kotak pasir, mengumpulkan lalu lintas jahat, secara manual membedakan lalu lintas jahat dari lalu lintas putih, dan kemudian mengklasifikasikan lalu lintas berbahaya ke dalam keluarga berdasarkan ancaman intelijen. 2. Analisis Data (Rekayasa Fitur): Untuk kesamaan lalu lintas eksternal berbahaya dari keluarga yang sama, Anda dapat mempertimbangkan menggunakan algoritma pengelompokan untuk mengelompokkan lalu lintas keluarga yang sama ke dalam satu kategori, mengekstrak kesamaan mereka, membentuk templat, dan kemudian Gunakan template untuk mendeteksi lalu lintas yang tidak diketahui. 3. Algoritma: Fase Pelatihan : Ekstrak HTTP Lalu Lintas Koneksi Eksternal ---> Ekstrak Bidang Header Permintaan ---> Generalisasi ---> Perhitungan Kesamaan ( bobot khusus lapangan di header permintaan dan kemudian menghitung kesamaan ) ---> Hierarkis Clustering ---> Hasilkan template lalu lintas eksternal berbahaya (persatuan bidang ini di cluster digunakan sebagai nilai bidang ini dalam templat). Tahap Deteksi : Lalu Lintas Eksternal HTTP yang Tidak Diketahui ---> Bidang Header Permintaan Ekstrak ---> Generalisasi ---> Cocokkan dengan Template jahat ---> Tentukan apakah kesamaan melebihi ambang batas (penentuan ambang batas) - Konstruksi platform analisis otomatis malware cuckoo

- Lingkungan analisis malware cuckoo

- Bermain dengan Cuckoo

Cuckoo Sandbox: Saya menemukan banyak jebakan dalam proses membangun lingkungan analisis sampel jahat Cuckoo. py ke folder startup; Pada host fisik, Windows 10 diinstal dengan VMware, VMware diinstal dengan Ubuntu16, Ubuntu16 diinstal dengan VirtualBox dan Cuckoo Server, dan VirtualBox diinstal dengan Windows7 sebagai agen. - Ringkasan Sumber Daya Analisis Sampel Berbahaya

Berjuang Melawan Lalu Lintas Mesin

- Laporan Bad Bot 2018

Lalu Lintas Mesin : Konfrontasi keamanan telah mempromosikan evolusi metode serangan dan memasuki tahap konfrontasi otomatis Lalu lintas mesin dihasilkan, sementara crawler jahat dan crawler jahat lainnya meniru permintaan pengguna normal untuk menghasilkan lalu lintas mesin jahat. tanpa kepala. Browser, yang lebih canggih dapat mensimulasikan gerakan dan klik mouse. Lalu lintas mesin dapat dibedakan berdasarkan lingkungan jaringan (Amazon ISP, pusat data, penyedia hosting global), alat yang digunakan (browser lalu lintas mesin seperti menyamarkan diri sebagai chrome, firefox, penjelajah internet, safari), dan apakah mereka meniru manusia interaksi, seperti lintasan mouse dan klik. Begitu mereka mendeteksi upaya kami untuk menghentikannya, lalu lintas mesin berbahaya yang canggih APB menjadi gigih dan adaptif, melakukan transformasi multi-modal. Pertahanan: Memahami operasi dan tujuan musuh kami. Suppress UA/Browser yang sudah ketinggalan zaman; Upaya login yang gagal;

Deteksi URL berbahaya

- Mendeteksi URL berbahaya

Setelah membaca algoritma keamanan domestik dan materi analisis data keamanan sampai akhir, mereka mulai mengalihkan perhatian mereka ke negara -negara asing dan melacak proses pengembangan aplikasi pembelajaran mesin asing di bidang keamanan jaringan. Mengambil deteksi URL sebagai contoh, banyak skenario yang berlaku dapat diturunkan, termasuk deteksi halaman web berbahaya, aktivitas komunikasi berbahaya, dan perangkat lunak web berbahaya. - Beyond Blacklist: Belajar mendeteksi situs web berbahaya dari URL yang mencurigakan

Gunakan deteksi URL berbahaya sebagai metode tambahan untuk deteksi halaman web jahat. Data: Sampel URL Hitam dan Putih Open Source, tidak ada fitur khusus; Tidak ada fitur, analisis dan perbandingan dari setiap subkategori model ini tidak memiliki karakteristik; yang layak dipelajari adalah analisis hasil selanjutnya, menganalisis penyebab kesalahan seperti false positive dan false negative, sumber data yang tidak cocok, kinerja model dan kinerja fitur. Bagaimanapun, itu adalah makalah yang ditulis sepuluh tahun yang lalu. - Mengidentifikasi URL yang mencurigakan: Aplikasi pembelajaran online skala besar

- Mengeksploitasi kovarians fitur dalam pembelajaran online dimensi tinggi

Tim Merah

- Latihan dan pemikiran tim merah dari 0 hingga 1 (dipelajari)

Definisi Tim Merah ---> Tujuan Tim Merah (Belajar dan Gunakan TTP Penyerang Sejati yang Dikenal Untuk Menyerang, Mengevaluasi Efektivitas Kemampuan Pertahanan Yang Ada, Mengidentifikasi Kelemahan Dalam Sistem Pertahanan dan mengusulkan penanggulangan spesifik, menggunakan serangan simulasi nyata dan efektif yang efektif dan efektif Untuk menilai dampak bisnis potensial yang disebabkan oleh masalah keamanan) ---> Siapa yang membutuhkan tim merah ---> Bagaimana Tim Merah Bekerja (Komposisi Dasar: Cadangan Pengetahuan, Infrastruktur, Kemampuan Penelitian Teknis; Proses Kerja: Simulasi Serangan Tahap Lengkap, Serangan Terpentaskan simulasi; Kuantifikasi dan Penilaian Tim (Cakupan TTP yang Diketahui, Tingkat Deteksi/Waktu Deteksi/Tahap Deteksi, Tingkat Pemblokiran/Waktu Pemblokiran/Tahap Pemblokiran) ---> Pertumbuhan dan Peningkatan Tim Merah (Pelatihan Lingkungan Simulasi, Analisis Kerentanan dan Penelitian Teknis, Komunikasi Eksternal dan berbagi) - Ringkasan TTPS Organisasi Apt & CK

- Ringkasan Teknologi Serangan Platform Lengkap ATT & CK

- Ringkasan Laporan Analisis Organisasi Apt Nyata

WAF

- Diskusi Teknis |.

- Gunakan transfer chunked untuk mengalahkan semua waf

- Bypass WAF dari tingkat protokol HTTP dan level database

- Empat Tingkat Penelitian Serangan dan Pertahanan WAF: Bypass WAF

- Beberapa pengetahuan tentang WAF

Deteksi anomali

- N Metode deteksi anomali (dipelajari)

Salah satu kesulitan dalam deteksi anomali adalah kurangnya kebenaran tanah. Dari deret waktu (rata-rata bergerak, tahun-ke-tahun dan bulan-ke-bulan, STL+GESD), statistik (jarak Mahalanobis, boxplot), sudut jarak (KNN), metode linier (dekomposisi matriks dan pengurangan dimensi PCA), distribusi (Entropi relatif KL mendeteksi anomali dari sudut seperti divergensi, uji chi-square), pohon, grafik, urutan perilaku, dan model yang diawasi (yang secara otomatis dapat menggabungkan lebih banyak fitur, seperti GBDT). - Algoritma Deteksi Pembelajaran-Mesin (1): Hutan Isolasi

- Algoritma Deteksi Pembelajaran-Mesin (2): Faktor Outlier Lokal

- Algoritma Deteksi Pembelajaran-Mesin (3): Analisis Komponen Utama

- Apa itu mesin vektor dukungan satu kelas (satu kelas SVM)?

- Algoritma Deteksi Anomali Isolasi Forest

- Penambangan anomali, hutan isolasi

- Upaya pertama deteksi anomali

- Pemantauan Cerdas Anomali Data Seri Waktu Didukung oleh Pembelajaran Mesin

- Pengecualian penambangan dalam operasi besar dan pemeliharaan log

- Identifikasi data preprocessing-outlier

- Studi pendahuluan tentang penerapan deteksi abnormal dan pembelajaran yang diawasi dalam deteksi anomali

- Apa algoritma "deteksi anomali" yang umum dalam penambangan data? - Jawaban yang disempurnakan - Zhihu

1. Memperkenalkan algoritma dan percobaan deteksi anomali yang tidak diawasi; 1.1) Model Statistik dan Probabilitas: Distribusi hipotesis dan pengujian hipotesis, satu dimensi dan multi-dimensi, kemandirian fitur dan korelasi fitur, jarak Euclidean dan jarak Mahalanobis; Jarak Euclidean dan jarak Mahalanobis, PCA dan PCA lunak dan SVM satu kelas; 1.2) Verifikasi koneksi antara algoritma dari batas keputusan grafik hasil eksperimen. 2.1) Perbandingan Efek Deteksi Model, Isolasi Hutan dan Knn melakukan secara stabil; 3.1) Volume data dan dimensi data juga berdampak pada overhead algoritma. Isolasi lebih cocok untuk ruang dimensi tinggi. 4.1) Hasil eksperimen membawa ide untuk pemilihan model deteksi anomali: KNN dan MCD untuk set data kecil dan menengah relatif stabil, dan hutan isolasi untuk set data menengah dan besar stabil; sebagai PCA dan MCD; 4.2) Untuk masalah deteksi anomali baru, Anda dapat mengikuti langkah -langkah berikut untuk menganalisis: A. Memahami data, distribusi data, dan distribusi anomali, dan memilih model berdasarkan asumsi; , jika demikian, itu harus tidak dapat dibuang; Algoritma pemilihan poin; Karakteristik anomali sering berubah. Aturan manual masih sangat berguna, jangan mencoba mengganti aturan yang ada dengan strategi data dalam satu langkah. - Menyisir |

- Deteksi Anomali Isolasi Hutan & Visualisasi

- Deteksi anomali dengan peramalan seri waktu

Angka dan keamanan

- Figure/Louvain/DGA Random Talk. Grafik membawa informasi topologi, dan informasi topologi dapat dianggap sebagai dimensi karakteristik. Poin kunci dari algoritma Louvain adalah bobot tepi grafik, yang membutuhkan studi khusus dalam skenario serangan dan pertahanan tertentu. IP yang telah mengunjungi nama domain A dan B pada saat yang sama. Master CDXY mengimplementasikan logika ini menggunakan SQL.

- Algoritma Penemuan Komunitas-A Studi Pendahuluan tentang Algoritma Terungkap Cepat (Louvian)

- Analisis DGA DGA Odyssey yang Digerakkan DGA

- Grafik komputasi telah belajar tentang implementasi keamanan dasar: implementasi grafik dalam deteksi intrusi, respons intrusi, intelijen ancaman, dan UEBA. Deteksi intrusi: Arah pengembangan deteksi intrusi perusahaan dan riwayat pengembangan kemampuan analisis data. Respons intrusi: Masalah yang diselesaikan selama proses (kelengkapan dan kekayaan log, analisis korelasi data besar dan jendela waktu yang lama, konstruksi waktu nyata dan permintaan grafik, interaksi dan visualisasi). UEBA: Pengembangan kepercayaan cloud -asli dan nol kepercayaan -"aman secara default -" memperoleh kredensial untuk layanan tepercaya, serangan "rantai pasokan" -"deteksi intrusi yang dibangun di atas otentikasi -" analisis perilaku dan profil. Ringkasan: Masalah Bisnis -> Masalah Data.

AI dan keamanan

- Kompilasi materi pembelajaran untuk skenario keamanan, algoritma keamanan berbasis AI dan analisis data keamanan

- Menuju privasi dan keamanan sistem pembelajaran yang mendalam: survei

Permukaan Serangan Keamanan AI : Dalam hal data dan model dalam fase pelatihan dan fase pengujian, serangan termasuk keracunan data dan sampel permusuhan, ekstraksi model dan inversi model, dll. - Deteksi Ancaman Cerdas: Platform Deteksi Pembelajaran Mesin SOC berbasis Spark

Konstruksi Keselamatan Perusahaan

Pengembangan yang aman

- Konstruksi Platform Deteksi Otomatis Pemindaian Keamanan (Kotak Web Black)

- Bawa Anda untuk membaca Analisis Kode Sumber Kunpeng Artefak

Pengujian keamanan

- Rencana untuk menyiapkan kontrol risiko dan sistem peringatan dini

Kontrol Risiko Keamanan Bisnis : Dengan cepat mendeteksi anomali dan secara akurat mendefinisikan risiko. Temukan fragmen dan entitas abnormal melalui perubahan indikator inti, dan temukan semua entitas di bawah gugus abnormal melalui metode pengelompokan; - Perjalanan beralih dari keamanan tradisional ke bidang kontrol risiko, dan mendiskusikan tren industri kulit hitam dan industri pengendalian risiko

Kontrol Risiko Keamanan Bisnis : Perjuangan di bidang pengendalian risiko menjadi semakin sengit. . Dengan yudisial dengan penumpasan tekanan tinggi pada produk hitam dan abu-abu, perusahaan besar akan memperhatikan kemampuan produk dan legitimasi kepatuhan pemasok pengendalian risiko di masa depan. - Persiapan Wawancara Model Kontrol Risiko-Bab Teknis

- Praktek Model Kontrol Risiko-Kompetisi Algoritma Kontrol Risiko "Magic Mirror Cup"

- Metode Identifikasi Pengguna Kontrol Risiko

- GitHub: Sladesha

- Algoritma berganda mengidentifikasi pengguna yang tidak normal seperti isian kredensial dan penipuan kupon

- Eksperimen Komunikasi Terowongan Terowongan DNS && Berusaha Mereproduksi Deteksi Mode Berpikir Vektorisasi Fitur

- Hids for Enterprise Security Construction

- Memastikan Keamanan IDC: Desain Arsitektur Cluster Hids Terdistribusi

- Dianrong Open Source Agentsmith HIDS --- Sistem HIDS yang ringan

- Konstruksi Keamanan Perusahaan-Beberapa Ide tentang Desain Sistem HIDS Berbasis Agen

Sistem deteksi intrusi-host intrusi : Praktik sistematis Meituan layak dipelajari. Dari deskripsi permintaan, manajer produk mengedepankan permintaan -> menganalisis permintaan, merangkum karakteristik yang harus dipatuhi oleh arsitektur produk -> kesulitan teknis, menganalisis tantangan teknis yang dihadapi -> Desain Arsitektur dan Pemilihan Teknologi -> HID yang didistribusikan Cluster Diagram Arsitektur -> Pemilihan Bahasa Pemrograman-> Implementasi Produk. - Metode dan implementasi deteksi terowongan ICMP berdasarkan analisis statistik

produk keamanan

- Kumpulkan beberapa proyek keamanan open source yang sangat baik untuk membantu praktisi keamanan Pihak A membangun kemampuan keamanan perusahaan (yang dipelajari) Produk Keamanan Sumber Terbuka : termasuk manajemen aset, pengembangan keamanan, audit kode otomatis, operasi dan pemeliharaan keamanan, host bastion, HIDS, dan analisis lalu lintas jaringan jaringan , Honeypot, WAF, disk cloud perusahaan, sistem situs web phishing, pemantauan github, kontrol risiko, manajemen kerentanan, SIEM/SOC.

Pengoperasian yang aman

- Apa yang saya pahami tentang operasi keamanan

Perusahaan membayar output, bukan pengetahuan . Operasi keamanan berorientasi pemecahan masalah. Tanggung Jawab Utama dan Persyaratan Keterampilan untuk Operasi Keamanan: R&D, Latar Belakang Operasi dan Pemeliharaan; - Mari kita bicara tentang mengapa operasi yang aman: risiko keselamatan divisualisasikan dan penampilannya terpapar ;

Apa dan bagaimana operasi yang aman: meraih kontradiksi utama dan kontradiksi sekunder dan mencoba yang terbaik untuk menyelesaikannya.

Manajemen Keamanan

- Pelepasan keterampilan konstruksi keamanan perusahaan V1.0 mencakup enam bagian: deskripsi, konsep keamanan, tata kelola keamanan, keterampilan umum, keterampilan profesional, dan sumber daya berkualitas tinggi.

Berpikir aman

- Bicara tentang arah pengembangan keamanan perusahaan internet

Arah Pengembangan Keamanan Perusahaan : Dari yang lebih dangkal ke yang lebih dalam, itu dibagi menjadi empat tujuan: 1. Didorong dengan menghilangkan kerentanan, tujuan pertama adalah membuat setiap baris kode yang ditulis oleh insinyur aman. Produk dan teknologi teknis yang diturunkan. 2. SDL tidak dapat 100% aman, jadi tujuan kedua adalah untuk memungkinkan semua serangan yang diketahui dan tidak diketahui ditemukan pada pertama kalinya, dan dengan cepat mengingatkan dan dilacak. Tantangan: Data besar dan persyaratan kompleks: daya komputasi super dan model tiga dimensi. 3. Tujuan ketiga adalah menjadikan keamanan sebagai daya saing inti perusahaan, dan masuk jauh ke dalam fitur setiap produk untuk memandu kebiasaan penggunaan internet pengguna yang lebih baik. 4. Tujuan terakhir adalah untuk dapat mengamati perubahan dalam seluruh tren keamanan Internet dan memberikan peringatan dini tentang risiko di masa depan. Saat melakukan keamanan di perusahaan internet, Anda harus memiliki imajinasi dan memperhatikan pengembangan bidang teknis lainnya. Selesai. - Mempromosikan Pertahanan Melalui Pelanggaran: Pikiran tentang Membangun Tentara Biru Perusahaan

- Zhao Yan's Ciso Blitz |

Objek Lingkup (Bisnis Perusahaan, Tantangan dan Kebutuhan Keamanan (Pertahanan Secara Kedalaman, Keamanan Rantai Pasokan Sendiri, Memberdayakan Keamanan Pihak Ketiga)) ---> Penetapan Sasaran (Pengaturan Permintaan Saat Ini dan Pengembangan Masa Depan) ---> Tantangan (Tim-Di Seluruh Tim Tumpukan (Struktur Pengetahuan dan Keterampilan yang sesuai dengan bisnis utama), Kemampuan Teknik, Kemampuan Manajemen) ---> Dekomposisi Sistem Keamanan (Konstruksi Keamanan Sandbox di bidang umum: keamanan R&D, keamanan TI, keamanan infrastruktur, keamanan data, keamanan terminal, keamanan bisnis, privasi dan kepatuhan keamanan) ---> Implementasi dan Respons (Kerangka Tata Kelola Keamanan, Benchmarking Industri (Implementasi Nyata kemampuan, demo tidak dihitung sebagai kemampuan ini), penelitian keamanan). Secara umum, ini adalah visi teknis tumpukan penuh (berusaha untuk naik dari tingkat keterampilan ke tingkat visi teknis) + kemampuan manajemen keamanan.

Arsitektur Keamanan

- Arsitektur Keamanan Jaringan | Meningkatkan Keamanan Melalui Arsitektur Keamanan] (https://mp.weixin.qq.com/s/m90wyaevhzfsdgnfhmgxcw)

Konfrontasi merah dan biru

- [Konfrontasi Merah dan Biru] Konstruksi Tim Keamanan Angkatan Darat Biru untuk Perusahaan Internet Besar (Belajar)

Mengapa Konfrontasi Merah dan Biru : Sistem Perlindungan Keamanan Perusahaan;

Apa Konfrontasi Batu Merah : Tingkat Penemuan Intrusion;

The How of Red-Blue Confrontation : Simulate APT ---> Tim Biru perlu mengembangkan basis pengetahuan sistematis dan perpustakaan senjata teknik serangan ---> ATT && CK Matrix Framework.

Tantangan dalam konfrontasi biru merah dengan DO : efisiensi/manfaat;

Masa Depan Konfrontasi Biru Merah : Multi-Level dan Multi-Scope Blue Army; - Membangun konfrontasi biru merah di era keamanan dunia maya (ada artikel yang terkait dengan konfrontasi biru merah dalam lampiran)

Pertempuran aktual adalah satu -satunya kriteria untuk menguji kemampuan perlindungan keamanan . Pengujian penetrasi cocok untuk tahap awal konstruksi sistem keamanan perusahaan atau tahap kelelahan, dan konfrontasi biru merah adalah versi yang ditingkatkan dari pengujian penetrasi. Sistem Konstruksi Keamanan . /Mengintip dan bidang lain dari perspektif keamanan dunia maya .

Keamanan intranet

- Simulasi serangan keamanan intranet dan praktik aturan deteksi anomali

Ide Penulisan : Koleksi Informasi Eksternal -> Boundary Breakthrough -> Koleksi Informasi, Eskalasi Hak Hak Hak -> Pemeliharaan Hak Hak -> Pengumpulan Informasi, Ekstraksi Kredensial -> Gerakan Lateral -> Pencurian Data -> Bersihkan jejak.

Keamanan Data

- Tencent Security meluncurkan "peta kemampuan keamanan data" tingkat perusahaan "

Ide Penulisan : Peta Kemampuan Keamanan Data mencakup enam aspek utama: Manajemen Aset Data dan Kemampuan Kontrol, Kemampuan Operasi Keamanan Data, Data Manajemen Keamanan Bisnis dan Kemampuan Kontrol, Dukungan Dukungan Manajemen Keamanan Lingkungan dan Kemampuan Kontrol, Operasi Data dan Manajemen Keamanan Pemeliharaan dan Kontrol Pemeliharaan kemampuan, dan kemampuan persepsi keamanan data.

Teknologi Baru dan Keamanan Baru

Ringkasan

- Modernisasi aplikasi dan pergeseran keamanan yang tersisa dalam transformasi digital

Ide Menulis : Infrastruktur Baru -> Transformasi Digital -> Informatisasi tradisional menghadapi tantangan -> Modernisasi aplikasi berbasis bisnis -> cloud asli, kontainerisasi, devop, layanan mikro aplikasi, orkestrasi dan teknologi baru lainnya -> arsitektur modernisasi aplikasi -> keamanan endogen (ALL dan ALL lainnya -Persepsi, kepercayaan, intervensi keamanan proses penuh, dan pengoperasian jaringan cloud yang aman).

Cloud asli

- Interpretasi Cloud Network Proxy Mosn Teknologi Pembajakan Transparan |

Ide Penulisan : Layanan mesh-> iStio-> Data Plane-> Network Proxy-> mosn-> Pembajakan lalu lintas yang efisien dan transparan. Masalah: Pengambilalihan Lalu Lintas. Pemecahan masalah: Adaptasi lingkungan, manajemen konfigurasi, kinerja bidang data. - Observasi Tren Deteksi Intrusi Asli Cloud

Gagasan menulis : Diversifikasi aset, fragmentasi layanan, ledakan middleware, keamanan infrastruktur secara default -> "berorientasi bisnis" deteksi intrusi, analisis perilaku akan menjadi kemampuan inti. - Wang Renfei (Avfisher): Red Teaming for Cloud (Cloud Offense and Defense) (Mark)

komputasi tepercaya

- Zhang Ou: Digital Banking Praktek Jaringan Tepercaya

Ide Menulis : Masalah penting adalah: Pertahanan secara mendalam di tingkat jaringan. Mengapa melakukannya (tantangan) -> Gagasan dan rencana untuk implementasi -> Tantangan dan pemikiran dalam prosesnya . - He Yi: Jalan Menuju Praktek Nol Arsitektur Keamanan Kepercayaan

Titik inti : Inti dari nol kepercayaan adalah pembentukan rantai kepercayaan seperti pengguna + perangkat + aplikasi, verifikasi dinamis yang aman dan terus menerus, dan mempersempit permukaan serangan. Pekerjaan Selesai: Gateway Jaringan, Gateway Host, Aplikasi Gateway, Soc .

Devsecops

- "Keamanan membutuhkan partisipasi setiap insinyur" -DevSecops Philosophy and Thinking (Mark)

pengembangan yang aman

Pengembangan Pribadi

wawancara

- Wawancara keselamatan, magang, dll.

Wawancara : Didi, Baidu (2), 360 (2), Alibaba (6), Tencent (3), Bilibili, Huawei, Tonghuashun, Mogujie. Secara umum, orang -orang besar begitu kuat sehingga sebagian besar pilihan mereka adalah departemen keamanan Party A. Pemahaman saya: Setelah membaca wawancara dan pertanyaan yang diajukan oleh orang -orang besar, itu benar -benar beragam, termasuk orientasi bin, orientasi keamanan data, orientasi operasi keamanan, dll., Yang memiliki beberapa nilai referensi, tetapi karena arahnya berbeda, jadi Anda Tidak dapat menyalinnya dengan kaku. - Ringkasan Wawancara Pos Keselamatan Perekrutan Musim Semi 2018

- Tencent 2016 Magang Rekrutmen Penjelasan Detail tentang Jawaban atas Pertanyaan Tes Tertulis Posting Keamanan

Tes Tertulis : Desain Solusi Otentikasi Web yang Aman: Front-End: Kode Verifikasi + CSRF_TOKEN + Hasilkan nomor acak berdasarkan enkripsi timestamp; , port, protokol); - Wawancara untuk posisi teknologi keamanan di perusahaan besar

Wawancara : Dasar-Dasar Teknologi Keamanan ---> Detail Proyek (Kedalaman Pengetahuan, Menghugari Pewawancara di bidang keahlian, mencegah pewawancara mengajukan pertanyaan mendalam) ---> Bagaimana menangani pertanyaan yang menantang (pengetahuan dan kognitif industri dan industri Kemampuan umumnya tidak menyimpang dari bidang keahlian dan membutuhkan membaca dan berpikir setiap hari) ---> Kemampuan kognitif yang mendalam industri dan perencanaan karier - Apa situasi rujukan internal saat ini untuk magang Alibaba pada tahun 2019? - Jawaban Zuo Zuo Vera - Zhihu (Belajar)

- Sepuluh wajah Ali, tujuh wajah berita utama, apakah Anda pikir saya telah memasuki Ali?

Wawancara : Versi Java dari pengalaman wawancara yang luar biasa, yang harus dimiliki Java. - Book of Swords and Enmities: Me and Alibaba (terlalu kuat)

- Pertanyaan Wawancara Rekrutmen Keamanan (dipelajari)

Ide Menulis : Pengujian Penetrasi (Arah Web), Penelitian dan Pengembangan Keamanan (arah Java), Operasi Keamanan (Arah Audit Kepatuhan), Arsitektur Keamanan (Arah Manajemen Keamanan)

Pembelajaran Tambahan : CRLF, Perbedaan, Keuntungan dan Kerugian Enkripsi Simetris dan Enkripsi Asimetris, Proses Interaksi HTTPS, Kebijakan Asal, Permintaan Domain Lintas. - Seperti apa resume yang bagus untuk perekrutan yang aman?

- Perekrutan Keamanan: Situasi Industri Keamanan Saat Ini

- Kualitas Esensial Praktisi Keselamatan untuk Perekrutan Keselamatan

Ide Penulisan: Kualitas Dasar = Kemampuan Dasar (Pembelajaran Mandiri + Independen) + Kemampuan Profesional (Serangan Penetrasi dan Pertahanan + Pengembangan Perangkat Lunak). Kualitas canggih = kecerdasan (IQ + kecerdasan emosional) + keberanian dan optimisme + introspeksi . - Proses wawancara untuk perekrutan yang aman sekarang malas, dan akan lebih mahal untuk menebusnya nanti.

- Seorang insinyur pengaman 2019

Ide Menulis : Jejak Lama dan Perjalanan Baru - "Penjelajah Industri atau Pengikut -" Pertukaran Informasi Industri Transparan - "Tambahkan sedikit garam ke dalam kehidupan."

Pengembangan Karir

- Peneliti Keamanan Diri

- Peneliti Keamanan Diri (Lanjutan)

- Diskusi tentang arah pengembangan personel keamanan

Rute Pengembangan Keamanan Partai A : Jenis Teknologi Hard-Core ---> Laboratorium Dachang dan Pos Penelitian Keamanan Jenis Teknologi Non-Core ---> Konstruksi Keamanan Perusahaan Internet Merah dan Biru, Operasi Teknis, Manajemen Keamanan - Pentingnya keberadaan praktisi keamanan

Pengembangan Pribadi : Tujuannya adalah untuk membantu produktivitas lanjutan memecahkan masalah keselamatan. Masalah keamanan adalah masalah kepercayaan (dukungan kepercayaan, dukungan asal), sains yang mempelajari konfrontasi (konfrontasi antara orang), dan masalah probabilitas (arsitektur keamanan).安全是一门应用科学,随着每个时代的不同,可以有很多不同的技术手段和工具来完成各自的安全目标,因此安全从业者应该对新技术和先进生产力保持敏感和接受度,这会带来很多新的视角和能力,包括机器智能和区块链技术等。 - 安全团队在企业中的几个身份

团队发展:安全团队应该以服务者和协作者的身份,用专业的安全能力给出一类安全问题的解决思路和方案并解决,防止安全问题发生多次。

行业发展

安全格局

- 最新统计2005-2017年国内科研单位在国际安全顶级会议中发表文章量统计

- 从内容产出看安全领域变化

技术格局:企鹅等互联网巨头开始进行流量封锁,对安全从业人员影响很大,爬不到数据,api又有限,只能上升到app hook了;技术上安全分析、数据挖掘、威胁情报的比重越来越重, AI已经不仅仅是噱头了,智能安全势不可挡;安全的职业发展方面,越来越多大佬们开始转型业务安全、数据安全。 - 网络安全行业竞争格局浅析

市场格局:基础安全防护(传统安全防护能力),中级安全防护(海量数据建模与分析能力),高级安全防护(云端威胁情报与分析能力),中高级安全防护市场广阔。此外,全文在多处凸显了人工智能技术,智能安全开始迈入开悟之坡了吗? !半数以上的人看好智能安全,也有人不看好智能安全,未来会怎么样,让我们拭目以待! - ZoomEye 网络空间测绘——委内瑞拉停电事件对其网络关键基础设施和重要信息系统影响

- 2020安全工作展望

Logic of writing : Major events in 2019 : HW action changes safety from implicit to explicit, low frequency to high frequency, exposes problems, and promotes management to pay attention to safety. This is the background; Classification Protection 2.0 safety compliance is becoming more stringent . 2019大变化:领导重视了;实战化了。 2020甲方安全关注技术点:安全运营(覆盖率和正常率等指标、是否有验证思路:能否在一定时间内主动发现安全措施失效)和安全资产管理(CMDB、主机上数据、流量、扫描、人工添加)。 2020关注“人”的需求。 2020展望行业:甲方安全团队组织架构会发生剧烈变化,安全团队能否承受变化;甲乙两方相处之道;安全黑天鹅事件越来越多。

安全产品

- C端安全产品的未来之路

C端安全产品:移动端安全产品是否会像前几天PC端安全产品一样迎来春天?PC时代windows是一家独大的完全开放的平台,这让第三方安全公司能够在平台和用户之间产生价值的空间足够的大,但在移动端,安卓开始封闭,就不好说了。传统安全软件围绕病毒和欺诈,而围绕个人信息安全的C端安全产品有一线生机。 - 下一座圣杯- 2019

API安全:应用安全的发展:2015年预测,数据是新中心,身份是新边界,行为是新控制,情报是新服务。基础设施演进->交付方式的改变。2015年,应用安全领域的WAF产品是良机,由市场决定。新形势与新机遇:微服务、Serverless、边缘计算。市场中的交付方式发生变化。跨细分领域且跨基础设施:API安全横跨应用安全、数据安全和身份安全三大领域。API使用场景广泛,需要产品有全面覆盖多种不同基础设施的能力。

data

数据体系

- 数据分析师如何搭建数据运营指标体系? - 张溪梦Simon的回答

Core point : Collaboration process empowerment : Implementing the data-driven XX indicator system construction process requires cross-team collaboration. The processes include: demand collection, program planning, data collection, collection program evaluation, data collection and data verification online, and effect evaluation .规划数据指标体系的两个模型:OSM和UJM。 OSM强调业务目标,UJM强调用户旅程。指标分级体系:一二三级指标联动。 - 如何在企业中从0-1建立一个数据/商业分析部门?(学到了)

部门的定位和价值——>里程碑设计——->团队搭建——->构建IT数据——->前期管理。

定位和价值是一个部门立足公司的根本:做报表的部门VS做战略的部门;业务其他公司的定位和公司内其他部门的认可;一定要会放大部门的价值和一定要走高层路线。

设立长期目标并拆解里程碑:公司业务目标--->公司战略--->部门目标--->部门里程碑--->工作计划;设立里程碑的技巧?借势、共赢、取巧、筑基;借老板势,寻找1-2个老板的痛点问题解决;寻找利益相同的部门共建共赢;取巧摘已有的“桃子”;筑基数据链路梳理、数据清洗、系统互联、数据仓库设计、数据集市设计。

基于里程碑进行团队搭建:切忌一步到位;审慎拉帮结派;遇到人才不可错过;学会“画饼”;注意团队文化建设。

构建公司的数据IT能力:搭建基础且通用的数据流框架:应用层、归集层、加工层、分析层、展示层; 同时根据各种数据库选型指标选择对应的数据库存储产品,数据库选型指标比如容量、水平扩展性、查询实时性、查询灵活性、写入速度、事务、数据存储、处理数据规模、列扩展性。在搭建数据框架中需要注意的点是:需要实现公司级别的业务数据架构。基于业务对整个公司的数据进行体系化的梳理,任何的业务变化都会体现在数据之上,实现数据充分体现业务现状的目的。要完成这一步的关键是完成公司级别的主数据管理:明确各项数据的业务含义和口径、明确每个数据的职责单位、打通数据链路,推动数据共享。

引领团队走向胜利:做“排长”而不要做“军长”;让合适的人做合适的事;明确规则,及时兑现。

数据分析与运营

- 数据分析与可视化:谁是安全圈的吃鸡第一人(学到了)

数据分析与可视化:收集数据集--->观察数据集--->社群发现与社区关系--->玩家画像。 - 请分享一下数据分析方面的思路,如何做好数据分析?

核心点:数据分析的问题:业务的数据分析指标体系(点线面体)。数据分析的方法:分类和对比。

安全数据分析

- Data-Knowledge-Action: 企业安全数据分析入门(优秀,学到了)

综述: 1、让模型理解业务,基于业务历史行为建立异常基线,在异常的基础上检测威胁;将运营结果反馈到模型,将误报视作正常行为回流。2、安全运营可运营,降低事件调查成本,自动化信息收集与聚合。3、随着数据的积累,安全数据分析将向基于图结构的高级知识表达方式发展。(这点深表赞同)4、对场景、攻击模式、数据的认识深度,远比选择工具重要。 - Security Data Science Learning Resources

综述:作者的研究点也是安全数据科学,整理了一些学习方法和学习资源。学习方法主要分为三个方面:谷歌学术、Twitter、安全会议。谷歌学术关注知名研究者以及他们新出的文章,关注引用了你关注的文章的文章,Twitter关注细分安全领域的人群,关注安全会议以及会议议程。学习资源:书籍和课程。 - 快速搭建一个轻量级OpenSOC架构的数据分析框架(一)(学到了)

框架:行文思路:由粗变细(由框架到举例子(由框架到场景到实际架构))。OpenSOC介绍(框架组成和工作流程)---》构建轻量级OpenSOC(聚焦具体场景和工具及具体架构)---》搭建步骤(每一步的环境搭建及配置)---》效果展示。 - 先知talk:从数据视角探索安全威胁

- 大数据威胁建模方法论(学到了很多)

- 安全日志维度随想

- 数据安全分析思想探索

- DataCon 2019: 1st place solution of malicious DNS traffic & DGA analysis(学到了)

我的理解:涉及的知识点有:安全场景:DNS安全;数据处理:tshark工具的使用,MaxCompute和SQL的使用,PAI预分析和可视化;特征工程:DNS_type、src_ip维度的特征;异常检测算法:单特征3sigma检测;人工提取特征规则。

第一小题DNS恶意流量的异常检测:个人吸收80%,整理流程无障碍,每步流程中的细节和工具还未完全掌握,比如DNS安全场景了解不全面、tshark的大量数据解析、统计特征的全面提取、SQL语句做特征化;

第二小题DGA的多分类:个人吸收50%,流程搞懂了,但是对一些问题的理解还不到位,比如社区算法 - 基于大数据企业网络威胁发现模型实践

我的理解:问题:多源安全分析设备和服务(威胁数据)的横向和纵向联动。

algoritma

AI

算法体系

- 机器学习算法集锦:从贝叶斯到深度学习及各自优缺点

算法知识框架:主要从算法的定义、过程、代表性算法、优缺点解释回归、正则化算法、人工神经网络、深度学习||决策树算法、集成算法||支持向量机||降维算法、聚类算法||基于实例的算法||贝叶斯算法||关联规则学习算法||图模型。

个人理解:回归系列主要基于线性回归和逻辑回归衍生,包括回归、正则化算法、人工神经网络、深度学习;树系列主要基于决策树衍生,包括决策树和基于树的集成学习算法;支持向量机属于老牌算法;降维算法和聚类算法主要基于数据的内在结构描述数据;基于实例的算法实际上并没有训练的过程,代表性算法是KNN,基于记忆的学习;贝叶斯算法利用贝叶斯定理计算输出概率;关联规则学习算法能够提取数据中变量之间的关系的最佳解释;图模型是一种概率模型,可以表示随机变量之间的条件依赖结构。 - Categories of algorithms non exhaustive (学到了)

算法知识框架:学到了搭建自己的算法体系。

pengetahuan dasar

- HTTP DATASET CSIC 2010

Security Data Set-CSIC2010 : A security data set automatically generated based on e-Commerce Web application, including 36,000 normal requests and 25,000 abnormal requests. Abnormal requests include: SQL injection, buffer overflow, information collection, file leakage, CRLF injection, XSS etc . - 分类模型的性能评估——以SAS Logistic 回归为例(3): Lift 和Gain

- 机器学习中非均衡数据集的处理方法?

非均衡数据集:上采样和下采样、正负样本的惩罚权重(scikit-learn的SVM为例:class_weight:{dict,'balanced'})、组合/集成方法(从大样本中抽取多个小样本训练模型再集成)、特征选择(小样本量具有一定规模的时候,选择显著型的特征) - 机器学习算法中GBDT 和XGBOOST 的区别有哪些?

算法比较:GBDT基分类器为CART,XGB的分类器可以是多种基分类器,比如线性分类器,这时候就相当于L1、L2正则项的逻辑回归或线性回归;传统的GBDT在优化时用到的是一阶导数,XGB则对损失函数进行了二阶泰勒公式的展开,精度变高;XGB并行处理(特征粒度的并行,对特征值进行预排序存储为block结构,在进行节点分类的时候,需要计算每个特征的增益,最终选择增益最大的那个特征去做分类,那么各个特征的增益计算就可以开多线程进行),相对于GBM速度飞跃;剪枝时,当新增分类带来负增益时,GBM会停止分裂,而XGB一直分类到指定的最大深度,然后进行后全局剪枝;从最优化的角度来看,GBDT采用的是数值优化的思维,用的最速下降法去求解Loss function的最优解,其中用CART决策树去拟合负梯度,用牛顿法求步长,而XGB用的是解析的思维,对Loss function展开到二阶近似,求得解析解,用解析解作为Gain来建立决策树,使得Loss function最优。 - SVM和logistic回归分别在什么情况下使用?

算法使用场景-SVM和逻辑回归使用场景:需要根据特征数量和训练样本数量来确定。如果特征数相对于训练样本数已经够大了,使用线性模型就能取得不错的效果,不需要过于复杂的模型,则使用LR或线性核函数的SVM。 If the training samples are large enough and the number of features is small, better prediction performance can be obtained through SVM with complex kernel functions. If the samples do not reach millions, SVM with complex kernel functions will not cause the operation to be too slow .如果训练样本特别大,使用复杂核函数的SVM已经会导致运算过慢了,因此应该考虑引入更多特征,然后使用线性SVM或者LR来构造模型。 - gbdt的残差为什么用负梯度代替?

- 欧氏距离与马氏距离

- 机器学习算法常用指标总结

- 分类模型评估之ROC-AUC曲线和PRC曲线

pembelajaran mesin

- 平均数编码:针对高基数定性特征(类别特征)的数据预处理/特征工程

- Mean Encoding

- kaggle编码categorical feature总结

- Python target encoding for categorical features

- Mean (likelihood) encodings: a comprehensive study

- 如何在Kaggle 首战中进入前10%

- kaggle竞赛总结

- 分享一波关于做Kaggle比赛,Jdata,天池的经验,看完我这篇就够了

- 为什么在实际的kaggle比赛中,GBDT和Random Forest效果非常好?

有监督学习-树系列算法:单模型,gradient boosting machine和deep learning是首选。gbm不需要复杂的特征工程,不需要太多时间去调参数,dl则需要比较多的时间去调网络结构。从overfit角度理解,两者都有overfit甚至perfect fit的能力,overfit能力越强,可塑性越强,然后我们要解决的问题就是如果把模型训练的“恰好”,比如gbm里有early_stopping功能。线性回归模型就缺乏overfit能力,如果实际数据符合线性模型的关系,那可以得到很好的结果,如果不符合的话,就需要做特征工程,可特征工程又是一个比较主观的过程。树的优势,非参数模型,gbm的overfit能力强。而random forest的perfact fit能力很差,这是因为rf的树是独立训练的,没有相互协作,虽然是非参数型模型,但是浪费了这个先天优势。 - 【总结】树类算法认知总结

有监督学习-树类算法:分类树和回归树的区别;避免决策树过拟合的方法;随机森林怎么应用到分类和回归问题上;kaggle上为啥GBDT比RF更优;RF、GBDT、XGBoost的认知(原理、优缺点、区别、特性)。 - LightGBM

- LightGBM算法总结

- 『我爱机器学习』集成学习(四)LightGBM

- 如何玩转LightGBM(官方slides讲解)

有监督学习-LightGBM-个人理解: LightGBM几大特性及原理:直方图分割及直方图差加速(直方图两大改进:直方图复杂度=O(#feature×#data),GOSS降低样本数,EFB降低特征数)-》效率和内存提升。Leaf-wise with max depth limitation取代Level-wise-》准确率提升。支持原生类别特征。并行计算:数据并行(水平划分数据)、特征并行(垂直划分数据)、PV-Tree投票并行(本质上是数据并行)。 - 快速弄懂机器学习里的集成算法:原理、框架与实战

- 时间序列数据的聚类有什么好方法?

无监督学习-时间序列问题:传统的机器学习数据分析领域:提取特征,使用聚类算法聚集;在自然语言处理领域:为了寻找相似的新闻或是把相似的文本信息聚集到一起,可以使用word2vec把自然语言处理成向量特征,然后使用KMeans等机器学习算法来作聚类;另一种做法是使用Jaccard相似度来计算两个文本内容之间的相似性,然后使用层次聚类的方法来作聚类。常见的聚类算法:基于距离的机器学习聚类算法(KMeans)、基于相似性的机器学习聚类算法(层次聚类)。对时间序列数据进行聚类的方法:时间序列的特征构造、时间序列的相似度方法。如果使用深度学习的话,要么就提供大量的标签数据;要么就只能使用一些无监督的编码器的方法。 - 凝聚式层次聚类算法的初步理解

无监督学习-层次聚类:算法步骤:计算邻近度矩阵--->(合并最接近的两个簇--->更新邻近度矩阵)(repeat),直到达到仅剩一个簇或达到终止条件。 - 推荐算法入门(1)相似度计算方法大全

无监督学习-层次聚类-相似性计算:曼哈顿距离、欧式距离、切比雪夫距离、余弦相似度、皮尔逊相关系数、Jaccard系数。

pembelajaran mendalam

CPU环境搭建

- tensorflow issues#22512

Nature of the problem : Error: ImportError: DLL load failed, reason: missing dependencies, solution: pip install --index-url https://pypi.douban.com/simple tensorflow==2.0.0, dependencies will be installed automatically .

GPU环境搭建

- Tensorflow和Keras 常见问题(持续更新~)(坑点)

- Tested build configurations(版本对应速查表)

- windows tensorflow-gpu的安装(靠谱)

- windows下安装配置cudn和cudnn

问题本质:总的来说,是英伟达显卡驱动版本、cuda、cudnn和tensorflow-gpu之间版本的对应问题。最好装tensorflow-gpu==1.14.0,tensorflow-gpu==2.0需要cuda==10.0,10.2会报错,tensorflow-gpu==2.0不支持。 - win10搭建tensorflow-gpu环境

问题本质:CUDA的各种环境变量添加。

深度学习基础知识

- 深度学习中的batch的大小对学习效果有何影响?

- Batch Normalization原理与实战(还没完全看懂)

神经网络基本部件

- 如何计算感受野(Receptive Field)——原理感受野:卷积层越深,感受野越大,计算公式为(N-1)_RF = f(N_RF, stride, kernel) = (N_RF - 1) * stride + kernel,思路为倒推法。

- 如何理解空洞卷积(dilated convolution)谭旭的回答空洞卷积:池化层减小图像尺寸同时增大感受野,空洞卷积的优点是不做pooling损失信息的情况下,增大感受野。3层3*3的传统卷积叠加起来,stride为1的话,只能达到(kernel_size-1)layer+1=7的感受野,和层数layer成线性关系,而空洞卷积的感受野是指数级的增长,计算公式为(2^layer-1)(kernel_size-1)+kernel_size=15。

- 空洞卷积(dilated convolution)感受野计算

- 空洞卷积(dilated Convolution)

- 直观理解神经网络最后一层全连接+Softmax(便于理解)

全连接层:可以理解为对特征的加权求和。

神经网络基本结构

- 一组图文,读懂深度学习中的卷积网络到底怎么回事?

卷积神经网络:卷积层参数:内核大小(卷积视野3乘3)、步幅(下采样2)、padding(填充)、输入和输出通道。卷积类型:引入扩张率参数的扩张卷积、转置卷积、可分离卷积。 - 卷积神经网络(CNN)模型结构

- 总结卷积神经网络发展历程- 没头脑的文章(很全面)

- 三次简化一张图:一招理解LSTM/GRU门控机制(很清晰)

循环神经网络:文中电路图的形式好理解。RNN:输入状态、隐藏状态。LSTM:输入状态、隐藏状态、细胞状态、3个门。GRU:输入状态、隐藏状态、2个门。LSTM和GRU通过设计门控机制缓解RNN梯度传播问题。 - gcn

- GRAPH CONVOLUTIONAL NETWORKS

图神经网络:相较于CNN,区别是图卷积算子计算公式。 - keras-attention-mechanism

神经网络应用

- [AI识人]OpenPose:实时多人2D姿态估计| 附视频测试及源码链接

- 使用生成对抗网络(GAN)生成DGA

- GAN_for_DGA

- 详解如何使用Keras实现Wassertein GAN

- Wasserstein GAN in Keras

- WassersteinGAN

- keras-acgan

- 用深度学习(CNN RNN Attention)解决大规模文本分类问题- 综述和实践

NLP :传统的高维稀疏->现在的低维稠密。注意事项:类目不均衡、理解数据(badcase)、fine-tuning(只用word2vec训练的词向量作为特征表示,可能会损失很大效果,预训练+微调)、一定要用dropout、避免训练震荡、超参调节、未必一定要softmax loss、模型不是最重要的、关注迭代质量(为什么?结论?下一步?)

pembelajaran penguatan

- 深度强化学习的弱点和局限

- 关于强化学习的局限的一些思考

强化学习的局限性:采样效率很差、很难设计一个合适的奖励函数。

Area aplikasi

- 全球最全?的安全数据网站(有时间得好好整理一下)

- 初探机器学习检测PHP Webshell

- 基于机器学习的Webshell 发现技术探索

- 网络安全即将迎来机器对抗时代?

智能安全-智能攻击:国外已经在研究利用机器学习打造更智能的攻击工具,比如深度强化学习,就是深度学习和强化学习的结合,可以感知环境,做出最优决策,可能被应用到漏洞扫描器里,使扫描器能够自动化地入侵目标。

个人理解:国外已有案例Deep Exploit就是利用深度强化学习结合metasploit进行自动化地渗透测试,国内还没有看到过相关公开案例。由于学习门槛高、安全本身攻击场景需要精细化操作、弱智能化机器学习导致的机器学习和安全场景结合深度不够等一系列的问题,已有的机器学习+安全的大多数研究主要集中在安全防护方面,机器学习+攻击方面的研究较少且局限,但是我相信这个场景很有潜力,或许以后就成为蓝方的攻击利器。 - 人工智能反欺诈三部曲之:设备指纹

智能安全-业务安全-设备指纹:ip、cookie、设备ID ;主动式设备指纹:使用JS或SDK从客户端抓取各种各样的设备属性值,然后组合,通过hash算法得到设备ID;优点:Web内或者App内准确率高。 Disadvantages : Active device fingerprinting will generate different device IDs between Web and App and between different browsers, and cannot achieve device association across Web and App, and between different browsers; due to reliance on client code, fingerprinting It is less confrontational in anti-fraud skenario.被动式设备指纹:从数据报文中提取设备OS、协议栈和网络状态的特征集,并结合机器学习算法识别终端设备。优点:弥补了主动式设备指纹的缺点。缺点:占用处理资源多;响应时延比主动式长。 - 风险大脑支付风险识别初赛经验分享【谋杀电冰箱-凤凰还未涅槃】

智能安全-业务安全-风控:个人理解见:https://github.com/404notf0und/Risk-Operation-Detection/blob/master/atec.ipynb。 - 机器学习在互联网巨头公司实践

入侵检测:机器学习和统计建模的主要区别:机器学习主要依赖数据和算法,统计建模依赖建模者对数据特征的了解。两者的优缺点:机器学习:打标数据难获取,如果采用非监督学习,则性能不足以运维;机器学习结果不可解释。所以现在机器学习在做入侵检测的时候,一般都要限定一个特定的场景。统计建模:数据预处理阶段移除正常数据的干扰(重点关注查全率,强调过正常数据的过滤能力,尽可能筛除正常数据),构建能够识别恶意可疑行为的攻击模型(重点关注precision,强调模型对异常攻击模式判断的准确性,攻击链模型),缺点是泛化能力不足、在入侵检测一些场景中,模型易被干扰。我们的最终目的:大数据场景下安全分析可运维。 - Web安全检测中机器学习的经验之谈

Web安全:从文本分类的角度解决Web安全检测的问题。数据样本的多样性,短文本分类,词向量,句向量,文本向量。文本分类+多维度特征。与传统方法做对比得出更好的检测方式:传统方法+机器学习:传统waf/正则规则给数据打标;传统方法先进行过滤。 - 词嵌入来龙去脉(学到了)

NLP :DeepNLP的核心关键:语言表示--->NLP词的表示方法类型:词的独热表示和词的分布式表示(这类方法都基于分布假说:词的语义由上下文决定,方法核心是上下文的表示以及上下文与目标词之间的关系的建模)--->NLP语言模型:统计语言模型--->词的分布式表示:基于矩阵的分布表示、基于聚类的分布表示、基于神经网络的分布表示,词嵌入--->词嵌入(word embedding是神经网络训练语言模型的副产品)--->神经网络语言模型与word2vec。 - 深入浅出讲解语言模型

NLP :NLP统计语言模型:定义(计算一个句子的概率的模型,也就是判断一句话是否是人话的概率)、马尔科夫假设(随便一个词出现的概率只与它前面出现的有限的一个或几个词有关)、N元模型(一元语言模型unigram、二元语言模型bigram)。 - 有谁可以解释下word embedding? - YJango的回答- 知乎

NLP :单词表达:one hot representation、distributed representation。Word embedding:以神经网络分析one hot representation和distributed representation作为例子,证明用distributed representation表达一个单词是比较好的。word embedding就是神经网络分析distributed representation所显示的效果,降低训练所需的数据量,就是要从数据中自动学习出输入空间到distributed representation空间的映射f(相当于加入了先验知识,相同的东西不需要分别用不同的数据进行学习)。训练方法:如何自动寻找到映射f,将one hot representation转变成distributed representation呢?思想:单词意思需要放在特定的上下文中去理解,例子:这个可爱的泰迪舔了我的脸和这个可爱的京巴舔了我的脸,用输入单词x 作为中心单词去预测其他单词z 出现在其周边的可能性(至此我才明白为什么说词嵌入是神经网络训练语言模型的副产品这句话)。用输入单词作为中心单词去预测周边单词的方式叫skip-gram,用输入单词作为周边单词去预测中心单词的方式叫CBOW。 - Chars2vec: character-based language model for handling real world texts with spelling errors and…

- Character Level Embeddings

- 使用TextCNN模型探究恶意软件检测问题

恶意软件检测:改进分为两个方面:调参和结构。调参:Embedding层的inputLen、output_dim,EarlyStopping,样本比例参数class_weight,卷积层和全连接层的正则化参数l2,适配硬件(GPU、TPU)的batch_size。结构:增加了全局池化层。

学到了:一个trick,通过训练集和评价指标logloss计算测试集的各标签数量,以此调整训练阶段的参数class_weight,还可以事先达到“对答案”的效果。和一个T大大佬在datacon域名安全检测比赛中使用的trick如出一辙。 - 基于海量url数据识别视频类网页

CV-行文思路:问题:视频类网页识别。解决方式:url粗筛->视频网页规则粗筛->视频网页截屏及CNN识别。

行业发展

- 认知智能再突破,阿里18 篇论文入选AI 顶会KDD

认知智能:计算智能->感知智能->认知智能。快速计算、记忆、存储->识别处理语言、图像、视频->实现思考、理解、推理和解释。认知智能的三大关键技术:知识图谱是底料、图神经网络是推理工具、用户交互是目的。 - 未来3~5 年内,哪个方向的机器学习人才最紧缺? - 王喆的回答

要点简记:站在机器学习“工程体系”之上,综合考虑“模型结构”,“工程限制”,“问题目标”的算法“工程师”。我的理解:红利的迁移,模型结构单点创新带来的收益->体系结构协同带来的收益。 阿里技术副总裁贾扬清:我对人工智能的一点浅见

AI发展:神经网络和深度学习的成功与局限,成功原因是大数据和高性能计算,局限原因是结构化的理解和小数据上的有效学习算法。 AI这个方向会怎么走?传统的深度学习应用,比如图像、语音等,应该如何输出产品和价值?而不仅仅是停留在安防这个层面,要深入到更广阔的领域。除了语音和图像之外,如何解决更多问题?而不仅仅是停留在解决语音图像等几个领域内的问题。

综合素质

- 算法工程师必须要知道的面试技能雷达图(学到了)

个人发展-必备技术素质:算法工程师必备技术素质拆分:知识、工具、逻辑、业务。 On the basis of meeting the minimum requirements, algorithm engineers have relatively comprehensive capabilities in these four aspects, including both "algorithm" and "engineering", while big data engineers focus on "tools" and researchers focus on "knowledge" and "logic" .

针对安全业务的算法工程师就是安全算法工程师。为了便于理解,举个例子,如果用XGBoost解决某个安全问题,那么可以由浅入深理解,把知识、工具、逻辑、业务四个方面串起来:

1.GBDT的原理(知识)

2.决策树节点分裂时是如何选择特征的? (Pengetahuan)

3.写出Gini Index和Information Gain的公式并举例说明(知识)

4.分类树和回归树的区别是什么(知识)

5.与Random Forest对比,理解什么是模型的偏差和方差(知识)

6.XGBoost的参数调优有哪些经验(工具)

7.XGBoost的正则化和并行化分别是如何实现的(工具)

8.为什么解决这个安全问题会出现严重的过拟合问题(业务)

9.如果选用一种其他模型替代XGBoost或改进XGBoost你会怎么做? Mengapa? (业务、逻辑、知识)。

以上,就是以“知识”为切入点,不仅深度理解了“知识”,也深度理解了“工具”、“逻辑”、“业务”。

- [校招经验] BAT机器学习算法实习面试记录(学到了)

个人发展-面试经验:根据面试常遇到的问题再深入理解机器学习,储备自己的算法知识库。 - 机器学习如何才能避免「只是调参数」?(学到了)

个人发展-职业发展:机器学习工程师分为三种:应用型(能力:保持算法全栈,即数据、建模、业务、运维、后端,重点在建模能力,流程是遇到一个指定的业务场景应该迅速知道用什么数据做特征,用什么模型,这个模型在工程上的时效性和鲁棒性,最终会不会产生业务风险等一整套链路。预期目标:锻炼得到很强的业务敏感性,快速验证提出的需求)、造轮子型(多读顶会跟上时代节奏,且拥有超强的功能能力,打造ML框架,提供给应用型机器学习工程师使用)、研究型(AI Lab,读论文+试验性复现)。 Personal development: Develop business and engineering capabilities. The growth plan for the next few years is still the full-stack algorithm route. I will be independent in technology and bring KPIs in business. I will be promoted quickly + lead the team in the future .同时保持阅读习惯,多学习新知识。 - 做机器学习算法工程师是什么样的工作体验?

个人发展-工作体验:业务理解、数据清洗和特征工程、持续学习(增强解决方案的判断力)、编程能力、常用工具(XGB、TensorFlow、ScikitLearn、Pandas(表格类数据或时间序列数据)、Spark、SQL、FbProphet(时间序列)) - 大三实习面经(学到了)

- 如果你是面试官,你怎么去判断一个面试者的深度学习水平?

个人发展-心得体会:深度学习擅长处理具有局部相关性的问题和数据,在图像、语音、自然语言处理方面效果显著,因为图像是由像素构成,语音是由音位构成,语言是由单词构成,都有局部相关性,可以构造高级特征。 - 面试官如何判断面试者的机器学习水平? - 微调的回答- 知乎

个人发展-心得体会:考虑方法优点和局限性,培养独立思考的能力;正确判断机器学习对业务的影响力;学会分情况讨论(比如深度学习相对于机器学习而言);学习机器学习不能停留在“知道”的层次,要从原理级学习,甚至可以从源码级学习,知其然知其所以然,要做安全圈机器学习最6的。 - 两年美团算法大佬的个人总结与学习建议

个人发展-心得体会:算法的基本认识(知识)、过硬的代码能力(工具)、数据处理和分析能力(业务和逻辑)、模型的积累和迁移能力(业务和逻辑)、产品能力、软实力。

Profesi

职业规划

pemikiran

- 如何解决思维混乱、讲话没条理的情况?(学到了)

结构化思维->讲话有条理。 - 哪些思维方式是你刻意训练过的? (学到了)

结构化思维

金字塔思维:结论先行,以上统下,归类分组,逻辑递进。

金字塔结构:纵向延伸,横向分类。

如何得出金字塔结论:归纳法,演绎推理法。实际生活中,不是每时每刻都有相关的模型套用和演绎法的,这时候就用归纳法,自下而上进行梳理,得出结论,比如头脑风暴把闪过的碎片想法全部写下来,再抽象与分类,最后得出结论。 - 厉害的人是怎么分析问题的?(学到了)

Define the problem/describe the problem: The essence of the problem is the gap between reality and expectations ; clarify the expected value B', accurately locate the current situation B, and use the gap B--->B' to accurately describe the masalah.

分析问题/解决问题:不能从现状B出发,找寻一条B--->B'的路径,要透过现象看本质。方法A,现实B,期望B',变量C。校准期望B',重构方法A,消除变量C。

menyampaikan

mengelola

- “我是技术总监,你干嘛总问我技术细节?”

(快速发展期、平稳期、衰退期等业务发展时期作为时间轴)(中高层管理者)(需要掌握)(应用场景、技术基础、技术栈中的技术细节)。技术基础要扎实,技术栈了解程度深(对技术原理和细节清楚),应用场景不能浮于表面。总的来说就是一句话:技术细节与技术深度。 - 阿里巴巴高级算法专家威视:组建技术团队的一些思考(学到了)

行文思路:团队的定位(定位(能力、业务、服务)、壁垒(以不变应万变沉淀风险管控知识作为壁垒)和价值(提供不同层次的服务形式))-》团队的能力(连接、生产、传播、服务)-》组织与个人的关系-》招人-》用人-》对内管理模式(找对前进的方向、绩效的考核(3个维度:业务结果、能力进步、技术影响力))

学到了:建设技术体系解决某一类问题,而不是某个技术点去解决某一个问题。 - 26岁当上数据总监,分享第一次做Leader的心得

团队管理方面的基本功和方法论:定策略、建团队、立规矩、拿结果。

定策略:要明确公司高层的真实目的;对自己的团队了如指掌;管理者专精的行业知识和经验。

建团队:避免嫉贤妒能、职场近亲、玻璃心。

立规矩:立规矩守规矩。

拿结果:注意吃相。

管理中常见的误区:做管理后放弃原来专业(要关注行业发展方向和前沿技术);过度管理(要自循环的稳定成熟团队);过度追求团队稳定(衡量团队稳定的核心标准不是人员的稳定,而是团队的效率和产出是否能够有持续稳定的增长) - 什么特质的员工容易成为管理者

公司内部晋升管理者:天时:企业/行业所处的阶段;地利:部门/业务所处的阶段;人和:人际关系+自身能力。

跳槽成为管理者:大公司跳槽到小公司,寻找职业突破,弊端是跳出去容易跳回来难;成为行业内有影响力的人物,被大公司挖角。大部分人都是第一种情况,在大公司的同学要多一点耐心,通过努力在公司内晋升,因为曲线救国式的跳槽已经没有市场了。 - 技术部门Leader是不是一定要技术大牛担任?

核心点:Manager vs Tech Leader、方法论、软技能、赋能成员、综合。

memikirkan

- 好的研究想法从哪里来

研究的本质是对未知领域的探索,是对开放问题的答案的追寻。“好”的定义-》区分好与不好的能力-》全面了解所在研究方向的历史和现状-》实践法/类比法/组合法。这就好比是机器学习的训练和测试阶段,训练:全面了解所在研究方向的历史和现状,判断不同时期的研究工作的好与不好。测试:实践法/类比法/组合法出的idea,判断自己的研究工作好与不好。 - 科研论文如何想到不错的idea?

模块化学习、交叉、布局可预期的趋势。 - 人在年轻的时候,最核心的能力是什么?

核心点:达到以前从未达到的高度:基本的事情做到极致、专注、坚持长久做一件事、延迟满足、认清自己+了解环境->准确定位、

注意事项

- 领域点-线-面体系:点:自己focus的领域;线:上游和下游;面:大领域。不要过度focus在自己工作的领域,要有全局化的眼光,特别是自己的上游和下游。

- 日常学习点-线-面体系:点:自己focus的安全数据分析领域;线:安全/数据分析;面:全局安全内容/行业发展/职业规划。 Study a small field for at least one hour every day; read intensively for at least half an hour every day/at least one quality article on security/data analysis/industry development/career planning; browse a large number of incremental articles/stock articles setiap hari.保持学习与思考的敏感性。

lampiran

国外优质技术站点

- https://resources.distilnetworks.com

站点概况:专注于机器流量对抗与缓解。 - http://www.covert.io

技术栈:Jason Trost,专注于安全研究、大数据、云计算、机器学习,即安全数据科学。 - http://cyberdatascientist.com

站点概括:专注于安全数据科学,提供网络安全、统计学和AI等学习资料,并提供14个安全数据集,包括:垃圾邮件、恶意网站、恶意软件、Botnet等。没有secrepo.com提供的资料全面。 - https://towardsdatascience.com

站点概括:专注于数据科学。

国内优秀技术人

- michael282694

技术栈:数据分析挖掘产品开发、爬虫、Java、Python。 - LittleHann

技术栈:我也不知道该怎么描述,Han师傅会的太多了,C++、Java、Python、PHP、Web安全、系统安全,不过目前好像做算法多一些。 - FeeiCN

技术栈:专注自动化漏洞发现和入侵检测防御。 - xiaojunjie

技术栈:专注于代码审计、CTF。 - 云雷

技术栈:阿里云存储技术专家,专注于日志分析与业务,日志计算驱动业务增长。 - iami

技术栈:主要研究Web安全、机器学习,喜欢Python和Go。一直偷学师傅的博客。 - cdxy

技术栈:早先主要做Web安全,CTF,代码审计,现在主要做安全研究与数据分析,初步估算技术领先我1~2年,师傅别学了。 - csuldw

技术栈:专注于机器学习、数据挖掘、人工智能。 - molunerfinn

技术栈:专注于前端,北邮大佬,和404notfound同级。 - 刘建平Pinard

技术栈:机器学习、深度学习、强化学习、自然语言处理、数学统计学、大数据挖掘,相关tutorial非常棒。

ditinggalkan

- Efficient and Flexible Discovery of PHP Vulnerability译文

- Efficient and Flexible Discovery of PHP Application Vulnerabilities原文

- The Code Analysis Platform "Octopus"

- A Code Intelligence System:The Octopus Platform