| ⚡ หากคุณสร้างแอปพลิเคชัน Amazon Q Business ใหม่ในหรือหลังวันที่ 30 เมษายน 2024 ตอนนี้คุณสามารถตั้งค่า UI แบบกำหนดเองได้โดยใช้คำแนะนำที่อัปเดตด้านล่าง |

|---|

หมายเหตุ: คำแนะนำที่ให้ไว้ในคู่มือนี้มีเฉพาะสำหรับ Cognito แต่ควรใช้ได้กับผู้ให้บริการข้อมูลประจำตัว (IdP) ที่สอดคล้องกับ OIDC 2.0 อื่นๆ ด้วยโดยมีการปรับเปลี่ยนเล็กน้อย

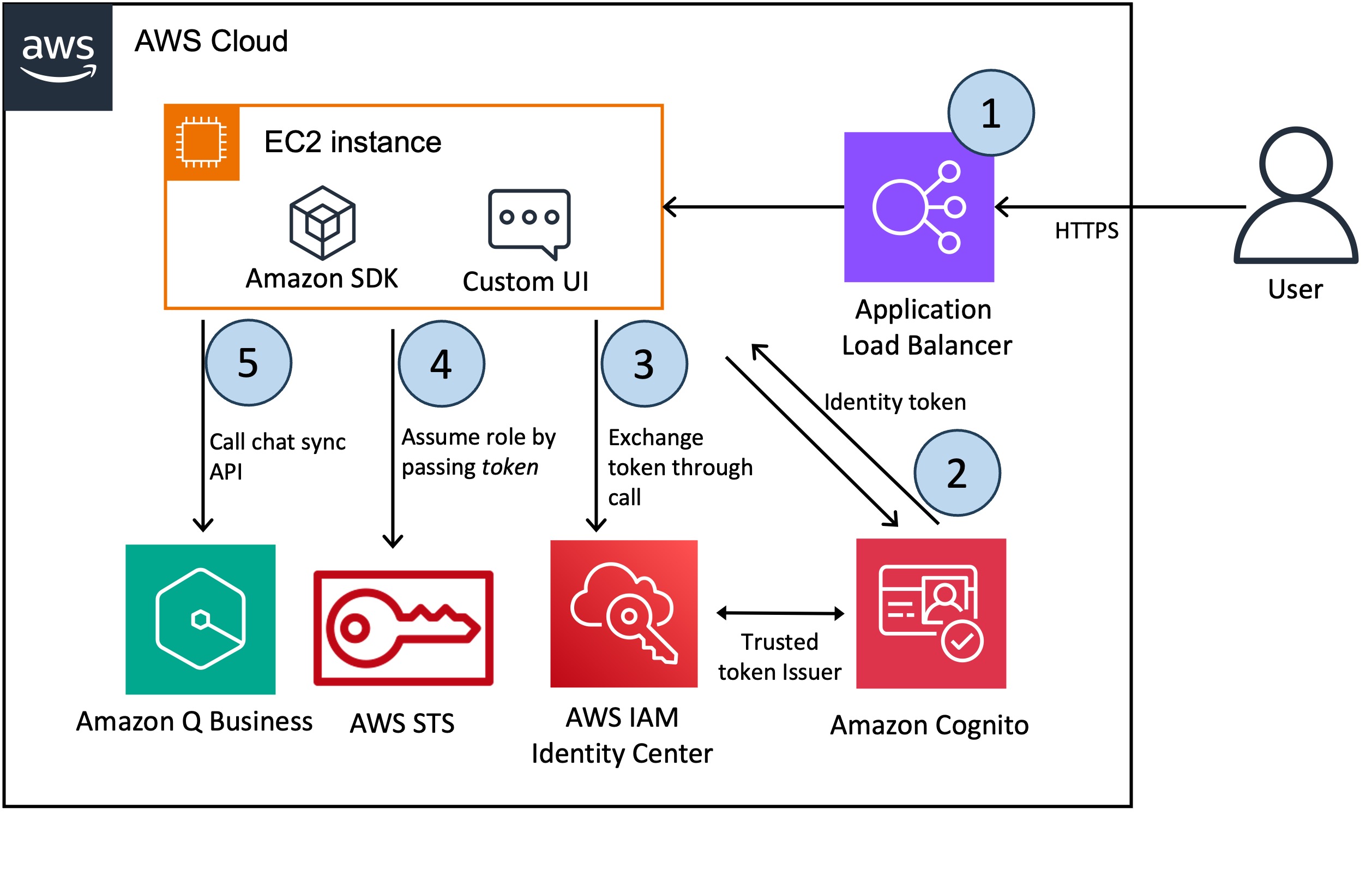

ลูกค้ามักต้องการความสามารถในการรวมฟังก์ชันการทำงานที่กำหนดเองเข้ากับอินเทอร์เฟซผู้ใช้ของ Amazon Q เช่น การจัดการคำติชม การใช้สีและเทมเพลตขององค์กร การเข้าสู่ระบบแบบกำหนดเอง และลดการสลับบริบทโดยการรวมอินเทอร์เฟซผู้ใช้ไว้ในแพลตฟอร์มเดียว ที่เก็บโค้ดจะแสดงวิธีผสานรวม UI แบบกำหนดเองบน Amazon Q โดยใช้ Amazon Cognito สำหรับการตรวจสอบสิทธิ์ผู้ใช้ และ Amazon Q SDK เพื่อเรียกใช้แอปพลิเคชันแชทบอทโดยทางโปรแกรมผ่าน chat_sync API

? ขั้นตอนการทำงานประกอบด้วยขั้นตอนต่อไปนี้:

ขั้นแรกให้ผู้ใช้เข้าถึงแอปพลิเคชันแชทบอทซึ่งโฮสต์อยู่ด้านหลัง Application Load Balancer

ผู้ใช้จะได้รับแจ้งให้เข้าสู่ระบบด้วย Cognito

แอปพลิเคชัน UI แลกเปลี่ยนโทเค็นจาก Cognito ด้วยโทเค็น IAM Identity Center พร้อมขอบเขตสำหรับ Amazon Q

แอปพลิเคชัน UI รับบทบาท IAM และดึงเซสชัน AWS จาก Secure Token Service (STS) เสริมด้วยโทเค็น IAM Identity Center เพื่อโต้ตอบกับ Amazon Q

- บล็อก 1

- บล็อก 2

Amazon Q ใช้ ChatSync API เพื่อดำเนินการสนทนา ต้องขอบคุณเซสชันการรับรู้ถึงตัวตนที่ทำให้ Amazon Q รู้ว่ากำลังโต้ตอบกับผู้ใช้คนใด

การร้องขอใช้พารามิเตอร์บังคับต่อไปนี้

applicationId : ตัวระบุของแอปพลิเคชัน Amazon Q ที่เชื่อมโยงกับการสนทนาของ Amazon Q

userMessage : ข้อความของผู้ใช้ปลายทางในการสนทนา

Amazon Q ส่งคืนการตอบกลับเป็นออบเจ็กต์ JSON (รายละเอียดในเอกสารประกอบของ Amazon Q) และด้านล่างนี้คือคุณลักษณะหลักบางส่วนจากเพย์โหลดการตอบกลับ

systemMessage : ข้อความที่ AI สร้างขึ้นในการสนทนา

sourceAttributions : เอกสารต้นฉบับที่ใช้ในการสร้างการตอบกลับการสนทนา ใน RAG (Retrieval Augmentation Generation) จะอ้างอิงถึงเอกสารอย่างน้อยหนึ่งรายการจากฐานความรู้ขององค์กรซึ่งได้รับการจัดทำดัชนีใน Amazon Q

ก่อนที่คุณจะปรับใช้โซลูชันนี้ ตรวจสอบให้แน่ใจว่าคุณได้ตั้งค่าข้อกำหนดเบื้องต้นต่อไปนี้:

หากคุณมีใบรับรอง TLS อยู่แล้ว คุณสามารถข้ามส่วนนี้ได้

อย่างไรก็ตาม หากคุณไม่มีและต้องการดำเนินการสาธิตนี้ต่อไป คุณสามารถสร้างใบรับรองส่วนตัวที่เชื่อมโยงกับโดเมนได้โดยใช้คำสั่ง openssl ต่อไปนี้:

openssl req

-x509 -nodes -days 365 -sha256

-subj '/C=US/ST=Oregon/L=Portland/CN=sampleexample.com'

-newkey rsa:2048 -keyout key.pem -out cert.pem

aws acm import-certificate --certificate fileb://cert.pem --private-key fileb://key.pem

➡️ โปรดทราบว่าคุณจะได้รับคำเตือนจากเบราว์เซอร์ของคุณเมื่อเข้าถึง UI หากคุณไม่ได้ระบุใบรับรอง TLS ที่กำหนดเองเมื่อเปิดใช้งาน AWS CloudFormation Stack คำแนะนำข้างต้นจะแสดงวิธีสร้างใบรับรองที่ลงนามด้วยตนเอง ซึ่งสามารถใช้เป็นข้อมูลสำรองได้ แต่ไม่แนะนำสำหรับกรณีการใช้งานจริงอย่างแน่นอน

คุณควรได้รับใบรับรอง TLS ที่ได้รับการตรวจสอบโดยผู้ออกใบรับรอง แล้วนำเข้าลงใน AWS Certificate Manager และอ้างอิงเมื่อเปิดใช้ AWS CloudFormation Stack

หากคุณต้องการดำเนินการต่อด้วยใบรับรองที่ลงนามเอง (เพื่อวัตถุประสงค์ในการพัฒนา) คุณควรจะผ่านหน้าคำเตือนของเบราว์เซอร์ได้ เมื่อใช้ Chrome คุณจะเห็นข้อความแสดงข้อผิดพลาด "การเชื่อมต่อของคุณไม่เป็นส่วนตัว" (NET::ERR_CERT_AUTHORITY_INVALID) แต่เมื่อคลิกที่ "ขั้นสูง" คุณจะเห็นลิงก์เพื่อดำเนินการต่อ

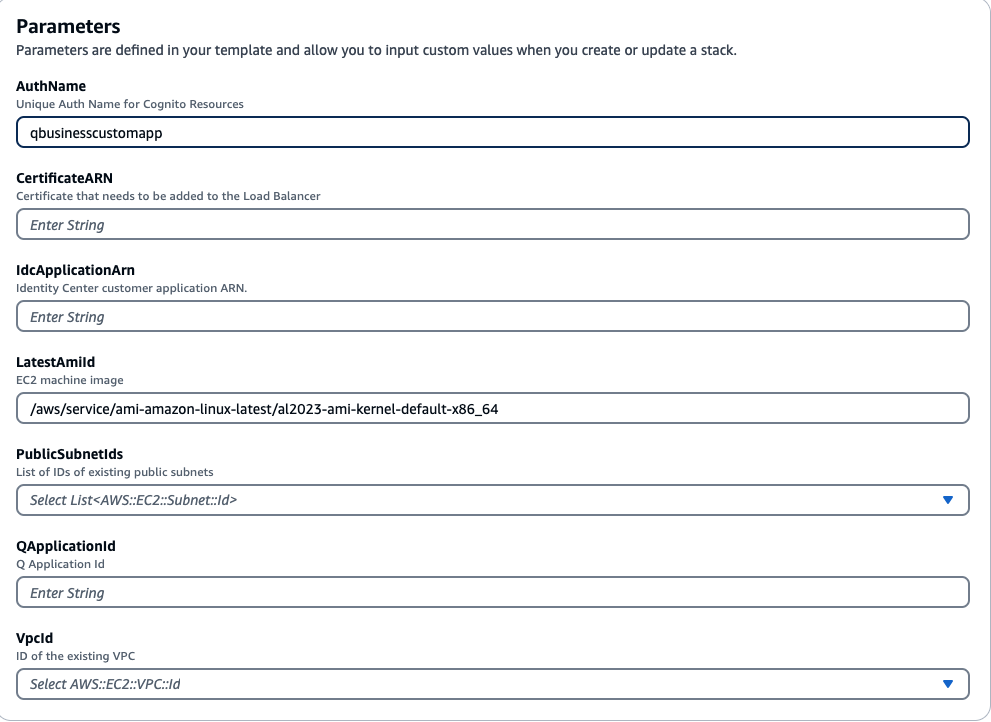

ระบุพารามิเตอร์ต่อไปนี้สำหรับสแต็ก

• ชื่อสแต็ก – ชื่อของสแต็ก CloudFormation (เช่น AmazonQ-UI-Demo)

• AuthName – ชื่อที่ไม่ซ้ำกันทั่วโลกเพื่อกำหนดให้กับกลุ่มผู้ใช้ Amazon Cognito โปรดตรวจสอบให้แน่ใจว่าชื่อโดเมนของคุณไม่มีคำสงวนใดๆ เช่น cognito, aws หรือ amazon

• CertificateARN – CertificateARN ที่สร้างจากขั้นตอนก่อนหน้า

• IdcApplicationArn – ARN แอปพลิเคชันของลูกค้า Identity Center เว้นว่างไว้ในการเรียกใช้ครั้งแรก เนื่องจากเราจำเป็นต้องสร้างกลุ่มผู้ใช้ Cognito ซึ่งเป็นส่วนหนึ่งของสแต็กนี้เพื่อสร้างแอปพลิเคชัน IAM Identity Center ที่มีผู้ออกโทเค็นที่เชื่อถือได้

• PublicSubnetIds – ID ของซับเน็ตสาธารณะที่สามารถใช้เพื่อปรับใช้ EC2 instance และ Application Load Balancer โปรดเลือกเครือข่ายย่อยสาธารณะอย่างน้อย 2 รายการ

• QApplicationId – ID แอปพลิเคชันที่มีอยู่ของ Amazon Q

• VPCId – ID ของ VPC ที่มีอยู่ซึ่งสามารถใช้เพื่อปรับใช้การสาธิต

Audience : ผู้ชมเพื่อตั้งค่าแอปพลิเคชันของลูกค้าใน Identity Center

RoleArn : ARN ของบทบาท IAM ที่จำเป็นสำหรับการตั้งค่าการแลกเปลี่ยนโทเค็นใน Identity Center

TrustedIssuerUrl : จุดสิ้นสุดของผู้ออกที่เชื่อถือได้เพื่อตั้งค่า Identity Center

URL : URL ของ Load balancer เพื่อเข้าถึงแอป streamlit

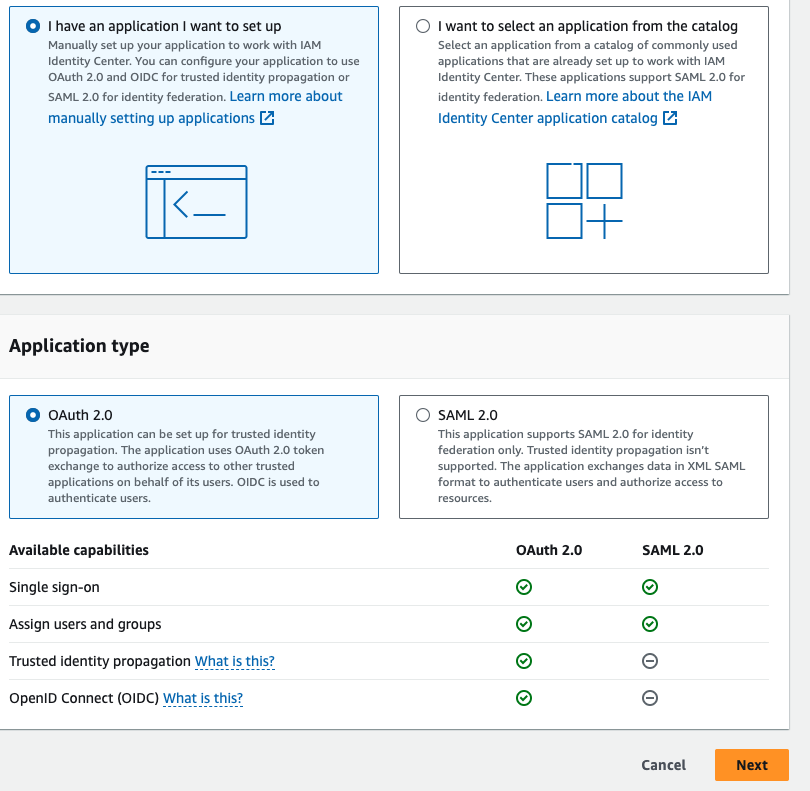

ไปที่ AWS IAM Identity Center และเพิ่มแอปพลิเคชันที่ได้รับการจัดการแบบกำหนดเองใหม่

เลือกประเภทแอปพลิเคชัน -> จากนั้นเลือก OAuth2.0 -> ถัดไป

หากคุณไม่พบตัวเลือกในการสร้างแอปพลิเคชันที่ได้รับการจัดการแบบกำหนดเองใหม่ โปรดเปิดใช้งานองค์กรด้วย IAM Identity Center

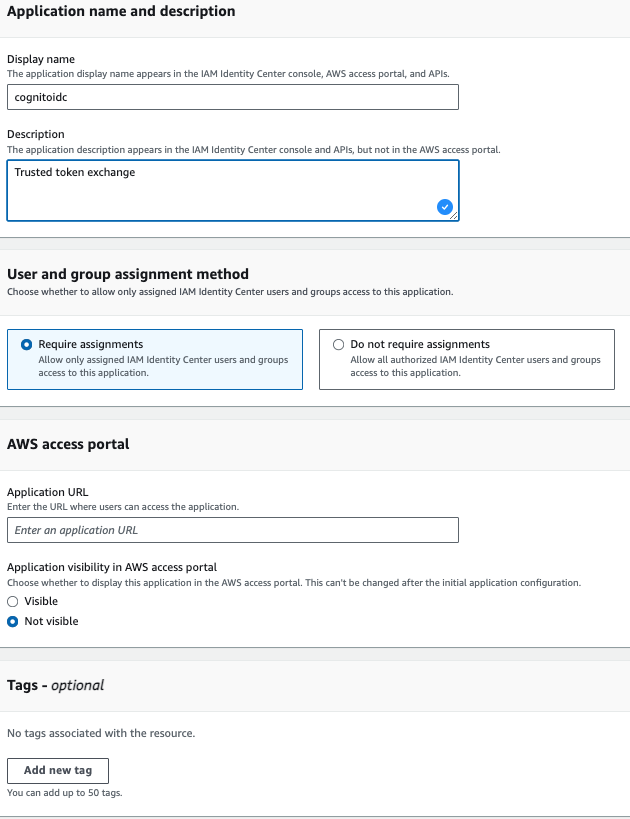

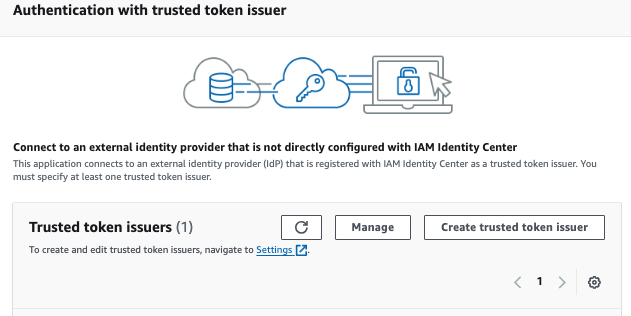

ระบุชื่อแอปพลิเคชันและคำอธิบาย แล้วเลือกตัวเลือกด้านล่างตามที่แสดงในภาพ

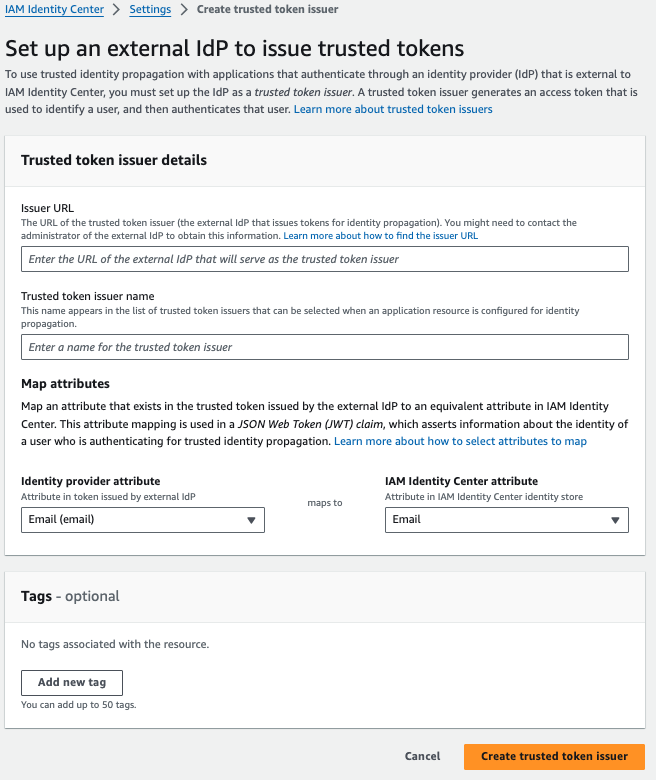

ตอนนี้สร้างผู้ออกโทเค็นที่เชื่อถือได้

ใน URL ผู้ออก -> ระบุ TrustedIssuerUrl จากขั้นตอนที่ 1 ระบุชื่อผู้ออกและเก็บแอตทริบิวต์แผนที่เป็นอีเมล

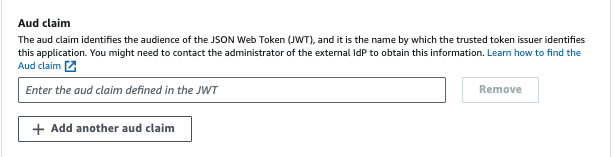

จากนั้นกลับไปที่การตั้งค่าการตรวจสอบสิทธิ์แอปพลิเคชัน IAM Identity Center เลือกผู้ออกโทเค็นที่เชื่อถือได้ซึ่งสร้างในขั้นตอนก่อนหน้า[รีเฟรชหากคุณไม่เห็นในรายการ] และเพิ่มการอ้างสิทธิ์ Aud -> ระบุ ผู้ชม จากขั้นตอนที่ 1 จากนั้นคลิก ต่อไป

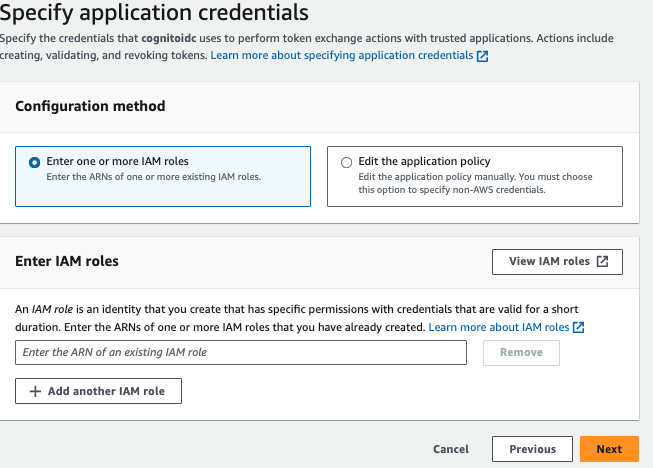

ใน Specify application credentials ให้ป้อนบทบาท IAM -> ระบุ RoleArn จากขั้นตอนที่ 1

จากนั้นตรวจสอบขั้นตอนทั้งหมดและสร้างแอปพลิเคชัน

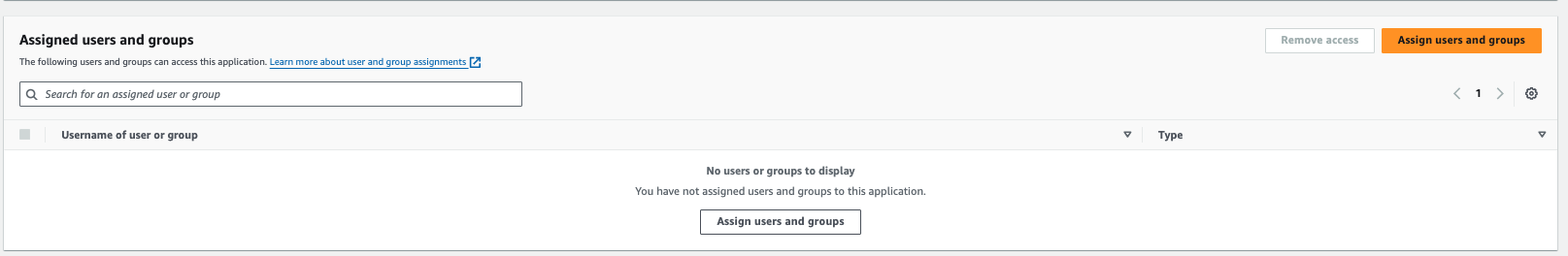

เมื่อสร้างแอปพลิเคชันแล้ว ให้ไปที่แอปพลิเคชันและ -> ผู้ใช้และกลุ่มที่ได้รับมอบหมาย

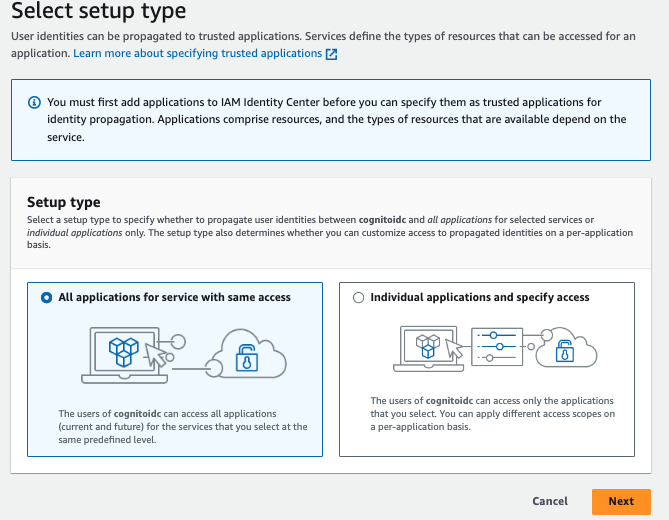

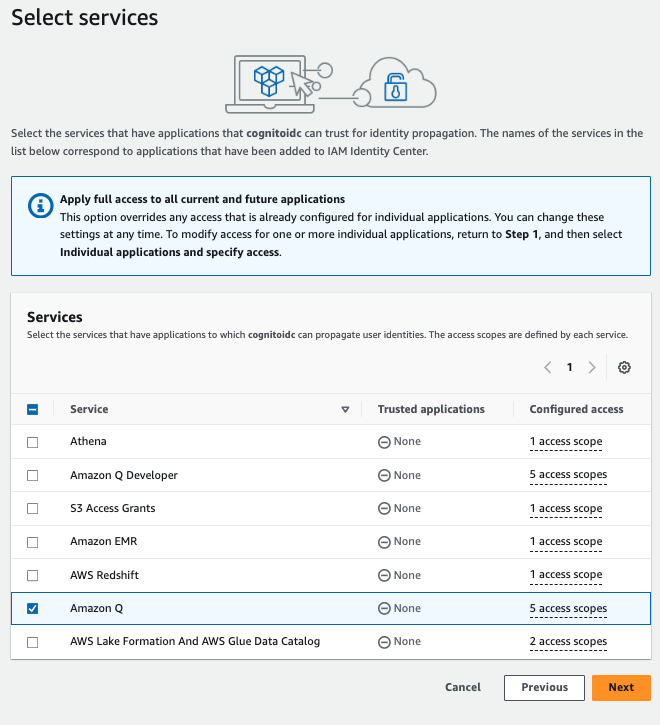

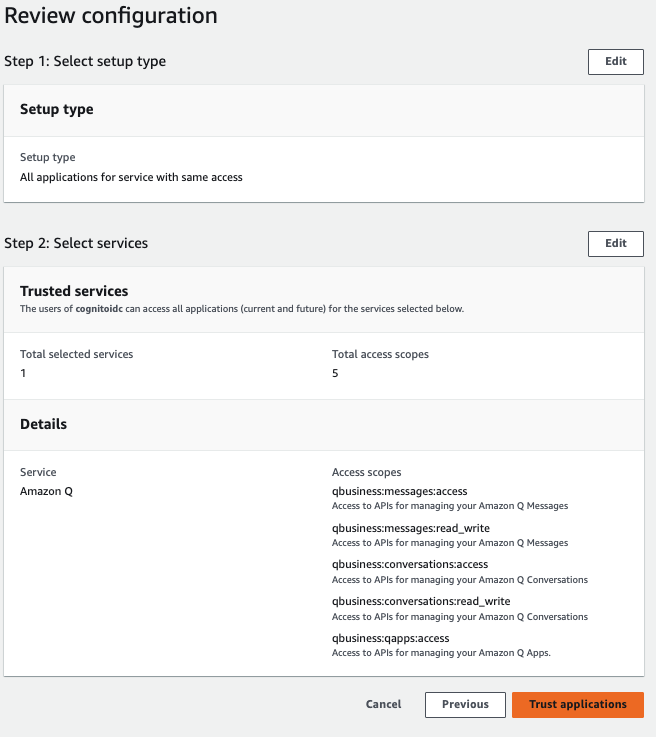

จากนั้นตั้งค่าแอปพลิเคชัน Trusted สำหรับการเผยแพร่ข้อมูลระบุตัวตน ทำตามขั้นตอนด้านล่างเพื่อ Amazon Q เป็นแอปพลิเคชันที่เชื่อถือได้สำหรับการเผยแพร่ข้อมูลระบุตัวตน

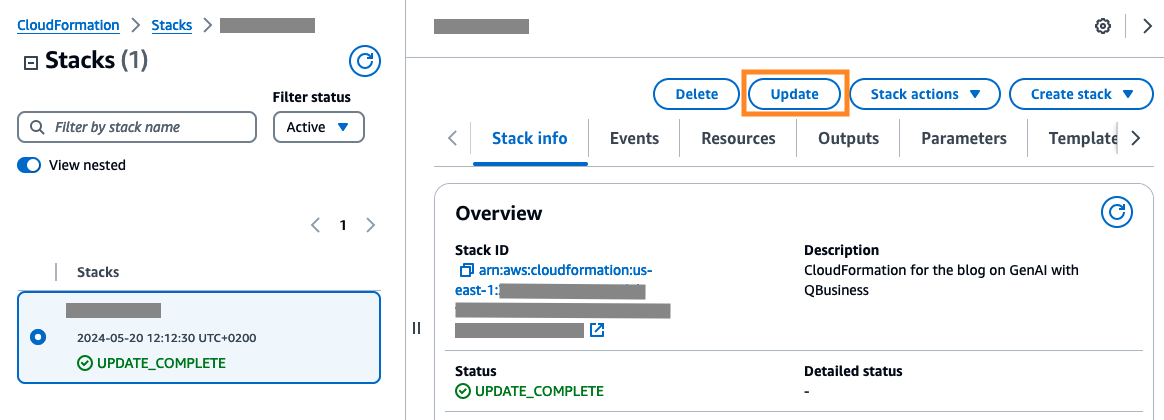

ขั้นตอนที่ 4: เมื่อสร้างแอปพลิเคชัน IAM Identity Center แล้ว ให้คัดลอก Application ARN และไปที่ Cloudformation เพื่ออัปเดต Stack ที่สร้างไว้ก่อนหน้านี้ ป้อน Identity Center Application ARN ในพารามิเตอร์ IdcApplicationArn และรันสแต็ก

ขั้นตอนที่ 5 : เมื่อการอัปเดตเสร็จสมบูรณ์ ให้ไปที่แท็บเอาต์พุต Cloudformation เพื่อคัดลอก URL และเปิด URL ในเบราว์เซอร์

ขั้นตอนที่ 6: แอป Streamlit จะแจ้งให้ เชื่อมต่อกับ Cognito สำหรับความพยายามเข้าสู่ระบบครั้งแรกให้ลองลงทะเบียน ให้ใช้รหัสอีเมลและรหัสผ่านเดียวกันสำหรับผู้ใช้ที่มีอยู่แล้วใน IAM Identity Center

⚡ เพื่อขจัดความจำเป็นในการจัดสรรผู้ใช้ทั้งใน Cognito User Pool และ Identity Center คุณสามารถไปที่ลิงก์ด้านล่างเพื่อสร้างแอปที่กำหนดเองตัวที่สอง (SAML) ใน Identity Center แอปที่กำหนดเองนี้จะทำหน้าที่เป็นผู้ให้บริการข้อมูลประจำตัวสำหรับกลุ่มผู้ใช้ Cognito

- วีดีโอ

- คำแนะนำ

sudo -i

cd /opt/custom-web-experience-with-amazon-q-business

ดูการแก้ไขปัญหาสำหรับข้อมูลเพิ่มเติม

ดูการมีส่วนร่วมสำหรับข้อมูลเพิ่มเติม

ห้องสมุดนี้ได้รับอนุญาตภายใต้ใบอนุญาต MIT-0 ดูไฟล์ใบอนุญาต