Repo นี้ประกอบด้วยคำถามและแบบฝึกหัดในหัวข้อทางเทคนิคต่างๆ ซึ่งบางครั้งเกี่ยวข้องกับ DevOps และ SRE

ขณะนี้มีแบบฝึกหัดและคำถาม 2,624 ข้อ

คุณสามารถใช้สิ่งเหล่านี้เพื่อเตรียมตัวสำหรับการสัมภาษณ์ แต่คำถามและแบบฝึกหัดส่วนใหญ่ไม่ได้เป็นตัวแทนของการสัมภาษณ์จริง โปรดอ่านหน้าคำถามที่พบบ่อยเพื่อดูรายละเอียดเพิ่มเติม

- หากคุณสนใจที่จะประกอบอาชีพวิศวกร DevOps การเรียนรู้แนวคิดบางอย่างที่กล่าวถึงในที่นี้จะมีประโยชน์ แต่คุณควรรู้ว่ามันไม่เกี่ยวกับการเรียนรู้หัวข้อและเทคโนโลยีทั้งหมดที่กล่าวถึงในพื้นที่เก็บข้อมูลนี้

คุณสามารถเพิ่มแบบฝึกหัดเพิ่มเติมได้โดยส่งคำขอดึง :) อ่านเกี่ยวกับแนวทางการบริจาคได้ที่นี่

DevOps |

คอมไพล์ |

เครือข่าย |

ฮาร์ดแวร์ |

คูเบอร์เนเตส |

การพัฒนาซอฟต์แวร์ |

หลาม |

ไป |

ภาษาเพิร์ล |

นิพจน์ทั่วไป |

คลาวด์ |

AWS |

สีฟ้า |

แพลตฟอร์มคลาวด์ของ Google |

โอเพ่นสแต็ค |

ระบบปฏิบัติการ |

ลินุกซ์ |

การจำลองเสมือน |

DNS |

การเขียนสคริปต์เชลล์ |

ฐานข้อมูล |

SQL |

มองโก |

การทดสอบ |

ข้อมูลขนาดใหญ่ |

ซีไอ/ซีดี |

ใบรับรอง |

ตู้คอนเทนเนอร์ |

โอเพ่นชิฟท์ |

พื้นที่จัดเก็บ |

เทอร์ราฟอร์ม |

หุ่นเชิด |

กระจาย |

คำถามที่คุณสามารถถามได้ |

เข้าใจได้ |

ความสามารถในการสังเกต |

โพรมีธีอุส |

วงกลมซีไอ |

|

กราฟาน่า |

อาร์โก้ |

ทักษะด้านซอฟท์ |

ความปลอดภัย |

การออกแบบระบบ |

วิศวกรรมความโกลาหล |

เบ็ดเตล็ด |

ยืดหยุ่น |

คาฟคา |

โหนดJs |

เครือข่าย

โดยทั่วไปคุณต้องการอะไรในการสื่อสาร?

- ภาษากลาง (เพื่อให้ทั้งสองฝ่ายเข้าใจ)

- วิธีที่จะกล่าวถึงคนที่คุณต้องการสื่อสารด้วย

- A Connection (เพื่อให้เนื้อหาของการสื่อสารสามารถเข้าถึงผู้รับได้)

TCP/IP คืออะไร?

ชุดโปรโตคอลที่กำหนดวิธีที่อุปกรณ์ตั้งแต่สองเครื่องขึ้นไปสามารถสื่อสารระหว่างกันได้

หากต้องการเรียนรู้เพิ่มเติมเกี่ยวกับ TCP/IP โปรดอ่านที่นี่

อีเธอร์เน็ตคืออะไร?

อีเธอร์เน็ตหมายถึงประเภทเครือข่ายท้องถิ่น (LAN) ที่ใช้บ่อยที่สุดในปัจจุบัน LAN—ตรงกันข้ามกับ WAN (Wide Area Network) ซึ่งครอบคลุมพื้นที่ทางภูมิศาสตร์ที่ใหญ่กว่า—คือเครือข่ายคอมพิวเตอร์ที่เชื่อมต่อกันในพื้นที่ขนาดเล็ก เช่น สำนักงาน วิทยาเขตวิทยาลัย หรือแม้แต่ที่บ้านของคุณ

ที่อยู่ MAC คืออะไร? มันใช้ทำอะไร?

ที่อยู่ MAC คือหมายเลขประจำตัวหรือรหัสเฉพาะที่ใช้ระบุอุปกรณ์แต่ละเครื่องบนเครือข่าย

แพ็กเก็ตที่ส่งบนอีเธอร์เน็ตจะมาจากที่อยู่ MAC และส่งไปยังที่อยู่ MAC เสมอ หากอะแดปเตอร์เครือข่ายได้รับแพ็กเก็ต แสดงว่ากำลังเปรียบเทียบที่อยู่ MAC ปลายทางของแพ็กเก็ตกับที่อยู่ MAC ของอะแดปเตอร์เอง

ที่อยู่ MAC นี้จะใช้เมื่อใด: ff:ff:ff:ff:ff:ff

เมื่ออุปกรณ์ส่งแพ็กเก็ตไปยังที่อยู่ MAC ของการออกอากาศ (FF:FF:FF:FF:FF:FF) อุปกรณ์จะถูกส่งไปยังทุกสถานีบนเครือข่ายท้องถิ่น การออกอากาศอีเทอร์เน็ตใช้เพื่อแก้ไขที่อยู่ IP เป็นที่อยู่ MAC (โดย ARP) ที่ดาต้าลิงค์เลเยอร์

ที่อยู่ IP คืออะไร?

ที่อยู่อินเทอร์เน็ตโปรโตคอล (ที่อยู่ IP) คือป้ายตัวเลขที่กำหนดให้กับแต่ละอุปกรณ์ที่เชื่อมต่อกับเครือข่ายคอมพิวเตอร์ที่ใช้อินเทอร์เน็ตโปรโตคอลเพื่อการสื่อสาร ที่อยู่ IP ทำหน้าที่หลักสองหน้าที่: การระบุโฮสต์หรืออินเทอร์เฟซเครือข่าย และการระบุตำแหน่ง

อธิบายซับเน็ตมาสก์และยกตัวอย่าง

ซับเน็ตมาสก์คือหมายเลข 32 บิตที่ปกปิดที่อยู่ IP และแบ่งที่อยู่ IP ออกเป็นที่อยู่เครือข่ายและที่อยู่โฮสต์ Subnet Mask สร้างขึ้นโดยการตั้งค่าบิตเครือข่ายเป็น "1" ทั้งหมด และตั้งค่าบิตโฮสต์เป็น "0" ทั้งหมด ภายในเครือข่ายที่กำหนด จากที่อยู่โฮสต์ที่ใช้งานได้ทั้งหมด สองรายการจะถูกสงวนไว้สำหรับวัตถุประสงค์เฉพาะเสมอ และไม่สามารถจัดสรรให้กับโฮสต์ใดๆ ได้ ที่อยู่เหล่านี้เป็นที่อยู่แรกซึ่งสงวนไว้เป็นที่อยู่เครือข่าย (หรือที่เรียกว่า ID เครือข่าย) และที่อยู่สุดท้ายที่ใช้สำหรับการออกอากาศผ่านเครือข่าย

ตัวอย่าง

ที่อยู่ IP ส่วนตัวคืออะไร? ในสถานการณ์/การออกแบบระบบใดที่เราควรใช้

ที่อยู่ IP ส่วนตัวถูกกำหนดให้กับโฮสต์ในเครือข่ายเดียวกันเพื่อสื่อสารระหว่างกัน ตามที่ชื่อ "ส่วนตัว" แนะนำ อุปกรณ์ที่มีที่อยู่ IP ส่วนตัวที่กำหนดไม่สามารถเข้าถึงได้โดยอุปกรณ์จากเครือข่ายภายนอกใดๆ ตัวอย่างเช่น หากฉันอาศัยอยู่ในโฮสเทลและต้องการให้เพื่อนร่วมหอพักเข้าร่วมเซิร์ฟเวอร์เกมที่ฉันโฮสต์ไว้ ฉันจะขอให้พวกเขาเข้าร่วมผ่านที่อยู่ IP ส่วนตัวของเซิร์ฟเวอร์ของฉัน เนื่องจากเครือข่ายอยู่ในพื้นที่ของโฮสเทล ที่อยู่ IP สาธารณะคืออะไร? ในสถานการณ์/การออกแบบระบบใดที่เราควรใช้

ที่อยู่ IP สาธารณะคือที่อยู่ IP ที่เปิดเผยต่อสาธารณะ ในกรณีที่คุณโฮสต์เซิร์ฟเวอร์เกมที่คุณต้องการให้เพื่อนของคุณเข้าร่วม คุณจะต้องให้ที่อยู่ IP สาธารณะแก่เพื่อนของคุณเพื่อให้คอมพิวเตอร์ของพวกเขาสามารถระบุและค้นหาเครือข่ายและเซิร์ฟเวอร์ของคุณเพื่อให้การเชื่อมต่อเกิดขึ้น ครั้งหนึ่งที่คุณไม่จำเป็นต้องใช้ที่อยู่ IP สาธารณะคือในกรณีที่คุณกำลังเล่นกับเพื่อน ๆ ที่เชื่อมต่อกับเครือข่ายเดียวกันกับคุณ ในกรณีนี้ คุณจะใช้ที่อยู่ IP ส่วนตัว เพื่อให้ใครบางคนสามารถเชื่อมต่อกับเซิร์ฟเวอร์ของคุณที่อยู่ภายใน คุณจะต้องตั้งค่าพอร์ตไปข้างหน้าเพื่อแจ้งให้เราเตอร์ของคุณอนุญาตให้รับส่งข้อมูลจากโดเมนสาธารณะเข้าสู่เครือข่ายของคุณและในทางกลับกัน อธิบายแบบจำลอง OSI มีชั้นอะไรบ้าง? แต่ละชั้นมีหน้าที่รับผิดชอบอะไรบ้าง?

- แอปพลิเคชัน: ส่วนปลายผู้ใช้ (HTTP อยู่ที่นี่)

- การนำเสนอ: สร้างบริบทระหว่างเอนทิตีเลเยอร์แอปพลิเคชัน (การเข้ารหัสอยู่ที่นี่)

- เซสชัน: สร้าง จัดการ และยุติการเชื่อมต่อ

- การขนส่ง: ถ่ายโอนลำดับข้อมูลที่มีความยาวผันแปรจากต้นทางไปยังโฮสต์ปลายทาง (TCP & UDP อยู่ที่นี่)

- เครือข่าย: ถ่ายโอนดาตาแกรมจากเครือข่ายหนึ่งไปยังอีกเครือข่ายหนึ่ง (IP อยู่ที่นี่)

- ลิงค์ข้อมูล: ให้การเชื่อมโยงระหว่างสองโหนดที่เชื่อมต่อโดยตรง (MAC อยู่ที่นี่)

- ทางกายภาพ: ข้อมูลจำเพาะทางไฟฟ้าและทางกายภาพของการเชื่อมต่อข้อมูล (บิตอยู่ที่นี่)

คุณสามารถอ่านเพิ่มเติมเกี่ยวกับโมเดล OSI ได้ใน Penguintutor.com

สำหรับแต่ละสิ่งต่อไปนี้จะกำหนดว่าเลเยอร์ OSI นั้นเป็นของอะไร:- แก้ไขข้อผิดพลาด

- การกำหนดเส้นทางแพ็คเก็ต

- สายไฟและสัญญาณไฟฟ้า

- ที่อยู่ MAC

- ที่อยู่ IP

- ยุติการเชื่อมต่อ

- การจับมือ 3 ทาง

การแก้ไขข้อผิดพลาด - การกำหนดเส้นทางแพ็กเก็ตลิงก์ข้อมูล - สายเคเบิลเครือข่ายและสัญญาณไฟฟ้า - ที่อยู่ MAC ทางกายภาพ - ที่อยู่ IP ของลิงก์ข้อมูล - เครือข่าย ยุติการเชื่อมต่อ - เซสชัน จับมือ 3 ทาง-ขนส่ง คุณคุ้นเคยกับแผนการจัดส่งแบบใด

Unicast: การสื่อสารแบบหนึ่งต่อหนึ่งที่มีผู้ส่งและผู้รับหนึ่งราย

ออกอากาศ: ส่งข้อความถึงทุกคนในเครือข่าย ที่อยู่ ff:ff:ff:ff:ff:ff ใช้สำหรับการออกอากาศ โปรโตคอลทั่วไปสองโปรโตคอลที่ใช้การออกอากาศคือ ARP และ DHCP

Multicast: การส่งข้อความไปยังกลุ่มสมาชิก อาจเป็นแบบหนึ่งต่อกลุ่มหรือหลายกลุ่มต่อกลุ่มก็ได้

CSMA/ซีดีคืออะไร? ใช้ในเครือข่ายอีเธอร์เน็ตสมัยใหม่หรือไม่?

CSMA/CD ย่อมาจาก Carrier Sense Multiple Access / Collision Detection จุดสนใจหลักคือการจัดการการเข้าถึงสื่อ/บัสที่ใช้ร่วมกัน โดยมีเพียงโฮสต์เดียวเท่านั้นที่สามารถส่งข้อมูล ณ เวลาที่กำหนด

อัลกอริธึม CSMA/ซีดี:

ก่อนที่จะส่งเฟรม จะตรวจสอบว่าโฮสต์อื่นกำลังส่งเฟรมอยู่แล้วหรือไม่- ถ้าไม่มีใครส่งสัญญาณ มันก็จะเริ่มส่งสัญญาณเฟรม

- หากโฮสต์สองเครื่องส่งพร้อมกัน เราจะเกิดการชนกัน

- โฮสต์ทั้งสองหยุดส่งเฟรมและส่ง 'สัญญาณรบกวน' ให้ทุกคนแจ้งให้ทุกคนทราบว่าเกิดการชนกัน

- พวกเขากำลังรอเวลาสุ่มก่อนที่จะส่งอีกครั้ง

- เมื่อแต่ละโฮสต์รอเวลาสุ่ม พวกเขาจะพยายามส่งเฟรมอีกครั้ง และดังนั้นวงจรจึงเริ่มต้นอีกครั้ง

อธิบายอุปกรณ์เครือข่ายต่อไปนี้และความแตกต่างระหว่างอุปกรณ์เหล่านี้:

เราเตอร์ สวิตช์ และฮับเป็นอุปกรณ์เครือข่ายทั้งหมดที่ใช้ในการเชื่อมต่ออุปกรณ์ในเครือข่ายท้องถิ่น (LAN) อย่างไรก็ตาม อุปกรณ์แต่ละชิ้นทำงานแตกต่างกันและมีกรณีการใช้งานเฉพาะของตัวเอง ต่อไปนี้เป็นคำอธิบายโดยย่อของแต่ละอุปกรณ์และความแตกต่าง:

เราเตอร์: อุปกรณ์เครือข่ายที่เชื่อมต่อส่วนเครือข่ายหลายส่วนเข้าด้วยกัน ทำงานที่เลเยอร์เครือข่าย (เลเยอร์ 3) ของโมเดล OSI และใช้โปรโตคอลการกำหนดเส้นทางเพื่อกำหนดทิศทางข้อมูลระหว่างเครือข่าย เราเตอร์ใช้ที่อยู่ IP เพื่อระบุอุปกรณ์และกำหนดเส้นทางแพ็กเก็ตข้อมูลไปยังปลายทางที่ถูกต้อง- สวิตช์: อุปกรณ์เครือข่ายที่เชื่อมต่ออุปกรณ์หลายเครื่องบน LAN ทำงานที่ดาต้าลิงค์เลเยอร์ (เลเยอร์ 2) ของโมเดล OSI และใช้ที่อยู่ MAC เพื่อระบุอุปกรณ์และกำหนดเส้นทางแพ็กเก็ตข้อมูลไปยังปลายทางที่ถูกต้อง สวิตช์ช่วยให้อุปกรณ์บนเครือข่ายเดียวกันสามารถสื่อสารระหว่างกันได้อย่างมีประสิทธิภาพมากขึ้น และสามารถป้องกันการชนกันของข้อมูลที่อาจเกิดขึ้นเมื่ออุปกรณ์หลายเครื่องส่งข้อมูลพร้อมกัน

- ฮับ: อุปกรณ์เครือข่ายที่เชื่อมต่ออุปกรณ์หลายเครื่องผ่านสายเคเบิลเส้นเดียว และใช้เชื่อมต่ออุปกรณ์หลายเครื่องโดยไม่ต้องแบ่งเครือข่าย อย่างไรก็ตาม มันทำงานที่เลเยอร์กายภาพ (เลเยอร์ 1) ของโมเดล OSI ซึ่งต่างจากสวิตช์ตรง และเพียงกระจายแพ็กเก็ตข้อมูลไปยังอุปกรณ์ทั้งหมดที่เชื่อมต่ออยู่ ไม่ว่าอุปกรณ์นั้นจะเป็นผู้รับที่ตั้งใจไว้หรือไม่ก็ตาม ซึ่งหมายความว่าการชนกันของข้อมูลอาจเกิดขึ้นได้ และทำให้ประสิทธิภาพของเครือข่ายลดลง โดยทั่วไปฮับจะไม่ใช้ในการตั้งค่าเครือข่ายสมัยใหม่ เนื่องจากสวิตช์มีประสิทธิภาพมากกว่าและให้ประสิทธิภาพเครือข่ายที่ดีกว่า

"โดเมนการชนกัน" คืออะไร?

โดเมนการชนกันคือส่วนเครือข่ายที่อุปกรณ์อาจรบกวนซึ่งกันและกันโดยพยายามส่งข้อมูลในเวลาเดียวกัน เมื่ออุปกรณ์สองเครื่องส่งข้อมูลพร้อมกัน อาจทำให้เกิดการชนกัน ส่งผลให้ข้อมูลสูญหายหรือเสียหายได้ ในโดเมนการชนกัน อุปกรณ์ทั้งหมดใช้แบนด์วิธเดียวกัน และอุปกรณ์ใดๆ ก็ตามอาจรบกวนการส่งข้อมูลโดยอุปกรณ์อื่นได้ "โดเมนการออกอากาศ" คืออะไร?

โดเมนการออกอากาศคือส่วนเครือข่ายที่อุปกรณ์ทั้งหมดสามารถสื่อสารระหว่างกันโดยการส่งข้อความการออกอากาศ ข้อความบรอดแคสต์คือข้อความที่ส่งไปยังอุปกรณ์ทั้งหมดในเครือข่าย แทนที่จะเป็นอุปกรณ์เฉพาะ ในโดเมนการออกอากาศ อุปกรณ์ทั้งหมดสามารถรับและประมวลผลข้อความการออกอากาศได้ ไม่ว่าข้อความนั้นจะมีไว้สำหรับอุปกรณ์เหล่านั้นหรือไม่ก็ตาม คอมพิวเตอร์สามเครื่องเชื่อมต่อกับสวิตช์ มีโดเมนการชนกันกี่โดเมน? โดเมนออกอากาศมีกี่โดเมน?

โดเมนการชนกันสามโดเมนและโดเมนการออกอากาศหนึ่งโดเมน

เราเตอร์ทำงานอย่างไร?

เราเตอร์คืออุปกรณ์ทางกายภาพหรือเสมือนที่ส่งข้อมูลระหว่างเครือข่ายคอมพิวเตอร์ที่สลับแพ็กเก็ตตั้งแต่สองเครือข่ายขึ้นไป เราเตอร์ตรวจสอบที่อยู่ Internet Protocol (ที่อยู่ IP) ปลายทางของแพ็กเก็ตข้อมูลที่กำหนด คำนวณวิธีที่ดีที่สุดเพื่อให้ไปถึงปลายทาง จากนั้นส่งต่อตามนั้น

แนทคืออะไร?

การแปลที่อยู่เครือข่าย (NAT) เป็นกระบวนการที่ที่อยู่ IP ในเครื่องตั้งแต่หนึ่งรายการขึ้นไปถูกแปลเป็นที่อยู่ IP ทั่วโลกตั้งแต่ 1 รายการขึ้นไป และในทางกลับกัน เพื่อให้การเข้าถึงอินเทอร์เน็ตแก่โฮสต์ในเครื่อง

พร็อกซีคืออะไร? มันทำงานอย่างไร? เราต้องการมันเพื่ออะไร?

พร็อกซีเซิร์ฟเวอร์ทำหน้าที่เป็นเกตเวย์ระหว่างคุณกับอินเทอร์เน็ต เป็นเซิร์ฟเวอร์ตัวกลางที่แยกผู้ใช้ออกจากเว็บไซต์ที่พวกเขาเรียกดู

หากคุณใช้พร็อกซีเซิร์ฟเวอร์ การรับส่งข้อมูลอินเทอร์เน็ตจะไหลผ่านพร็อกซีเซิร์ฟเวอร์ไปยังที่อยู่ที่คุณร้องขอ จากนั้นคำขอจะกลับมาผ่านพร็อกซีเซิร์ฟเวอร์เดียวกันนั้น (มีข้อยกเว้นสำหรับกฎนี้) จากนั้นพร็อกซีเซิร์ฟเวอร์จะส่งต่อข้อมูลที่ได้รับจากเว็บไซต์ถึงคุณ

พร็อกซีเซิร์ฟเวอร์มีระดับการทำงาน ความปลอดภัย และความเป็นส่วนตัวที่แตกต่างกัน ขึ้นอยู่กับกรณีการใช้งาน ความต้องการ หรือนโยบายของบริษัท

ทีพีซีคืออะไร? มันทำงานอย่างไร? การจับมือ 3 ทางคืออะไร?

TCP 3-way handshake หรือ three-way handshake เป็นกระบวนการที่ใช้ในเครือข่าย TCP/IP เพื่อสร้างการเชื่อมต่อระหว่างเซิร์ฟเวอร์และไคลเอนต์

การจับมือแบบสามทางใช้เพื่อสร้างการเชื่อมต่อซ็อกเก็ต TCP เป็นหลัก มันใช้งานได้เมื่อ:

โหนดไคลเอนต์ส่งแพ็กเก็ตข้อมูล SYN ผ่านเครือข่าย IP ไปยังเซิร์ฟเวอร์บนเครือข่ายเดียวกันหรือเครือข่ายภายนอก วัตถุประสงค์ของแพ็กเก็ตนี้คือการถาม/อนุมานว่าเซิร์ฟเวอร์เปิดสำหรับการเชื่อมต่อใหม่หรือไม่- เซิร์ฟเวอร์เป้าหมายต้องมีพอร์ตเปิดที่สามารถยอมรับและเริ่มต้นการเชื่อมต่อใหม่ได้ เมื่อเซิร์ฟเวอร์ได้รับแพ็กเก็ต SYN จากโหนดไคลเอนต์ เซิร์ฟเวอร์จะตอบสนองและส่งกลับใบเสร็จรับเงินการยืนยัน – แพ็กเก็ต ACK หรือแพ็กเก็ต SYN/ACK

- โหนดไคลเอ็นต์ได้รับ SYN/ACK จากเซิร์ฟเวอร์และตอบสนองด้วยแพ็กเก็ต ACK

ความล่าช้าในการเดินทางไปกลับหรือเวลาไปกลับคืออะไร?

จากวิกิพีเดีย: "ระยะเวลาที่ใช้ในการส่งสัญญาณบวกระยะเวลาที่ใช้ในการรับทราบสัญญาณนั้นที่จะได้รับ"

คำถามพิเศษ: RTT ของ LAN คืออะไร

การจับมือ SSL ทำงานอย่างไร

SSL handshake เป็นกระบวนการที่สร้างการเชื่อมต่อที่ปลอดภัยระหว่างไคลเอนต์และเซิร์ฟเวอร์ ไคลเอ็นต์ส่งข้อความ Hello ของไคลเอ็นต์ไปยังเซิร์ฟเวอร์ ซึ่งรวมถึงเวอร์ชันของโปรโตคอล SSL/TLS ของไคลเอ็นต์ รายการอัลกอริธึมการเข้ารหัสที่ไคลเอ็นต์สนับสนุน และค่าสุ่ม- เซิร์ฟเวอร์ตอบกลับด้วยข้อความ Server Hello ซึ่งรวมถึงเวอร์ชันของโปรโตคอล SSL/TLS ของเซิร์ฟเวอร์ ค่าสุ่ม และรหัสเซสชัน

- เซิร์ฟเวอร์ส่งข้อความใบรับรองซึ่งประกอบด้วยใบรับรองของเซิร์ฟเวอร์

- เซิร์ฟเวอร์ส่งข้อความ Server Hello Done ซึ่งระบุว่าเซิร์ฟเวอร์ส่งข้อความสำหรับเฟส Hello ของเซิร์ฟเวอร์เสร็จแล้ว

- ไคลเอ็นต์ส่งข้อความ Client Key Exchange ซึ่งมีคีย์สาธารณะของไคลเอ็นต์

- ไคลเอนต์ส่งข้อความ Change Cipher Spec ซึ่งจะแจ้งให้เซิร์ฟเวอร์ทราบว่าไคลเอนต์กำลังจะส่งข้อความที่เข้ารหัสด้วยข้อมูลจำเพาะการเข้ารหัสใหม่

- ไคลเอ็นต์ส่งข้อความ Encrypted Handshake ซึ่งมีข้อมูลลับเบื้องต้นที่เข้ารหัสด้วยคีย์สาธารณะของเซิร์ฟเวอร์

- เซิร์ฟเวอร์ส่งข้อความ Change Cipher Spec ซึ่งจะแจ้งให้ไคลเอ็นต์ทราบว่าเซิร์ฟเวอร์กำลังจะส่งข้อความที่เข้ารหัสด้วยข้อกำหนดการเข้ารหัสใหม่

- เซิร์ฟเวอร์ส่งข้อความ Encrypted Handshake ซึ่งประกอบด้วยข้อมูลลับเบื้องต้นที่เข้ารหัสด้วยรหัสสาธารณะของไคลเอ็นต์

- ไคลเอนต์และเซิร์ฟเวอร์สามารถแลกเปลี่ยนข้อมูลแอปพลิเคชันได้แล้ว

TCP และ UDP แตกต่างกันอย่างไร?

TCP สร้างการเชื่อมต่อระหว่างไคลเอนต์และเซิร์ฟเวอร์เพื่อรับประกันลำดับของแพ็คเกจ ในทางกลับกัน UDP ไม่ได้สร้างการเชื่อมต่อระหว่างไคลเอนต์และเซิร์ฟเวอร์ และไม่จัดการลำดับแพ็คเกจ สิ่งนี้ทำให้ UDP มีน้ำหนักเบากว่า TCP และเป็นตัวเลือกที่สมบูรณ์แบบสำหรับบริการเช่นการสตรีม

Penguintutor.com ให้คำอธิบายที่ดี

คุณคุ้นเคยกับโปรโตคอล TCP/IP ใด

อธิบาย "เกตเวย์เริ่มต้น"

เกตเวย์เริ่มต้นทำหน้าที่เป็นจุดเข้าใช้งานหรือเราเตอร์ IP ที่คอมพิวเตอร์ในเครือข่ายใช้เพื่อส่งข้อมูลไปยังคอมพิวเตอร์ในเครือข่ายอื่นหรืออินเทอร์เน็ต

เออาร์พีคืออะไร? มันทำงานอย่างไร?

ARP ย่อมาจาก Address Resolution Protocol เมื่อคุณพยายามส่ง Ping ไปยังที่อยู่ IP บนเครือข่ายท้องถิ่นของคุณ เช่น 192.168.1.1 ระบบของคุณจะต้องเปลี่ยนที่อยู่ IP 192.168.1.1 ให้เป็นที่อยู่ MAC สิ่งนี้เกี่ยวข้องกับการใช้ ARP เพื่อแก้ไขที่อยู่ จึงเป็นที่มาของชื่อ

ระบบจะเก็บตารางค้นหา ARP ไว้ซึ่งเก็บข้อมูลเกี่ยวกับที่อยู่ IP ที่เกี่ยวข้องกับที่อยู่ MAC ใด เมื่อพยายามส่งแพ็กเก็ตไปยังที่อยู่ IP ระบบจะดูตารางนี้ก่อนเพื่อดูว่ารู้ที่อยู่ MAC อยู่แล้วหรือไม่ หากมีค่าแคชไว้ ระบบจะไม่ใช้ ARP

ทีทีแอลคืออะไร? ช่วยป้องกันอะไรได้บ้าง?

TTL (Time to Live) คือค่าในแพ็กเก็ต IP (Internet Protocol) ที่กำหนดจำนวนฮอปหรือเราเตอร์ที่แพ็กเก็ตสามารถเดินทางได้ก่อนที่จะถูกทิ้ง แต่ละครั้งที่เราเตอร์ส่งต่อแพ็กเก็ต ค่า TTL จะลดลงหนึ่งค่า เมื่อค่า TTL ถึงศูนย์ แพ็กเก็ตจะหายไป และข้อความ ICMP (Internet Control Message Protocol) จะถูกส่งกลับไปยังผู้ส่งเพื่อระบุว่าแพ็กเก็ตหมดอายุแล้ว- TTL ใช้เพื่อป้องกันไม่ให้แพ็กเก็ตไหลเวียนอย่างไม่มีกำหนดในเครือข่าย ซึ่งอาจทำให้เกิดความแออัดและลดประสิทธิภาพของเครือข่าย

- นอกจากนี้ยังช่วยป้องกันไม่ให้แพ็กเก็ตติดอยู่ในลูปการกำหนดเส้นทาง โดยที่แพ็กเก็ตจะเดินทางอย่างต่อเนื่องระหว่างเราเตอร์ชุดเดียวกันโดยไม่ต้องไปถึงจุดหมายปลายทาง

- นอกจากนี้ TTL ยังสามารถใช้เพื่อช่วยตรวจจับและป้องกันการโจมตีด้วยการปลอมแปลง IP โดยที่ผู้โจมตีพยายามปลอมแปลงเป็นอุปกรณ์อื่นบนเครือข่ายโดยใช้ที่อยู่ IP ปลอมหรือปลอม ด้วยการจำกัดจำนวนฮ็อปที่แพ็กเก็ตสามารถเดินทางได้ TTL สามารถช่วยป้องกันไม่ให้แพ็กเก็ตถูกส่งไปยังปลายทางที่ไม่ถูกต้องตามกฎหมาย

DHCP คืออะไร? มันทำงานอย่างไร?

ย่อมาจาก Dynamic Host Configuration Protocol และจัดสรรที่อยู่ IP, ซับเน็ตมาสก์ และเกตเวย์ให้กับโฮสต์ นี่คือวิธีการทำงาน:

- โฮสต์เมื่อเข้าสู่เครือข่ายจะออกอากาศข้อความเพื่อค้นหาเซิร์ฟเวอร์ DHCP (DHCP DISCOVER)

- ข้อความข้อเสนอจะถูกส่งกลับโดยเซิร์ฟเวอร์ DHCP เป็นแพ็กเก็ตที่มีเวลาการเช่า ซับเน็ตมาสก์ ที่อยู่ IP ฯลฯ (ข้อเสนอ DHCP)

- ขึ้นอยู่กับข้อเสนอที่ยอมรับ ไคลเอนต์ส่งการตอบกลับเพื่อแจ้งให้เซิร์ฟเวอร์ DHCP ทั้งหมดทราบ (คำขอ DHCP)

- เซิร์ฟเวอร์ส่งการตอบรับ (DHCP ACK)

อ่านเพิ่มเติมได้ที่นี่

คุณสามารถมีเซิร์ฟเวอร์ DHCP สองตัวบนเครือข่ายเดียวกันได้หรือไม่? มันทำงานอย่างไร?

เป็นไปได้ที่จะมีเซิร์ฟเวอร์ DHCP สองตัวบนเครือข่ายเดียวกัน อย่างไรก็ตาม ไม่แนะนำ และสิ่งสำคัญคือต้องกำหนดค่าอย่างระมัดระวังเพื่อป้องกันความขัดแย้งและปัญหาการกำหนดค่า

เมื่อมีการกำหนดค่าเซิร์ฟเวอร์ DHCP สองตัวบนเครือข่ายเดียวกัน มีความเสี่ยงที่เซิร์ฟเวอร์ทั้งสองจะกำหนดที่อยู่ IP และการตั้งค่าการกำหนดค่าเครือข่ายอื่นๆ ให้กับอุปกรณ์เดียวกัน ซึ่งอาจทำให้เกิดข้อขัดแย้งและปัญหาการเชื่อมต่อได้ นอกจากนี้ หากเซิร์ฟเวอร์ DHCP ได้รับการกำหนดค่าด้วยการตั้งค่าเครือข่ายหรือตัวเลือกที่แตกต่างกัน อุปกรณ์บนเครือข่ายอาจได้รับการตั้งค่าการกำหนดค่าที่ขัดแย้งหรือไม่สอดคล้องกัน- อย่างไรก็ตาม ในบางกรณี อาจจำเป็นต้องมีเซิร์ฟเวอร์ DHCP สองตัวบนเครือข่ายเดียวกัน เช่น ในเครือข่ายขนาดใหญ่ที่เซิร์ฟเวอร์ DHCP ตัวเดียวอาจไม่สามารถรองรับคำขอทั้งหมดได้ ในกรณีเช่นนี้ เซิร์ฟเวอร์ DHCP สามารถกำหนดค่าให้ให้บริการช่วงที่อยู่ IP ที่แตกต่างกันหรือเครือข่ายย่อยที่แตกต่างกันได้ เพื่อไม่ให้รบกวนซึ่งกันและกัน

SSL tunneling คืออะไร? มันทำงานอย่างไร?

- SSL (Secure Sockets Layer) tunneling เป็นเทคนิคที่ใช้เพื่อสร้างการเชื่อมต่อที่ปลอดภัยและเข้ารหัสระหว่างจุดปลายสองจุดผ่านเครือข่ายที่ไม่ปลอดภัย เช่น อินเทอร์เน็ต ทันเนล SSL ถูกสร้างขึ้นโดยการห่อหุ้มการรับส่งข้อมูลภายในการเชื่อมต่อ SSL ซึ่งให้การรักษาความลับ ความสมบูรณ์ และการรับรองความถูกต้อง

ต่อไปนี้เป็นวิธีการทำงานของอุโมงค์ SSL:

ไคลเอ็นต์เริ่มต้นการเชื่อมต่อ SSL ไปยังเซิร์ฟเวอร์ ซึ่งเกี่ยวข้องกับกระบวนการแฮนด์เชคเพื่อสร้างเซสชัน SSL- เมื่อสร้างเซสชัน SSL แล้ว ไคลเอนต์และเซิร์ฟเวอร์จะเจรจาต่อรองพารามิเตอร์การเข้ารหัส เช่น อัลกอริธึมการเข้ารหัสและความยาวของคีย์ จากนั้นแลกเปลี่ยนใบรับรองดิจิทัลเพื่อตรวจสอบความถูกต้องซึ่งกันและกัน

- จากนั้นไคลเอ็นต์จะส่งการรับส่งข้อมูลผ่านอุโมงค์ SSL ไปยังเซิร์ฟเวอร์ ซึ่งจะถอดรหัสการรับส่งข้อมูลและส่งต่อไปยังปลายทาง

- เซิร์ฟเวอร์ส่งการรับส่งข้อมูลกลับผ่านอุโมงค์ SSL ไปยังไคลเอนต์ ซึ่งจะถอดรหัสการรับส่งข้อมูลและส่งต่อไปยังแอปพลิเคชัน

ซ็อกเก็ตคืออะไร? คุณสามารถดูรายการซ็อกเก็ตในระบบของคุณได้ที่ไหน?

ซ็อกเก็ตเป็นจุดสิ้นสุดของซอฟต์แวร์ที่ช่วยให้สามารถสื่อสารสองทางระหว่างกระบวนการต่างๆ บนเครือข่าย ซ็อกเก็ตจัดเตรียมอินเทอร์เฟซมาตรฐานสำหรับการสื่อสารผ่านเครือข่าย ช่วยให้แอปพลิเคชันสามารถส่งและรับข้อมูลผ่านเครือข่ายได้ หากต้องการดูรายการซ็อกเก็ตที่เปิดอยู่บนระบบ Linux: netstat -an- คำสั่งนี้แสดงรายการซ็อกเก็ตที่เปิดอยู่ทั้งหมด พร้อมด้วยโปรโตคอล ที่อยู่ภายในเครื่อง ที่อยู่ต่างประเทศ และรัฐ

IPv6 คืออะไร? เหตุใดเราจึงควรพิจารณาใช้หากเรามี IPv4

- IPv6 (Internet Protocol เวอร์ชัน 6) คือเวอร์ชันล่าสุดของ Internet Protocol (IP) ซึ่งใช้ในการระบุและสื่อสารกับอุปกรณ์บนเครือข่าย ที่อยู่ IPv6 เป็นที่อยู่ 128 บิต และแสดงในรูปแบบเลขฐานสิบหก เช่น 2001:0db8:85a3:0000:0000:8a2e:0370:7334

มีสาเหตุหลายประการที่เราควรพิจารณาใช้ IPv6 บน IPv4:

พื้นที่ที่อยู่: IPv4 มีพื้นที่ที่อยู่จำกัด ซึ่งถูกใช้จนหมดแล้วในหลายส่วนของโลก IPv6 มอบพื้นที่ที่อยู่ที่ใหญ่กว่ามาก ทำให้มีที่อยู่ IP ที่ไม่ซ้ำกันนับล้านล้านรายการ- ความปลอดภัย: IPv6 มีการรองรับ IPsec ในตัว ซึ่งให้การเข้ารหัสจากต้นทางถึงปลายทางและการรับรองความถูกต้องสำหรับการรับส่งข้อมูลเครือข่าย

- ประสิทธิภาพ: IPv6 มีคุณสมบัติที่สามารถช่วยปรับปรุงประสิทธิภาพเครือข่าย เช่น การกำหนดเส้นทางแบบหลายผู้รับ ซึ่งช่วยให้แพ็กเก็ตเดียวสามารถส่งไปยังปลายทางหลายแห่งพร้อมกันได้

- การกำหนดค่าเครือข่ายที่ง่ายขึ้น: IPv6 มีคุณสมบัติที่ทำให้การกำหนดค่าเครือข่ายง่ายขึ้น เช่น การกำหนดค่าอัตโนมัติแบบไร้สถานะ ซึ่งช่วยให้อุปกรณ์สามารถกำหนดค่าที่อยู่ IPv6 ของตนเองได้โดยอัตโนมัติโดยไม่ต้องใช้เซิร์ฟเวอร์ DHCP

- การสนับสนุนด้านการเคลื่อนที่ที่ดีขึ้น: IPv6 มีคุณลักษณะที่สามารถปรับปรุงการสนับสนุนด้านการเคลื่อนที่ได้ เช่น Mobile IPv6 ซึ่งช่วยให้อุปกรณ์สามารถรักษาที่อยู่ IPv6 ของตนไว้ได้ในขณะที่เคลื่อนที่ระหว่างเครือข่ายต่างๆ

วีแลนคืออะไร?

- VLAN (Virtual Local Area Network) คือเครือข่ายลอจิคัลที่จัดกลุ่มชุดอุปกรณ์บนเครือข่ายทางกายภาพเข้าด้วยกัน โดยไม่คำนึงถึงตำแหน่งทางกายภาพของอุปกรณ์เหล่านั้น VLAN ถูกสร้างขึ้นโดยการกำหนดค่าสวิตช์เครือข่ายเพื่อกำหนด VLAN ID เฉพาะให้กับเฟรมที่ส่งโดยอุปกรณ์ที่เชื่อมต่อกับพอร์ตหรือกลุ่มพอร์ตเฉพาะบนสวิตช์

มธ. คืออะไร?

MTU ย่อมาจาก Maximum Transmission Unit เป็นขนาดของ PDU (หน่วยข้อมูลโปรโตคอล) ที่ใหญ่ที่สุดที่สามารถส่งได้ในธุรกรรมเดียว

จะเกิดอะไรขึ้นหากคุณส่งแพ็คเก็ตที่ใหญ่กว่า MTU?

ด้วยโปรโตคอล IPv4 เราเตอร์สามารถกระจาย PDU และส่ง PDU ที่กระจัดกระจายทั้งหมดผ่านธุรกรรม

ด้วยโปรโตคอล IPv6 จะทำให้เกิดข้อผิดพลาดกับคอมพิวเตอร์ของผู้ใช้

จริงหรือเท็จ? Ping กำลังใช้ UDP เนื่องจากไม่สนใจการเชื่อมต่อที่เชื่อถือได้

เท็จ. จริงๆ แล้ว Ping กำลังใช้ ICMP (Internet Control Message Protocol) ซึ่งเป็นโปรโตคอลเครือข่ายที่ใช้ในการส่งข้อความวินิจฉัยและควบคุมข้อความที่เกี่ยวข้องกับการสื่อสารในเครือข่าย

SDN คืออะไร?

SDN ย่อมาจาก Software-Defined Networking เป็นแนวทางในการจัดการเครือข่ายที่เน้นการรวมศูนย์การควบคุมเครือข่าย ช่วยให้ผู้ดูแลระบบสามารถจัดการพฤติกรรมเครือข่ายผ่านซอฟต์แวร์ที่เป็นนามธรรม- ในเครือข่ายแบบดั้งเดิม อุปกรณ์เครือข่าย เช่น เราเตอร์ สวิตช์ และไฟร์วอลล์ได้รับการกำหนดค่าและจัดการแยกกัน โดยใช้ซอฟต์แวร์พิเศษหรืออินเทอร์เฟซบรรทัดคำสั่ง ในทางตรงกันข้าม SDN จะแยกส่วนควบคุมเครือข่ายออกจากส่วนข้อมูล ทำให้ผู้ดูแลระบบสามารถจัดการพฤติกรรมเครือข่ายผ่านตัวควบคุมซอฟต์แวร์แบบรวมศูนย์

ICMP คืออะไร? มันใช้ทำอะไร?

- ICMP ย่อมาจาก Internet Control Message Protocol เป็นโปรโตคอลที่ใช้เพื่อวัตถุประสงค์ในการวินิจฉัยและควบคุมในเครือข่าย IP เป็นส่วนหนึ่งของชุด Internet Protocol ซึ่งทำงานที่เลเยอร์เครือข่าย

ข้อความ ICMP ใช้เพื่อวัตถุประสงค์ที่หลากหลาย ได้แก่:

การรายงานข้อผิดพลาด: ข้อความ ICMP ใช้เพื่อรายงานข้อผิดพลาดที่เกิดขึ้นในเครือข่าย เช่น แพ็กเก็ตที่ไม่สามารถส่งไปยังปลายทางได้- ปิง: ICMP ใช้เพื่อส่งข้อความปิง ซึ่งใช้เพื่อทดสอบว่าโฮสต์หรือเครือข่ายสามารถเข้าถึงได้หรือไม่ และเพื่อวัดเวลาไปกลับของแพ็กเก็ต

- การค้นพบ Path MTU: ICMP ใช้เพื่อค้นหา Maximum Transmission Unit (MTU) ของพาธ ซึ่งเป็นขนาดแพ็กเก็ตที่ใหญ่ที่สุดที่สามารถส่งได้โดยไม่มีการกระจายตัว

- Traceroute: ICMP ถูกใช้โดยยูทิลิตี้ Traceroute เพื่อติดตามเส้นทางที่แพ็กเก็ตใช้ผ่านเครือข่าย

- การค้นพบเราเตอร์: ICMP ใช้เพื่อค้นหาเราเตอร์ในเครือข่าย

แนทคืออะไร? มันทำงานอย่างไร?

NAT ย่อมาจาก Network Address Translation เป็นวิธีการจับคู่ที่อยู่ส่วนตัวในพื้นที่หลายแห่งกับที่อยู่สาธารณะก่อนที่จะถ่ายโอนข้อมูล องค์กรที่ต้องการให้อุปกรณ์หลายเครื่องใช้ที่อยู่ IP เดียว ให้ใช้ NAT เช่นเดียวกับเราเตอร์ตามบ้านส่วนใหญ่ ตัวอย่างเช่น IP ส่วนตัวของคอมพิวเตอร์ของคุณอาจเป็น 192.168.1.100 แต่เราเตอร์ของคุณจับคู่การรับส่งข้อมูลกับ IP สาธารณะ (เช่น 1.1.1.1) อุปกรณ์ใดๆ บนอินเทอร์เน็ตจะเห็นการรับส่งข้อมูลที่มาจาก IP สาธารณะของคุณ (1.1.1.1) แทนที่จะเป็น IP ส่วนตัวของคุณ (192.168.1.100)

หมายเลขพอร์ตใดที่ใช้ในแต่ละโปรโตคอลต่อไปนี้:- สสส

- SMTP

- HTTP

- DNS

- HTTPS

- เอฟทีพี

- เอสเอฟทีพี

สสช - 22- เอสเอ็มทีพี - 25

- HTTP - 80

- DNS - 53

- HTTPS - 443

- เอฟทีพี - 21

- เอสเอฟทีพี - 22

ปัจจัยใดที่ส่งผลต่อประสิทธิภาพของเครือข่าย?

ปัจจัยหลายประการอาจส่งผลต่อประสิทธิภาพของเครือข่าย ได้แก่:

แบนด์วิดท์: แบนด์วิธที่มีอยู่ของการเชื่อมต่อเครือข่ายอาจส่งผลกระทบอย่างมากต่อประสิทธิภาพการทำงาน เครือข่ายที่มีแบนด์วิธจำกัดอาจมีอัตราการถ่ายโอนข้อมูลช้า เวลาแฝงสูง และการตอบสนองไม่ดี- เวลาแฝง: เวลาแฝงหมายถึงความล่าช้าที่เกิดขึ้นเมื่อข้อมูลถูกส่งจากจุดหนึ่งในเครือข่ายไปยังอีกจุดหนึ่ง เวลาแฝงที่สูงอาจส่งผลให้ประสิทธิภาพของเครือข่ายช้าลง โดยเฉพาะอย่างยิ่งสำหรับแอปพลิเคชันแบบเรียลไทม์ เช่น การประชุมทางวิดีโอและเกมออนไลน์

- ความแออัดของเครือข่าย: เมื่อมีอุปกรณ์จำนวนมากเกินไปใช้เครือข่ายในเวลาเดียวกัน ความแออัดของเครือข่ายอาจเกิดขึ้นได้ ส่งผลให้อัตราการถ่ายโอนข้อมูลช้าลงและประสิทธิภาพของเครือข่ายไม่ดี

- การสูญเสียแพ็คเก็ต: การสูญเสียแพ็คเก็ตเกิดขึ้นเมื่อแพ็คเก็ตข้อมูลหลุดระหว่างการส่ง ซึ่งอาจส่งผลให้ความเร็วเครือข่ายช้าลงและประสิทธิภาพเครือข่ายโดยรวมลดลง

- โทโพโลยีเครือข่าย: รูปแบบทางกายภาพของเครือข่าย รวมถึงตำแหน่งของสวิตช์ เราเตอร์ และอุปกรณ์เครือข่ายอื่นๆ อาจส่งผลกระทบต่อประสิทธิภาพของเครือข่าย

- โปรโตคอลเครือข่าย: โปรโตคอลเครือข่ายที่แตกต่างกันมีลักษณะการทำงานที่แตกต่างกัน ซึ่งอาจส่งผลกระทบต่อประสิทธิภาพของเครือข่าย ตัวอย่างเช่น TCP เป็นโปรโตคอลที่เชื่อถือได้ซึ่งสามารถรับประกันการส่งข้อมูลได้ แต่ก็อาจส่งผลให้ประสิทธิภาพช้าลงด้วย เนื่องจากมีค่าใช้จ่ายที่จำเป็นสำหรับการตรวจสอบข้อผิดพลาดและการส่งซ้ำ

- ความปลอดภัยของเครือข่าย: มาตรการรักษาความปลอดภัย เช่น ไฟร์วอลล์และการเข้ารหัสอาจส่งผลกระทบต่อประสิทธิภาพของเครือข่าย โดยเฉพาะอย่างยิ่งหากมาตรการดังกล่าวต้องการพลังการประมวลผลจำนวนมากหรือทำให้เกิดเวลาแฝงเพิ่มเติม

- ระยะทาง: ระยะห่างทางกายภาพระหว่างอุปกรณ์บนเครือข่ายอาจส่งผลต่อประสิทธิภาพของเครือข่าย โดยเฉพาะอย่างยิ่งสำหรับเครือข่ายไร้สายที่ความแรงของสัญญาณและการรบกวนอาจส่งผลต่อการเชื่อมต่อและอัตราการถ่ายโอนข้อมูล

APIPA คืออะไร?

APIPA คือชุดที่อยู่ IP ที่อุปกรณ์ได้รับการจัดสรรเมื่อเซิร์ฟเวอร์ DHCP หลักไม่สามารถเข้าถึงได้

APIPA ใช้ช่วง IP ใด

APIPA ใช้ช่วง IP: 169.254.0.1 - 169.254.255.254

ระนาบควบคุมและระนาบข้อมูล

"เครื่องบินควบคุม" หมายถึงอะไร?

Control Plane เป็นส่วนหนึ่งของเครือข่ายที่ตัดสินใจว่าจะกำหนดเส้นทางและส่งต่อแพ็กเก็ตไปยังตำแหน่งอื่นอย่างไร

"ระนาบข้อมูล" หมายถึงอะไร

ส่วนข้อมูลเป็นส่วนหนึ่งของเครือข่ายที่ส่งต่อข้อมูล/แพ็กเก็ตจริงๆ

“ระนาบการจัดการ” หมายถึงอะไร?

มันหมายถึงฟังก์ชั่นการตรวจสอบและการจัดการ

การสร้างตารางเส้นทางอยู่ในระนาบใด (ข้อมูล, การควบคุม, ...)

เครื่องบินควบคุม

อธิบาย Spanning Tree Protocol (STP)

การรวมลิงก์คืออะไร? ทำไมมันถึงใช้?

การกำหนดเส้นทางแบบอสมมาตรคืออะไร? จะจัดการกับมันอย่างไร?

คุณคุ้นเคยกับโปรโตคอลโอเวอร์เลย์ (ทันเนล) ใด

GRE คืออะไร? มันทำงานอย่างไร?

VXLAN คืออะไร? มันทำงานอย่างไร?

SNAT คืออะไร?

อธิบาย OSPF

OSPF (Open Shortest Path First) เป็นโปรโตคอลการกำหนดเส้นทางที่สามารถนำไปใช้กับเราเตอร์ประเภทต่างๆ โดยทั่วไป OSPF ได้รับการสนับสนุนบนเราเตอร์สมัยใหม่ส่วนใหญ่ รวมถึงเราเตอร์จากผู้จำหน่าย เช่น Cisco, Juniper และ Huawei โปรโตคอลได้รับการออกแบบให้ทำงานกับเครือข่ายที่ใช้ IP รวมถึง IPv4 และ IPv6 นอกจากนี้ ยังใช้การออกแบบเครือข่ายแบบลำดับชั้น โดยที่เราเตอร์จะถูกจัดกลุ่มตามพื้นที่ โดยแต่ละพื้นที่จะมีแผนผังโทโพโลยีและตารางเส้นทางของตัวเอง การออกแบบนี้ช่วยลดปริมาณข้อมูลเส้นทางที่ต้องแลกเปลี่ยนระหว่างเราเตอร์และปรับปรุงความสามารถในการปรับขนาดเครือข่าย

เราเตอร์ประเภท OSPF 4 คือ:

- เราเตอร์ภายใน

- เราเตอร์ชายแดนพื้นที่

- เราเตอร์ขอบเขตระบบอัตโนมัติ

- แบ็คโบนเราเตอร์

เรียนรู้เพิ่มเติมเกี่ยวกับประเภทเราเตอร์ OSPF: https://www.educba.com/ospf-router-types/

เวลาแฝงคืออะไร?

เวลาแฝงคือเวลาที่ข้อมูลไปถึงปลายทางจากแหล่งที่มา

แบนด์วิธคืออะไร?

แบนด์วิดธ์คือความสามารถของช่องทางการสื่อสารในการวัดปริมาณข้อมูลที่สามารถรองรับได้ในช่วงเวลาที่กำหนด แบนด์วิธที่มากขึ้นจะหมายถึงการจัดการการรับส่งข้อมูลที่มากขึ้นและการถ่ายโอนข้อมูลที่มากขึ้น

ปริมาณงานคืออะไร?

ปริมาณงานหมายถึงการวัดจำนวนข้อมูลที่แท้จริงที่ถ่ายโอนในช่วงเวลาหนึ่งผ่านช่องทางการส่งสัญญาณใดๆ

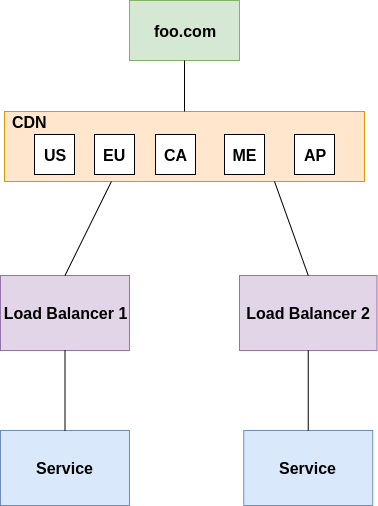

เมื่อดำเนินการค้นหา อะไรคือสิ่งที่สำคัญกว่า เวลาแฝง หรือปริมาณงาน? และจะมั่นใจได้อย่างไรว่าเราจัดการโครงสร้างพื้นฐานระดับโลก?

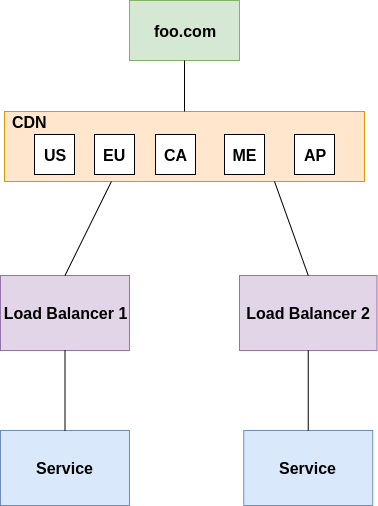

เวลาแฝง เพื่อให้มีเวลาแฝงที่ดี ควรส่งต่อคำค้นหาไปยังศูนย์ข้อมูลที่ใกล้ที่สุด

เมื่ออัปโหลดวิดีโอ อะไรคือสิ่งที่สำคัญกว่า เวลาแฝง หรือปริมาณการประมวลผล? แล้วจะมั่นใจได้อย่างไร?

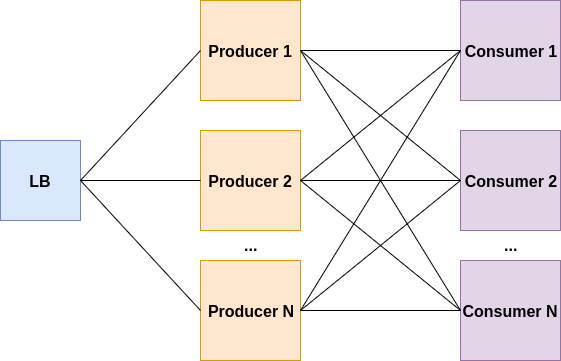

ปริมาณงาน เพื่อให้มีปริมาณงานที่ดี สตรีมการอัปโหลดควรถูกกำหนดเส้นทางไปยังลิงก์ที่ใช้งานน้อยเกินไป

มีข้อควรพิจารณาอื่นๆ อีกบ้าง (ยกเว้นเวลาแฝงและปริมาณการประมวลผล) เมื่อทำการส่งต่อคำขอ

- อัปเดตแคชอยู่เสมอ (ซึ่งหมายความว่าคำขอสามารถส่งต่อได้ไม่ใช่ศูนย์ข้อมูลที่ใกล้เคียงที่สุด)

อธิบายกระดูกสันหลังและใบ

"Spine & Leaf" คือโทโพโลยีเครือข่ายที่ใช้กันทั่วไปในสภาพแวดล้อมของศูนย์ข้อมูลเพื่อเชื่อมต่อสวิตช์หลายตัวและจัดการการรับส่งข้อมูลเครือข่ายอย่างมีประสิทธิภาพ มีชื่อเรียกอีกอย่างว่าสถาปัตยกรรม "กระดูกสันหลังใบ" หรือโทโพโลยี "กระดูกสันหลังใบ" การออกแบบนี้ให้แบนด์วิธสูง เวลาแฝงต่ำ และความสามารถในการปรับขนาด ทำให้เหมาะสำหรับศูนย์ข้อมูลสมัยใหม่ที่จัดการข้อมูลและการรับส่งข้อมูลปริมาณมาก ภายในเครือข่าย Spine & Leaf มีเคล็ดลับหลักสองประการของสวิตช์:

- สวิตช์สไปน์: สวิตช์สไปน์เป็นสวิตช์ประสิทธิภาพสูงที่จัดเรียงอยู่ในชั้นสไปน์ สวิตช์เหล่านี้ทำหน้าที่เป็นแกนหลักของเครือข่าย และโดยทั่วไปจะเชื่อมต่อกับสวิตช์ลีฟแต่ละตัว สวิตช์สไปน์แต่ละตัวเชื่อมต่อกับสวิตช์ลีฟทั้งหมดในศูนย์ข้อมูล

- สวิตช์ลีฟ: สวิตช์ลีฟเชื่อมต่อกับอุปกรณ์ปลายทาง เช่น เซิร์ฟเวอร์ อาเรย์จัดเก็บข้อมูล และอุปกรณ์เครือข่ายอื่นๆ สวิตช์ลีฟแต่ละตัวเชื่อมต่อกับสวิตช์สไปน์ทุกตัวในศูนย์ข้อมูล สิ่งนี้จะสร้างการเชื่อมต่อแบบตาข่ายเต็มรูปแบบที่ไม่มีการปิดกั้นระหว่างสวิตช์ลีฟและสไปน์ ทำให้มั่นใจได้ว่าสวิตช์ลีฟใด ๆ จะสามารถสื่อสารกับสวิตช์ลีฟอื่น ๆ ที่มีปริมาณงานสูงสุด

สถาปัตยกรรม Spine & Leaf ได้รับความนิยมเพิ่มมากขึ้นในศูนย์ข้อมูล เนื่องจากความสามารถในการจัดการกับความต้องการของการประมวลผลบนคลาวด์สมัยใหม่ การจำลองเสมือน และแอปพลิเคชันข้อมูลขนาดใหญ่ โดยให้โครงสร้างพื้นฐานเครือข่ายที่ปรับขนาดได้ ประสิทธิภาพสูง และเชื่อถือได้

ความแออัดของเครือข่ายคืออะไร? อะไรทำให้เกิดสิ่งนี้ได้?

ความแออัดของเครือข่ายเกิดขึ้นเมื่อมีข้อมูลมากเกินไปในการส่งบนเครือข่าย และไม่มีความจุเพียงพอที่จะรองรับความต้องการ

สิ่งนี้สามารถนำไปสู่เวลาแฝงที่เพิ่มขึ้นและการสูญเสียแพ็กเก็ต สาเหตุอาจมีหลายประการ เช่น การใช้งานเครือข่ายสูง การถ่ายโอนไฟล์ขนาดใหญ่ มัลแวร์ ปัญหาฮาร์ดแวร์ หรือปัญหาการออกแบบเครือข่าย

เพื่อป้องกันความแออัดของเครือข่าย การตรวจสอบการใช้งานเครือข่ายของคุณเป็นสิ่งสำคัญ และใช้กลยุทธ์เพื่อจำกัดหรือจัดการความต้องการ

คุณสามารถบอกฉันเกี่ยวกับรูปแบบแพ็กเก็ต UDP ได้อย่างไร แล้วรูปแบบแพ็คเก็ต TCP ล่ะ? มันแตกต่างกันอย่างไร?

อัลกอริธึม Backoff แบบเอ็กซ์โปเนนเชียลคืออะไร? มันใช้ที่ไหน?

เมื่อใช้รหัส Hamming คำรหัสสำหรับคำข้อมูลต่อไปนี้ 100111010001101 จะเป็นอย่างไร

00110011110100011101

ยกตัวอย่างโปรโตคอลที่พบในเลเยอร์แอปพลิเคชัน

Hypertext Transfer Protocol (HTTP) - ใช้สำหรับหน้าเว็บบนอินเทอร์เน็ต- Simple Mail Transfer Protocol (SMTP) - การส่งอีเมล

- เครือข่ายโทรคมนาคม - (TELNET) - การจำลองเทอร์มินัลเพื่อให้ไคลเอนต์เข้าถึงเซิร์ฟเวอร์เทลเน็ต

- File Transfer Protocol (FTP) - อำนวยความสะดวกในการถ่ายโอนไฟล์ระหว่างสองเครื่อง

- ระบบชื่อโดเมน (DNS) - การแปลชื่อโดเมน

- Dynamic Host Configuration Protocol (DHCP) - จัดสรรที่อยู่ IP ซับเน็ตมาสก์ และเกตเวย์ให้กับโฮสต์

- Simple Network Management Protocol (SNMP) - รวบรวมข้อมูลบนอุปกรณ์บนเครือข่าย

ยกตัวอย่างโปรโตคอลที่พบใน Network Layer

Internet Protocol (IP) - ช่วยในการกำหนดเส้นทางแพ็กเก็ตจากเครื่องหนึ่งไปยังอีกเครื่องหนึ่ง- Internet Control Message Protocol (ICMP) - ช่วยให้รู้ว่าเกิดอะไรขึ้น เช่น ข้อความแสดงข้อผิดพลาดและข้อมูลการแก้ไขข้อบกพร่อง

HSTS คืออะไร?

HTTP Strict Transport Security คือคำสั่งเว็บเซิร์ฟเวอร์ที่แจ้งให้ตัวแทนผู้ใช้และเว็บเบราว์เซอร์ทราบถึงวิธีจัดการการเชื่อมต่อผ่านส่วนหัวการตอบกลับที่ส่งตั้งแต่เริ่มต้นและกลับไปยังเบราว์เซอร์ ซึ่งจะบังคับการเชื่อมต่อผ่านการเข้ารหัส HTTPS โดยไม่สนใจการเรียกสคริปต์ใดๆ เพื่อโหลดทรัพยากรใดๆ ในโดเมนนั้นผ่าน HTTP อ่านเพิ่มเติม[ที่นี่](https://www.globalsign.com/en/blog/what-is-hsts-and-how-do-i-use-it#:~:text=HTTP%20Strict%20Transport%20Security %20(HSTS และ%20กลับ%20ถึง%20%20เบราว์เซอร์)

เครือข่าย - เบ็ดเตล็ด

อินเทอร์เน็ตคืออะไร? มันเหมือนกับเวิลด์ไวด์เว็บหรือไม่?

อินเทอร์เน็ตหมายถึงเครือข่ายเครือข่ายที่ถ่ายโอนข้อมูลจำนวนมหาศาลทั่วโลก

World Wide Web เป็นแอปพลิเคชันที่ใช้เซิร์ฟเวอร์นับล้านบนอินเทอร์เน็ตเข้าถึงได้ผ่านสิ่งที่เรียกว่าเว็บเบราว์เซอร์

ISP คืออะไร?

ISP (ผู้ให้บริการอินเทอร์เน็ต) เป็นผู้ให้บริการ บริษัท อินเทอร์เน็ตในพื้นที่

ระบบปฏิบัติการ

แบบฝึกหัดระบบปฏิบัติการ

| ชื่อ | หัวข้อ | วัตถุประสงค์และคำแนะนำ | สารละลาย | ความคิดเห็น |

|---|

| ส้อม 101 | ส้อม | ลิงค์ | ลิงค์ | |

| ส้อม 102 | ส้อม | ลิงค์ | ลิงค์ | |

ระบบปฏิบัติการ - การประเมินตนเอง

ระบบปฏิบัติการคืออะไร?

จากหนังสือ "ระบบปฏิบัติการ: สามชิ้นง่าย":

"รับผิดชอบในการทำให้ง่ายต่อการเรียกใช้โปรแกรม (แม้จะช่วยให้คุณทำงานได้หลายอย่างในเวลาเดียวกัน) ช่วยให้โปรแกรมสามารถแบ่งปันหน่วยความจำทำให้โปรแกรมสามารถโต้ตอบกับอุปกรณ์และสิ่งสนุกอื่น ๆ เช่นนั้น"

ระบบปฏิบัติการ - กระบวนการ

คุณสามารถอธิบายกระบวนการคืออะไร?

กระบวนการคือโปรแกรมที่กำลังทำงานอยู่ โปรแกรมคือหนึ่งคำแนะนำหรือมากกว่าและโปรแกรม (หรือกระบวนการ) ดำเนินการโดยระบบปฏิบัติการ

หากคุณต้องออกแบบ API สำหรับกระบวนการในระบบปฏิบัติการ API นี้จะเป็นอย่างไร

มันจะสนับสนุนสิ่งต่อไปนี้:

สร้าง - อนุญาตให้สร้างกระบวนการใหม่- ลบ - อนุญาตให้ลบ/ทำลายกระบวนการ

- รัฐ - อนุญาตให้ตรวจสอบสถานะของกระบวนการไม่ว่าจะทำงานหยุดหยุดรอ ฯลฯ

- หยุด - อนุญาตให้หยุดกระบวนการทำงาน

กระบวนการถูกสร้างขึ้นอย่างไร?

ระบบปฏิบัติการกำลังอ่านรหัสของโปรแกรมและข้อมูลที่เกี่ยวข้องเพิ่มเติมใด ๆ- รหัสของโปรแกรมถูกโหลดลงในหน่วยความจำหรือโดยเฉพาะอย่างยิ่งในพื้นที่ที่อยู่ของกระบวนการ

- หน่วยความจำได้รับการจัดสรรสำหรับสแต็กของโปรแกรม (AKA Run-Time Stack) สแต็คยังเริ่มต้นโดยระบบปฏิบัติการด้วยข้อมูลเช่น Argv, ARGC และพารามิเตอร์ไปยัง Main ()

- หน่วยความจำได้รับการจัดสรรสำหรับกองโปรแกรมซึ่งจำเป็นสำหรับข้อมูลที่จัดสรรแบบไดนามิกเช่นโครงสร้างข้อมูลที่เชื่อมโยงและตารางแฮช

- งานการเริ่มต้น I/O จะดำเนินการเช่นในระบบที่ใช้ UNIX/Linux ซึ่งแต่ละกระบวนการมี 3 ตัวอธิบายไฟล์ (อินพุต, เอาต์พุตและข้อผิดพลาด)

- OS กำลังเรียกใช้โปรแกรมเริ่มต้นจาก Main ()

จริงหรือเท็จ? การโหลดโปรแกรมลงในหน่วยความจำจะทำอย่างกระตือรือร้น (ทั้งหมดในครั้งเดียว)

เท็จ. มันเป็นความจริงในอดีต แต่ระบบปฏิบัติการของวันนี้ทำการโหลดขี้เกียจซึ่งหมายความว่าเฉพาะชิ้นส่วนที่เกี่ยวข้องที่จำเป็นสำหรับกระบวนการในการทำงานจะถูกโหลดก่อน

สถานะของกระบวนการต่างกันคืออะไร?

Running - มันกำลังดำเนินการตามคำแนะนำ- พร้อม - พร้อมที่จะวิ่ง แต่ด้วยเหตุผลที่แตกต่างกันมันถูกระงับไว้

- บล็อก - กำลังรอให้การดำเนินการเสร็จสมบูรณ์เช่นคำขอดิสก์ I/O

มีเหตุผลอะไรบ้างที่กระบวนการที่จะถูกบล็อก?

การดำเนินการ I/O (เช่นการอ่านจากดิสก์)- กำลังรอแพ็คเก็ตจากเครือข่าย

Inter Process Communication (IPC) คืออะไร?

การสื่อสารระหว่างกระบวนการ (IPC) หมายถึงกลไกที่จัดทำโดยระบบปฏิบัติการที่อนุญาตให้กระบวนการจัดการข้อมูลที่ใช้ร่วมกัน

"การแบ่งปันเวลา" คืออะไร?

แม้ว่าเมื่อใช้ระบบที่มี CPU ทางกายภาพหนึ่งตัวก็เป็นไปได้ที่จะอนุญาตให้ผู้ใช้หลายคนทำงานและเรียกใช้โปรแกรม สิ่งนี้เป็นไปได้ด้วยการแบ่งปันเวลาซึ่งทรัพยากรการคำนวณจะถูกแชร์ในลักษณะที่ผู้ใช้ดูเหมือนว่าระบบจะมีซีพียูหลายตัว แต่ในความเป็นจริงแล้วมันเป็นเพียง CPU เดียวที่ใช้ร่วมกันโดยใช้มัลติโปรแกรมและมัลติทาสก์

"การแบ่งปันพื้นที่" คืออะไร?

ค่อนข้างตรงกันข้ามกับการแบ่งปันเวลา ในขณะที่การแชร์ทรัพยากรในเวลานั้นใช้เวลาหนึ่งเอนทิตีจากนั้นทรัพยากรเดียวกันสามารถใช้ทรัพยากรอื่นได้ในการแบ่งปันอวกาศพื้นที่จะถูกแชร์โดยหลายหน่วยงาน แต่ในลักษณะที่ไม่ได้ถูกถ่ายโอนระหว่างพวกเขา

มันถูกใช้โดยหนึ่งเอนทิตีจนกว่านิติบุคคลนี้จะตัดสินใจกำจัดมัน ยกตัวอย่างการจัดเก็บ ในการจัดเก็บไฟล์เป็นของคุณจนกว่าคุณจะตัดสินใจลบ

องค์ประกอบใดที่กำหนดกระบวนการใดที่ทำงานในช่วงเวลาที่กำหนด?

CPU Scheduler

ระบบปฏิบัติการ - หน่วยความจำ

"หน่วยความจำเสมือน" คืออะไรและมีจุดประสงค์อะไร?

หน่วยความจำเสมือนจริงรวม RAM ของคอมพิวเตอร์ของคุณเข้ากับพื้นที่ชั่วคราวบนฮาร์ดดิสก์ของคุณ เมื่อ RAM ทำงานต่ำหน่วยความจำเสมือนจะช่วยย้ายข้อมูลจาก RAM ไปยังพื้นที่ที่เรียกว่าไฟล์เพจ การย้ายข้อมูลไปยังไฟล์เพจสามารถเพิ่ม RAM ได้เพื่อให้คอมพิวเตอร์ของคุณสามารถทำงานให้เสร็จได้ โดยทั่วไปยิ่งคอมพิวเตอร์ของคุณมีความสามารถมากเท่าไหร่โปรแกรมก็จะทำงานได้เร็วขึ้นเท่านั้น https://www.minitool.com/lib/virtual-memory.html

อุปสงค์คืออะไร?

ความต้องการเพจเพจเป็นเทคนิคการจัดการหน่วยความจำที่โหลดหน้าลงในหน่วยความจำทางกายภาพเฉพาะเมื่อเข้าถึงโดยกระบวนการ มันเพิ่มประสิทธิภาพการใช้งานหน่วยความจำโดยการโหลดหน้าเว็บตามความต้องการลดเวลาแฝงเริ่มต้นและค่าใช้จ่ายในพื้นที่ อย่างไรก็ตามมันแนะนำเวลาแฝงบางอย่างเมื่อเข้าถึงหน้าเป็นครั้งแรก โดยรวมแล้วเป็นวิธีการที่คุ้มค่าสำหรับการจัดการทรัพยากรหน่วยความจำในระบบปฏิบัติการ

Copy-on-Write คืออะไร?

Copy-on-Write (COW) เป็นแนวคิดการจัดการทรัพยากรโดยมีเป้าหมายเพื่อลดการคัดลอกข้อมูลที่ไม่จำเป็น มันเป็นแนวคิดที่นำมาใช้เช่นภายใน Posix Fork Syscall ซึ่งสร้างกระบวนการที่ซ้ำกันของกระบวนการเรียก ความคิด:

หากทรัพยากรถูกแชร์ระหว่าง 2 หน่วยงานหรือมากกว่า (เช่นกลุ่มหน่วยความจำที่ใช้ร่วมกันระหว่าง 2 กระบวนการ) ทรัพยากรไม่จำเป็นต้องคัดลอกสำหรับทุกเอนทิตี แต่ทุกเอนทิตีทุกหน่วยงานมีสิทธิ์การเข้าถึงการดำเนินการอ่านในทรัพยากรที่ใช้ร่วมกัน (กลุ่มที่ใช้ร่วมกันถูกทำเครื่องหมายว่าเป็นการอ่านอย่างเดียว) (คิดว่าทุกเอนทิตีที่มีตัวชี้ไปยังตำแหน่งของทรัพยากรที่ใช้ร่วมกันซึ่งสามารถอ่านค่าได้เพื่ออ่านค่า)- หากนิติบุคคลหนึ่งจะดำเนินการเขียนบนทรัพยากรที่ใช้ร่วมกันปัญหาจะเกิดขึ้นเนื่องจากทรัพยากรจะเปลี่ยนไปอย่างถาวรสำหรับเอนทิตีอื่น ๆ ทั้งหมดที่แบ่งปัน (คิดว่ากระบวนการปรับเปลี่ยนตัวแปรบางอย่างบนสแต็กหรือจัดสรรข้อมูลบางอย่างแบบไดนามิกบนฮีปการเปลี่ยนแปลงทรัพยากรที่ใช้ร่วมกันเหล่านี้จะนำไปใช้กับกระบวนการอื่น ๆ ทั้งหมดนี่เป็นพฤติกรรมที่ไม่พึงประสงค์อย่างแน่นอน)

- ในฐานะที่เป็นวิธีแก้ปัญหาเท่านั้นหากการดำเนินการเขียนกำลังจะดำเนินการบนทรัพยากรที่ใช้ร่วมกันทรัพยากรนี้จะถูกคัดลอกก่อนแล้วจึงใช้การเปลี่ยนแปลง

เคอร์เนลคืออะไรและมันทำอะไร?

เคอร์เนลเป็นส่วนหนึ่งของระบบปฏิบัติการและรับผิดชอบงานเช่น:

การจัดสรรหน่วยความจำ- กำหนดเวลากระบวนการ

- ซีพียูควบคุม

จริงหรือเท็จ? บางชิ้นของรหัสในเคอร์เนลจะถูกโหลดลงในพื้นที่คุ้มครองของหน่วยความจำเพื่อให้แอปพลิเคชันไม่สามารถเขียนทับได้

จริง

Posix คืออะไร?

POSIX (อินเทอร์เฟซระบบปฏิบัติการแบบพกพา) เป็นชุดของมาตรฐานที่กำหนดอินเทอร์เฟซระหว่างระบบปฏิบัติการที่เหมือน UNIX และโปรแกรมแอปพลิเคชัน

อธิบายว่าเซมาฟอร์คืออะไรและบทบาทในระบบปฏิบัติการ

Semaphore เป็นแบบดั้งเดิมที่ใช้ในระบบปฏิบัติการและการเขียนโปรแกรมพร้อมกันเพื่อควบคุมการเข้าถึงทรัพยากรที่ใช้ร่วมกัน มันเป็นประเภทข้อมูลตัวแปรหรือนามธรรมที่ทำหน้าที่เป็นตัวนับหรือกลไกการส่งสัญญาณสำหรับการจัดการการเข้าถึงทรัพยากรโดยกระบวนการหรือเธรดที่หลากหลาย

แคชคืออะไร? บัฟเฟอร์คืออะไร?

แคช: แคชมักจะใช้เมื่อกระบวนการกำลังอ่านและเขียนลงในดิสก์เพื่อให้กระบวนการเร็วขึ้นโดยการสร้างข้อมูลที่คล้ายกันโดยโปรแกรมที่แตกต่างกันสามารถเข้าถึงได้ง่าย บัฟเฟอร์: สถานที่ที่สงวนไว้ใน RAM ซึ่งใช้เพื่อเก็บข้อมูลเพื่อวัตถุประสงค์ชั่วคราว

การทำให้เสมือนจริง

การจำลองเสมือนคืออะไร?

การจำลองเสมือนใช้ซอฟต์แวร์เพื่อสร้างเลเยอร์ที่เป็นนามธรรมผ่านฮาร์ดแวร์คอมพิวเตอร์ซึ่งช่วยให้องค์ประกอบฮาร์ดแวร์ของคอมพิวเตอร์เครื่องประมวลผลเครื่องประมวลผลหน่วยความจำการจัดเก็บและอื่น ๆ - เพื่อแบ่งออกเป็นคอมพิวเตอร์เสมือนจริงหลายเครื่องซึ่งเรียกว่าเครื่องเสมือน (VM)

ไฮเปอร์ไวเซอร์คืออะไร?

Red Hat: "Hypervisor เป็นซอฟต์แวร์ที่สร้างและเรียกใช้เครื่องเสมือน (VMS). hypervisor บางครั้งเรียกว่าเครื่องตรวจสอบเครื่องเสมือน (VMM) แยกระบบปฏิบัติการและทรัพยากรไฮเปอร์ไวเซอร์จากเครื่องเสมือน vms. "

อ่านเพิ่มเติมได้ที่นี่

มี hypervisors ประเภทใดบ้าง?

โฮสต์ hypervisors และ hypervisors โลหะเปลือย

อะไรคือข้อดีและข้อเสียของไฮเปอร์ไวเซอร์โลหะเปลือยผ่านไฮเปอร์ไวเซอร์โฮสต์?

เนื่องจากการมีไดรเวอร์ของตัวเองและการเข้าถึงส่วนประกอบฮาร์ดแวร์โดยตรง hypervisor baremetal มักจะมีประสิทธิภาพที่ดีขึ้นพร้อมกับความมั่นคงและความสามารถในการปรับขนาด

ในทางกลับกันอาจมีข้อ จำกัด บางประการเกี่ยวกับการโหลดไดรเวอร์ (ใด ๆ ) ดังนั้น hypervisor ที่โฮสต์จะได้รับประโยชน์จากการมีความเข้ากันได้ของฮาร์ดแวร์ที่ดีขึ้น

มีการจำลองเสมือนประเภทใดบ้าง?

ระบบปฏิบัติการระบบการจำลองเสมือนจริงฟังก์ชั่นการจำลองเสมือนเดสก์ท็อปการจำลองเสมือนจริง

containerization เป็นประเภทของการจำลองเสมือนจริงหรือไม่?

ใช่มันเป็นเวอร์ชวลไลเซชันระดับปฏิบัติการระดับระบบที่มีการแชร์เคอร์เนลและอนุญาตให้ใช้อินสแตนซ์ของผู้ใช้พื้นที่แยกหลายอินสแตนซ์

การแนะนำเครื่องเสมือนจริงเปลี่ยนอุตสาหกรรมและวิธีการใช้งานแอปพลิเคชันได้อย่างไร

การแนะนำเครื่องเสมือนจริงทำให้ บริษัท สามารถปรับใช้แอปพลิเคชันธุรกิจหลายรายการในฮาร์ดแวร์เดียวกันในขณะที่แต่ละแอปพลิเคชันจะถูกแยกออกจากกันอย่างปลอดภัย

เครื่องเสมือนจริง

เราต้องการเครื่องเสมือนจริงในยุคของภาชนะบรรจุหรือไม่? พวกเขายังคงเกี่ยวข้องหรือไม่?

ใช่เครื่องเสมือนยังคงมีความเกี่ยวข้องแม้ในยุคของภาชนะบรรจุ ในขณะที่คอนเทนเนอร์มีทางเลือกที่มีน้ำหนักเบาและพกพาสำหรับเครื่องเสมือนจริง แต่ก็มีข้อ จำกัด บางประการ เครื่องเสมือนจริงยังคงมีความสำคัญเนื่องจากมีความโดดเดี่ยวและความปลอดภัยสามารถเรียกใช้ระบบปฏิบัติการที่แตกต่างกันและเป็นแอพดั้งเดิมที่ดี ข้อ จำกัด ของคอนเทนเนอร์เช่นการแชร์เคอร์เนลโฮสต์

โพรมีธีอุส

โพรคืออะไร? คุณสมบัติหลักของโพรโพรอุสมีอะไรบ้าง?

Prometheus เป็นชุดการตรวจสอบระบบโอเพนซอร์ซยอดนิยมและการแจ้งเตือนชุดเครื่องมือ แต่เดิมพัฒนาที่ SoundCloud มันถูกออกแบบมาเพื่อรวบรวมและจัดเก็บข้อมูลอนุกรมเวลาและเพื่อให้สามารถสอบถามและวิเคราะห์ข้อมูลนั้นได้โดยใช้ภาษาคิวรีที่ทรงพลังที่เรียกว่า PROMQL Prometheus มักใช้ในการตรวจสอบแอปพลิเคชั่นคลาวด์เจ้าของระบบไมโครไซต์และโครงสร้างพื้นฐานที่ทันสมัยอื่น ๆ

คุณสมบัติหลักบางอย่างของ Prometheus ได้แก่ :

1. Data model: Prometheus uses a flexible data model that allows users to organize and label their time-series data in a way that makes sense for their particular use case. Labels are used to identify different dimensions of the data, such as the source of the data or the environment in which it was collected.

2. Pull-based architecture: Prometheus uses a pull-based model to collect data from targets, meaning that the Prometheus server actively queries its targets for metrics data at regular intervals. This architecture is more scalable and reliable than a push-based model, which would require every target to push data to the server.

3. Time-series database: Prometheus stores all of its data in a time-series database, which allows users to perform queries over time ranges and to aggregate and analyze their data in various ways. The database is optimized for write-heavy workloads, and can handle a high volume of data with low latency.

4. Alerting: Prometheus includes a powerful alerting system that allows users to define rules based on their metrics data and to send alerts when certain conditions are met. Alerts can be sent via email, chat, or other channels, and can be customized to include specific details about the problem.

5. Visualization: Prometheus has a built-in graphing and visualization tool, called PromDash, which allows users to create custom dashboards to monitor their systems and applications. PromDash supports a variety of graph types and visualization options, and can be customized using CSS and JavaScript.

โดยรวมแล้วโพรเป็นเครื่องมือที่ทรงพลังและยืดหยุ่นสำหรับการตรวจสอบและวิเคราะห์ระบบและแอพพลิเคชั่นและมีการใช้กันอย่างแพร่หลายในอุตสาหกรรมสำหรับการตรวจสอบและการสังเกตแบบคลาวด์

ในสถานการณ์ใดมันอาจจะดีกว่าที่จะไม่ใช้ Prometheus?

จากเอกสารประกอบโพร: "หากคุณต้องการความแม่นยำ 100% เช่นการเรียกเก็บเงินตามคำตอบ"

อธิบายสถาปัตยกรรมและส่วนประกอบของโพร

สถาปัตยกรรมโพรประกอบด้วยสี่องค์ประกอบหลัก:

1. Prometheus Server: The Prometheus server is responsible for collecting and storing metrics data. It has a simple built-in storage layer that allows it to store time-series data in a time-ordered database.

2. Client Libraries: Prometheus provides a range of client libraries that enable applications to expose their metrics data in a format that can be ingested by the Prometheus server. These libraries are available for a range of programming languages, including Java, Python, and Go.

3. Exporters: Exporters are software components that expose existing metrics from third-party systems and make them available for ingestion by the Prometheus server. Prometheus provides exporters for a range of popular technologies, including MySQL, PostgreSQL, and Apache.

4. Alertmanager: The Alertmanager component is responsible for processing alerts generated by the Prometheus server. It can handle alerts from multiple sources and provides a range of features for deduplicating, grouping, and routing alerts to appropriate channels.

โดยรวมแล้วสถาปัตยกรรม Prometheus ได้รับการออกแบบให้ปรับขนาดได้และยืดหยุ่นได้สูง ห้องสมุดเซิร์ฟเวอร์และไคลเอนต์สามารถปรับใช้ในแบบกระจายเพื่อรองรับการตรวจสอบในสภาพแวดล้อมขนาดใหญ่ที่มีพลวัตสูง

คุณสามารถเปรียบเทียบโพรกับโซลูชันอื่น ๆ เช่น InfluxDB ได้หรือไม่?

เมื่อเปรียบเทียบกับโซลูชันการตรวจสอบอื่น ๆ เช่น influxDB Prometheus เป็นที่รู้จักกันดีในด้านประสิทธิภาพและความยืดหยุ่นที่สูง มันสามารถจัดการข้อมูลจำนวนมากและสามารถรวมเข้ากับเครื่องมืออื่น ๆ ในระบบการตรวจสอบได้อย่างง่ายดาย ในทางกลับกัน InfluxDB เป็นที่รู้จักกันดีในการใช้งานและความเรียบง่าย มีอินเทอร์เฟซที่ใช้งานง่ายและให้ API ที่ใช้งานง่ายสำหรับการรวบรวมและสอบถามข้อมูล

โซลูชันที่ได้รับความนิยมอีกอย่างหนึ่งคือ Nagios เป็นระบบการตรวจสอบแบบดั้งเดิมที่อาศัยโมเดลแบบพุชที่ใช้ในการรวบรวมข้อมูล Nagios มีมานานแล้วและเป็นที่รู้จักในเรื่องความมั่นคงและความน่าเชื่อถือ อย่างไรก็ตามเมื่อเปรียบเทียบกับโพรแล้ว Nagios ขาดคุณสมบัติขั้นสูงบางอย่างเช่นรูปแบบข้อมูลหลายมิติและภาษาคิวรีที่ทรงพลัง

โดยรวมแล้วการเลือกโซลูชันการตรวจสอบขึ้นอยู่กับความต้องการและข้อกำหนดเฉพาะขององค์กร ในขณะที่ Prometheus เป็นตัวเลือกที่ยอดเยี่ยมสำหรับการตรวจสอบและแจ้งเตือนขนาดใหญ่ แต่ InfluxDB อาจเหมาะสมกว่าสำหรับสภาพแวดล้อมขนาดเล็กที่ต้องใช้ความสะดวกในการใช้งานและความเรียบง่าย Nagios ยังคงเป็นทางเลือกที่ดีสำหรับองค์กรที่จัดลำดับความสำคัญความมั่นคงและความน่าเชื่อถือมากกว่าคุณสมบัติขั้นสูง

การแจ้งเตือนคืออะไร?

ในโพรการแจ้งเตือนคือการแจ้งเตือนที่เกิดขึ้นเมื่อมีเงื่อนไขหรือเกณฑ์เฉพาะ การแจ้งเตือนสามารถกำหนดค่าให้ทริกเกอร์เมื่อตัวชี้วัดบางอย่างข้ามเกณฑ์ที่แน่นอนหรือเมื่อเหตุการณ์เฉพาะเกิดขึ้น เมื่อมีการแจ้งเตือนแล้วจะสามารถส่งไปยังช่องทางต่าง ๆ เช่นอีเมลเพจเจอร์หรือแชทเพื่อแจ้งทีมหรือบุคคลที่เกี่ยวข้องให้ดำเนินการที่เหมาะสม การแจ้งเตือนเป็นองค์ประกอบที่สำคัญของระบบการตรวจสอบใด ๆ เนื่องจากพวกเขาอนุญาตให้ทีมตรวจจับและตอบสนองต่อปัญหาเชิงรุกก่อนที่จะส่งผลกระทบต่อผู้ใช้หรือทำให้ระบบหยุดทำงาน อินสแตนซ์คืออะไร? งานคืออะไร?

ในโพรอินสแตนซ์หมายถึงเป้าหมายเดียวที่กำลังตรวจสอบ ตัวอย่างเช่นเซิร์ฟเวอร์หรือบริการเดียว งานคือชุดของอินสแตนซ์ที่ทำหน้าที่เดียวกันเช่นชุดของเว็บเซิร์ฟเวอร์ที่ให้บริการแอปพลิเคชันเดียวกัน งานอนุญาตให้คุณกำหนดและจัดการกลุ่มเป้าหมายด้วยกัน

ในสาระสำคัญอินสแตนซ์เป็นเป้าหมายของแต่ละบุคคลที่โพรลิสต์รวบรวมตัวชี้วัดจากในขณะที่งานเป็นชุดของอินสแตนซ์ที่คล้ายกันที่สามารถจัดการเป็นกลุ่ม

ประเภทตัวชี้วัดหลักที่ Prometheus รองรับ?

Prometheus รองรับการวัดหลายประเภทรวมถึง: 1. Counter: A monotonically increasing value used for tracking counts of events or samples. Examples include the number of requests processed or the total number of errors encountered. 2. Gauge: A value that can go up or down, such as CPU usage or memory usage. Unlike counters, gauge values can be arbitrary, meaning they can go up and down based on changes in the system being monitored. 3. Histogram: A set of observations or events that are divided into buckets based on their value. Histograms help in analyzing the distribution of a metric, such as request latencies or response sizes. 4. Summary: A summary is similar to a histogram, but instead of buckets, it provides a set of quantiles for the observed values. Summaries are useful for monitoring the distribution of request latencies or response sizes over time.

Prometheus ยังสนับสนุนฟังก์ชั่นและตัวดำเนินการต่าง ๆ สำหรับการรวมและจัดการตัวชี้วัดเช่นผลรวม, สูงสุด, ขั้นต่ำและอัตรา คุณสมบัติเหล่านี้ทำให้เป็นเครื่องมือที่ทรงพลังสำหรับการตรวจสอบและแจ้งเตือนในการวัดระบบ

ผู้ส่งออกคืออะไร? มันใช้ทำอะไร?

ผู้ส่งออกทำหน้าที่เป็นสะพานเชื่อมระหว่างระบบหรือแอปพลิเคชันของบุคคลที่สามและ Prometheus ทำให้ Prometheus สามารถตรวจสอบและรวบรวมข้อมูลจากระบบหรือแอปพลิเคชันนั้นได้ ผู้ส่งออกทำหน้าที่เป็นเซิร์ฟเวอร์โดยฟังพอร์ตเครือข่ายเฉพาะสำหรับคำขอจาก Prometheus ไปยัง Scrape Metrics มันรวบรวมการวัดจากระบบของบุคคลที่สามหรือแอปพลิเคชันและแปลงเป็นรูปแบบที่โพรโพรอุสสามารถเข้าใจได้ จากนั้นผู้ส่งออกจะเปิดเผยตัวชี้วัดเหล่านี้ไปยัง Prometheus ผ่านจุดสิ้นสุด HTTP ทำให้สามารถรวบรวมและวิเคราะห์ได้

ผู้ส่งออกมักใช้เพื่อตรวจสอบส่วนประกอบโครงสร้างพื้นฐานประเภทต่าง ๆ เช่นฐานข้อมูลเว็บเซิร์ฟเวอร์และระบบจัดเก็บข้อมูล ตัวอย่างเช่นมีผู้ส่งออกสำหรับการตรวจสอบฐานข้อมูลยอดนิยมเช่น MySQL และ PostgreSQL รวมถึงเว็บเซิร์ฟเวอร์เช่น Apache และ Nginx

โดยรวมแล้วผู้ส่งออกเป็นองค์ประกอบที่สำคัญของระบบนิเวศของโพรทำให้สามารถตรวจสอบระบบและแอพพลิเคชั่นที่หลากหลายและให้ความยืดหยุ่นและยืดหยุ่นในระดับสูงกับแพลตฟอร์ม

แนวปฏิบัติที่ดีที่สุดของโพรโพร

นี่คือสามของพวกเขา: 1. Label carefully: Careful and consistent labeling of metrics is crucial for effective querying and alerting. Labels should be clear, concise, and include all relevant information about the metric. 2. Keep metrics simple: The metrics exposed by exporters should be simple and focus on a single aspect of the system being monitored. This helps avoid confusion and ensures that the metrics are easily understandable by all members of the team. 3. Use alerting sparingly: While alerting is a powerful feature of Prometheus, it should be used sparingly and only for the most critical issues. Setting up too many alerts can lead to alert fatigue and result in important alerts being ignored. It is recommended to set up only the most important alerts and adjust the thresholds over time based on the actual frequency of alerts.

จะรับคำขอทั้งหมดในช่วงเวลาที่กำหนดได้อย่างไร?

ในการรับคำขอทั้งหมดในช่วงเวลาที่กำหนดโดยใช้ Prometheus คุณสามารถใช้ฟังก์ชั่น * SUM * พร้อมกับฟังก์ชัน * อัตรา * นี่คือตัวอย่างการสืบค้นที่จะให้จำนวนคำขอทั้งหมดในชั่วโมงสุดท้าย: sum(rate(http_requests_total[1h]))

ในแบบสอบถามนี้ HTTP_REQUESTS_TOTAL เป็นชื่อของตัวชี้วัดที่ติดตามจำนวนการร้องขอ HTTP ทั้งหมดและฟังก์ชั่น อัตรา จะคำนวณอัตราการร้องขอต่อวินาทีในช่วงชั่วโมงสุดท้าย ฟังก์ชั่น ผลรวม จะเพิ่มคำขอทั้งหมดเพื่อให้จำนวนคำขอทั้งหมดแก่คุณในชั่วโมงสุดท้าย

คุณสามารถปรับช่วงเวลาโดยการเปลี่ยนระยะเวลาในฟังก์ชัน อัตรา ตัวอย่างเช่นหากคุณต้องการรับจำนวนคำขอทั้งหมดในวันสุดท้ายคุณสามารถเปลี่ยนฟังก์ชั่นเป็น อัตรา (http_requests_total [1d])

HA ในโพรหมายถึงอะไร?

HA ย่อมาจากความพร้อมใช้งานสูง ซึ่งหมายความว่าระบบได้รับการออกแบบให้มีความน่าเชื่อถือสูงและพร้อมใช้งานอยู่เสมอแม้จะเผชิญกับความล้มเหลวหรือปัญหาอื่น ๆ ในทางปฏิบัติสิ่งนี้มักจะเกี่ยวข้องกับการตั้งค่าหลายกรณีของโพรและทำให้มั่นใจว่าพวกเขาทั้งหมดซิงโครไนซ์และสามารถทำงานร่วมกันได้อย่างราบรื่น สิ่งนี้สามารถทำได้ผ่านเทคนิคที่หลากหลายเช่นกลไกการปรับสมดุลโหลดการจำลองแบบและกลไกการล้มเหลว ด้วยการใช้ HA ในโพรเมตส์ผู้ใช้สามารถมั่นใจได้ว่าข้อมูลการตรวจสอบของพวกเขานั้นมีอยู่เสมอและทันสมัยแม้จะเผชิญกับความล้มเหลวของฮาร์ดแวร์หรือซอฟต์แวร์ปัญหาเครือข่ายหรือปัญหาอื่น ๆ ที่อาจทำให้เกิดการหยุดทำงานหรือการสูญเสียข้อมูล

คุณเข้าร่วมสองเมตริกได้อย่างไร?

ในโพรการเข้าร่วมสองตัวชี้วัดสามารถทำได้โดยใช้ฟังก์ชัน * join () * ฟังก์ชั่น * เข้าร่วม () * รวมอนุกรมเวลาสองชุดขึ้นไปตามค่าฉลากของพวกเขา ต้องใช้อาร์กิวเมนต์สองข้อบังคับ: *บน *และ *ตาราง * อาร์กิวเมนต์ ON ระบุป้ายกำกับเพื่อเข้าร่วม * บน * และ Table * Table * ระบุชุดเวลาเพื่อเข้าร่วม นี่คือตัวอย่างของวิธีการเข้าร่วมสองตัวชี้วัดโดยใช้ฟังก์ชั่น การเข้าร่วม () :

sum_series(

join(

on(service, instance) request_count_total,

on(service, instance) error_count_total,

)

)

ในตัวอย่างนี้ฟังก์ชั่น การเข้าร่วม () รวมชุดเวลา request_count_total และ error_count_total ตาม ค่าบริการ และค่าฉลาก อินสแตนซ์ ของพวกเขา ฟังก์ชั่น sum_series () จากนั้นคำนวณผลรวมของอนุกรมเวลาที่เกิดขึ้น

จะเขียนแบบสอบถามที่ส่งคืนค่าของฉลากได้อย่างไร?

ในการเขียนแบบสอบถามที่ส่งคืนค่าของฉลากใน Prometheus คุณสามารถใช้ฟังก์ชัน * label_values * ฟังก์ชั่น * labela_values * ใช้สองอาร์กิวเมนต์: ชื่อของฉลากและชื่อของตัวชี้วัด ตัวอย่างเช่นหากคุณมีตัวชี้วัดที่เรียกว่า http_requests_total ด้วยฉลากที่เรียกว่า เมธอด และคุณต้องการส่งคืนค่าทั้งหมดของป้ายกำกับ เมธอด คุณสามารถใช้แบบสอบถามต่อไปนี้:

label_values(http_requests_total, method)

สิ่งนี้จะส่งคืนรายการค่าทั้งหมดสำหรับฉลาก เมธอด ในตัวชี้วัด http_requests_total จากนั้นคุณสามารถใช้รายการนี้ในการสืบค้นเพิ่มเติมหรือกรองข้อมูลของคุณ

คุณจะแปลง CPU_USER_SECONDS เป็น CPU เป็นเปอร์เซ็นต์ได้อย่างไร?

ในการแปลง * CPU_USER_SECONDS * เป็นการใช้ CPU เป็นเปอร์เซ็นต์คุณต้องหารด้วยเวลาทั้งหมดที่ผ่านไปและจำนวนคอร์ CPU จากนั้นคูณด้วย 100 สูตรดังต่อไปนี้: 100 * sum(rate(process_cpu_user_seconds_total{job="<job-name>"}[<time-period>])) by (instance) / (<time-period> * <num-cpu-cores>)

ที่นี่, เป็นชื่อของงานที่คุณต้องการสอบถาม เป็นช่วงเวลาที่คุณต้องการสอบถาม (เช่น 5m , 1h ) และ จำนวนคอร์ CPU บนเครื่องที่คุณกำลังสอบถาม

ตัวอย่างเช่นเพื่อให้การใช้งาน CPU เป็นเปอร์เซ็นต์ในช่วง 5 นาทีสุดท้ายสำหรับงานชื่อ My-Job ที่ทำงานบนเครื่องที่มี 4 CPU Cores คุณสามารถใช้แบบสอบถามต่อไปนี้:

100 * sum(rate(process_cpu_user_seconds_total{job="my-job"}[5m])) by (instance) / (5m * 4)

ไป

คุณลักษณะบางอย่างของภาษาการเขียนโปรแกรม GO คืออะไร?

- การพิมพ์ที่แข็งแกร่งและคงที่ - ประเภทของตัวแปรไม่สามารถเปลี่ยนแปลงได้เมื่อเวลาผ่านไปและพวกเขาจะต้องกำหนดในเวลาคอมไพล์เวลา

- ที่เรียบง่าย

- เวลาคอมไพล์เวลาที่รวดเร็ว

- ในตัวขยะพร้อมกันใน

- การรวบรวม

- แพลตฟอร์ม

- การรวบรวมอิสระเป็นไบนารีแบบสแตนด์อโลน - อะไรก็ตามที่คุณต้องการเรียกใช้แอปของคุณ จะถูกรวบรวมเป็นไบนารีเดียว มีประโยชน์มากสำหรับการจัดการเวอร์ชันในเวลาทำงาน

ไปยังมีชุมชนที่ดี

ความแตกต่างระหว่าง var x int = 2 และ x := 2 คืออะไร?

ผลลัพธ์จะเหมือนกันตัวแปรที่มีค่า 2

ด้วย var x int = 2 เรากำลังตั้งค่าประเภทตัวแปรเป็นจำนวนเต็มในขณะที่มี x := 2 เรากำลังปล่อยให้เป็นตัวของตัวเอง

จริงหรือเท็จ? ใน Go เราสามารถ redeclare ตัวแปรและเมื่อประกาศแล้วเราต้องใช้มัน

เท็จ. เราไม่สามารถใช้ตัวแปรใหม่ได้ แต่ใช่เราต้องใช้ตัวแปรที่ประกาศ

คุณใช้ไลบรารีอะไร?

ควรตอบตามการใช้งานของคุณ แต่ตัวอย่างบางส่วนคือ:

ปัญหาเกี่ยวกับบล็อกของรหัสต่อไปนี้คืออะไร? จะแก้ไขได้อย่างไร? func main() {

var x float32 = 13.5

var y int

y = x

}

บล็อกของรหัสต่อไปนี้พยายามที่จะแปลงจำนวนเต็ม 101 เป็นสตริง แต่เราจะได้รับ "E" แทน ทำไมเป็นเช่นนั้น? จะแก้ไขได้อย่างไร? package main

import "fmt"

func main () {

var x int = 101

var y string

y = string ( x )

fmt . Println ( y )

}

มันดูว่าค่า Unicode ถูกตั้งค่าไว้ที่ 101 และใช้สำหรับการแปลงจำนวนเต็มเป็นสตริง หากคุณต้องการรับ "101" คุณควรใช้แพ็คเกจ "stronconv" และแทนที่ y = string(x) ด้วย y = strconv.Itoa(x)

มีอะไรผิดปกติกับรหัสต่อไปนี้: package main

func main() {

var x = 2

var y = 3

const someConst = x + y

}

ค่าคงที่ใน GO สามารถประกาศได้โดยใช้นิพจน์คงที่ แต่ x , y และผลรวมของพวกเขาเป็นตัวแปร

const initializer x + y is not a constant

ผลลัพธ์ของบล็อกของรหัสต่อไปนี้จะเป็นอย่างไร: package main

import "fmt"

const (

x = iota

y = iota

)

const z = iota

func main () {

fmt . Printf ( "%v n " , x )

fmt . Printf ( "%v n " , y )

fmt . Printf ( "%v n " , z )

}

ตัวระบุ IOTA ของ Go ใช้ในการประกาศ const เพื่อลดความซับซ้อนของคำจำกัดความของตัวเลขที่เพิ่มขึ้น เนื่องจากมันสามารถใช้ในการแสดงออกจึงมีความสามารถทั่วไปเกินกว่าการแจกแจงอย่างง่าย

x และ y ในกลุ่ม IOTA แรก z ในครั้งที่สอง

หน้า iota ใน Go Wiki

_ ใช้อะไรใน GO?

มันหลีกเลี่ยงการประกาศตัวแปรทั้งหมดสำหรับค่าผลตอบแทน มันถูกเรียกว่าตัวระบุว่างเปล่า

คำตอบใน SO

ผลลัพธ์ของบล็อกของรหัสต่อไปนี้จะเป็นอย่างไร: package main

import "fmt"

const (

_ = iota + 3

x

)

func main () {

fmt . Printf ( "%v n " , x )

}

เนื่องจาก IOTA แรกได้รับการประกาศด้วยค่า 3 ( + 3 ) อันถัดไปมีค่า 4

ผลลัพธ์ของบล็อกของรหัสต่อไปนี้จะเป็นอย่างไร: package main

import (

"fmt"

"sync"

"time"

)

func main () {

var wg sync. WaitGroup

wg . Add ( 1 )

go func () {

time . Sleep ( time . Second * 2 )

fmt . Println ( "1" )

wg . Done ()

}()

go func () {

fmt . Println ( "2" )

}()

wg . Wait ()

fmt . Println ( "3" )

}

เอาท์พุท: 2 1 3

aritcle เกี่ยวกับการซิงค์/waitgroup

การซิงค์แพ็คเกจ Golang

ผลลัพธ์ของบล็อกของรหัสต่อไปนี้จะเป็นอย่างไร: package main

import (

"fmt"

)

func mod1 ( a [] int ) {

for i := range a {

a [ i ] = 5

}

fmt . Println ( "1:" , a )

}

func mod2 ( a [] int ) {

a = append ( a , 125 ) // !

for i := range a {

a [ i ] = 5

}

fmt . Println ( "2:" , a )

}

func main () {

s1 := [] int { 1 , 2 , 3 , 4 }

mod1 ( s1 )

fmt . Println ( "1:" , s1 )

s2 := [] int { 1 , 2 , 3 , 4 }

mod2 ( s2 )

fmt . Println ( "2:" , s2 )

}

เอาท์พุท:

1 [5 5 5 5]

1 [5 5 5 5]

2 [5 5 5 5 5]

2 [1 2 3 4]

ใน mod1 a คือลิงก์และเมื่อเราใช้ a[i] เรากำลังเปลี่ยนค่า s1 เป็น แต่ใน mod2 append สร้างชิ้นใหม่และเรากำลังเปลี่ยนเฉพาะ a ไม่ใช่ s2

aritcle เกี่ยวกับอาร์เรย์โพสต์บล็อกเกี่ยวกับ append

ผลลัพธ์ของบล็อกของรหัสต่อไปนี้จะเป็นอย่างไร: package main

import (

"container/heap"

"fmt"

)

// An IntHeap is a min-heap of ints.

type IntHeap [] int

func ( h IntHeap ) Len () int { return len ( h ) }

func ( h IntHeap ) Less ( i , j int ) bool { return h [ i ] < h [ j ] }

func ( h IntHeap ) Swap ( i , j int ) { h [ i ], h [ j ] = h [ j ], h [ i ] }

func ( h * IntHeap ) Push ( x interface {}) {

// Push and Pop use pointer receivers because they modify the slice's length,

// not just its contents.

* h = append ( * h , x .( int ))

}

func ( h * IntHeap ) Pop () interface {} {

old := * h

n := len ( old )

x := old [ n - 1 ]

* h = old [ 0 : n - 1 ]

return x

}

func main () {

h := & IntHeap { 4 , 8 , 3 , 6 }

heap . Init ( h )

heap . Push ( h , 7 )

fmt . Println (( * h )[ 0 ])

}

เอาท์พุท: 3

Golang Container/Heap Package

Mongo

ข้อดีของ MongoDB คืออะไร? หรือกล่าวอีกนัยหนึ่งว่าทำไมต้องเลือก MongoDB และไม่ใช่การใช้งานอื่น ๆ ของ NOSQL?

ข้อดีของ MongoDB มีดังนี้:

- แผนผัง

- ง่ายต่อการขยายออก

- ไม่มีการรวมที่ซับซ้อน

- โครงสร้างของวัตถุเดียวชัดเจน

ความแตกต่างระหว่าง SQL และ NOSQL คืออะไร?

ความแตกต่างที่สำคัญคือฐานข้อมูล SQL มีโครงสร้าง (ข้อมูลถูกเก็บไว้ในรูปแบบของตารางที่มีแถวและคอลัมน์ - เช่นตารางสเปรดชีต Excel) ในขณะที่ NOSQL ไม่มีโครงสร้างและการจัดเก็บข้อมูลอาจแตกต่างกันไปขึ้นอยู่กับวิธีการตั้งค่า NOSQL DB เช่นคู่คีย์-ค่าที่มุ่งเน้นเอกสาร ฯลฯ

คุณต้องการใช้ NOSQL/Mongo มากกว่า SQL ในสถานการณ์ใดบ้าง

ข้อมูลที่แตกต่างกันซึ่งเปลี่ยนแปลงบ่อยครั้ง- ความสอดคล้องของข้อมูลและความสมบูรณ์ไม่ได้มีความสำคัญสูงสุด

- ดีที่สุดถ้าฐานข้อมูลจำเป็นต้องปรับขนาดอย่างรวดเร็ว

เอกสารคืออะไร? คอลเลกชันคืออะไร?

เอกสารเป็นบันทึกใน MongoDB ซึ่งถูกเก็บไว้ในรูปแบบ BSON (Binary JSON) และเป็นหน่วยพื้นฐานของข้อมูลใน MongoDB- คอลเลกชันเป็นกลุ่มของเอกสารที่เกี่ยวข้องที่เก็บไว้ในฐานข้อมูลเดียวใน MongoDB

ผู้รวบรวมคืออะไร?

- ผู้รวบรวมเป็นกรอบใน MongoDB ที่ดำเนินการในชุดข้อมูลเพื่อส่งคืนผลลัพธ์ที่คำนวณได้เพียงครั้งเดียว

อะไรดีกว่ากัน? เอกสารที่ฝังอยู่หรืออ้างอิง?

- ไม่มีคำตอบที่ชัดเจนซึ่งดีกว่าขึ้นอยู่กับกรณีการใช้งานเฉพาะและข้อกำหนด คำอธิบายบางอย่าง: เอกสารที่ฝังตัวให้การอัปเดตอะตอมในขณะที่เอกสารอ้างอิงอนุญาตให้มีการทำให้เป็นมาตรฐานที่ดีขึ้น

คุณได้ทำการเพิ่มประสิทธิภาพการดึงข้อมูลใน Mongo หรือไม่? ถ้าไม่คุณสามารถคิดเกี่ยวกับวิธีการเพิ่มประสิทธิภาพการดึงข้อมูลที่ช้าได้หรือไม่?

- บางวิธีในการเพิ่มประสิทธิภาพการดึงข้อมูลใน MongoDB คือ: การจัดทำดัชนีการออกแบบสคีมาที่เหมาะสมการเพิ่มประสิทธิภาพแบบสอบถามและการปรับสมดุลการโหลดฐานข้อมูล

การสอบถาม

อธิบายคำถามนี้: db.books.find({"name": /abc/})

อธิบายคำถามนี้: db.books.find().sort({x:1})

ความแตกต่างระหว่าง Find () และ find_one () คืออะไร?

find() ส่งคืนเอกสารทั้งหมดที่ตรงกับเงื่อนไขการสืบค้น- find_one () ส่งคืนเอกสารเดียวที่ตรงกับเงื่อนไขการสืบค้น (หรือ null หากไม่พบการจับคู่)

คุณจะส่งออกข้อมูลจาก Mongo DB ได้อย่างไร

Mongoexport- ภาษาการเขียนโปรแกรม

SQL

แบบฝึกหัด SQL

| ชื่อ | หัวข้อ | วัตถุประสงค์และคำแนะนำ | สารละลาย | ความคิดเห็น |

|---|

| ฟังก์ชั่นกับการเปรียบเทียบ | การปรับปรุงการสอบถาม | ออกกำลังกาย | สารละลาย | |

การประเมินตนเองของ SQL

SQL คืออะไร?

SQL (ภาษาคิวรีที่มีโครงสร้าง) เป็นภาษามาตรฐานสำหรับฐานข้อมูลเชิงสัมพันธ์ (เช่น MySQL, Mariadb, ... )

มันใช้สำหรับการอ่านอัปเดตการลบและการสร้างข้อมูลในฐานข้อมูลเชิงสัมพันธ์

SQL แตกต่างจาก NOSQL อย่างไร

ความแตกต่างที่สำคัญคือฐานข้อมูล SQL มีโครงสร้าง (ข้อมูลถูกเก็บไว้ในรูปแบบของตารางที่มีแถวและคอลัมน์ - เช่นตารางสเปรดชีต Excel) ในขณะที่ NOSQL ไม่มีโครงสร้างและการจัดเก็บข้อมูลอาจแตกต่างกันไปขึ้นอยู่กับวิธีการตั้งค่า NOSQL DB เช่นคู่คีย์-ค่าที่มุ่งเน้นเอกสาร ฯลฯ

ควรใช้ SQL เมื่อใด nosql?

SQL - ใช้งานได้ดีที่สุดเมื่อความสมบูรณ์ของข้อมูลเป็นสิ่งสำคัญ โดยทั่วไปแล้ว SQL จะถูกนำไปใช้กับธุรกิจและพื้นที่หลายแห่งภายในสาขาการเงินเนื่องจากการปฏิบัติตามกรด

NOSQL - ยอดเยี่ยมถ้าคุณต้องการขยายสิ่งต่างๆอย่างรวดเร็ว NOSQL ได้รับการออกแบบโดยคำนึงถึงเว็บแอปพลิเคชันดังนั้นจึงใช้งานได้ดีหากคุณต้องการกระจายข้อมูลเดียวกันไปยังเซิร์ฟเวอร์หลายเครื่องได้อย่างรวดเร็ว

นอกจากนี้เนื่องจาก NOSQL ไม่ได้ยึดติดกับตารางที่เข้มงวดกับโครงสร้างคอลัมน์และโครงสร้างแถวที่ฐานข้อมูลเชิงสัมพันธ์ต้องการคุณสามารถจัดเก็บประเภทข้อมูลที่แตกต่างกันเข้าด้วยกัน

SQL ในทางปฏิบัติ - พื้นฐาน

สำหรับคำถามเหล่านี้เราจะใช้ลูกค้าและตารางคำสั่งซื้อที่แสดงด้านล่าง:

ลูกค้า

| customer_id | customer_name | itemit_in_cart | cash_spent_to_date |

|---|

| 100204 | จอห์นสมิ ธ | 0 | 20.00 น |

| 100205 | เจนสมิ ธ | 3 | 40.00 น |

| 100206 | บ๊อบบี้แฟรงค์ | 1 | 100.20 |

คำสั่งซื้อ

| customer_id | order_id | รายการ | ราคา | วันที่ _sold |

|---|

| 100206 | A123 | Ducky ยาง | 2.20 | 2019-09-18 |

| 100206 | A123 | อ่างอาบน้ำฟอง | 8.00 น | 2019-09-18 |

| 100206 | Q987 | 80 แพ็ค TP | 90.00 น | 2019-09-20 |

| 100205 | Z001 | อาหารแมว - ปลาทูน่า | 10.00 น | 2019-08-05 |

| 100205 | Z001 | อาหารแมว - ไก่ | 10.00 น | 2019-08-05 |

| 100205 | Z001 | อาหารแมว - เนื้อวัว | 10.00 น | 2019-08-05 |

| 100205 | Z001 | อาหารแมว - คิตตี้ quesadilla | 10.00 น | 2019-08-05 |

| 100204 | x202 | กาแฟ | 20.00 น | 2019-04-29 |

ฉันจะเลือกฟิลด์ทั้งหมดจากตารางนี้ได้อย่างไร?

เลือก *

จากลูกค้า;

รถเข็นของจอห์นมีกี่รายการ?

เลือก itemit_in_cart

จากลูกค้า

โดยที่ customer_name = "John Smith";

ผลรวมของเงินสดทั้งหมดที่ใช้ไปกับลูกค้าทั้งหมดคืออะไร?

เลือกผลรวม (cash_spent_to_date) เป็น sum_cash

จากลูกค้า;

มีกี่คนที่มีสิ่งของในรถเข็นของพวกเขา?

เลือกนับ (1) เป็น number_of_people_w_items

จากลูกค้า

โดยที่รายการ _in_cart> 0;

คุณจะเข้าร่วมตารางลูกค้าไปยังตารางการสั่งซื้อได้อย่างไร?

คุณจะเข้าร่วมกับคีย์ที่ไม่ซ้ำกัน ในกรณีนี้คีย์ที่ไม่ซ้ำกันคือ customer_id ทั้งในตารางลูกค้าและคำสั่งซื้อ

คุณจะแสดงว่าลูกค้ารายใดสั่งซื้อรายการใด

เลือก c.customer_name, o.item

จากลูกค้า c

คำสั่งซื้อเข้าร่วมซ้าย o

บน c.customer_id = o.customer_id;

การใช้คำสั่งพร้อมคุณจะแสดงให้เห็นว่าใครสั่งอาหารแมวและจำนวนเงินทั้งหมดที่ใช้ไป?

ด้วย cat_food เป็น (

เลือก customer_id, sum (ราคา) เป็น total_price

จากคำสั่งซื้อ

รายการเช่น "%cat food%"

กลุ่มโดย customer_id

-

เลือก customer_name, total_price

จากลูกค้า c

เข้าร่วม cat_food f

บน c.customer_id = f.customer_id

โดยที่ c.customer_id ใน (เลือก customer_id จาก cat_food);

แม้ว่านี่จะเป็นคำสั่งง่ายๆ แต่ประโยค "กับ" จะส่องแสงจริงๆเมื่อต้องใช้การสืบค้นที่ซับซ้อนบนโต๊ะก่อนเข้าร่วมอีก ด้วยข้อความที่ดีเพราะคุณสร้างอุณหภูมิหลอกเมื่อเรียกใช้การสืบค้นของคุณแทนที่จะสร้างตารางใหม่ทั้งหมด

ผลรวมของการซื้ออาหารแมวทั้งหมดไม่พร้อมใช้งานดังนั้นเราจึงใช้คำสั่งเพื่อสร้างตารางหลอกเพื่อดึงผลรวมของราคาที่ลูกค้าแต่ละรายใช้แล้วเข้าร่วมตารางตามปกติ

คุณจะใช้คิวรีใดต่อไปนี้ SELECT count(*) SELECT count(*)

FROM shawarma_purchases FROM shawarma_purchases

WHERE vs. WHERE

YEAR(purchased_at) == '2017' purchased_at >= '2017-01-01' AND

purchased_at <= '2017-31-12'

SELECT count(*) FROM shawarma_purchases WHERE purchased_at >= '2017-01-01' AND purchased_at <= '2017-31-12'

เมื่อคุณใช้ฟังก์ชั่น ( YEAR(purchased_at) ) จะต้องสแกนฐานข้อมูลทั้งหมดเมื่อเทียบกับการใช้ดัชนีและโดยทั่วไปคอลัมน์ตามที่เป็นอยู่ในสถานะธรรมชาติ

โอเพ่นสแต็ค

คุณคุ้นเคยกับส่วนประกอบ/โครงการของ OpenStack อย่างไร?

คุณช่วยบอกฉันได้ไหมว่าบริการ/โครงการต่อไปนี้มีหน้าที่รับผิดชอบอะไร:- โนวา

- นิวตรอน

- ถ่าน

- ภาพรวม

- จุดสำคัญ

โนวา - จัดการอินสแตนซ์เสมือนจริง- นิวตรอน - จัดการเครือข่ายโดยการจัดหาเครือข่ายเป็นบริการ (NAAS)

- Cinder - บล็อกที่เก็บข้อมูล

- ภาพรวม - จัดการรูปภาพสำหรับเครื่องเสมือนและคอนเทนเนอร์ (ค้นหารับและลงทะเบียน)

- Keystone - บริการการตรวจสอบความถูกต้องทั่วคลาวด์

ระบุบริการ/โครงการที่ใช้สำหรับแต่ละรายการต่อไปนี้:- คัดลอกหรือสแนปชอตอินสแตนซ์

- GUI สำหรับการดูและแก้ไขทรัพยากร

- บล็อกที่เก็บข้อมูล

- จัดการอินสแตนซ์เสมือนจริง

ภาพรวม - บริการรูปภาพ ยังใช้สำหรับการคัดลอกหรืออินสแตนซ์สแน็ปช็อต- Horizon - GUI สำหรับการดูและแก้ไขทรัพยากร

- Cinder - บล็อกที่เก็บข้อมูล

- โนวา - จัดการอินสแตนซ์เสมือนจริง

ผู้เช่า/โครงการคืออะไร?

กำหนดจริงหรือเท็จ:- OpenStack ใช้ได้ฟรี

- บริการที่รับผิดชอบในการสร้างเครือข่ายคือภาพรวม

- วัตถุประสงค์ของผู้เช่า/โครงการคือการแบ่งปันทรัพยากรระหว่างโครงการต่าง ๆ และผู้ใช้ OpenStack

อธิบายรายละเอียดว่าคุณนำอินสแตนซ์ด้วย IP ลอยตัวอย่างไร

คุณได้รับโทรศัพท์จากลูกค้าที่พูดว่า: "ฉันสามารถ ping อินสแตนซ์ของฉันได้ แต่ไม่สามารถเชื่อมต่อ (ssh) ได้" ปัญหาอะไร

เครือข่ายประเภทใดที่ OpenStack รองรับ?

คุณแก้ไขปัญหาการจัดเก็บ OpenStack ได้อย่างไร? (เครื่องมือบันทึก ... )

คุณแก้ไขปัญหาการคำนวณ OpenStack ได้อย่างไร? (เครื่องมือบันทึก ... )

OpenStack การปรับใช้และ tripleo

คุณเคยปรับใช้ OpenStack ในอดีตหรือไม่? ถ้าใช่คุณสามารถอธิบายได้ว่าคุณทำได้อย่างไร?

คุณคุ้นเคยกับ Tripleo หรือไม่? แตกต่างจาก Devstack หรือ Packstack อย่างไร?

คุณสามารถอ่านเกี่ยวกับ Tripleo ได้ที่นี่

OpenStack Compute

คุณสามารถอธิบายรายละเอียดของโนวาได้หรือไม่?

ใช้ในการจัดหาและจัดการอินสแตนซ์เสมือนจริง- รองรับการเช่าหลายระดับในระดับที่แตกต่างกัน-การบันทึกการควบคุมผู้ใช้ปลายทางการตรวจสอบ ฯลฯ

- ปรับขนาดได้สูง

- การรับรองความถูกต้องสามารถทำได้โดยใช้ระบบภายในหรือ LDAP

- รองรับการจัดเก็บบล็อกหลายประเภท

- พยายามที่จะเป็นฮาร์ดแวร์และ hypervisor agnostice

คุณรู้อะไรเกี่ยวกับสถาปัตยกรรมและส่วนประกอบของโนวา?

Nova -Api - เซิร์ฟเวอร์ที่ให้บริการข้อมูลเมตาและคำนวณ APIs- ส่วนประกอบของโนวาที่แตกต่างกันสื่อสารโดยใช้คิว (RabbitMQ โดยปกติ) และฐานข้อมูล

- คำขอสำหรับการสร้างอินสแตนซ์จะถูกตรวจสอบโดย Nova-Scheduler ซึ่งกำหนดว่าจะสร้างและทำงานอินสแตนซ์ที่ใด

- Nova-Compute เป็นส่วนประกอบที่รับผิดชอบในการสื่อสารกับ Hypervisor สำหรับการสร้างอินสแตนซ์และจัดการวงจรชีวิตของมัน

OpenStack Networking (นิวตรอน)

อธิบายรายละเอียดนิวตรอน

หนึ่งในองค์ประกอบหลักของ OpenStack และโครงการสแตนด์อโลน- นิวตรอนมุ่งเน้นไปที่การส่งมอบเครือข่ายเป็นบริการ

- ด้วยนิวตรอนผู้ใช้สามารถตั้งค่าเครือข่ายในคลาวด์และกำหนดค่าและจัดการบริการเครือข่ายที่หลากหลาย

- นิวตรอนโต้ตอบกับ:

Keystone - อนุญาตการโทร API

- โนวา - โนวาสื่อสารกับนิวตรอนเพื่อเสียบ NICS เข้ากับเครือข่าย

- Horizon - รองรับเอนทิตีเครือข่ายในแดชบอร์ดและยังมีมุมมองโทโพโลยีซึ่งรวมถึงรายละเอียดเครือข่าย

อธิบายแต่ละองค์ประกอบต่อไปนี้:- นิวตรอน DHCP-agent

- นิวตรอน -L3-agent

- เอเจนต์นิวตรอน

- นิวตรอน-*-agtent

- เซิร์ฟเวอร์นิวตรอน

Neutron-L3-Agent-การส่งต่อ L3/NAT (ให้การเข้าถึงเครือข่ายภายนอกสำหรับ VMS เป็นต้น)- Neutron-DHCP-Agent-บริการ DHCP

- นิวตรอนเมตร-เอเจนต์-การวัดปริมาณการใช้งาน L3

- นิวตรอน-*-Agtent-จัดการการกำหนดค่า VSWITCH ในแต่ละรายการในแต่ละการคำนวณ (ขึ้นอยู่กับปลั๊กอินที่เลือก)

- Neutron -Server - เปิดเผย API เครือข่ายและส่งคำขอไปยังปลั๊กอินอื่น ๆ หากจำเป็น

อธิบายประเภทเครือข่ายเหล่านี้:- เครือข่ายการจัดการ

- เครือข่ายแขกรับเชิญ

- เครือข่าย API

- เครือข่ายภายนอก

เครือข่ายการจัดการ - ใช้สำหรับการสื่อสารภายในระหว่างส่วนประกอบ OpenStack ที่อยู่ IP ใด ๆ ในเครือข่ายนี้สามารถเข้าถึงได้ภายใน Datacetner เท่านั้น- เครือข่ายแขก - ใช้สำหรับการสื่อสารระหว่างอินสแตนซ์/VMS

- API Network - ใช้สำหรับบริการการสื่อสาร API ที่อยู่ IP ใด ๆ ในเครือข่ายนี้สามารถเข้าถึงได้แบบสาธารณะ

- เครือข่ายภายนอก - ใช้สำหรับการสื่อสารสาธารณะ ที่อยู่ IP ใด ๆ ในเครือข่ายนี้สามารถเข้าถึงได้โดยทุกคนบนอินเทอร์เน็ต

คุณควรลบเอนทิตีต่อไปนี้:- เครือข่าย

- ท่าเรือ

- เราเตอร์

- ซับเน็ต

- เครือข่าย

- เรา

- เตอร์

ซับเน็ต - พอร์ต

มีหลายเหตุผลสำหรับสิ่งนั้น ตัวอย่างหนึ่ง: คุณไม่สามารถลบเราเตอร์ได้หากมีพอร์ตที่ใช้งานอยู่

What is a provider network?

What components and services exist for L2 and L3?

What is the ML2 plug-in? Explain its architecture

What is the L2 agent? How does it works and what is it responsible for?

What is the L3 agent? How does it works and what is it responsible for?

Explain what the Metadata agent is responsible for

What networking entities Neutron supports?

How do you debug OpenStack networking issues? (tools, logs, ...)

OpenStack - Glance

Explain Glance in detail

Glance is the OpenStack image service- It handles requests related to instances disks and images

- Glance also used for creating snapshots for quick instances backups

- Users can use Glance to create new images or upload existing ones

Describe Glance architecture

glance-api - responsible for handling image API calls such as retrieval and storage. It consists of two APIs: 1. registry-api - responsible for internal requests 2. user API - can be accessed publicly- glance-registry - responsible for handling image metadata requests (eg size, type, etc). This component is private which means it's not available publicly

- metadata definition service - API for custom metadata

- database - for storing images metadata

- image repository - for storing images. This can be a filesystem, swift object storage, HTTP, etc.

OpenStack - Swift

Explain Swift in detail

Swift is Object Store service and is an highly available, distributed and consistent store designed for storing a lot of data- Swift is distributing data across multiple servers while writing it to multiple disks

- One can choose to add additional servers to scale the cluster. All while swift maintaining integrity of the information and data replications.

Can users store by default an object of 100GB in size?

Not by default. Object Storage API limits the maximum to 5GB per object but it can be adjusted.

Explain the following in regards to Swift:

Container - Defines a namespace for objects.- Account - Defines a namespace for containers

- Object - Data content (eg image, document, ...)

True or False? there can be two objects with the same name in the same container but not in two different containers

เท็จ. Two objects can have the same name if they are in different containers.

OpenStack - Cinder

Explain Cinder in detail

Cinder is OpenStack Block Storage service- It basically provides used with storage resources they can consume with other services such as Nova

- One of the most used implementations of storage supported by Cinder is LVM

- From user perspective this is transparent which means the user doesn't know where, behind the scenes, the storage is located or what type of storage is used

Describe Cinder's components

cinder-api - receives API requests- cinder-volume - manages attached block devices

- cinder-scheduler - responsible for storing volumes

OpenStack - Keystone

Can you describe the following concepts in regards to Keystone?- บทบาท

- Tenant/Project

- บริการ

- Endpoint

- โทเค็น

Role - A list of rights and privileges determining what a user or a project can perform- Tenant/Project - Logical representation of a group of resources isolated from other groups of resources. It can be an account, organization, ...

- Service - An endpoint which the user can use for accessing different resources

- Endpoint - a network address which can be used to access a certain OpenStack service

- Token - Used for access resources while describing which resources can be accessed by using a scope

What are the properties of a service? In other words, how a service is identified?

โดยใช้:

ชื่อ- หมายเลขประจำตัวประชาชน

- พิมพ์

- คำอธิบาย

Explain the following: - PublicURL - InternalURL - AdminURL

PublicURL - Publicly accessible through public internet- InternalURL - Used for communication between services

- AdminURL - Used for administrative management

What is a service catalog?

A list of services and their endpoints

OpenStack Advanced - Services

Describe each of the following services- สวิฟท์

- ซาฮารา

- Ironic

- โทรฟ

- Aodh

- Ceilometer

Swift - highly available, distributed, eventually consistent object/blob store- Sahara - Manage Hadoop Clusters

- Ironic - Bare Metal Provisioning

- Trove - Database as a service that runs on OpenStack

- Aodh - Alarms Service

- Ceilometer - Track and monitor usage

Identify the service/project used for each of the following:- Database as a service which runs on OpenStack

- Bare Metal Provisioning

- Track and monitor usage

- Alarms Service

- Manage Hadoop Clusters

- highly available, distributed, eventually consistent object/blob store

Database as a service which runs on OpenStack - Trove- Bare Metal Provisioning - Ironic

- Track and monitor usage - Ceilometer

- Alarms Service - Aodh

- Manage Hadoop Clusters

- Manage Hadoop Clusters - Sahara

- highly available, distributed, eventually consistent object/blob store - Swift

OpenStack Advanced - Keystone

Can you describe Keystone service in detail?

You can't have OpenStack deployed without Keystone- It Provides identity, policy and token services

- The authentication provided is for both users and services

- The authorization supported is token-based and user-based.

- There is a policy defined based on RBAC stored in a JSON file and each line in that file defines the level of access to apply

Describe Keystone architecture

There is a service API and admin API through which Keystone gets requests- Keystone has four backends:

- Token Backend - Temporary Tokens for users and services

- Policy Backend - Rules management and authorization

- Identity Backend - users and groups (either standalone DB, LDAP, ...)

- Catalog Backend - Endpoints

- It has pluggable environment where you can integrate with:

- KVS (Key Value Store)

- SQL

- แพม

- เมคแคช

Describe the Keystone authentication process

Keystone gets a call/request and checks whether it's from an authorized user, using username, password and authURL- Once confirmed, Keystone provides a token.

- A token contains a list of user's projects so there is no to authenticate every time and a token can submitted instead

OpenStack Advanced - Compute (Nova)

What each of the following does?:- nova-api

- nova-compuate

- nova-conductor

- nova-cert

- nova-consoleauth

- nova-scheduler

nova-api - responsible for managing requests/calls- nova-compute - responsible for managing instance lifecycle

- nova-conductor - Mediates between nova-compute and the database so nova-compute doesn't access it directly

What types of Nova proxies are you familiar with?

Nova-novncproxy - Access through VNC connections- Nova-spicehtml5proxy - Access through SPICE

- Nova-xvpvncproxy - Access through a VNC connection

OpenStack Advanced - Networking (Neutron)

Explain BGP dynamic routing

What is the role of network namespaces in OpenStack?

OpenStack Advanced - Horizon

Can you describe Horizon in detail?

Django-based project focusing on providing an OpenStack dashboard and the ability to create additional customized dashboards- You can use it to access the different OpenStack services resources - instances, images, networks, ...

- By accessing the dashboard, users can use it to list, create, remove and modify the different resources

- It's also highly customizable and you can modify or add to it based on your needs

What can you tell about Horizon architecture?

API is backward compatible- There are three type of dashboards: user, system and settings

- It provides core support for all OpenStack core projects such as Neutron, Nova, etc. (out of the box, no need to install extra packages or plugins)

- Anyone can extend the dashboards and add new components

- Horizon provides templates and core classes from which one can build its own dashboard

หุ่นเชิด

What is Puppet? มันทำงานอย่างไร?

- Puppet is a configuration management tool ensuring that all systems are configured to a desired and predictable state.

Explain Puppet architecture

- Puppet has a primary-secondary node architecture. The clients are distributed across the network and communicate with the primary-secondary environment where Puppet modules are present. The client agent sends a certificate with its ID to the server; the server then signs that certificate and sends it back to the client. This authentication allows for secure and verifiable communication between the client and the master.

Can you compare Puppet to other configuration management tools? Why did you chose to use Puppet?

- Puppet is often compared to other configuration management tools like Chef, Ansible, SaltStack, and cfengine. The choice to use Puppet often depends on an organization's needs, such as ease of use, scalability, and community support.

Explain the following:

Modules - are a collection of manifests, templates, and files- Manifests - are the actual codes for configuring the clients

- Node - allows you to assign specific configurations to specific nodes

Explain Facter

- Facter is a standalone tool in Puppet that collects information about a system and its configuration, such as the operating system, IP addresses, memory, and network interfaces. This information can be used in Puppet manifests to make decisions about how resources should be managed, and to customize the behavior of Puppet based on the characteristics of the system. Facter is integrated into Puppet, and its facts can be used within Puppet manifests to make decisions about resource management.

What is MCollective?

- MCollective is a middleware system that integrates with Puppet to provide orchestration, remote execution, and parallel job execution capabilities.

Do you have experience with writing modules? Which module have you created and for what?

Explain what is Hiera

- Hiera is a hierarchical data store in Puppet that is used to separate data from code, allowing data to be more easily separated, managed, and reused.

ยืดหยุ่น

What is the Elastic Stack?

The Elastic Stack consists of:

- การค้นหาแบบยืดหยุ่น

- คิบานะ

- ล็อกสแตช

- Beats

- Elastic Hadoop

- APM Server

Elasticsearch, Logstash and Kibana are also known as the ELK stack.

Explain what is Elasticsearch

From the official docs:

"Elasticsearch is a distributed document store. Instead of storing information as rows of columnar data, Elasticsearch stores complex data structures that have been serialized as JSON documents"

What is Logstash?

From the blog:

"Logstash is a powerful, flexible pipeline that collects, enriches and transports data. It works as an extract, transform & load (ETL) tool for collecting log messages."

Explain what beats are

Beats are lightweight data shippers. These data shippers installed on the client where the data resides. Examples of beats: Filebeat, Metricbeat, Auditbeat. There are much more.

What is Kibana?

From the official docs:

"Kibana is an open source analytics and visualization platform designed to work with Elasticsearch. You use Kibana to search, view, and interact with data stored in Elasticsearch indices. You can easily perform advanced data analysis and visualize your data in a variety of charts, tables, and maps."

Describe what happens from the moment an app logged some information until it's displayed to the user in a dashboard when the Elastic stack is used

The process may vary based on the chosen architecture and the processing you may want to apply to the logs. One possible workflow is: