➡️不和谐⬅️

识别任何东西的最简单方法pip3 install pywhat && pywhat --help

What ?

想象一下:您遇到一些神秘的文本?♂️ 0x52908400098527886E0F7030069857D2E4169EE7或dQw4w9WgXcQ ,您想知道它是什么。你做什么工作?

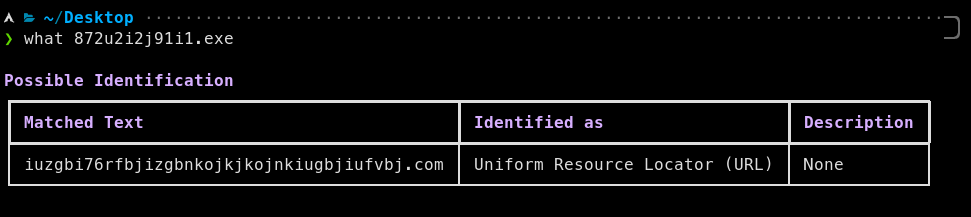

那么,您所要做what就是询问what "0x52908400098527886E0F7030069857D2E4169EE7" ,然后就会告诉您what !

what的工作是识别某物是什么。无论是文件还是文本!甚至是文件的十六进制!文件中的文本怎么样?我们也有那个! what是递归,它将识别文本中的所有内容甚至更多!

$ pip3 install pywhat

或者

# installs optional dependencies that may improve the speed

$ pip3 install pywhat[optimize] $ brew install pywhat

或者对于我们的 MacPorts 粉丝:

$ sudo port install pywhat

您遇到了一种名为 WantToCry 的新恶意软件。你回想一下 Wannacry,并记得它被停止是因为研究人员在代码中发现了一个终止开关。

当硬编码到 Wannacry 中的域名被注册后,病毒就会停止。

您可以使用What来识别恶意软件中的所有域,并使用域注册商 API 来注册所有域。

假设您有一个来自网络攻击的.pcap文件。 What可以识别这一点并快速找到您:

使用what ,您可以在几秒钟(而不是几分钟)内识别 pcap 中的重要内容。

您可以使用 PyWhat 扫描可以通过错误赏金为您赚钱的东西,例如:

运行 PyWhat:

pywhat --include "Bug Bounty" TEXT

为了做到这一点。

这里有一些例子?

# Download all repositories

GHUSER=CHANGEME ; curl " https://api.github.com/users/ $GHUSER /repos?per_page=1000 " | grep -o ' git@[^"]* ' | xargs -L1 git clone

# Will print when it finds things.

# Loops over all files in current directory.

find . -type f -execdir pywhat --include ' Bug Bounty ' {} ; # Recursively download all web pages of a site

wget -r -np -k https://skerritt.blog

# Will print when it finds things.

# Loops over all files in current directory.

find . -type f -execdir pywhat --include ' Bug Bounty ' {} ; PS :我们支持更多的过滤器,而不仅仅是错误赏金!运行pywhat --tags

每当您有一个文件并且想要在其中查找有用的结构化数据时, What适合您。

或者,如果您遇到一段文字但您不知道它是什么, What会告诉您。

文件打开您可以通过what 'this/is/a/file/path'传入文件路径。 What足够聪明,能找出它是一个文件!

整个目录怎么样?这还有What办法啊!它将递归搜索文件并输出您需要的所有内容!

有时,您只关心看到与 AWS 相关的内容。或者错误赏金,或者加密货币!

您可以使用what --rarity 0.2:0.8 --include Identifiers,URL https://skerritt.blog来过滤输出。使用what --help来获取更多信息。

要查看所有过滤器,请运行pywhat --tags !您还可以将它们组合起来,例如查看除 Ripple 之外的所有加密货币钱包,您可以执行以下操作:

pywhat --include "Cryptocurrency Wallet" --exclude "Ripple Wallet" 1KFHE7w8BhaENAswwryaoccDb6qcT6DbYY排序您可以使用what -k rarity --reverse TEXT对输出进行排序。使用what --help来获取更多信息。

导出您可以使用what --json导出到 json,并且可以使用what --json > file.json将结果直接发送到文件。

无边界模式What一种特殊的模式来匹配字符串中的可识别信息。默认情况下,它在 CLI 中启用,但在 API 中禁用。使用what --help或参阅API 文档以获取更多信息。

PyWhat 有 API!单击此处 https://github.com/bee-san/pyWhat/wiki/API 阅读相关内容。

what不仅依靠贡献者而蓬勃发展,而且没有他们就无法存在!如果您想添加新的正则表达式来检查内容,您可以在此处阅读我们的文档

我们要求贡献者加入 Discord 以便更快地进行讨论,但这不是必需的:

我们要感谢 Dora 在我们使用的错误赏金特定正则表达式数据库方面所做的工作。