隨著時間的推移,我收集了各種有趣的、有趣的和令人沮喪的搜尋查詢,並將其插入到 Shodan(字面意思)網路搜尋引擎中。有些回報導致摀臉的結果,而有些則返回嚴重和/或古老的野外漏洞。

大多數搜尋過濾器都需要 Shodan 帳戶。

您可以假設這些查詢僅在可能的情況下傳回不安全/開放的實例。為了您自己的合法利益,如果沒有登錄,請不要嘗試登入(即使使用預設密碼)!透過在末尾添加country:US或org:"Harvard University"或hostname:"nasa.gov"等過濾器來縮小結果範圍。

透過閃亮的新互聯網,世界及其設備正在迅速變得更加互聯事物糟糕的是——結果危險性倍增。為此,我希望這份清單能夠傳播意識(而且,坦白說,傳播尿褲子的恐懼)而不是傷害。

一如既往,負責任地發現和披露! ?

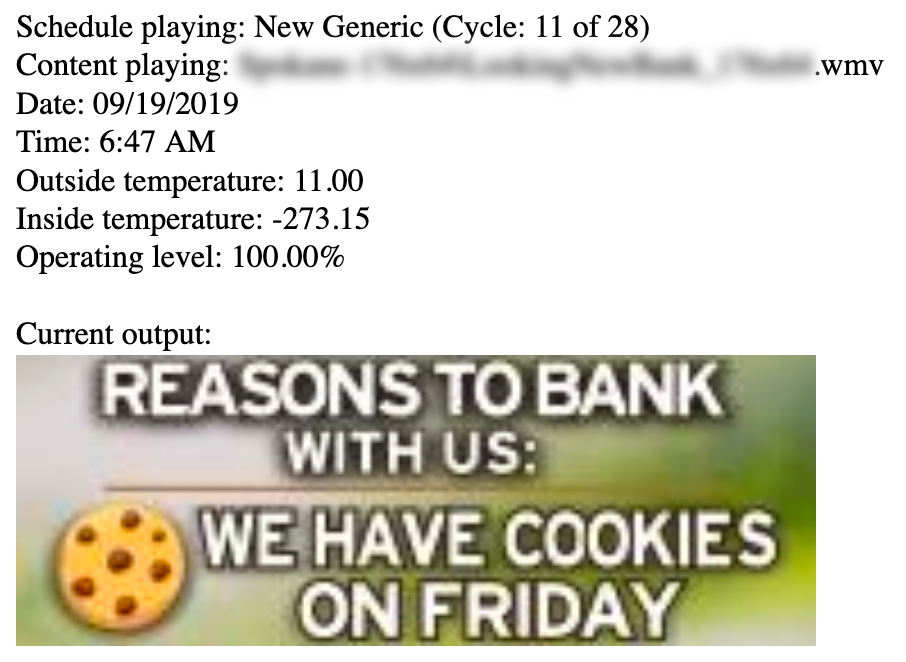

"Server: Prismview Player"

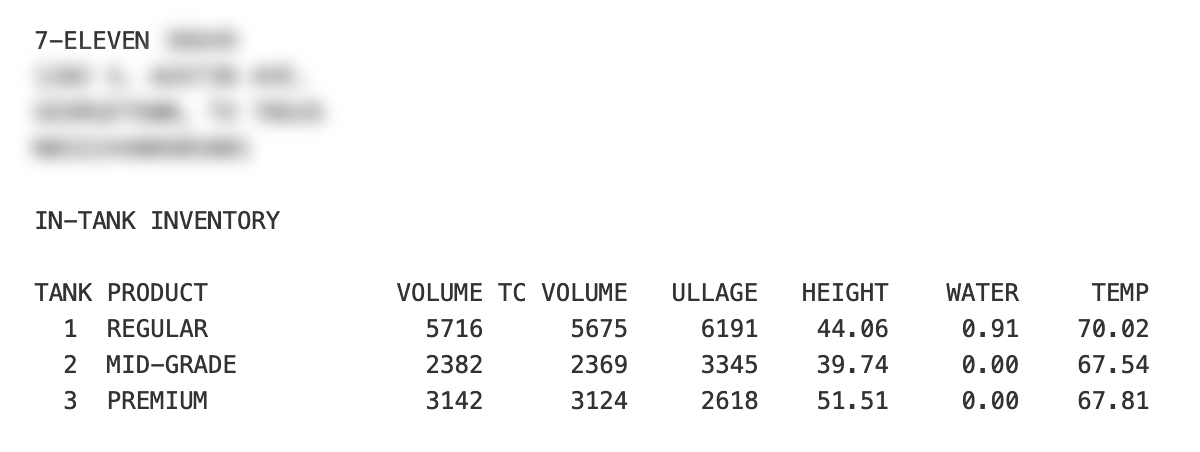

"in-tank inventory" port:10001

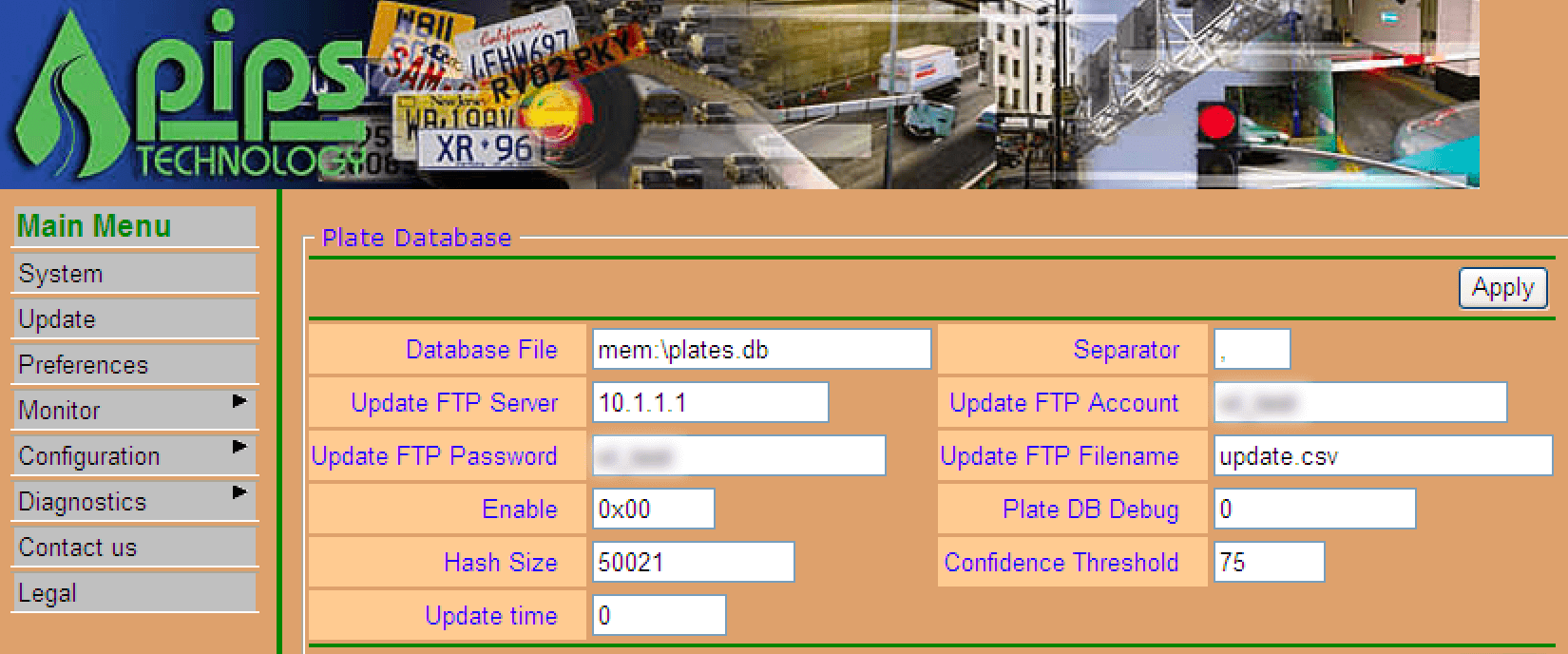

P372 "ANPR enabled"

mikrotik streetlight

"voter system serial" country:US

"Cisco IOS" "ADVIPSERVICESK9_LI-M"

Cisco 在 RFC 3924 中概述的竊聽機制:

合法攔截是指對攔截主體的通訊進行合法授權的攔截和監控。術語「攔截主體」[...]是指電信服務的訂戶,其通訊和/或攔截相關資訊(IRI)已被合法授權被攔截並傳遞給某個機構。

"[2J[H Encartele Confidential"

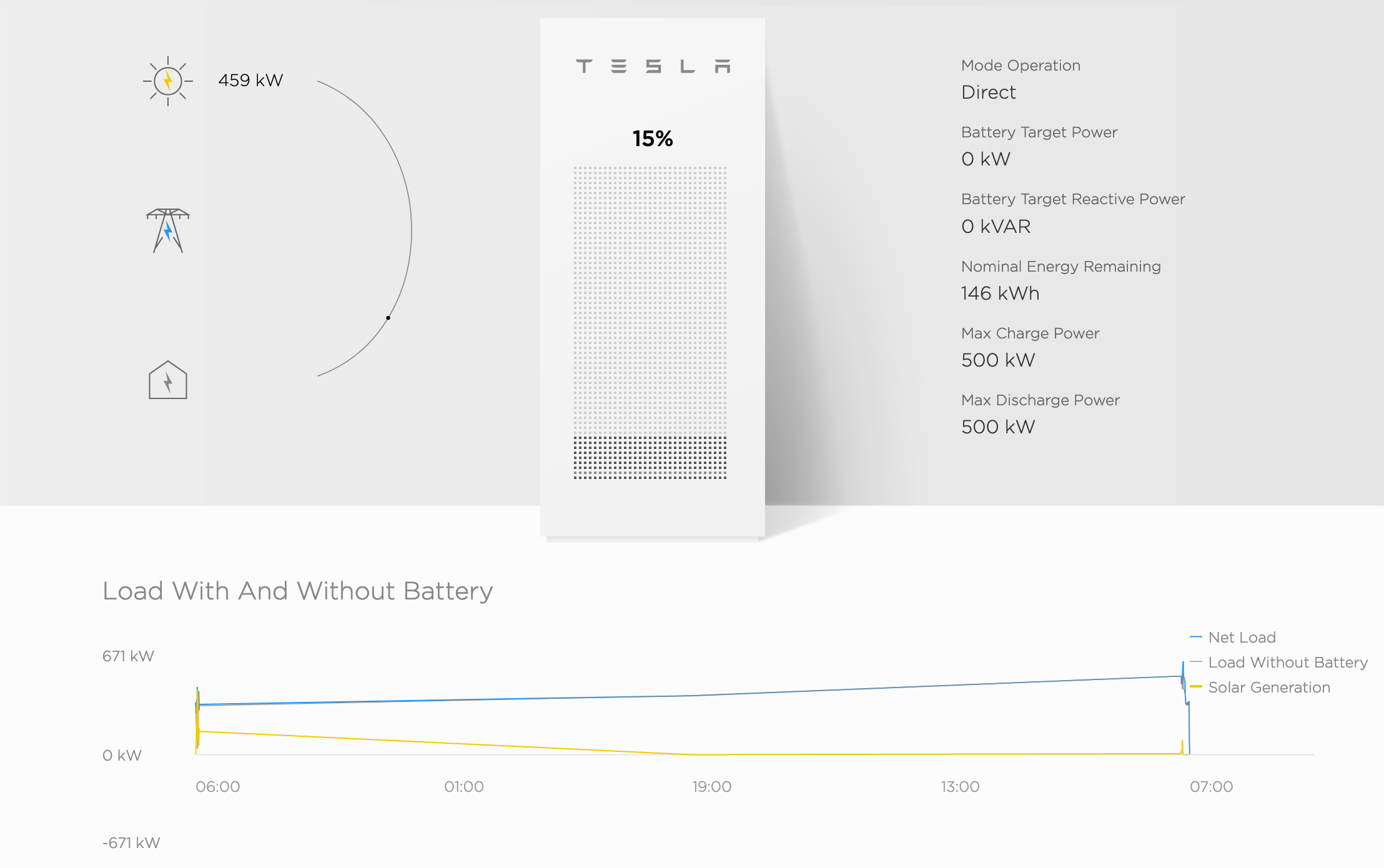

http.title:"Tesla PowerPack System" http.component:"d3" -ga3ca4f2

"Server: gSOAP/2.8" "Content-Length: 583"

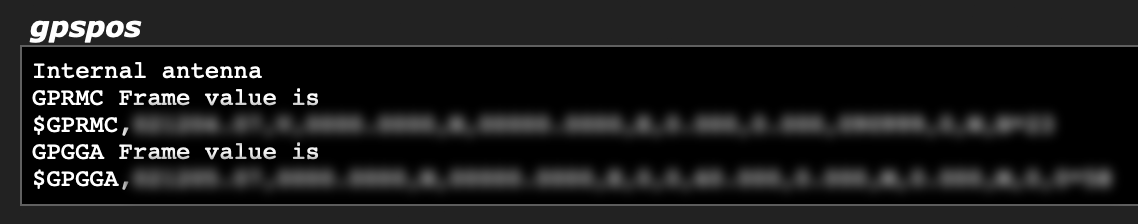

Shodan 製作了一個非常可愛的船舶追蹤器,它還可以即時繪製船舶位置!

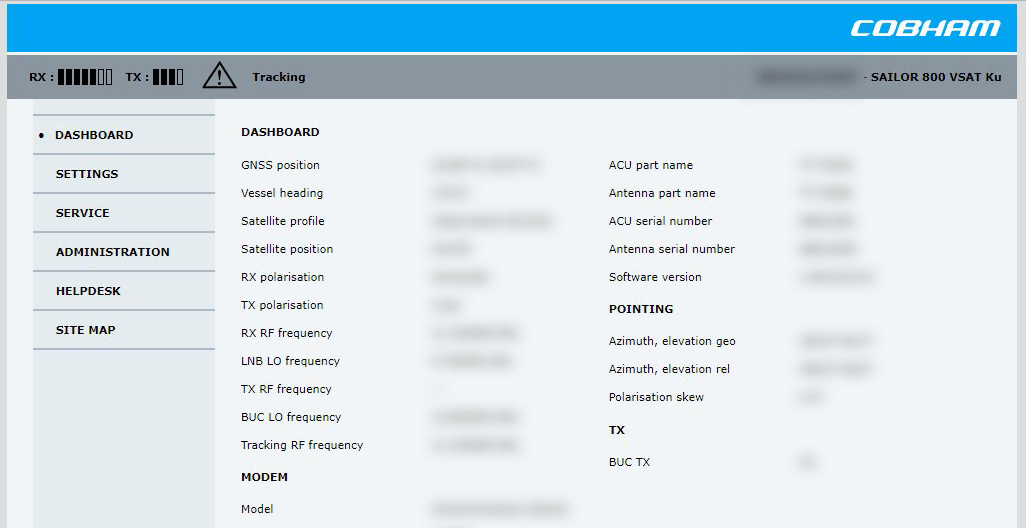

"Cobham SATCOM" OR ("Sailor" "VSAT")

title:"Slocum Fleet Mission Control"

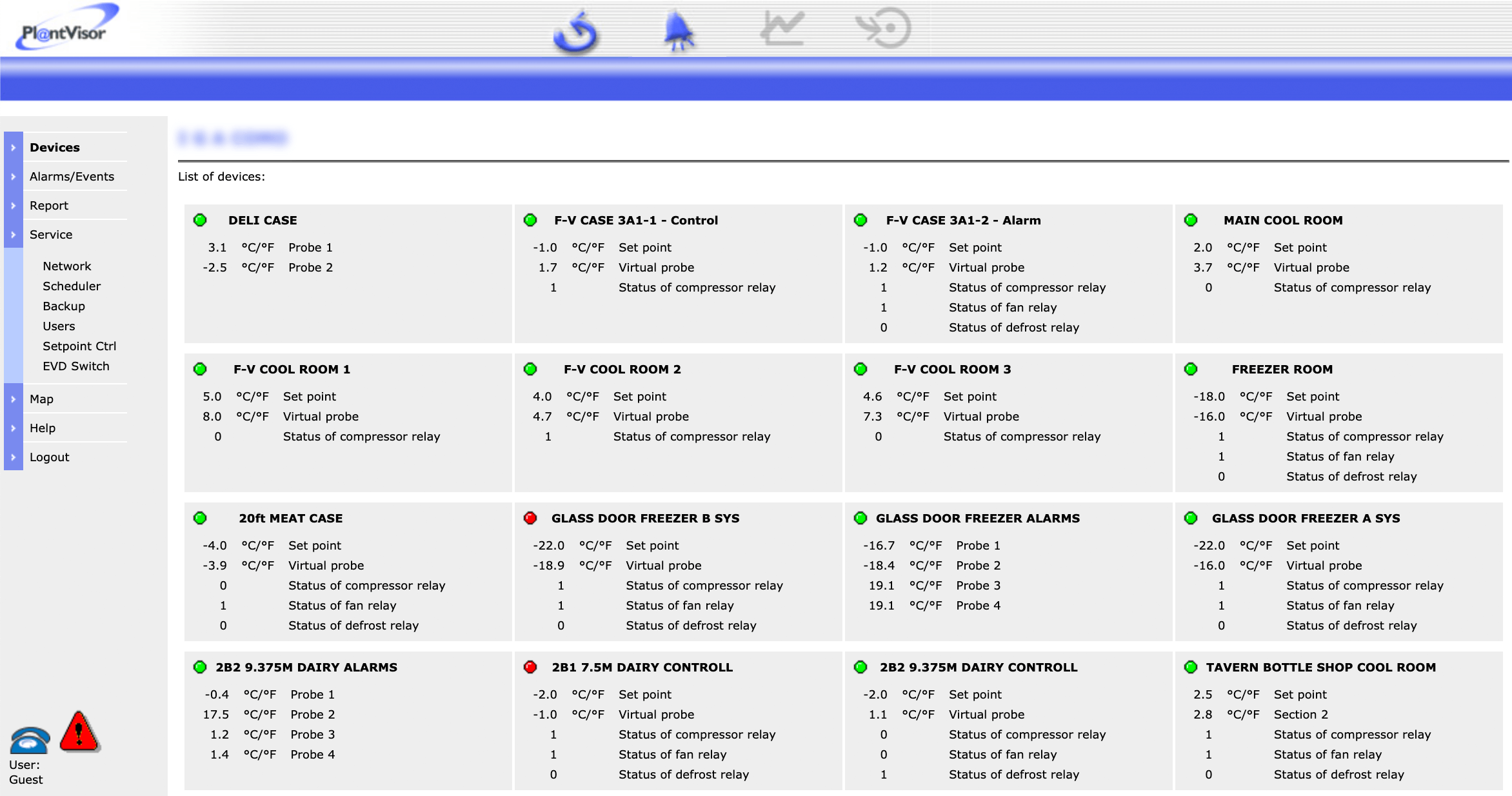

"Server: CarelDataServer" "200 Document follows"

http.title:"Nordex Control" "Windows 2000 5.0 x86" "Jetty/3.1 (JSP 1.1; Servlet 2.2; java 1.6.0_14)"

"[1m[35mWelcome on console"

值得慶幸的是,預設情況下是安全的,但這 1,700 多台機器仍然沒有業務連接到網路。

"DICOM Server Response" port:104

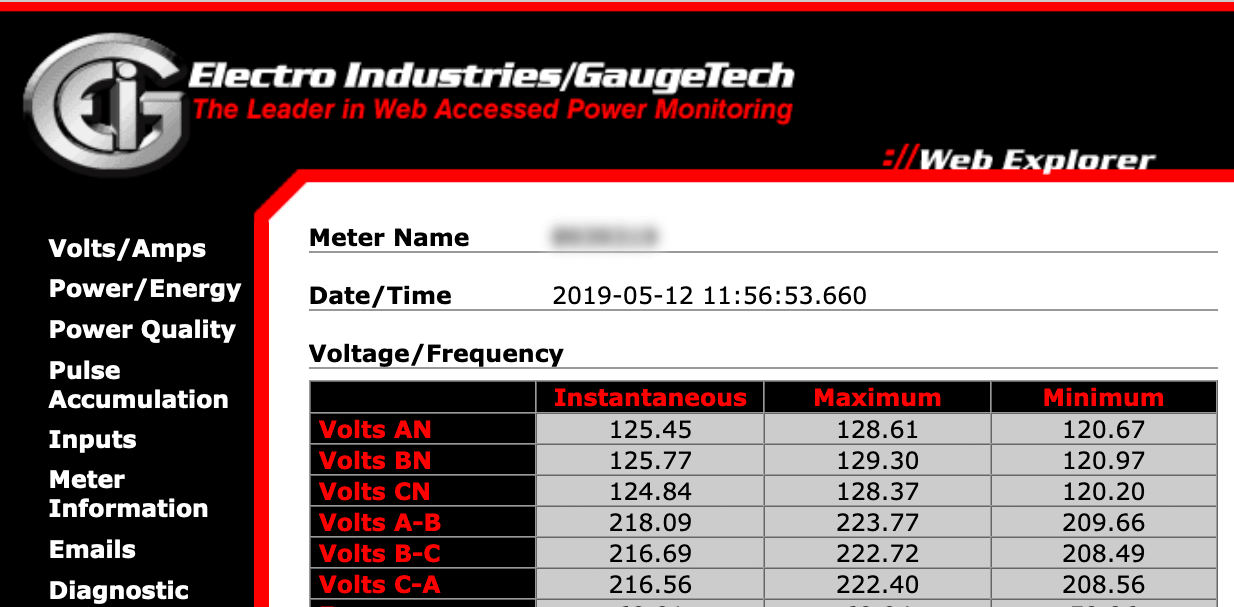

"Server: EIG Embedded Web Server" "200 Document follows"

"Siemens, SIMATIC" port:161

"Server: Microsoft-WinCE" "Content-Length: 12581"

"HID VertX" port:4070

"log off" "select the appropriate"

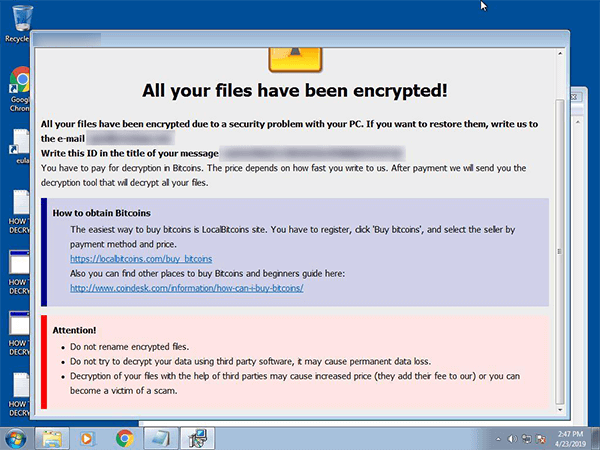

"authentication disabled" "RFB 003.008"

順便說一下,Shodan Images 是一個很棒的瀏覽螢幕截圖的補充工具! ? →

現在第一個結果。 ?

99.99% 由輔助 Windows 登入畫面保護。

"x03x00x00x0bx06xd0x00x00x124x00"

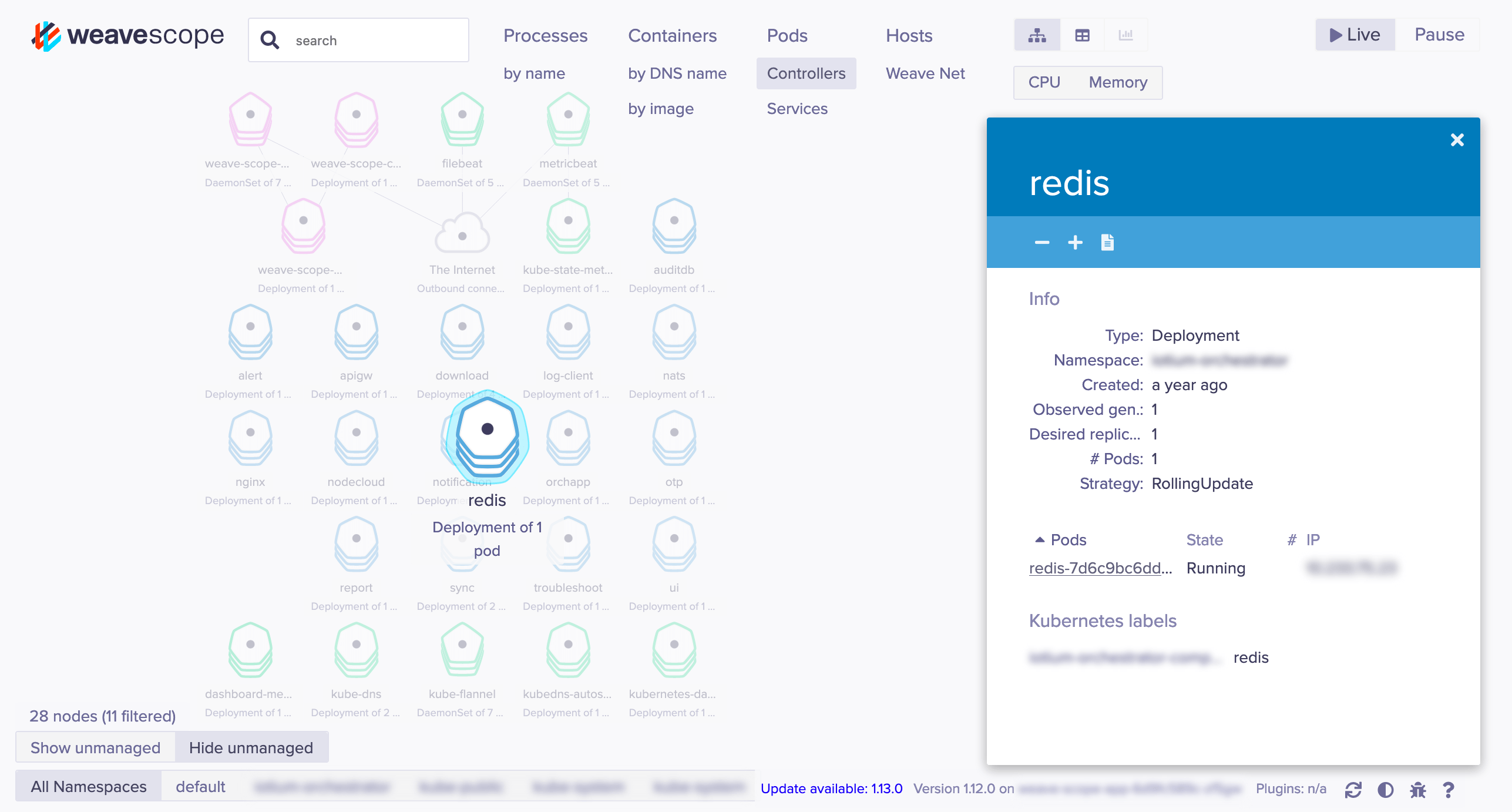

Kubernetes Pod 和 Docker 容器內的命令列訪問,以及整個基礎設施的即時視覺化/監控。

title:"Weave Scope" http.favicon.hash:567176827

舊版本預設不安全。非常可怕。

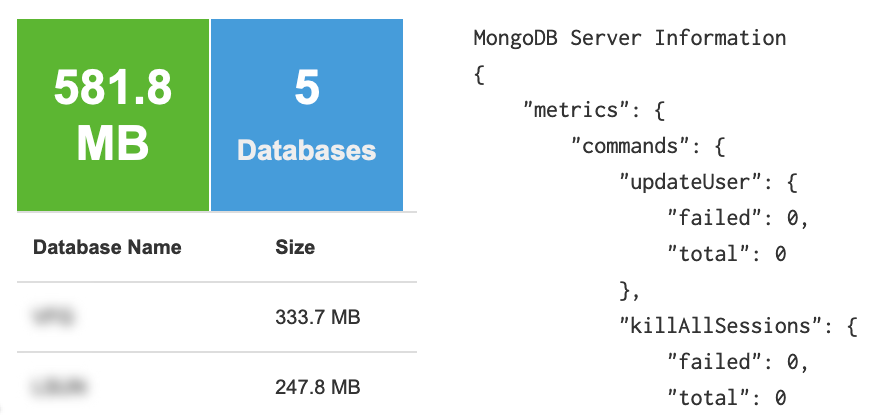

"MongoDB Server Information" port:27017 -authentication

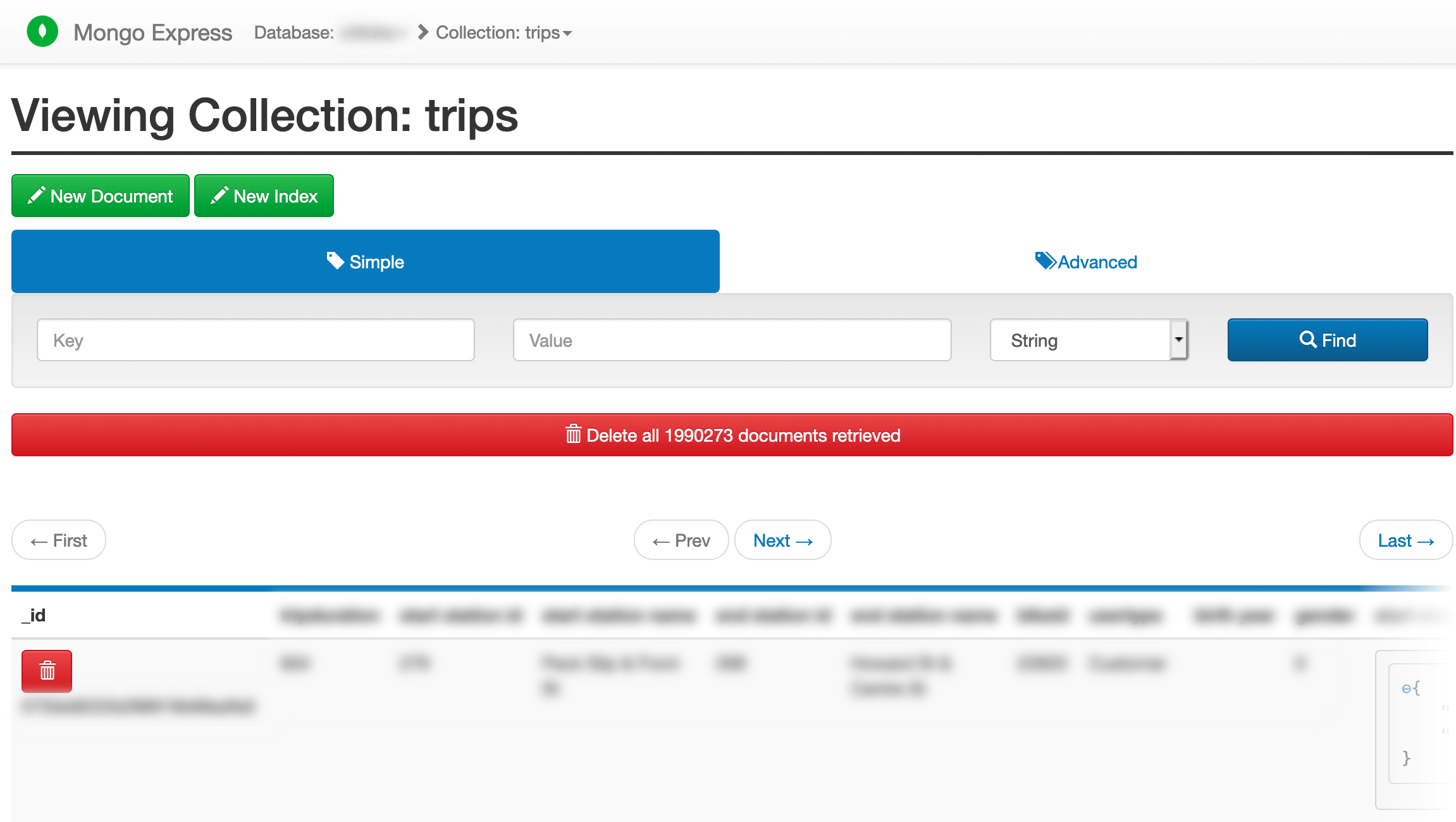

就像臭名昭著的 phpMyAdmin 但針對 MongoDB。

"Set-Cookie: mongo-express=" "200 OK"

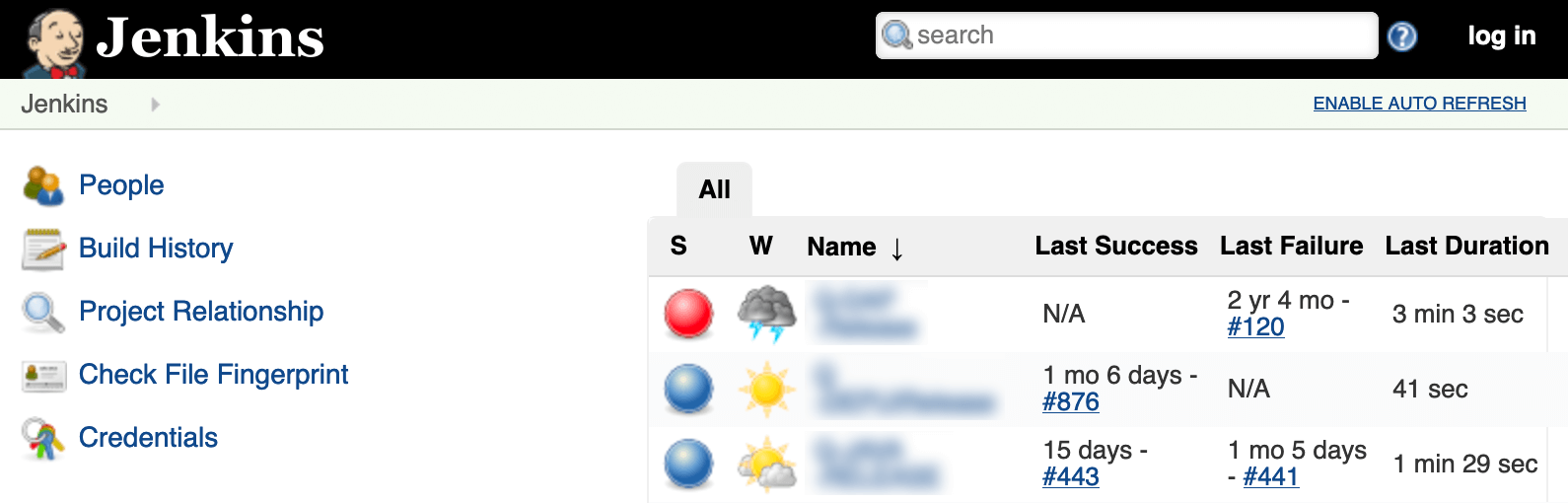

"X-Jenkins" "Set-Cookie: JSESSIONID" http.title:"Dashboard"

"Docker Containers:" port:2375

"Docker-Distribution-Api-Version: registry" "200 OK" -gitlab

"dnsmasq-pi-hole" "Recursion: enabled"

root身分登入? → "root@" port:23 -login -password -name -Session

這是谷歌草率的、支離破碎的更新方法的間接結果。 ?更多資訊請點擊此處。

"Android Debug Bridge" "Device" port:5555

Lantronix password port:30718 -secured

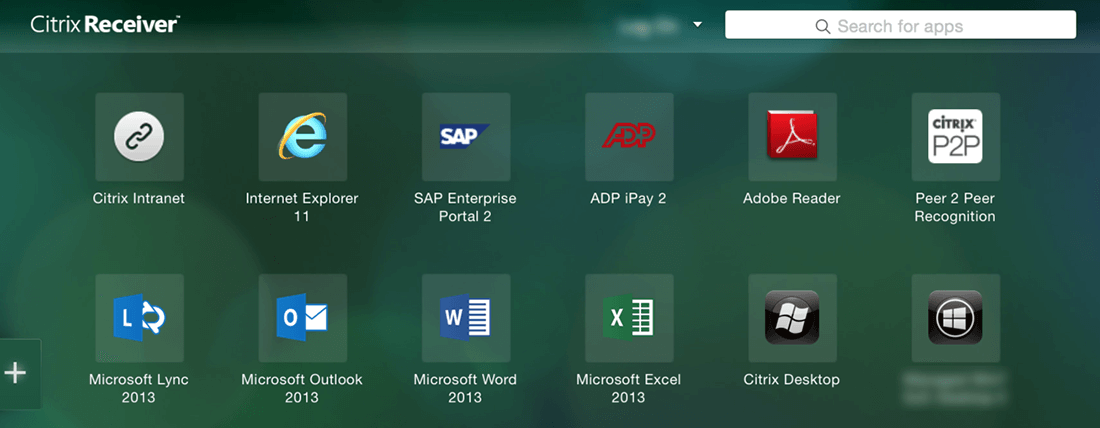

"Citrix Applications:" port:1604

脆弱(有點“設計使然”,但尤其是暴露時)。

"smart install client active"

PBX "gateway console" -password port:23

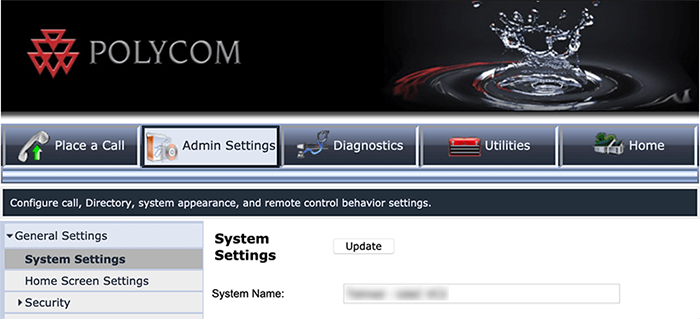

http.title:"- Polycom" "Server: lighttpd"

Telnet 設定: ? →

"Polycom Command Shell" -failed port:23

"Server: Bomgar" "200 OK"

"Intel(R) Active Management Technology" port:623,664,16992,16993,16994,16995

HP-ILO-4 !"HP-ILO-4/2.53" !"HP-ILO-4/2.54" !"HP-ILO-4/2.55" !"HP-ILO-4/2.60" !"HP-ILO-4/2.61" !"HP-ILO-4/2.62" !"HP-iLO-4/2.70" port:1900

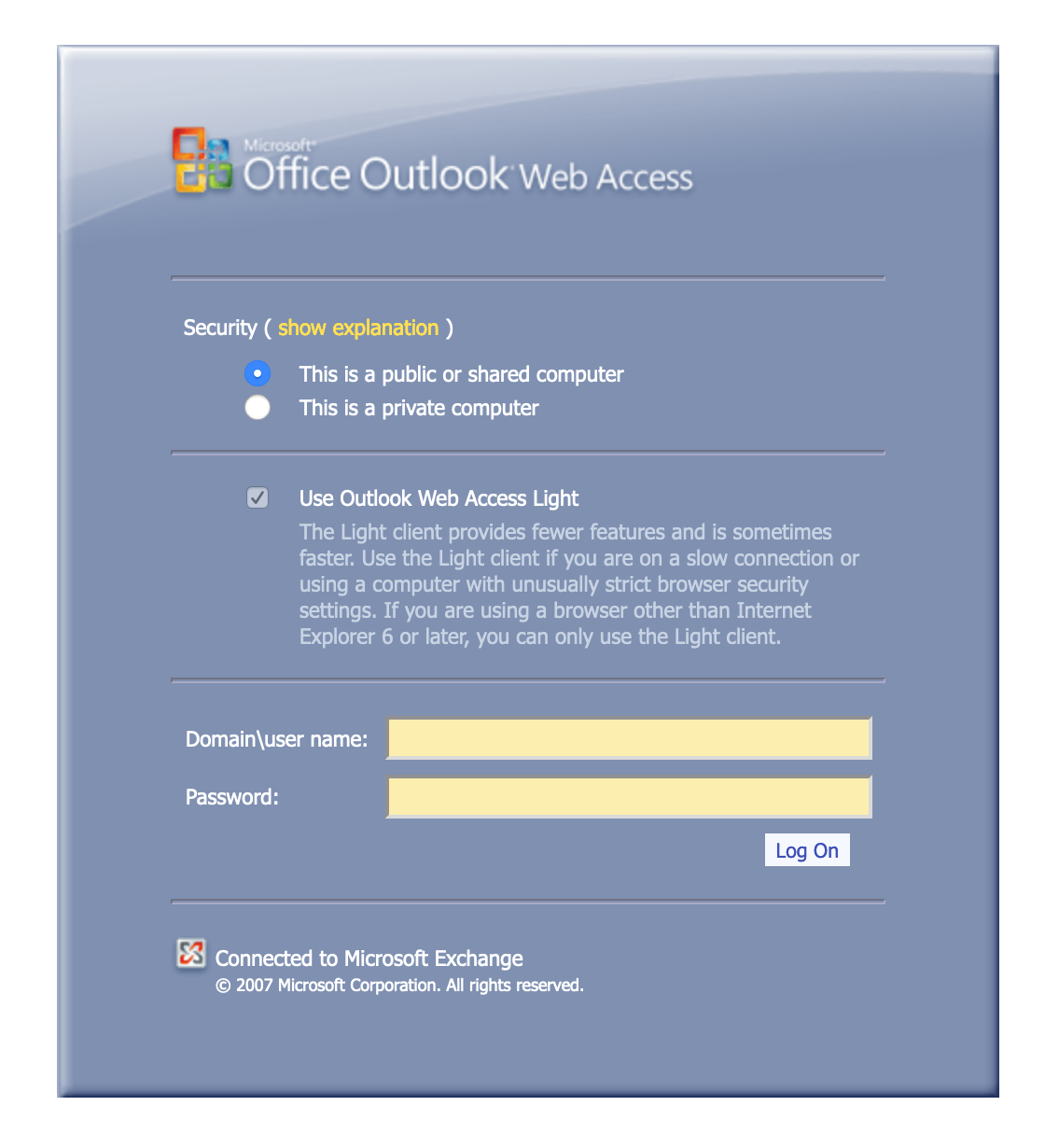

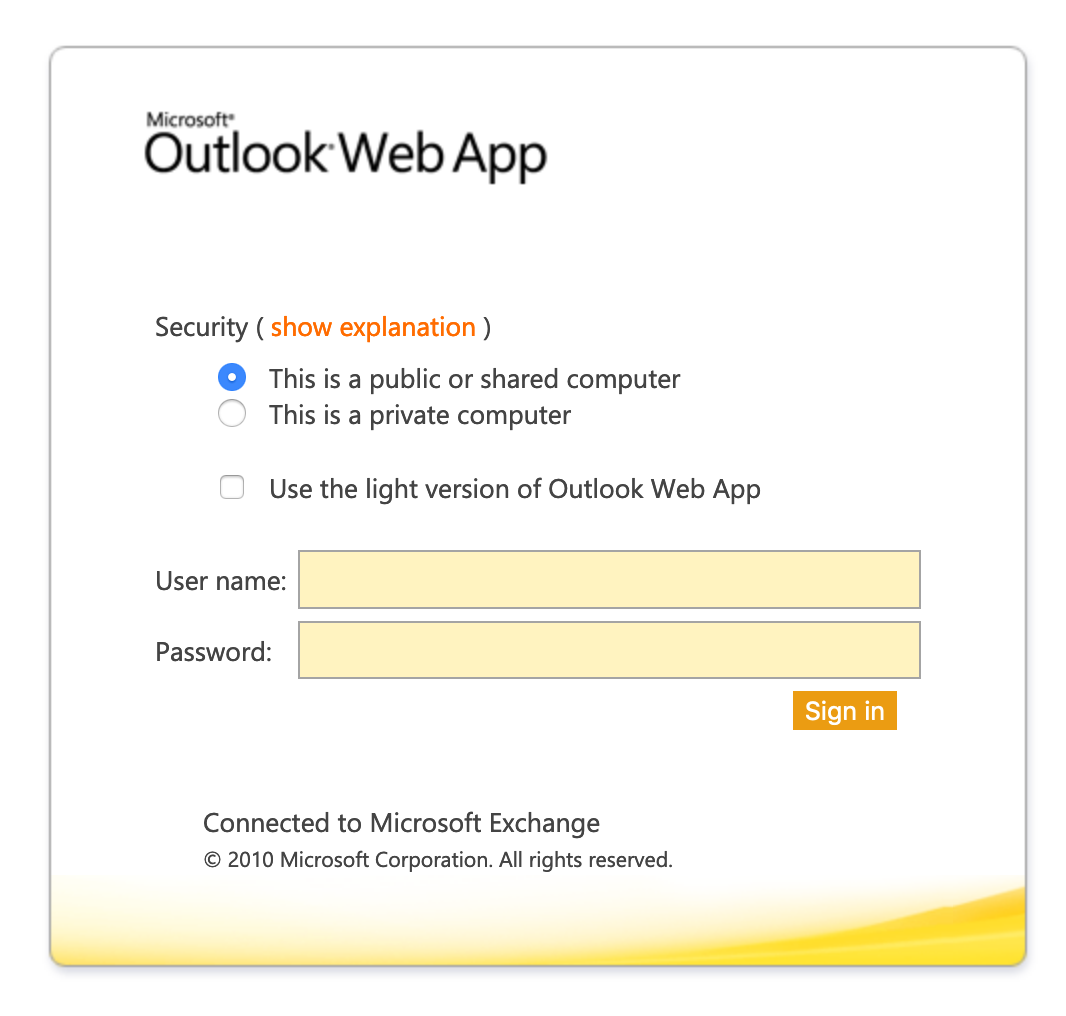

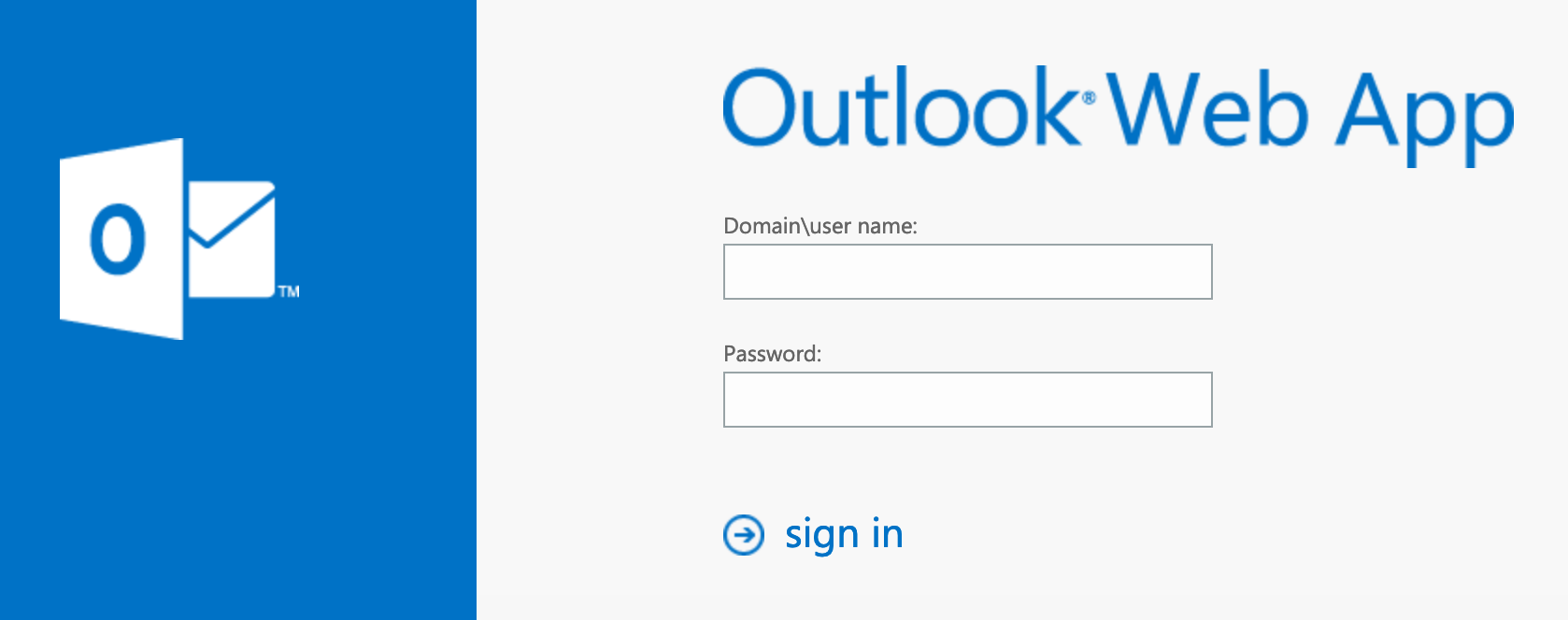

"x-owa-version" "IE=EmulateIE7" "Server: Microsoft-IIS/7.0"

"x-owa-version" "IE=EmulateIE7" http.favicon.hash:442749392

"X-AspNet-Version" http.title:"Outlook" -"x-owa-version"

"X-MS-Server-Fqdn"

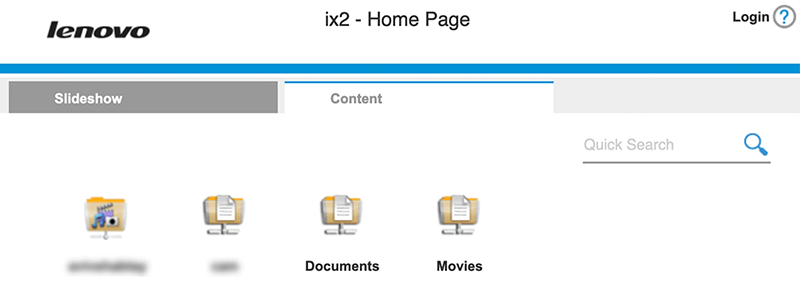

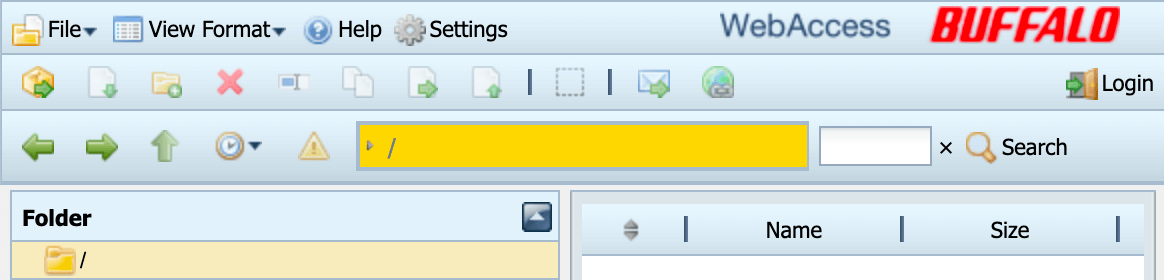

產生約 500,000 個結果...透過新增「文件」或「視訊」等縮小範圍。

"Authentication: disabled" port:445

特別是網域控制器: ? →

"Authentication: disabled" NETLOGON SYSVOL -unix port:445

關於 QuickBooks 檔案的預設網路共用: ? →

"Authentication: disabled" "Shared this folder to access QuickBooks files OverNetwork" -unix port:445

"220" "230 Login successful." port:21

"Set-Cookie: iomega=" -"manage/login.html" -http.title:"Log In"

Redirecting sencha port:9000

"Server: Logitech Media Server" "200 OK"

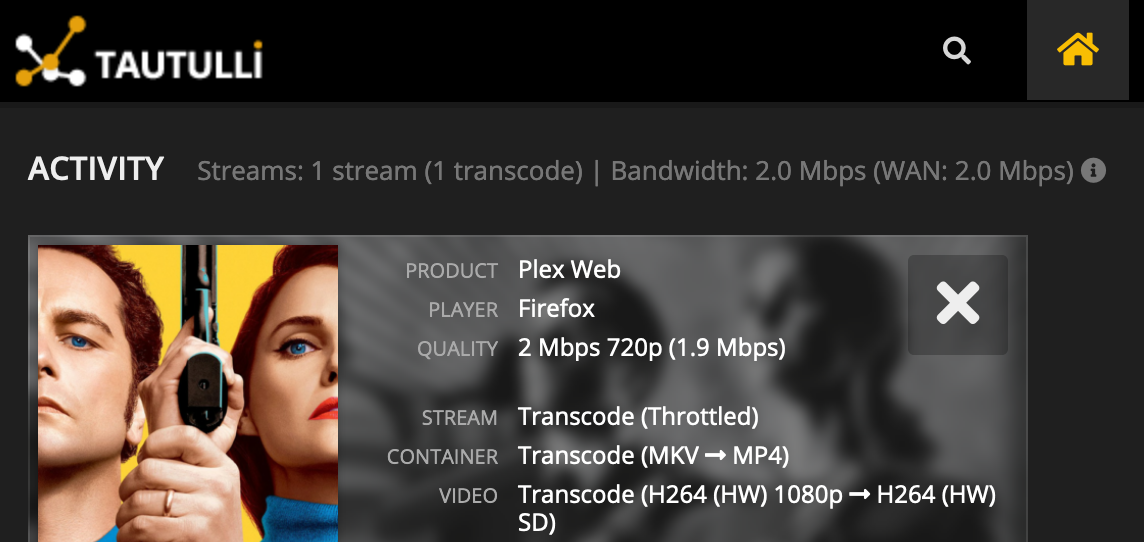

"X-Plex-Protocol" "200 OK" port:32400

"CherryPy/5.1.0" "/home"

範例影像不是必需的。 ?

"Server: yawcam" "Mime-Type: text/html"

("webcam 7" OR "webcamXP") http.component:"mootools" -401

"Server: IP Webcam Server" "200 OK"

html:"DVR_H264 ActiveX"

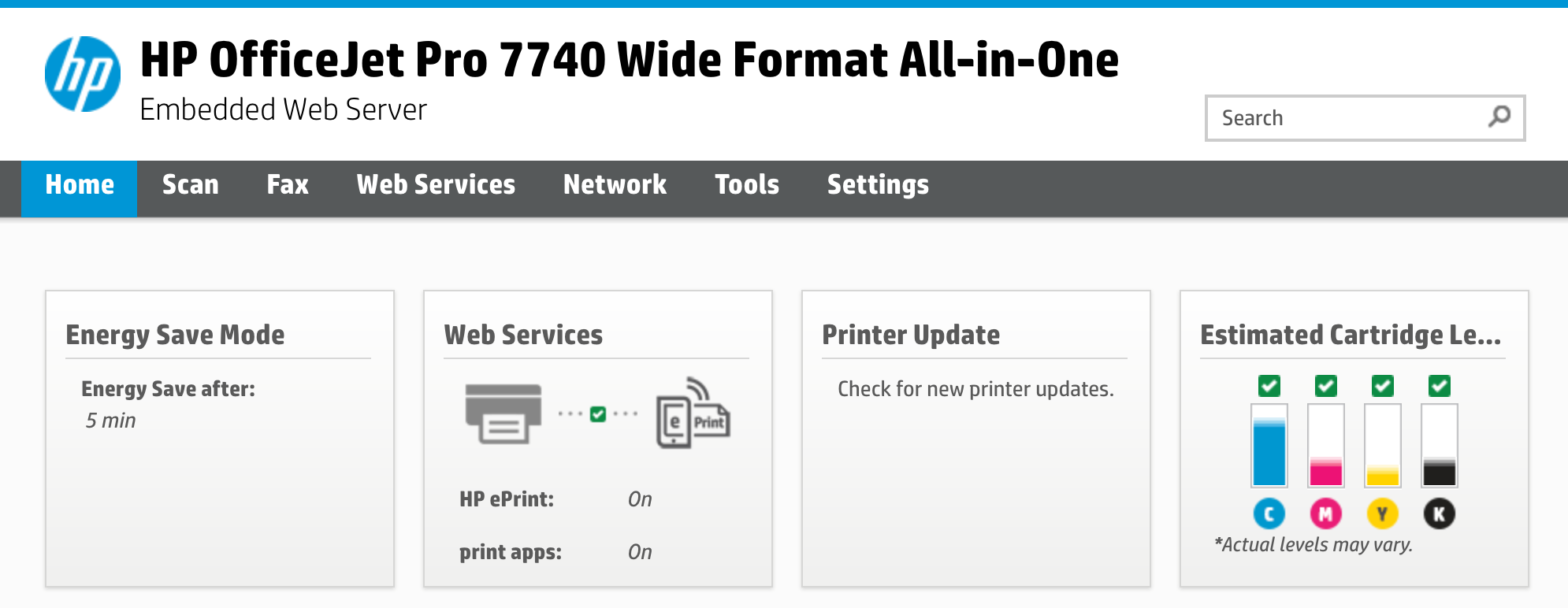

"Serial Number:" "Built:" "Server: HP HTTP"

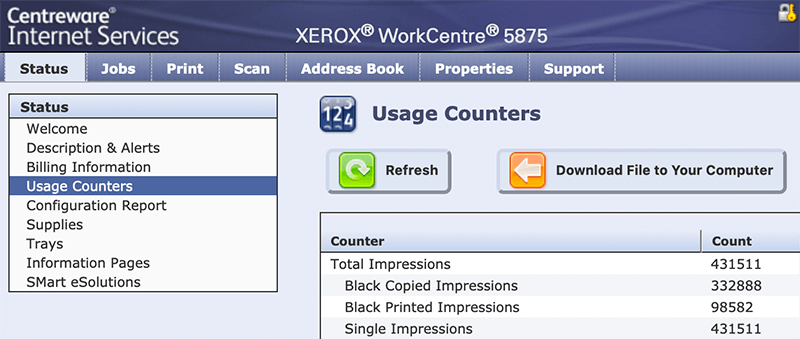

ssl:"Xerox Generic Root"

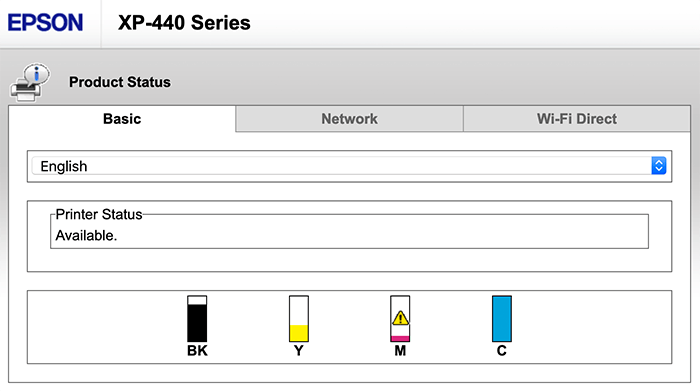

"SERVER: EPSON_Linux UPnP" "200 OK"

"Server: EPSON-HTTP" "200 OK"

"Server: KS_HTTP" "200 OK"

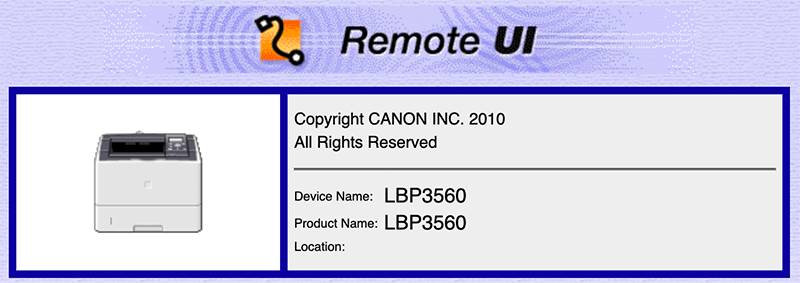

"Server: CANON HTTP Server"

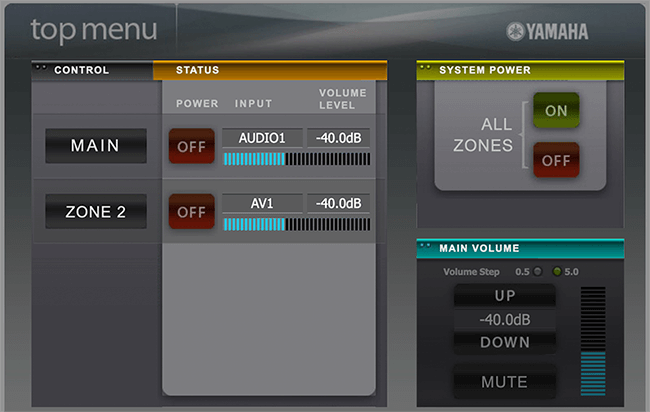

"Server: AV_Receiver" "HTTP/1.1 406"

蘋果電視、HomePod 等

"x08_airplay" port:5353

"Chromecast:" port:8008

"Model: PYNG-HUB"

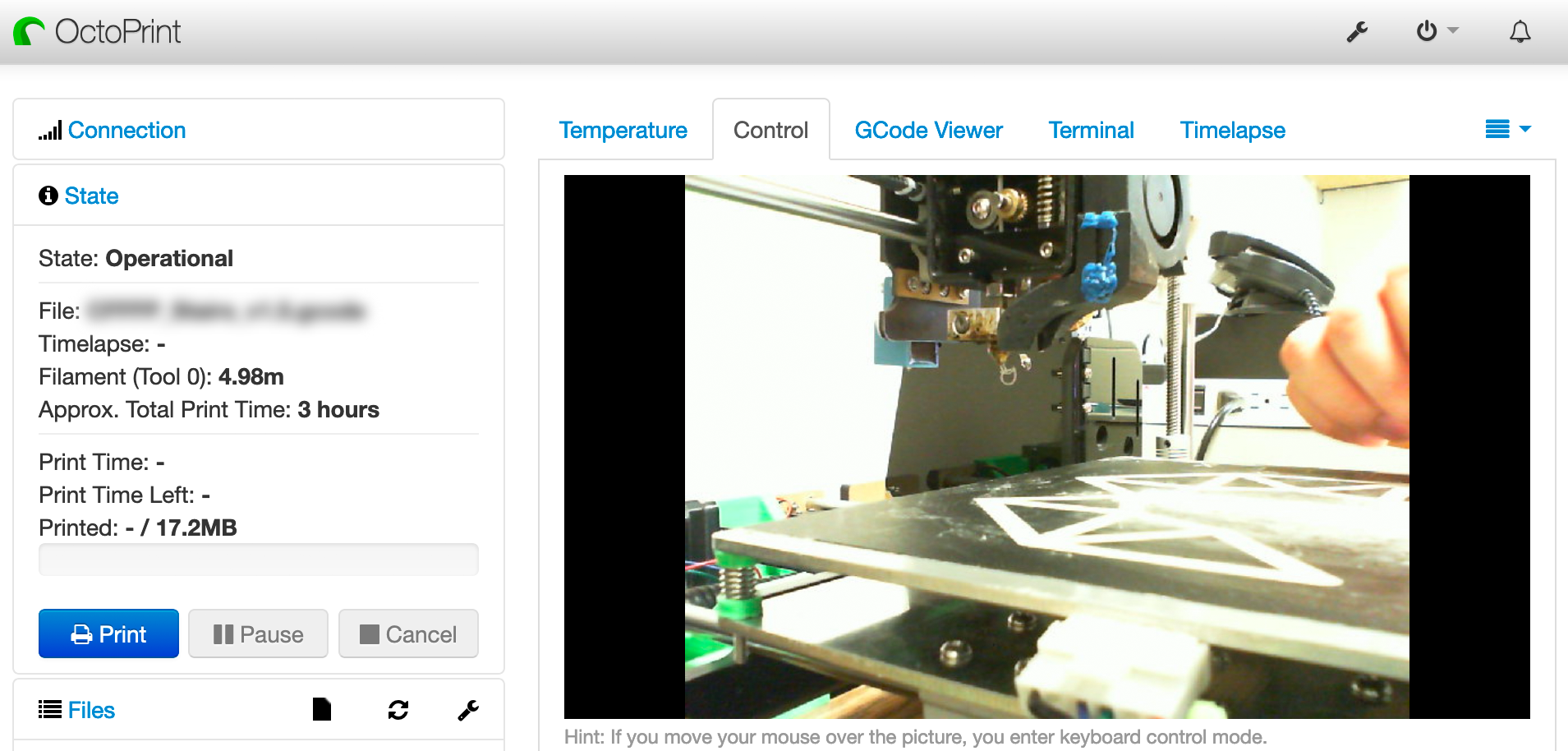

title:"OctoPrint" -title:"Login" http.favicon.hash:1307375944

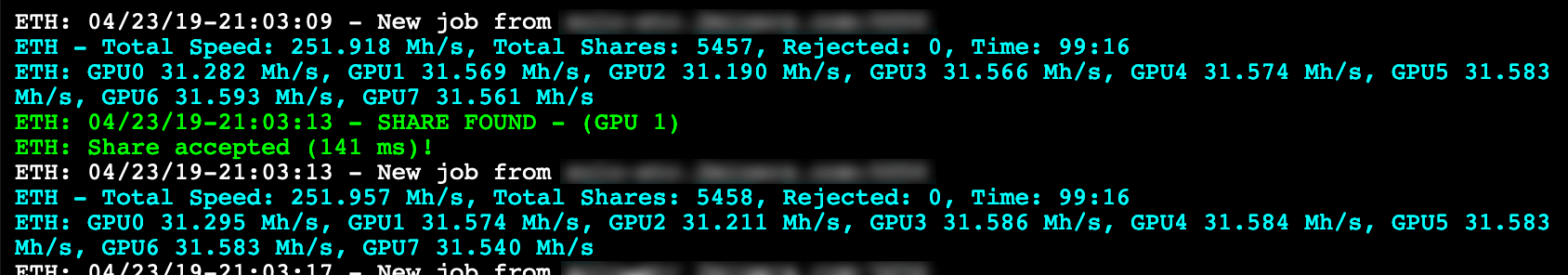

"ETH - Total speed"

將.pem替換為任何副檔名或檔名,例如phpinfo.php 。

http.title:"Index of /" http.html:".pem"

公開的包含資料庫憑證的wp-config.php檔案。

http.html:"* The wp-config.php creation script uses this file"

"Minecraft Server" "protocol 340" port:25565

net:175.45.176.0/22,210.52.109.0/24,77.94.35.0/24

埠 17 (RFC 865) 有著一段離奇的歷史...

port:17 product:"Windows qotd"

"X-Recruiting:"

如果您發現任何其他有趣的 Shodan 寶石,無論是搜尋查詢還是特定範例,請務必在部落格上發表評論或在 GitHub 上開啟問題/PR。

一路順風,各位突破者!

在法律允許的範圍內,傑克·賈維斯已放棄本作品的所有版權以及相關或鄰接權。

摘自 https://jarv.is/notes/shodan-search-queries/ 上的部落格文章。